原文鏈接:https://labs.sentinelone.com/ranzy-ransomware-better-encryption-among-new-features-of-thunderx-derivative/

譯者:知道創宇404實驗室翻譯組

背景

Ranzy勒索軟件出現在今年9月/10月,似乎是ThunderX和Ako勒索軟件的變體。Ranzy有一些關鍵的更新,包括加密的調整,過濾的方法,以及使用公開的“leak blog”為那些不遵守贖金要求的人發布受害者數據。

Ranzy勒索軟件的演變

Ranzy的核心是提供RaaS。有效負載通常是通過電子郵件(網絡釣魚)分發的,也有一些報告說是通過網絡分發(通過驅動下載)的。從ThunderX到Ranzy的“rebrand”發生在ThunderX的免費解密程序出現之后。今年9月,在NoMoreRansom項目上發布了一個針對ThunderX的免費解密工具。

這種“rebrand”將攻擊者與ThunderX拉開距離,并改進了加密機制,降低了未來免費解密工具的可行性。ThunderX在2020年8月左右出現,值得注意的是,一些早期的Ako樣本是在2020年1月左右觀察到的。

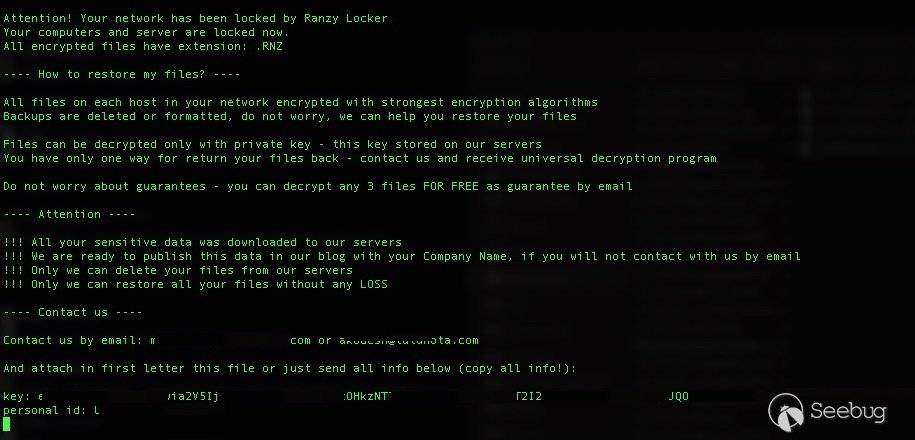

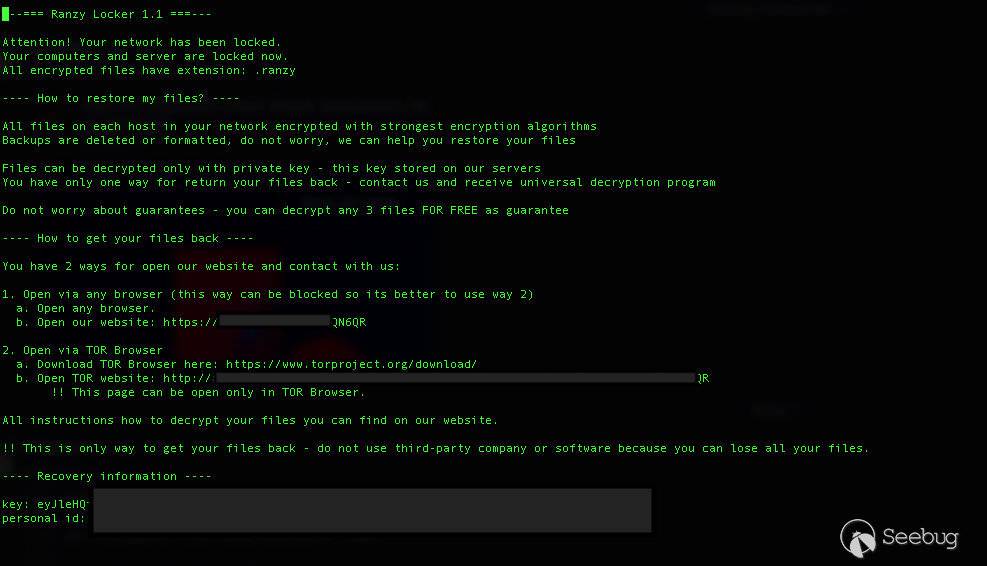

正如我們在Ako和ThunderX中觀察到的那樣,攻擊者主要的發送方法是帶有惡意有效負載的電子郵件(phish)。當前示例(Ranzy Locker 1.1)將.Ranzy擴展名附加到加密文件(早期版本僅使用.RNZ)。值得注意的是,目前Ranzy Locker有效負載往往包括與其ThunderX祖先相同的PDB補丁:

C:\Users\Gh0St\Desktop\ThunderX\Release\LockerStub.pdb

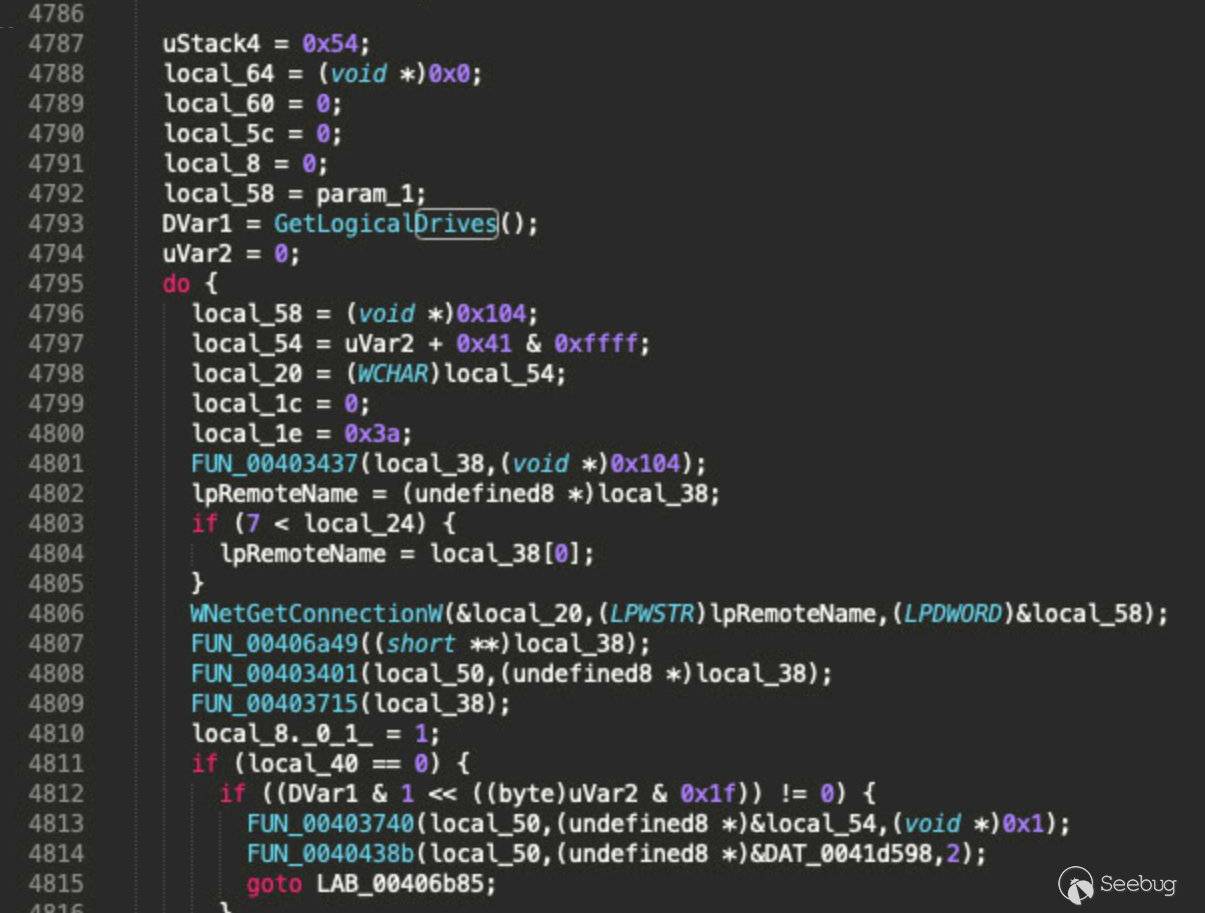

改進的加密程序

Ranzy使用一種加密算法組合來影響目標數據。勒索軟件的有效負載中內置了一個RSA-2048密鑰,而Salsa20用于特定的文件/數據加密。Ranzy包含定位和加密其他本地驅動器(GetLogicalDrives)的功能,以及鄰近的(可訪問的)網絡驅動器(NetShareEnum)的功能。

像ThunderX和Ako一樣,Ranzy將嘗試通過擴展名加密多種文件類型,同時排除基于字符串的特定擴展名and/or 路徑。不包含.dll、.exe、.ini、.lnk、.key、.rdp的文件是關鍵。該勒索軟件還將排除帶有特定字符串的關鍵路徑,這些字符串包括AppData、boot、PerfLogs、PerfBoot、Intel、Microsoft、 Windows和Tor Browser。

一旦啟動,Ranzy有效負載將采取許多措施,以確保最大的影響(加密)以及在可能的情況下抑制標準恢復選項。特定的命令和語法可能因Windows版本和風格而異。這包括使用標準系統工具來操作VSS和時間恢復選項。

執行后,勒索軟件會快速調用WMIC.EXE,語法如下:

wmic.exe SHADOWCOPY / nointeractive然后發出以下WBADMIN、BCDEDIT和VSSADMIN命令,以將受害主機切換到所需的受損狀態:

wbadmin DELETE SYSTEMSTATEBACKUP

wbadmin DELETE SYSTEMSTATEBACKUP -deleteOldestbcdedit.exe /set {default} recoveryenabled No

bcdedit.exe /set {default} bootstatuspolicy ignoreallfailuresvssadmin.exe Delete Shadows /All /QuietRanzy Locker利用Windows的Restart ManagerAPI來協助終止任何有問題的進程,阻止加密或進一步操縱目標系統。一旦Ranzy的進程開始,explorer.exe或其他正在運行的進程迅速退出并重新啟動的情況并不少見。

所分析的兩個Ranzy版本似乎都保留了最初在ThunderX中出現的相同的多線程功能。負載將首先通過GetSystemInfo()標識可用處理器的數量。接下來,勒索軟件將利用IoCompletionPort生成一個要加密的文件隊列。然后,勒索軟件能夠分配一定數量的線程(相當于識別的處理器數量的2倍)。與Maze或NetWalker相比,這種加密速度具有相當大的競爭力(因此非常危險)。

加密

Ranzy的贖金記錄存放在每個包含受影響文件/數據的文件夾中。在分析的所有版本中,這些文件始終使用名稱readme.txt標識。不同版本的勒索軟件的贖金注釋有細微的變化。盡管如此,ThunderX、Ranzy和Ranzy1.1的基本結構和內容都非常相似。

Ranzy和Ranzy 1.1 ransom勒索示例如下:

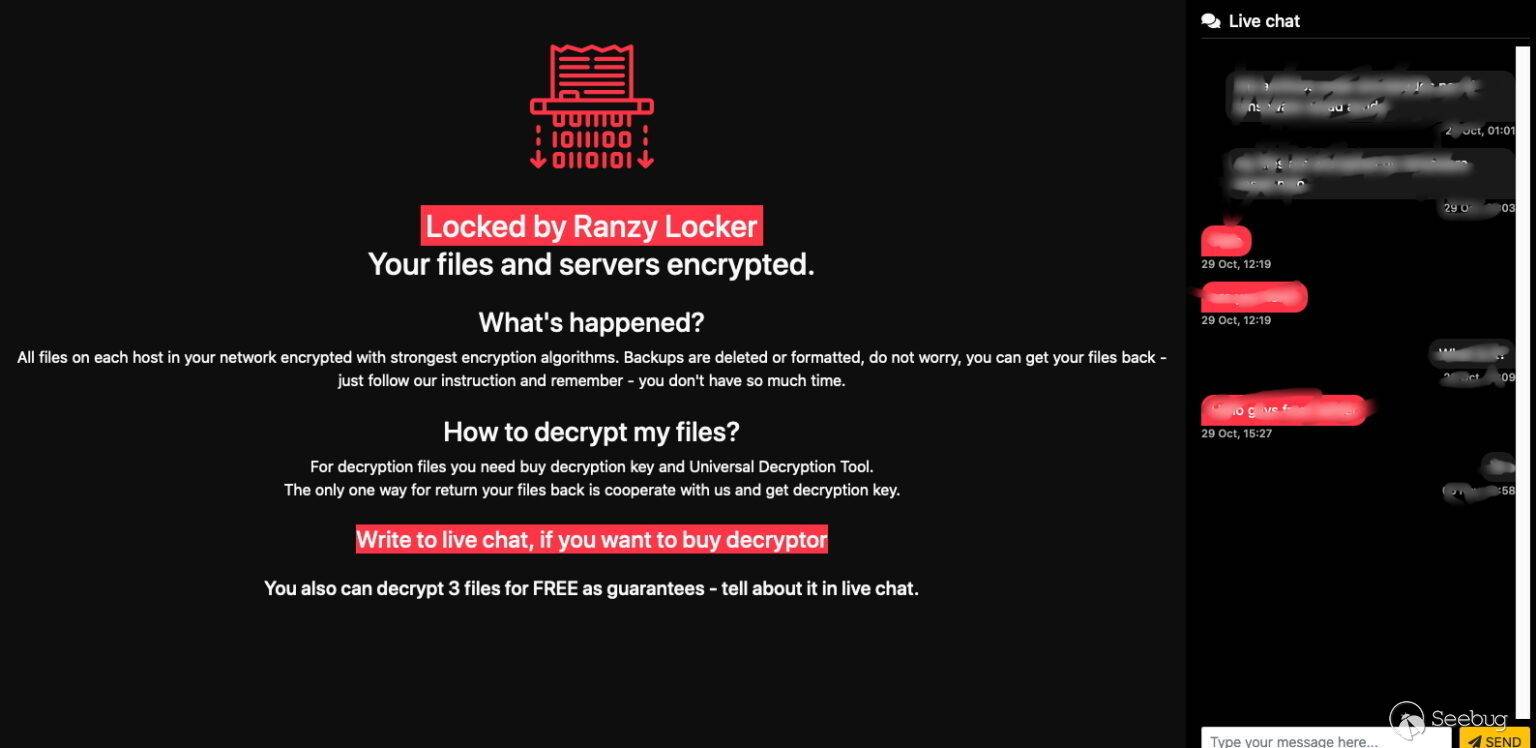

贖金記錄之間最大的區別可能是使用Ranzy 1.1,受害者被指示訪問基于TOR的門戶以進行支付、進一步的指示和“support”(實時聊天)。以前只是指示受害者通過電子郵件與他們聯系以獲取進一步的指示。

目前,不合規的受害者正在該組織的博客上分類,名為“ Ranzy Leak”。截至撰寫本文時,該站點上列出了3位受害者,分別代表電氣工程,安全和調查以及政府管理行業。

結論

Ranzy,ThunderX和Ako家族是攻擊者快速發展的又一個例子。只需少量資金支持,任何惡意攻擊者都可以訪問和管理Ranzy這樣的勒索軟件,并可能造成巨大的財務損失。眾所周知,這種損害不僅限于直接支付贖金,還包括與數據泄露,公開發布私人數據,GDPR /合規性影響等相關的處罰。

攻擊者非常關注防御措施,例如,發布解密工具時,它們會快速更新代碼,并開始分發更好、更強大的有效負載,從而使任何解決方案都失效。

IOC

SHA256

c4f72b292750e9332b1f1b9761d5aefc07301bc15edf31adeaf2e608000ec1c9

393fd0768b24cd76ca653af3eba9bff93c6740a2669b30cf59f8a064c46437a2

90691a36d1556ba7a77d0216f730d6cd9a9063e71626489094313c0afe85a939

bbf122cce1176b041648c4e772b230ec49ed11396270f54ad2c5956113caf7b7

ade5d0fe2679fb8af652e14c40e099e0c1aaea950c25165cebb1550e33579a79

SHA1

43ccf398999f70b613e1353cfb6845ee09b393ca

35a663c2ce68e48f1a6bcb71dc92a86b36d4c497

38b86dacb1568af968365663c548bd9556fe0849

20102532dfc58bc8256f507da4a177850f349f7a

9a77e2f8bf0da35f7d84897c187e3aff322f024d

MITRE ATT&CK

Indicator Removal on Host: File Deletion T1070.004

Modify Registry T1112

Query Registry T1012

System Information Discovery T1082

Peripheral Device Discovery T1120

Inhibit System Recovery T1490

Create or Modify System Process: Windows Service T1031

Exfiltration TA0010

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1403/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1403/

暫無評論