原文鏈接:https://symantec-enterprise-blogs.security.com/blogs/threat-intelligence/cicada-apt10-japan-espionage

譯者:知道創宇404實驗室翻譯組

前言

有證據表明,Cicada威脅組織是針對17個地區和多個行業的公司發動攻擊的幕后黑手。大規模的攻擊行動針對多家日本公司,其中包括位于全球17個地區的子公司。此次活動的目標橫跨多個行業的公司,包括汽車、制藥和工程部門的公司,以及管理服務提供商(MSP)。

Cicada又被稱作APT10、Stone Panda、Cloud Hopper),它自2009年以來一直參與間諜類型的行動。

眾所周知,Cicada歷來以與日本有關聯的組織為目標,過去也曾針對MSP。該組織在這次攻擊中使用的工具包括一個以前從未使用過的自定義惡意軟件——Backdoor.Hartip。在這次攻擊行動中被破壞的機器包括域控制器和文件服務器,除此之外,有證據表明文件被從一些受損的機器中漏出。

攻擊者在這次活動中廣泛使用DLL側加載,還利用了2020年8月修復的ZeroLogon漏洞。

受害者

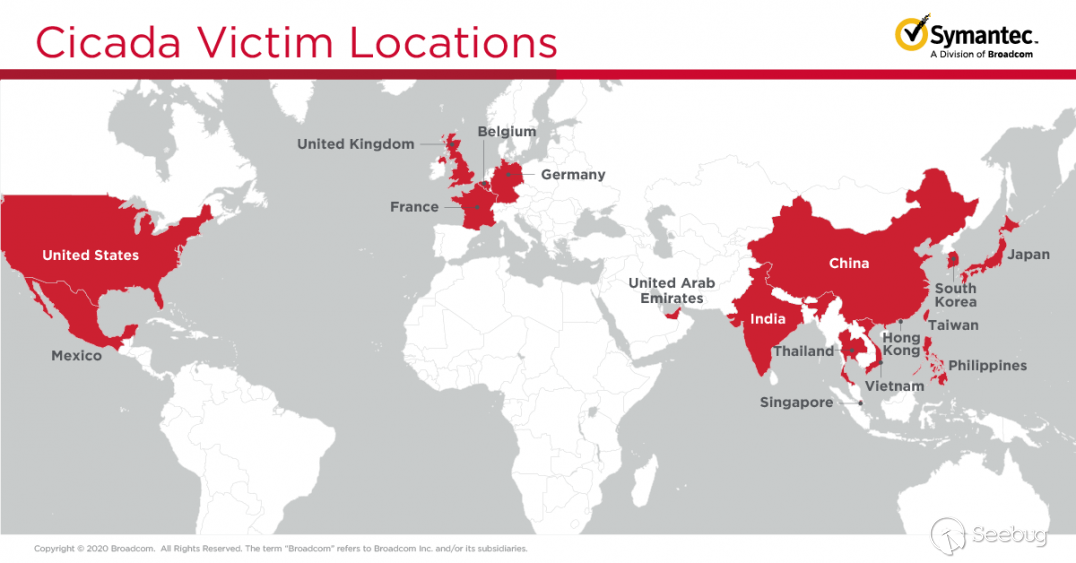

這場行動至少從2019年10月中旬開始,一直持續到2020年10月初,該組織在一些受害者的網絡上活躍了近一年。這次攻擊的范圍非常廣泛,受害者遍布全球許多地區。

受影響的公司主要是知名的大型企業,其中許多都與日本或日本公司有關聯。在之前的攻擊行動中,Cicada一直非常關注日本組織。從圖1的地圖可以清楚地看出,南亞和東亞是這次攻擊的主要集中地區。

我們還在所有受害者網絡上看到了類似的加載程序。這些是將這些受害者聯系在一起的主要因素,他們來自各個領域,包括:

- 汽車行業,也有一些制造商和組織參與了向汽車行業供應零件的活動,這表明攻擊者對該行業非常感興趣

- 服裝

- 企業集團

- 電子產品

- 工程

- 一般貿易公司

- 政府

- 工業產品

- 管理服務提供商

- 制造業

- 制藥業

- 專業服務

攻擊者在受害者網絡上花費的時間各不相同,有時花費了大量時間,有時只花了幾天時間。在某些情況下,攻擊者也會在網絡上花費一些時間,但隨后活動會停止,幾個月后又會重新開始。

攻擊過程

我們觀察到攻擊者使用了各種各樣的工具和技術,包括:

- 網絡偵察——從網絡上的計算機收集信息。

- 憑證盜竊——竊取用戶名和密碼,有可能為他們提供對受害者網絡的進一步訪問。

- RAR歸檔——滲透之前,文件已傳輸到臨時服務器。可以對它們進行加密或壓縮,使其更易于提取。

- Certutil ——一種命令行實用程序,可被用于各種惡意目的,例如解碼信息、下載文件以及安裝瀏覽器根證書。

- Adfind ——可用于執行Active Directory查詢的命令行工具。

- Csvde ——可用于提取Active Directory文件和數據。

- Ntdsutil ——可用作憑據轉儲工具。

- WMIExec ——可用于橫向移動并遠程執行命令。

- PowerShell ——Windows操作系統中包含的功能強大的交互式命令行界面和腳本環境。它可以用來查找信息和執行代碼,經常被攻擊者濫用。

攻擊者還使用合法的云文件托管服務進行滲透。

攻擊者還在攻擊過程中的多個階段使用DLL側加載,包括使用它來加載Backdoor.Hartip。當攻擊者將惡意程序替換為合法庫,從而使他們可以將惡意軟件加載到合法的進程中時,就會發生DLL側加載。攻擊者使用DLL側面加載來使活動看起來合法,從而試圖隱藏其活動,這也有助于避免安全軟件對其進行檢測。這是APT團體普遍采用的一種策略。像Symantec的云分析技術一樣,監視網絡中的異常活動是檢測這種惡意活動的關鍵。

攻擊者正在部署能夠利用ZeroLogon漏洞(CVE-2020-1472)的工具。這個特權提升漏洞于2020年8月11日首次披露并修復,它可以使攻擊者欺騙域控制器帳戶,然后利用該帳戶竊取域憑據,接管域并完全破壞所有Active Directory身份服務。自從披露以來,它已被多個攻擊者利用。

Cicada

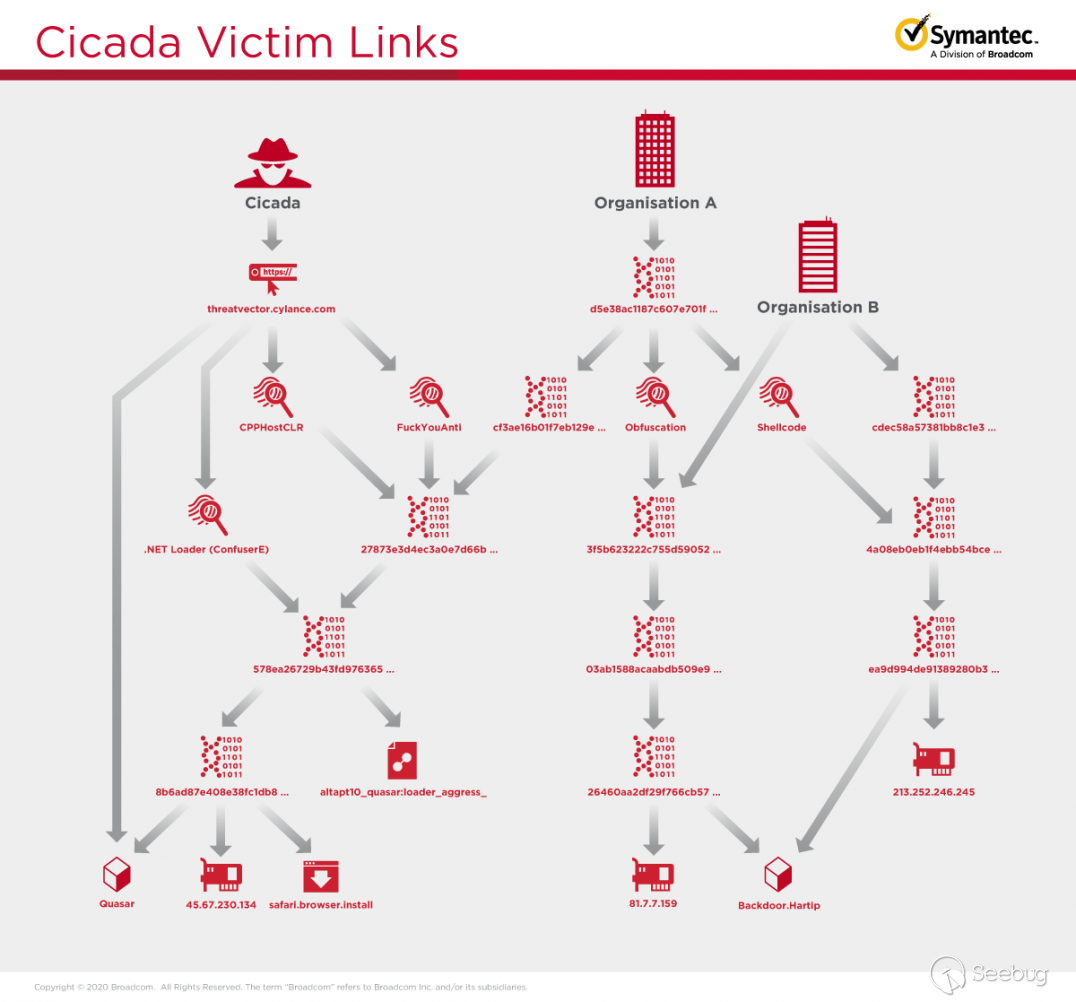

我們在一個受害組織中看到的活動與之前看到的Cicada活動具有多種特征相似性,Cylance在2019年的博客中對此進行了描述。

在另一個受影響的組織中,部署Backdoor.Hartip的加載程序在所使用的混淆和shellcode中重疊。

兩個組織中的活動具有相似性:

- 側面加載DLL

- C ++用法

- API調用順序

- GetModuleFileName-> lstrcat-> CreateFile-> ReadFile

- 從另一個文件加載下一階段的有效負載

- 模糊處理:大量OutputDebugString,_time64,srand,rand API調用

這些相似之處讓我們確信,這是同一個集團在兩個組織中開展的活動,這個集團就是Cicada。從歷史上看,Cicada使用自定義DLL加載器解密并執行最后的有效負載,正如在這些攻擊中觀察到的那樣。

以MSPs為目標是Cicada活動的一個標志。成功地利用一個MSP可以使攻擊者獲得對多個公司的高級訪問,而不必破壞單個公司的網絡。

Cicada在過去使用了一些公開的工具,比如WMIExec。攻擊者采取各種措施來減少他們的活動被發現的機會——包括使用WMIC在受害者計算機上搜索安全軟件,并使用PowerShell清除事件日志以隱藏他們的活動。

所有這些事實都表明,Cicada是這些廣泛而復雜的攻擊的幕后操縱者。

在過去,Cicada攻擊的動機通常是收集情報和竊取信息,這次的攻擊行動似乎也是如此。攻擊者在這些攻擊中歸檔了一些感興趣的文件夾,包括在一個組織中與人力資源(HR)、審計和費用數據以及會議備忘錄相關的文件夾。

結論

與日本有關的組織需要保持警惕,此外,汽車行業似乎是這次攻擊行動的主要目標。Cicada使用了之前未被發現的自定義后門來利用最近披露的ZeroLogon漏洞,這表明它在繼續改進工具和戰術。各組織需要一個全面的安全解決方案,以便在攻擊者部署惡意軟件或從其網絡中竊取信息之前,發現此類可疑活動。

IoCs

8b6ad87e408e38fc1db868da6e643f616dac59fbae08382c4a7dd4ea119ea057

d5e38ac1187c607e701f506c4015bde94be6c485d566d004d810d7565c188743

26460aa2df29f766cb5712ebca44cb3365ebfdb5cae0b2ec36ef1e3568911d6a

cdec58a57381bb8c1e374efb0bf1897d89d1e096d2b704820893859d9f08d086 ea9d994de91389280b334f2af991baa49ca613a6bf898d7bb25f88cc66488f5c

3f5b623222c755d59052fab9e096c9d2b9a47d06b3a5de62fb9a66750af4efc4

27873e3d4ec3a0e7d66bee8bda4d65cc8fcefbdca2c8d5c049372a63ff0bc2ed

cf3ae16b01f7eb129e0e7387ac7feb61ecfce5db0d7494b3962c02c681f504d4

578ea26729b43fd976365a6700c80950e0b71a39e67bfff715423d60ae6bfab9

03ab1588acaabdb509e9db7cfe1e60522bc8baa13bbd35160b4bde7d1b6402ef

4a08eb0eb1f4ebb54bceabbebcb7da48238f0278ae5421326ee65ec7951e4239

178.73.210.238(ZoomEye搜索結果)

188.119.112.225(ZoomEye搜索結果)

213.252.246.245(ZoomEye搜索結果)

45.14.224.93(ZoomEye搜索結果)

45.67.230.134(ZoomEye搜索結果)

81.7.7.159(ZoomEye搜索結果)

95.179.143.32(ZoomEye搜索結果)

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1402/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1402/

暫無評論