作者:知道創宇404實驗室翻譯組

原文鏈接:https://www.accenture.com/us-en/blogs/cyber-defense/turla-belugasturgeon-compromises-government-entity

前言

Turla被Accenture Cyber Threat Intelligence認定為Belugasturgeon,該組織使用自定義惡意軟件(包括更新的舊版工具)瞄準政府組織,這些惡意軟件旨在通過重疊的后門訪問來保持持久性,同時跳過受害者的防御。HyperStack后門程序就是這樣一種工具,它已經完成了重大更新,這些更新似乎受到了Carbon后門程序和RPC后門程序的啟發。

Turla開展間諜活動已有十多年了。該組織主要針對外國政府和大使館,使用先進定制工具,進行長期隱藏。

攻擊策略

Accenture Cyber Threat Intelligence研究人員確定了Turla對歐洲政府組織的妥協。在此妥協中,Turla使用了基于遠程過程調用(RPC)的后門(例如HyperStack)和遠程管理木馬(RAT)(例如Kazuar和Carbon)的組合,ACTI研究人員在2020年6月至10月之間對其進行了分析。RATs傳輸命令執行結果并從受害者的網絡中過濾數據,而基于RPC的后門使用RPC協議執行橫向移動,并在本地網絡中的其他計算機上發出和接收命令。這些工具通常包括幾個層次的混淆和防御規避技術。

根據Palo Alto的研究人員的說法,這些工具的組合為Turla提供了很好的服務,因為它們當前的某些后門使用的代碼可以追溯到2005年。如果攻擊者的目標基于Windows網絡,那么他們就可能會繼續維護并更新這種戰略。

Turla在每個方案中使用各種命令和控制(C&C)實現,如果防御者識別了方案的一部分,則可以采用多種途徑重新進入。值得注意的是,Accenture研究人員最近在同一受害網絡上發現了Carbon和Kazuar后門的新命令和控制(C&C)配置。Kazuar實例的配置在使用受害網絡之外的外部C&C節點與受影響網絡上的內部節點之間的配置方面有所不同,并且Carbon實例已更新為包括一個Pastebin項目,以便在其傳統HTTP C&C基礎設施的同時接收加密任務。

HyperStack功能

HyperStack最早在2018年被發現,它是Turla使用的幾種RPC后門之一。2020年9月確定的一個樣本更新了功能,這似乎受到了之前由ESET和Symantec研究人員公開披露的RPC后門以及Carbon后門的啟發。基于這些相似性,我們可以肯定地認為HyperStack是定制的Turla后門。

Hyperstack與Turla的Carbon和RPC后門的比較

HyperStack使用命名管道來執行從控制器到托管HyperStack客戶端的設備的遠程過程調用(RPC)。要進行橫向移動,植入程序會嘗試使用空會話或默認憑據連接到另一個遠程設備的IPC 是一種共享,它通過公開要寫入或讀取的命名管道來促進進程間通信(IPC)。如果植入程序成功連接到IPC $,則可以將RPC命令從控制器轉發到遠程設備,并且可能具有將自身復制到遠程設備的功能。

HyperStack使用

該活動中觀察到的HyperStack的另一個版本包含更簡單的功能,允許Turla攻擊者通過命名管道從控制器運行命令到植入程序,而無需任何IPC $枚舉活動。

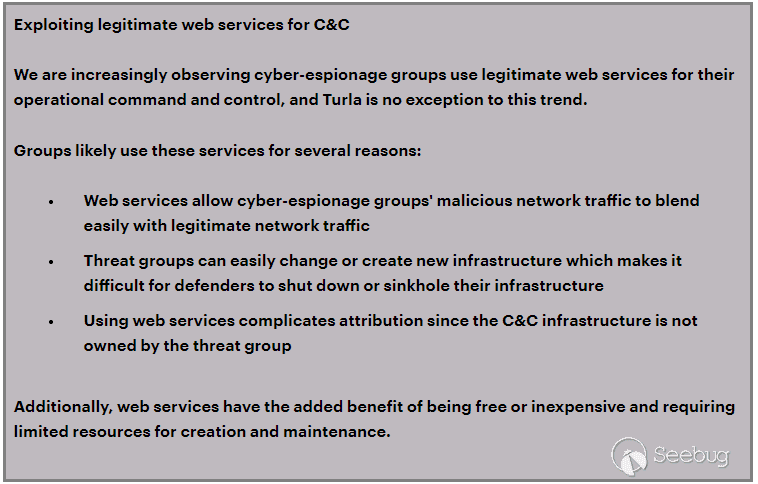

各種命令和控制

對最近一次行動中發現的幾個后門的分析表明,Turla依靠傳統的C&C實現,使用受損的Web服務器作為C&C,以及利用合法的Web服務(如Pastebin)。此外,對經過分析的Kazuar樣本配置為通過政府網絡中可能的內部節點發送的命令,而其他樣本則使用更傳統的外部C&C節點方法。如果網絡維護者發現并糾正了某些訪問組,則更改C&C可以確保有多種途徑恢復到網絡中。

Kazuar-命令與控制

9月中旬,我們分析了一個Kazuar樣本,與傳統的Kazuar樣本不同,該樣本配置為通過指向受害政府網絡內部C&C節點的統一資源標識符(URI)接收命令。

該Kazuar配置與10月初分析的另一個樣本一起作用于同一受害網絡。基于對內部C&C節點的引用,十月樣本可能充當一個傳輸代理,用于通過共享網絡位置將來自遠程Turla攻擊者的命令代理到網絡內部節點上的Kazuar實例。這種設置允許Turla與受害者網絡中無法遠程訪問的Kazuar感染機器進行通信。

Kazuar C&C的獨特實現

最近分析的來自同一受害者網絡的Kazuar的另一個樣本具有傳統的C&C實現,其中植入程序與位于受害者網絡外部的C&C服務器直接通信。C&C URL與受損的合法網站相對應,以供Turla代理命令并將數據泄露到Turla后端基礎結構。

Kazuar C&C傳統實施

多年來,Turla廣泛使用了Carbon(具有先進的點對點功能的模塊化后門框架)。2020年6月,攻擊者通過Carbon后門和合法Web服務Pastebin增強了C&C基礎架構的功能。ACTI分析師發現的Carbon安裝程序刪除了Carbon Orchestrator,兩個通信模塊和一個加密的配置文件。

該配置文件包含傳統上在Carbon實例中觀察到的C&C URL,這些URL可能是托管Web Shell的受感染Web服務器,該Web Shell傳輸命令并從受害網絡中泄漏數據。它還包含一個標為[RENDEZVOUS_POINT]的參數,該參數包含Pastebin項目的URL。

訪問Pastebin URL時,將下載一個加密的Blob,該Blob需要從配置文件中獲取相應的RSA私鑰。分析的配置文件不包含RSA私鑰,因此我們無法解密Pastebin鏈接的內容。我們評估了解密后的Blob可能是Carbon實例的任務。

結論

Turla可能會繼續使用其舊有的工具(盡管進行了升級)來維持對其受害者的長期訪問,因為這些工具已經被證明在Windows網絡上取得了成功。對于政府組織,應檢查網絡日志中是否存在危害指標,并建立阻止攻擊者的檢測手段。

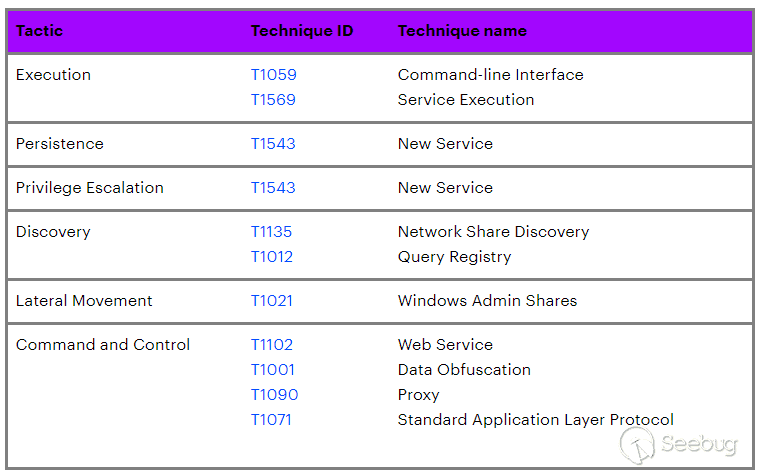

MITRE ATT&CK techniques

IOCs

為了減輕Carbon、Kazuar和HyperStack的威脅,ACTI建議檢查網絡日志中與這些后門相關的指標,包括以下IOCs:

| SHA256 | Filename | NAME |

|---|---|---|

| e888b93f4d5f28699b29271a95ccad55ca937977d42228637ad9a7c037d3a6a4 | DebugView.exe | Kazuar backdoor |

| 1f7b35e90b5ddf6bfd110181b1b70487011ab29ca5f942170af7e8393a1da763 | Agent.exe | Kazuar backdoor |

| 1fca5f41211c800830c5f5c3e355d31a05e4c702401a61f11e25387e25eeb7fa | RuntimeBroker.exe | Kazuar backdoor |

| 60000bc2598eff85a6a83d5302fc3ed2565005d8fd0d9f09d837123a1599ef8d | WSUSTransfer.exe | Kazuar Backdoor |

| 493e5fae191950b901764868b065ddddffa4f4c9b497022ee2f998b4a94f0fc2 | DSCEBIN.EXE | Carbon |

| Installer | ||

| f3aaa091fdbc8772fb7bd3a81665f4d33c3b62bf98caad6fee4424654ba26429 | sacril.dll | Carbon Orchestrator |

| 2b969111dd1968d47b02d6390c92fb622cd03570b02ecf9215031ff03611a2b7 | ablhelper.dll | Carbon Communication File |

| 7d5794ad91351c7c5d7fbad8e83e3b71a09baac65fb09ca75d8d18339d24a46f | frontapp.dll | Carbon Communication File |

| 8ef22c8b5d6bc2445d3227650804b2e1435a5f986134a9aa7e07f3b948921b5b | estdlawf.fes | Carbon Configuration File |

| 6ca0b4efe077fe05b2ae871bf50133c706c7090a54d2c3536a6c86ff454caa9a | ADSchemeIntegrity.exe | HyperStack |

| 722fa0c893b39fef787b7bc277c979d29adc1525d77dd952f0cc61cd4d0597cc | 101_iex_memory_code_exe.exe | RPC backdoor |

| 97187123b80b1618f0d8afc2a5f84e9a17ac8e53a6e4ce8b0aa39fe06cec1f36 | 1.ps1 | Reflective PowerShell loader |

| 20691ff3c9474cfd7bf6fa3f8720eb7326e6f87f64a1f190861589c1e7397fa5 | hyperstack.exe | HyperStack |

| e33580ae3df9d27d7cfb7b8f518a2704e55c92dd74cbbab8ef58ddfd36524cc8 | ADSchemeIntegrity.exe | HyperStack |

Carbon植入的C&C URL

www.berlinguas[.]com/wp-content/languages/index.php

www.balletmaniacs[.]com/wp-includes/fonts/icons/

pastebin[.]com:443/raw/5qXBPmAZ

suplexrpc – Named pipe

Kazuar植入程序的C&C URL

https://www.bombheros[.]com/wp-content/languages/index[.]php

https://www.simplifiedhomesales[.]com/wp-includes/images/index.php

http://mtsoft.hol[.]es/wp-content/gallery/

http://www.polishpod101[.]com/forum/language/en/sign/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1385/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1385/

暫無評論