作者:知道創宇404實驗室翻譯組

原文鏈接:https://us-cert.cisa.gov/ncas/alerts/aa20-301a

一、摘要

網絡安全報告書由網絡安全基礎設施安全局(CISA)、聯邦調查局(FBI)和美國網絡司令部國家宣教部隊(CNMF)聯合撰寫,主要描述了針對朝鮮高級黑客組織Kimsuky網絡攻擊所使用的戰術、技術和程序(TTP)。美國政府將該網絡攻擊稱為HIDDEN COBRA,有關HIDDEN COBRA的更多信息,請訪問https://www.us-cert.cisa.gov/northkorea。

本文描述了截止2020年7月已知的Kimsuky黑客網絡攻擊事件,旨在保護相關組織免受該黑客影響。

單擊此處以獲取PDF版本。

二、主要發現

- Kimsuky黑客組織可能自2012年開始運營。

- Kimsuky很可能是朝鮮政府支持的全球情報搜集任務。

- Kimsuky運用常見的策略竊取數據。[ 1],[ 2 ]

- Kimsuky最可能使用網絡釣魚獲取初始訪問權限。[ 3 ]

- Kimsuky的情報收集針對韓國、日本和美國。

- Kimsuky重點關注朝鮮半島、核政策、外交政策及國家安全問題的相關信息。

- Kimsuky特別關注對象: 各領域專家、智囊團、韓國政府機關;[4 ],[ 5 ],[6 ],[7 ],[ 8 ]

- CISA、FBI和CNMF建議目標群體應加強防御意識。

三、相關技術

1、初始訪問

Kimsuky通過網絡釣魚獲取初始訪問[ TA0001 ]權限。[9],[10],[11] 網絡釣魚(電子郵件被嵌入惡意附件)方法是Kimsuky最常用的策略(網絡釣魚附件[ T1566.001 ])[12 ]、[ 13 ]。

- 該黑客組織已使用從目標群體之外的受害者網絡竊取的托管憑據托管惡意腳本。在受害域上創建子域來冒充像Google、Yahoo的合法站點。[14]

- Kimsuky還向受害者發送了旨在建立事后信任的良性電子郵件。

- 冒充韓國記者,發送了幾封面試主題的電子郵件。電子郵件主題為“首爾[Rededed TV Show]的Skype采訪請求”,邀請收件人上節目充當嘉賓。黑客組織實際上是在邀請受害者接受有關朝鮮半島和無核化問題的采訪。

- 收件人同意接受采訪后,Kimsuky隨后發送帶有BabyShark(有關BabyShark的信息,請參見“執行”部分)惡意文檔的電子郵件。面試日期臨近時,發送了臨時取消面試的電子郵件。

- Kimsuky善于利用例如COVID-19、朝鮮核計劃或媒體采訪的時事。[15 ],[16 ],[17 ]

Kimsukyh還通過發送以安全警報為主題的網絡釣魚電子郵件獲得初始訪問權限,利用torrent共享站點分發惡意軟件,并指示受害者安裝惡意瀏覽器擴展程序(網絡釣魚鏈接 [ T1566.002 ],Drive-by Compromise [T1189], Man-in-the-Browser [T1185]).[ 18 ]

2、執行

獲得初始訪問權限后,Kimsuky使用BabyShark惡意軟件和PowerShell或Windows Command Shell執行指令[ TA0002 ]。

- BabyShark是基于Visual Basic腳本(VBS)的惡意軟件。

- 受感染主機系統使用本機Microsoft Windows實用程序

mshta.exe從遠程系統下載并執行HTML應用程序(HTA)文件(簽名的二進制代理執行:Mshta [ T1218.005 ])。 - HTA文件成功下載后,解碼并執行BabyShark VBS文件。

- 該腳本通過創建在啟動時運行的注冊表項(引導或登錄自動啟動執行:注冊表運行鍵/啟動文件夾[ T1547.001 ])維護其持久性[ TA0003 ] 。

- 收集系統信息(系統信息[ T1082 ]),將其發送到操作員的命令控制(C2)服務器,等待其他命令。[ 19 ],[ 20 ],[ 21 ],[ 22 ]

- 報告顯示BabyShark是通過包含鏈接或附件的電子郵件傳遞的(更多信息請參見“初始訪問”部分)(網絡釣魚鏈接[ T1566.002 ],網絡釣魚附件[ T1566.001 ])。黑客主要針對美國智囊團和全球加密貨幣行業。[ 23 ]

- Kimsuky黑客使用PowerShell運行網絡上的可執行文件,而無需通過使用目標內存來接觸計算機物理硬盤(命令和腳本解釋器:PowerShell [ T1059.001 ])。無需調用

powershell.exeHTA文件或mshta.exe[ 24 ],[ 25 ],[ 26 ],[ 27 ]即可執行PowerShell命令/腳本。

3、持續性攻擊

Kimsuky黑客通過使用惡意瀏覽器擴展、修改進程、操縱執行;使用遠程桌面協議(RDP)以及更改應用程序的默認文件關聯以建立Persistence [ TA0003 ]autostart,進而獲取登錄名和密碼。

- 2018年,Kimsuky黑客使用了擴展程序以竊取受害者瀏覽器中的密碼和cookie(Man-in-the-Browser [ T1185 ])。[ 28 ]

- Kimsuky黑客可能會安裝使用實用程序與服務交互或直接修改注冊表項(啟動或登錄自動啟動執行[ T1547 ])來在啟動時執行的新的服務。服務器名稱可以通過相關操作系統功能的名稱來偽裝,也可以偽裝成良性軟件,還可以利用管理員特權創建并執行,因此黑客可以使用特權升級至系統,通過服務執行直接啟動服務。[ 29 ],[ 30 ]

- 2018年5月STOLEN PENCIL操作期間,Kimsuky黑客使用了GREASE惡意軟件。GREASE是可以添加Windows管理員帳戶并啟用RDP,同時避免使用防火墻規則(遠程服務:遠程桌面協議[ T1021.001 ])的工具。[ 31 ]

- Kimsuky黑客使用文檔竊取程序模塊,更改與

.hwp注冊表中的文字處理器(HWP)文檔(文件)相關聯的默認程序(事件觸發執行:更改默認文件關聯[ T1546.001 ])。操縱默認注冊表設置來打開惡意程序,而非合法的HWP程序(HWP是朝鮮語文字處理器)。在合法的HWP程序最終打開文檔之前,該惡意軟件將讀取并通過電子郵件發送HWP文檔中的內容。[ 32 ] Kimsuky還通過將文件格式設置為.docx文件,.hwp會相應地調整其宏。[33] - Kimsuky黑客通過上傳基于actor的版本和超文本處理器(PHP)的Web Shell來維護對受侵害域的訪問;APT黑客可以在Web Shell上上載、下載和刪除受感染域上的文件和目錄(服務器軟件組件:Web Shell [ T1505.003 ])。

4、權限升級

Kimsuky黑客使用的權限升級方法[ TA0004 ]眾所周知。這些方法包括:將腳本放入Startup文件夾、創建和運行新服務、更改默認文件關聯以及注入惡意代碼explorer.exe。

- Kimsuky黑客使用Win7Elevate(來自Metasploit框架的漏洞)避免用戶帳戶控制,注入惡意代碼explorer.exe

(*Process Injection* [ [T1055](https://attack.mitre.org/versions/v7/techniques/T1055/) ])。這種惡意代碼會從資源中解密數據庫(包括擊鍵記錄和遠程控制訪問工具以及遠程控制下載和執行工具的集合),無關受害者的操作系統。將解密文件保存到臨時文件夾中的編碼名稱(例如dfe8b437dd7c417a6d.tmp`)的磁盤上,并將該文件作為庫加載,以確保重啟后工具的再次使用。[ 35 ] - 在注入惡意代碼前,惡意軟件會設置必要權限(請參見圖1),將路徑寫入其惡意動態鏈接庫中(DLL),并通過創建遠程線程

explorer.exe(Process Injection [ T1055 ])確保遠程進程的加載。[ 36 ]

5、防御手段

Kimsuky黑客使用禁用安全工具、刪除文件和Metasploit.[38],[39]在內的防御逃避手段TA0005 。

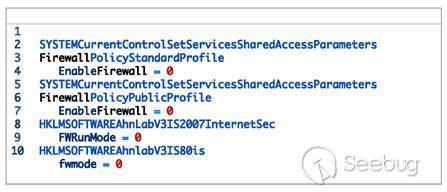

- Kimsuky黑客的惡意DLL在啟動時運行至Windows防火墻注冊表項為關閉狀態(見圖2),即禁用Windows系統防火墻并關閉其安全服務,從而阻止該服務器向用戶發出有關禁用防火墻的警報(見圖2)(Impair防御:禁用或修改系統防火墻[ T1562.004 ]).[ 40 ].

- Kimsuky黑客使用了鍵盤記錄程序,將磁盤上已泄漏的數據傳輸到其C2服務器,隨后將其刪除(主機指示:文件刪除[ T1070.004 ])。[ 42 ]

- Kimsuky黑客已使用執行Microsoft HTA的實用程序:

mshta.exe。.hta通過受信任的Windows實用程序(二進制代理執行:Mshta [ T1218.005 ])用于惡意文件和JavaScript或VBS的代理執行。它也可以用來繞過應用程序的準許。(濫用控制機制:繞過用戶訪問控制[ T1548.002 ]),[ 43 ],[ 44 ] - 上面已指出,Win7Elevate也用于規避傳統措施。Win7Elevatve是Metasploit框架開源代碼的一部分,用于將惡意代碼注入explorer.exe(進程注入[ T1055 ])。惡意代碼從解密程序庫,將解密后的文件以隨機名稱保存在磁盤上受害者的臨時文件夾中,并將該文件作為庫加載。[ 45 ],[ 46 ],[ 47 ]

6、訪問憑證

Kimsuky黑客使用合法工具和網絡探測器從Web瀏覽器、文件和鍵盤記錄器([ TA0006 ])中收集憑證。

- Kimsuky黑客使用內存轉儲程序而非知名惡意軟件,使用Windows命令行管理工具:

ProcDump,允許用戶根據某些標準(例如,中央處理器(CPU)的利用率高(OS憑據轉儲[ T1003 ] )創建進程的崩潰/核心轉儲)。ProcDump監視CPU峰值并在達到某個值時生成故障轉儲,將信息傳遞到保存在計算機上的Word文檔中。它可以用作一般流程轉儲實用程序,黑客可以將其嵌入其他腳本中,如Kimsuky將其包含ProcDump在BabyShark惡意軟件中。[ 48 ] - 根據安全研究人員的說法,Kimsuky濫用Chrome擴展程序,從瀏覽器中竊取密碼和cookie(Man-in-the-Browser [ T1185 ].)[ 49 ],[ 50 ]。使用冒名電子郵件將受害者引導到釣魚網站,并向受害者顯示良性PDF文檔,但無法查看它。然后將受害者定向到正式的Chrome Web Store頁面以安裝Chrome擴展程序,該擴展程序竊取cookie和站點密碼,并通過

jQuery.js從單獨站點加載名為JavaScript的文件(見圖3)。[ 51 ]

jQuery.js[ 52 ]的JavaScript文件- Kimsuky黑客還使用名為PowerShell的基于PowerShell的鍵盤記錄程序和名為Nirsoft SniffPass的網絡探測工具(輸入捕獲:鍵盤記錄[ T1056.001 ],*網絡探測[ T1040 ])。通過挖掘加密貨幣的工具“ cryptojacker”將其記錄到

%userprofile%\appdata\roaming\apach.{txt,log}。因此Nirsoft SniffPass能獲取通過非安全協議發送的密碼。[ 53 ] - Kimsuky黑客使用修改過的PHProxy(一種用PHP編寫的開源Web代理)版本來檢查受害者訪問的網站之間的流量,并收集其輸入的個人信息。[54]

7、其他發現

Kimsuky黑客似乎依賴于使用受害者的操作系統命令提示符來枚舉文件結構和系統信息(文件和目錄[ T1083 ])。該信息被定向到C:\WINDOWS\msdatl3.inc惡意軟件,并可能通過電子郵件發送到惡意軟件的命令服務器。[ 55 ]

8、收集

Kimsuky黑客通過其HWP文檔惡意軟件和其鍵盤記錄程序(集合[ TA0009 ])從受害系統中收集數據。HWP文檔惡意軟件將更改 注冊表中的默認程序關聯以打開HWP文檔(事件觸發執行:更改默認文件關聯[ T1546.001 ])。當用戶打開HWP文件時,注冊表項更改會觸發惡意軟件的執行,該惡意軟件會打開HWP文檔,將HWP文檔的副本發送到對手控制下的帳戶。允許用戶正常打開文件,而無需任何提示用戶發生任何事情。擊鍵記錄器攔截擊鍵并將其寫入C:\Program Files\Common Files\System\Ole DB\msolui80.inc并記錄用戶按下鍵的活動窗口名稱(輸入捕獲:鍵盤記錄[ T1056.001 ])。還有另一個擊鍵記錄程序變體,可將記錄儲存到C:\WINDOWS\setup.log。[ 56 ]中。

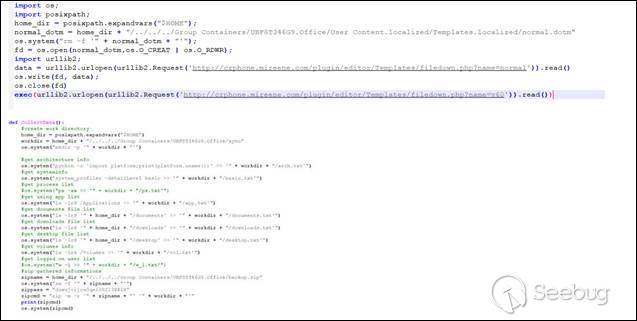

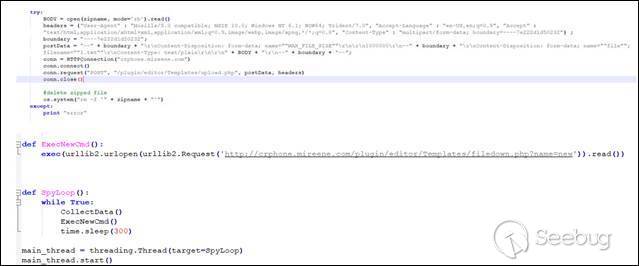

Kimsuky黑客還使用了Mac OS Python植入程序,該程序從Mac OS系統收集數據并將其發送到C2服務器(命令和腳本解釋器:Python [ T1059.006])。Python程序根據后面指定的C2選項下載各種植入物filedown.php(請參見圖4)。

9、命令與控制

Kimsuky黑客使用修改后的TeamViewer客戶端5.0.9104版進行命令和控制[ TA0011 ](遠程訪問軟件[ T1219 ])。在初始感染期間,將創建服務“遠程訪問服務”并將其調整為C:\Windows\System32\vcmon.exe在系統啟動時執行(引導或登錄自動啟動執行:注冊表運行鍵/啟動文件夾[ T1547.001 ])。vcmon.exe執行時,它都會通過將注冊表值清零來禁用防火墻(Impair Defenses:禁用或修改系統防火墻[ T1562.004 ])。通過更改以下內容來修改TeamViewer注冊表設置:TeamViewerTeamViewer組件中的字符串;啟動程序配置包括SecurityPasswordAES的注冊表值,控制遠程訪問工具的工作方式。SecurityPasswordAES注冊表值表示由遠程用戶使用的密碼的散列來連接的TeamViewer客戶端(使用備用認證資料:通過hash[ [T1550.002](https://attack.mitre.org/techniques/T1550/002/) ])。這樣,攻擊者可以設置預共享的身份驗證值以訪問TeamViewer Client。黑客將執行TeamViewer客戶端netsvcs.exe`。[ 58 ]

Kimsuky黑客使用統一格式。在最近使用的網址中,“ express[.]php?op=1—”似乎是從1到3的選項范圍。[59]

10、滲出

網絡安全公司報告中描述了兩種已知的Kimsuky黑客用于exfiltrate竊取數據的方法:通過電子郵件或隨機生成的117字節(如MD5 hash生成的RC4密鑰滲出[ TA0010 ])。

暫無跡象表明該黑客在滲出過程中破壞了計算機,這表明Kimsuky黑客的意圖是竊取信息,而非破壞計算機網絡。Kimsuky黑客首選的方法是通過電子郵件發送或接收被泄露的信息,惡意軟件會在將數據發送到C2服務器之前對其進行加密(存檔收集的數據[ T1560 ])。Kimsuky黑客還在受害者的電子郵件帳戶中設置了自動轉發功能(電子郵件轉發規則[ T1114.003 ])。

Kimsuky黑客使用MD5 hash生成的RC4密鑰或隨機生成的117字節竊取數據,并以RSA加密方式發送(加密通道 T1573.001 ])。Kimsuky黑客的惡意軟件構造了一個1120位的公共密鑰。最終的數據文件保存在C:\Program Files\Common Files\System\Ole DB\(數據分段:本地數據分段*[ T1074.001 ])中。[ 60 ]

四、Indicators of Compromise

有關IOC的可下載副本,請參閱AA20-301A.stix。

login.bignaver[.]com |

nytimes.onekma[.]com |

webuserinfo[.]com |

|---|---|---|

member.navier.pe[.]hu |

nid.naver.onektx[.]com |

pro-navor[.]com |

cloudnaver[.]com |

read.tongilmoney[.]com |

naver[.]pw |

resetprofile[.]com |

nid.naver.unicrefia[.]com |

daurn[.]org |

servicenidnaver[.]com |

mail.unifsc[[.]com |

naver.com[.]de |

account.daurn.pe[.]hu |

member.daum.unikortv[.]com |

ns.onekorea[.]me |

login.daum.unikortv[.]com |

securetymail[.]com |

riaver[.]site |

account.daum.unikortv[.]com |

help-navers[.]com |

mailsnaver[.]com |

daum.unikortv[.]com |

beyondparallel.sslport[.]work |

cloudmail[.]cloud |

member.daum.uniex[.]kr |

comment.poulsen[.]work |

helpnaver[.]com |

jonga[.]ml |

impression.poulsen[.]work |

view-naver[.]com |

myaccounts.gmail.kr-infos[.]com |

statement.poulsen[.]work |

view-hanmail[.]net |

naver.hol[.]es |

demand.poulsen[.]work |

login.daum.net-accounts[.]info |

dept-dr.lab.hol[.]es |

sankei.sslport[.]work |

read-hanmail[.]net |

Daurn.pe[.]hu |

sts.desk-top[.]work |

net.tm[.]ro |

Bigfile.pe[.]hu |

hogy.desk-top[.]work |

daum.net[.]pl |

Cdaum.pe[.]hu |

kooo[.]gq |

usernaver[.]com |

eastsea.or[.]kr |

tiosuaking[.]com |

naver.com[.]ec |

myaccount.nkaac[.]net |

help.unikoreas[.]kr |

naver.com[.]mx |

naver.koreagov[.]com |

resultview[.]com |

naver.com[.]se |

naver.onegov[.]com |

account.daum.unikftc[.]kr |

naver.com[.]cm |

member-authorize[.]com |

ww-naver[.]com |

nid.naver.com[.]se |

naver.unibok[.]kr |

vilene.desk-top[.]work |

csnaver[.]com |

nid.naver.unibok[.]kr |

amberalexander.ghtdev[.]com |

nidnaver[.]email |

read-naver[.]com |

nidnaver[.]net |

cooper[.]center |

dubai-1[.]com |

coinone.co[.]in |

nidlogin.naver.corper[.]be |

amberalexander.ghtdev[.]com |

naver.com[.]pl |

nid.naver.corper[.]be |

gloole[.]net |

naver[.]cx |

naverdns[.]co |

smtper[.]org |

smtper[.]cz |

naver.co[.]in |

login.daum.kcrct[.]ml |

myetherwallet.com[.]mx |

downloadman06[.]com |

login.outlook.kcrct[.]ml |

myetherwallet.co[.]in |

loadmanager07[.]com |

top.naver.onekda[.]com |

com-download[.]work |

com-option[.]work |

com-sslnet[.]work |

com-vps[.]work |

com-ssl[.]work |

desk-top[.]work |

intemet[.]work |

jp-ssl[.]work |

org-vip[.]work |

sslport[.]work |

sslserver[.]work |

ssltop[.]work |

taplist[.]work |

vpstop[.]work |

webmain[.]work |

preview.manage.org-view[.]work |

intranet.ohchr.account-protect[.]work |

[REDACTED]/home/dwn[.]php?van=101 |

[REDACTED]/home/dwn[.]php?v%20an=101 |

[REDACTED]/home/dwn[.]php?van=102 |

|---|---|---|

[REDACTED]/home/up[.]php?id=NQDPDE |

[REDACTED]/test/Update[.]php?wShell=201 |

|

五、聯系方式

舉報相關網絡犯罪活動,請通過以下網址與當地的聯邦調查局辦事處聯系:www.fbi.gov/contact-us/field,或致電聯邦調查局的24/7網絡觀察(CyWatch)熱線:(855) 292-3937,還可通過電子郵件發送至CyWatch@fbi.gov。請提供有關事件的日期、時間、地點、類型、受影響的人數、設備類型、個人或組織的名稱、聯系方式。請求相關響應資源或技術支持,請通過Central@cisa.dhs.gov與CISA聯系。

六、參考文獻

[1] Netscout: Stolen Pencil Campaign Targets Academia

[2] CYWARE Social: Babyshark malware continues to target nuclear and cryptocurr…

[3] CYWARE Social: Babyshark malware continues to target nuclear and cryptocurr…

[4] Netscout: Stolen Pencil Campaign Targets Academia

[5] MITRE ATT&CK: Groups – Kimsuky

[6] Securityweek.com: North Korean Suspected Cyber-espionage Attacks Against So…

[7] MITRE ATT&CK: Groups – Kimsuky

[8] CrowdStrike: 2020 Global Threat Report

[9] Malwarebytes: APTs and COVID-19: How advanced persistent threats use the co…

[10] PwC: Tracking ‘Kimsuky’, the North Korea-based cyber espionage group: Part…

[11] CrowdStrike: 2020 Global Threat Report

[12] Netscout: Stolen Pencil Campaign Targets Academia

[13] MITRE ATT&CK: Groups – Kimsuky

[14] Private Sector Partner

[15] CYWARE Social: Babyshark malware continues to target nuclear and cryptocur…

[16] Malwarebytes: APTs and COVID-19: How advanced persistent threats use the c…

[17] cyberscoop: North Korea could accelerate commercial espionage to meet Kim’…

[18] MITRE ATT&CK: Groups – Kimsuky

[19] CYWARE Social: Babyshark malware continues to target nuclear and cryptocur…

[20] MITRE ATT&CK: Groups – Kimsuky

[21] Palo Alto Networks Unit 42: New BabyShark Malware Targets U.S. National Se…

[22] Palo Alto Networks Unit 42: New BabyShark Malware Targets U.S. National Se…

[23] CYWARE Social: Babyshark malware continues to target nuclear and cryptocur…

[24] MITRE ATT&CK: Groups – Kimsuky

[25] Palo Alto Networks Unit 42: BabyShark Malware Part Two – Attacks Continue …

[26] McAfee: What is mshta, how can it be used and how to protect against it

[27] Palo Alto Networks Unit 42: New BabyShark Malware Targets U.S. National Se…

[28] Netscout: Stolen Pencil Campaign Targets Academia

[29] MITRE ATT&CK: Groups – Kimsuky

[30] Palo Alto Networks Unit 42: New BabyShark Malware Targets U.S. National Se…

[31] Netscout: Stolen Pencil Campaign Targets Academia

[32] Securelist: The “Kimsuky” Operation: A North Korean APT?

[33] Private Sector Partner

[34] Private Sector Partner

[35] Securelist: The “Kimsuky” Operation: A North Korean APT?

[36] Yoroi: The North Korean Kimsuky APT Keeps Threatening South Korea Evolving…

[37] Yoroi: The North Korean Kimsuky APT Keeps Threatening South Korea Evolving…

[38] Securelist: The “Kimsuky” Operation: A North Korean APT?

[39] MITRE ATT&CK: Groups – Kimsuky

[40] Securelist: The “Kimsuky” Operation: A North Korean APT?

[41] Securelist: The “Kimsuky” Operation: A North Korean APT?

[42] Securelist: The “Kimsuky” Operation: A North Korean APT?

[43] MITRE ATT&CK: Groups – Kimsuky

[44] McAfee: What is mshta, how can it be used and how to protect against it

[45] Securityweek.com: North Korean Suspected Cyber-espionage Attacks Against S…

[46] Securelist: The “Kimsuky” Operation: A North Korean APT?

[47] MITRE ATT&CK: Groups – Kimsuky

[48] Detecting credential theft through memory access modelling with Microsoft …

[49] MITRE ATT&CK: Groups – Kimsuky

[50] ZDNet: Cyber-espionage-group-uses-chrome-extension-to-infect-victims

[51] ZDNet: Cyber-espionage-group-uses-chrome-extension-to-infect-victims

[52] Netscout: Stolen Pencil Campaign Targets Academia

[53] Netscout: Stolen Pencil Campaign Targets Academia

[54] Private Sector Partner

[55] Securelist: The “Kimsuky” Operation: A North Korean APT?

[56] Securelist: The “Kimsuky” Operation: A North Korean APT?

[57] Private Sector Partner

[58] Securelist: The “Kimsuky” Operation: A North Korean APT?

[59] Private Sector Partner

[60] Securelist: The “Kimsuky” Operation: A North Korean APT?

Revisions

2020年10月27日:初始版本

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1384/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1384/