譯者:知道創宇404實驗室翻譯組

原文鏈接:https://blogs.juniper.net/en-us/threat-research/new-pastebin-like-service-used-in-multiple-malware-campaigns

前言

Juniper Threat Labs發現了幾個依賴于pastebin-like服務的惡意軟件活動。有問題的domain是paste.nrecom.net。 這些攻擊通常以網絡釣魚電子郵件開始,當用戶被誘騙執行惡意軟件時,它會在不寫入磁盤的情況下,從paste.nrecom.net將其加載到內存中。為惡意軟件基礎設施使用合法的web服務并不是什么新鮮事,正如我們看到的APT group FIN6使用pastebin來托管感染鏈的一部分,rock使用它來進行命令和控制。雖然使用合法的web服務并不新奇,但這是我們第一次看到攻擊者使用paste.nrecom.net。我們發現的惡意軟件包括Agentsela、LimeRAT、Ransomware和Redline Stealer。

什么是paste.nrecom.net?

paste.nrecom自2014年5月開始投入使用。pastebin是一種可以發布代碼或文本數據并與他人共享的服務。paste.nrecom做同樣的事情,它還提供了一個允許編寫腳本的API。這對攻擊者是有利的,因為他們可以輕松地以編程方式插入和更新數據。該服務由Stikked提供支持,Stikked是一個基于PHP的開源pastebin。

攻擊者怎么進行惡意攻擊?

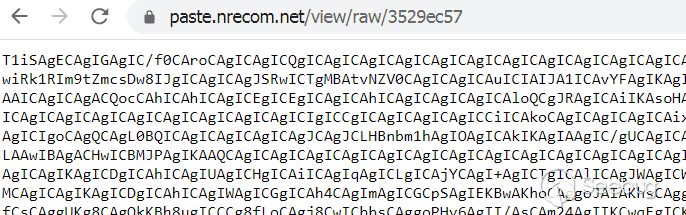

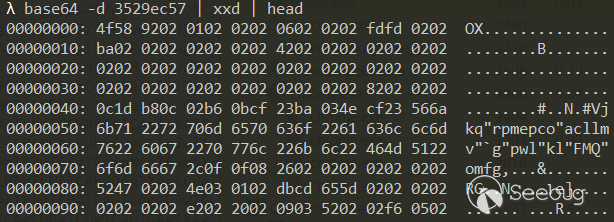

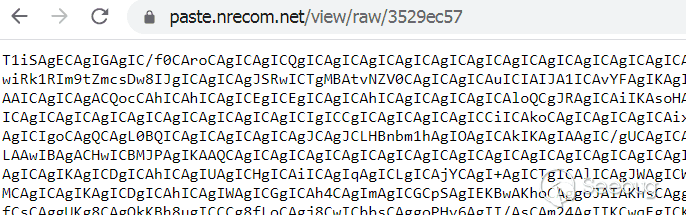

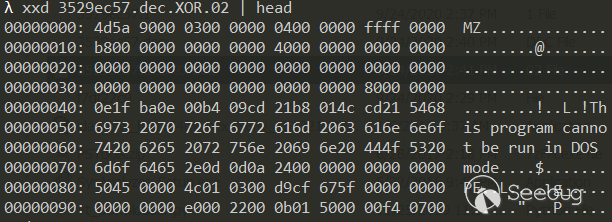

因為它是一個純文本的服務,人們會認為它不能在其中托管可執行文件(二進制數據)。但是,二進制數據可以通過簡單的編碼來表示為文本文件。常用的編碼方法是使用base64。

為了增加另一層混淆,它們使用XOR密鑰對二進制數據進行加密。例如,以下文件使用XOR密鑰0x02加密。

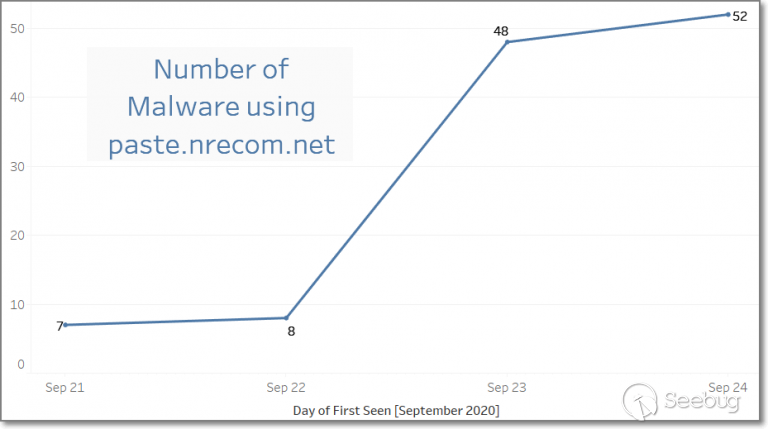

從2020年9月21日開始,我們已經看到幾個惡意軟件家族利用這項服務迅速發展。

惡意軟件活動

攻擊通常以包含附件(例如文檔,存檔或可執行文件)的網絡釣魚電子郵件開始。當用戶被誘騙安裝惡意附件時(第一階段),它將從paste.nrecom.net下載下一階段。我們還看到惡意軟件在同一服務中托管其配置數據。

Agent Tesla

Agent Tesla是一種間諜軟件,它能夠從Web瀏覽器,郵件客戶端和FTP服務器竊取個人數據。它還可以收集屏幕截圖,視頻并捕獲剪貼板數據。該惡意軟件的最新版本還能夠從VPN客戶端竊取個人數據。它在地下市場的售價低至15美元,根據附加功能可能會升至70美元。

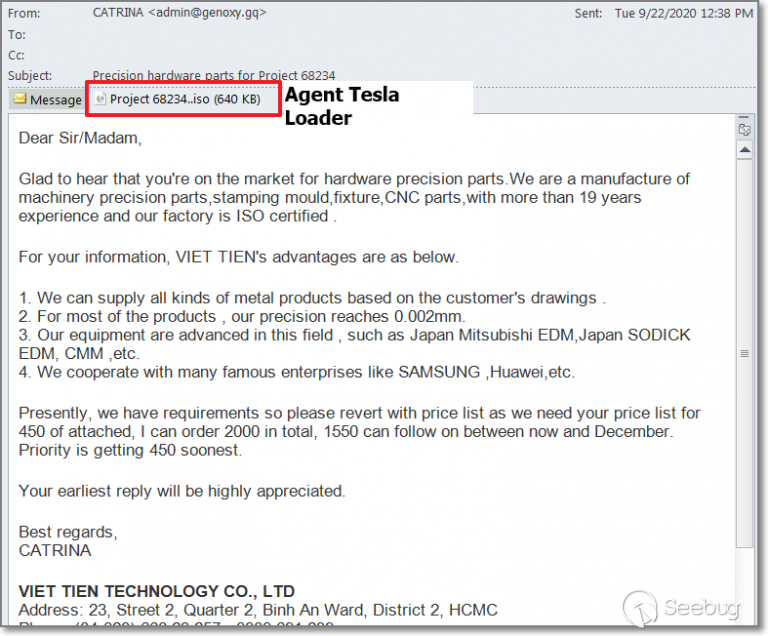

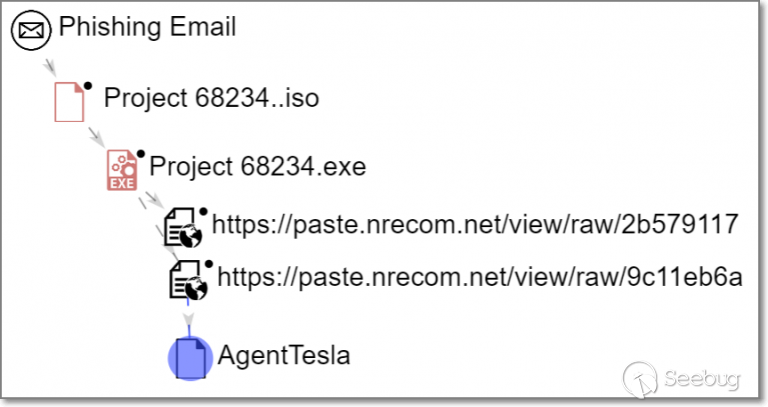

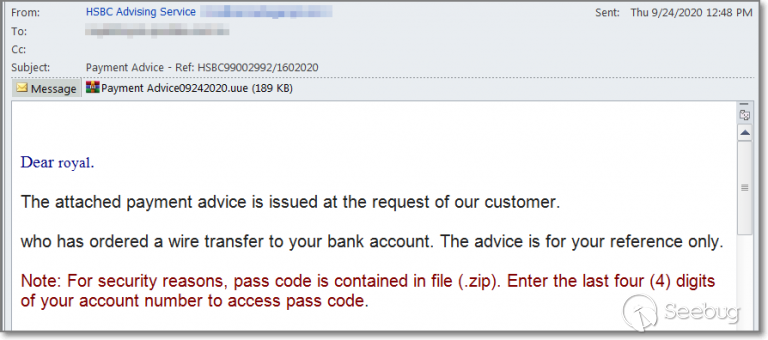

Agent Tesla是使用這種類似pastebin的服務中最活躍的惡意軟件之一。廣告系列通常從帶有惡意附件的網絡釣魚電子郵件開始。根據我們發現的樣本,這些活動針對與航運,供應鏈和銀行相關的多個行業。在某些情況下,附件是歸檔文件,例如.iso,.rar或.uue,如下所示:

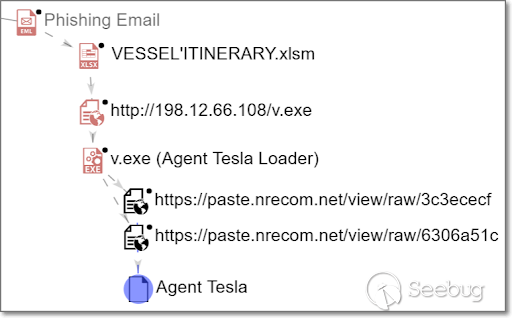

從鏈中可以看到,有兩個paste.nrecom請求,因為它會將Agent Tesla的有效負載分為兩個。第一個請求是文件的前半部分,第二個請求是文件的后半部分。此技術使安全解決方案難以分析有效負載。

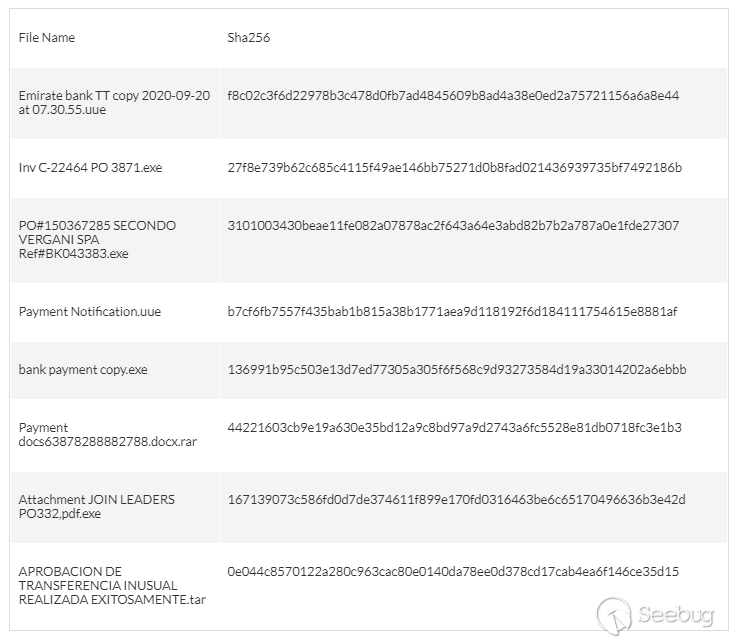

以下是一些電子郵件附件和一些電子郵件附件中的文件,我們發現這些電子郵件附件是使用paste.nrecom安裝Agent Tesla的。

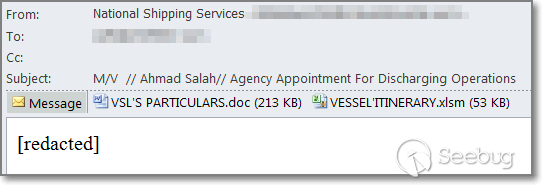

在某些情況下,附件是下載Agent Tesla加載程序的Office文檔。

W3Cryptolocker勒索軟件

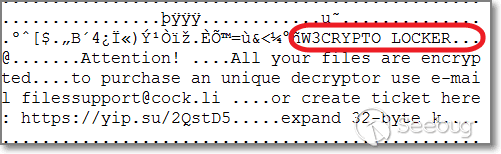

W3Cryptolocker是一個相對較新的勒索軟件。該勒索軟件于2020年7月出現。根據其代碼中的字符串,我們將該惡意軟件稱為W3Cryptolocker。

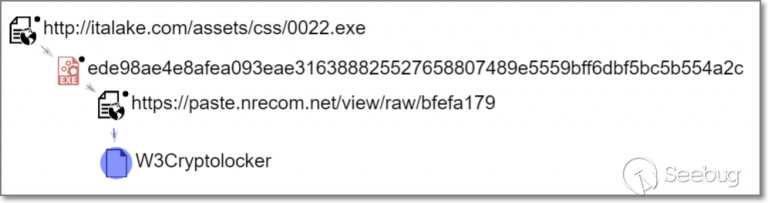

該加載程序托管在一個可能被黑客入侵的網站italake.com上。

它將加密所有驅動器中的所有文件,但擴展名為“ .xls”的文件和具有以下字符串的文件夾除外:

- Windows

- ProgramData

- $Recycle.bin

- System Volume Information

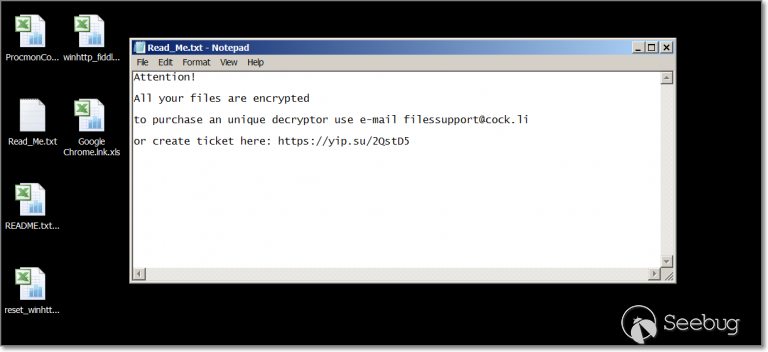

它為加密文件添加了擴展名.xls。對每個文件夾進行加密后,它將在每個文件夾上創建一個“ Read_Me.txt”文件,并顯示以下消息。

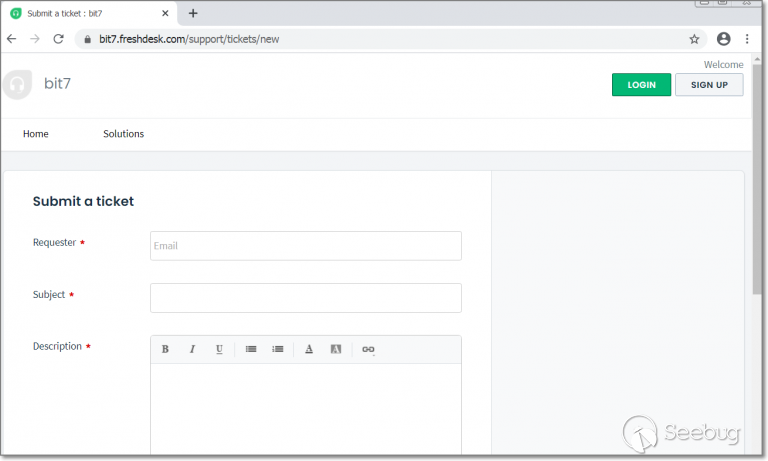

訪問https://yip[.]su/2QstD5會將您帶到一個Freshdesk支持站點bit7.freshdesk.com。

其他W3Cryptolocker樣本

- c97852b425e41d384227124d93baf6c2d3e30b52295a828b1eac41dc0df94d29

- 9a0af98d0b8f7eacc3fdd582bbc0d4199825e01eeb20c2a6f98023c33ece74f6

- 01eea2a4628c6b27a5249a08152655246871acafa657e391b73444c05097976e

- 9a08e87e8063b13546e464f73e87b2ca5bde9410fec4e614313e2b8a497592fa

- 8dfe87850bd17b4eb0169b85b75b5f104ae6b84deeb2c81fe6ae5e19685f6c66

- 53124033d521158771eac79ad6f489c6fdd5b25ab96712035c2ca65b3a3c5eed

- aac2024789ffd2bfce97d6a509136ecf7c43b18c2a83280b596e62d988cedb10

- fafabdffa67883587ba1a3c29f6345a378254f720efe8c2f318a4d5acdbce373

Redline Stealer

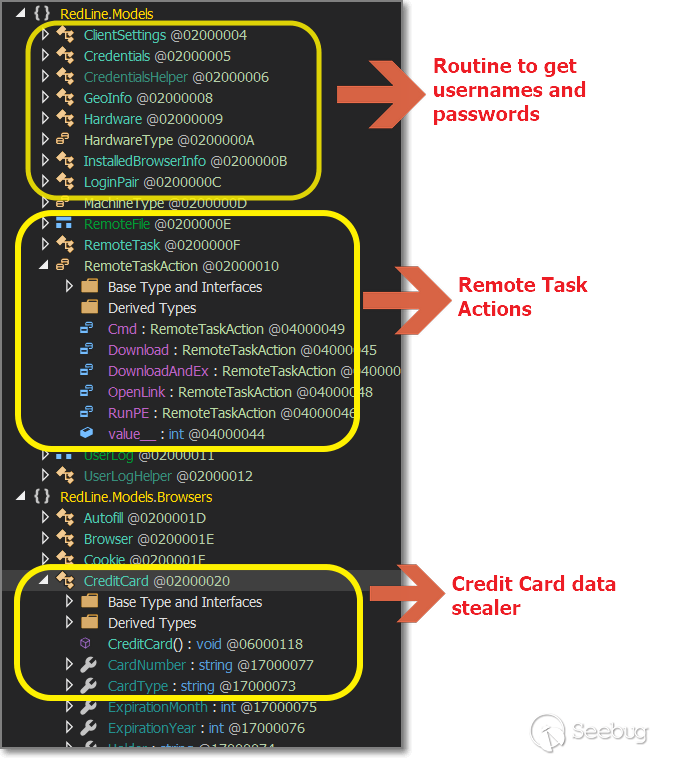

Redline Stealer是一種惡意軟件,于2020年3月左右出現,據報道它針對美國的醫療保健和制造業。該惡意軟件被發現在論壇上投放廣告,并提供多種定價選項,起價為100美元/月。它具有以下功能:

- Browser Data Stealer

- Login and Passwords

- Cookies

- Autocomplete Fields

- Credit Cards

- Remote Task Functions

- Execute Commands

- Download Files

- Download Files and Execute

- RunPE (Process Injection for fileless infection)

- OpenLink

- FTP and IM client stealer

- File-grabber

- Collects information about the victim’s system

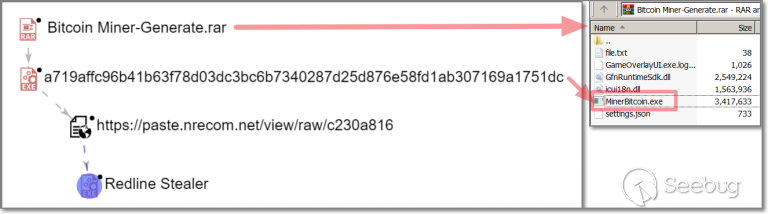

我們發現的樣本是將比特幣礦工存檔到RAR文件中。該檔案文件包含一個可執行文件MinerBitcoin.exe,該文件可從paste.nrecom.net下載Redline Stealer有效負載。

LimeRAT

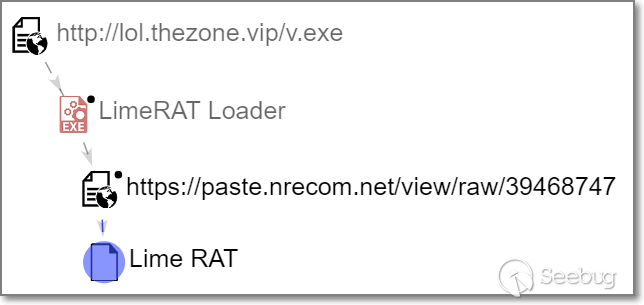

LimeRAT是用.NET編碼的遠程管理木馬,并且是開源的。它是APT-C-36小組用來針對哥倫比亞政府機構的惡意軟件。它可以用作:

- Ransomware

- Remote Desktop

- Crypto Mining

- CryptoStealer

- DDOS

- Keylogger

- Password Stealer

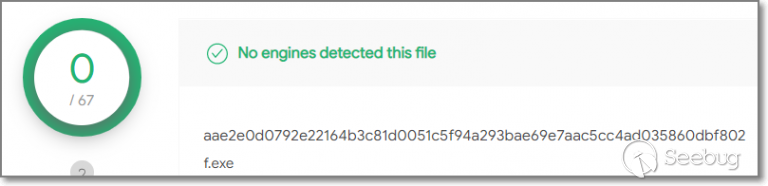

我們發現的另一個示例是aae2e0d0792e22164b3c81d0051c5f94a293bae69e7aac5cc4ad035860dbf802。在進行此分析時,該樣本仍具有零VT檢測。它從https://paste[.]nrecom[.]net/view/raw/93a7cd20下載LimeRAT。

結論

使用惡意軟件基礎結構的合法Web服務(例如pastebin或paste.nrecom)為網絡犯罪分子提供了一個優勢,因為這些服務由于其合法使用而無法輕易刪除。我們建議安全操作部門將paste.nrecom添加到可能出于惡意目的而濫用的Web服務中。建議監視此類服務,以檢查可疑內容,特別是以base64編碼的二進制數據。

IOC

Domain

Paste.nrecom.net

192.12.66.108(ZoomEye搜索結果)

lol.thezone.vip

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1354/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1354/

暫無評論