原文鏈接:https://labs.sentinelone.com/

譯者:知道創宇404實驗室翻譯組

Tesla RAT(遠程訪問特洛伊木馬)已成為2020年上半年威脅企業的最流行的惡意軟件系列之一,被發現的攻擊次數甚至超過TrickBot或Emotet,僅次于Dridex 。盡管Agent RAT代理已經存在了至少6年,但它仍在不斷適應和發展,挫敗了許多組織的安全工作。在COVID-19大流行期間,引入了具有附加功能的新變種,并且該惡意軟件已廣泛用于以冠狀病毒為主題的網絡釣魚活動中。

AgentTesla | 背景與概述

AgentTesla的核心是鍵盤記錄程序和信息竊取者。AgentTesla于2014年底首次發現,在過去的1-2年中,其使用量一直穩定增長。該惡意軟件最初在各種地下論壇和市場上出售,還有它自己的AgentTesla.com網站(現已停產),與許多同時代代理商一樣,AgentTesla也提供了該惡意軟件本身以及數據收集管理面板,從被攻擊設備獲取的信息可以通過面板界面快速獲得給攻擊者。

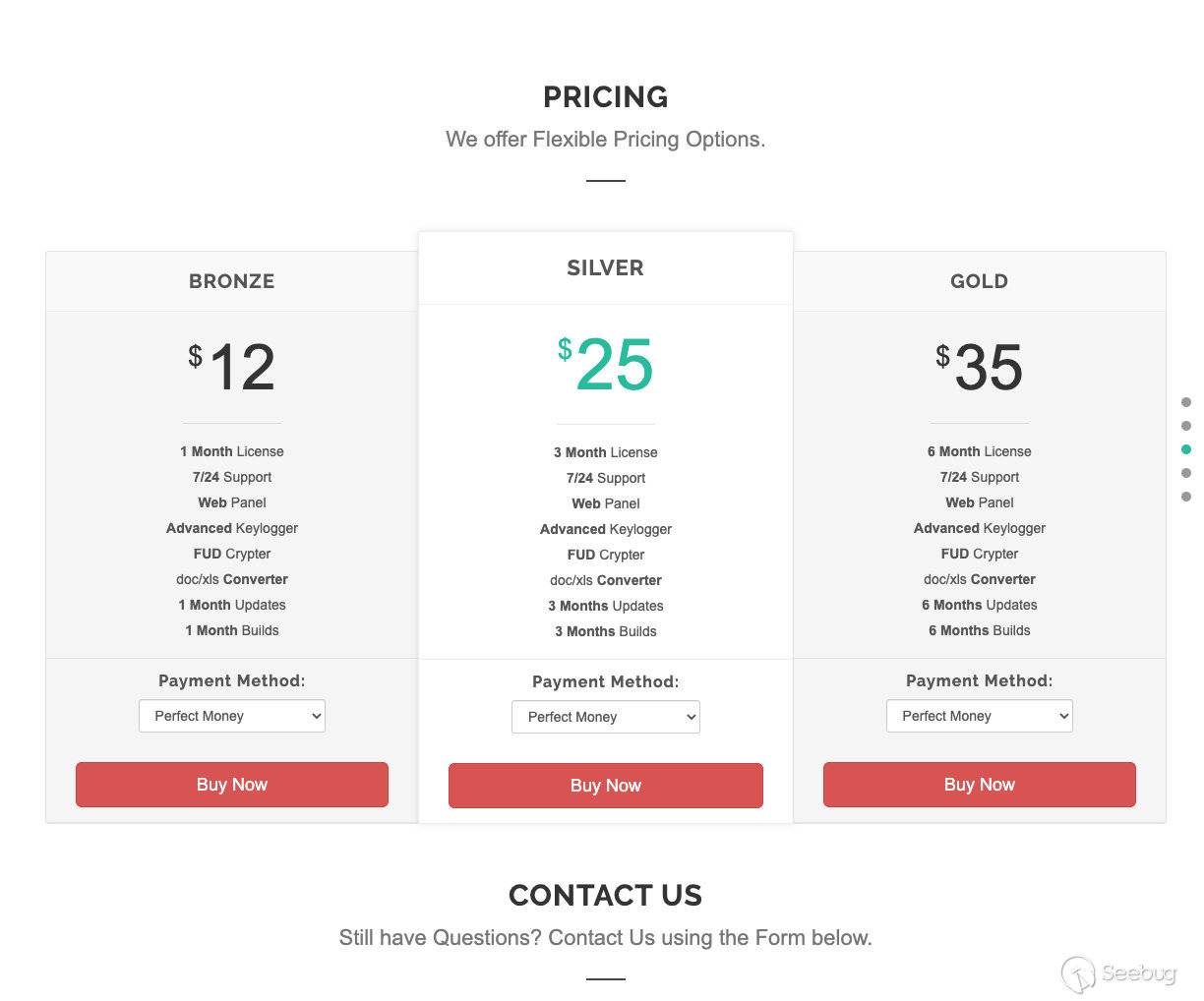

最初推出時,可以購買各種“包”。每個軟件包的基本區別在于許可期限和構建/更新的訪問權限。當時,價格頗具競爭力,1個月的許可證售價為12.00美元,一直到6個月的許可證售價為35.00美元。還值得注意的是,與許多其他這種性質的工具一樣,AgentTesla大力的破解版很快出現。

AgentTesla的早期版本還吹捧了全套功能,正如人們希望在現代RAT中發現的那樣,其中包括:

- 多國語言支持

- PHP Web面板

- 付款后自動激活(針對直接客戶)

- 24/7支持

- 穩定快速地執行

- 按鍵日志,屏幕截圖和剪貼板提取的多種交付方式

- 支持多種Windows版本(XP或更高版本)

投放機制

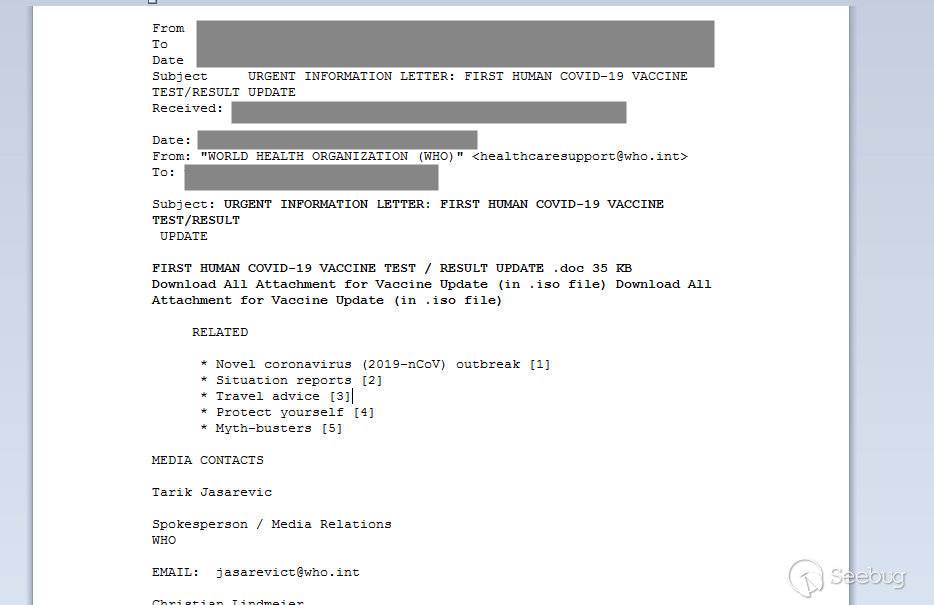

像許多其他威脅一樣,AgentTesla的主要傳遞機制是電子郵件(網絡釣魚郵件)。攻擊者通常會及時處理其社交工程誘餌,并且當前的流行COVID病毒并未對攻擊者構成限制。在過去的幾個月中,觀察到攻擊者通過以COVID為主題的消息傳播AgentTesla,這些攻擊者常常偽裝成來自WHO(World Health Organization)的最新消息。

AgentTesla活動背后的參與者也使用了惡意的Office文檔來促進第一階段的交付。即使在當今的活動中,也利用了利用Office漏洞(例如CVE-2017-11882和CVE-2017-8570)制作的特制文檔。這些以及類似漏洞允許在最少用戶交互的情況下快速交付和執行(除了打開惡意文檔并允許活動內容進行之外)。

新AgentTesla變體的功能集

隨著時間的推移,AgentTesla已添加了其他功能。這些改進包括更強大的擴展和注入方法,以及無線網絡詳細信息和憑據的發現和盜竊。

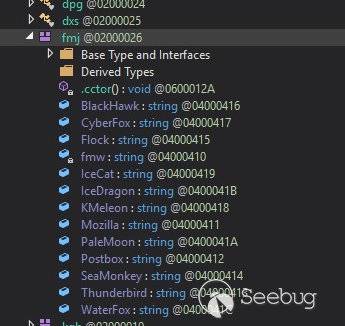

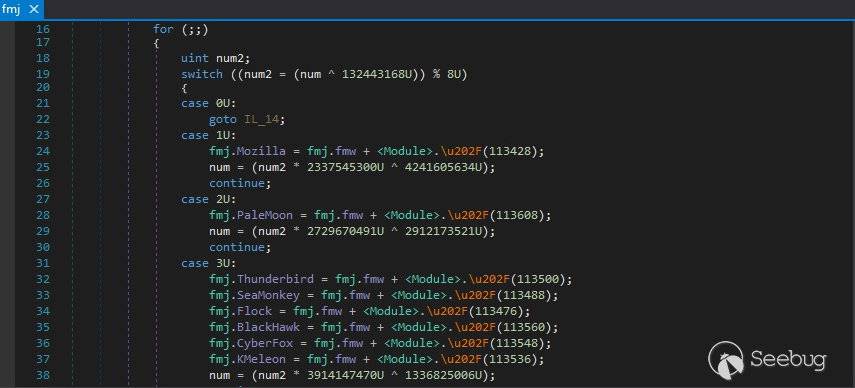

目前,AgentTesla繼續用于各種攻擊階段。其持久地管理和操縱受害者設備的能力仍然吸引了低級犯罪分子。AgentTesla現在能夠從許多常見的VPN客戶端,FTP和電子郵件客戶端以及Web瀏覽器中獲取配置數據和憑據。該惡意軟件具有從注冊表、相關配置或文件中提取憑證的能力。我們對當前AgentTesla樣本的分析揭示了以下目標軟件列表:

- 360瀏覽器

- 蘋果Safari

- Becky!互聯網郵件

- 黑鷹

- Brave

- CentBrowser

- CFTP

- Chedot

- Chromium

- Citrio

- 爪子郵件

- 可可

- 科摩多巨龍

- 酷諾

- 核心FTP

- CyberFox

- 元素

- Epic Privacy

- FileZilla

- FlashFXP

- Flock

- 谷歌瀏覽器

- 冰貓

- 冰龍

- IncrediMail

- IncrediMail

- KMeleon

- IncrediMail

- 獵寶

- Microsoft IE和Edge

- Microsoft Outlook

- 火狐瀏覽器

- Mozilla雷鳥

- 開放VPN

- 歌劇

- 歌劇郵件

- 軌道

- 蒼白的月亮

- 郵箱

- QIP沖浪

- 高通Eudora

- 海猴子

- Sleipnir 6

- SmartFTP

- 人造衛星

- 騰訊QQ瀏覽器

- 球棒!電子郵件

- 火炬

- Trillian Messenger

- UC瀏覽器

- 烏蘭

- 維瓦爾第

- 狐貍

- WinSCP

- Yandex

收集的數據通過SMTP或FTP傳輸到C2。傳輸方法取決于惡意軟件的內部配置,其中還包括攻擊者C2的憑據(FTP或SMTP)。

當前變體通常會刪除或檢索要注入的輔助可執行文件,或者它們將嘗試注入目標主機上已經存在的已知(易受攻擊)二進制文件。

例如,正如我們在示例中所看到的4007480b1a8859415bc011e4981f49ce2ff7a7dd7e883fe70d9f304cbfefedea,隨后將RegAsm.exe的副本(放入%temp%中)注入了其中。然后,該RegAsm.exe的新實例將負責處理惡意活動(數據收集泄漏)。我們還可以看到經常使用“ 過程空心 ”作為注入方法。進程空洞允許創建或操作進程,通過該過程可將內存部分與該空間解除映射(空洞),然后使用所需的惡意代碼進行重新分配。

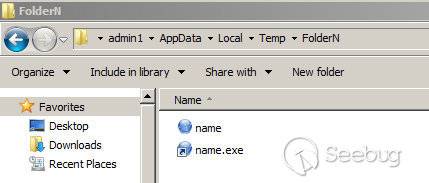

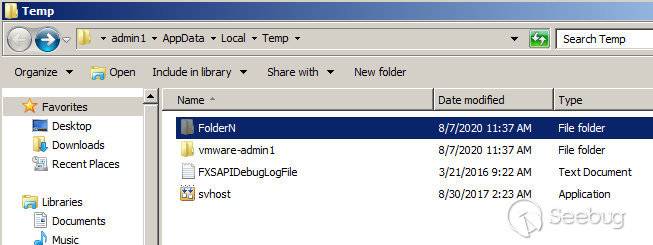

一些示例在過程創建和后續注入方面的創意很少。例如,在sample中b74bcc77983d587207c127129cfda146644f6a4078e9306f47ab665a86f4ad13,我們可以觀察到它在%temp%中創建隱藏的文件夾和進程,并將這些隱藏的進程實例用于主要感染例程,并用作持久進程(通過注冊表設置)

/c copy "C:/Users/admin1/Desktop/tes_10.exe" "%temp%\FolderN\name.exe" /Y

執行行為

啟動后,惡意軟件將開始收集本地系統信息,安裝鍵盤記錄器模塊以及初始化來發現和收集數據的例程。此過程的一部分包括基本的WMI查詢。示例包括:

start iwbemservices::execquery - select * from win32_operatingsystem

start iwbemservices::execquery - select * from win32_processor能夠發現無線網絡設置和憑據的最新示例將在短暫的睡眠時間(啟動后)之后生成netsh.exe實例。最初使用的語法是:

Netsh.exe wlan show profile持久性通常是通過注冊表項輸入或計劃任務來實現的。

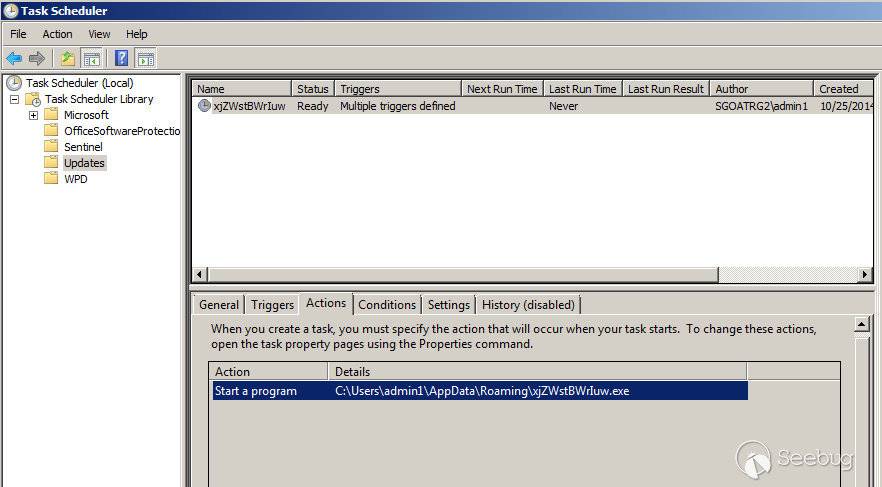

例如,在示例中7ec2b40879d6be8a8c6b6ba239d5ae547604ad2605de0d2501a4cca25915afa1,將可執行文件的副本放入?\ AppData \ Local \ Temp中,并使用以下語法作為目標,以生成持久性任務:

Schtasks.exe /Create /TN "Updates\xjZWstBWrIuw" /XML C:\Users\xxxxxx\AppData\Local\Temp\tmp1718.tmp"

在樣本中b74bcc77983d587207c127129cfda146644f6a4078e9306f47ab665a86f4ad13,我們看到了一個通過注冊表建立持久性的示例。啟動后,惡意軟件實例將作為隱藏文件放入隱藏文件夾中的%temp%。

/c copy "C:/Users/admin1/Desktop/tes_10.exe" "%temp%\FolderN\name.exe" /Y然后,以下命令用于創建自動運行注冊表項:

/c reg add "HKCU\Software\Microsoft\Windows NT\CurrentVersion\Windows" /v Load /t REG_SZ /d "%temp%\FolderN\name.exe.lnk" /f結論

AgentTesla已經存在了幾年,但我們看到它仍然被當作一個商品在許多的復雜攻擊中被利用。攻擊者不斷進步,并找到成功逃避檢測的使用AgentTesla等工具的新方法。歸根結底,如果目標是收集和竊取數據,則攻擊者將繼續努力。因此,我們仍然看到像AgentTesla這樣的“商品”工具,以及Pony,Loki和其他低掛水果惡意軟件。與當時的社會工程學誘餌相結合時,這些非復雜的攻擊將繼續成功。檢測和預防是減少暴露于這些威脅的關鍵。所述SentinelOne平臺完全能夠檢測和防止基于AgentTesla惡意活動。

IOC

MITER ATT&CK

修改注冊表(T1112)

顛覆信任控件:安裝根證書(T1553.004)

隱藏工件:NTFS文件屬性(T1564.004)

劫持執行流:DLL搜索順序劫持(T1574.001)

進程注入:進程空心(T1055) .012)

信息存儲庫中的數據(T1213)

引導或登錄自動啟動執行:注冊表運行鍵/啟動文件夾(T1547.001)

進程注入(T1055)

不安全的憑據:文件中的憑據(T1552.001)

系統信息發現(T1082)

查詢注冊表(T1012)

OS憑證轉儲(T1003)

計劃任務(T1053)

SHA256

70aecc29ffb60caf068e4d8107f4d53fcdbd333bed7ac6fb3a852b00e86ded31

7d1bcec8a3f71910e15cbb3adae945cd5096b7de259b51aef8f2e229bd4b40e2

7ec2b40879d6be8a8c6b6ba239d5ae547604ad2605de0d2501a4cca25915afa1

9b27388be292aea50d62cfebd130a9832f0d676feb28771d70d3e30bdb117f3a

a040efaf5dfac863805103ea0aa90a15b3690ad060188a15ea7d68491b274123

aa08d96a25908ce76e07475aefbbe192bd812665a5600dc30600688510dd033e

be26ad023b732078c42b4f95067fb9107fe88aebd7ebbf852e7e968e50eee8a0

1abf66ab839c550bc77d97d1644c1225935a86b9591e9a95bcd606ebec6bbc19

b74bcc77983d587207c127129cfda146644f6a4078e9306f47ab665a86f4ad13

f44c6c8c1c81f9990f11a0f70e6517c358fc1ee00a78b32461d4a2594b48e47d

9fee57918672137160499dcd1a099670ef8f9a787f3a1ad6d8123df26cddbc3b

4007480b1a8859415bc011e4981f49ce2ff7a7dd7e883fe70d9f304cbfefedea

590c19542f6959d6424107eb4f2998b04d035575341b1f23a40dea6d82aecadd

648261052662b044dc233349ccdfa9dfd6853ec9a21ced386f8f172b2568b0d1

f24018dead69b0f899d33e73f72f5c3ef6f3c391850484b06b042f36dbc08cac

7ce7bf11f6285621381b80027c488e9b5009205131a89738975ccc89574a1533

e2473526523180f460af4d8e164df9060c9f328cc7c0bae5846d51b28c12febe

7adc0e8236262080e62c4bfb97e745880247f9e244ae8718e60cc217a3ae773b

0107fadc185fd6b53dc033d4a79e53ef1621ae623917de029b6c02eeae2021c1

388386f3361138514c561dcf6169e8f9e8726c91e2dc66663efb07bf21ece052

507b63c73ba3bee19c8c8afb40526c1196240376277f4b49e25bedc5d866b980

SHA1

a2ad3ec4cd2d70edf2bc9089c493f898b7da44a5

8f841e8f7d2c3334145c8c9f89c8cd6929a06b2a

3390272bb793ad15a45d647c3e5a716145fd262a

8cd26c88b74f913f6e1c9d71a8d1e9aa53b7c6f6

160c5583f9ba3d11e94a0dd8c9a64936981e8194

859f498f0ba963e468a3912d936ad8e7ec01dbcd

90fc8a737a7030db2e3583cbccb3156bb0a8ff12

683efb5746e85867b5d613dc07a116a80becce58

6c2d55f7fcecdcae779b148f0060b8ab4062e0a9

7617dc78df626d5df43e38506fa7c577baef4bc5

05d74461b2a63b75f319ef2c5c4aa074af4e97c3

9e9c8ef7f20677795684b2749a59367cf5c3ec0a

3e15c7c82b875c3553456dc08a8b79019cb48644

7e674dd61f0802316bc092ffd44f5b8a36ab26d5

7cf661644a638dcb554a81ba490ddcaee2ed6f12

5b744ce5d3cccd556d66704d8fdde882ea928829

94277994af62de5948d6de134edac0089a54b71e

3ce8f4bfeb99fa2fb8898c7664ad3838ce4a4fcf

4ffa900d7cf3ae6414bf90f6c9a4667cedfd57dd

83be2722b7adc91bc3ee219b75e9176bc7ce8e6e

72d3d907d7502c383ffc8239d255882838a5a6e4

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1293/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1293/