作者:啟明星辰ADLab

公眾號:https://mp.weixin.qq.com/s/TwPL_F6hihPuHb9NtL7rtA

1. 再相見

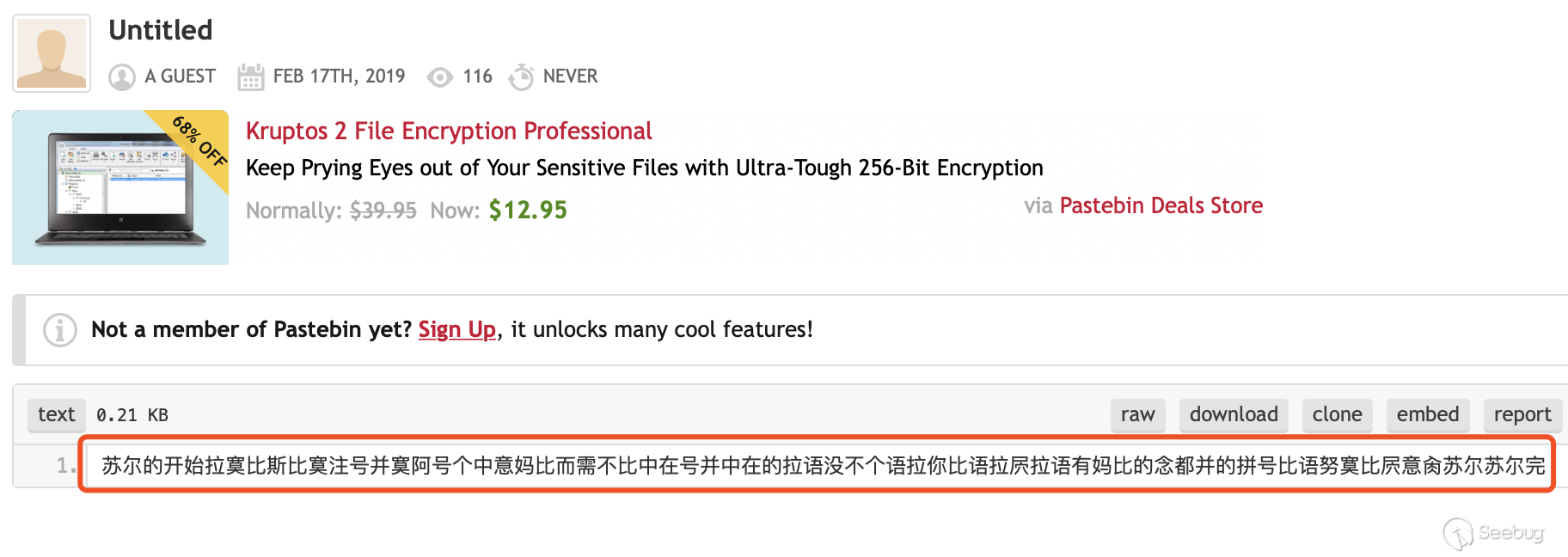

近期,啟明星辰ADLab對便簽網站Pastebin平臺(該平臺常常被黑客用于存儲攻擊成果)內容進行篩選和分析,發現了一段神秘而古怪的中文字符(見圖1)。該段文字被存儲在一個名為“Unitled”的用戶文件中,從字面上看,這是一段沒有完整語義的文字,看起來就像密語一樣,似乎其中隱藏著一些不為人知的信息。那么這會是某個黑客組織或者情報人員之間的秘密暗號呢,還是說僅僅只是隨機輸入的毫無意義的文字?對此,本文將對這其中隱藏的秘密進行分析追查。

注: Pastebin 是一個合法便簽類站點,很多黑客團隊喜歡將其作為暗中進行信息交換的媒介,或者把攻擊成果上傳到 Pastebin 上進行存儲。

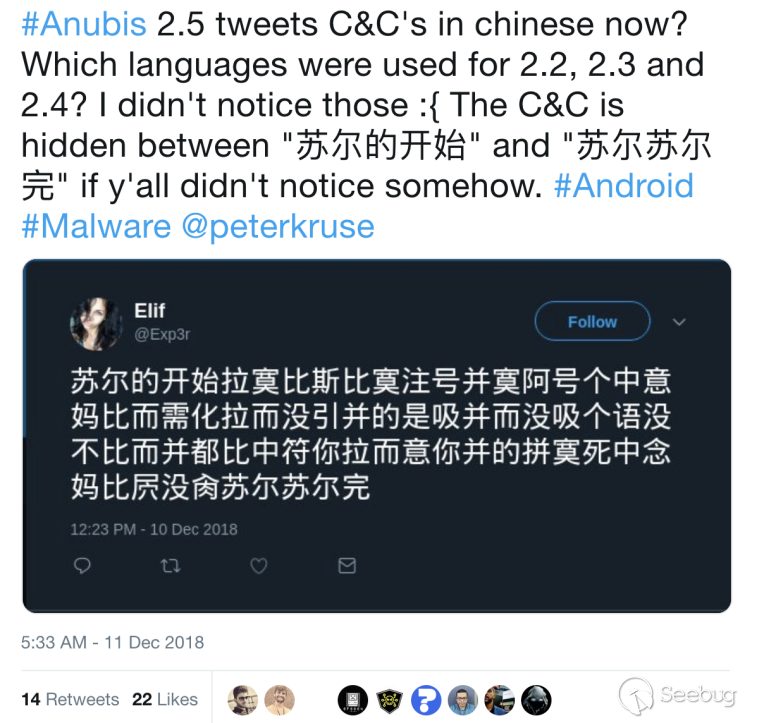

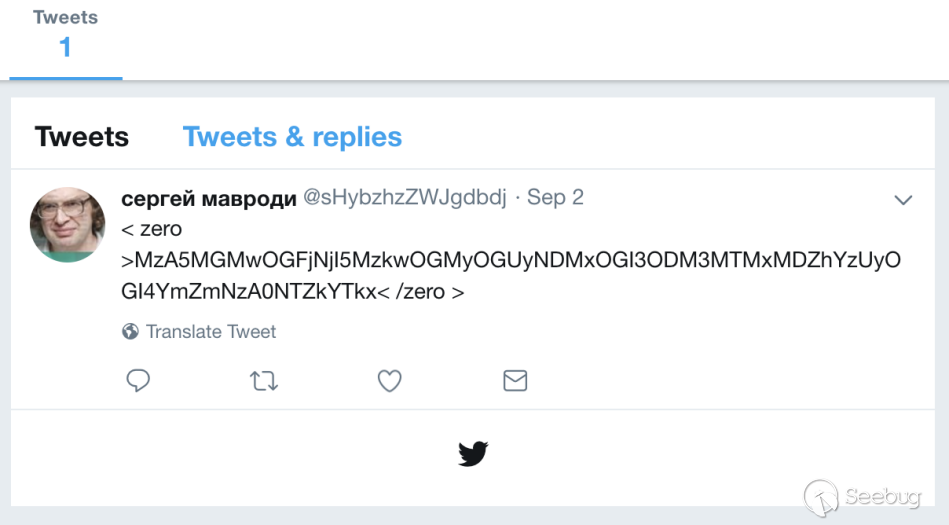

為了弄懂該段文字的含義,我們首先想到的是該段文字是否為一段被打亂順序的有具體含義的句子,但是通過我們對其進行各種組合排序并沒有得到什么有用情報信息。那么該段文字是不是被編碼處理過的情報信息呢?我們試圖在開源站點Github上對這段文字進行搜索看是否存在相關代碼,但并沒有多少有用的信息。最后,我們在Twitter上發現了一條與這段文字類似的推文(見圖2)。

可以看到該條推文的內容和我們發現的中文字符有著相似特征,他們都是以“蘇爾的開始”和“蘇爾蘇爾完”作為首尾字符串,在首尾字符串之間的文字表現出隨機性,并沒有特別的含義。而該推文評論中提及了推文上這段文字為銀行木馬Anubis編碼后的C&C服務器地址,那么極有可能我們發現的那段神秘中文字符串也是一段C&C地址,而且可能就是銀行木馬Anubis的C&C。

注:Anubis 是一款集勒索、間諜、銀行木馬于一體的綜合型惡意軟件,自2017年1月其源代碼被公布以來,已經影響到全球100多個國家的300多家金融機構。2018年9月啟明星辰ADLab對其已進行詳細分析,并發布深度分析報告《首款集勒索、間諜、銀行木馬于一體的新型綜合型 Android 病毒深度分析》。

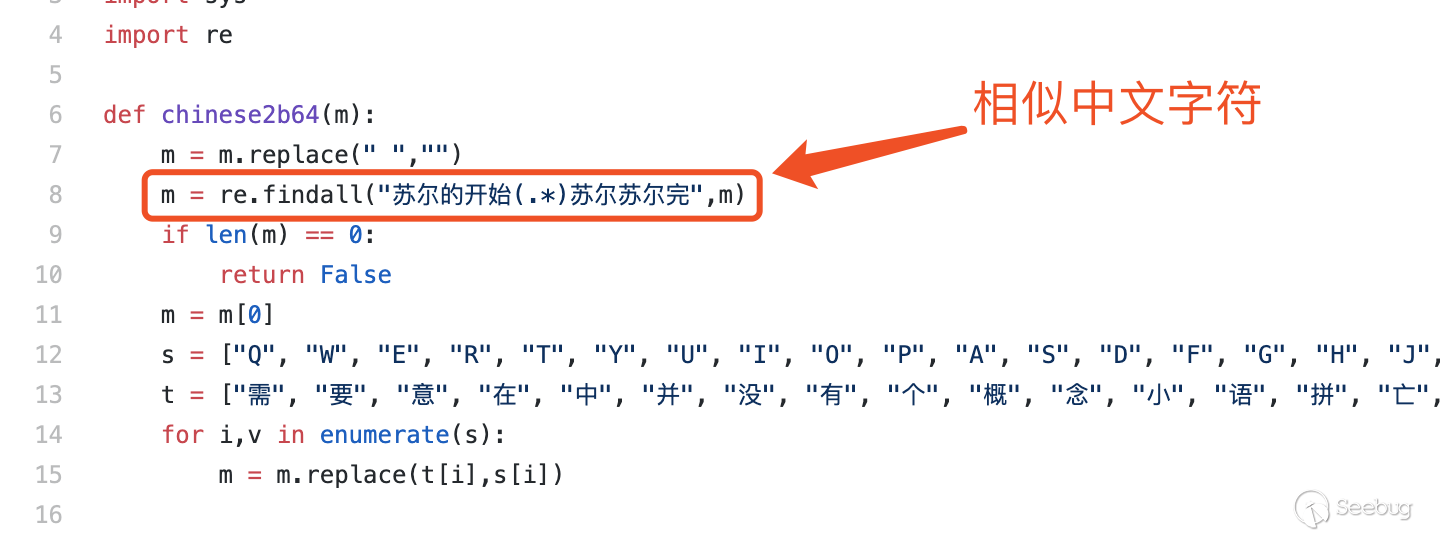

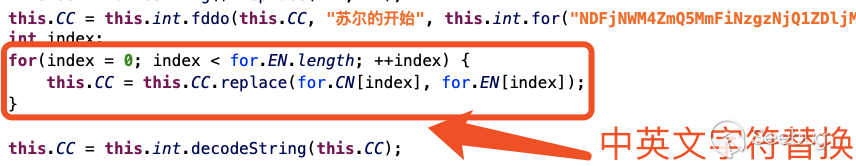

接下來,我們并不急于去收集最新的Anubis樣本,因為收集、分析、處理樣本需要花費比較大的工作量,所以我們首先試圖從GitHub尋找線索,我們以“蘇爾的開始”為關鍵字進行搜索并且確確實實找到了一段相關的解碼代碼(見圖3)。粗略一看這段代碼似乎應該就是這段神秘文字的解碼算法,但經過我們的測試,發現這段代碼并不能正確的解碼我們最開始所發現的那段神秘文字。

那么為了解開其中秘密,我們還得回到樣本上來,如果能夠找到相關的Anubis樣本,通過對樣本代碼進行逆向分析,就能逆向出解碼算法,那么也就可能解密出這段神秘的中文文字。由于這段文字的發布時間是2019年2月17日(圖1),因此我們在樣本庫中查詢2019年2月份以后的Anubis病毒樣本,通過一一排除后發現了與這段神秘中文字符最相關的幾個樣本,其中最新的一個樣本在2019年6月6日才出現。在對樣本深入分析后,我們確認該新樣本確實是銀行木馬Anubis的最新變種。

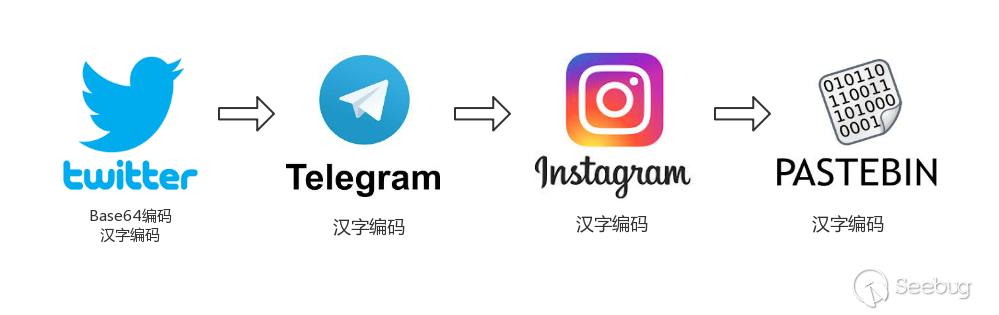

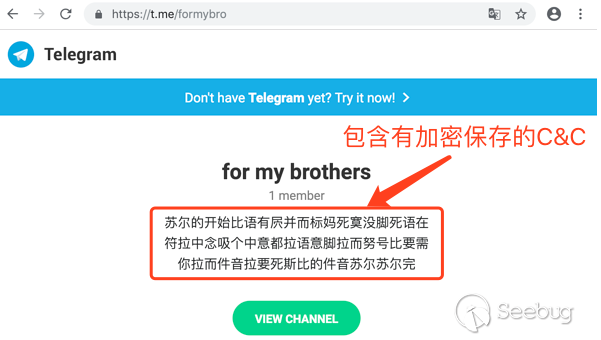

同樣,該木馬也將C&C地址加密編碼后存儲在pastebin平臺上,其鏈接為https://pastebin.com/bbLpxvUH, 截止到我們分析時該頁面已經失效。但是該樣本中對從該鏈接提取出來的信息進行解碼的算法卻能夠正確解碼我們所發現的那段神秘文字。解碼方法為:木馬內置有一個密碼表,在取得這段文字后,根據這張密碼表將中文解碼成Base64字符串,再將Base64字符串解碼后的數據通過rc4解密(密鑰為“1day”),最終得到明文的C&C。利用該解密算法,我們成功解密出了最初發現的那段神秘文字,得到C&C地址為: “http://www.go777to.top”,該地址的解析記錄從2019年4月6日開始并且截止本文發布一直活躍。另外,我們還在社交應用Instagram上找到了一段相同的文字(見圖4),這表明攻擊者并非單獨使用Pastebin配置C&C。不過,我們破解的解密算法并不能解密Twitter上的那段中文字符,這可能是由于木馬版本差異,解密算法或者解密密鑰不同導致的。

2. Anubis的C&C隱藏手段

一般的間諜軟件會將C&C地址(加密)硬編碼在代碼當中,或者利用合法的Web服務(如微博、QQ空間或者Twitter等)來配置C&C地址。比如Anubis早期的版本就是利用Twitter配置C&C地址,這樣做一方面可以有效隱藏C&C地址,另一方面攻擊者可以靈活地對C&C服務器進行配置和更新。而此次,攻擊者選擇將C&C地址編碼成中文存儲在了Instagram和Pastebin上。

從2017年出現到現在,Anubis背后的攻擊者在C&C策略上作了多次改變(見圖5)。2018年9月,攻擊者將類Base64編碼的字符串作為推文發布在Twitter上(見圖6),到2018年12月,攻擊者將推文信息升級為了中文字符(見上圖2),2019年5月,攻擊者將中文字符配置到了 Telegram頻道上(見圖7),再到2019年6月我們此次發現的這個樣本,攻擊者使用Instagram和Pastebin作為其中文字符C&C配置載體(見上圖4和上圖1)。一般分析人員在Pastebin上抓取到這樣的字符時并不會特別留意并且對于有指向性的爬蟲也會忽略掉此類信息,因而這種方法具有一定隱蔽性。

3. C&C解密算法分析

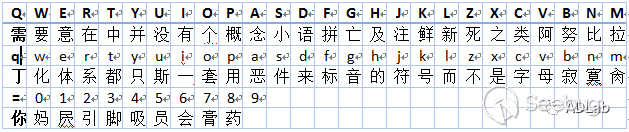

這次Anubis的更新,除了對代碼做了混淆和加密外,其背后的攻擊者選擇了將C&C地址編碼成中文文字,該木馬內置有解密C&C用的密碼表,內容如表1所示。從表1中我們可以看到,英文字母的大寫和小寫以在鍵盤的排列順序排列,跟著是等號和0-9的數字。除了數字9外,每一個字符都對應一個漢字。

C&C的解密分四步:第一步,木馬從Pastebin獲取中文編碼的C&C密文,具體做法是從這段中文文字中提取出“蘇爾的開始”與“蘇爾蘇爾完”之間字符;第二步,木馬根據上表1中的密碼表將提取出來的中文字符串轉化成一段由“字母”、“數字”和“=”組成的字符串,通過代碼可知這是一段Base64字符串(實現代碼見圖8)。

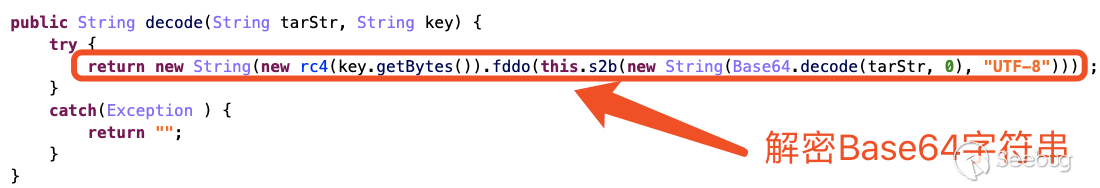

第三步,通過Base64解碼算法將這段字符串進行解碼,并將其轉化為二進制數據;第四步,解碼后的數據通過rc4算法進行解密(密鑰為“1day”),實現代碼如圖9所示。

最終密文C&C地址就被成功解密成明文。該木馬的C&C存儲地址為“https://pastebin.com/bbLpxvUH”,不過由于該地址已經失效,無法驗證。我們使用從木馬中破解出來的解密算法成功解密出了我們發現的那段中文文字,解密后得到C&C地址“http://www.go777to.top”,而對Twitter上的那段中文字符解密失敗,可能是由于木馬版本差異,解密算法不同或者解密密鑰不同導致的。

4. 新舊樣本對比分析

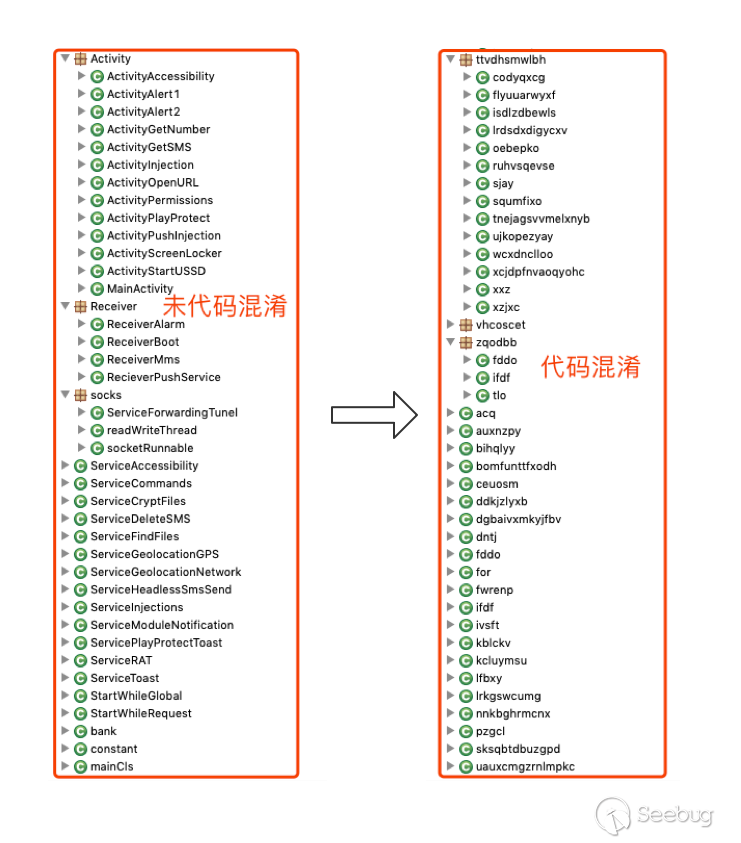

較我們之前分析的木馬版本,新發布的木馬版本進行了高強度的代碼混淆,如圖10所示,舊版本中明文的類名在新版本中被混淆成了沒有意義的字符串。顯然,混淆后的代碼非常不利于閱讀,這無疑提高了安全研究人員的分析難度和時間成本。

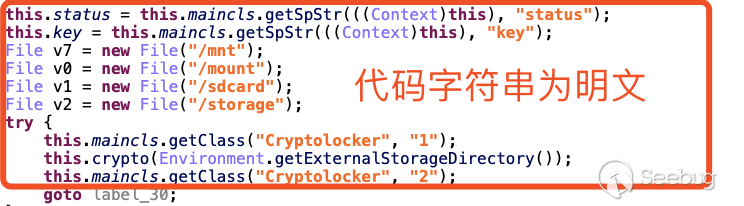

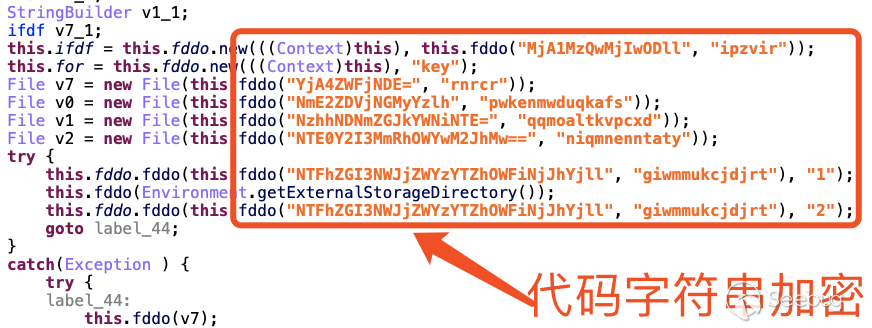

另外,攻擊者還對木馬類中的明文字符串進行了加密,如圖11和圖12所示,分別是舊版本和新版本相同功能處的代碼對比,從圖中我們可以看到,明文的字符串在新版本中被加密成了Base64密文字符串。這樣大量的密文字符串非常不利于安全研究人員的靜態分析工作。密文字符串經過Base64解密再經過rc4解密(密鑰為“1day”)可得到明文字符串。

5. Anubis的基本功能和行為

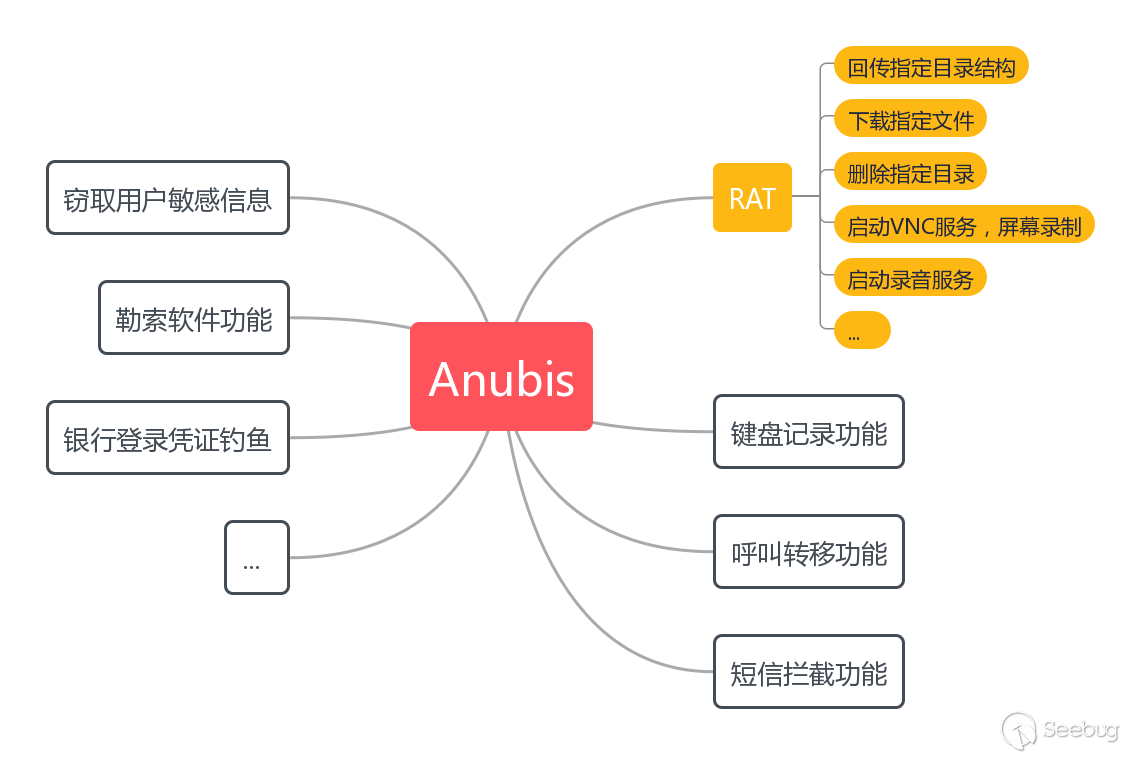

Anubis主要通過偽裝成金融、郵件、物流以及軟件更新等應用混入谷歌商店進行傳播。其整合了多種類型惡意軟件功能于一身(見圖13),主要包含勒索軟件功能、鍵盤記錄功能、RAT功能、短信攔截功能和呼叫轉移等功能。同時,Anubis還可以竊取受害用戶的通訊錄、短信、銀行登錄憑證等敏感信息。此外,攻擊者還可以遠程控制感染設備,利用感染設備向攻擊者指定的目標發送特定短信。從Anubis諸多強大的功能可以看出,攻擊者完全可以對受害者的社交網絡進行全方位滲透和欺詐。

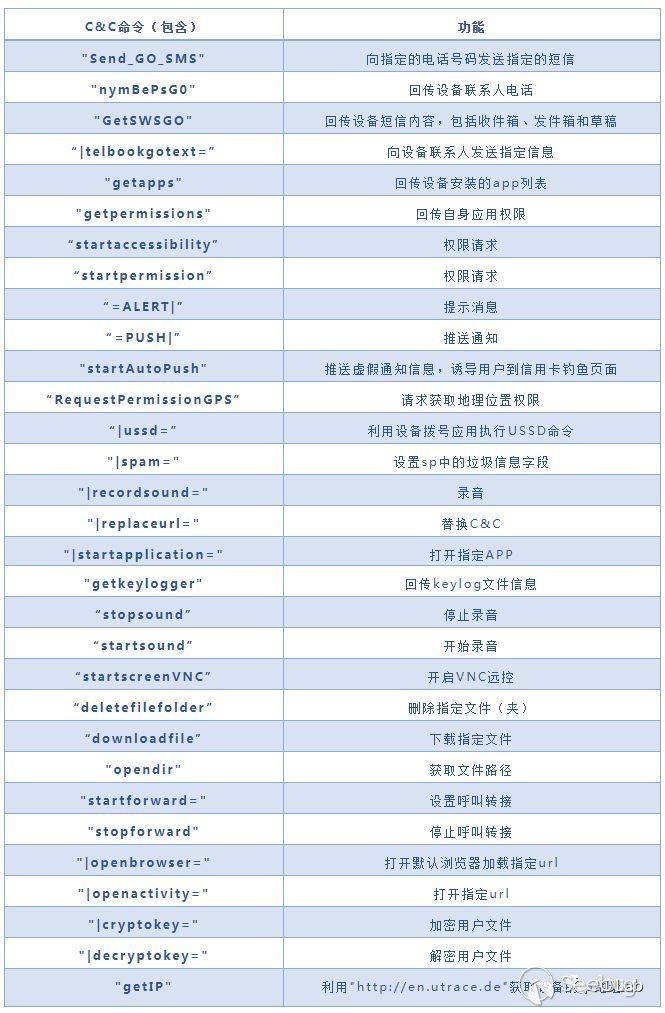

Anubis和C&C服務器建立連接成功后,可以通過遠程服務器下發30多種惡意控制指令,包括錄音、截屏、獲取感染設備的文件結構、控制感染設備向指定號碼發送特定短信等惡意指令,我們將其包含的C&C命令及其含義歸納到了表2。

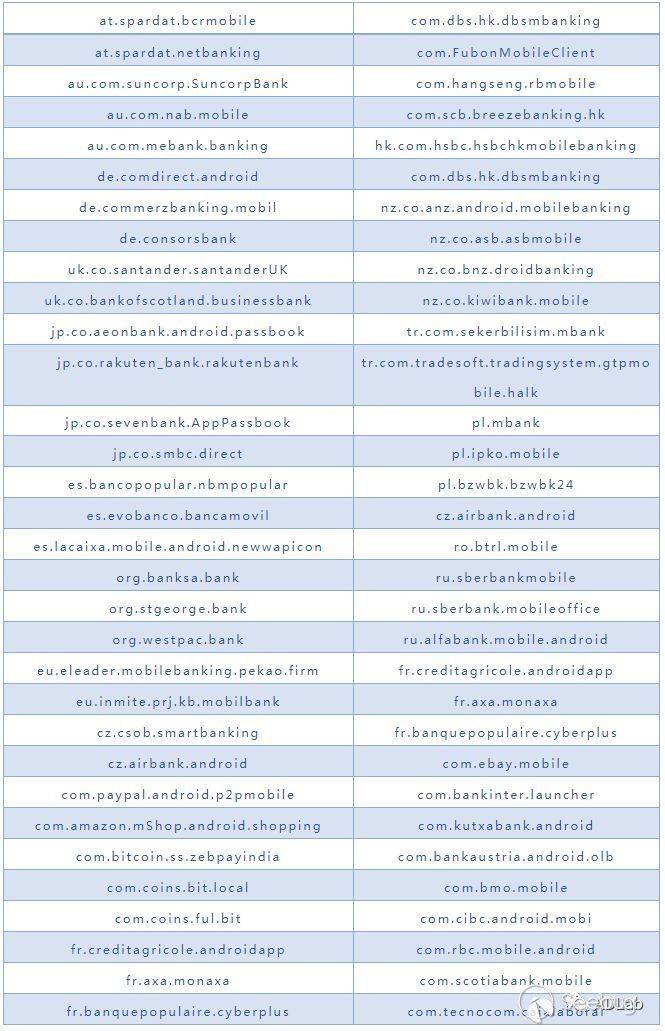

Anubis會在感染設備后臺監視目標應用程序啟動,然后使用對應的釣魚屏幕覆蓋掉合法的應用程序以竊取受害者的賬戶憑證,同時會利用短信攔截功能來攔截銀行發送給受害者的所有短信,這樣攻擊者就繞過了銀行的雙層身份認證,成功對受害者的財產進行洗劫。 Anubis劫持目標幾乎涵蓋全世界各大金融機構的手機APP,總數達到了300多個,涉及中國、美國、英國、日本、香港、法國等40多個國家和地區,我們僅將部分金融APP的包名列到表3中:

6. 總結

從2017年出現至今,Anubis背后的攻擊者在C&C策略上作了多次改變。主要體現在兩個方面:一是C&C的編碼方式由之前的編碼成類Base64串發展為編碼成中文文字,二是配置C&C的載體由早期的利用Twitter站點演變成現在的利用Twitter、Telegram、Instagram和Pastebin等多平臺。根據啟明星辰ADLab的數據觀察,Anubis這次的行動從2019年2月份開始,一直到2019年6月份都保持活躍。其主要是偽裝成金融、郵件、物流以及軟件更新等應用混入谷歌商店進行傳播,比如我們分析的這個變種偽裝成Flash升級應用誘使用戶安裝,進而對用戶進行非法侵害。雖然Anubis主要活動在歐美等地,國內暫時沒有發現用戶感染此類木馬,但這次的C&C隱藏策略中利用了中文進行編碼,不排除其后續會攻擊國內用戶的可能性。

建議用戶不要輕易點擊短信中的不明鏈接,不要安裝不明來源的APP;對申請可疑權限尤其是短信讀寫、打電話以及需要激活設備管理器的APP要特別留意,涉及到金錢的操作要格外謹慎;遇到操作異常,應當及時使用殺毒軟件查殺或找專人處理。目前互聯網上也充斥著形形色色的第三方APP下載站點,很多甚至成了惡意應用的批發集散地。用戶應特別留意不應輕易的在一些下載站點下載APP,盡量從官網下載所需APP應用,在不得不從第三方下載站點下載軟件時,要高度保持警惕,認真甄別,以免誤下惡意應用,給自己造成不必要的麻煩和損失。

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/963/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/963/

暫無評論