作者:darrensong、karmayu @云鼎實驗室

公眾號:云鼎實驗室

近日,媒體頻頻爆出蘋果用戶帳號被盜刷,用于購買游戲道具等物品,并由此牽出 App Store 及游戲相關黑產的種種。8102年都快過去了,游戲黑客在攻擊什么?他們從哪里來?哪些公司受害最嚴重?騰訊安全云鼎實驗室致力于云上攻擊的實時捕獲和防御,基于部署于全網的威脅感知系統,揭開游戲行業的真實攻擊狀況。

一、游戲行業安全概括

游戲行業一向是競爭和攻擊都極為復雜和持續的領域。這里有最廣泛的用戶群,有 IT 業最瘋狂的加班,有最激烈的行業競爭,有滲透最廣泛的黑色產業鏈,也有戰線最長的攻防對抗。

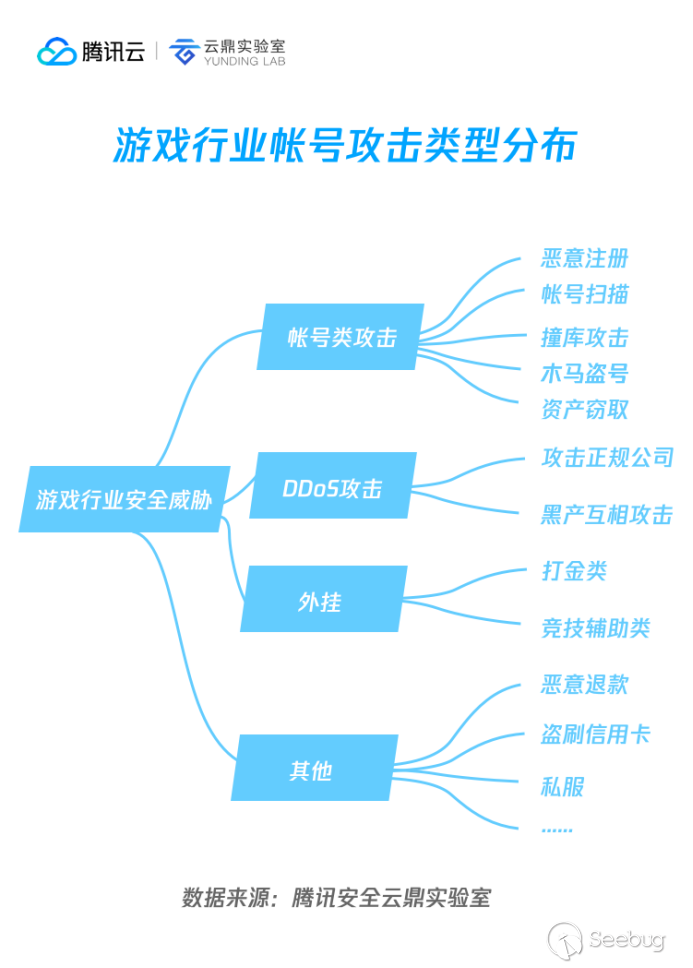

除去服務器和操作系統等通用安全問題,游戲行業面臨的安全威脅主要集中在以下幾個領域:

- 帳號類攻擊

早期以打金工作室大量注冊小號、木馬盜號為主,近年來以撞庫攻擊和帳號掃描為主,攻擊成功后進一步進行資產竊取。

- DDoS 攻擊

游戲行業長期是 DDoS 的主要攻擊對象,隨著各種反射放大攻擊模式的發明,受攻擊流量也越來越大。

- 外掛

外掛是游戲黑客技術最有深度的領域,從逆向分析的難度到內核層各種對抗。外掛從受眾主要分為玩家掛和工作室掛;從功能主要分為打金做任務類和競技輔助類。

- 其他

除去私服類傳統的問題,近年新出現了一些直接影響游戲公司收入的新問題。比如由于 ?iOS ?平臺的封閉性,游戲公司和 ?Apple ?存在對賬延遲,衍生出 ?iOS ?充值退款/盜刷信用卡等黑產業務。傳統針對游戲的破解業務依然持續存在,比如最近大火的太吾畫卷,在試用版期間就出現了本地破解版。

二、五大攻擊趨勢

1、游戲行業黑產國際化趨勢明顯

隨著近年吃雞類游戲火爆的影響力,以及微信、支付寶等移動支付能力在海外逐漸打通,越來越多國人開始習慣于在海外游戲平臺如 STEAM 進行消費和玩耍。自然也就吸引了游戲黑客和黑產業者的關注。并且由于跨國法律打擊的難度,使得攻擊者更加張狂。

在2018年,可以觀察到針對 STEAM、EA 等海外平臺的撞庫攻擊持續提升,同時針對海外游戲的外掛也是增長迅速,并帶動了海外信用卡盜刷等領域的攻擊增長。

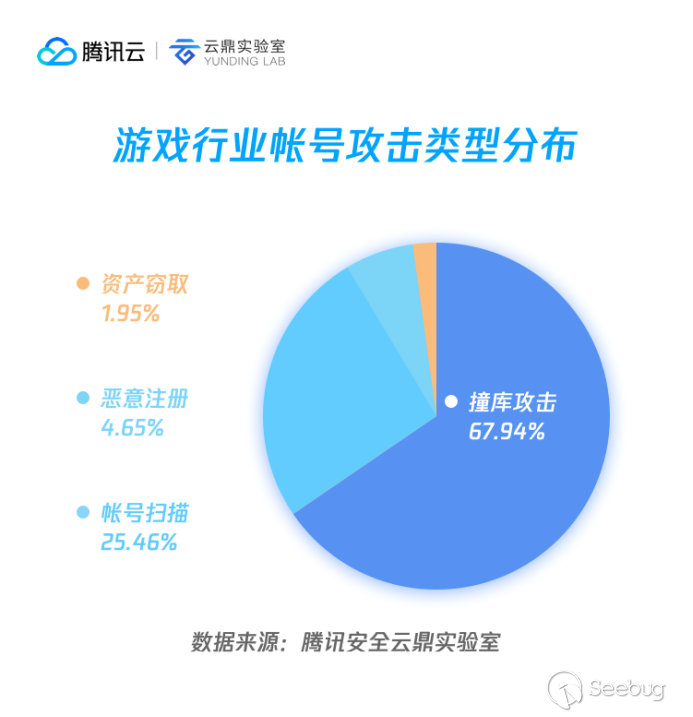

2、撞庫成為游戲行業帳號攻擊主流模式

在帳號攻擊層面,PC 時代流行的游戲盜號木馬已近乎銷聲匿跡。隨著近年來黑市泄漏帳號數據的廣泛流通,攻擊以撞庫攻擊和帳號掃描為主,攻擊成功后進一步進行資產竊取。

3、游戲周邊行業成為 DDoS 新攻擊目標

針對游戲的 DDoS 攻擊,不僅僅在新的 H5Game 上出現,而且逐漸向所攻擊游戲的周邊行業擴展,針對某一游戲除進行主服務器、網絡結點攻擊外,還針對其第三方支撐與合作平臺進行攻擊,達到游戲商業化鏈條的立體式攻擊。游戲周邊行業,包括但不限于游戲虛擬財產買賣、電競、游戲資訊、游戲云服務等。

4、游戲外掛逐漸向手游+競技輔助類轉型

PC 時代的網游主流為 MMORPG(大型多人在線角色扮演)類游戲,當時外掛以打金/打裝備/升級為主要目標。隨著近年移動互聯網的興起,崇尚短平快的手游逐漸主流化,以及越來越多游戲去掉交易系統,游戲外掛逐漸轉為競技輔助類功能為主,例如透視、加速等。

5、針對 Apple 平臺的欺詐、盜刷類攻擊形式嚴峻

由于 iOS 平臺的封閉性,游戲公司和 Apple 存在對賬延遲,衍生出 iOS 充值退款/盜刷信用卡等黑產業務,高峰時甚至導致游戲公司百分之幾十的壞賬。?

同時,由于 App Store 針對國內用戶的支付流程的便捷化(綁定支付寶、微信支付、免密支付),使得盜取 Apple 帳號成為黑產盜刷新渠道,國內蘋果帳號盜刷相關新聞屢見不鮮。?

三、詳細數據剖析

1.?帳號類攻擊

云鼎實驗室2018年的監測數據顯示,針對游戲行業的帳號類攻擊,月均在數億次/月,且持續平穩,具有長期持續性攻擊的特征。

1)攻擊類型分布

在針對帳號的攻擊中,大部分的帳號掃描其實也是為了撞庫攻擊做準備,少部分是基于歷史密碼的登錄嘗試。因此,在帳號安全側,撞庫相關攻擊實際占據了80%以上的份額,這與早期以盜號木馬為主的帳號類攻擊形成了鮮明的對比。

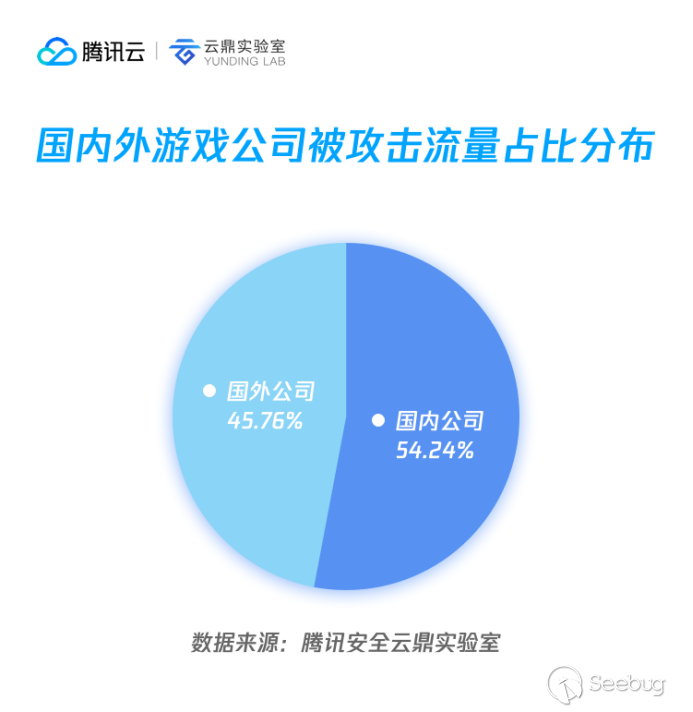

2)被攻擊公司分布

從全球游戲公司遭受攻擊的流量來看(注:國內外知名游戲公司紛紛成為靶子),國內游戲公司吸引了近6成的攻擊量,其源于國內發達的游戲黑產鏈條,而實際上針對國外游戲公司的攻擊很多也來自國內。

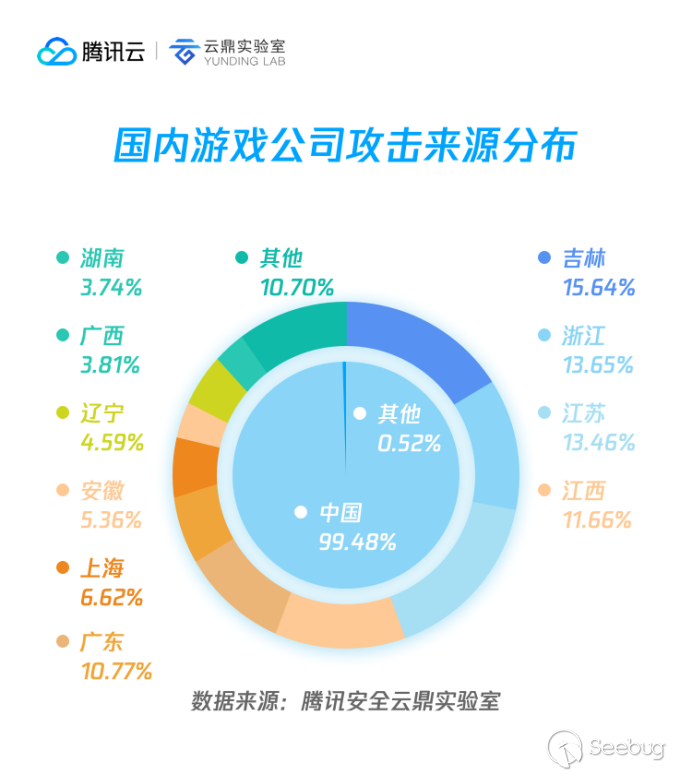

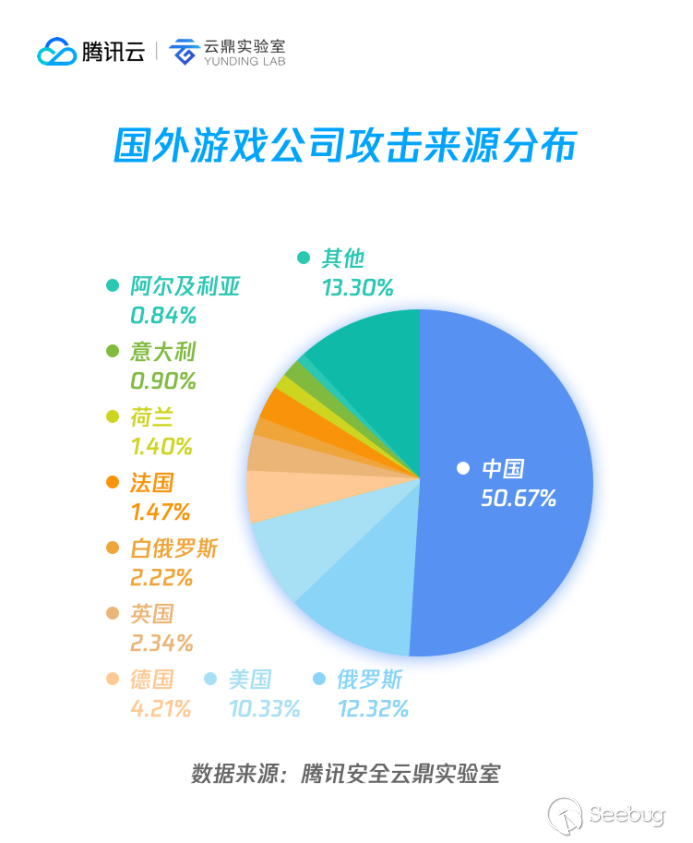

3)攻擊來源分布

國內游戲公司的攻擊流量來源幾乎全部源自于國內,源自海外的可忽略不計。其中以吉林、浙江、江蘇、江西、廣東等省份的來源為多,以上省份占了60%以上的攻擊請求。可見,在游戲行業的國內黑產幾乎是一個獨立的封閉產業鏈。這和國內強大的產業鏈整合能力和文化獨特性都頗為相關。

國外游戲公司面對的攻擊則來自各個國家,然而源自中國的攻擊流量也占據了半壁江山,這也和事實的情況比較相符,例如壟斷海外打金事業、吃雞游戲里中國外掛的泛濫,都反映了游戲領域中國黑客的戰斗力。同樣,戰斗民族俄羅斯也名列前茅,而在我們的監測中,在其他黑客領域頗為活躍的烏克蘭黑客似乎對游戲行業興趣缺缺。

2. DDoS?攻擊

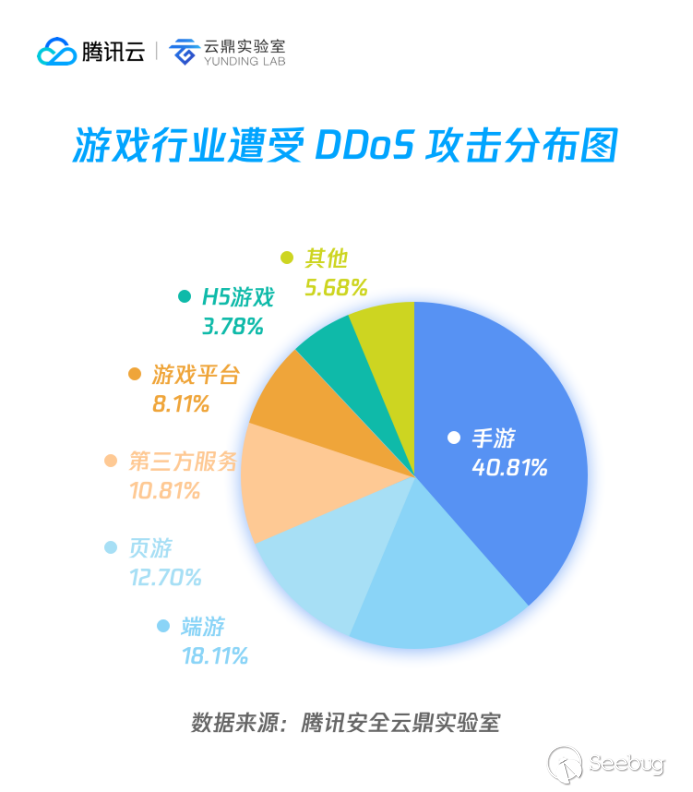

2018年 DDoS 攻擊情況統計中,游戲行業仍為主要攻擊對像,其中移動 Web 游戲被攻擊數量明顯增加,也標志著 H5Game 正式被攻擊者納入吸金行列。攻擊類型呈多樣化,除常規反射放大 SSDP、NTP 外,新出現的 Memcached 反射也被攻擊者利用,迫使防御措施頻繁更新。同時攻擊者將 C2 逐漸遷移到國外,使其溯源更加困難,且生存時間延長,再加上頻繁更新的家族與其攻擊手法,致使針對游戲行業的攻防戰,更加的激烈。

1)被攻擊游戲的分類

除端游與手游,依然排在前面外,可以明顯看出移動 Web 游戲(H5Game)有明顯上升的趨勢。?隨著 H5 游戲生態的不斷的完善,新玩法、新的變現途徑不斷的成熟,可以預見針對 H5 游戲的 DDoS 攻擊會更加頻繁。

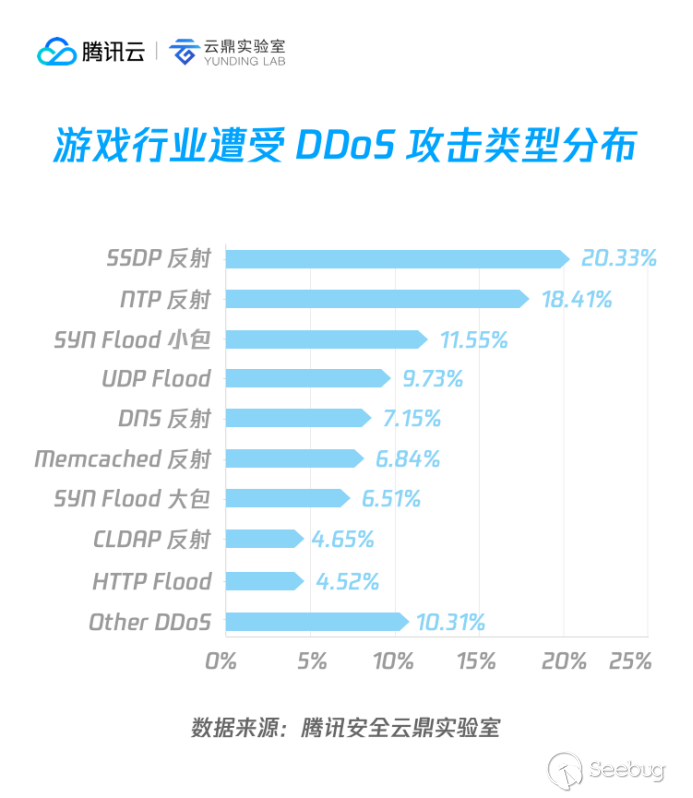

2)攻擊方法分類

針對游戲行業,DDoS 攻擊的方式還是主要以攻擊帶寬為主,以組合式攻擊打出超大的流量進行堵塞帶寬。雖然傳統的 UDP Flood、SYN Flood 仍然占較大的比例,但攻擊方法已轉變為有反射放大參與的混合式攻擊,其中各類反射放大占比一半以上,與傳統攻擊占比平分秋色。Memcached 反射放大是新出現的反射放大方法,業界公布的 Memcached DDos 最大攻擊達到1.7Tbps。隨著 Memcached 反射技術被廣泛地應用,在游戲行業 DDoS 攻擊中,也充當一個關鍵的被利用角色。

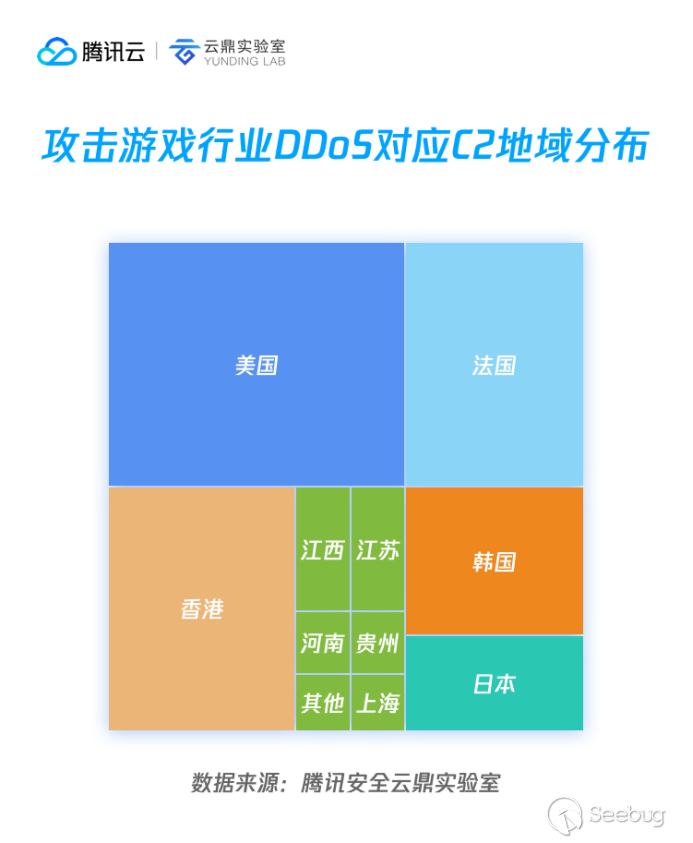

3)發起攻擊的 C2 情況

從下圖可以直觀地看出攻擊游戲行業的 C2 主要分布在美國、歐洲、韓國、中國,其中國外占比69%。 黑客為了 C2 服務器不易被中國的網警封停,將服務器遷至國外不易檢查的位置。同時針對游戲行業的攻擊,往往被攻擊的游戲公司每次都要損失大量的日活用戶與金錢,針對溯源的需求比較高,也迫使黑客更加謹慎小心。C2 以域名方式普遍比 IP 方式的存活時間更長,通過針對發起攻擊的 Top 10 的 C2 的情況統計,存活時間均超過了3個月,且均是域名方式。每個 C2 針對游戲行業發起攻擊的累積次數都達上千次,除游戲行業外,其還針對其它行業進行 DDoS 攻擊,使其變現能力最大化。

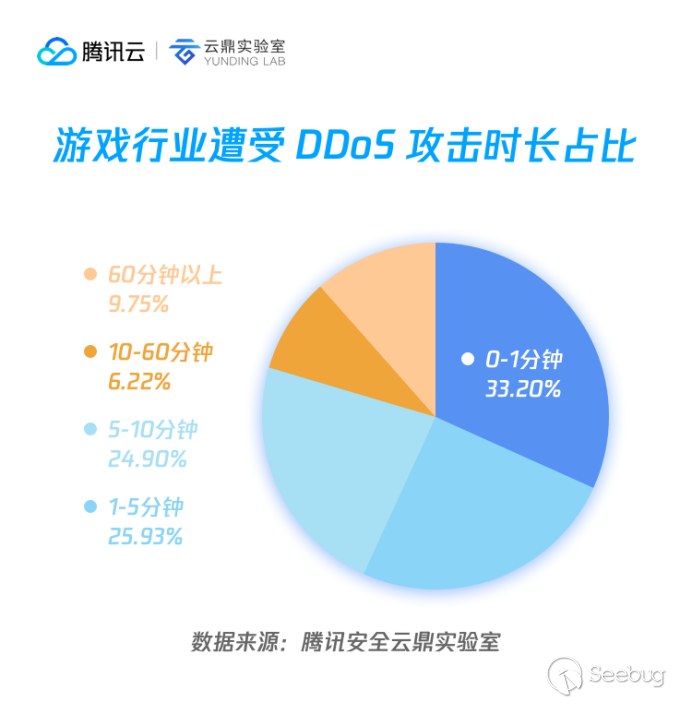

4)攻擊時間分析

在攻擊時長來看,占比最多在10分以內,以較少的時間直接癱瘓掉游戲服務器,導致游戲玩家掉線、延遲、游戲系統假死等。抽樣統計得出,平均攻擊時長約16分,單次攻擊最長時長約1.5小時。排除反射放大攻擊,bot 的每次攻擊時長以30秒最多,占比達90%以上,攻擊總時長以發起的攻擊次數疊加計算。bot 其它時長以一次發起攻擊60秒、300秒、600秒、30分等,還有的 bot 以攻擊停止命令進行動態控制時長。反射放大攻擊時長依不同的攻擊程序而定,比 bot 的時長控制更加靈活多樣。

黑客對游戲服務器的攻擊時間段統計發現,一般在10時到17時,18時到23時兩個時段最多。其特點是以玩家上線最多的時間點發起攻擊,致使攻擊目標造成最大的損失。

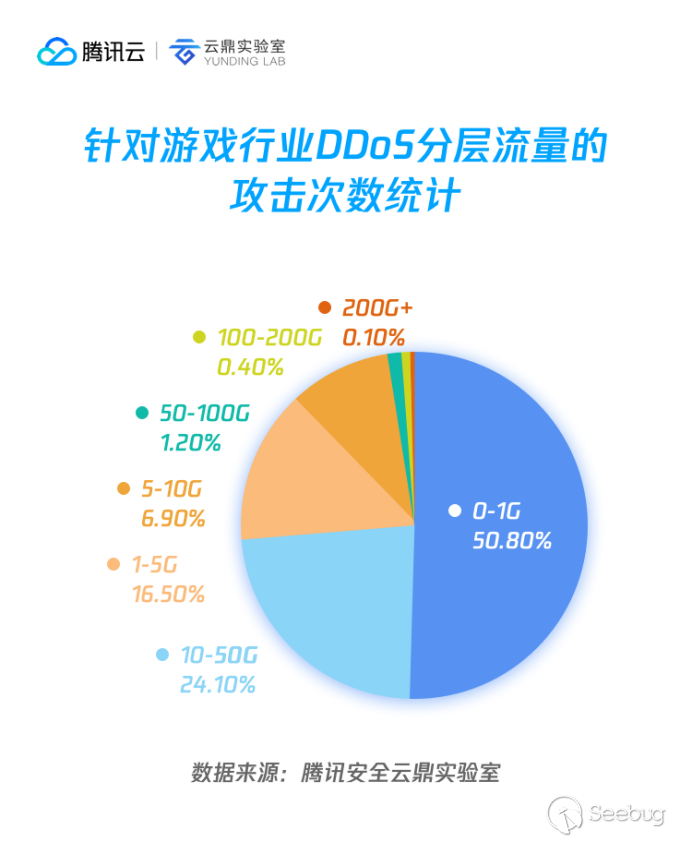

5)攻擊流量帶寬分布情況

在攻擊流量的分層統計上,大多數的攻擊均為100Gbps以下的流量攻擊。整體的攻擊流量的平均峰值約在6.8Gbps左右。在DDoS攻擊帶寬中,主要攻擊以反射放大為主,其次是以帶有payload的傳統攻擊(如UDP Flood / SYN Flood大包)。

隨著 DDoS 在游戲行業上流量的進一步攀升,在DDoS整體防護上,建議用戶采用具備超大流量防護能力的產品。游戲行業多為具有跨國用戶,具備全球防護能力的DDoS防護產品要求也日益迫切。

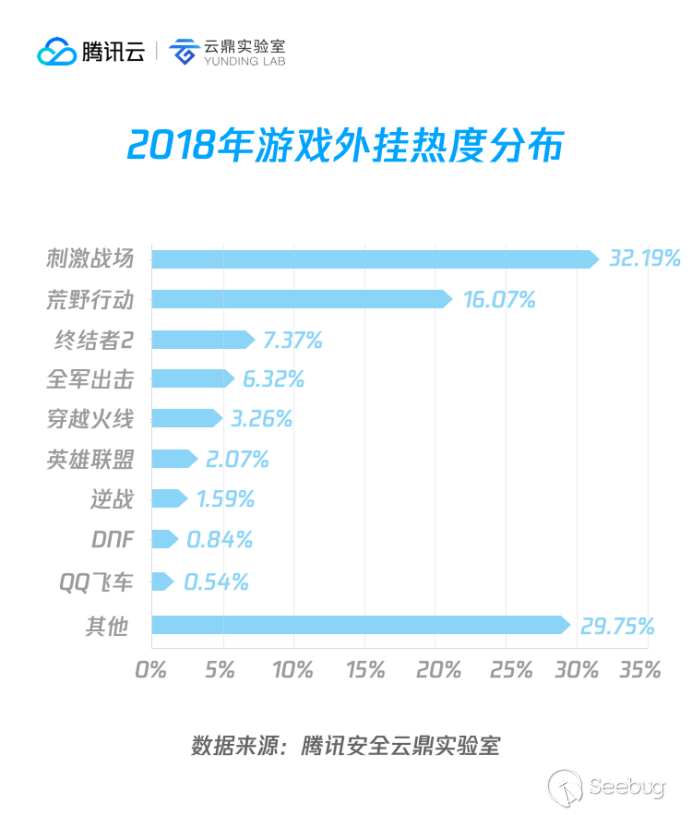

3. 外掛

經歷了2017年 STEAM 平臺吃雞游戲的火爆和預熱,在2018年國內吃雞類游戲也迎來了相關外掛的大爆發。由于PC游戲熱度降溫以及手游交易系統的限制,2018年主要外掛集中在手游的吃雞類游戲上,其中外掛熱度排名前四的吃雞類手游占據了超過60%的關注度,加上 PC 端的射擊類游戲,射擊類外掛已然占據了70%以上。而傳統的打金類外掛熱度占比大幅下降。

4. 其他

1)代充值類

代充值類問題主要集中在 App Store 平臺,由于 App Store 的內購機制原因,蘋果手游代充最早可以追溯到2012年前后,到現在已經經歷了多次發展,從最開始的外幣匯率差,退款,36漏洞,再到黑卡,盜刷信用卡,甚至出現了專門的庫存系統,造成游戲廠商損失慘重,下面簡單描述各種代充黑產的情況:

- 外幣匯率差

利用某些國家貨幣匯率波動較大(如南非),而 App Store 上道具并未及時按照匯率更新價格,此時通過一些技巧使用其他國家貨幣購買本國蘋果市場的內購物品,從而謀取利益。

- 退款

蘋果公司于2014年開始實施退款政策,以彌補用戶因意外充值而造成的損失。本是為了避免用戶損失,卻成為代充、代退等不法商販的套利手段,同時也極大地增加了個人賬戶的使用風險。

- 36漏洞

源于蘋果公司為改善用戶體驗,在向用戶收取費用時,設計了40元以下小額充值,可以不經驗證支付成功,先行派發商品。而可選的最佳支付組合是30元+6元,故稱為36漏洞。受36技術侵害的重災區集中在游戲領域,由于蘋果公司季度結算的模式,36技術對于蘋果公司和服務商間造成了大量的壞賬。

- 黑卡和盜刷信用卡

所謂黑卡,即來源不明的信用卡,這里特指與iTunes賬戶綁定的非法信用卡。也指不在我國境內銷售的充值卡類型如蘋果禮品卡等。其背后是破解或盜取他人信用卡的黑客。通過黑卡或盜刷的方式,倒賣虛擬物品或蘋果賬戶牟利。

- 庫存系統

由于使用黑卡或盜刷信用卡,可能會在很短時間內被蘋果封號。但黑客發現在蘋果的購買流程中,如果把支付憑據截取下來,使流程不進入發貨環節,充值商家等到有客戶時候,可以隨時使用支付憑據發貨,可謂完美繞過蘋果風控,使黑卡和盜刷可以大規模實現。這樣便能繞過蘋果風控系統,但是這些黑錢會被蘋果扣除,無法給游戲廠商結算,最后就成了壞賬。

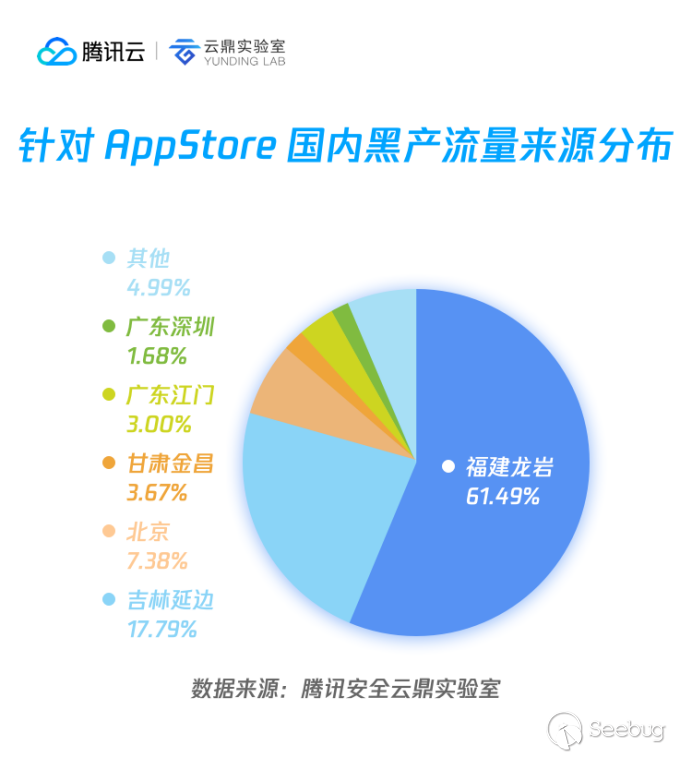

根據2018年的數據,云鼎實驗室監測到大量來自福建龍巖和吉林延邊的針對 App Store 的黑產流量,這兩地的黑產流量占到總量的80%,乃是蘋果系黑產的集中地。

四、結語

業務安全上的對抗,是一個不斷進化的短平快戰場。天下武功,唯快不破,騰訊云安全以專業的能力,致力于云端惡意流量的實時發現和防御一體化,騰訊云 Web 應用防火墻(網站管家)和 DDoS 防護(大禹)經過多年打磨,擁有針對游戲行業定制的帳號安全防護和全球各種場景下專業 DDoS 防御能力,為游戲整體業務保駕護航。

騰訊安全云鼎實驗室關注云主機與云內流量的安全研究和安全運營。利用機器學習與大數據技術實時監控并分析各類風險信息,幫助客戶抵御高級可持續攻擊;聯合騰訊所有安全實驗室進行安全漏洞的研究,確保云計算平臺整體的安全性。相關能力通過騰訊云開放出來,為用戶提供黑客入侵檢測和漏洞風險預警等服務,幫助企業解決服務器安全問題。

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/734/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/734/

暫無評論