作者:啟明星辰ADLab

一、背景

啟明星辰ADLab近日發現了大量知名軟件的安裝程序被植入挖礦病毒,該病毒背后的黑客試圖通過軟件共享論壇等社交渠道來發布受感染的軟件安裝包,我們稱該惡意軟件為“安裝幽靈”挖礦病毒。

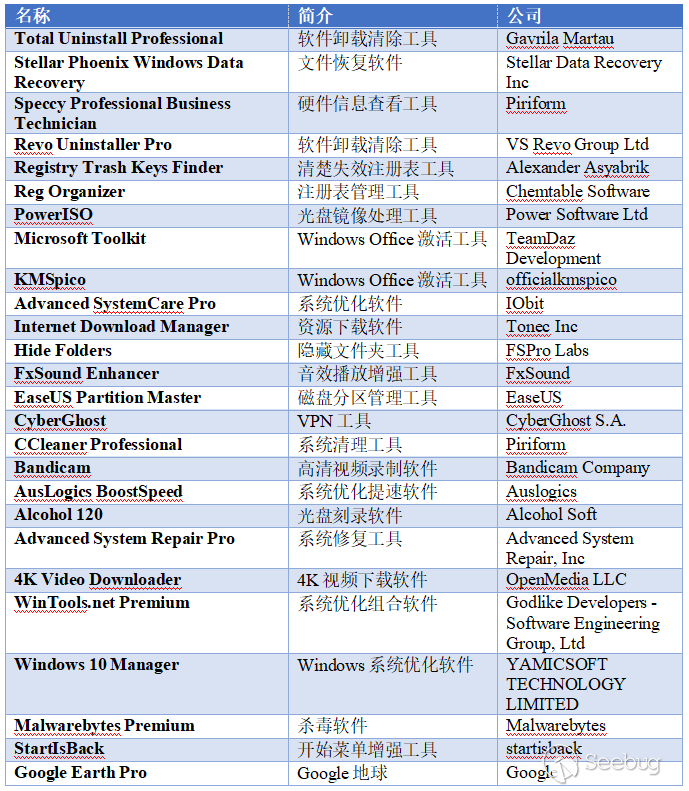

攻擊者在多個論壇“共享”了捆綁有“安裝幽靈”挖礦病毒的各類流行應用的破解版本,其中包括“Malwarebytes”、“CCleaner Professional”和“Windows 10 Manager”等知名應用共計26種,連同不同的版本共發布有99個之多,功能涵蓋系統優化、軟件卸載、光盤刻錄、殺毒、系統激活、資源下載等。這些應用不乏來自知名公司,如Google、Piriform和Malwarebytes等,尤其像“CCleaner Professional”、“Speccy Professional Business Technician”等知名應用已被數百萬計的家庭和商業用戶使用,并已安裝在世界各地的多個國家。

因為這些應用絕大多數為付費軟件,所以互聯網上存在有大量該類應用的破解版本,這也正好滿足了一部分用戶的使用需求。不過天下沒有免費的午餐,用戶在享受“免費”實惠的同時,殊不知這份實惠早已在暗中標好了價格。

二、感染流程

“安裝幽靈”挖礦病毒的感染流程如圖1所示,攻擊者先將包含有“安裝幽靈”的破解安裝包上傳到“mega”、“clicknupload”、“fileupload”等多個云盤,然后將文件的下載鏈接通過“NITROWAR”、“MEWAREZ”等論壇進行“分享”傳播,相應的軟件被受害者下載安裝運行后,“安裝幽靈”就會啟動執行。首先,“安裝幽靈”將系統文件“%Windows%\Microsoft.NET\Framework\v3.5\vbc.exe”拷貝到系統的%temp%目錄命名為svhost.exe并啟動它,然后將惡意代碼注入到svhost.exe進程空間。注入到svhost.exe進程空間中的惡意代碼一方面創建挖礦配置文件,一方面將挖礦病毒注入到"%Windows%\System32\wuapp.exe"傀儡進程,最后以配置文件作為參數進行挖礦作業,隱蔽性很強。

三、傳播途徑

我們的研究人員最初捕獲到的是“Internet Download Manager”下載管理器的一個破解安裝包程序(后文簡稱IDM),安裝完該IDM后,我們發現計算機對某遠程服務器4444端口有異常連接。經過進一步分析,我們最終發現了捆綁在IDM破解安裝包里面的“安裝幽靈”挖礦病毒。“安裝幽靈”被捆綁到破解版IDM下載器安裝程序中,用戶在安裝IDM的過程中,它即被釋放到用戶的計算機上進行挖礦作業,為攻擊者賺取利益。

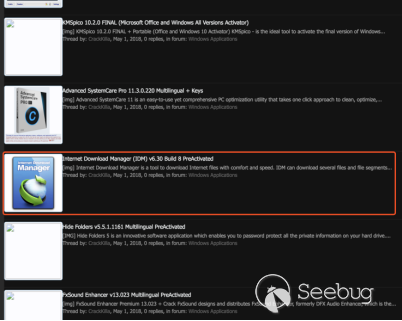

通過溯源追蹤,我們最終找到了該IDM植入版本的傳播來源,該版本的下載鏈接被公布在國外論壇“NITRO WAR”上供用戶下載。“NITRO WAR”論壇是一個以分享“電影”、“音樂”、“游戲”、“電子書”和“應用程序”等資源為主的資源共享平臺。該IDM植入版本的下載鏈接即被發布在該論壇的“Windows Applications”板塊下,如圖2所示。

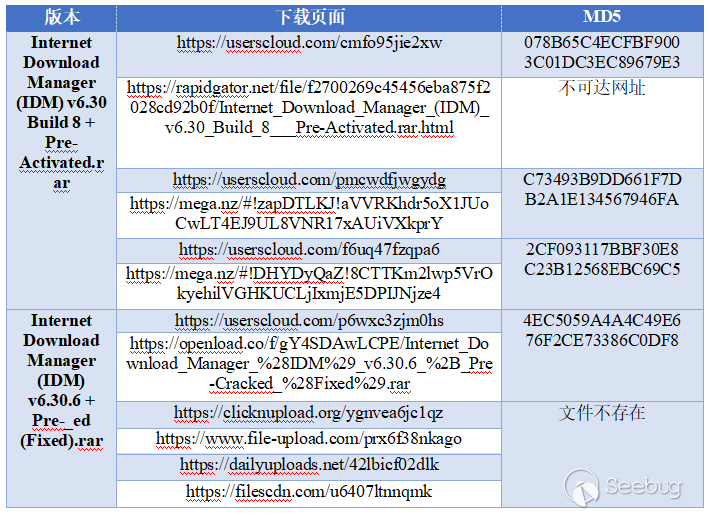

我們對該IDM植入版本的下載鏈接統計如表1。從表1中我們可以看到,該植入版本的有效變種一共有4個,分別被上傳到了“userscloud”、“mega”、“clicknupload”、“openload”和“file-upload”等多個流行的云存儲空間上供用戶下載。

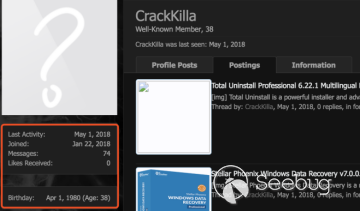

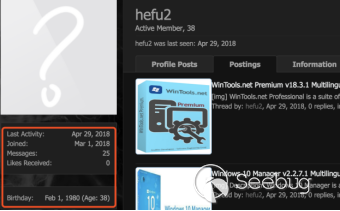

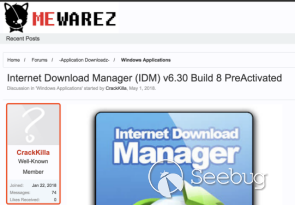

發布該植入版本的用戶一共有2個賬號,用戶名分別為“CrackKilla”和“hefu2”,如圖3。賬戶注冊時間分別為2018年1月和2018年3月,從發布的內容和注冊時間以及填寫的生日來看,這兩個賬戶很有可能是由同一個人維護。

除了該IDM植入版本外,還有“Malwarebytes”、“Advanced SystemCare Pro”、“Windows 10 Manager”、“CCleaner Professional”和“CyberGhost”等知名應用的“激活版本”被發布。我們將這些應用統計到下表2中,應用種類共計26個,連同不同的版本共發布了99個之多,涵蓋系統優化應用、軟件卸載應用、光盤刻錄應用、殺毒軟件應用、系統激活應用、資源下載應用等,其中包括知名公司如Google、Piriform、Malwarebytes的知名應用。尤其像“CCleaner Professional”、“Speccy Professional Business Technician”等知名應用已被數百萬計的家庭和商業用戶使用,并已安裝在世界各地的多個國家。

我們隨機下載了“CyberGhost 6.5.0.3180 Setup + Crack”應用,同樣發現了植入在其安裝包內的“安裝幽靈”挖礦病毒。不難推斷,這些應用程序很有可能都被植入了惡意的不限于挖礦病毒的惡意功能。

隨后,我們的研究人員分別在“MEWAREZ”和“MechoPirate”兩個論壇上也追蹤到了CrackKilla發布的多個帖子,同樣向網友“分享”了若干Windows應用程序的破解版本,如圖4。

四、挖礦病毒剖析

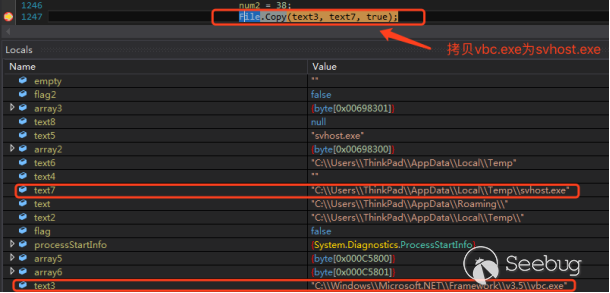

安裝破解軟件的過程中,“安裝程序”在“正常安裝”的同時,會先將“%Windows%\Microsoft.NET\Framework\v3.5\vbc.exe”拷貝到Windows系統的%temp%目錄,并命名為svhost.exe(如圖5),啟動svhost.exe后再將惡意代碼注入到其進程空間。

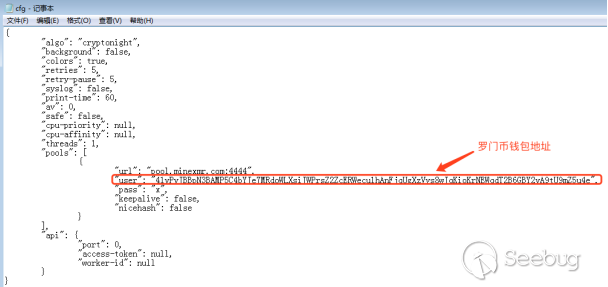

惡意代碼一方面在“%Users%\ThinkPad\AppData\Local”目錄創建“KeAgPGdPeF”文件夾,并且在“KeAgPGdPeF”目錄下新建配置文件cfgi和cig,再將“安裝幽靈”挖礦病毒需要的配置信息寫入到配置文件如圖6。

寫入結果見圖7,配置文件內容是以json格式保存的“安裝幽靈”挖礦病毒運行需要用到的參數,從圖7中我們可以看到,礦池地址為"pool.minexmr.com:4444",錢包地址為"41yPyJBBpN3BAMP5C4bYJe7MRdoWLXsiJWPrsZ2ZcERWecu1hAnFjqUgXzVvs8wJqKioKrNEWqdT2B6GBY2yA9tU9mZ5u4e",配置文件除了包含有礦池的地址和門羅幣錢包地址等數據外還包含有重試次數、重試間隔、線程數、CPU優先級等其他配置數據。

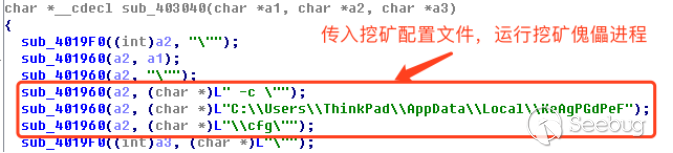

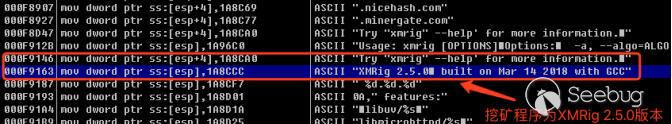

惡意代碼另一方面運行挖礦傀儡進程"%Windows%\System32\wuapp.exe" ,通過-c "%Users%\ThinkPad\AppData\Local\KeAgPGdPeF\cfg"傳入cfg挖礦配置文件作為參數(見圖8),目的是利用注入到傀儡進程內存空間的挖礦程序XMRig 2.5.0進行挖礦作業,如圖9。

五、挖礦賬戶

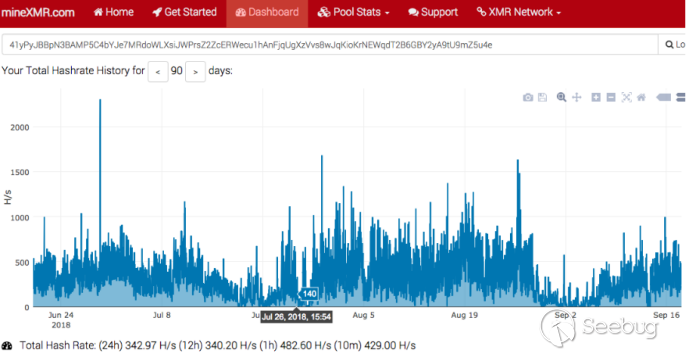

“安裝幽靈”挖礦病毒對應的錢包地址查詢結果見圖10,從圖10中我們可以看到,該賬戶最近90天的算力分布圖,其算力分別為:(24h) 342.97 H/s、(12h) 340.20 H/s、(1h) 482.60 H/s、(10m) 429.00 H/s,并且截止到目前,該挖礦行為依然活躍。

圖10 攻擊者賬戶的算力和收益

圖10 攻擊者賬戶的算力和收益

六、總結與安全建議

由于比特幣和以太幣等虛擬貨幣價格的快速增長,圍繞著虛擬貨幣的網絡攻擊也逐年增加,這已經發展成為一個不可忽略的重大問題。據 BleepingComputer 統計,傳播門羅幣挖礦機的惡意病毒已達到幾十余種,2018年,情況更加糟糕。如果用戶發現自己的CPU使用量暴增,筆記本電腦突然耗電量加快,那么你的電腦很有可能被用來進行虛擬貨幣的挖礦行為。之前已經有不少流氓軟件通過將用戶電腦變成門羅幣挖礦肉雞來盈利,比如“ThePirateBay”就利用其網頁中嵌入的JS代碼讓訪問其網站的電腦使用CPU資源為它進行門羅幣的挖礦行為。

用戶可以在"%SYSTEMROOT%\Users\[username]\AppData\Local\"目錄下查看是否存在"KeAgPGdPeF"目錄,并且該目錄下是否存在"cfg"文件來確定自己是否感染“安裝幽靈”。從其門羅幣錢包對應的挖礦數據來看,其挖礦行為正處于活躍階段并且在以后的較長時間仍然會持續保持活躍狀態。提醒用戶不要輕易下載破解軟件,使用破解軟件不但不合法而且還可能給用戶帶來安全風險。建議用戶盡量從官網下載所需應用,在不得不從第三方下載站點下載軟件時,需保持高度警惕,認真甄別,防止誤下惡意應用,給自己造成不必要的麻煩和損失。

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/713/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/713/

暫無評論