原文鏈接:MalwarebytesLab

原作者:Jér?me Segura

譯:Holic (知道創宇404安全實驗室)

更新于: 10/11/2016

微軟修復了其它指紋識別漏洞. 我們之前提到它“未修復”, 對應 CVE-2016-3298。現在任何指紋識別的嘗試都會返回成功的標志(onreadystatechange/onload fire anyway) 即使相關資源并不存在。

實際上,這個補丁是確保內容來自于資源節,除了res://ieframe.dll沒有被加載,反而地址欄設置成了默認的 about:blank 頁面。

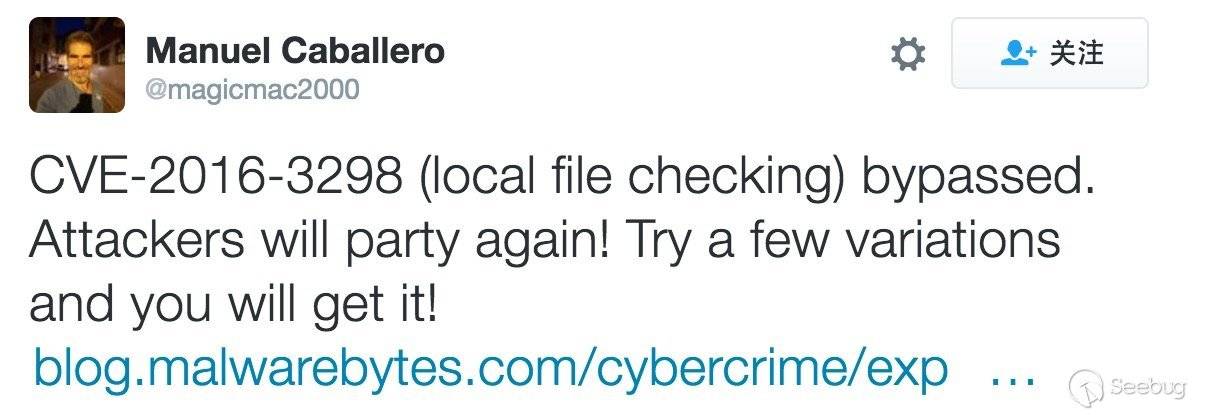

修復信息泄漏漏洞仍然是一個持續的問題。事實上,到Windows更新推送修復漏洞數小時的時間內,[Manuel Caballero](https://twitter.com/magicmac2000

)發現了繞過方法。

更新于: 09/19/2016

Manuel Caballero 已經繞過了 CVE-2016-3351 的補丁。可以去他的博客查看詳情。正如我們在這篇博文的結尾所提到的“信息泄漏的漏洞似乎揮之不去,修復后很快又有新的浮出水面”。

更新于: 09/14/2016

經 Proofpoint 和 TrendMicro 的研究發現,微軟官方也修復了另一個信息泄漏 bug(CVE-2016-3351) 被稱為 ‘MIME type check’ ,影響 IE 和 Edge 瀏覽器。 我們在下面的博客中有加入相關內容。

Note: IE/Edge 的 res 漏洞 尚未修復 (感謝 Manuel Caballero 的檢測).

正文內容:

惡意軟件的作者會利用一切工具和手段來保證他們的操作在不被人察覺的模式下進行。指紋識別使得他們擁有了額外的優勢,從而在安全研究人員面前瞞天過海,銷聲匿跡地進行大規模活動。簡要描述的話,指紋識別技術利用了瀏覽器的信息泄露漏洞,允許攻擊者讀取用戶的文件系統查找特定的名稱。

有大量的指紋識別成功應用的例子;早在2016年3月時在我們的研究白皮書中就進行了報道,Operation Fingerprinting,但即便如此也只是冰山一角而已。最近,Proofpoint 的研究者揭露了一次大規模的惡意廣告活動 ,該活動至少進行了一年甚至更久,這樣惡意軟件就有了很大的感染范圍。它主要依靠指紋識別使其被細分真正的目標用戶忽視,即真正運行OEM的計算機。

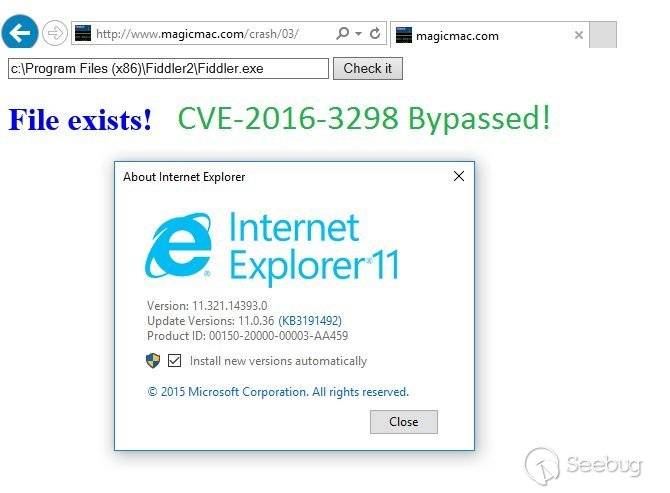

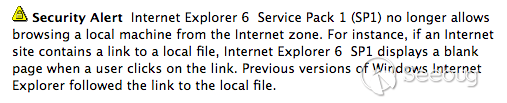

圖1: 在惡意廣告活動中使用指紋,隱藏在GIF圖片中

當然,在日益增長復雜的線上攻擊的層面上,這給防守方上了一課。同時,我們還能夠輕松地從壞人的工具集中去除強大的武器,這可以迅速識別他們的活動,至少在他們想起其他技巧之前。

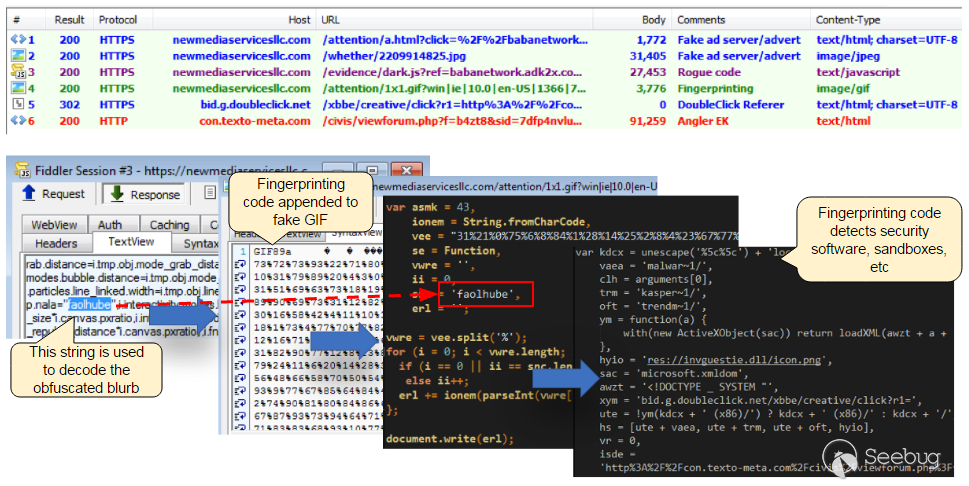

也有像指紋識別這樣的隱私相關應用能夠用來分析用戶,這種是基于探測存在于他們機器上的一系列程序實現的。我們可以想象,A公司的營銷人員對訪問他們網站的人是否使用B公司的產品感興趣。

圖2:直接從瀏覽器檢查是否安裝了諾頓反病毒軟件

使用簡單的一小行代碼即可完成(目前尚未修復,請在附加內容閱讀相關細節),雖然這會讓很多人大開眼界。不太正直的行動者可能會對監視利益相關者感興趣,檢查他們是否運行特定的類似于 VPN和加密軟件的工具。

關于一些能造成漏洞的協議的歷史

濫用 IE 協議使得惡意軟件制造者運行惡意代碼或者獲取受害者的敏感信息。我們在此回顧一些過去和現在的技術,包括現在尚未修復并且在漏洞利用工具包和惡意廣告中有用到的技術。

File:// protocol

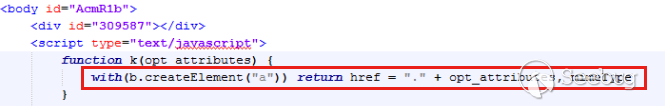

如果我們回到XP SP2之前系統版本的時代,本地計算機域( LMZ,local machine zone )允許你突破其他協議的限制運行二進制文件,即 file:// protocol

圖3:微軟修復了在IE6及之前版本運行二進制文件的缺陷

file://協議正如字面上所說,在運行本地計算機域上以全權限運行。你可以在頁面中這么寫:

<iframe src="file://c:/downloads/malicious.html"></iframe>實例化 WScript.Shell 后,便可任意代碼執行。

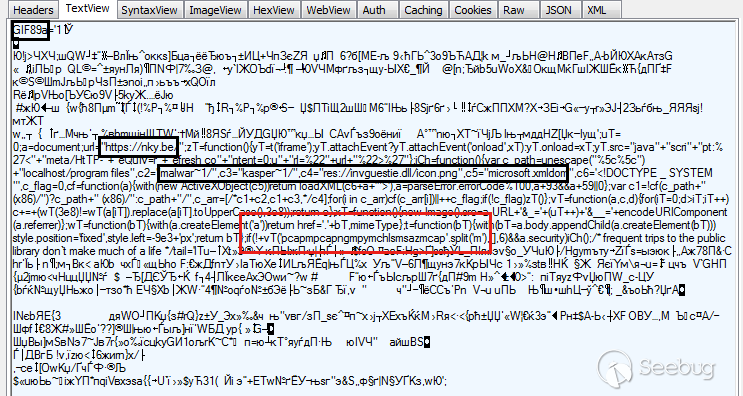

XMLDOM loadXML (CVE-2013-7331)

回到2013年,研究者發表了這樣一篇文章: Microsoft XMLDOM in IE can divulge information of local drive/network in error messages – XXE。 這項技術被漏洞利用工具包和一些惡意廣告廣泛利用。XMLDOM 技術在指紋識別方面是最強大的技術之一,因為它允許任何類型的文件進行檢查(不僅是二進制文件)。

微軟通過檢測 XMLDOM 修復了這個漏洞,這里有相關的討論。

PoC: http://pastebin.com/raw/Femy8HtG

Onload res:// CVE-2015-2413

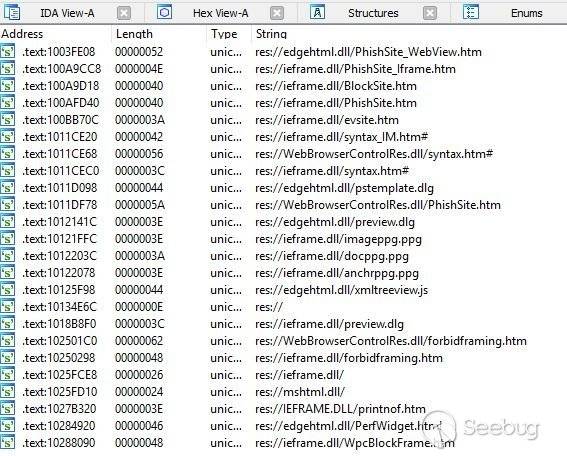

res:// 是個IE內部協議,運行于 Internet 域 (即使是本地文件),允許網頁從本地文件(從資源節)加載資源。同時,IE 對很多這種 res: URLs 進行了“特殊”處理,允許它做的事情就像打開Internet 連接對話框這種行為。

微軟允許 res: URLs 被正常的HTTP 網頁加載,因為 IE/Edge 需要它來完成瀏覽器的一些功能,比如默認的錯誤和信息頁面。

它加入了 Magnitude EK ,作為入口的預檢測功能,但現在也已經修復了。res技術并不如 XMLDOM 一樣好,因為它只能檢測二進制文件,需要資源節部分。

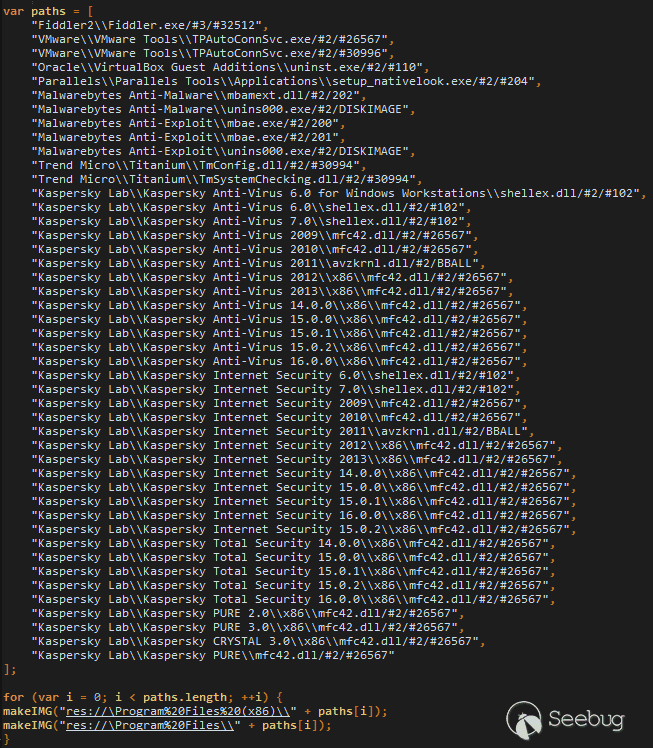

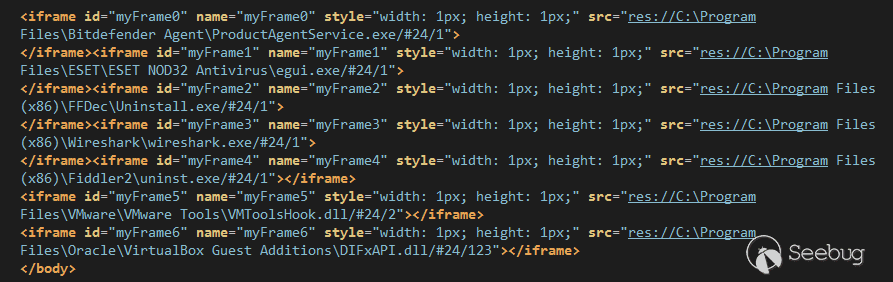

圖4:通過onload觸發的腳本創建圖片來檢測資源是否被加載

正如在 Proofpoint 所描述的詳情,事實上早在2014年二月 MIME 類型檢查已經使用了很長一段時間。使用這個漏洞的目的是為了發現是否有文件關聯到特定安全或者開放程序上(例如 Wireshark, Fiddler, Python 等),還有一些常規的軟件(Skype, VLC 等)。通過這些判斷,攻擊者可以選擇是否繼續進行攻擊。這便是篩選出安全研究員和真正目標群體的方法。這個bug在2016年9月13日被微軟修復。

我們在2014年的11月“偶然”發現了這項技術,這篇文章里有所介紹,啟動了各種事件的連鎖反應。

我們在2015年中期再次遇到了它,它被成功的應用于大型惡意廣告。這一次,惡意代碼躲在了假的GIF圖片里面。除了檢查MIME類型,它也用到了XMLDOM漏洞。

如果你有興趣檢查這個BUG,Manuel Caballero寫了一小段代碼。

Iframe res:// variant (unpatched)

更新于(10/11/2016): 微軟已修復,對應 CVE-2016-3298.

受影響的軟件:

操作系統:Windows 7, Windows 10 (均已修復).

瀏覽器: Internet Explorer 10, 11. Microsoft Edge (38.14393.0.0) & Microsoft EdgeHTML (14.14393).

Note:比如 Microsoft Edge 瀏覽器,指紋識別技術僅對Windows 和 Program Files 文件夾起作用,因為AppContainer 不允許對系統的其它部分進行讀取。

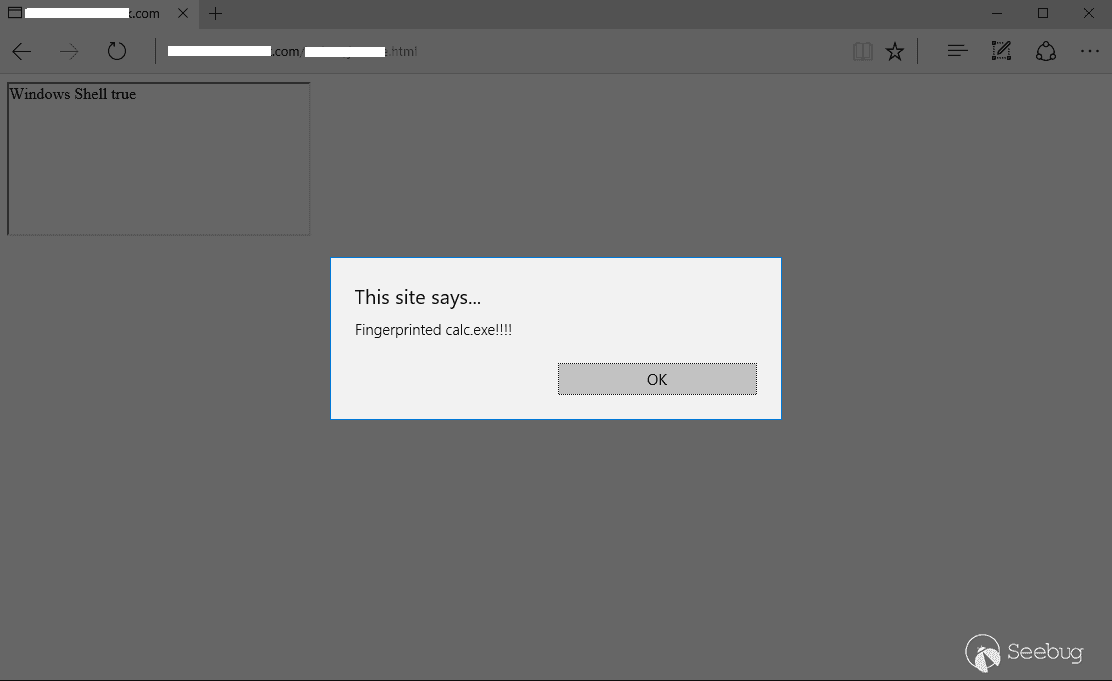

圖5:利用網頁確定 %system32% 路徑下 calc.exe 的存在

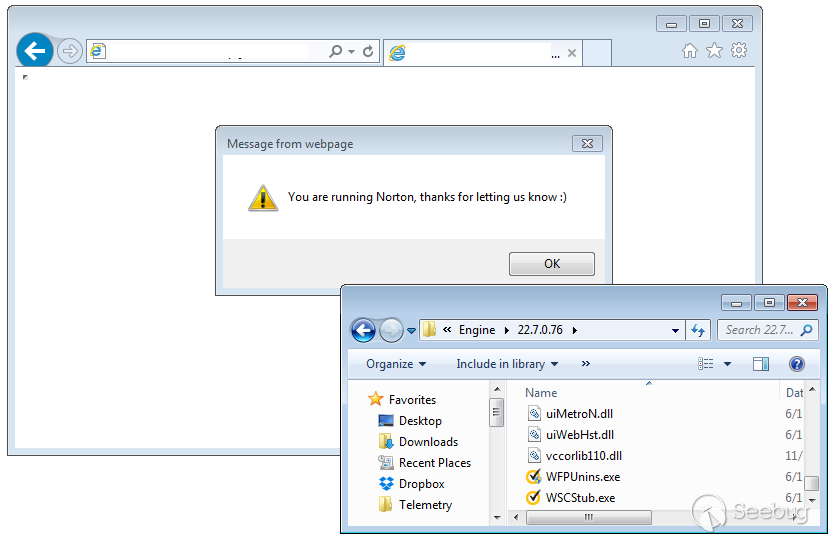

當前在漏洞利用工具包中的使用:

我們研究了 Neutrino EK 通過相同的 Flash 利用工具過濾安全研究員,用來入侵感染系統的方法(Neutrino EK: fingerprinting in a Flash),以及其預檢查的技巧(https://blog.malwarebytes.com/cybercrime/exploits/2016/06/neutrino-ek-fingerprinting-in-a-flash/)。

圖6:用來檢查本地文件的iframe

使用在 Flash 利用代碼中的 ActionScript ,Neutrino EK 能夠檢查可加載的資源并通過 JavaScript 和 DOM 來猜測那些文件是否存在。

聲明:鑒于微軟目前正在制作補丁,我們沒有共享我們的PoC。雖然這是真實的而且現實環境依然存在,我們寫的 PoC 源自 Neutrino 基于 Flash 制作的指紋識別,更易被壞人所利用。如果你感興趣,請私下聯系我們。

解決方案

一個很好的解決方是讓IE加載只被自身加載的資源文件,比如mshtml.dll,ieframe.dll等文件。其他的應該被阻止加載。

換句話說,iexplorer.exe(或者其他使用 WebBrowser控件的其他二進制文件)應該只被允許加載 WebBrowser 引擎真正需要資源,其他一律禁止。res協議的唯一合法用途便是IE內部頁面/對話框,也許以下舊的工具欄也需要。開發者工具(F12)也在使用它。

圖7:在Microsoft Edge瀏覽器中的 res:// 調用

一些依賴于 res:// 的舊的工具欄可能會停止工作,但它們可以將那些特定的DLL列入白名單,或者采用更好的方法,即讓開發者更新代碼。

總結

信息泄漏的漏洞似乎揮之不去,修復后很快又有新的浮出水面。這可能是由于沒有從根本上解決問題,也許是因為作出重大改變存在兼容性風險。

而這些缺陷相比之下并不嚴重,假設存在遠程代碼執行漏洞的話,這就能幫助壞人為真正的受害者保留那些遠程代碼執行漏洞并且在安全社區中隱藏更久。

致謝

非常感謝 Manuel Caballero激勵我更深入地研究這個問題。感謝Eric Lawrence對Edge瀏覽器和影響路徑上進行的額外檢查。

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/64/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/64/

暫無評論