作者:dawu@知道創宇404實驗室

日期:2018/05/04

英文版本:http://www.bjnorthway.com/983/

0x00 前言

2018/04/30,vpnMentor公布了 GPON 路由器的高危漏洞:驗證繞過漏洞(CVE-2018-10561)和命令注入漏洞(CVE-2018-10562)。將這兩個漏洞結合,只需要發送一個請求,就可以在 GPON路由器 上執行任意命令。本文在復現該漏洞的基礎上,分析了相關漏洞形成的原因。

0x01 漏洞文件定位

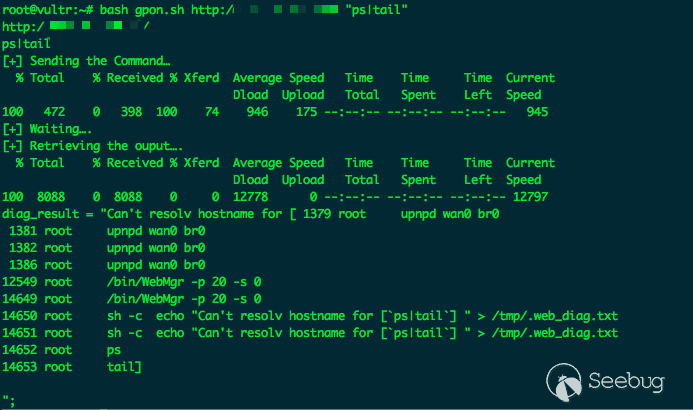

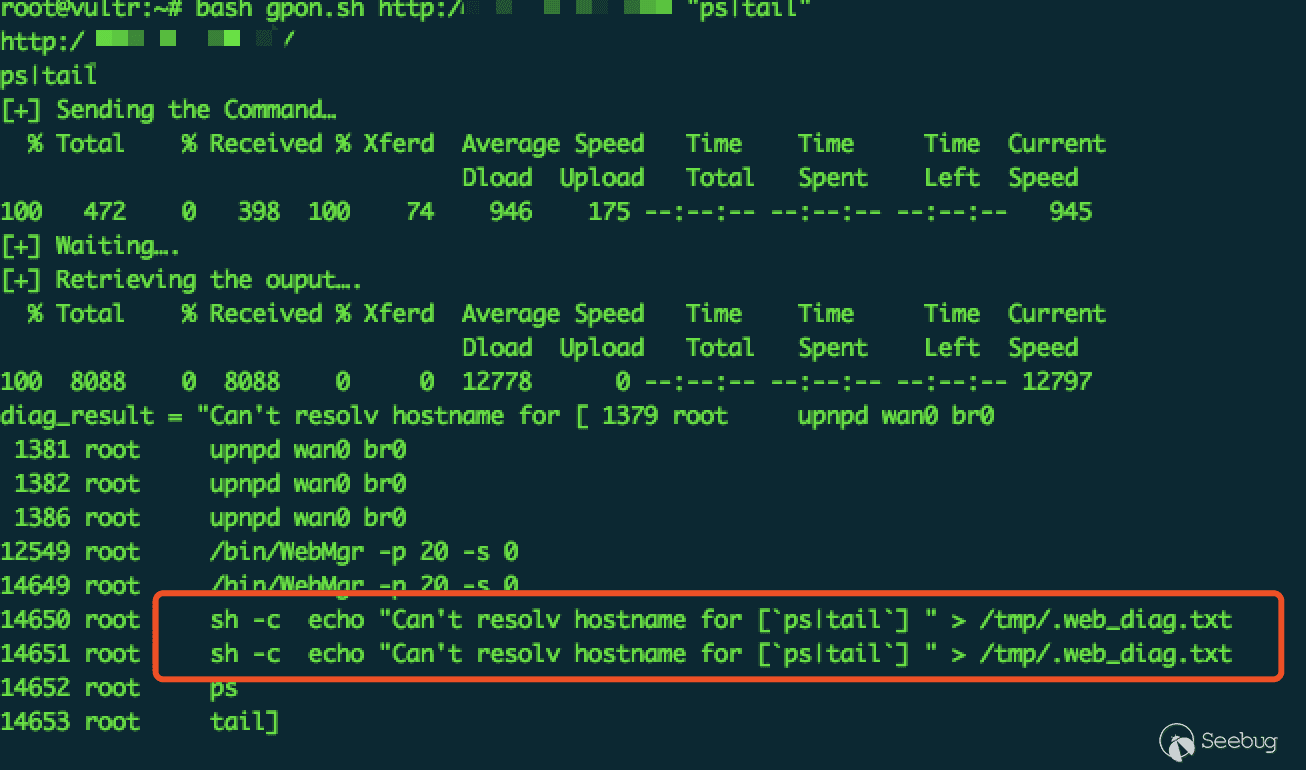

在有回顯的遠程命令執行漏洞中,使用 ps 命令往往能夠很好地定位到漏洞點。

可以很明顯地看到,進程14650執行了我們的命令,找到上一個進程14649 root /bin/WebMgr -p 20 -s 0。因為 pid 是遞增的,所以很可能是 /bin/WebMgr 這個文件存在漏洞。

0x02 漏洞分析

在獲取到某設備的 /bin/WebMgr 和 /lib/ 文件后,我們開始分析。

2.1 分析前

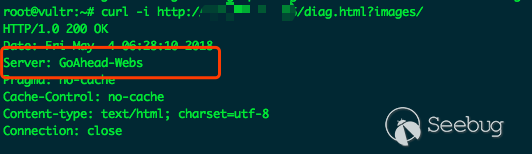

分析前研究了這個漏洞的利用,發現了該web服務器是 GoAhead-webs

根據 Server字段判斷,該web服務器的版本 <= GoAhead 2.5.0(GoAhead 3.x 版本的 Server 默認為 GoAhead-http)

在嘗試 https://www.seebug.org/search/?keywords=goahead&page=2已有的 GoAhead 2.x 系列的漏洞無果,推測該web服務器可能基于 GoAhead2.5.0版本進行了二次開發。

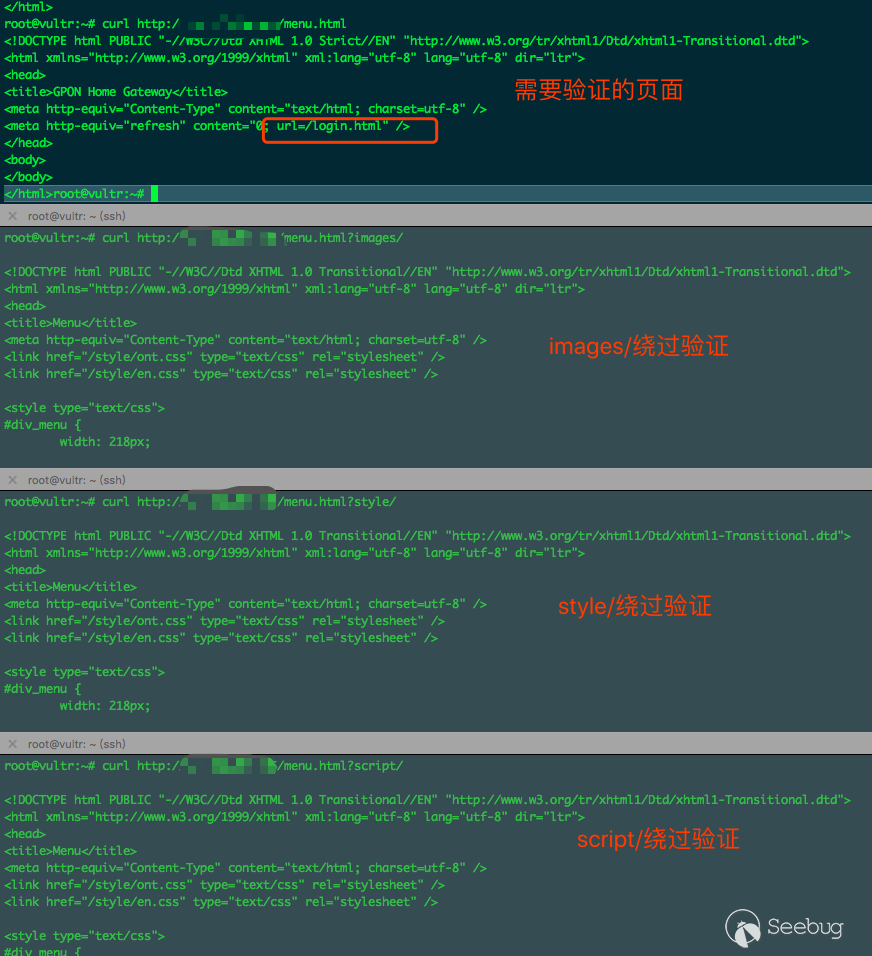

2.2 驗證繞過漏洞

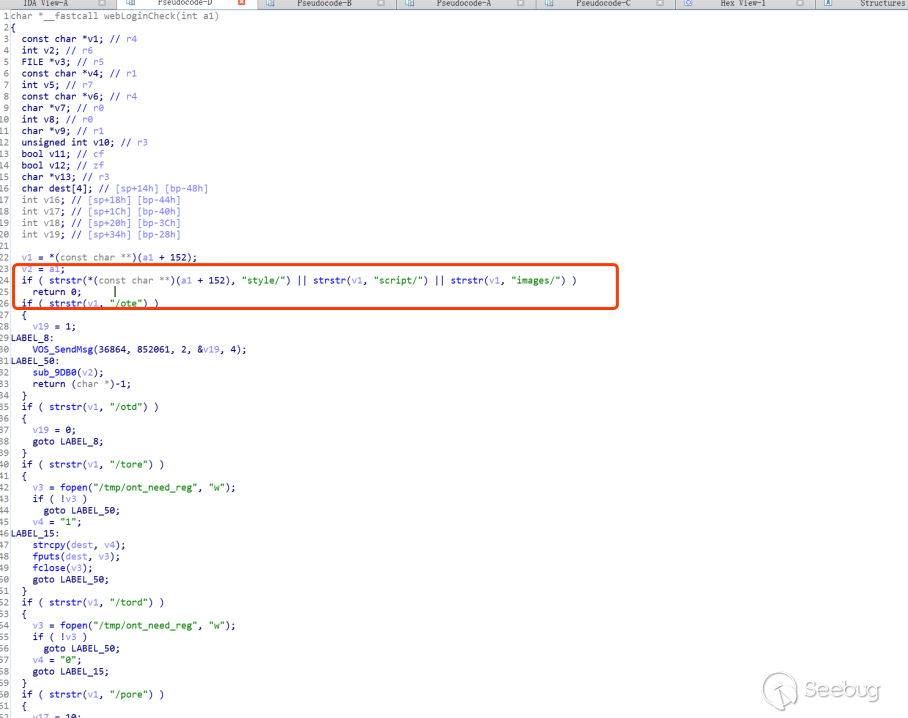

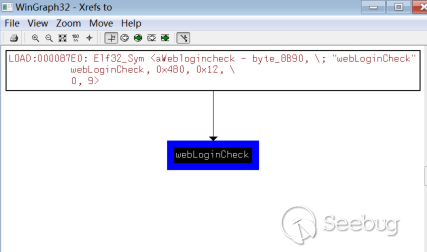

用 ida 打開 WebMgr 后發現函數流程并不完整,所以使用了簡單粗暴的方式,直接搜索 images/,定位到函數 webLoginCheck

但是該函數在 WebMgr 中并沒有被調用,故這里我們結合漏洞作出合理猜測:

當該函數 return 0時表示不需要驗證

結合函數邏輯,我們可以知道:當 url 中含有 style/,script/時也可以繞過驗證。

2.3 命令執行漏洞

由于之前讀過 GoAhead 2.1.8的源碼,所以知道 WebMgr 中定義 cgi 的邏輯為:

先通過 websFormDefine 定義不同的cgi接口要調用的函數,然后再通過 websUrlHandlerDefine 加載 websFormHandler

舉個例子:

websFormDefine((int)"FLoidForm", (int)sub_1C918);

websUrlHandlerDefine("/GponForm", 0, 0, &websFormHandler, 0);這意味著當 url 中的 path 以 /GponForm 開頭時,會使用 websFormHandler 去處理,然后 websFormHandler 會尋找通過 websFormDefine() 定義的各種路徑,然后調用對應的函數。 在這里,就是訪問 /GponForm/FloidForm 時會調用 sub_1C918 完成相關操作。

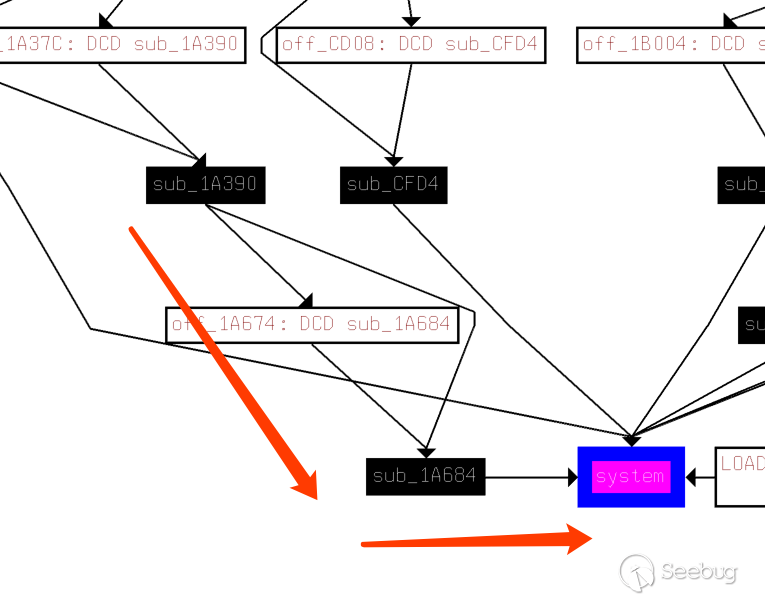

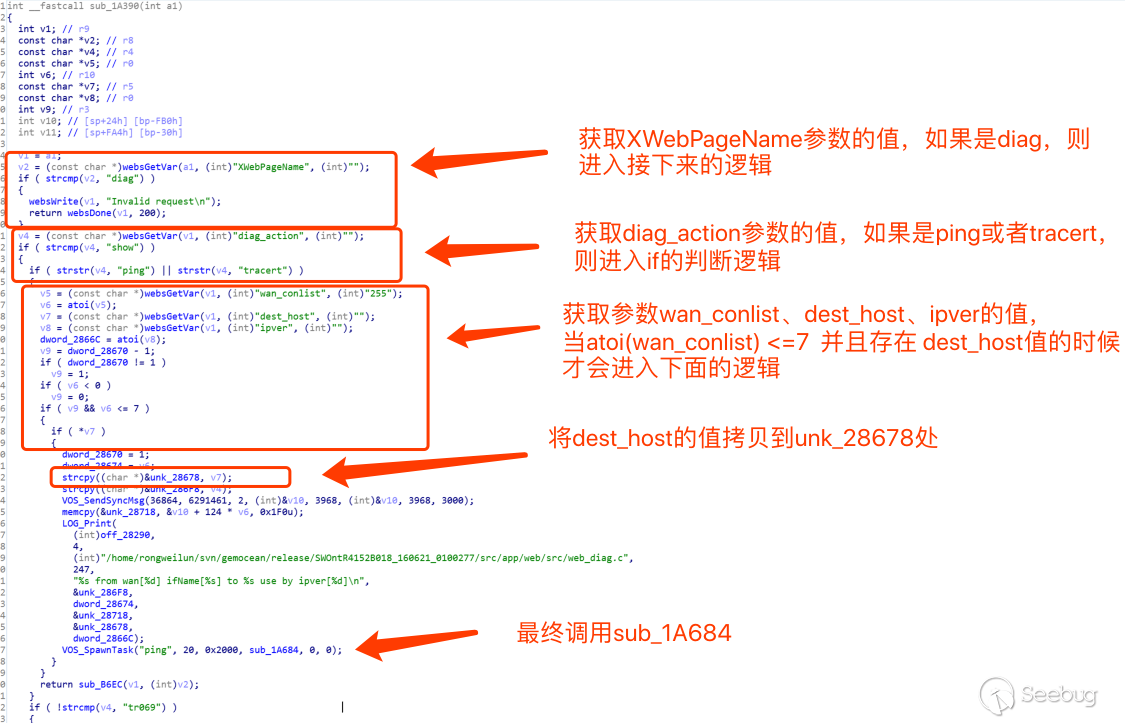

在 exp 中,通過對 /GponForm/diag_Form 發送請求最終實現了命令執行。根據上文,可以找到 /GponForm/diag_Form 調用了函數 sub_1A390,結合 system() 的調用流程,我們可以知道 sub_1A390 調用了 sub_1A684,最終通過 system() 執行命令。

按照流程分析入下圖:

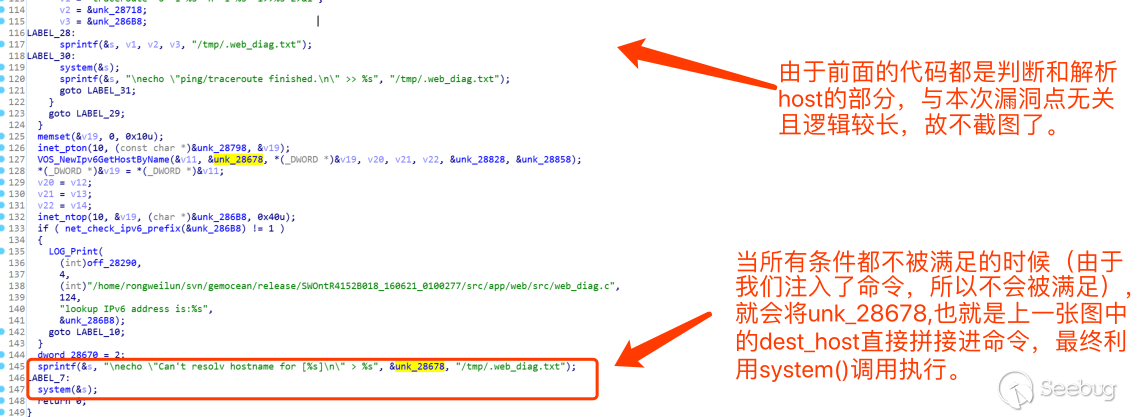

在 sub_1A684中, 主要還是判斷傳入的 dest_host 是否合法。如果不合法或者無法解析,將會進行如下處理:

這也可以從我們第一張圖:執行 ps 命令的結果中得到驗證。

0x03 影響范圍

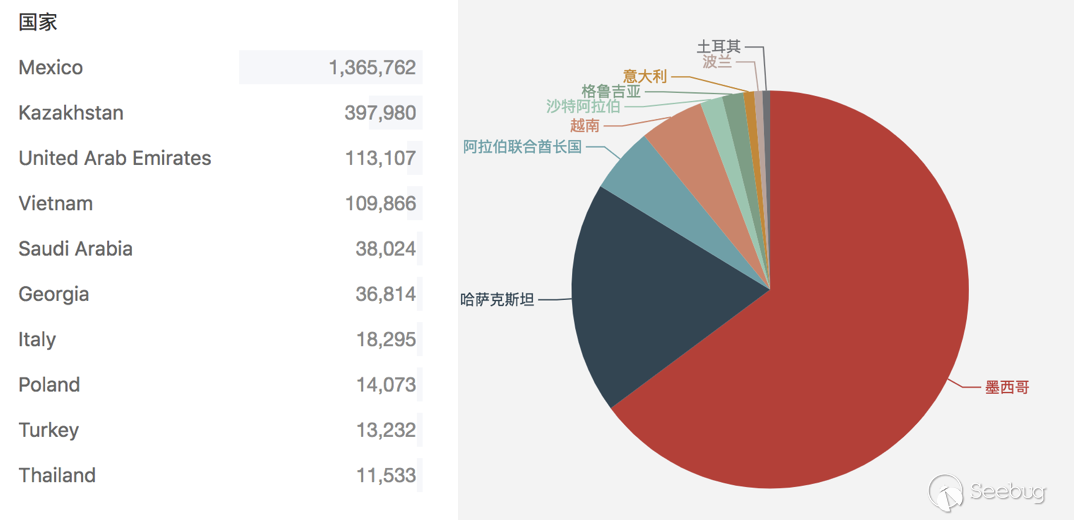

根據 ZoomEye網絡空間搜索引擎 的探測結果,一共有 2141183 臺路由器可能受該漏洞影響。

相關國家分布如圖所示:

0x04 結語

在分析漏洞后,我們嘗試尋找該類路由器所屬的廠商。在 /web/images/下,我們找到了多個國內外廠商的 logo,但是未有其它證據證明這些路由器屬于這些廠商。

在查閱其它資料后,我們更傾向于這些路由器是 OEM 或者 ODM 出來的產品。因為很難找到生產廠商,所以修復工作將會更加困難。由于該漏洞影響范圍廣,利用簡單,危害巨大,各大僵尸網絡家族很可能會將該漏洞列入其利用庫,需要警惕。

0x05 參考鏈接

vpnMentor公布的GPON路由器的漏洞

https://www.vpnmentor.com/blog/critical-vulnerability-gpon-router/Seebug漏洞平臺收錄該漏洞

https://www.seebug.org/vuldb/ssvid-97258ZoomEye網絡空間搜索引擎搜索結果

https://www.zoomeye.org/searchResult?q=%22GPON%20Home%20Gateway%22

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/593/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/593/

暫無評論