作者:安天捕風小組&電信云堤

1 概述

本報告由安天捕風小組與電信云堤聯合發布,本年度報告主要以安天捕風蜜網和電信云堤流量監測數據為基礎,針對2017年發生的僵尸網絡DDoS(分布式拒絕服務)攻擊事件進行匯總分析。報告給出了2017年全球范圍內僵尸網絡發起DDoS攻擊的事件分布、地區分布情況以及攻擊情報數據,并對黑客的攻擊方法、攻擊資源、僵尸網絡家族進行了詳細分析。

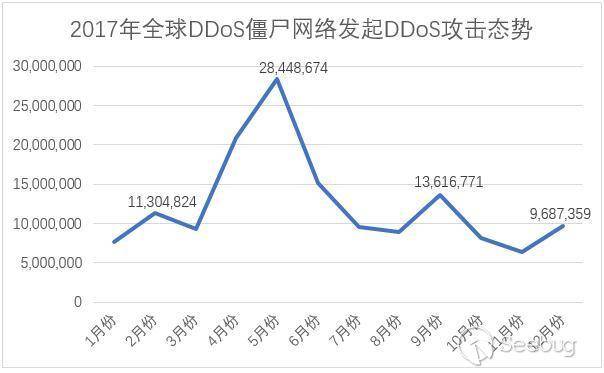

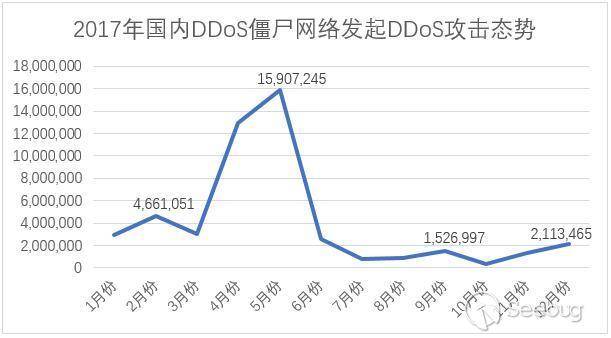

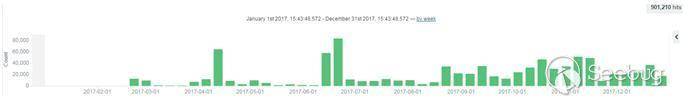

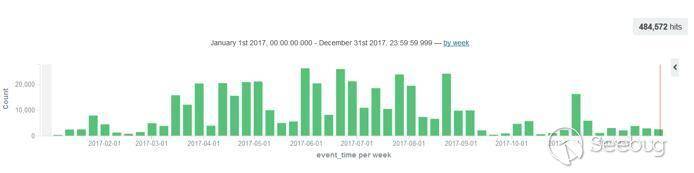

從整體的攻擊情報數據來看,全球DDoS僵尸網絡全年攻擊態勢呈“山”形,其主要爆發在第二季度的4、5、6三個月;在比特幣交易價格暴漲期間,大部分DDoS僵尸網絡被更換為挖礦僵尸網絡,所以第四季度則處于相對低迷的階段。

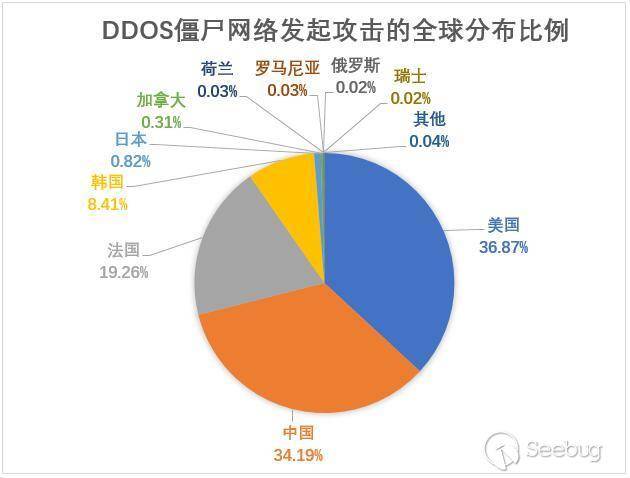

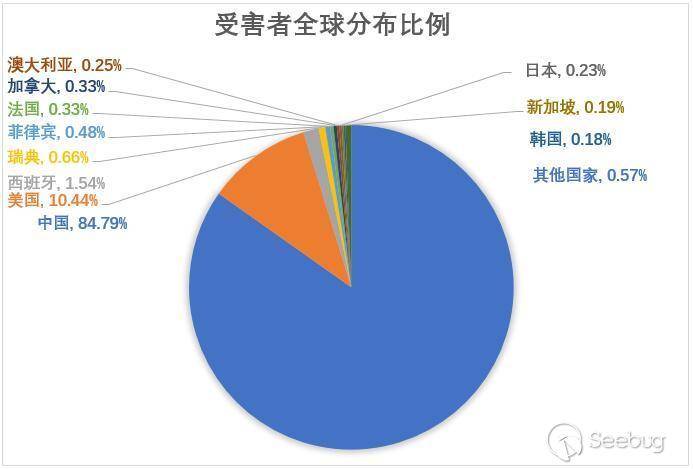

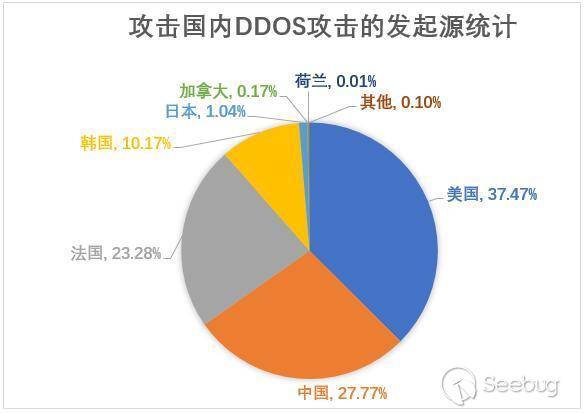

根據全球數據統計,2017年,美國境內發起的DDoS攻擊數量是最多的,占全球DDoS攻擊總事件的37.06%;而中國則成為了遭受DDoS攻擊的重災區,承受了全球DDoS攻擊數量的84.79%(占整個亞洲DDoS攻擊量的98.63%)。DDoS攻擊我國的事件,37.47%來源于美國,27.77%來源于我國國內,23.28%來源于法國,10.17%來源于韓國。

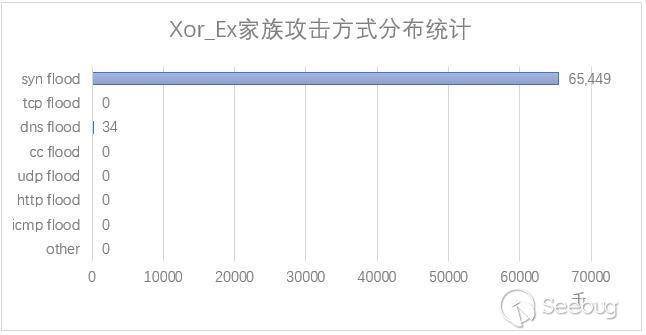

黑客發起DDoS攻擊事件采用的主流僵尸網絡家族為Xor(Xor_Ex和Xor_D)家族,黑客通過控制Xor家族僵尸網絡發起的DDoS攻擊占全球DDoS攻擊的51.04%。SYN flood為目前黑客使用的主流DDoS攻擊方式,Xor、BillGates、Mayday等大型的僵尸網絡家族的攻擊方式均以SYN flood為主。物聯網僵尸網絡爆發式增長是2017年的一個趨勢,由于Mirai[2]開源導致眾多IoT變種出現,同時傳統的Windows、Linux僵尸網絡家族也向IoT平臺進行拓展。

2017年僵尸網絡活動的主要表現為:

以Linux僵尸網絡為主流

由于Linux服務器所在環境帶寬大、長時間在線、安全措施落后,該類僵尸網絡具有穩定性且易形成規模化。

IoT僵尸網絡大發展

開源Mirai導致物聯網僵尸網絡變種快速增加,同時傳統的Windows平臺家族僵尸網絡發覺IoT的規模和攻擊威力后,也快速向IoT平臺演進。Jenki、臺風等僵尸家族就是典型代表。

具有明顯的趨利性

今年以來比特幣等電子加密貨幣快速發展,僵尸網絡作為網絡犯罪組織的重要工具從DDoS攻擊轉到挖礦,Linux、IoT僵尸網絡成為DDoS攻擊、挖礦的主流。

DDoS攻擊的受害者主要分布在中國和美國。近年來中國互聯網事業飛速發展,數據中心和云服務發展迅速,網絡服務需求與日俱增,導致勒索和因同行競爭導致的惡意攻擊頻繁。

2 DDoS僵尸網絡攻擊情報

通過對2017年捕獲的DDoS攻擊情報進行統計分析,可得到全球及國內DDoS攻擊情報在這2017年度的分布情況,如下圖所示。

2.1 DDoS僵尸網絡DDoS攻擊情報全球分布情況

跟據監測情報數據統計分析, 2017年全球各國發起的DDoS攻擊分布如下圖。其中,C2位于美國境內對各國發起的DDoS攻擊數為5800多萬,占全球各國發起DDoS攻擊總數的37.06%;C2位于中國境內對各國發起的DDoS攻擊占總比的34.19%;C2位于法國境內對各國發起的DDoS攻擊占比19.10%。

2.2 DDoS僵尸網絡發起DDoS攻擊全國分布情報

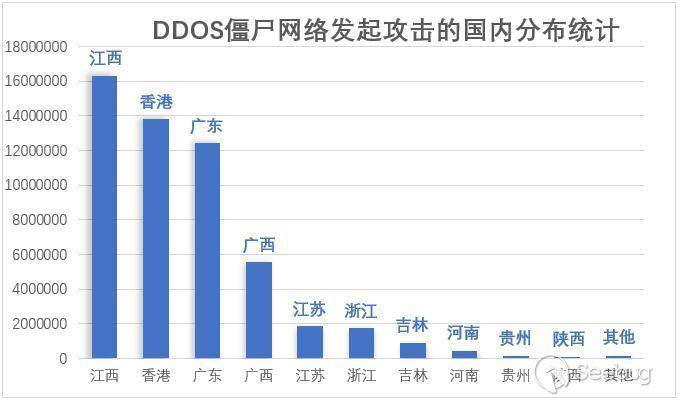

對國內各地區發起的DDoS攻擊情報進行分析,可得如下圖所示的各省份DDoS(間歇性)攻擊量分布情況。其中,江西省內發起的DDoS攻擊量為1600多萬,在全國占比最高,為30.40%;香港特別行政區內發起的DDoS攻擊量為1300多萬,在全國占比中位列第二,為26.07%;廣東省內發起的DDoS攻擊量為1200多萬,在全國占比中中位列第三,為23.12%。

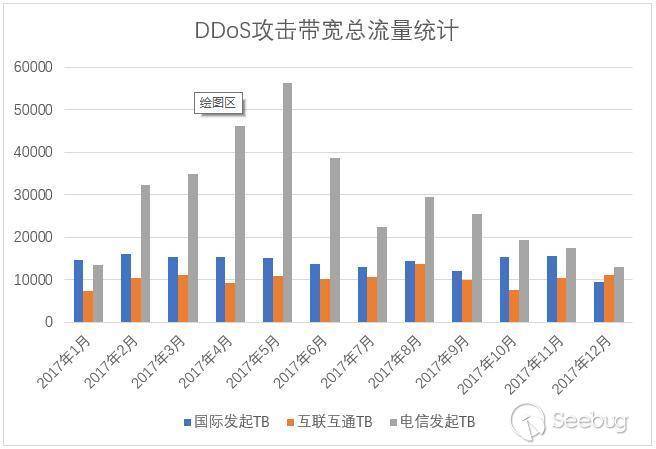

3 DDoS攻擊帶寬流量情報信息

對2017年1月到12月份國際、互聯互通、電信來自三方的攻擊總帶寬流量進行統計分析可得,國際和互聯互通發起的TB帶寬流量均穩定在10000左右;而通過電信發起的TB帶寬流量在前半年一直處于上升趨勢,5月份時出現了峰值,達到56397.336TB,而后半年的帶寬流量開始下降并趨于平穩。攻擊帶寬流量數據與攻擊情報數據的“山”形趨勢吻合。

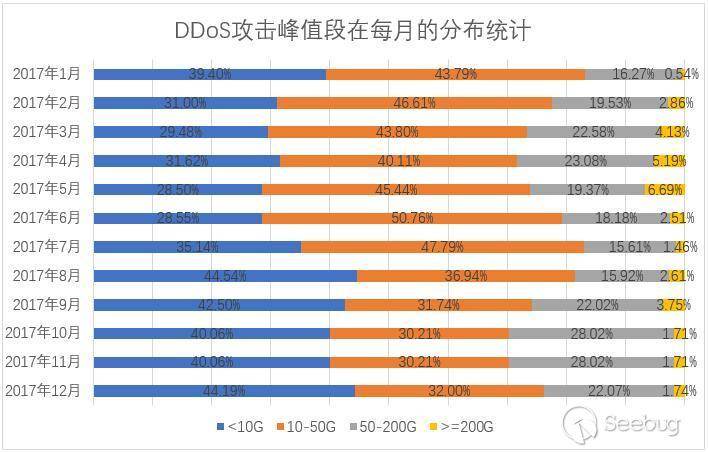

據數據統計分析,2017年DDoS攻擊持續時間多數少于30分鐘,占每個月攻擊的70%左右。

12個月中,當月單個攻擊目標被DDoS攻擊的流量峰值排名前三的分別是在5月份、3月份和4月份。5月份的攻擊目標單次攻擊峰值最大為1393.66 Gbps,3月份的攻擊目標單次攻擊峰值最大為953.78 Gbps,4月份的攻擊目標單次攻擊峰值最大為798.00 Gbps。分段攻擊峰值在每個月中占比情況如下圖,其中攻擊峰值普遍集中于50G以內。

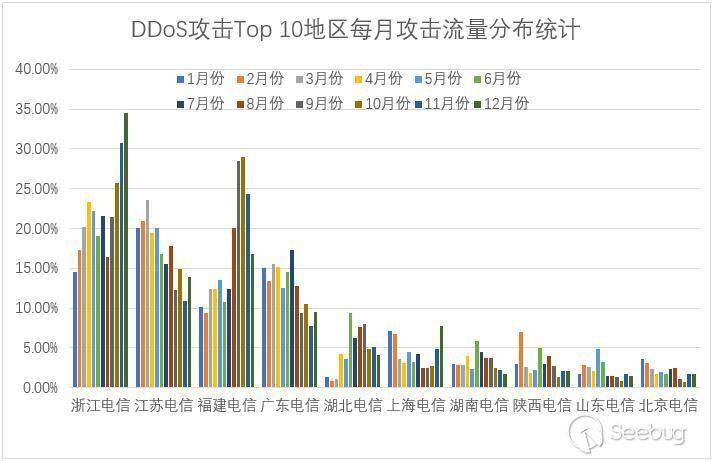

攻擊帶寬流量Top 10的省份在每月攻擊總帶寬流量中的占比情況如下圖。數據顯示,在12個月中,浙江的攻擊帶寬流量在每個月的攻擊帶寬流量中都占據了較大的比例,福建和湖北在后半年的攻擊帶寬流量中有大幅度提升。

4 DDoS僵尸網絡C2情報信息

4.1 DDoS僵尸網絡C2攻擊情報

4.1.1 DDoS僵尸網絡C2分布

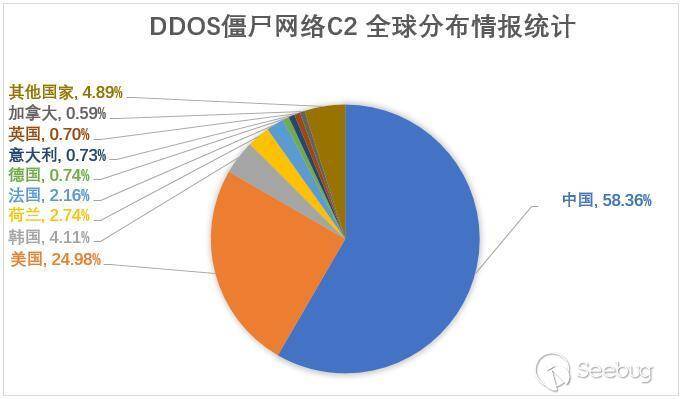

對2017年所捕獲的DDoS攻擊C2信息進行追溯并分析,發起DDoS攻擊的C2在全球范圍內的分布情況如下。其中位于中國的C2最多,為14744個,占比全球C2分布的58.36%;其次是美國,占比全球C2分布的24.98%;排在第三位的是韓國,位于韓國的C2有1039個,占比全球C2分布的4.11%。

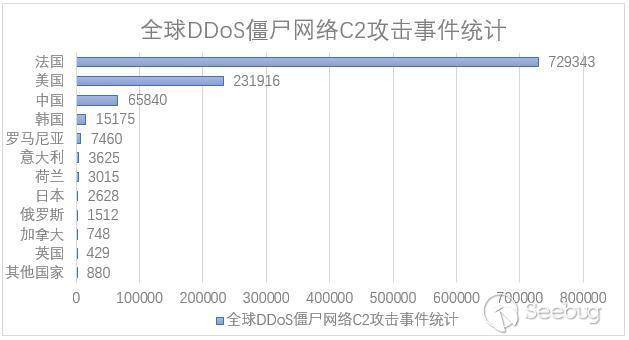

對每一個C2進行攻擊目標的溯源統計,并按照C2所在國家進行劃分,得出以下統計數據如下圖所示。可以看到,各國C2產生的攻擊事件數由高到低、排名前三的分別是法國(729343個)、美國(231916個)和中國(65840個)。

對攻擊事件數TOP100的C2進行國家劃分,71個C2位于法國,27個C2位于美國,其余2個C2分別位于韓國和瑞士,產生的攻擊事件最多的一個C2來自法國,該C2存活時間為7494.9個小時,攻擊事件數量達到19172個。

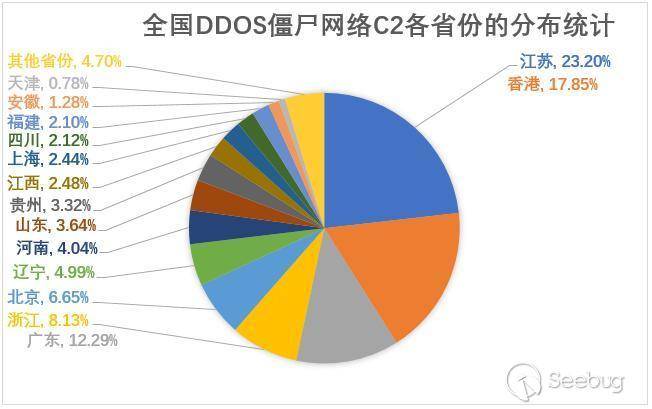

對國內C2進行統計,得出以下C2在各省份的分布統計圖。其中位于江蘇省的C2最多,為3420個,占比國內C2總數的23.20%;其次是位于香港的C2,有2632個,占比國內C2總數的17.85%。

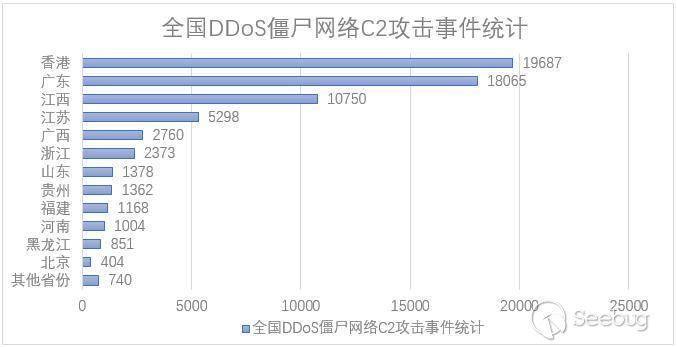

對國內的C2進行溯源分析,并按省份劃分得出以下各省份C2的攻擊事件量統計數據,產生攻擊事件個數排前三的省份,由高到低依次為香港(19687個)、廣東(18065個)和江西(10750個)

對國內攻擊情報TOP100的C2按照省份劃分,其中31個C2位于香港,19個C2位于廣東,14個C2位于江蘇,7個C2位于浙江,6個C2位于福建,6個C2位于江西。產生攻擊事件數最多的一個C2位于香港,其產生的攻擊事件數為6162個,該C2的存活時間為508.05個小時。

4.1.2 DDoS僵尸網絡C2存活時間

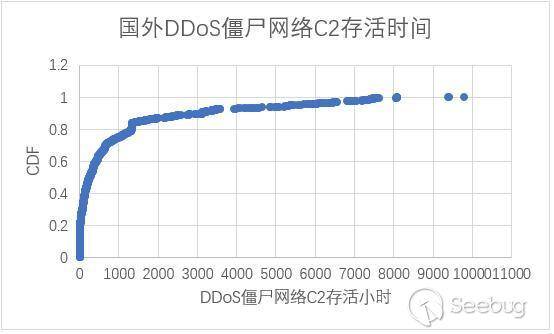

國內C2的存活時間在1000小時以內的占比40%,超過6000小時的接近20%;國外C2的存活時間在1000小時以內的占比80%,超過1000小時的僅占比20%。可見,國內C2的存活時間超過1000小時的數量是國外的3倍之多。

4.2 黑客攻擊工具

4.2.1 DDoS僵尸網絡木馬傳播布

無論是何種類型的僵尸網絡,“肉雞”都是執行各種攻擊的基礎,所以拓展“肉雞”便是黑客要進行的第一步,而常見的“肉雞”拓展方法主要有以下幾種:

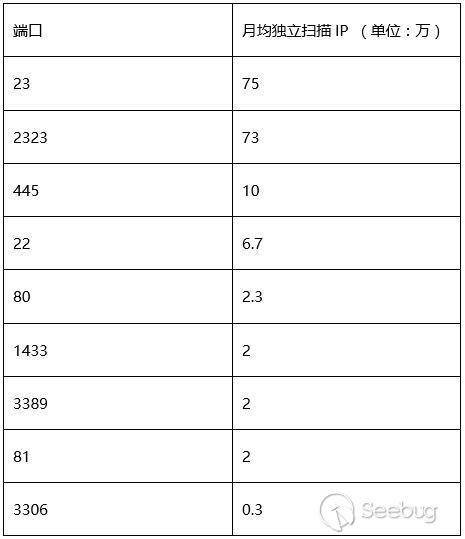

1.弱口令爆破。通過常見遠程服務端口(例如22、2222、23、2323、1433、3306、3389端口)的自動化弱口令爆破,執行遠程命令植入木馬。通過安天捕風蜜網捕獲的爆破數據統計,上述端口每天的爆破量在300萬到500萬之間,且每次新一波物聯網僵尸網絡爆發時,爆破數據都會呈幾何式上升,特別是在國外相關的物聯網類型僵尸網絡上比較常見。

2.漏洞掃描。通過自動化漏洞利用,執行遠程命令拓展“肉雞”已經是新趨勢,這一點在Mirai家族的僵尸網絡上已經展示得淋漓盡致。下表為Mirai變種利用的部分漏洞信息及受影響設備情況。

對于導致德國斷網的SOAP漏洞,黑客嘗試通過對網絡時間協議、NTP服務器名稱字段執行注入式攻擊,在易受攻擊的設備中遠程執行惡意命令。最終,NTP服務器名稱會解析為引發RCE漏洞的命令。惡意代碼可以通過TR-069協議插入到NTP服務器名稱字段。互聯網服務提供商(ISP)可以利用此協議遠程管理網絡中的設備。遭受攻擊的設備可以接收來自互聯網的TR-064命令,進而改變NTP設置。TR-064基于HTTP和SOAP,其默認端口為TCP 7547。

Embedthis公司的Web服務器 GoAhead爆出遠程代碼執行漏洞CVE-2017-8225[3]。當與glibc動態鏈接器結合使用時,可以利用特殊參數名稱,如LD_PRELOAD,就可以實施遠程代碼執行。攻擊者可以在請求的正文中POST其共享對象的有效Payload, 并使用/proc/self/fd/0引用它。GoAhead是一個開源(商業許可)、簡單、輕巧、功能強大、可以在多個平臺運行的嵌入式Web Server。GoAhead Web Server是為嵌入式實時操作系統(RTOS)量身定制的Web服務器,支持多種操作系統,包括eCos、Linux、LynxOS、QNX、VxWorks、WinCE、pSOS等。

磊科后門利用是2014年爆出的后門利用方法,目前在捕獲的攻擊數據中依舊有出現。

據CheckPoint披露,IoTroop惡意利用多種漏洞進行入侵,包括Zyxel(路由器)、Dlink(路由器)、Netgear(路由器)、Linksys(路由器)、Goahead(攝像頭)、JAWS(攝像頭)、AVTECH(攝像頭)、Vacron(NVR)設備的漏洞。

3.捆綁下載暗藏后門。可通過激活工具捆綁木馬,魔釉DDoS木馬[1]就是利用小馬激活工具捆綁來進行大規模傳播。在很多非正規的應用網站中,很多“綠色”小應用程序中被黑客綁定了木馬,木馬會隨著小應用程序的擴散使用而不斷感染設備拓展“肉雞”。捆綁傳播方式,因為“綠馬甲”的身份可以有效地避免殺毒軟件的查殺,所以通過這種傳播方式形成的僵尸網絡,經過時間的積累往往會形成一個龐大的“肉雞”群。

4.交叉感染。通過已有的僵尸網絡傳播新木馬,實現不同僵尸網絡的交叉傳播。由于這種方式可以實現快速部署成型的僵尸網絡,所以在常見的DDoS僵尸網絡中出現得特別頻繁。

4.2.2 全球各DDoS家族僵尸網絡威脅情報

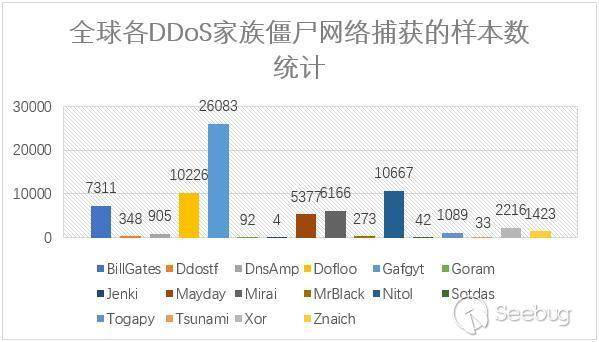

對2017年捕獲的樣本進行統計分析得出,捕獲到的Gafgyt僵尸網絡家族的樣本最多,為26083個;其次是Nitol,捕獲樣本為10667個。如下圖所示:

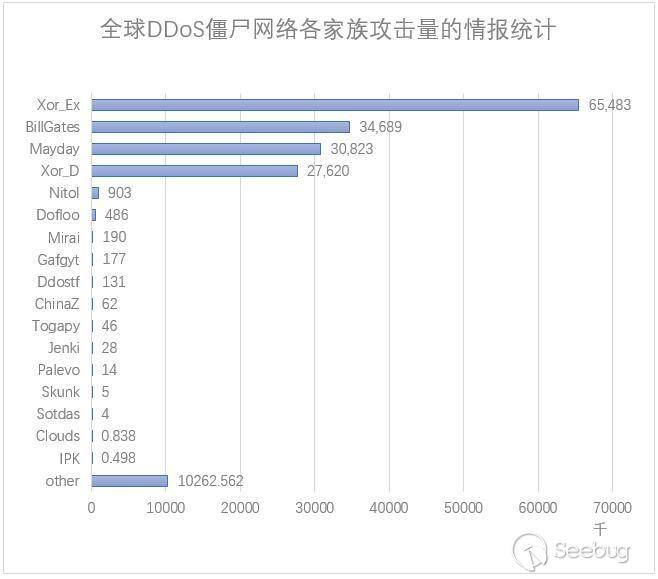

對全球的DDoS攻擊以及黑客控制的僵尸網絡家族進行統計分析可知,黑客最為慣用的僵尸網絡家族為Xor_Ex家族,其利用Xor_Ex家族發起的DDoS攻擊達6500多萬次,占使用的所有家族的34.92%;其次是BillGates家族,黑客利用該家族發起的DDoS攻擊達3400多萬次,占使用的所有家族的21.87%;排名第三的家族是Mayday家族,占使用的所有家族的19.44%。

對全國DDoS攻擊占比排名前6位的僵尸網絡家族的攻擊行為進行統計分析,可得出以下僵尸網絡家族在使用的攻擊方式分布情況。

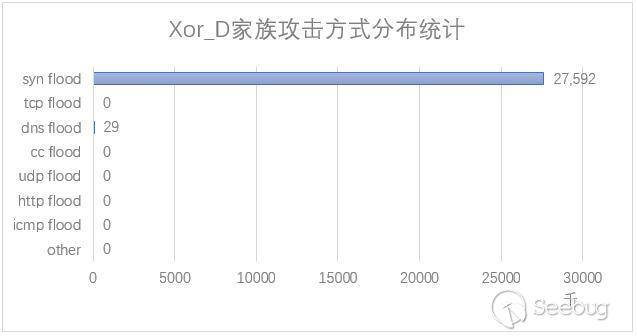

1、Xor家族

Xor家族是全國甚至全球近兩年來攻擊態勢最為活躍的DDoS僵尸網絡家族。根據目前掌握的情報顯示,操作Xor家族僵尸網絡的黑客為了隱藏身份,從2016年下半年開始將大部分僵尸網絡C2逐漸向國外轉移,而且C2對應的設備基本是通過非法渠道獲取遠程控制權限進行部署,極大增加了對黑客的溯源難度。

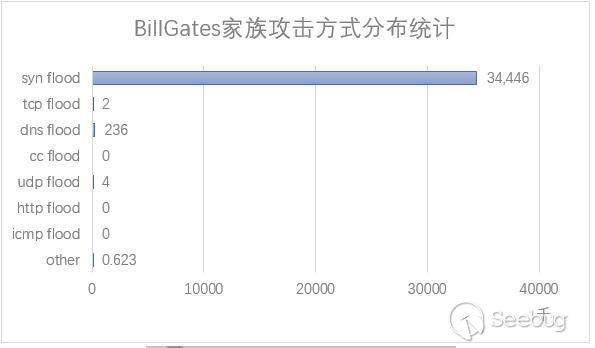

2、BillGates家族

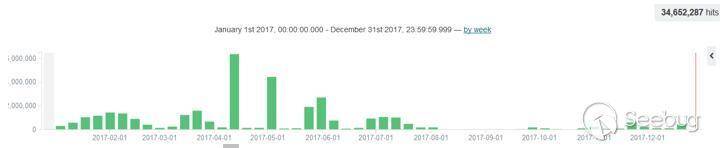

BillGates又名Setag/Ganiw,其活躍度僅次于Xor家族。情報數據顯示,BillGates家族的活躍事件主要集中在上半年,且攻擊類型主要是SYN flood;7月中旬后,隨著虛擬貨幣交易價格大幅攀升,大部分BillGates家族的僵尸網絡開始轉換為挖礦僵尸網絡從事挖礦。

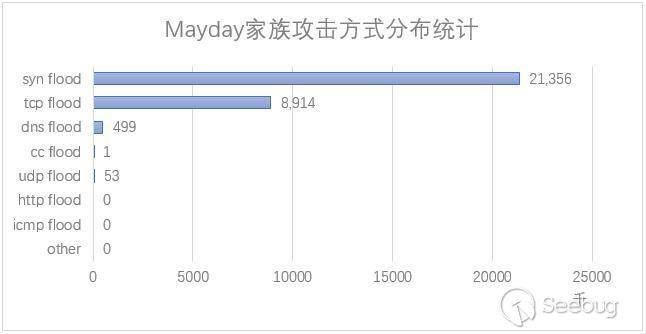

3、Mayday家族

Mayday家族攻擊情報走勢與BillGates家族類似,但相較于BillGates家族低迷比較早,且活躍度也明顯低于BillGates家族。Mayday家族的主要攻擊類型仍為SYN flood,其次為TCP flood,其他的具備反射型的攻擊模式并不多見。

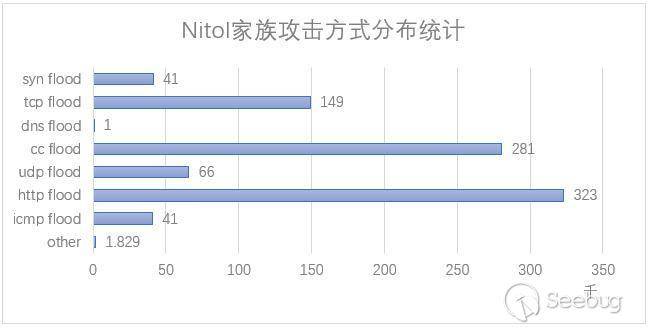

4、Nitol家族

Nitol家族是目前Windows系列中最為活躍的DDoS僵尸網絡,而且經過多年的發展變異,現在已經存在10多個不同協議的變種,并且國外有關黑客通過Nitol家族開放的源代碼進行升級修改和使用。雖然Nitol家族的僵尸網絡工具已經擴散到國外,但是其主要感染設備還是在國內,特別是NSA的“永恒之藍”漏洞和Structs2系列的漏洞被相繼爆出后,開始出現通過自動化漏洞利用工具批量植入各家族惡意代碼(Nitol家族包含在內)的事件。在DDoS攻擊方面,最新Nitol的改進版本中集成了SYN flood、TCP flood、DNS flood、C2 flood、UDP flood、HTTP flood、ICMP flood和NTP flood等8種攻擊類型。從2017年Nitol家族系列的攻擊威脅情報上看,其主要攻擊方式還是傾向于HTTP flood和C2 flood,這點明顯區別于其他家族。

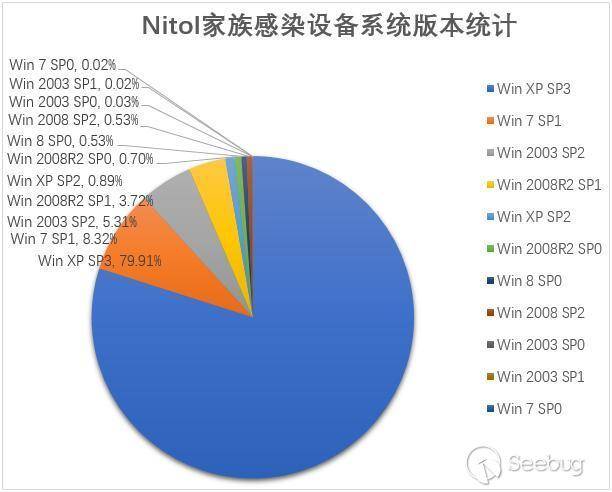

從對Nitol家族系列的僵尸網絡監測拓展發現,很多控制Nitol家族系列的僵尸網絡同時還控制其它RAT類型的僵尸網絡,多個僵尸網絡之間通過“交叉感染”方式實現“肉雞”互通和共享。隨機統計Nitol家族的3萬“肉雞”設備類型上看,Nitol家族系列感染的設備系統版本主要為Windows系列的低、中檔系統版本,其中主要集中在Win XP SP3系統版本上(約占79.91%),其次是Win 7 SP1系統版本(約占8.27%)。目前,Win XP SP3的主要用戶群集中在事業單位辦公環境和企業工控環境等疏于系統升級和維護的終端設備上,也就說明Nitol家族系列感染的設備系統主要是普通配置辦公設備系統或者互聯網工控設備系統,初步統計境內每天大約有260萬臺Windows環境設備受Nitol家族惡意代碼感染。

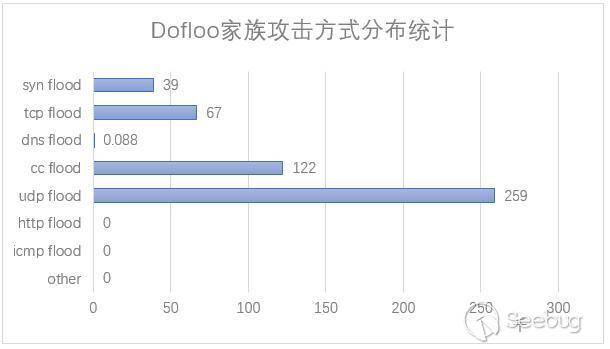

5、Dofloo家族

Dofloo家族無論是從數據加密算法還是攻擊模式或是木馬平臺兼容性,都算是一個比較成熟完善的家族。Dofloo家族使用了256位AES加密算法將攻擊數據加密,可以有效確保數據通信的安全性。在攻擊類型上,除了常見的SYN flood、TCP flood、HTTP flood等,Dofloo家族還具備高放大倍數的DNS flood、NTP flood、ICMP flood等反射攻擊類型。在兼容平臺上,其木馬不僅能夠兼容常見的Windows、Linux等兩大類型平臺,同時可以兼容ARM、MIPS、SIMPLE等物聯網系統架構。因此,平臺的兼容性為Dofloo家族的僵尸網絡“肉雞”基數放大不少;同時,還發現黑客通過CVE-2017-8225等漏洞的自動化利用工具,實現IP網段進行批量“抓取”200多萬臺存在漏洞的設備。龐大的“肉雞群”加上高倍數的放大攻擊使得Dofloo家族的攻擊破壞力遠勝于其他家族的僵尸網絡。

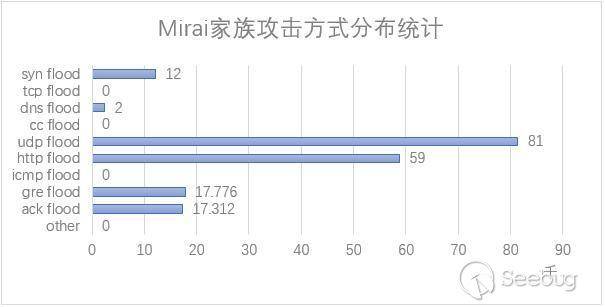

6、Mirai家族

Mirai家族出現于2016年上半年,由美國的Paras Jha(21歲)、Josiah White(20歲)和Dalton Norman(21歲)開發并運營,據悉2016年10月24日的美國域名服務商Dyn被DDoS攻擊等事件就是他們所為。同時,他們為了隱藏自身、避免被執法部門追查,決定在執行攻擊前以他人身份將源代碼在github上公布,致使Mirai源代碼迅速擴散到全球各地的黑客手中,從而引發了Mirai家族的高頻率變種。

歷史總是驚人的相似,灰鴿子木馬開源導致delphi木馬變種泛濫,Gh0st木馬開源導致VC開發遠控變種占據國內木馬半壁江山。Mirai開源也引起國內黑產團伙升級改造IoT類型僵尸網絡。

由于Mirai的木馬具備22、23端口弱口令爆破功能,可進行各種物聯網設備的漏洞利用,使得每一次Mirai變種的出現,都會導致其“肉雞”量以爆發式增長。初步統計,僅一年多的時間,Mirai家族涉及的漏洞掃描端口就有7547、5555、6767、37215 和52869等,涉及到的物聯網設備廠商有Dahua、Huawei、D-Link、WIFICAM、Linksys、Avtech、Netgear、Vacron 、TP-Link等。而從2017年Mirai家族的攻擊態勢看,4月-9月期間攻擊態勢相對活躍,雖然下半年的Mirai家族變種比較頻繁,但并未提升攻擊態勢。

4.3 DDoS攻擊方式

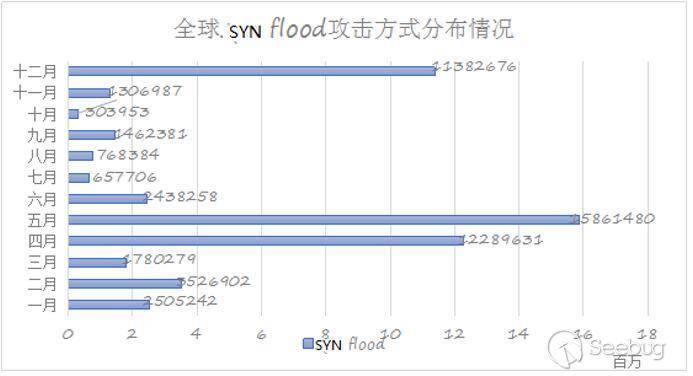

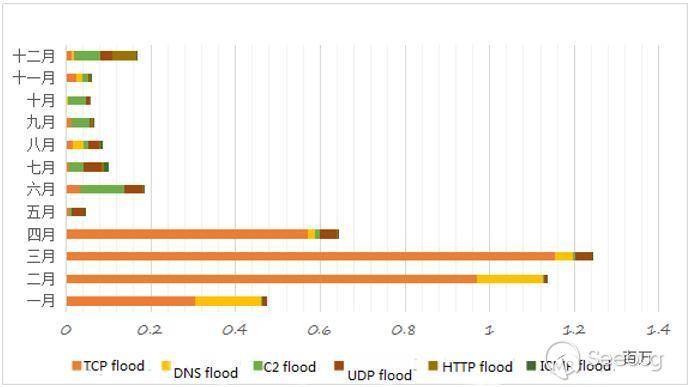

目前黑客發起DDoS攻擊的方式主要有:SYN flood、TCP flood、DNS flood、C2 flood、UDP flood、HTTP flood、ICMP flood。以上七種攻擊方式涵蓋了所有攻擊方式的99.97%,下面列出了以上七種攻擊方式在2017年12個月里的分布情況。

總體來看,黑客控制僵尸網絡發起的DDoS攻擊在前半年中較為活躍,占全年DDoS攻擊的71.96%,而在后半年活躍趨勢逐漸減弱,直到12月份,又出現上升趨勢。SYN flood攻擊方式一直是黑客比較青睞的發起DDoS攻擊的攻擊方式,在全年所有的攻擊方式中SYN flood攻擊方式占比最大,為91.56%。其在4月份和5月份中表現得格外活躍,在5月份,以SYN flood攻擊方式發起的攻擊高達1586萬次。

5 DDoS攻擊情報信息

5.1 全球范圍受DDoS攻擊情報統計

據統計,在2017年中,受到黑客DDoS攻擊的國家共130個,主要分布在亞洲,占總比的85.97%;其次是北美洲,占總比的10.77%;歐洲占比2.99%;其他洲雖然占比較低,但都有被捕獲的攻擊數據。其中,中國成為了遭受DDoS攻擊的重災區,其被攻擊總次數高達12200萬次,占全球受攻擊總數的84.79%,占整個亞洲地區受攻擊總數的98.63%。

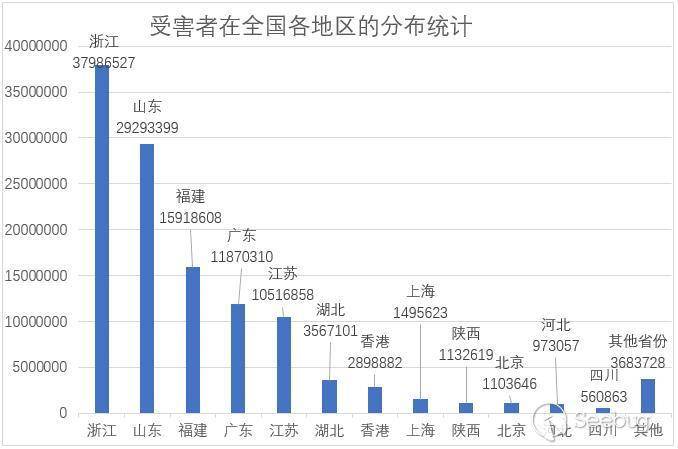

5.2 全國受攻擊DDoS攻擊地區情報統計

據統計數據分析顯示,2017年,國內遭受DDoS攻擊的受害者地區分布情況如下,其中浙江省是國內遭受DDoS攻擊的重災區,被攻擊次數為3790多萬,占全國被DDoS攻擊總數的31.39%;山東省位居第二,被攻擊次數為2920多萬,占全國被DDoS攻擊總數的24.21%。

5.3 攻擊國內的DDoS攻擊發起源情報分析

對2017年攻擊國內的DDoS攻擊情報進行統計分析,得到如下統計結果。其中,在美國的C2對我國國內發起的DDoS攻擊總數為4600萬次,在國內所遭受的所有DDoS攻擊數中占比最大,為37.47%;其次,國內的C2對全國各地發起的DDoS攻擊,占總比的27.77%;在法國的C2對我國國內發起的攻擊,占總比的23.28%;在韓國的C2對我國國內發起的攻擊占總比的10.17%。

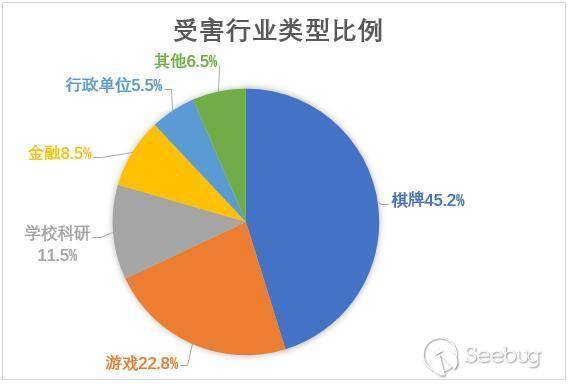

5.4 受攻擊行業類型

據不完全統計,黑客發起的DDoS攻擊的受害行業分布如下:棋牌行業占比最高,為45.2%;游戲行業占比22.8%;學校科研占比11.5%;金融行業占比8.5%;行政單位占比5.5%;其他行業占比6.5%。

商家之間的惡意競爭或黑客的惡意勒索,是各行業遭受DDoS攻擊的根本原因,游戲行業受到的影響尤為突出,在遭受DDoS攻擊后,游戲公司的日損失可達數百萬元人民幣。

6 國內“肉雞“情報

2017年12月29日,隨機對不同家族的11個DDoS僵尸網絡C2的“肉雞”進行了抽樣,獲取了國內外“肉雞”IP 33661個。

6.1 國內DDoS僵尸網絡“肉雞”設備類型情報

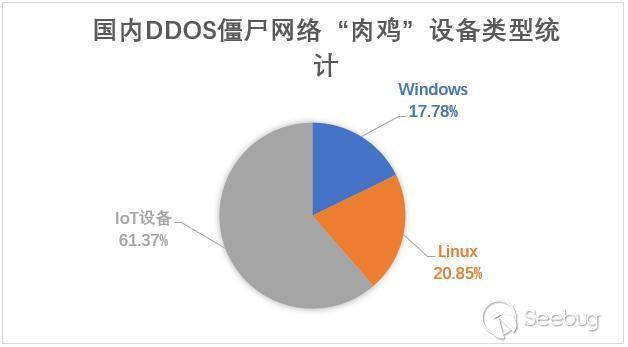

通過捕獲的“肉雞”進行設備類型分析,以Windows、Linux和IoT設備作為分類范圍,其中IoT設備類型的“肉雞”最多,占比61.37%;其次是Linux設備類型的“肉雞”,占比20.85%,Windows設備類型“肉雞”僅占比17.78%。

IoT設備因其漏洞較多、漏洞修復周期較長,且易于入侵、控制,而成為黑客們喜歡“抓取”的“肉雞”類型。在統計數據中,涉及的IoT設備廠商包括華為、中興、H3C、大華等,其中442個“肉雞”設備屬于華為的IoT設備,240個屬于中興的IoT設備,1142個屬于H3C的IoT設備。

對于Linux設備類型,攻擊者多通過22、23端口進行弱口令爆破以實現對“肉雞”的控制。而針對Windows設備類型的“肉雞”,黑客多通過利用“永恒之藍”漏洞結合各家族的病毒、木馬,以實現對“肉雞”的“抓取”。

6.2 國內DDoS僵尸網絡“肉雞”分布地區情報

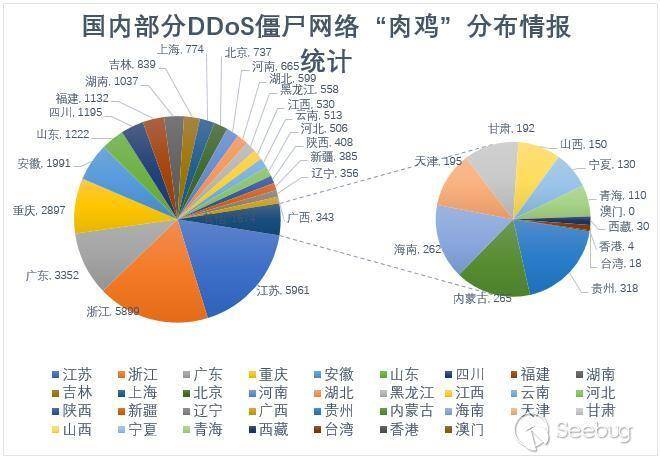

對獲取到的33661個DDoS僵尸網絡“肉雞”IP進行分析定位發現,其中33555個“肉雞”IP位于中國。對國內的“肉雞”IP定位進行匯總分析,得出以下部分“肉雞”在國內部分省份的分布情況。位于江蘇和浙江的“肉雞”IP較多,分別為5961個和5899個。從地理分布上看,“肉雞”IP多位于沿海城市,我國的沿海城市從北到南依次為山東省、江蘇省、浙江省、福建省和廣東省,這五個省份的“肉雞”數量均位列前十。

7 總結

從1998年第一次真正意義上的DDoS攻擊開始,其攻擊帶寬流量從10GB、90GB,逐漸擴大至300GB、400GB、800GB,如今已經以“T”級別來計算,DDoS攻擊幾乎在以飛躍式的速度增長著。受到影響的設備,從一開始的單個服務器、區域性的多個服務器,擴大到針對某行業的整個服務、甚至差點癱瘓歐洲的網絡;受到影響的范圍從個人、小范圍網絡,發展到商業之間的競爭、國家金融服務,甚至國家之間的政治、軍事行動等等。

從DDoS攻擊的發展歷程,我們不難看出,在如今這個虛擬網絡已經嵌入我們現實生活的社會里,DDoS攻擊無疑是一個巨大的安全隱患。伴隨著DDoS工具的廉價性、易獲取性,以及各僵尸網絡家族的快速增長,利用物聯網設備組建僵尸網絡發起攻擊的現象日益嚴峻,與此同時,移動端的僵尸網絡亦處于萌芽階段,網絡安全之路可謂任重道遠。

附錄一 參考資料

[1]. 安天針對“魔鼬”木馬DDoS事件分析報告

http://www.antiy.com/response/weasel.html

[2].僵尸網絡團伙利用MIRAI開源代碼改造升級攻擊裝備

http://www.freebuf.com/articles/web/153689.html

[3].https://pierrekim.github.io/blog/2017-03-08-camera-goahead-0day.html

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/502/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/502/

暫無評論