原文地址:BlackOasis APT and new targeted attacks leveraging zero-day exploit

譯者:Serene

介紹

卡巴斯基實驗室一直以來與廠商們密切合作,一旦發現新的漏洞,我們會及時通知廠商并提供修復所需的所有信息。

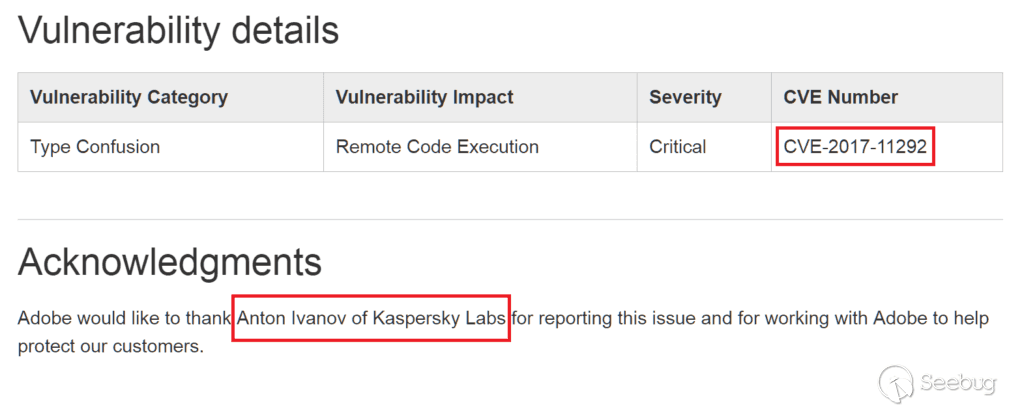

2017年10月10日,卡巴斯基實驗室高級漏洞利用防御系統確認了一個新的 Adobe Flash 0day 漏洞,該漏洞利用通過 Microsoft Office 文檔傳送,最終 payload 是最新版本的 FinSpy 惡意軟件。我們將這個漏洞報告給了 Adobe,Adobe 頒發了CVE-2017-11292并隨后發布了一個補丁:

到目前為止,我們只在客戶群中監測到了一次攻擊,因此我們認為這次攻擊的次數很少,并且有很強的針對性。

通過對 payload 的分析,我們將這次攻擊與所追蹤的“BlackOasis”相聯系起來,同時認為,BlackOasis 也與另一個由 FireEye 在9月發現的 0day 漏洞(CVE-2017-8759)相關。當前攻擊(CVE-2017-11292)中使用的 FinSpy payload,與 FireEye 發現的CVE-2017-8759中所使用的 payload 共享相同的 C&C 服務器。

BlackOasis背景

我們最開始在2016年5月就注意到 BlackOasis 的活動,當時是在探究另一個 Adobe Flash 0day。在2016年5月10日,Adobe警告有一個影響 Flash Player 21.0.0.226版本,以及 Windows、Macintosh、Linux 和 Chrome OS 早期版本的漏洞(CVE-2016-4117)。這個漏洞已經被廣泛地利用于攻擊中。

卡巴斯基實驗室在2016年5月8日就確認一個利用此漏洞上傳到多掃描系統的示例樣本,樣本以 RTF 文檔的形式利用CVE-2016-4117從遠程 C&C 服務器下載并安裝程序。盡管攻擊的確切 payload 已經不在 C&C 服務器上了,但同一臺服務器正在托管多個 FinSpy 安裝包。

利用卡巴斯基安全網絡的數據,我們確定了 BlackOasis 在2015年6月使用的另外兩個類似的利用鏈,這在當時是0day,包括CVE-2015-5119 和 CVE-2016-0984,我們分別在2015年7月和2016年2月發布了補丁。這些利用鏈也被傳送到了 FinSpy 安裝包中。

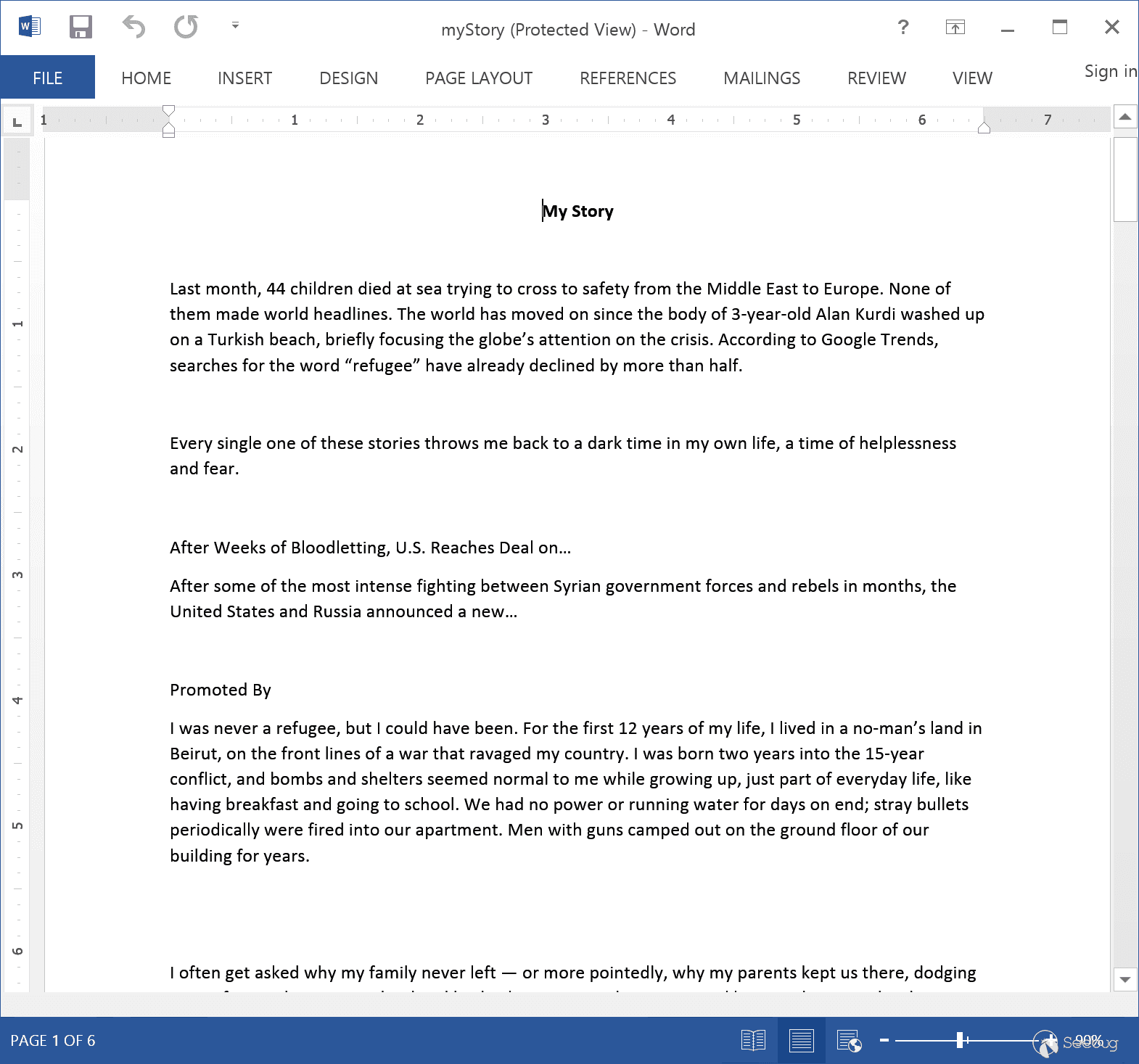

自從發現 BlackOasis 的利用網以來,為了更好地了解其操作和目標,我們就一直在跟蹤這個威脅情報,并且已看到了幾十個新的攻擊。在這些攻擊中所使用的一些誘餌文檔如下所示:

總的來說,我們看到自從2015年6月 BlackOasis 利用了至少5個0day:

- CVE-2015-5119 – 2015年6月

- CVE-2016-0984 – 2015年6月

- CVE-2016-4117 – 2016年5月

- CVE-2017-8759 – 2017年9月

- CVE-2017-11292 – 2017年10月

攻擊利用 CVE-2017-11292

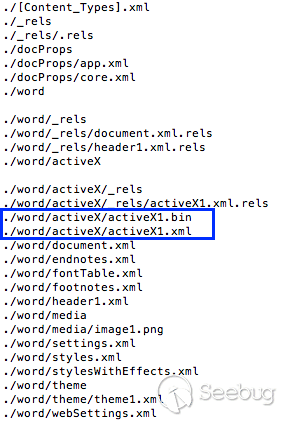

攻擊利用 Office 文檔,以電子郵件作為載體發送,文檔中嵌入包含 Flash 漏洞的 ActiveX 對象。

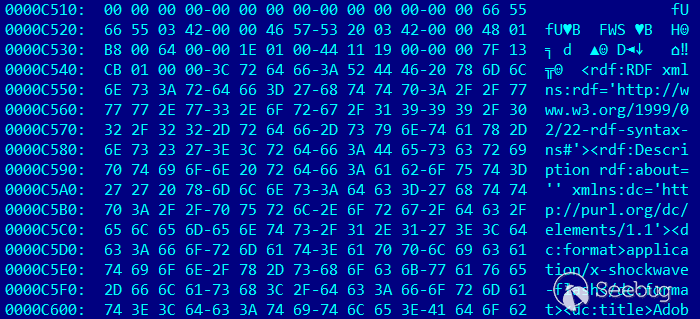

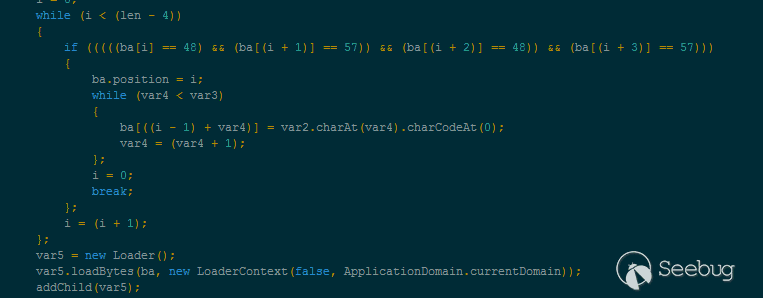

Flash 對象包含了一個 ActionScript,它負責使用在其他 FinSpy 漏洞中看到的自定義打包程序來提取漏洞。

這個漏洞利用的是存在于“com.adobe.tvsdk.mediacore.BufferControlParameters”類中的內存損壞漏洞。如果利用成功,它將在內存中獲得任意讀/寫操作,從而允許它執行第二階段的 shellcode。

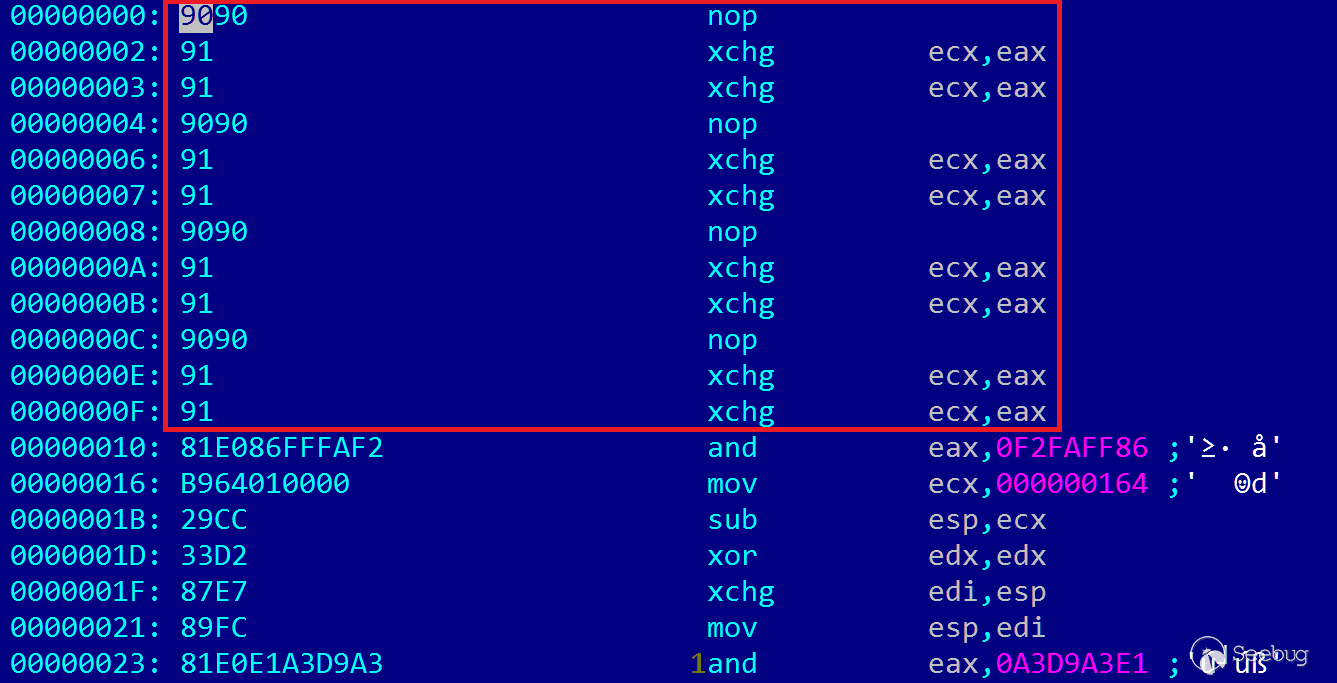

第一階段的 shellcode 包含一個有趣的有替代說明的 NOP sled,這很有可能是設計用來避開殺毒軟件對 Flash 文件中大型 NOP 塊的檢測的:

初始 shellcode 的主要目的是從 hxxp://89.45.67[.]107/rss/5uzosoff0u.iaf下載第二階段的 shellcode。

第二階段 shellcode 隨即會執行下列動作:

- 從

hxxp://89.45.67[.]107/rss/mo.exe下載 FinSpy 的最終 payload - 從同一IP下載一個誘餌文件,顯示給受害者

- 執行 payload 并顯示誘餌文件

Payload – mo.exe

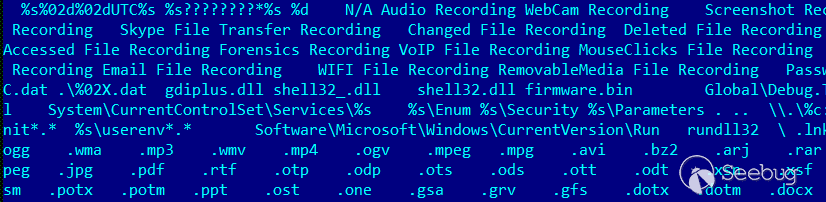

前面提過的,“mo.exe”payload(MD5:4a49135d2ecc07085a8b7c5925a36c0a)是最新版本的 Gamma International 的 FinSpy 惡意軟件,這個軟件通常賣給國家和其他執法機構,用于合法的監視行動。由于反分析技術的增加,這種新的變體讓研究人員分析惡意軟件變得十分困難,包括自定義打包程序和虛擬機來執行代碼。

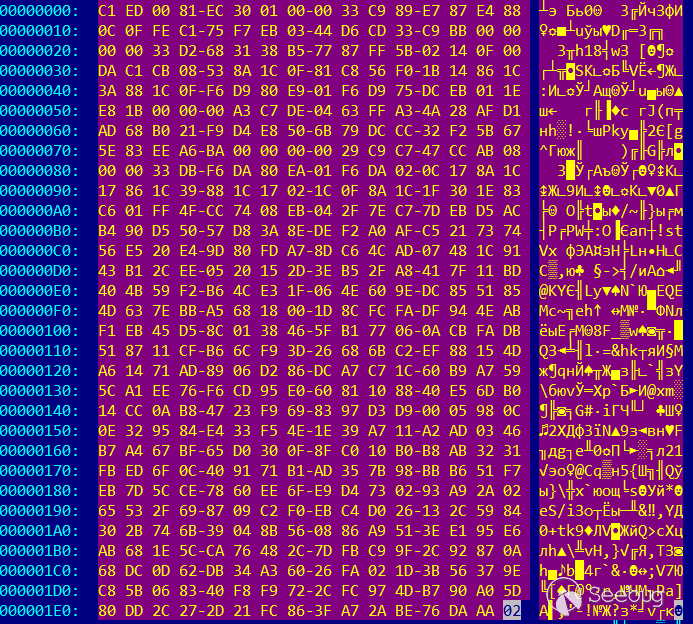

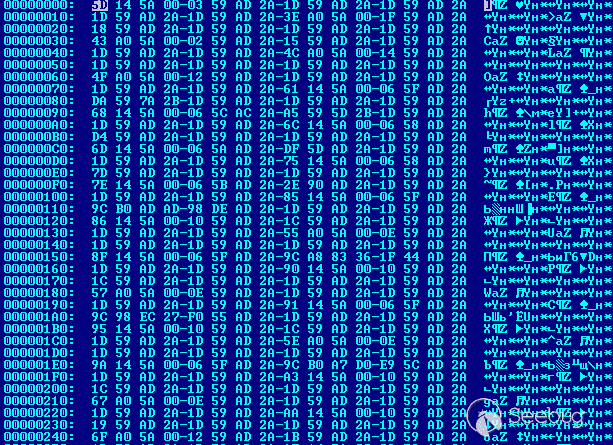

虛擬機的PCODE用aplib packer打包了:

拆包后,PCODE 將如下所示:

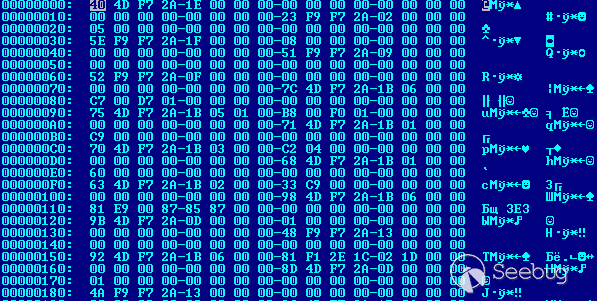

拆包虛擬機的 PCODE 然后解密:

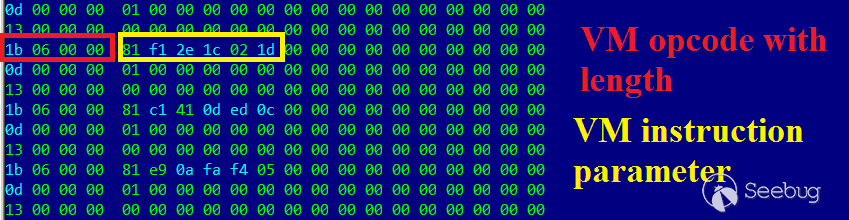

自定義虛擬機共支持34條指令:

在本示例中,“1b”指令負責執行在參數字段中指定的本地代碼。

一旦 payload 成功執行,它將繼續從下列位置中復制文件:

- C:\ProgramData\ManagerApp\AdapterTroubleshooter.exe

- C:\ProgramData\ManagerApp\15b937.cab

- C:\ProgramData\ManagerApp\install.cab

- C:\ProgramData\ManagerApp\msvcr90.dll

- C:\ProgramData\ManagerApp\d3d9.dll

“AdapterTroubleshooter.exe”文件是一個合法的二進制文件,它被用來使用著名的DLL搜索劫持技術。“d3d9.dll”文件是惡意的,在執行時通過合法的二進制文件加載到內存中。一旦加載,DLL 將會將 FinSpy 注入到 Winlogon 進程中。

payload 調出三個C&C服務器,以進一步控制和傳出數據。我們已經監測到其中兩個與其他 FinSpy payload 一起使用。最近,這些 C&C 服務器中的一個與CVE-2017-8759一同被用于2017年9月 FireEye 報告的攻擊中。這些IP和其他之前的樣本與 FinSpy 活動的 BlackOasis APT 密切相關。

攻擊目標和受害者

BlackOasis 的利益涵蓋廣泛,涉及中東的政治訴求。這其中包括聯合國、反對派宣揚者和活動家,以及區域新聞記者的杰出人物。在2016年期間,我們觀察到它在安哥拉的極大利益,以誘餌文件為例,目標涉嫌與石油、洗錢和其他非法活動有關。在國際活動家和智囊團中也有利益相關。

BlackOasis 的受害者包含以下國家:俄羅斯,伊拉克,阿富汗,尼日利亞,利比亞,約旦,突尼斯,沙特阿拉伯,伊朗,荷蘭,巴林,英國和安哥拉。

結論

我們估計2015年年中對 HackingTeam 的攻擊在監控工具市場上留下了空白,現在其它公司正在努力填補。其中之一就是 Gamma International,他們的產品是 FinFisher 工具套件。盡管 Gamma International 自己曾在2014年被 Phineas Fisher攻擊,但這個裂縫并不像 HackingTeam 那樣嚴重。另外,Gamma 從攻擊中恢復過來已經有兩年時間,并正在加快前進的步伐。

我們認為,依靠 FinFishe r軟件并利用0day漏洞的攻擊次數將會持續增長。

這對每個人來說意味著什么?如何防范這種攻擊,包括0day利用的攻擊?

對于CVE-2017-11292和其他類似的漏洞,可以使用組織內 Flash 的 killbit,來禁用任何允許該漏洞的應用程序。但不幸的是,在系統范圍內執行這個操作并不容易,因為 Flash 對象可以加載在可能不遵循 killbit 的應用程序中。另外,這可能會破壞依賴 Flash 的其他必要資源,并且 killbit 并不會防止其他第三方軟件的漏洞利用。

部署包括訪問政策、防病毒、網絡監控和白名單的多層次方法,可以幫助確保客戶免受諸如此類的威脅。卡巴斯基產品的用戶也免受以下威脅:

- PDM:Exploit.Win32.Generic

- HEUR:Exploit.SWF.Generic

- HEUR:Exploit.MSOffice.Generic

參考

Adobe Bulletin https://helpx.adobe.com/security/products/flash-player/apsb17-32.html

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/418/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/418/

暫無評論