項目地址:fengxuan@github

簡介

Fox-scan is a initiative and passive SQL Injection vulnerable Test tools. use for penetration testing!

Foxscan 是一個款基于SQLMAP的主動和被動資源發現的漏洞掃描工具,在設置瀏覽器代理后訪問目標網站即可獲取瀏覽器訪問的鏈接,并且進行簡單的爬蟲獲取鏈接,去除一些靜態文件和第三方網站后,放入sqlmap中進行檢測。

INSTALL

Environment

sqlmap

python 2.7

Flask

multiprocessing

tornado

requests

BeautifulSoup 4.2.0Settings

配置項目根目錄下config.xml

<root>

<mysql>

<host>127.0.0.1</host>

<username>root</username>

<password>123480</password>

<port>3306</port>

<database>foxscan</database>

<charset>utf8</charset>

</mysql>

<sqlmap>

http://127.0.0.1:8775

</sqlmap>

<typelist>

<whitelist>.php,.asp,.aspx,.jsp,.jspx</whitelist>

<blacklist>

.ico,.flv,.js,.css,.jpg,.png,.jpeg,.gif,.pdf,.ss3,.txt,.rar,.zip,.avi,.mp4,.swf,.wmi,.exe,.mpeg

</blacklist>

</typelist>

</root>sqlmap標簽為你的sqlmap地址,typelist類型設置為黑名單和白名單設置,用于爬蟲用。默認可以不用改。

DATABASE

CREATE DATABASE `foxscan` DEFAULT CHARACTER SET utf8 COLLATE utf8_general_ci;

source foxscan.sqlRun

1 首先運行sqlmapapi.py

python sqlmapapi.py -s2 運行本程序WEB界面

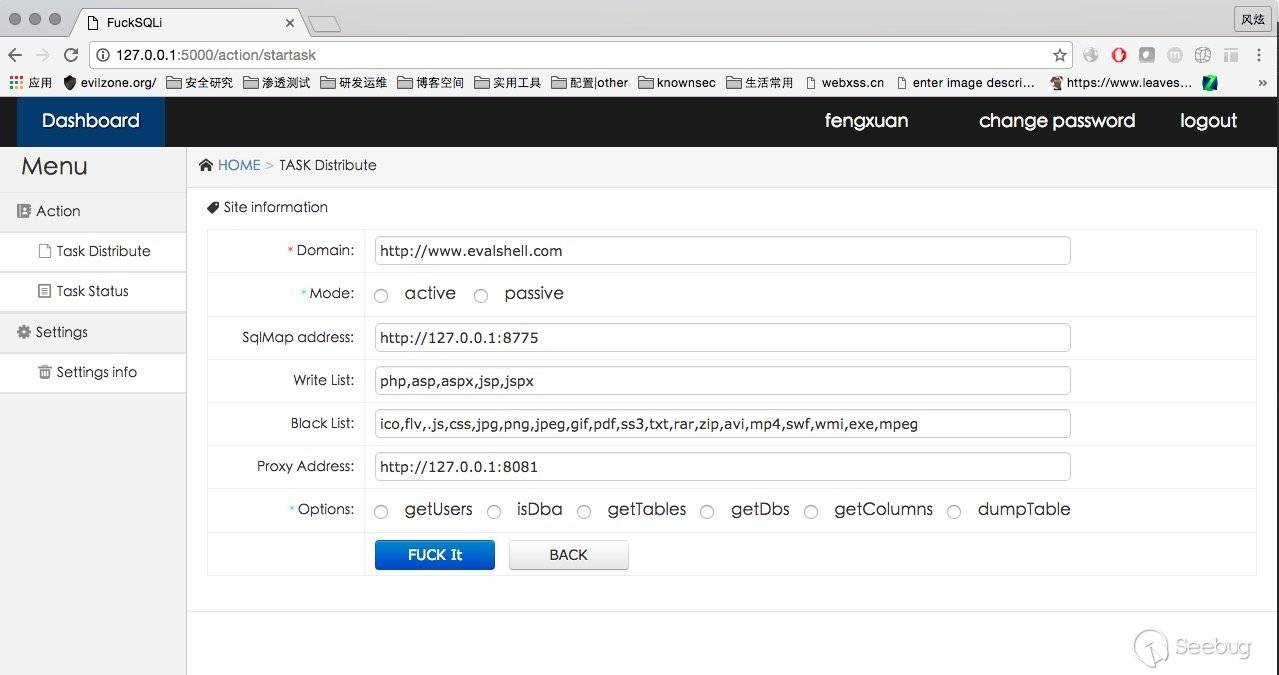

python views.py3 打開瀏覽器輸入控制臺提示的訪問地址(這里是http://127.0.0.1:8775) 在這里配置你的目標網站,sqlmap的地址,爬蟲的過濾類型以及代理地址。

- 這里的Domain,即代表爬蟲的時候不會獲取這個根域名之外的網站鏈接,同一時刻只能添加一次目標

- 需要更改目標的話需要重新進入這個界面配置,但是會刪除之前的所有在跑的任務

4 在配置完任務信息后,可以進入到libs目錄中,運行

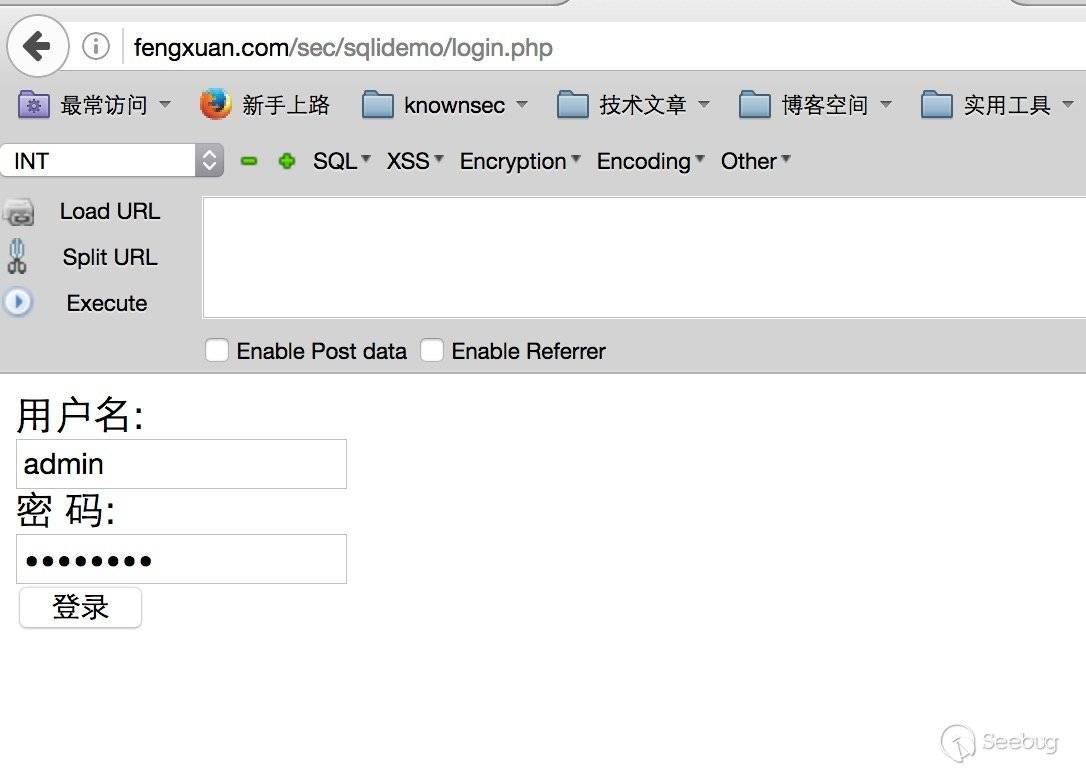

python proxy.py 8081啟動本地代理服務器,然后再配置瀏覽器代理,即可達到被動掃描的效果 例如:

寫了一個很簡單的POST登錄框。 控制臺輸出這樣的字樣后代表加入隊列掃描

如果沒有,說明是第三方網站或者訪問的是靜態文件資源,則不會加入到掃描隊列中!

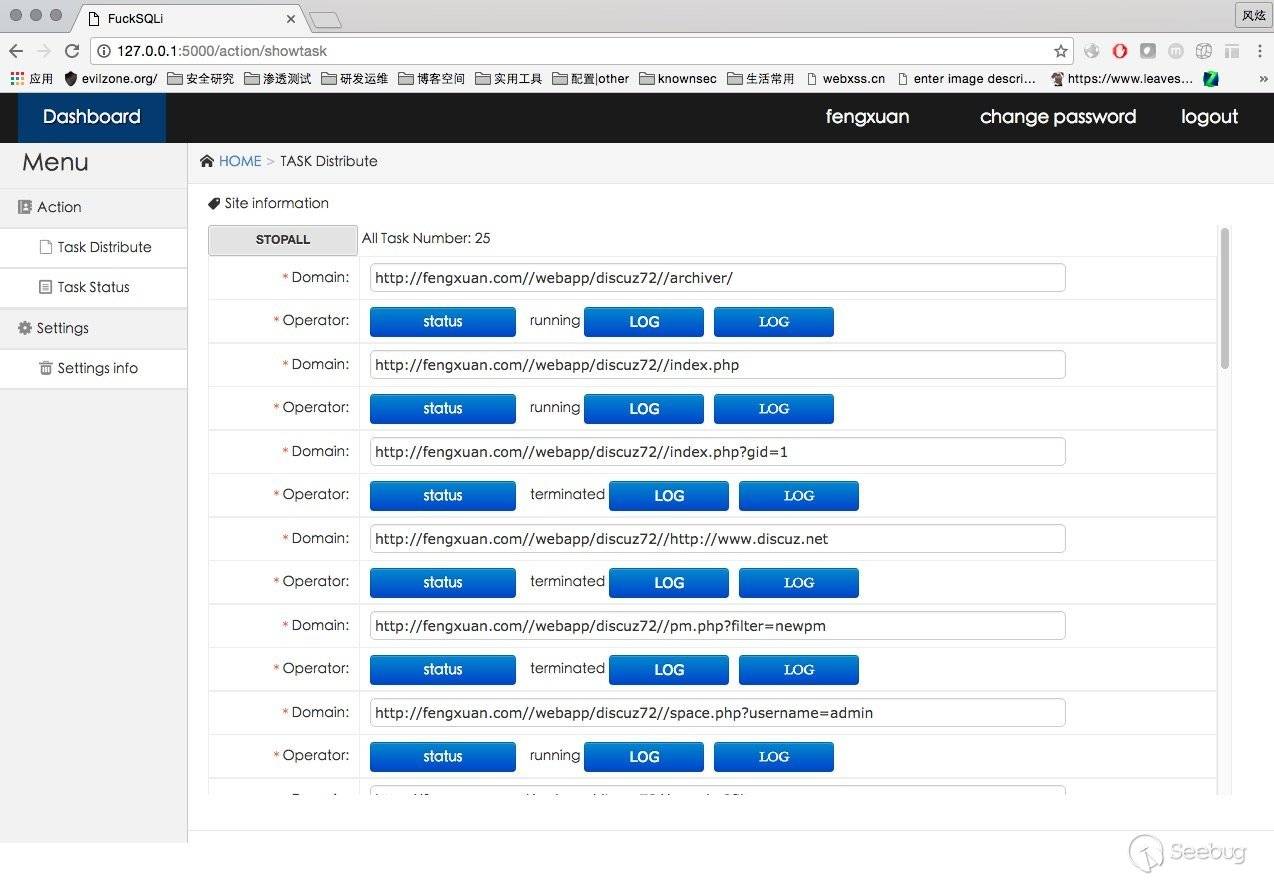

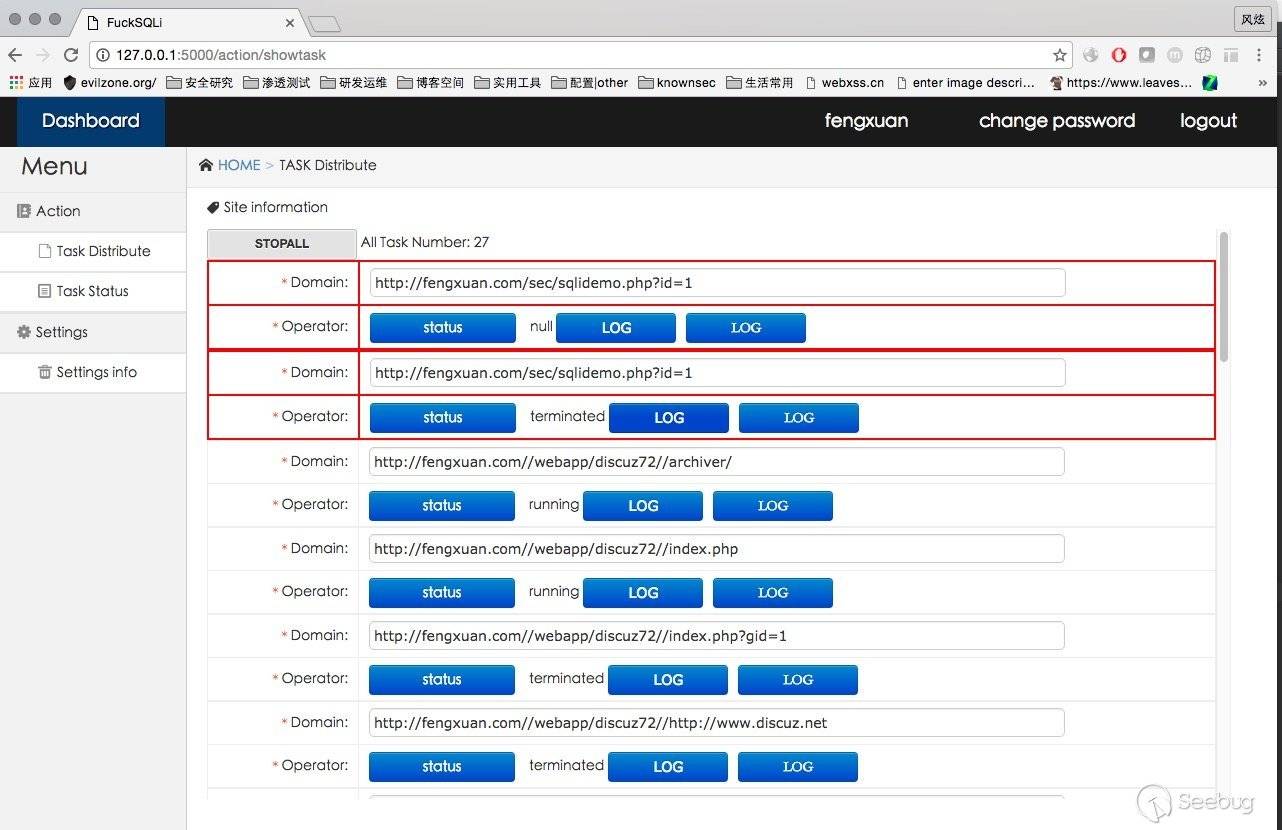

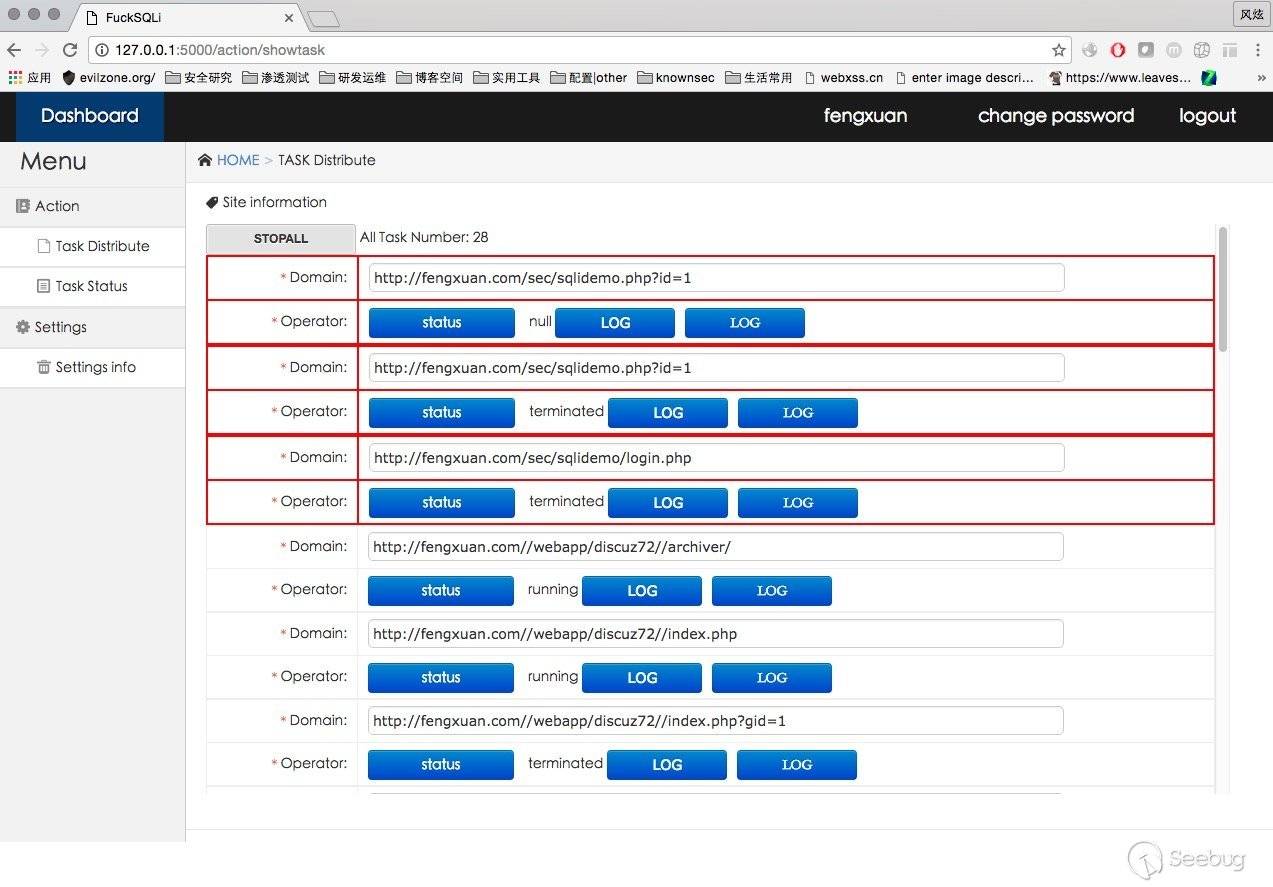

5 配置完成之后點擊FUCK IT按鈕,就會提示你成功添加一個目標,進入到任務詳情頁。 這里會顯示說有在跑的任務,使用AJAX請求每3秒刷新一次。

如果有成功的目標,就會顯示為紅色

可以看到我們剛才的POST注入已經掃描完成。

6 程序會自動有一個異步非阻塞追蹤線程,如果發現有成功的目標,就會把目標和payload防到successlist 表中

但是還是有一些BUG。

BUG:

- AJAX刷新有時候不能正確實時展示。

- 代理功能有時候在數據庫不支持長鏈接的情況下會報錯

還有一些功能未能實現

FEATURE:

- 點擊LOG,可以查看掃描日志

- 添加PAYLOAD選項,可以查看到PAYLOAD

License

- fengxuan - mOon Security Team 2016/09/03

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/33/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/33/

暫無評論