原文鏈接:LEGITIMATE EXFILTRATION TOOLS : SUMMARY AND DETECTION FOR INCIDENT RESPONSE AND THREAT HUNTING

譯者:知道創宇404實驗室翻譯組

在威脅事件響應中,黑客們越來越頻繁地使用數據傳輸工具(包括用于將數據傳輸到SFTP服務器或直接傳輸到云端的工具),這些工具被攻擊者廣泛用于數據外泄,而數據泄露問題是勒索事件中很常見的問題。本文立足于常見的應用工具,對其進行詳細的檢測分析。

引言

隨著威脅形勢的不斷演變,黑客已經從加密數據模式轉變為通過解密數據以提高贖金支付成功率的模式。這些演變內容包括在攻擊中定期使用合法的管理工具1。在日常活動中,越來越常見的是在同一臺機器上安裝了不同的管理工具。因此,攻擊者不再需要使用自己的工具來完成某些任務,而是通過使用已經存在機器上的工具來達到目的。

如前所述,管理工具的使用已被廣泛討論2。本文的目的是識別黑客系統上可能存在的某些同步和數據傳輸工具滲透的文件。

在本文中,我們將重點關注五種免費且易于獲取的工具,這些工具可以在許多Windows平臺上找到:WinSCP、FreeFileSync、GoodSync、Megatools和Rclone。我們將使用默認配置進行測試。

為了進行此項實驗,使用了多種工具來監視系統的活動:文件系統、注冊表、進程活動和常見的Windows工件。在Windows上應用了默認的日志記錄。但是,為了反映我們在任務中通常遇到的情況,因此選擇不啟用Sysmon。

WINSCP

WinSCP 是一個 Windows 環境下使用的 SSH 的開源圖形化 SFTP 客戶端,支持多種協議,包括FTPS、SCP、WebDAV和傳輸到AWS S3。該工具有便攜版,可以在命令行上使用。在本文中,我們使用6.1.1版本。

檢測

以下元素可用于檢測工具的存在、使用情況以及安裝時間:

- 默認創建日期的安裝目錄:

C:\Users\<username>\AppData\Local\Programs\WinSCP或C:\Program Files\WinSCP(如果為所有用戶安裝); - 使用Microsoft-Windows-Shell-Core EventID 28115在安裝時創建的WinSCP.exe的默認安裝快捷方式;

- 注冊表項的修改日期

NTUSER\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall\winscp3_is1和NTUSER\SOFTWARE\Martin Prikryl。如果所有用戶安裝軟件,我們可以在軟件配置單元中找到具有相同路徑的相同密鑰。

泄露的文件

默認情況下,該工具通過注冊表hive NTUSER進行配置,它顯示默認情況下已禁用日志記錄。

盡管如此,還是有可能找到一些有趣的信息:

- 涉及數據傳輸的本地目錄的位置在注冊表

HKEY_CURRENT_USER\SOFTWARE\Martin Prikryl\WinSCP 2\Configuration\Interface\Commander\LocalPanel\中,值為LastPath; - 注冊表項中可能涉及數據傳輸的其他本地目錄

HKEY_CURRENT_USER\SOFTWARE\Martin Prikryl\WinSCP 2\Configuration\Interface\Commander\OtherLocalPanel with the valueLastPath ; - 注冊表中的遠程目標

HKEY_CURRENT_USER\SOFTWARE\Martin Prikryl\WinSCP 2\Configuration\History\RemoteTarget.

除了該項的修改日期之外,注冊表配置單元中沒有傳輸日期的時間戳。

我們還測試了便攜版本,發現注冊表配置單元中沒有任何信息。但是,在C:\Users<username>\AppData\Local\Temp中創建了一個臨時文件夾Temp*_WinSCP--Portable.zip,其中包含一個WinSCP配置文件。

日志記錄

因為黑客不太可能會這樣做,所以默認配置不啟用日志記錄。然而,我們已經啟用了日志記錄,可以更好了解記錄的項目類型。該工具提供兩種日志記錄格式:XML或文本,我們已經同時啟用了兩者。

在這種情況下,用戶默認在臨時目錄C:\Users\<username>\AppData\Local\Temp中生成兩個文件,文件命名方式為username@remote_ip.extension。在這兩個文件中,我們可以找到:

- 數據傳輸會話的開始日期和時間;

- 傳輸文件的位置和目的地;

- 傳輸文件的名稱和大小;

- 數據傳輸會話的結束日期和時間。

以下是XML文件內容:

<?xml version="1.0" encoding="UTF-8"?>

<session start="2023-08-14T16:42:38.298Z" name="client_sftp@192.168.122.99" xmlns="http://winscp.net/schema/session/1.0">

<upload>

<filename value="C:\Users\User2\Documents\Newtest\anssi-guide-mecanismes_crypto-2.04.pdf"/>

<destination value="/client_sftp/New2/anssi-guide-mecanismes_crypto-2.04.pdf"/>

<size value="601028"/>

<result success="true"/>

</upload>

<touch>

<filename value="/client_sftp/New2/anssi-guide-mecanismes_crypto-2.04.pdf"/>

<modification value="2023-08-14T16:38:53.000Z"/>

<result success="true"/>

</touch>

<upload>

<filename value="C:\Users\User2\Documents\Newtest\anssi-guide-recommandations_de_securite_relatives_a_tls-v1.2.pdf"/>

<destination value="/client_sftp/New2/anssi-guide-recommandations_de_securite_relatives_a_tls-v1.2.pdf"/>

<size value="491064"/>

<result success="true"/>

</upload>

<touch>

<filename value="/client_sftp/New2/anssi-guide-recommandations_de_securite_relatives_a_tls-v1.2.pdf"/>

<modification value="2023-08-14T16:38:33.000Z"/>

<result success="true"/>

</touch>

...

</session>- 文本文件內容

. 2023-08-14 18:42:41.423 Cached directory change via ".." to "/client_sftp".

. 2023-08-14 18:42:41.423 Getting current directory name.

. 2023-08-14 18:42:41.439 Directory content loaded from cache.

. 2023-08-14 18:42:55.700 Copying 4 files/directories to remote directory "/client_sftp/New2/" - total size: 1.981.467

...

. 2023-08-14 18:42:55.700 File: 'C:\Users\User2\Documents\Newtest\anssi-guide-mecanismes_crypto-2.04.pdf' [2023-08-14T16:38:53.298Z] [601028]

. 2023-08-14 18:42:55.700 Copying "C:\Users\User2\Documents\Newtest\anssi-guide-mecanismes_crypto-2.04.pdf" to remote directory started.

. 2023-08-14 18:42:55.700 Binary transfer mode selected.

. 2023-08-14 18:42:55.700 Checking existence of file.

....

. 2023-08-14 18:42:55.716 Transfer done: 'C:\Users\User2\Documents\Newtest\anssi-guide-mecanismes_crypto-2.04.pdf' => '/client_sftp/New2/anssi-guide-mecanismes_crypto-2.04.pdf' [601028]

. 2023-08-14 18:42:55.716 File: 'C:\Users\User2\Documents\Newtest\anssi-guide-recommandations_de_securite_relatives_a_tls-v1.2.pdf' [2023-08-14T16:38:33.513Z] [491064]

. 2023-08-14 18:42:55.716 Copying "C:\Users\User2\Documents\Newtest\anssi-guide-recommandations_de_securite_relatives_a_tls-v1.2.pdf" to remote directory started.

. 2023-08-14 18:42:55.716 Binary transfer mode selected.

. 2023-08-14 18:42:55.716 Checking existence of file.

...

. 2023-08-14 18:43:37.077 Closing connection.

. 2023-08-14 18:43:37.077 Sending special code: 1

. 2023-08-14 18:43:37.077 Session sent command exit status 0

. 2023-08-14 18:43:37.077 Main session channel closed

. 2023-08-14 18:43:37.077 All channels closed其他有趣信息

用戶的啟動注冊表配置單元包含幾個有趣的信息:

- 在注冊表

HKEY_CURRENT_USER\SOFTWARE\Martin Prikryl\WinSCP 2\Configuration\LastFingerprints中,每個主機都有一個條目,用于存儲SSH密鑰的指紋信息; - 在

HKEY_CURRENT_USER\SOFTWARE\Martin Prikryl\WinSCP 2\Configuration\CDCache中,包含了用戶名和遠程地址的信息;

此文詳細介紹了從各種工具中提取會話的可能性,包括WinSCP。

MEGATOOLS

Megatools是一組用于通過命令行訪問Mega服務的免費開源程序。該工具適用于Windows和Linux。在本文中,我們使用版本1.11.1。

檢測

以下元素可用于檢測工具的存在和使用時間:

- 用戶啟動工具的注冊表hive中的NTUSER配置單元的AppCompat鍵,

\SOFTWARE\Microsoft\Windows NT\CurrentVersion\AppCompatFlags\Compatibility Assistant包含了工具的位置; - 用戶啟動工具的用戶hive中的注冊表鍵

SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\UserAssist\<GUID>\Count\可以檢索到工具的位置和使用期間的信息:

Batch Key Path Batch Value Name Program Name Run Counter Focus Count Focus Time Last Executed

ROOT\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\UserAssist\{CEBFF5CD-ACE2-4F4F-9178-9926F41749EA}\Count P:\Hfref\Hfre2\Qbphzragf\zrtngbbyf-1.11.1.20230212-jva64\zrtngbbyf.rkr C:\Users\User2\Documents\megatools-1.11.1.20230212-win64\megatools.exe 1 0 0d, 0h, 00m, 00s 2023-08-23 15:04:07.5370000- 在臨時用戶文件夾

C:\Users\<username>\AppData\Local\Temp\中存在修改時間為.megatools.cache的文件,其可能是上次執行程序的指示器。

泄露文件的搜索

Megatoolss是一個命令行實用程序,有兩種主要選項用于傳輸數據:

- 傳輸單個文件:

megatools put myfile; - 傳輸目錄:

megatools copy -l local_folder -r remote destination.

使用這兩個命令,有3個選項來驗證mega服務:

- 提供配置文件(位于與工具相同的文件夾中);

- 提供用戶名,通常是電子郵件,使用選項-u login,使用交互會話輸入密碼;

- 在命令行中給出用戶名和密碼;

在所有情況下,命令行工具沒有這些命令默認的日志記錄。該工具不會生成其他用于識別外泄文件的工件。

RCLONE

Rclone是一個命令行程序,用于管理云存儲上的文件。它是云供應商的web存儲接口的替代品。超過70種云存儲產品支持rclone,包括S3對象存儲、企業和消費者文件存儲服務以及標準傳輸協議。在本文中,我們使用版本v1.63.1。

檢測

以下元素可用于檢測工具的存在和使用時間:

- 用戶啟動工具的注冊表hive中的NTUSER hive的AppCompat鍵,

\SOFTWARE\Microsoft\Windows NT\CurrentVersion\AppCompatFlags\Compatibility Assistant包含了工具的位置 - 用戶啟動工具的用戶hive中的注冊表

SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\UserAssist\<GUID>\Count\,可以檢索到工具的位置和使用期間的信息;

泄露文件的搜索

該工具允許以兩種不同的方式配置訪問供應商進行數據傳輸:

- 配置文件:

rclone.exe --config config_file source:remote_destination ; - 交互模式:

rclone.exe -l source provider:remote_destination.

在第二種情況下,供應商是以交互模式配置的。這將導致在C:\Users\<username>\AppData\Roaming\rclone\\中會創建一個名為rclone.conf的配置文件,其結構如下:

[Connexion name]

type = provider

access_token = <token>該程序不會保存登錄名和密碼,而會設置連接名稱、供應商和關聯的訪問令牌。根據供應商的不同,可能還會有其他可用的值,但在磁盤上不會存儲額外的信息。我們還測試了GUI版本(web應用程序),也沒有更多有趣的信息。

- 配置示例

[Rclone_google]

type = drive

scope = drive

token = {"access_token":"ya29.a0AfB_byCvq4Pl54ELskIqN3ga5LSZ0jKMTrrms2y5Ov8Is4svdWt******","token_type":"Bearer","refresh_token":"1//**************L9IrhEjH14x6lH3P_dR9mHEyfDSPIotXQbM848aq2bsy4xxWKvRaM08o6sicot1AZ5VrrtQ","expiry":"2023-01-10T21:11:36.113261+02:00"}

team_drive =

[Rclone_uptobox]

type = uptobox

access_token = 8dcc17b6fb8a************除了這些信息之外,因為命令行沒有被記錄,所以沒有找到其他可以用來識別泄漏文件的工件。

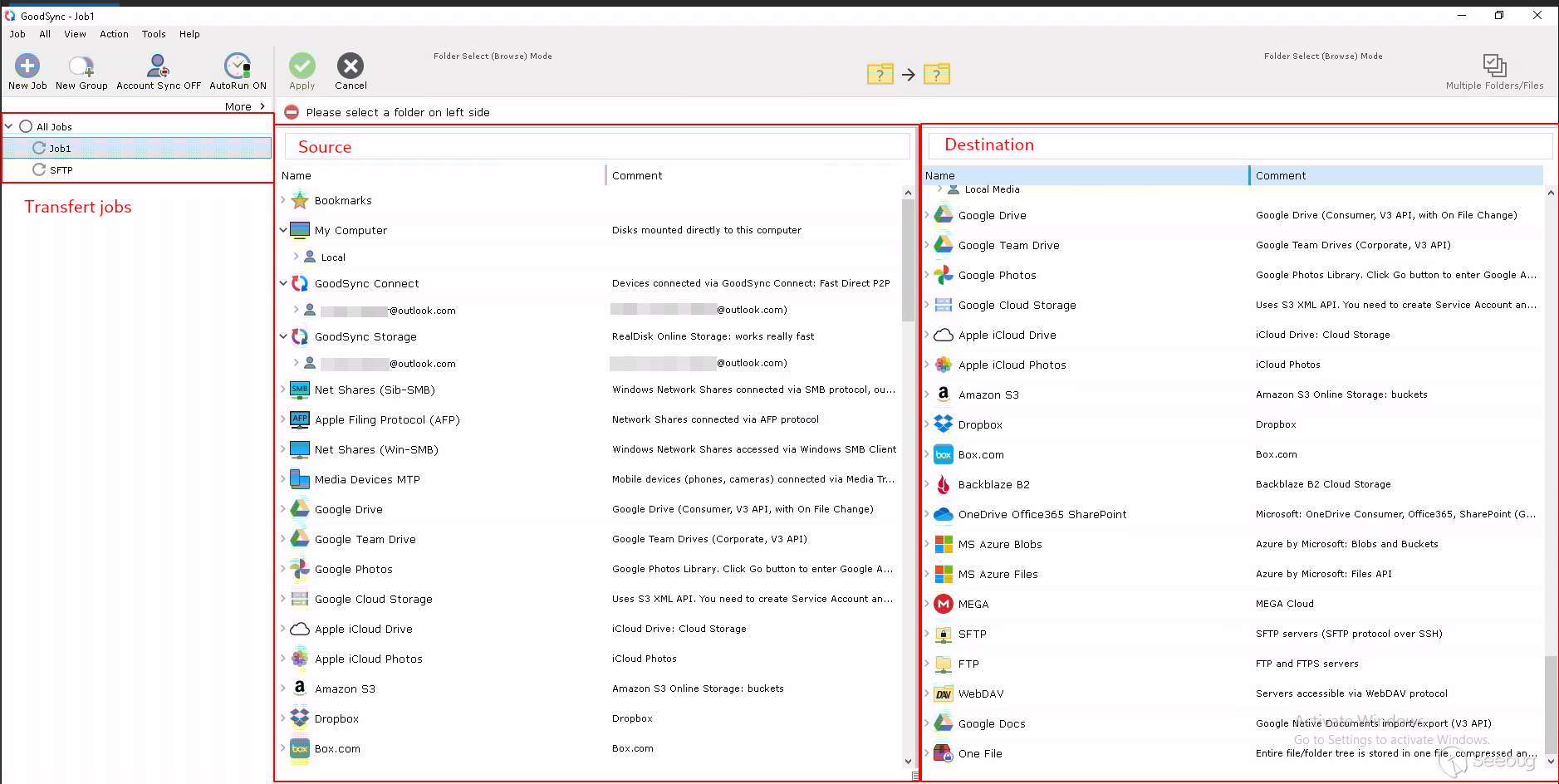

GOODSYNC

GoodSyncc是一款供個人使用的免費的文件同步和備份軟件。該工具適用于Windows、MacOs、Linux、Android和iOS,主要是一個桌面應用程序,但也提供了命令行版本。該工具支持多種傳輸類型:SFTP、云存儲(Google Drive、OneDrive、AWS等)。

檢測

以下元素可用于檢測工具的存在、使用情況以及確定安裝時間:

- 默認目錄安裝的創建日期

C:\Program Files\Siber Systems\GoodSync; - 包含GoodSync的注冊表鍵

SOFTWARE: Microsoft\Windows\CurrentVersion\Uninstall\{}的最后修改日期。在我們的情況下{B26B00DA-2E5D-4CF2-83C5-911198C0F009}; - 注冊表項

SOFTWARE\Siber Systems\GoodSync\Profiles以確定GoodSync日志的位置以及使用該工具的用戶,值類似于C:/Users/<username>/AppData/Local/GoodSync; - 文件夾

C:\Users\<username>\AppData\Local\GoodSync\在安裝時生成YYYYMMDD-HHmm兩個日志文件:InstallElev-YYYYMMDD-HHmm.log和InstallLicense-YYYYMMDD-HHmm.log - 創建了一個名為

GoodSync Server的服務,具有System EventID 7045,并且其顯示注冊表鍵SYSTEM\CurrentControlSet\Services\GsServer的修改日期。

泄露的文件

對于每次使用(或會話),GoodSync會在用戶文件夾C:\Users\<username>\AppData\Local\GoodSync\。生成一個日志文件GoodSync-YYYYMMDD-HHmm.log,其文件名與用戶文件夾中會話開始的日期和時間相匹配,這些文件包含許多有趣的信息:

- 命令行版本,用于啟動工具的參數

2023-08-23 16:37:26 #2 ----- GoodSync ver 12.3.4.4 on Windows 10; 10.0.10586-2 64-bit-OS t=1 cd= started -----

2023-08-23 16:37:26 #2 Command Line:

2023-08-23 16:37:26 #2 Main command:- 用戶和系統的基本信息

2023-08-23 16:37:26 #2 g_bElevated=0 g_bIsUserInAdminGroup=1 OsCompName=DESKTOP-0D3LUFB SysUser=User2 DomainUser=DESKTOP-0D3LUFB\User2

2023-08-23 16:37:26 #2 SibGetOsComputerIds: OsCompSerialA=S-1-5-21-3357941585-1708574553-3041823371

2023-08-23 16:37:26 #2 SibGetOsComputerIds: OsDiskSerial=QM00001 MainDiskDir=C:/Program Files/Siber Systems/GoodSync

2023-08-23 16:37:26 #2 SibGetNetCardMacAddr: consider type=1 ip_addr=192.168.122.184 gate=192.168.122.1 macaddr=525400b7cbbe descr=Intel(R) 82574L Gigabit Network Connection

2023-08-23 16:37:26 #2 SibGetNetCardMacAddr: return ip_addr=192.168.122.184 macaddr=525400b7cbbe- Goodsync帳戶信息(使用應用程序需要一個帳戶)

2023-08-23 16:37:26 #2 GsLoadBookmark: sBmkFilePath=C:/Users/User2/AppData/Local/GoodSync/GsAcct.tic conn=url=gstps://*********-outlook-com.goodsync userid=*********-outlook-com pass=... appkey= email=*********@outlook.com name=********* affid=

2023-08-23 16:37:26 #2 === GsGetCheckGsAccount: g_sGsUserIdA=*********-outlook-com g_sComputerIdA=desktop-0d3lufb

2023-08-23 16:37:26 #2 GsLoadBookmark: sBmkFilePath=C:/Users/User2/AppData/Local/GoodSync/LocalAcct.tic conn=url=gstps://-local-desktop-0d3lufb-user2.goodsync userid=-local-desktop-0d3lufb-user2 pass=... appkey= email= name= affid=

2023-08-23 16:37:29 #2 CheckLicenseViaGsAccount: Ret OK: UserId=*********-outlook-com m_bLicActive=0 trial-expires=2023-09-23 16:01:16 LicRowId=- m_tLicExpires=(null-time) m_tAccountCreated=2023-08-23 16:01:16 ServerMsg=文件中的其余信息將取決于文件復制的位置。

GoodSync接口和提供

GoodSync接口和提供

事實上,該工具允許使用不同的協議或云服務。在本文中,我們選擇了SFTP和Google Drive。

對于每種類型的目標,都會有一個身份驗證步驟和一個連接位置步驟,這將根據選項有所不同。

然后,對于傳輸的文件,我們將能夠識別到:復制的日期和時間、使用的協議/云提供商、源文件的位置和名稱、文件的目的地和文件大小。

- Google Drive示例

2023-08-23 16:39:58 #23 [Gdrive] Copy New 'C:/Users/User2/Documents/Doc_gdrive/NIST.CSWP.04282021.pdf.pdf' -> 'gdrive://www.googleapis.com/GS_Sync/NIST.CSWP.04282021.pdf.pdf' (411,227)

2023-08-23 16:39:58 #22 [Gdrive] Copy New 'C:/Users/User2/Documents/Doc_gdrive/apon_cryptanalysis_of_ledacrypt_final-preprint.pdf.pdf' -> 'gdrive://www.googleapis.com/GS_Sync/apon_cryptanalysis_of_ledacrypt_final-preprint.pdf.pdf' (492,371)

2023-08-23 16:39:59 #24 [Gdrive] Copy New 'C:/Users/User2/Documents/Doc_gdrive/SMITH-TONE_ExtractingLinearEquations_ePRINT.pdf.pdf' -> 'gdrive://www.googleapis.com/GS_Sync/SMITH-TONE_ExtractingLinearEquations_ePRINT.pdf.pdf' (886,796)- SFTP的例子

2023-08-23 16:06:15 #19 [SFTP] > Copy New 'C:/Users/User2/Documents/Doc/NIST.AMS.500-1.pdf.pdf' -> 'sftp://192.168.122.99/client_sftp/GoodSync/NIST.AMS.500-1.pdf.pdf' (1,780,403)

2023-08-23 16:06:15 #19 [SFTP] > Copy New 'C:/Users/User2/Documents/Doc/NIST.CSWP.04162018.pdf' -> 'sftp://192.168.122.99/client_sftp/GoodSync/NIST.CSWP.04162018.pdf' (1,062,822)

2023-08-23 16:06:15 #19 [SFTP] > Copy New 'C:/Users/User2/Documents/Doc/NIST.CSWP.6.gre.pdf.pdf' -> 'sftp://192.168.122.99/client_sftp/GoodSync/NIST.CSWP.6.gre.pdf.pdf' (1,637,459)我們創建了一個Velociraptor查來詢Windows.Forensics.GoodSync,用于自動化事件響應和威脅獵殺任務中搜索外泄文件。

其他有趣信息

GoodSync-YYYYMMDD-HHmm.log文件:在數據傳輸之前,可以對遠程位置執行多種類型的操作(創建文件夾、刪除文件等)。

Tic文件:在C:\Users\<username>\AppData\Local\GoodSync\文件夾中可以找到多個tic格式的文件,其中包括:

server-accounts.tic:包含與遠程目的地相關聯的賬戶(云提供商的郵件地址和SFTP的登錄賬戶);jobs-groups-options-YYYY-MMDD-HHmmSS.tic:含與server-accounts類似的信息,但按會話分類;GsAcct.tic:保存了GoodSync帳戶以及經過哈希處理的密碼。

在Google Drive的情況下,我們可以注意到一個緩存文件夾GoogleDriveCache和一個tic文件google-fs-cache.tic,其中包含了經過哈希處理的Google帳戶密碼的版本。

FREEFILESYNC

FreeFileSync是一款免費的開源數據同步工具,適用于Windows、Linux和MacOs。該工具是高度靈活的桌面應用程序,具有命令行版本和便攜式版本,可以使用Google Drive或SFTP進行同步。在本文中,我們測試了Windows上默認配置的桌面版本12.5。

檢測

以下要素可用于檢測工具的存在、使用和確定安裝時間:

- 默認安裝目錄

C:\Program Files\FreeFileSync的創建日期; - 注冊表鍵

SOFTWARE\WOW6432Node\FreeFileSync和SOFTWARE\WOW6432Node\Microsoft\Windows\CurrentVersion\Uninstall\FreeFileSync_is1的最后修改日期; - 創建兩個默認安裝的快捷方式

FreeFileSync.exe和RealTimeSync.exe安裝時使用Microsoft-Windows-Shell-Core event id 28115; - 當應用程序運行時,可能會看到Powershell EventID 600,其包含用于啟動應用程序的參數

HostApplication=powershell.exe -inputformat none -outputformat none -NonInteractive -Command Add-MpPreference -ExclusionProcess 'C:\Program Files\FreeFileSync\Bin\*'.

泄露的文件

對于每次使用(或會話),FreeFileSync都會生成html報告[Last session] YYYY-MM-DD HHmmSS.*.html,該文件名與用戶文件夾中會話開始的日期和時間相匹配C:\Users\\AppData\Roaming\FreeFileSync\Logs\。這些文件包含許多有趣的信息:

- 同步操作的日期和時間

- 復制文件的日期和時間;

- 遠程目的地和相關帳戶;

- 時間處理和數據大小。

Goole Drive示例:

<td>Items processed:</td>

<td><span>6</span> (9,64 MB)</td>

<td>Total time:</td>

<td><span>00:00:13</span></td>

<td>17:06:45</td>

<td>Synchronizing folder pair: Update <br>

C:\Users\User2\Documents\ANSSI<br>

gdrive:\*****@gmail.com\Nouvelle collection</td>

<td valign="top">17:07:29</td>

<td>Creating file gdrive:\*****@gmail.com\Nouvelle collection\anssi-guide-organiser-un-exercice-de-gestion-de-crise-cyber-v1.0.pdf</td>- SFTP的例子

<td>Items processed:</td>

<td><span>2</span> (4,06 MB)</td>

<td>Total time:</td>

<td><span>00:00:00</span></td>

<td>16:46:57</td>

<td>Synchronizing folder pair: Update ><br>

C:\Users\User2\Documents\ENISA<br>

sftp://client_sftp@192.168.122.99/client_sftp/freefilesync</td>

....

<td>16:47:02</td>

<td>Creating file sftp://client_sftp@192.168.122.99/client_sftp/freefilesync/Health Threat Landscape.pdf</td>我們創建了一個Velociraptor查詢Windows.Forensics.FreeFileSync,以自動化在我們的事件響應和威脅獵殺任務中搜索外泄文件。

其他有趣信息

文件夾C:\Users\<username>\AppData\Roaming\FreeFileSync\Logs\還包含在某些無法傳輸數據時生成的錯誤報告YYYY-MM-DD HHmmSS中,*[Error].html還附帶了相關文件、時間戳和遠程目標:

<tr>

<td>16:45:50</td>

<td>Creating file "sftp://client_sftp@192.168.122.99/client_sftp/freefilesync/Health Threat Landscape.pdf"</td>

</tr>

<tr>

<td>16:45:50</td>

<td>Cannot write file sftp://client_sftp@192.168.122.99/client_sftp/freefilesync/Health Threat Landscape-401f.ffs_tmp.<br>

SSH_FX_PERMISSION_DENIED: Failed opening remote file [libssh2_sftp_open]</td>

</tr>文件夾C:\Users\<username>\AppData\Roaming\FreeFileSync\ 包含三個有價值的xml文件:

GlobalSettings.xml:包含FreeFileSync配置,包括日志位置、保留和格式(html默認純文本以及最后同步的歷史記錄,其包含源文件夾、遠程位置和關聯帳戶);LastRun.ffs_gui:包含上次使用桌面應用程序執行的遠程位置;LastRun.ffs_real:包含每日執行歷史記錄(如果設置)。

總結

當攻擊者使用合法的數據傳輸工具時,無論它是已經存在于系統中還是被下載,通常都可以識別其存在和利用:

- 使用工具的安裝路徑和卸載注冊表;

- 帶有特定于工具的注冊表項,或者帶有用于命令行工具的UserAssist和AppCompatCache。

在第一種情況下,生成的日志通常可用于識別被滲透的文件以及滲透日期。但是,由于這些工具的配置非常靈活,因此可以禁用日志記錄。但在這種情況下,將無法識別泄漏的文件。

在第二種情況下,除非記錄命令行執行和新進程的創建,否則沒有工件可以用來識別潛在的外泄文件。我們強烈建議考慮實施此日志記錄策略:https://learn.microsoft.com/en-us/windows-server/identity/ad-ds/manage/component-updates/command-line-process-auditing

這篇文章為我們提供了一個機會,讓我們可以創建一些vql,以自動化我們在Velociraptor調查和威脅獵殺任務中的一些研究。

- Windows.Application.GoodSync,包括使用的GoodSync帳戶和傳輸的文件;

- Windows.Application.FreeFileSync,包括使用的帳戶、來自html日志的最新傳輸文件以及其他日志列表。

參考鏈接:

[1] https://www.synacktiv.com/publications/legal-rats-a-comprehensive-…

[2]https://jsac.jpcert.or.jp/archive/2023/pdf/jsac2023 1_1_yama shige-nakat…

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/3048/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/3048/

暫無評論