原文鏈接:CapraTube | Transparent Tribe’s CapraRAT Mimics YouTube to Hijack Android Phones

譯者:知道創宇404實驗室翻譯組

摘要

- SentinelLabs 發現了三個與Transparent Tribe的 CapraRAT 移動遠程訪問木馬(RAT)相關聯的安卓應用程序包(APK)。

- 這些應用程序偽裝成YouTube進行網絡詐騙

- CapraRAT是一種高度侵入性的工具,它讓攻擊者能夠控制其感染的Android設備上的大部分數據。

背景信息

Transparent Tribe 是一個疑似來自巴基斯坦的黑客組織,以襲擊印度和巴基斯坦的軍事和外交人員而聞名,近期將攻擊目標對準印度教育領域。自2018年以來,報告詳細介紹了該組織對CapraRAT的使用情況,CapraRAT 是一個 Android 框架,可將 RAT 功能隱藏在另一個應用程序中。該工具集被用于監視涉及克什米爾爭議地區有關的網絡釣魚目標,以及從事與巴基斯坦相關事務的人權活動人士。

Transparent Tribe在 Google Play 商店之外分發 Android 應用程序,誘使用戶安裝具有武器化功能的應用程序。2023 年初,該組織 分發 了偽裝成進行間諜軟件活動的約會服務的 CapraRAT Android 應用程序。

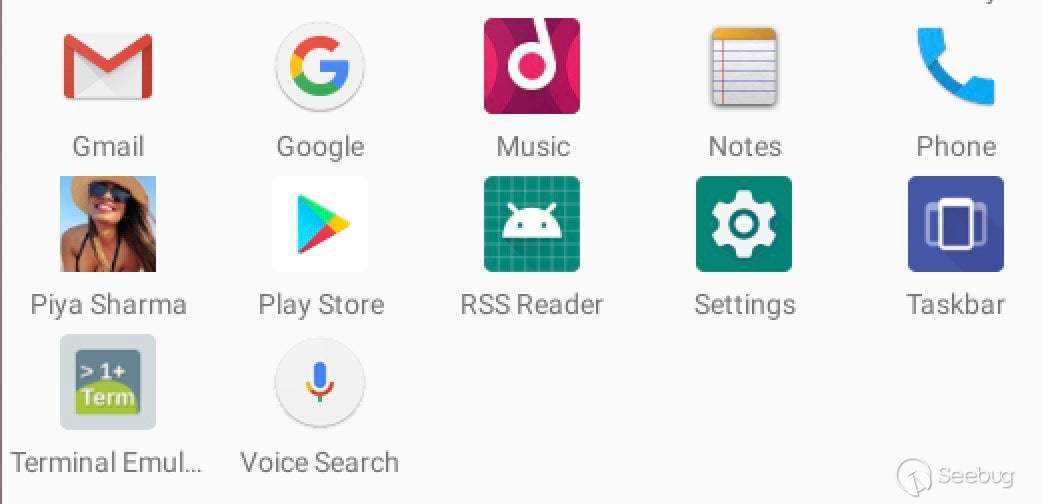

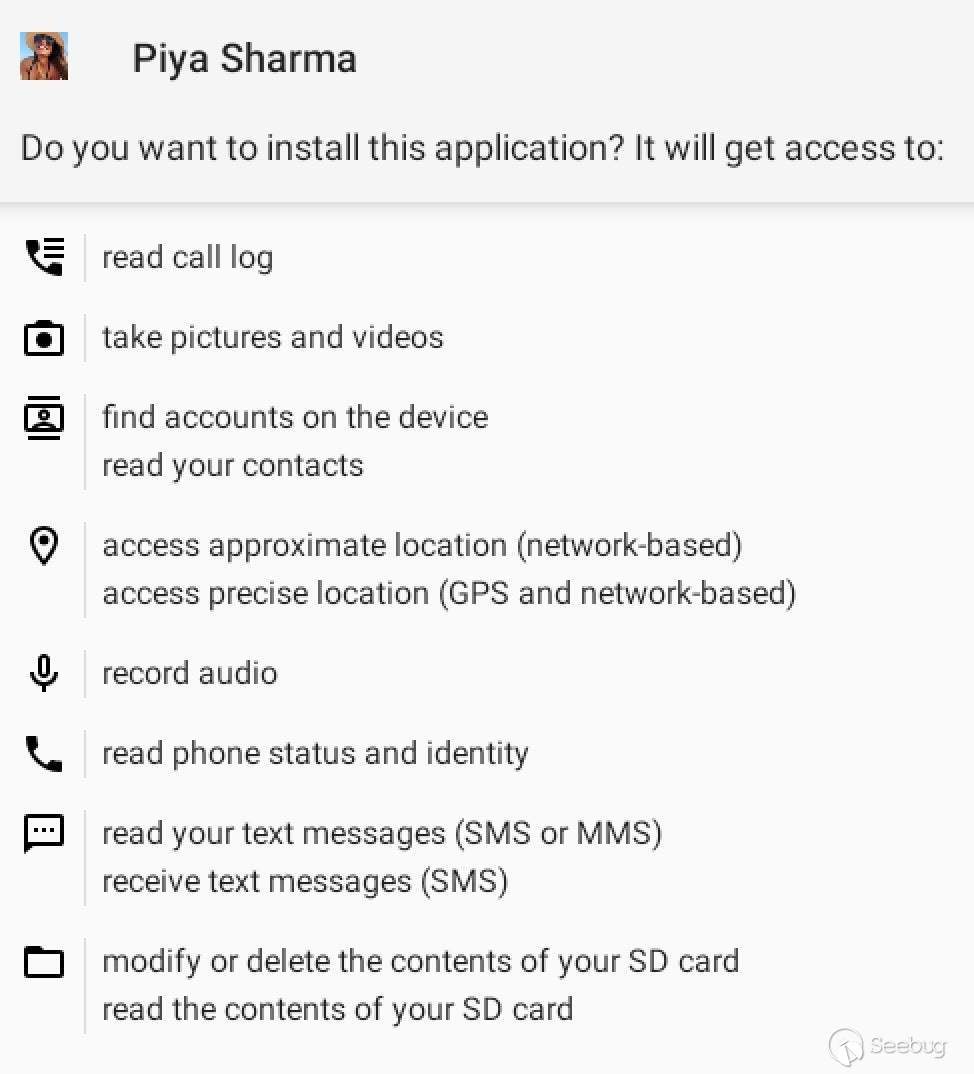

其中一個新識別的 APK 會訪問Piya Sharma的YouTube 頻道,該頻道中包含一名女性在各種地點的短視頻片段。該 APK 還借用了個人的姓名和肖像。這個主題表明,攻擊者繼續使用基于浪漫主題的社會工程技術來說服目標安裝這些應用程序,而Piya Sharma則是一個相關的虛擬角色。

CapraRAT 是一款綜合性的 RAT,為攻擊者提供了按需收集數據并竊取數據的能力。值得注意的功能包括:

- 使用麥克風、前后攝像頭錄制

- 收集短信和多媒體消息內容,通話記錄

- 發送短信消息,攔截收到的短信

- 發起電話

- 截屏

- 覆蓋系統設置,如GPS和網絡

- 修改手機文件系統上的文件

應用分析

CapraRAT 以安卓應用程序包(APK)的形式分發。在趨勢科技最初命名該工具時,他們的研究團隊指出,CapraRAT 可能基于 AndroRAT 源代碼進行了適度的修改。

我們對兩個以YouTube為主題的CapraRAT APK進行了靜態分析:8beab9e454b5283e892aeca6bca9afb608fa8718 – yt.apk,于2023年7月上傳至VirusTotal。83412f9d757937f2719ebd7e5f509956ab43c3ce – YouTube_052647.apk,于2023年8月上傳至VirusTotal。我們還識別了第三個名為Piya Sharma的APK,此前描述過該APK與前述的YouTube頻道人物相關聯:14110facecceb016c694f04814b5e504dc6cde61 – Piya Sharma.apk,于2023年4月上傳至VirusTotal。

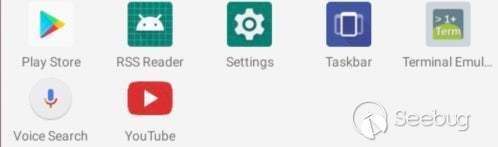

yt 和 YouTube APK 應用程序借用 YouTube 圖標,偽裝成 YouTube。

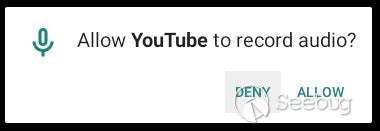

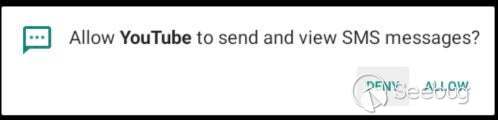

該應用程序請求了多個權限。選擇將應用程序偽裝成YouTube是一個有趣的選擇:某些權限(如訪問麥克風)對于錄制或搜索功能是有意義的。其他權限(如發送和查看短信功能)則與預期的應用程序行為不太相關。

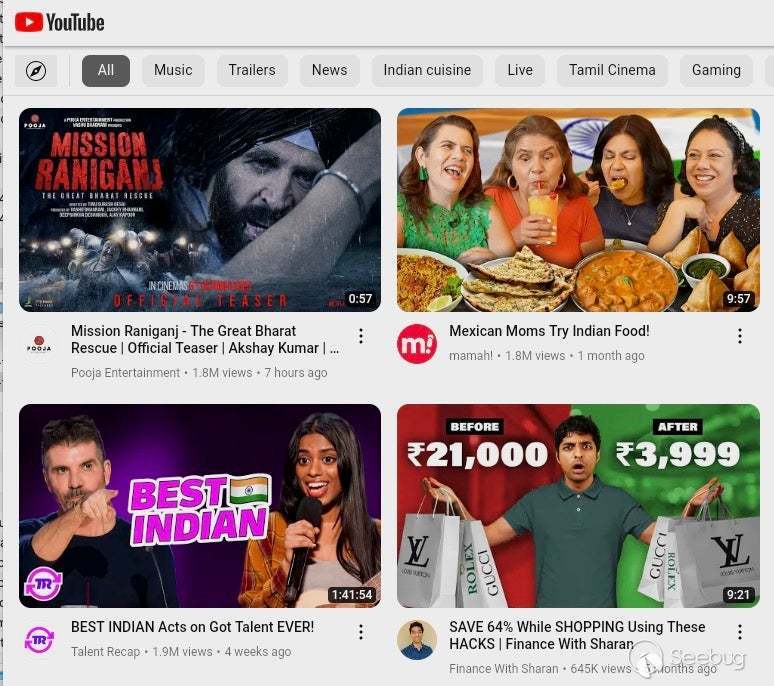

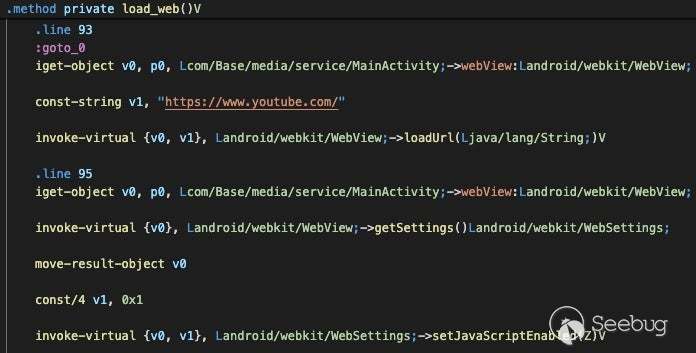

當應用程序啟動時,MainActivity 的 load_web 方法會啟動一個 WebView 對象來加載YouTube的網站。由于它會在木馬 CapraRAT 應用程序的窗口中加載,因此用戶體驗與原生的安卓YouTube應用程序不同,類似于在移動網頁瀏覽器中查看YouTube頁面。

關鍵部分

由于 CapraRAT 是嵌入到各種安卓應用程序中的一個框架,所以包含惡意活動的文件的命名和排列通常會因應用而異。我們分析的 CapraRAT APK 包含以下文件:

| 名稱 | yt.apk |

|---|---|

| 配置文件 | com/media/gallery/service/settings |

| 版本 | MSK-2023 |

| 主程序 | com/media/gallery/service/MainActivity |

| 惡意活動 | com/media/gallery/service/TPSClient |

| 名稱 | YouTube_052647.apk |

|---|---|

| 配置文件 | com/Base/media/service/setting |

| 版本 | A.F.U.3 |

| 主程序 | com/Base/media/service/MainActivity |

| 惡意活動 | com/Base/media/service/TCHPClient |

| 名稱 | Piya Sharma.apk |

|---|---|

| 配置文件 | com/videos/watchs/share/setting |

| 版本 | V.U.H.3 |

| 主程序 | com/videos/watchs/share/MainActivity |

| 惡意活動 | com/videos/watchs/share/TCPClient |

CapraRAT 的配置文件,可互換命名 setting 或 settings,保存默認配置信息以及版本控制等元數據。在 YouTube_052647.apk 和 Piya Sharma.apk 中看到的 CapraRAT 版本語法(分別為 A.F.U.3 和 V.U.H.3)與用于跟蹤透明部落的 Windows 工具 CrimsonRAT的V.U.H.3約定相匹配。然而,正如我們在 CrimsonRAT 中看到的那樣,這些版本號與 C2 域之間沒有任何實際關系。

由于拼寫和命名慣例,RAT的配置提供了一致的靜態檢測機會,以下各項也出現在 2023 年初的樣本中:

is_phical

isCancl

isRealNotif

SERVERIP

smsMoniter

smsWhere

verionMainActivity 負責驅動應用程序的關鍵功能。此活動通過onCreate使用Autostarter的方法設置持久性(Autostarter是一個開源項目,其包含讓開發人員自動啟動安卓應用程序的代碼)。TPSClient 類被初始化為名為 mTCPService 的對象;然后,此方法調用 serviceRefresh 方法,該方法按照設置文件變量中指定的時間間隔創建警報 timeForAlarm 。在此示例中,值 0xea60 等于 60,000 毫秒,意味著警報和持久性啟動程序每分鐘運行一次。

Extra_Class 的核心功能位與ESET在2023年3月報告的的一個活動類型。為簡單起見,我們將這個活動稱為 TPSClient。這些文件相當大,反編譯后超過了10,000行 Smali 代碼。相比之下,3月版本的等效代碼只有約8,000行。

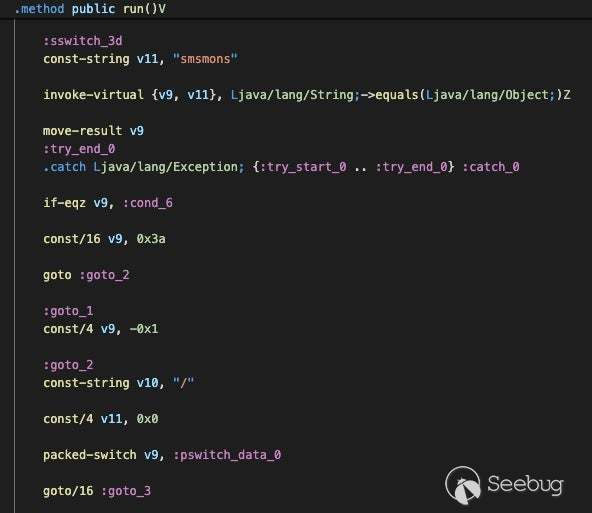

TPSClient 包含了 CapraRAT 的命令,通過一系列的開關語句調用 run 方法,將字符串命令映射到相關的方法。

其中許多命令已在之前的 研究 中有過記錄,盡管在這些新版本中有一些新的迭代。hideApp 方法會檢查系統是否運行的Android 9及以下,并且檢查 setting(s)配置文件中的 mehiden 變量是否設置為 False;如果適用,該用程序將從用戶視圖中隱藏。雖然在 CapraRAT 的開發過程中,CapraRAT 與 AndroRAT 之間的相似之處似乎很少,但 AndroRAT 源代碼文檔指出,在 Android 9 之后,該工具變得不穩定,因此操作系統可能存在潛在的變化,導致該方法的行為有所不同,具體取決于操作系統版本。

TPSClient 有一個名為 check_permissions() 的方法,而在 Extra_Class 中則沒有。該方法檢查以下一系列的安卓權限,并為每個權限生成一個帶有 True 或 False 結果的字符串:

- READ_EXTERNAL_STORAGE

- READ_CALL_LOG

- CAMERA

- READ_CONTACTS

- ACCESS_FINE_LOCATION

- RECORD_AUDIO

- READ_PHONE_STATE

有趣的是,一些舊版本中包含了這個方法,這表明樣本可能會根據目標進行定制,或者可能是從不同的分支開發而來。

C2 & Infrastructure

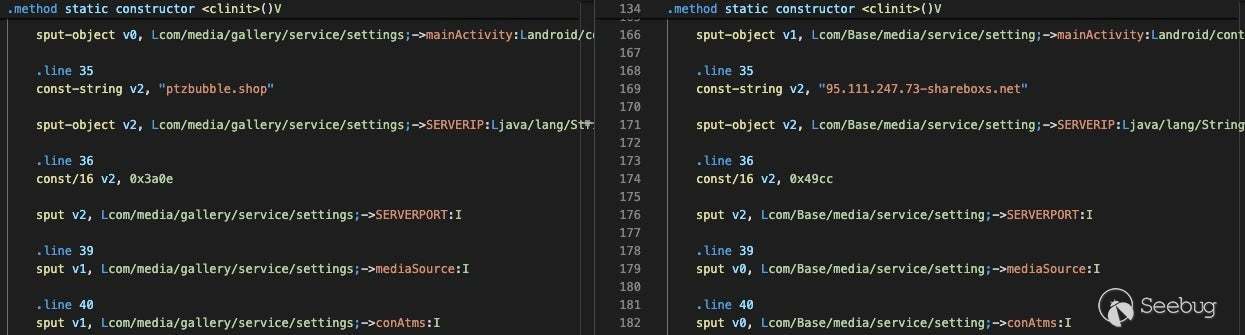

在 CapraRAT 的配置文件中,SERVERIP 變量包含了C2 務器的地址,該地址可以是域名、IP地址或兩者兼有。C2端口為十六進制Big Endian格式;將其轉換為十進制可得到可讀的端口號,結果為 yt.apk 的端口14862,YouTube_052647.apk 的端口18892,Piya Sharma.apk 的端口10284。

YouTube_052647.apk 使用的 shareboxs[.]net 域名 自2019年起與Transparent Tribe有關聯。有趣的是,該域名是在 ESET 報告概述該組織利用其他 C2 域名的 Android 應用程序的同一周注冊的 shareboxs[.]net、ptzbubble[.]shop。

兩個YouTube樣本中與C2關聯的IP地址在遠程桌面協議端口3389上打開,服務識別為Windows遠程桌面,表明該組織使用Windows Server基礎設施來托管CapraRAT C2應用程序。Piya Sharma 應用的C2 IP,209[.]127.19.241,具有通用證書 WIN-P9NRMH5G6M8,這

是與Transparent Tribe的CrimsonRAT C2服務器長期相關聯的 指標。

托管 ptzbubble[.]shop 域的IP地址 84[.]46.251.145 顯示了與Decoy Dog Pupy RAT DNS隧道的歷史解析 查詢 相關聯的信息。目前這些活動之間的聯系尚不明確,該IP 上托管的服務很可能已被該活動感染。基于查詢日期, claudfront[.]net 的查找是在CapraRAT攻擊者使用該IP地址來托管 ptzbubble[.]shop 期間進行的,而對 allowlisted[.]net 的查找可能是在2022年12月,這可能是在該攻擊者開始使用該 IP 之前。

結論

Transparent Tribe是一個長期活躍的黑客組織,其具有可靠的行為模式。相對較低的操作安全門檻可以快速識別他們的工具。

該組織制作類似YouTube的應用程序,這是該組織利用間諜軟件將 Android 應用程序武器化并通過社交媒體分發給目標的已知趨勢的新補充。

印度和巴基斯坦地區的外交、軍事或活動相關的個人和組織應評估針對該行為者和威脅的防御措施。

防御措施應包括:

- 不要安裝來自谷歌Play商店之外的安卓應用程序。

- 對社交媒體社區內推廣的新型社交媒體應用程序保持警惕。

- 評估應用程序請求的權限,特別是對于不太熟悉的應用程序。

- 勿在設備上安裝已有應用程序的第三方版本。

IOCs

Files Hashes – SHA1

-

14110facecceb016c694f04814b5e504dc6cde61 – Piya Sharma APK

-

83412f9d757937f2719ebd7e5f509956ab43c3ce – CapraRAT, YouTube_052647.apk

-

8beab9e454b5283e892aeca6bca9afb608fa8718 – CapraRAT, yt.apk

C2 Network Communications- newsbizshow.net

-

ptzbubble.shop

-

shareboxs.net

-

95[.]111.247.73

-

209[.]127.19.241

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/3037/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/3037/

暫無評論