原文鏈接:Telekopye: Hunting Mammoths using Telegram bot

譯者:知道創宇404實驗室翻譯組

現如今,越來越多的人選擇在線購買商品。不僅因為它方便,商品會直接送到你家門口,而且有的購物網站價格還相對便宜。但可悲的是,騙子們濫用了這個機會,為了自身利益瞄準用戶進行欺詐。而網絡欺詐者們主要通過創建虛假的商品列表進行詐騙,一旦用戶進行支付,他們則消失得無影無蹤。

最近,我們發現了一個工具包的源代碼,這個工具包為騙子們提供了很大的幫助。騙子們無需精通技術,只需說服受害者即可。這個工具包的實現主要依靠一個Telegram機器人,當激活時,它以可點擊按鈕的形式提供幾個易于導航的菜單,騙子們可以同時進行操作。本文我們將重點分析這個工具包的特性和功能,以及使用它的群體結構。我們將這個工具包命名為Telekopye。

本文是系列文章中第一部分,在這里我們將更詳細地了解Telekopye,并展示一些對騙子們非常有幫助的關鍵功能。在第二部分中,我們將更多地關注群組操作。

概要

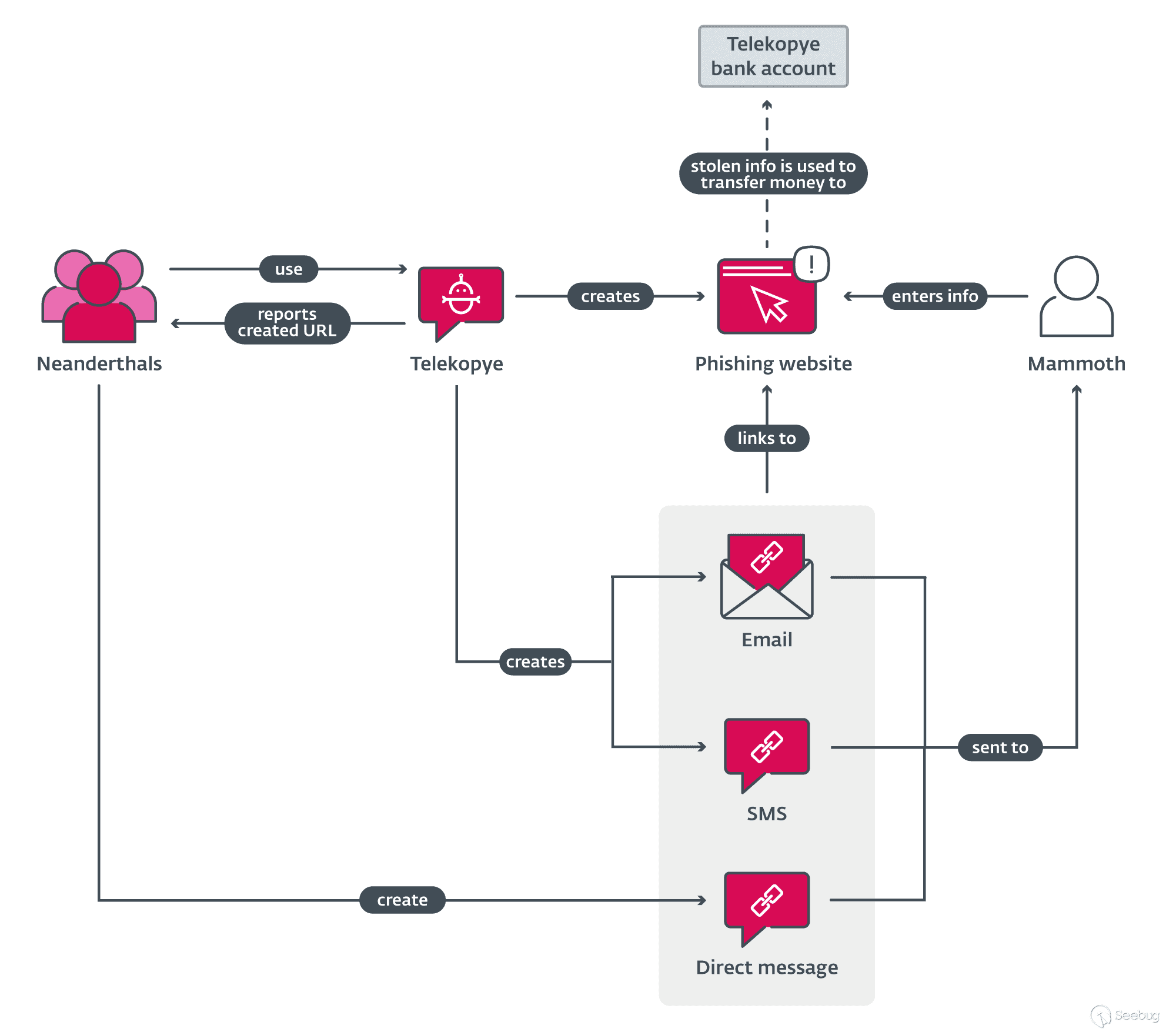

Telekopye取自于Telegram和kopye,kopye是俄語中“長矛”的意思,選用的原因是因為這種欺詐活動使用了網絡釣魚手法,欺詐中,受害者被騙子戲稱為 Mammoths(猛犸象)(見圖1),為了更好的理解其中的含義,我們沿用相同的邏輯,將稱使用Telekopye進行欺詐的騙子為Neanderthals。

Telekopye被多次上傳到 VirusTotal,其用戶主要來自俄羅斯、烏克蘭和烏茲別克斯坦,這些地區通常是Neanderthals活動最活躍的地方,可以根據代碼中的評論和目標市場進行判斷。盡管Neanderthals的主要目標是俄羅斯(如OLX和YULA),但在實際操作過程中,俄羅斯以外的市場(如BlaBlaCar或eBay)也沒能幸免。為了說明這些市場有多么龐大,根據《財富》雜志的數據,2014年OLX平臺每月有110億次頁面瀏覽量和850萬次交易量。

我們收集了幾個迭代版本的Telekopye,所有版本都可用于創建釣魚網頁,發送釣魚郵件和短信。此外,一些版本的Telekopye可以將受害者數據(通信地址或電子郵件地址)存儲在運行該機器人的磁盤上。Telekopye非常通用,但不具有聊天機器人的AI功能。因此,它實際上并不執行漏洞,只是簡化了用于此類騙局的內容生成過程。2023年7月,我們檢測到符合Telekopye操作者模式的新域名,因此他們仍然活躍。我們所能收集到的最新版本的Telekopye是2022年4月11日的。因此可以評估,Telekopye至少從2015年開始使用,根據Neanderthals之間的對話片段,可以推測黑客團體們仍在使用它。

Telekopye騙局情景

由于人類的本性,網絡市場上的詐騙事件非常普遍。如圖2所示,Neanderthals通常會按照固定步驟實施行動。首先,Neanderthals會找到他們的受害者。然后哄騙受害者,告知他們是合法的。當Neanderthals認為一個受害者對他們有了信任后,便開始使用Telekopye預制模板創建一個釣魚網頁,并將URL發送給受害者。在受害者通過此頁面提交相關信息信息后,Neanderthals便開始利用這些信息,榨取受害者錢財,并利用加密貨幣等形式進行洗錢。根據一些對話片段,我們估計其中一些涉及加密貨幣混合器,而從受害者身上騙到的錢和通常會以加密貨幣形式支付給Neanderthals。

Telekopye 功能

Telekopye具有多種不同的功能, Neanderthals可以充分利用這些功能。其中包括發送釣魚郵件、生成釣魚網頁、發送短信、創建QR碼和創建釣魚截圖。在接下來的部分,我們將重點介紹對Neanderthals來說最有用的Telekopye的部分。

連接

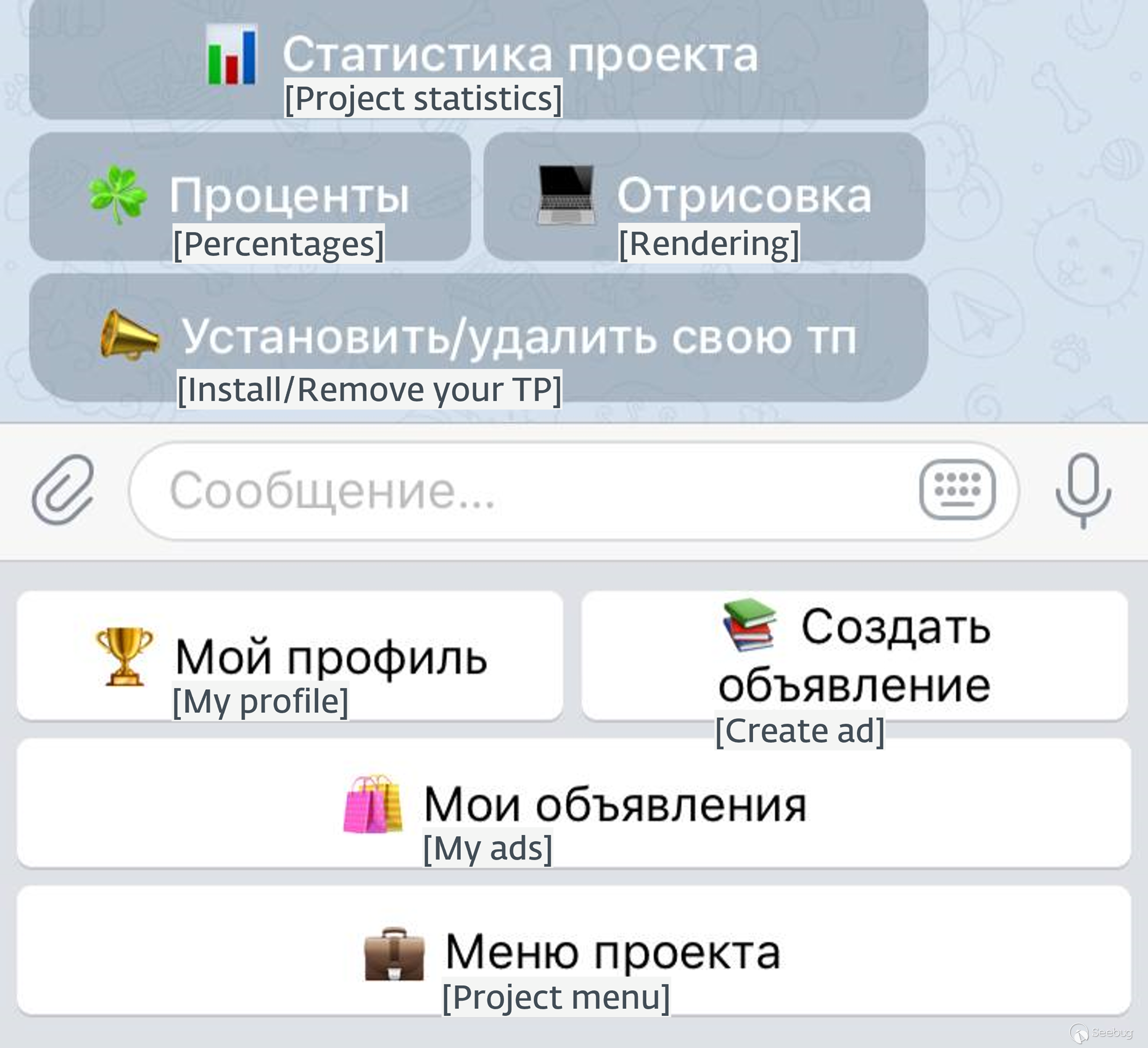

每個使用Telekopye的Telegram群組都由一個或多個同時獨立操作的Neanderthals組成。功能主要通過按鈕提供,而這很可能是為了讓Neanderthals更容易進行詐騙活動。

圖3顯示了Telekopye在一個正在運作的Telegram群組中的一個菜單。特別值得注意的是“我的廣告”按鈕,顯示每個Neanderthals所打開的列表(進行中的詐騙廣告),以及“我的資料”按鈕,允許Neanderthals查看他們在該平臺上的個人資料信息,如詐騙的數量,準備下次支付的金額等。

網絡釣魚頁面的生成

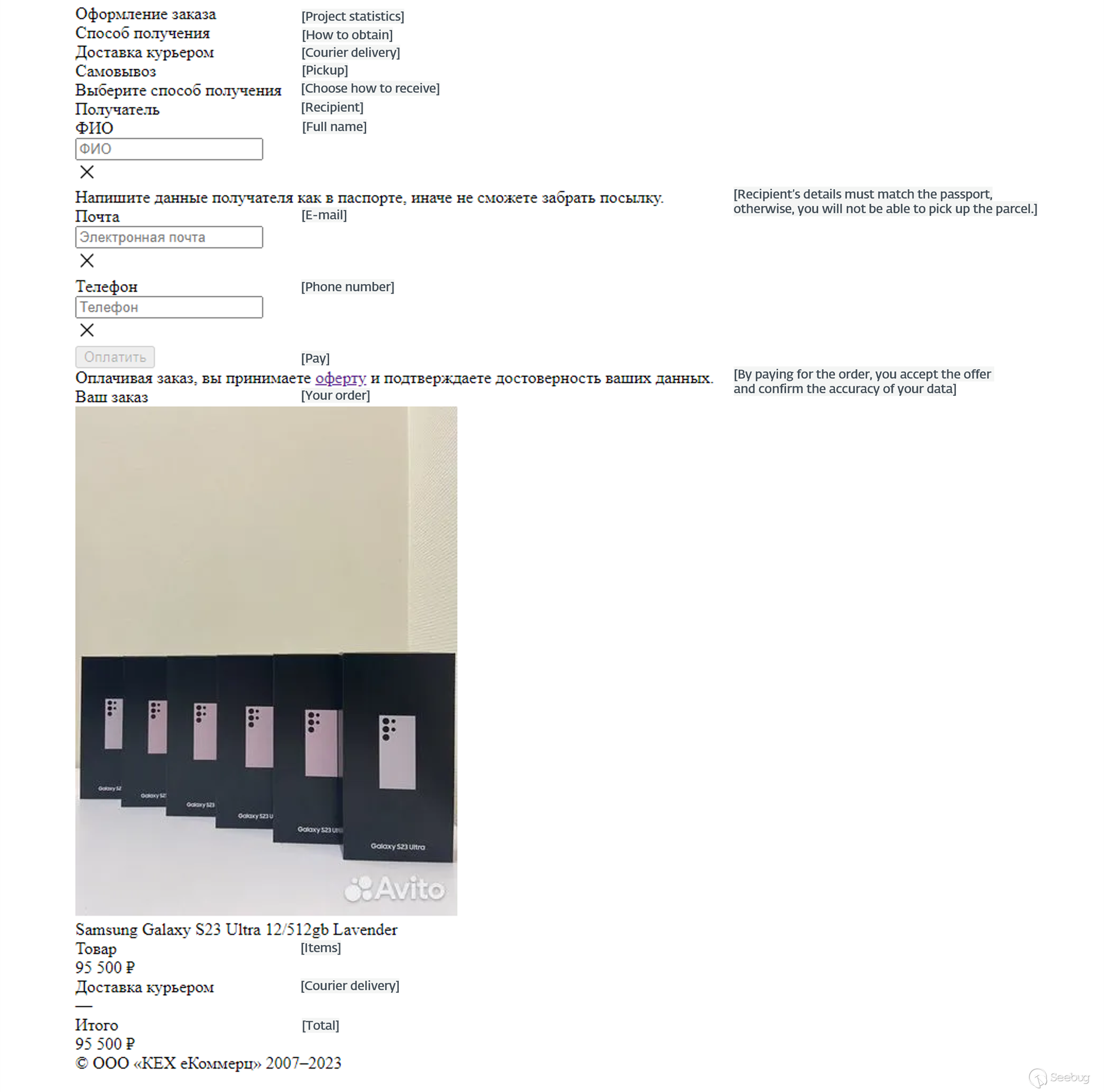

Telekopye的核心功能是根據預定的HTML模板按需創建釣魚頁面。Neanderthals需要指定金額、產品名稱,基于模板的附加信息(如產品、位置、圖片、重量和買家姓名等),Telekopye將這些信息組合起來創建一個釣魚網頁,這些釣魚網頁被偽造成不同的支付/銀行登錄網站、信用卡/借記卡支付網關,或支付頁面。

為了使釣魚網站的創建更加簡便,這些網站模板按照它們所針對的國家進行分類。圖4顯示了一個簡單的創建菜單,其中一些模板按照不同的國家進行了分類,唯一的例外是獨立于國家的汽車共享服務BlaBlaCar。

圖5展示了一個釣魚網頁,但部分內容需要完善。

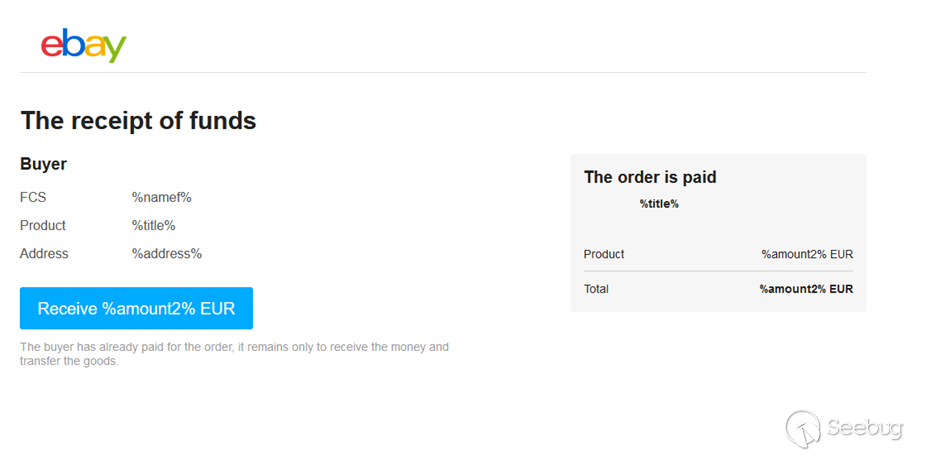

成品如圖6所示:這是一個類似于eBay的網頁,和原網站從外觀上看相差無幾。通過點擊“收到%amount2%歐元”按鈕,Mammoths會被展示一個虛假的信用卡/借記卡支付網關。

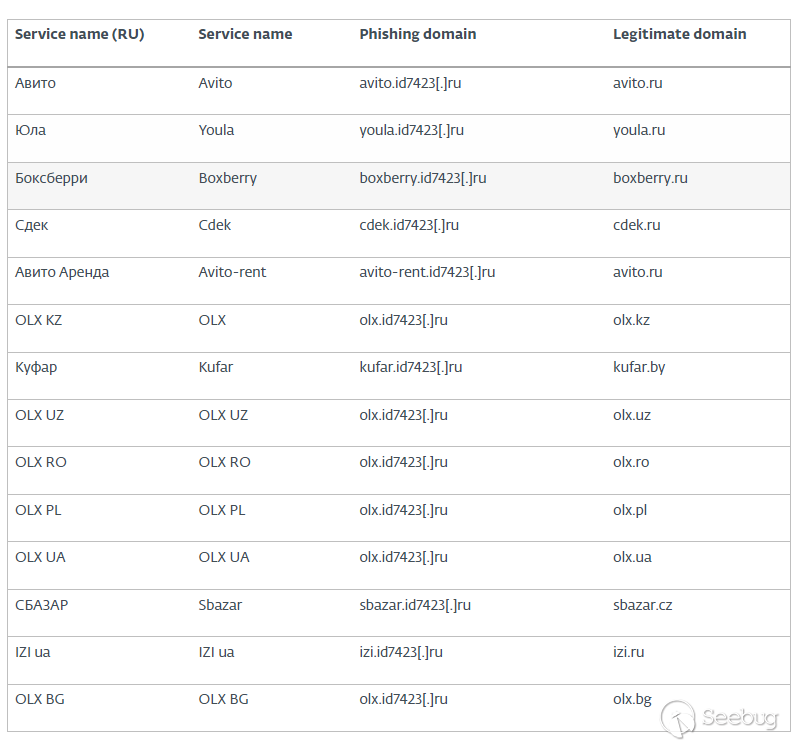

這些網絡釣魚域名不容易被發現。通常情況下,Neanderthals會注冊一個域名,然后為每個目標創建子域名,最終的URL以預期的品牌名稱開頭。在表1中可以注意到,僅有一個域名 - olx.id7423.ru - 用來瞄準受歡迎的市場OLX。OLX市場的合法域名示例是olx.ua。簡而言之,他們通常使用.ru作為其頂級域名,并將二級域名移至三級域名的位置。

交易及支付分析

Neanderthals不會將從Mammoths那里偷來的錢轉移到自己的賬戶上。相反,所有Neanderthals都使用由Telekopye管理員控制的共享Telekopye賬戶。Telekopye通過記錄每個Neanderthals對該共享賬戶的貢獻(可以是簡單文本文件或SQL數據庫)來跟蹤每個Neanderthals的成功程度。

因此,Neanderthals由Telekopye管理員支付報酬。付款被分為三部分:

-

Telekopye管理人的傭金;

-

推薦者的傭金;

-

實際支付金額;

Telekopye管理人的傭金占5-40%,具體金額取決于在其中所扮演的角色。

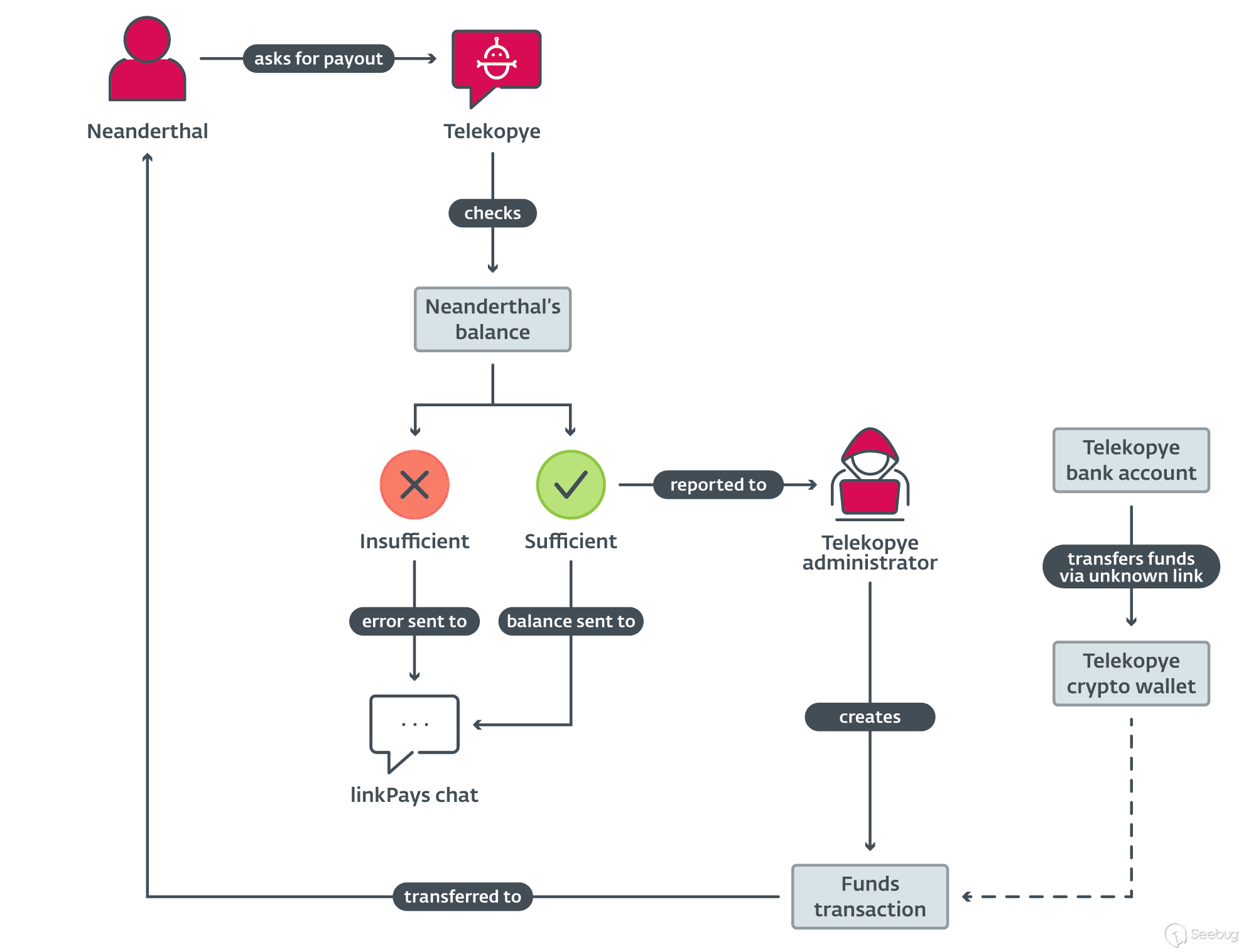

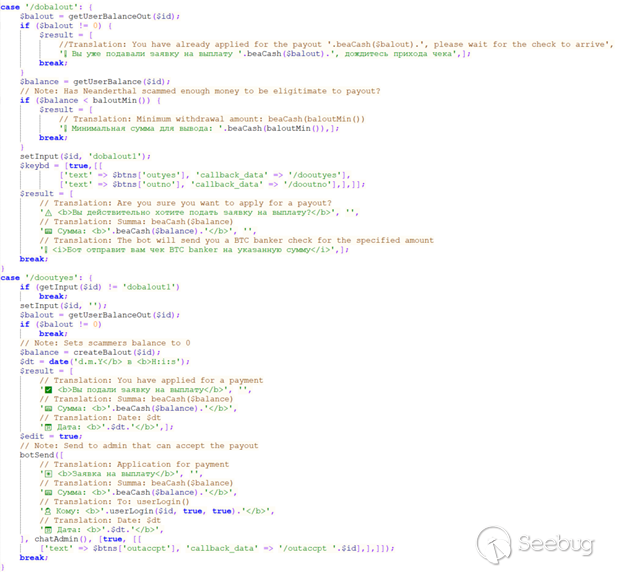

一旦Neanderthals支付成功后,系統則會向Telekopye發出請求。Telekopye會檢查Neanderthals的賬戶余額,在Telekopye管理員進行批準后,資金將會被轉入Neanderthals的加密貨幣錢包。在某些Telekopye實施過程中,第一步請求支付是自動生成的,當一個Neanderthals從成功實施的騙局中竊取的錢達到某個閾值(例如,500 RUB)時,會啟動協商過程。手動支付請求的流程如圖7所示,Telekopye源代碼的相關部分如圖8所示。

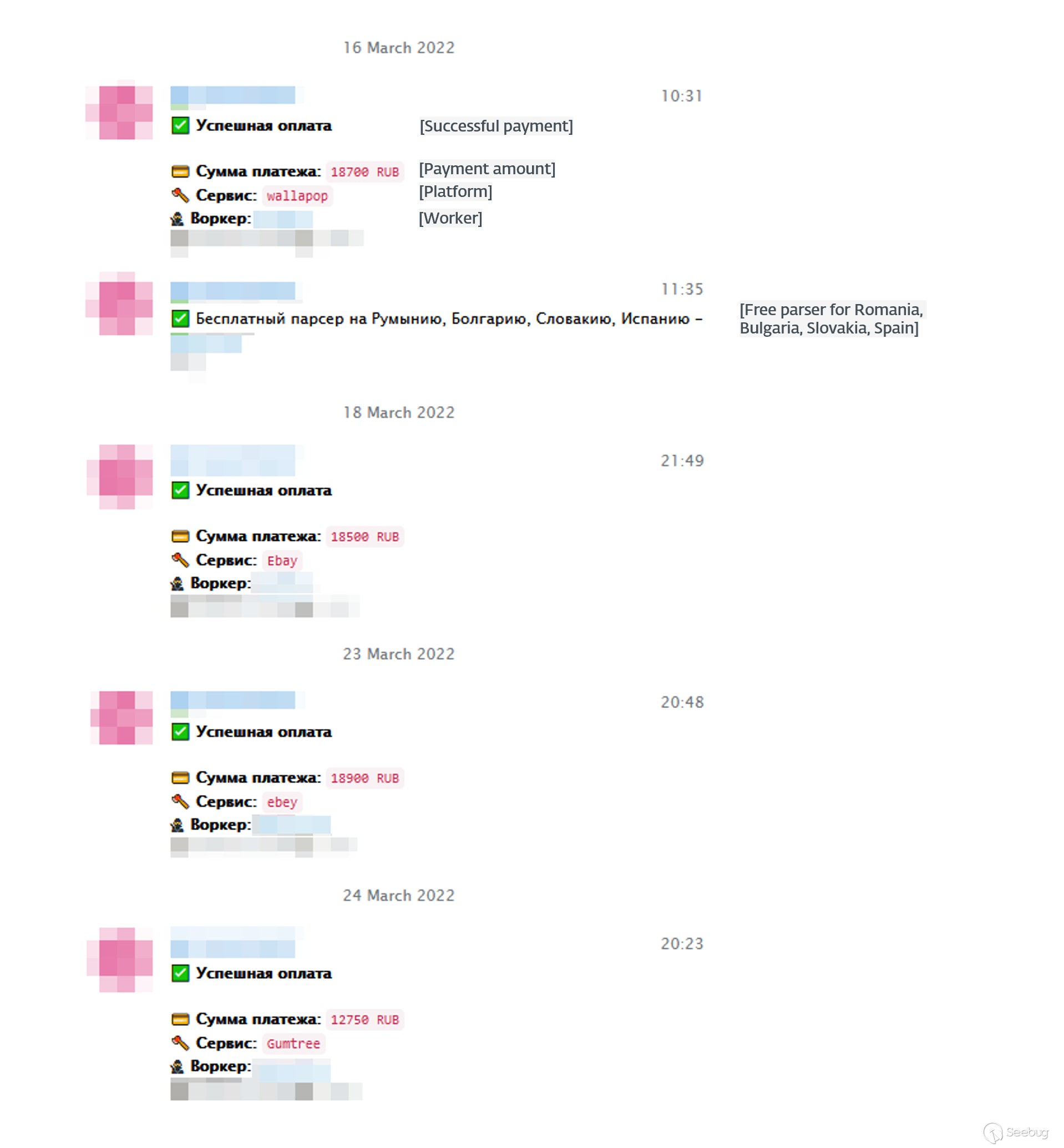

Telekopye會在一個獨立的Telegram群組中保存已處理支出的日志。獲得報酬的Neanderthals也會收到相關信息。圖9記錄了一條日志示例。

Telekopye管理員并不通過Telekopye本身轉賬,主要使用一個名為“BTC Exchange bot”的工具(可能是一個獨立的Telegram機器人)或者手動進行轉移資金。然而,我們觀察到越來越多與支付相關的功能集成到Telekopye中,因此這些情況可能后在后續發生變化。

發送釣魚郵件

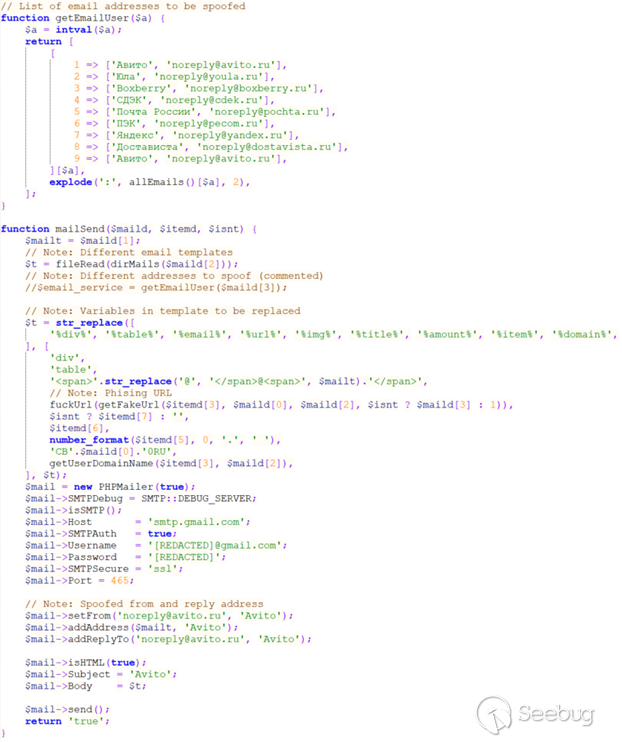

Neanderthals可以指示Telekopye創建和發送電子郵件。發件人是一個預定義的共享電子郵件賬戶,所有Neanderthals均可共用。這些電子郵件賬戶通常與Neanderthals設置的釣魚域名相關聯。圖10展示了釣魚中的發件人和回復地址的代碼。

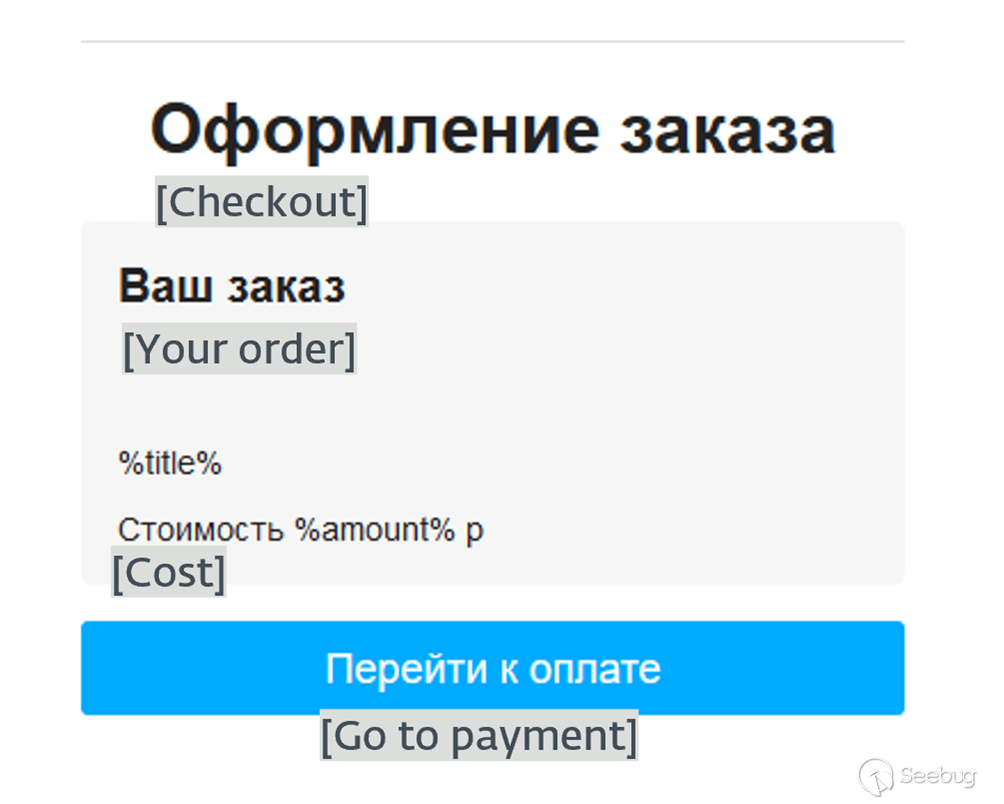

圖11展示了用于創建釣魚郵件的示例模板。由于沒有提供其他信息,因此在%title%和%amount%的位置上顯示的是默認值,而不是用戶定義的文本。惡意URL被隱藏在“前往付款”按鈕后面。

短信支持

除了釣魚郵件外,Telekopye還允許Neanderthals以類似的方式創建并發送短信。圖12展示了負責創建和發送此類短信的代碼片段。

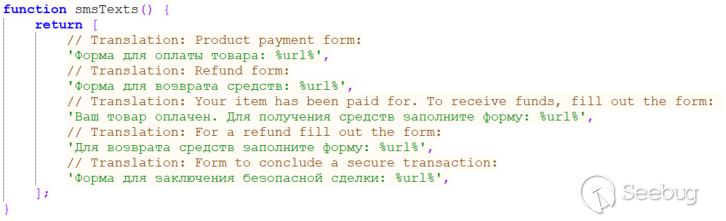

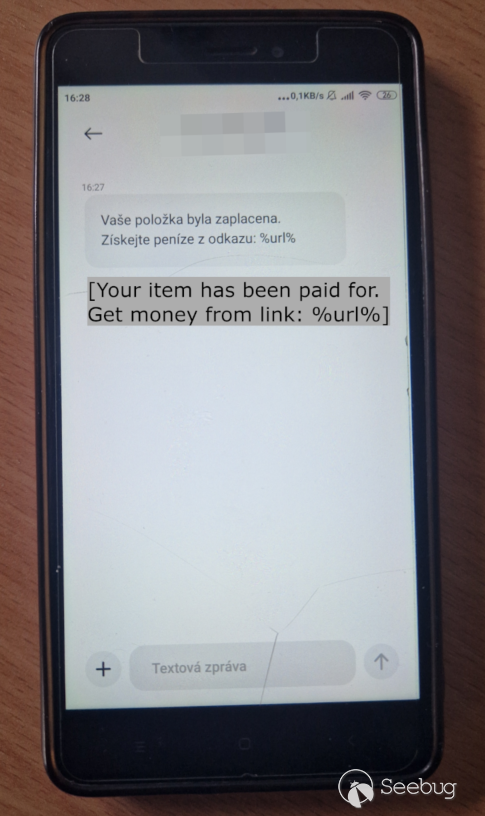

Telekopye的一些實現甚至有不同語言的預定義SMS文本。所有短信模板大致內容部分大致相似,如“您的物品已退款,要獲得退款,請填寫信息:<惡意鏈接>”。圖13中顯示了幾個短信模板的示例,圖14中可以看到Mammoth收到短信的具體內容。

Telekopye非常依賴于諸如smscab.ru或smshub.org之類的在線服務來發送短信。我們曾經分析過一個舊版本,其中Telekopye使用一個硬編碼的電話號碼,該號碼在所有Neanderthals之間共享。然而,可能是因為屏蔽一個電話號碼會導致所有Neanderthals的信息被屏蔽,該功能已被終止。

圖像處理

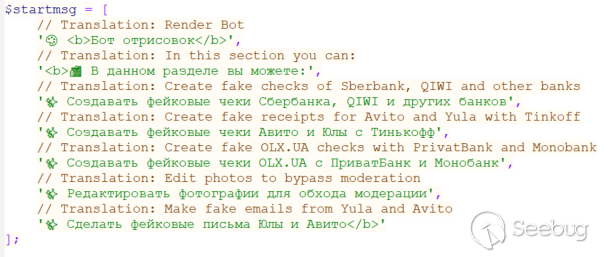

本節中,我們描述了Neanderthals使用Telekopye創建的圖像,其截圖過程非常簡單。Telekopye的某些版本有一個名為Render bot的組件。雖然Render bot可以被歸類為獨立的機器人,但我們仍將其視為Telekopye的一部分。

當將Render bot添加到Telegram聊天中時,我們會收到圖15所示的內容:

這讓我們很好地了解了Telekopye的工作原理。我們可以將Render bot的使用分成兩大類。首先,它可以用于篡改圖像,使其難以進行交叉引用。其次,它可以創建看起來像合法截圖的假圖像。在本節中,我們將首先關注創建這些虛假截圖的功能,該功能與創建網絡釣魚網站類似。

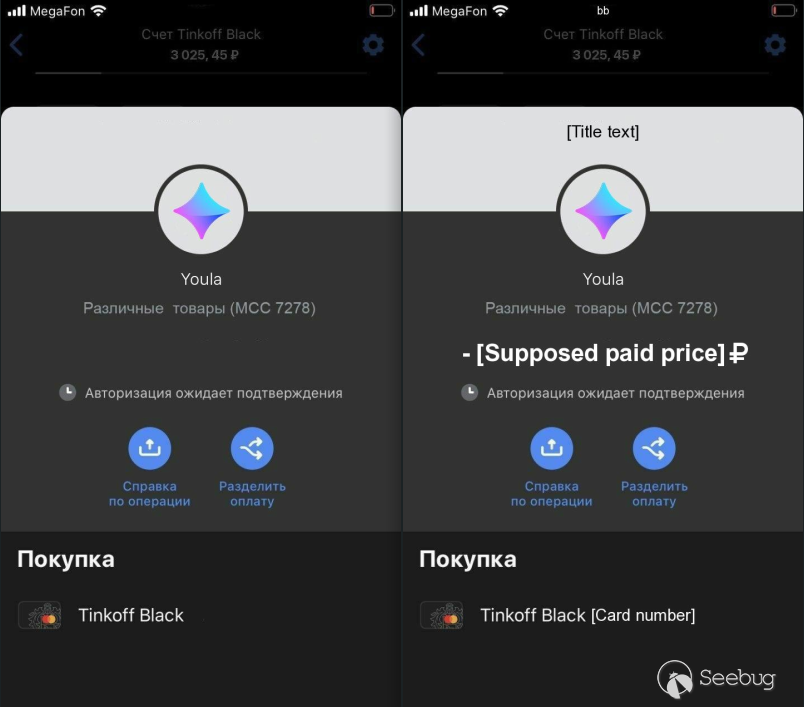

不同于從HTML模板生成的虛假網頁,虛假截圖的基礎是刪除了一些關鍵部分的JPG圖像。這些部分包括假定的支付價格、借記/信用卡號碼、標題、姓名等。這個轉換過程如圖16所示,其中對純模板和填充模板進行了比較。由于這些都是圖像,所以沒有像電子郵件和網絡釣魚頁面那樣的交互按鈕。

在插入文本時,強調其盡可能與原始圖像融合,因此Telekopye支持多種不同的字體。與之前一樣,所有行為都是硬編碼的,沒有使用人工智能。我們找到了Sberbank、Avito、Youla、Qiwi 和其他服務的九個模板。

從Neanderthals的角度來看,創建這些截圖與創建網絡釣魚頁面沒有什么區別。 Neanderthals只需要提供一些信息,Telekopye就會根據這些信息創建一個虛假的截圖。

在Render bot文件夾中,還可以看到在創建過程中其中一個模板的照片。圖17顯示了一張包裹發票的照片,其中包含編號字段。Telekopye的開發人員刪除了所有帶有編號的字段,并嘗試將自己的字體風格和字體大小適應其中。當他們對最終產品的外觀感到滿意時,會將其添加到機器人中,供其他Neanderthals使用作為新的模板。

Telekopye這部分的同樣重要的功能是圖像處理。從代碼及其注釋中可以得知,它能夠修改廣告商品的圖片,以避免被搜索引擎進行交叉參考。我們假設,如果在市場上發現該圖片,反垃圾郵件保護系統會將其標記為惡意郵件。這種變換非常簡單,包括對圖像進行垂直翻轉和微小對比度調整。

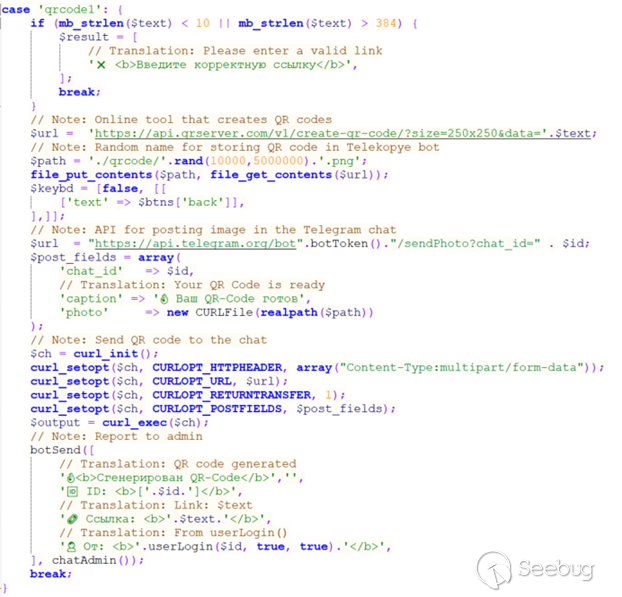

實驗特征

根據Telekopye源文件中的內容,我們可以評估開發人員正在嘗試不同變種的欺詐行為。例如,在代碼中,我們看到了二維碼生成功能(圖18)。這可能意味著它是支付過程的一部分,或者他們正在嘗試將其作為一種新的欺詐手段。一個可能的原因是,當通過QR碼付款時,Mammoths通常不會多想。因此,我們猜測使用這種手段的成功率可能會增加。

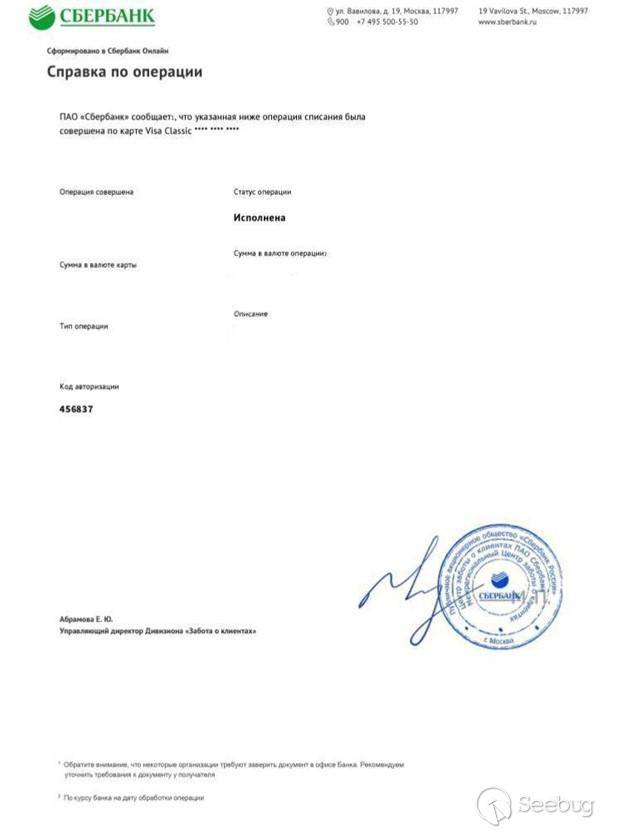

從圖15中可以看出,Render bot似乎可以為Sberbank創建虛假支票。但實際上,它只能創建付款確認憑證(圖19)。

功能齊全的假支票生成只是時間問題。這些片段主要是手寫數字,可能會作為自定義字體添加。

Roles

使用 Telekopye 的詐騙者群體按照以下順序形成組織結構:

-

Administrators

-

Moderators

-

Good workers / Support bots

-

Workers

-

Blocked

我們觀察到一些變種在這個列表中增加了一些額外的角色,但這五個角色仍然是基礎。下面的部分更詳細地介紹每個角色。

Telekopye也采用了邀請制。當一個新的Neanderthal想要加入該組織時,他需要填寫一個申請表(包括他在這個"行業"的經驗、被邀請者信息等)。該申請需要被版主或管理員接受才能讓新的Neanderthal加入。

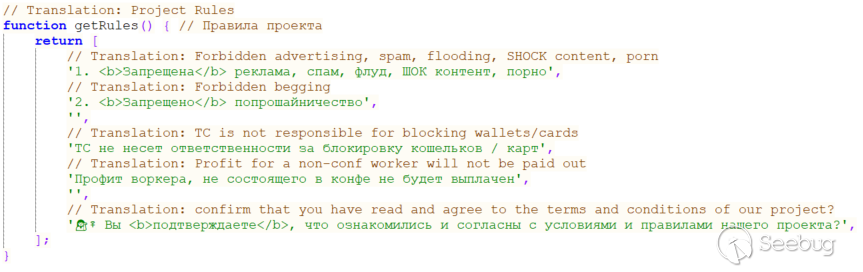

Blocked

具有此角色的用戶無法使用Telekopye工具包,Telekopye源代碼中的規則暗示這是對違反規定的一種懲罰(圖20)。

Workers

這是幾乎所有新的Neanderthals開始時最常見的角色。在這個角色下,Neanderthals可以使用Telekopye的所有功能,但不能進行群組的管理。在支付過程中,該角色的傭金率最低,如表2所示。

| Role | Commission toowner | Commission to recommender | Actual payout |

|---|---|---|---|

| Workers | 33% | 2% | 65% |

| Good workers/Support bots | 23% | 2% | 75% |

Good workers/Support bots

這個角色是Worker角色的直接升級。唯一的區別是,擁有這個角色的Neanderthals不必將如此大比例的支出交給平臺所有者。要獲得這個角色,Neanderthals必須證明自己的價值——完成一系列騙局或并竊取一系列金額。

有時可能會看到這個角色是為支持機器人保留的,但我們暫不能對此下定義。

Moderators

Moderators可以晉升和降職其他成員,批準新成員加入,但他們無法修改Telekopye的設置。

Administrators

Administrators是該組中的最高角色。他們可以充分利用Telekopye的功能。除了Moderators的能力外,他們還可以修改Telekopye的設置——添加網絡釣魚頁面模板,更改/添加機器人使用的電子郵件地址,以及更改支付費率、支付方式等等。

如何避免被騙

判斷是否有Neanderthal試圖竊取你的錢最簡單的方法是觀察所使用的語言,它可以是對話、電子郵件中或網頁本身。但是這種方法并非百分之百可靠的,而且據觀察,其中一些騙局嘗試已經消除了語法和詞匯錯誤。

在線上二手市場處理商品時,盡可能堅持當面進行貨幣和商品交換,因為此類交易不受知名機構或服務的保護。這些欺詐行為之所以可能發生,是因為Neanderthal假裝已經在線支付或發送了物品。遺憾的是,在某些情況下,有時無法親自送貨,在這種情況下您需要格外小心。

除非你確信資金的去向,否則請避免匯款。當您需要向某個地方匯款時,請檢查網頁是否有語法錯誤或圖形不協調的地方。如果你運氣好,模板可能會存在一些不準確之處。此外,還要檢查網站的證書,并仔細觀察URL,因為它可能偽裝成真實鏈接。

提防諸如“我將通過XYZ服務匯款”之類的強硬詞句,遇到此情況詢問是否可能使用其他支付方式,尤其是他們是否愿意接受你熟悉的支付服務。但這種方法并非百分之百可靠,因為騙子可以有多個模板,但當你使用自己熟悉的支付方式時,你可能更容易識別出一個虛假模板。

在點擊短信或電子郵件中的鏈接時要格外小心,即使它們看起來來自可靠的來源。Neanderthal對電子郵件欺騙并不陌生。一個好的經驗法則是檢查自己是否購買了這些東西,如果你不確定,可以直接訪對應的網站(而不是使用電子郵件/短信中的鏈接)進行咨詢,也可以詢問客服。

Conclusion 結論

我們發現并分析了Telekopye,這是一個幫助非技術人員更輕松實施詐騙的工具包,估計Telekopye至少從2015年就已經開始使用。我們重點關注了其中一個版本,分析了其主要功能,揭示了Telekopye內部的工作原理。這些功能包括創建網絡釣魚網站、發送網絡釣魚短信和電子郵件,以及創建虛假截圖。我們還使用Telekopye描述了組織層級結構。通過遙測,具我們還發現該工具仍在使用并進行迭代更新中。即將發布的第二篇Telekopye博客文章將揭示騙局團伙的內部運作方式。

IoCs

我們的GitHub存儲庫中提供了完整的IoCs,點擊這里這里可以找到。

Files

| SHA-1 | Filename | Detection | Description |

|---|---|---|---|

| 26727D5FCEEF79DE2401CA0C9B2974CD99226DCB | scam.php | PHP/HackTool.Telekopye.A | Telekopye scam toolkit |

| 285E0573EF667C6FB7AEB1608BA1AF9E2C86B452 | tinkoff.php | PHP/HackTool.Telekopye.A | Telekopye scam toolkit |

| 8A3CA9EFA2631435016A4F38FF153E52C647146E | 600be5ab7f0513833336bec705ca9bcfd1150a2931e61a4752b8de4c0af7b03a.php | PHP/HackTool.Telekopye.A | Telekopye scam toolkit |

Network

| IP | Domain | Hosting provider | First seen | Details |

|---|---|---|---|---|

| N/A | id23352352.ru | Cloudflare | 2023-07-04 | Domain that is used to test toolkit or scam victim. |

| N/A | id8092.ru | Cloudflare | 2023-06-26 | Domain that is used to test toolkit or scam victim. |

| N/A | id2770.ru | Cloudflare | 2023-06-28 | Domain that is used to test toolkit or scam victim. |

| N/A | id83792.ru | Cloudflare | 2023-06-17 | Domain that is used to test toolkit or scam victim. |

| N/A | id39103.ru | Cloudflare | 2023-06-19 | Domain that is used to test toolkit or scam victim. |

| N/A | 2cdx.site | Cloudflare | 2021-03-21 | Domain that is used to test toolkit or scam victim. |

| N/A | 3inf.site | Cloudflare | 2021-03-12 | Domain that is used to test toolkit or scam victim. |

| N/A | pay-sacure4ds.ru | Jino | 2021-12-27 | Domain that is used to test toolkit or scam victim. |

| N/A | id7423.ru | Cloudflare | 2021-03-27 | Domain that is used to test toolkit or scam victim. |

| N/A | id2918.site | Jino | 2021-03-08 | Domain that is used to test toolkit or scam victim. |

| N/A | formaa.ga | Zomro | 2021-05-30 | Domain that is used to test toolkit or scam victim. |

| N/A | id0391.ru | Cloudflare | 2023-06-23 | Domain that is used to test toolkit or scam victim. |

| N/A | id66410.ru | Cloudflare | 2023-06-17 | Domain that is used to test toolkit or scam victim. |

| N/A | id82567.ru | Cloudflare | 2023-06-07 | Domain that is used to test toolkit or scam victim. |

MITRE ATT&CK techniques

該表格使用MITRE ATT&CK框架的第13個版本進行構建。

| Tactic | ID | Name | Description |

|---|---|---|---|

| Reconnaissance | T1589 | Gather Victim Identity Information | Telekopye is used to gather debit/credit card details, phone numbers, emails, etc. via phishing web pages. |

| Resource Development | T1583.001 | Acquire Infrastructure: Domains | Telekopye operators register their own domains. |

| T1585 | Establish Accounts | Telekopye operators establish accounts on online marketplaces. | |

| T1585.002 | Establish Accounts: Email Accounts | Telekopye operators set up email addresses associated with the domains they register. | |

| T1586.002 | Compromise Accounts: Email Accounts | Telekopye operators use compromised email accounts to increase their stealthiness. | |

| T1587.001 | Develop Capabilities: Malware | Telekopye is custom malware. | |

| Initial Access | T1566.002 | Phishing: Spearphishing Link | Telekopye sends links to phishing websites in emails or SMS messages. |

| Collection | T1056.003 | Input Capture: Web Portal Capture | Web pages created by Telekopye capture sensitive information and report it to operators. |

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/3023/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/3023/

暫無評論