原文鏈接:LOLKEK Unmasked | An In-Depth Analysis of New Samples and Evolving Tactics

譯者:知道創宇404實驗室翻譯組

在快速變化的網絡威脅世界中,了解最新變化和模式至關重要。這對于勒索軟件來說尤其如此,它以快速變化和復雜的策略而聞名。今年8月,我們在SentinelOne的MDR團隊偶然發現了一些異常情況:新的LOLKEK實例,也被稱為GlobeImposter,表明這個長期存在的勒索軟件家族正在進行新的改變。

本文將帶您探索最近的LOLKEK有效載荷,重點介紹關鍵特性、策略更改以及對IOC指標的觀察。我們還將強調一個持續存在的OPSEC錯誤,該錯誤不斷泄露勒索軟件運營商的游戲。

同時本文將對LOLKEK的發展史進行詳細描述,從它對較低的贖金到偶發的金融攻擊的展示LOLKEK可以讓我們對勒索軟件有更廣泛的了解。

發展歷史

LOLKEK,也被稱為 GlobeImposter,于2016年首次亮相。在快節奏的勒索軟件世界里,事件瞬息萬變,而Maze ransomware于 2019年才再次被看見。GlobeImposter標簽很巧妙地描述了這種新的勒索軟件是如何模仿Globe的。

LOLKEK可以被認為是一種“現成的”勒索軟件,其經常會進行迭代更新。尤其是在目標選擇和勒索要求方面要求相對較低,如在最近的攻擊中,勒索金額通常低于2000美元。相比之下,像Cl0p、LockBit和Royal這樣的重量級勒索軟件要求的贖金數額令人瞠目結舌。

LOLKEK的主要目標是中小型企業(smb)和個人用戶。盡管如此,有時這種勒索軟件也會在更復雜、更有計劃的金融攻擊中發揮作用。以2017年為例,臭名昭著的TA505(也被稱為G0092,GOLD TAHOE)集團開始雇用GlobeImposter進行系列行為。

這擴大了他們的網絡,提高他們的運作能力,也展示了LOLKEK在更廣泛的勒索軟件領域的適應性和作用。

相關細節

近期觀察在野新的LOLKEK樣本:

08029396eb9aef9b413582d103b070c3f422e2b56e1326fe318bef60bdc382ed`

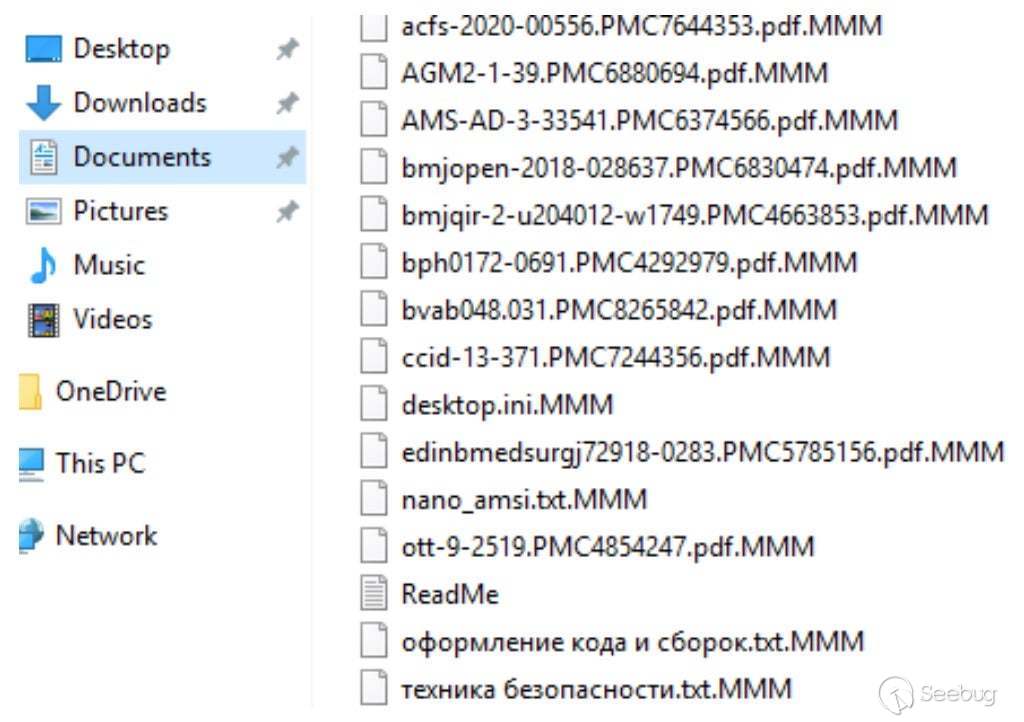

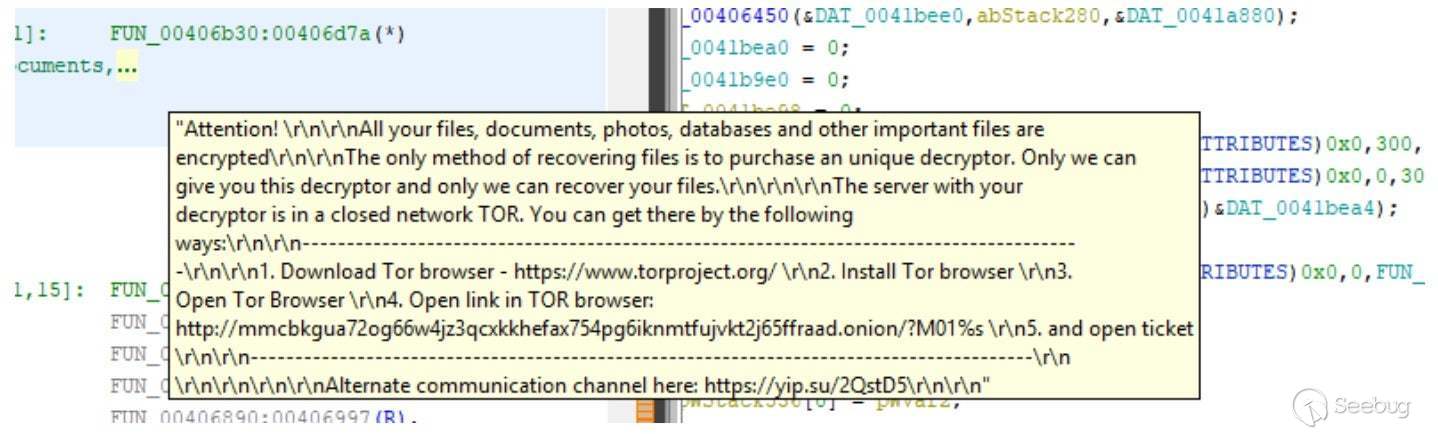

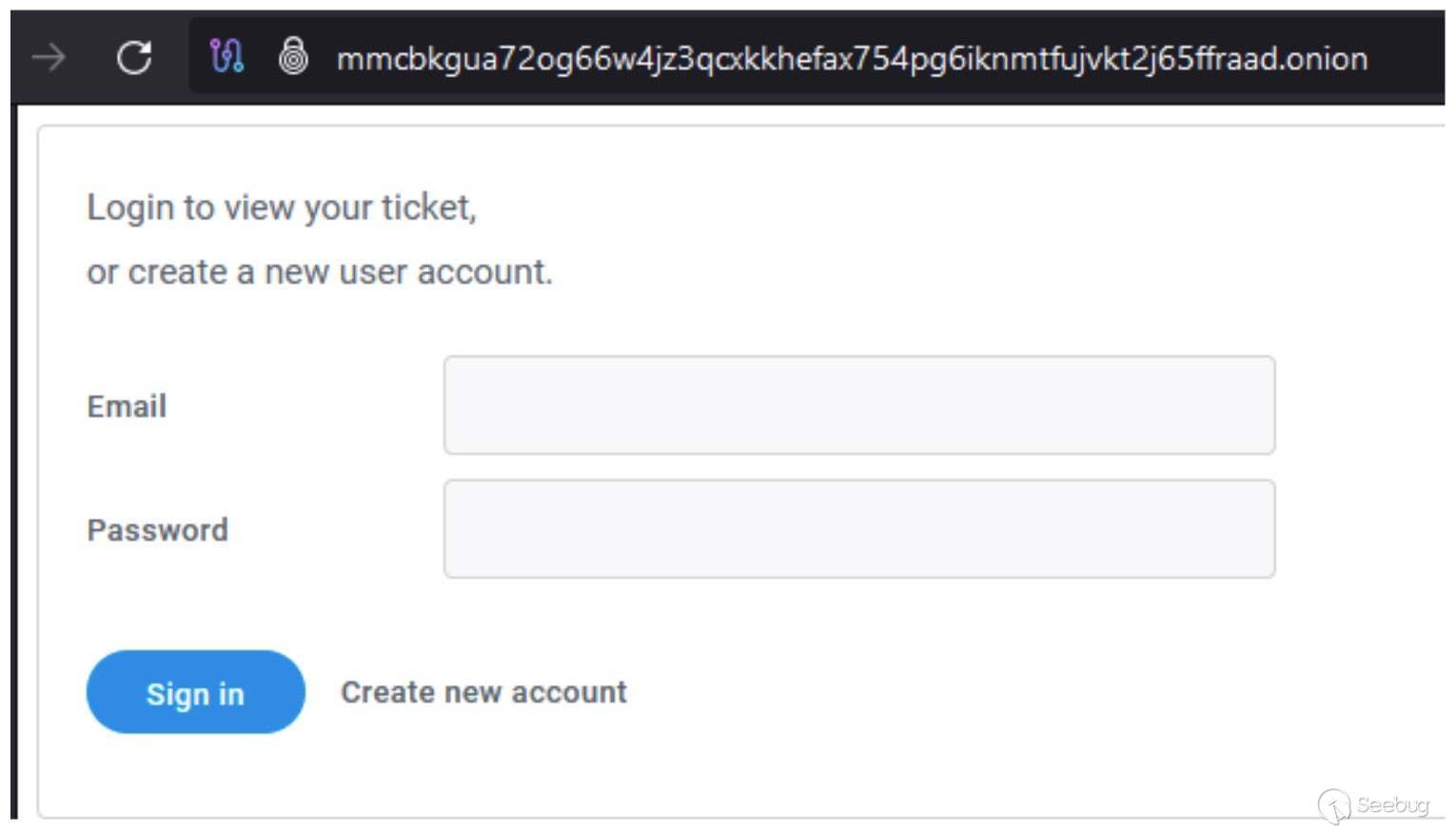

`58ac26d62653a648d69d1bcaed1b43d209e037e6d79f62a65eb5d059e8d0fc3f這些樣本將自己標識為“W3CRYPTO LOCKER”,同時還將受害者導向一個新的基于TOR的受害者門戶mmcbkgua72og66w4jz3qcxkkhefax754pg6iknmtfujvkt2j65ffraad[.]onion

這兩個新觀察到的樣本都是在2023年5月進行編制的。值得注意的是,只有58AC26D62653A648D69D1BCAED1B43D209E037E6D79F62A65EB5D059E8D0FC3F樣本的功能較齊全。08029396eb9aef9b413582d103b070c3f422e2b56e1326fe318bef60bdc382ed示例沒有被完全執行,且有些結構被損壞。

**08029396eb9aef9b413582d103b070c3f422e2b56e1326fe318bef60bdc382ed**`

`(possibly corrupt)`

`Compile time: Thu May 11 06:15:13 2023

**58AC26D62653A648D69D1BCAED1B43D209E037E6D79F62A65EB5D059E8D0FC3F**`

`Compile time: Thu May 11 06:15:13 2023啟動時,新的LOLKEK有效載荷將依次加密本地可用驅動器(包括掛載的網絡共享)。

有效載荷還包含從以前的勒索軟件變種中繼承的排除項。這些文件夾包括Windows、系統卷信息和ProgramData文件夾。

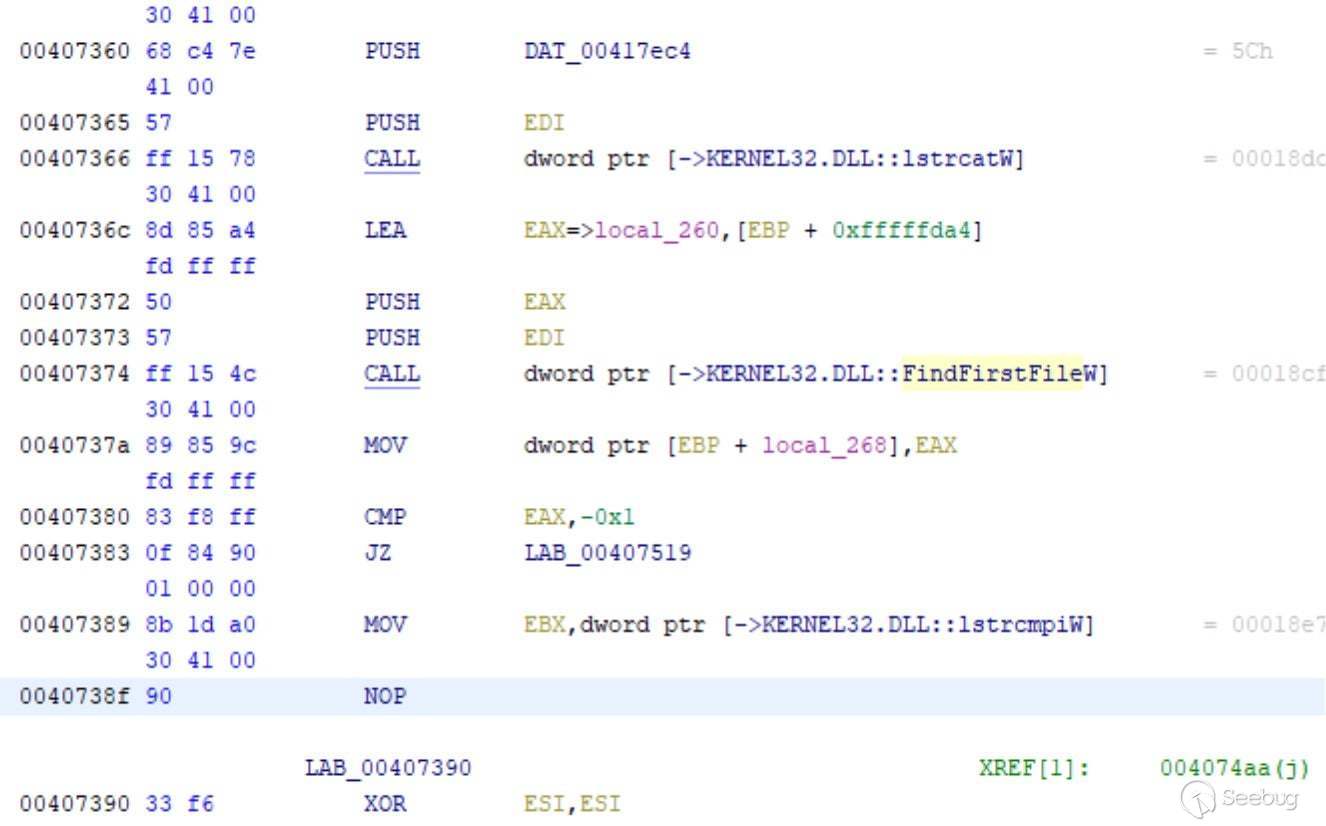

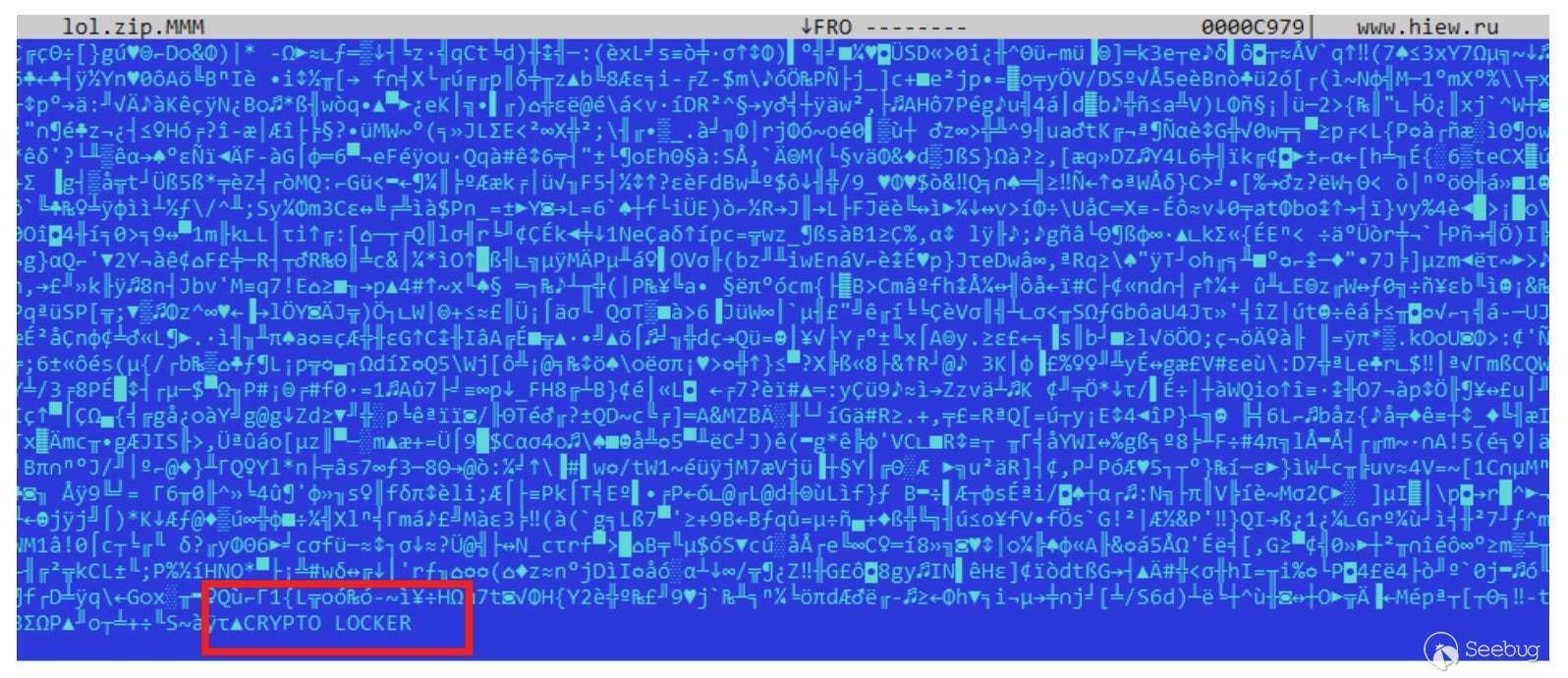

這些惡意軟件載荷包含了發現和刪除卷影副本(Volume Shadow Copies,VSS)的功能。然而,在對樣本58ac26d62653a648d69d1bcaed1b43d209e037e6d79f62a65eb5d059e8d0fc3f進行動態分析時,并未觀察到該行為。在樣本的代碼中可以找到以WMIC格式調用來刪除VSS的代碼。

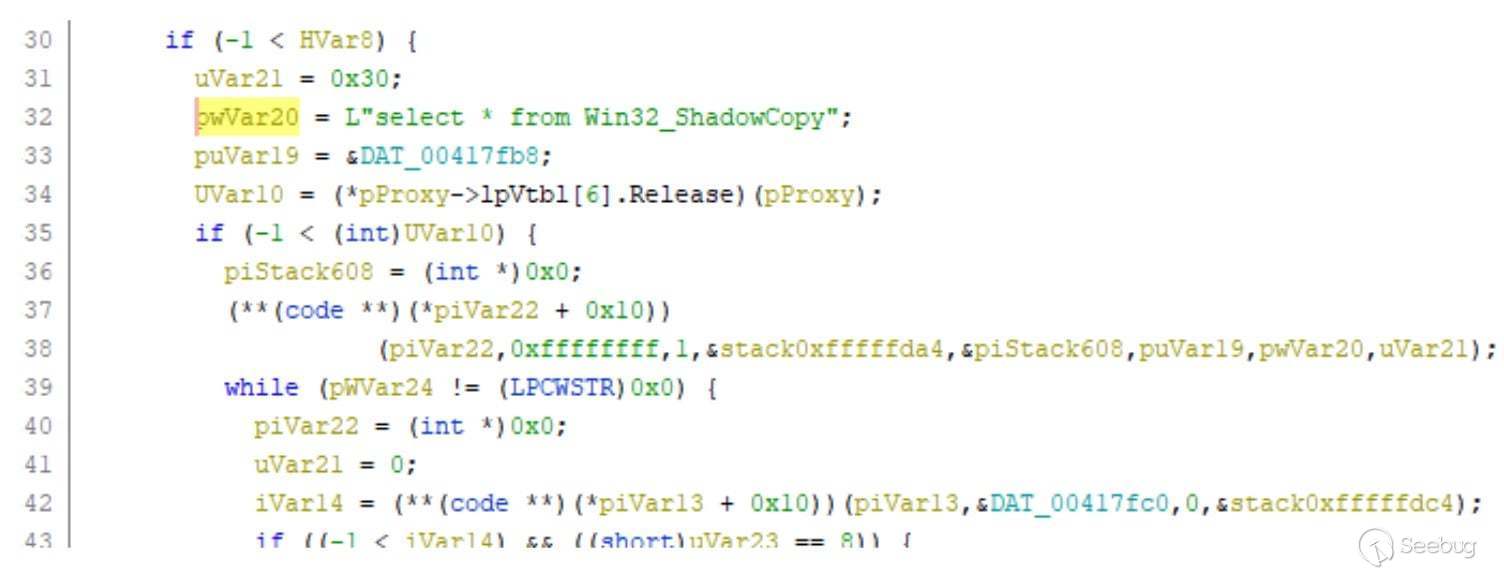

加密文件一旦被完全處理,將“.MMM”擴展附加到它們后面。

當深入研究加密文件本身時,我們發現另一個標識符將它們與之前的LOLKEK/GlobeImposter版本聯系起來。加密文件中包含了與

受害者門戶和注釋分析

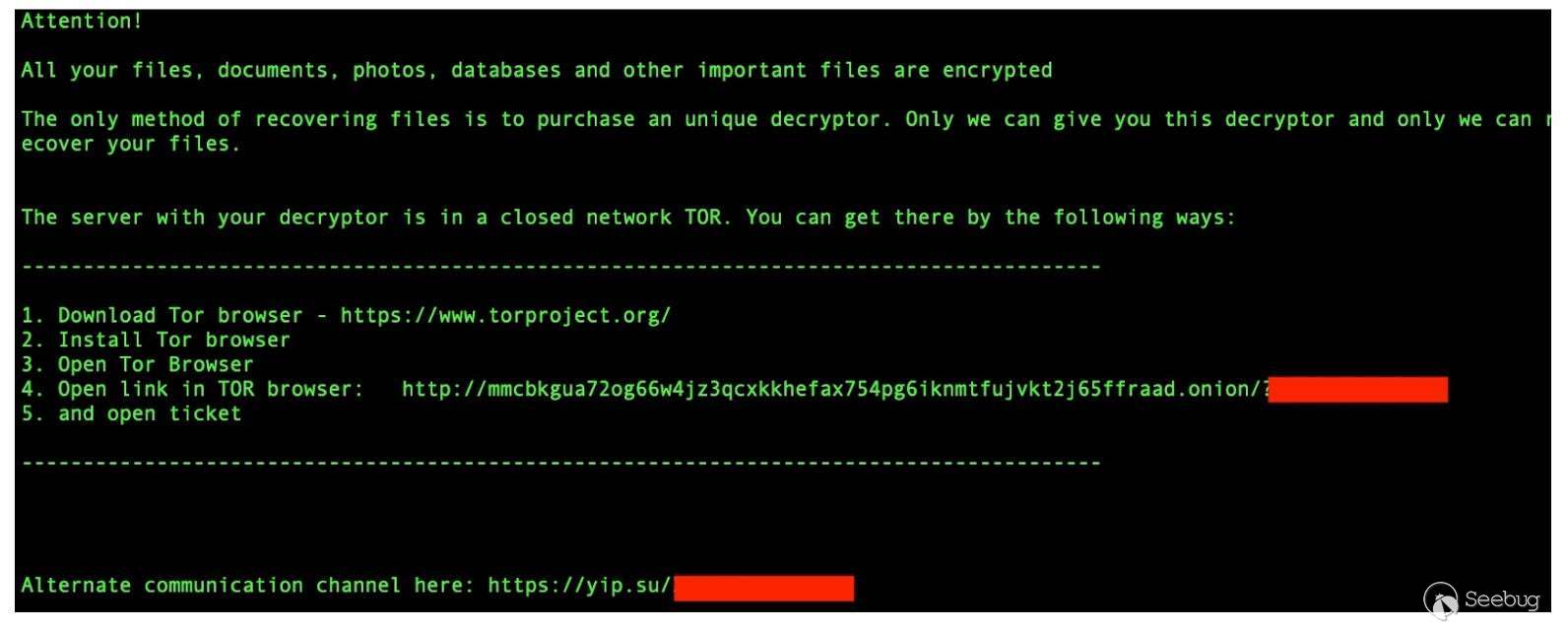

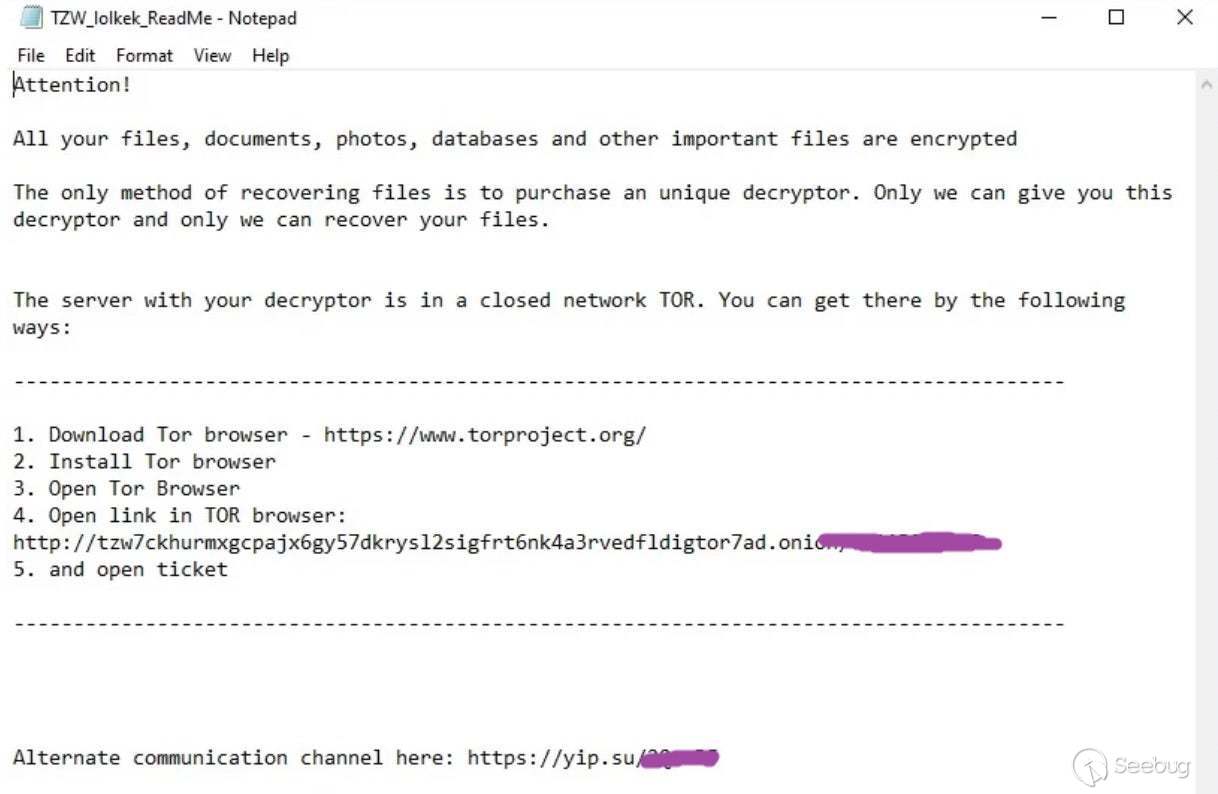

LOLKEK勒索信息以ReadMe.txt的形式寫入包含加密文件和數據的所有位置。信息格式和構造與我們之前在該勒索軟件家族中看到的類似.

提供的.ONION URI(域名鏈接)在末尾都包含一個字符串,每次勒索軟件執行時都是唯一的。

實例:

http[:]//mmcbkgua72og66w4jz3qcxkkhefax754pg6iknmtfujvkt2j65ffraad[.]onion/[?]M01YOOOOOOO http[:]//mmcbkgua72og66w4jz3qcxkkhefax754pg6iknmtfujvkt2j65ffraad[.]onion/[?]m01TGRFBRRRR http[:]//mmcbkgua72og66w4jz3qcxkkhefax754pg6iknmtfujvkt2j65ffraad[.]onion/[?]M01VXOQRTKM

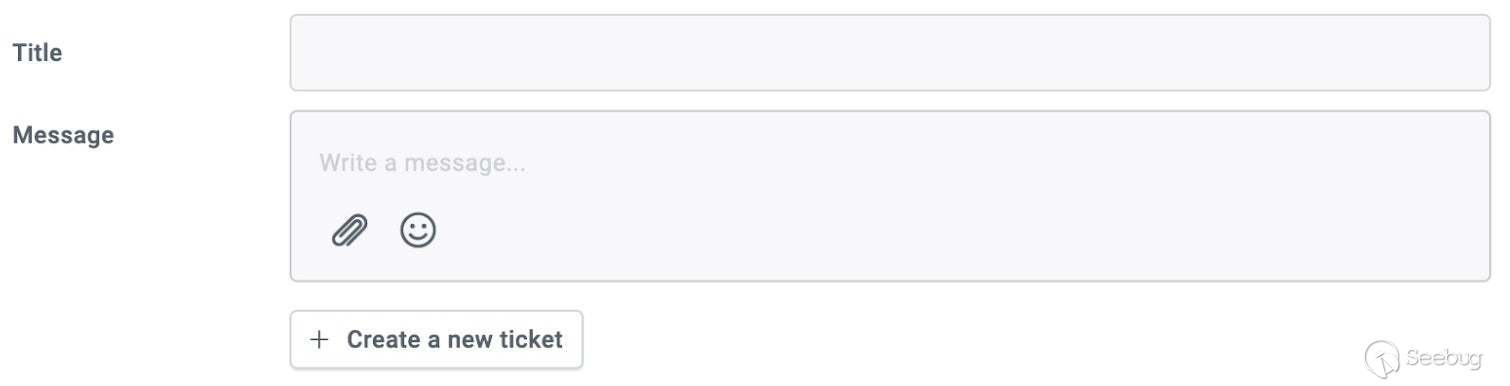

當前的LOLKEK受害者被指示訪問基于TOR的受害者門戶,在那里他們必須注冊一個帳戶才能與攻擊者進行私人聊天會話。同樣我們注意到新設置的門戶在功能上與之前由該操作組織設置的受害者門戶是完全相同的。不論是外觀、感覺還是流程都沒有改變。

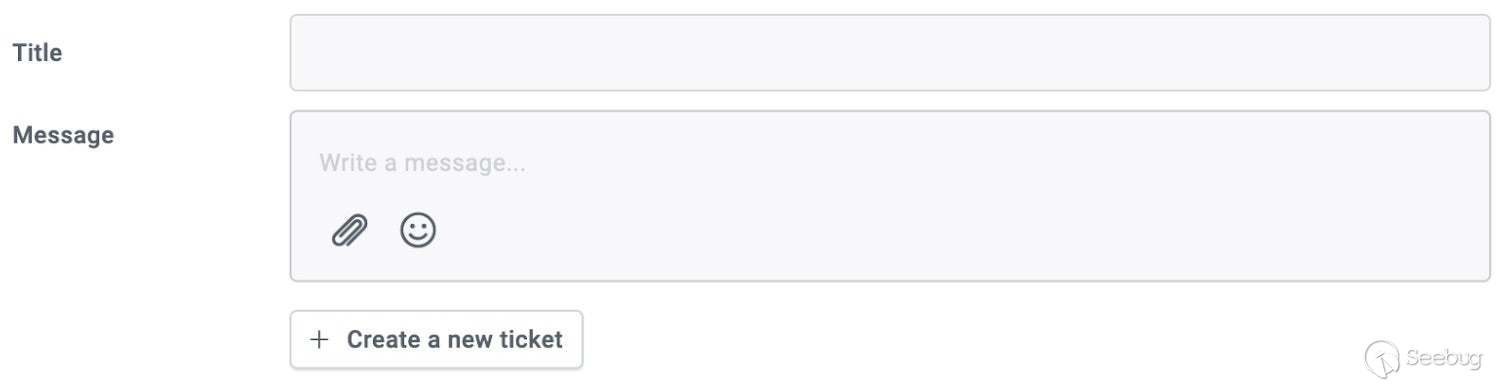

此時受害者可以與攻擊者進行聊天,小型文件可以免費解密,來作為功能性解密的“證明”。如果受害者同意,他們將通過一個類似票務的界面收到如何進行付款信息。

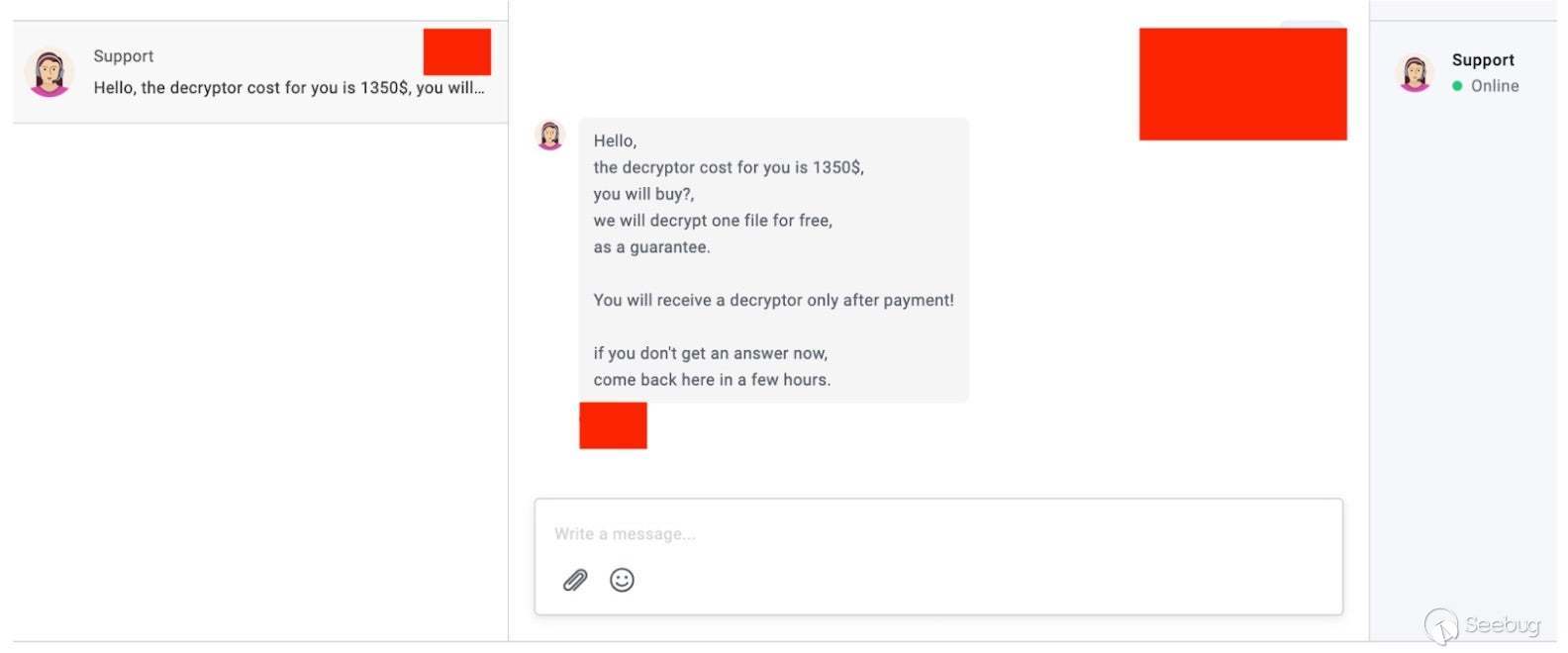

創建票證后,將會通過聊天形式提供受害者信息。就像我們在這個例子中看到的,贖金要求是1350美元。支付必須通過比特幣(BTC)進行。

操作失誤

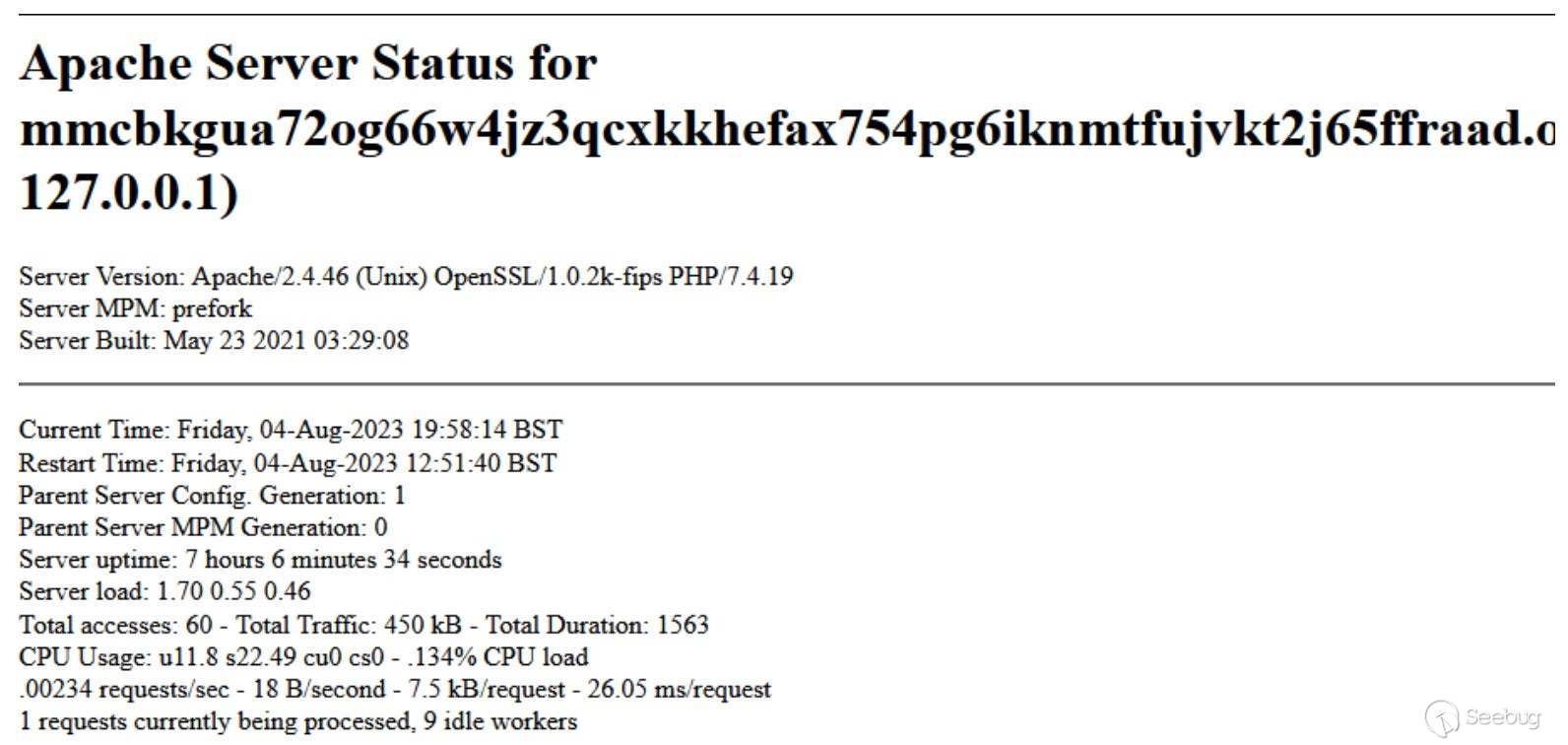

這個攻擊活動背后的操作者似乎在Apache配置錯誤方面遵循了與其現有對手相同的步驟、流程和模板。在基于TOR的受害者頁面上可以看到服務器的狀態頁面。

從這里,我們可以看到服務器在2023年5月23日開始運行,相關樣本的編譯日期2023年5月11日左右。在分析這些威脅時,檢查這些表面層次的配置錯誤總是非常有必要的。僅通過這一步,就可以了解到一個關于攻擊活動和威脅者的大量信息。在這種情況下,這個細節指向了同一個配置失誤,幫助我們鞏固了TZW和GlobeImposter之間的關聯性。

結論

LOLKEK(或GlobeImposter)在不斷變化的勒索軟件領域中的發展歷程著實令人著迷。雖然像LockBit和Cl0p這樣的巨頭通常會獲得較多的新聞曝光,但我們不能忽視像LOLKEK這樣小規模但持續存在的行動。這些勒索軟件也在不斷演變,尋找新的攻擊方式。

我們觀察到的LOLKEK并不是停滯不前,其操作者正在不斷探索新的策略,轉向新的基礎設施,并嘗試創新的載荷。我們所強調的這些例子很可能是當前的現象。雖然規模較小,但它已經展示出其具有和有針對性攻擊活動相結合的潛力。我們不能排除LOLKEK在未來將會瞄準更大型組織并要求更高贖金的可能性。

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/3005/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/3005/

暫無評論