來源: ZoomEye

下載詳細報告(版本:3.0)

背景

繼去年 8 月份黑客組織 Shadow Brokers 放出第一批 NSA “方程式小組”內部黑客工具后,2017 年 4 月 14 日,Shadow Brokers 再次公布了一批新的 NSA 黑客工具,其中包含了一個攻擊框架和多個 Windows 漏洞利用工具。攻擊者利用這些漏洞可以遠程獲取 Windows 系統權限并植入后門。

針對此次泄露的漏洞,微軟提前發布了安全公告 MS17-010,修復了泄露的多個 SMB 遠程命令執行漏洞。由于此次泄露的漏洞覆蓋了大部分常見的 Windows 版本(包括微軟不再提供更新服務的 Windows XP 和 Windows Server 2003),網絡空間中仍然存在大量可被入侵的設備。

數據分析

事件發生后,ZoomEye 網絡空間探測引擎針對互聯網空間中 MS17-010 SMB 遠程命令執行漏洞影響及 Doublepulsar 后門植入的情況進行持續探測和跟蹤,截至 2017 年 5 月 3 日,已完成兩輪探測。

Doublepulsar 后門

第一輪探測

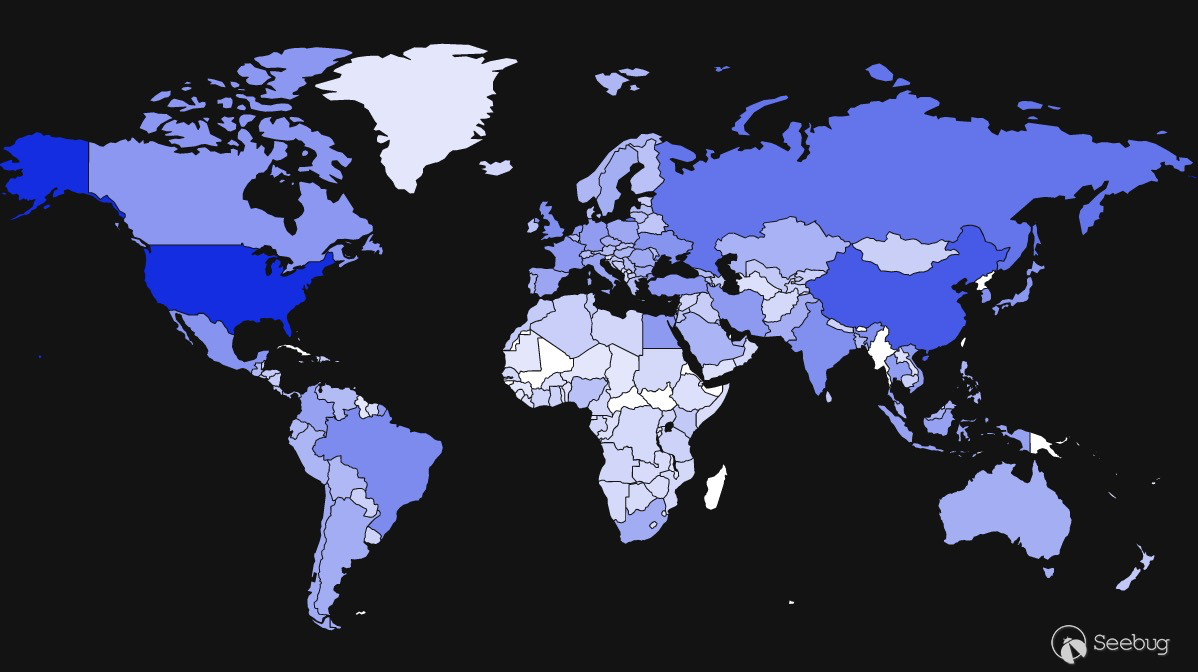

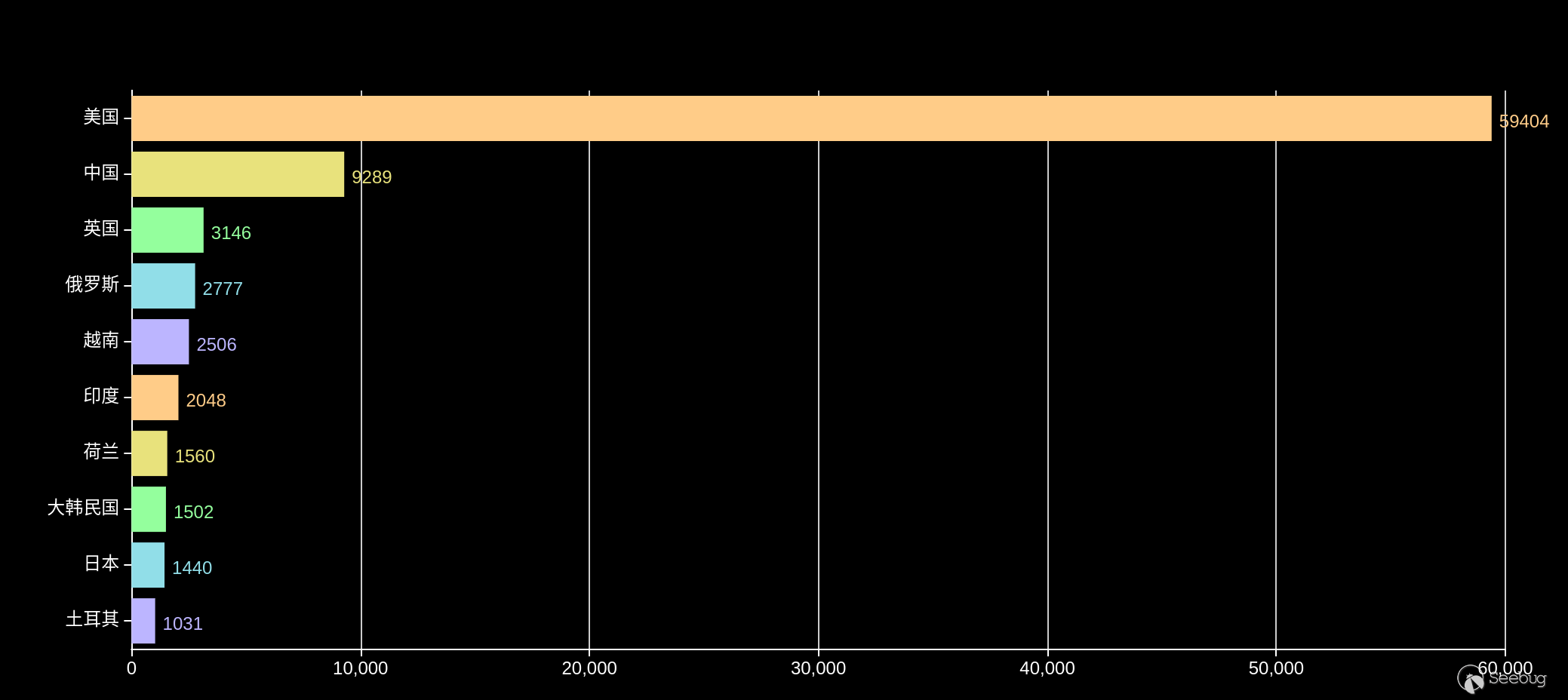

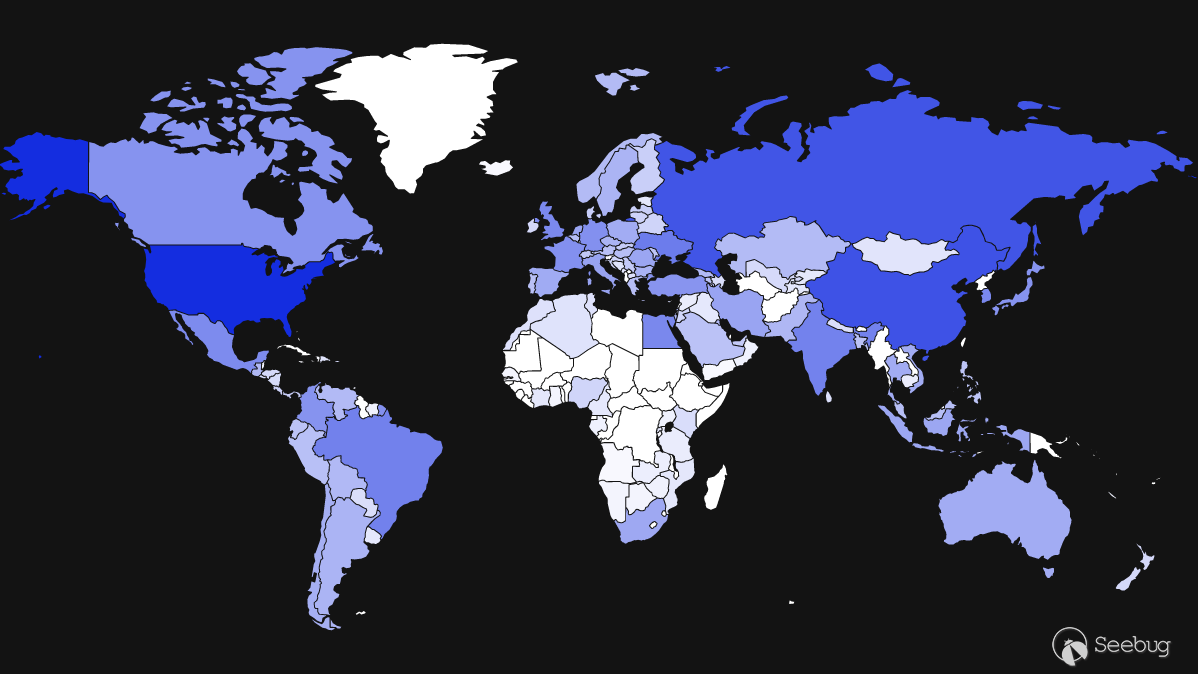

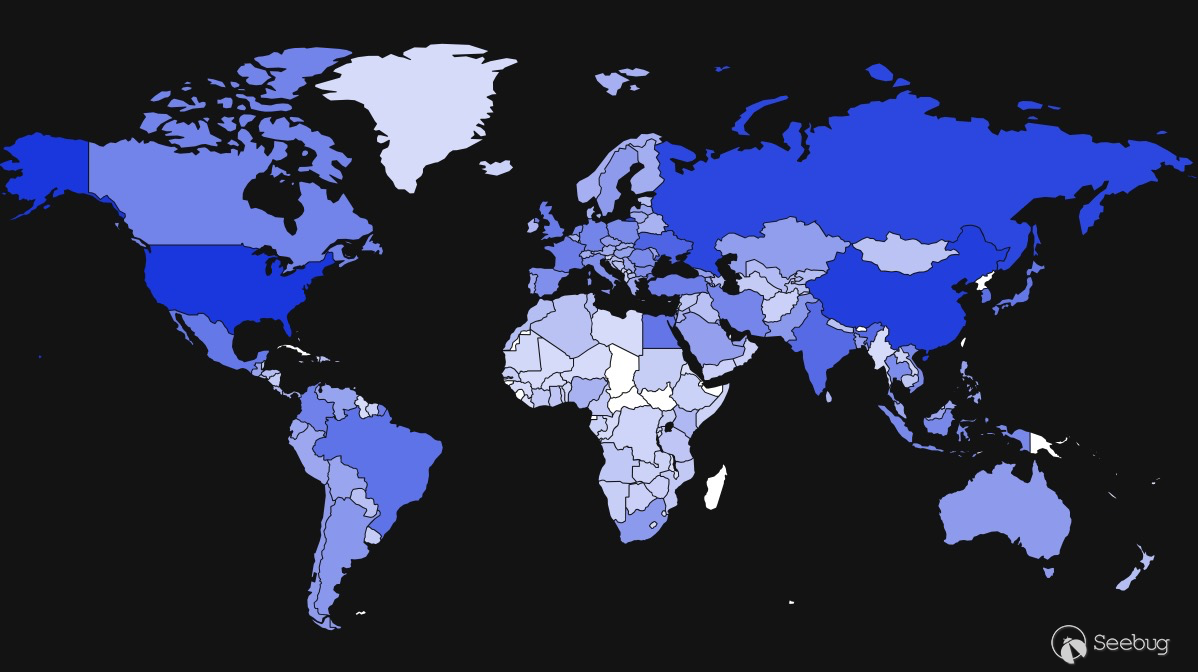

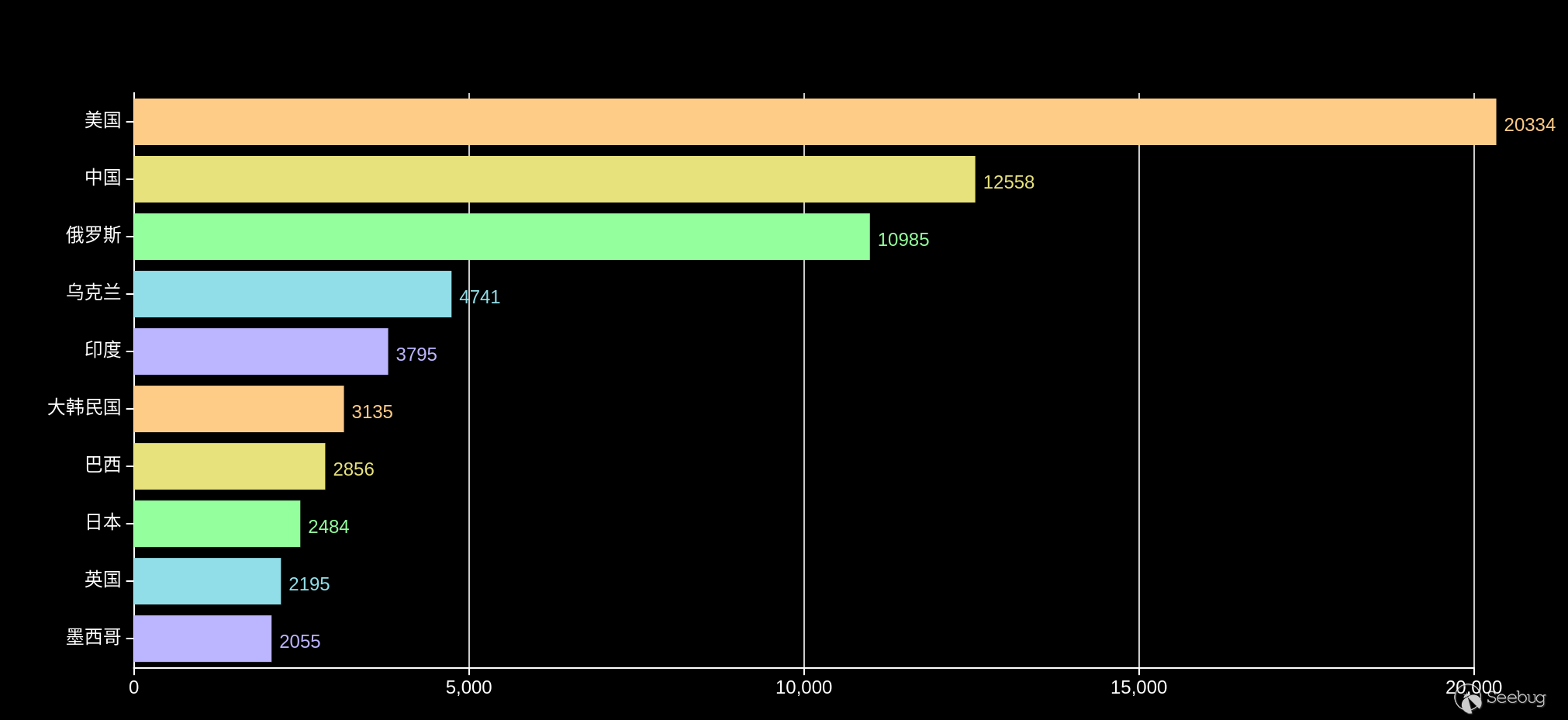

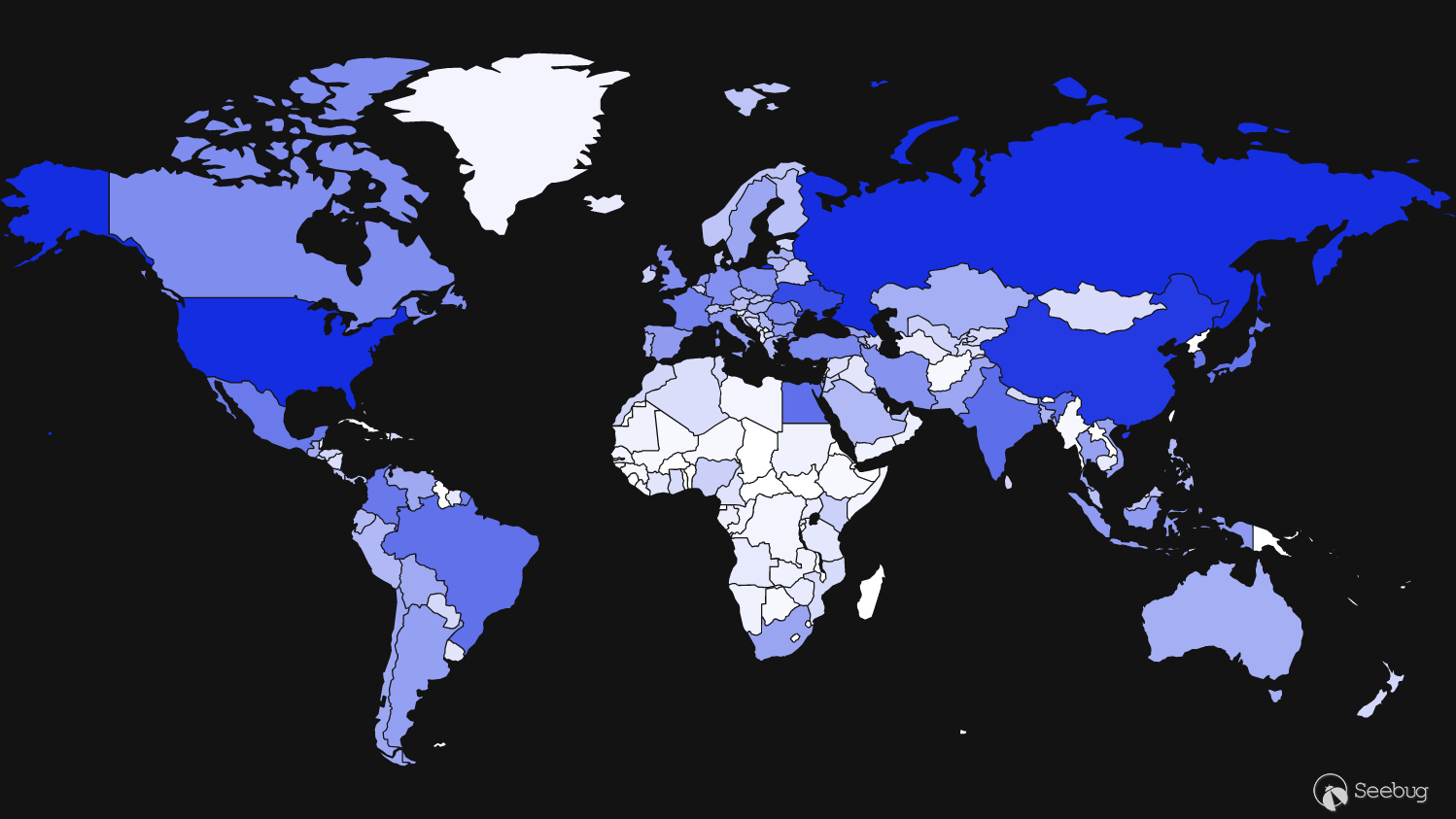

2017 年 4 月 24 日,針對 Doublepulsar 后門植入情況的第一輪探測結束,全球共有 98,309 臺設備被植入 Doublepulsar 后門,其國家分布如下:

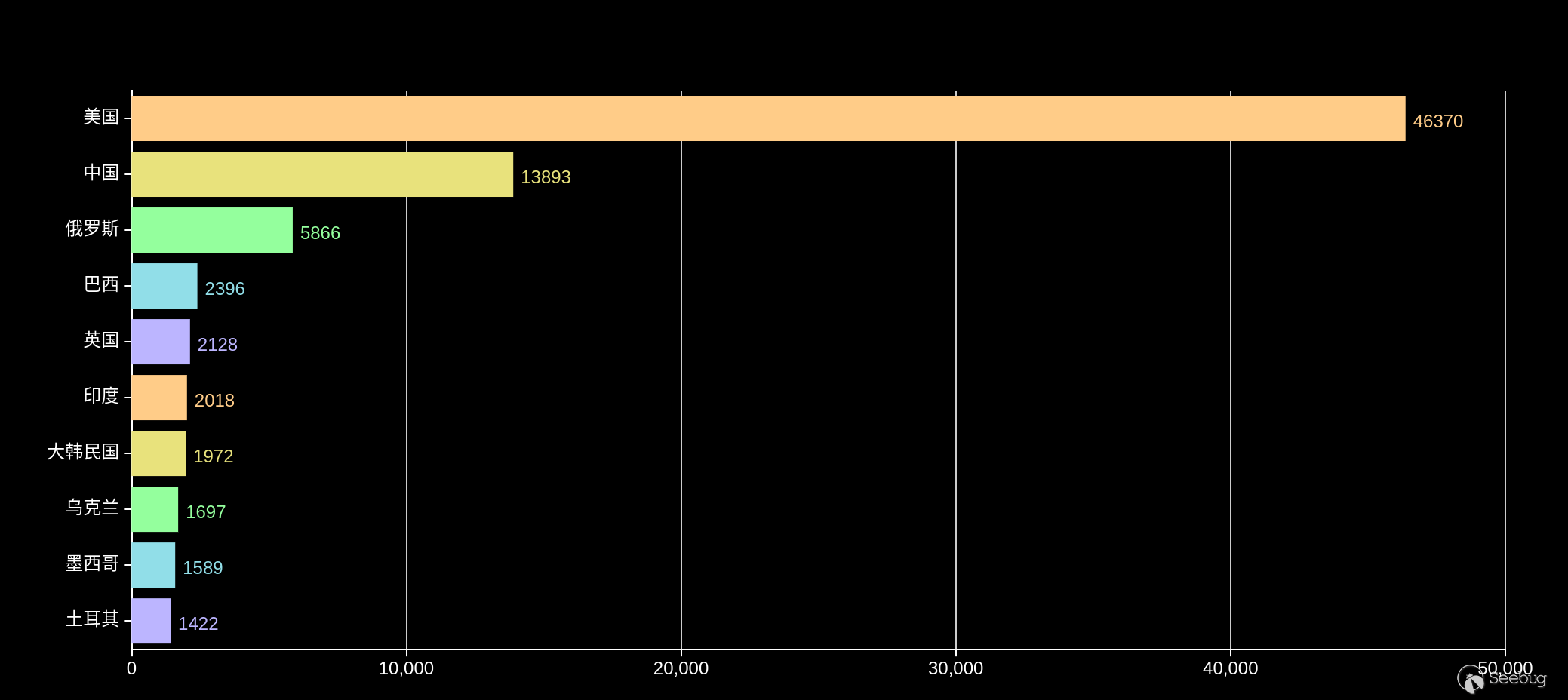

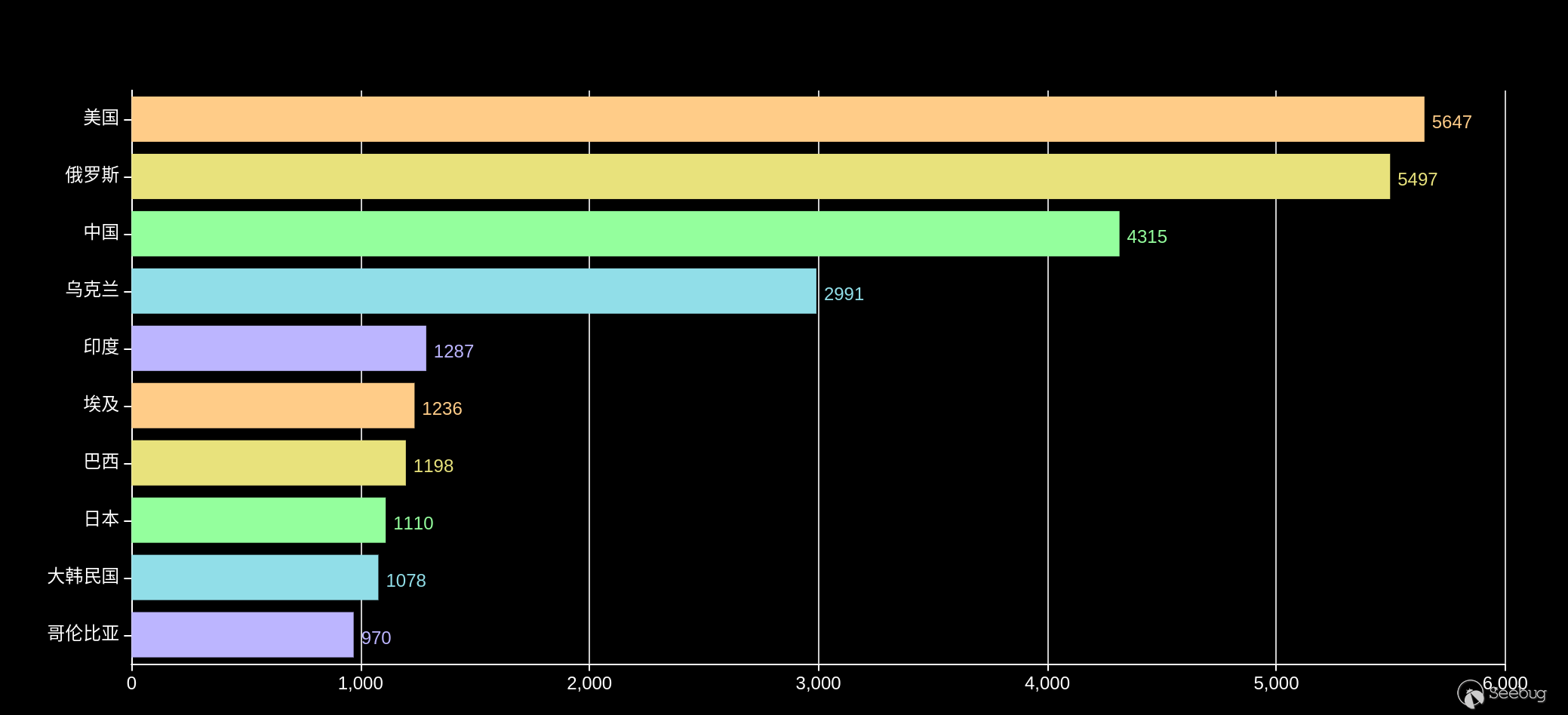

受影響國家 TOP 10:

受影響國家 TOP 10:

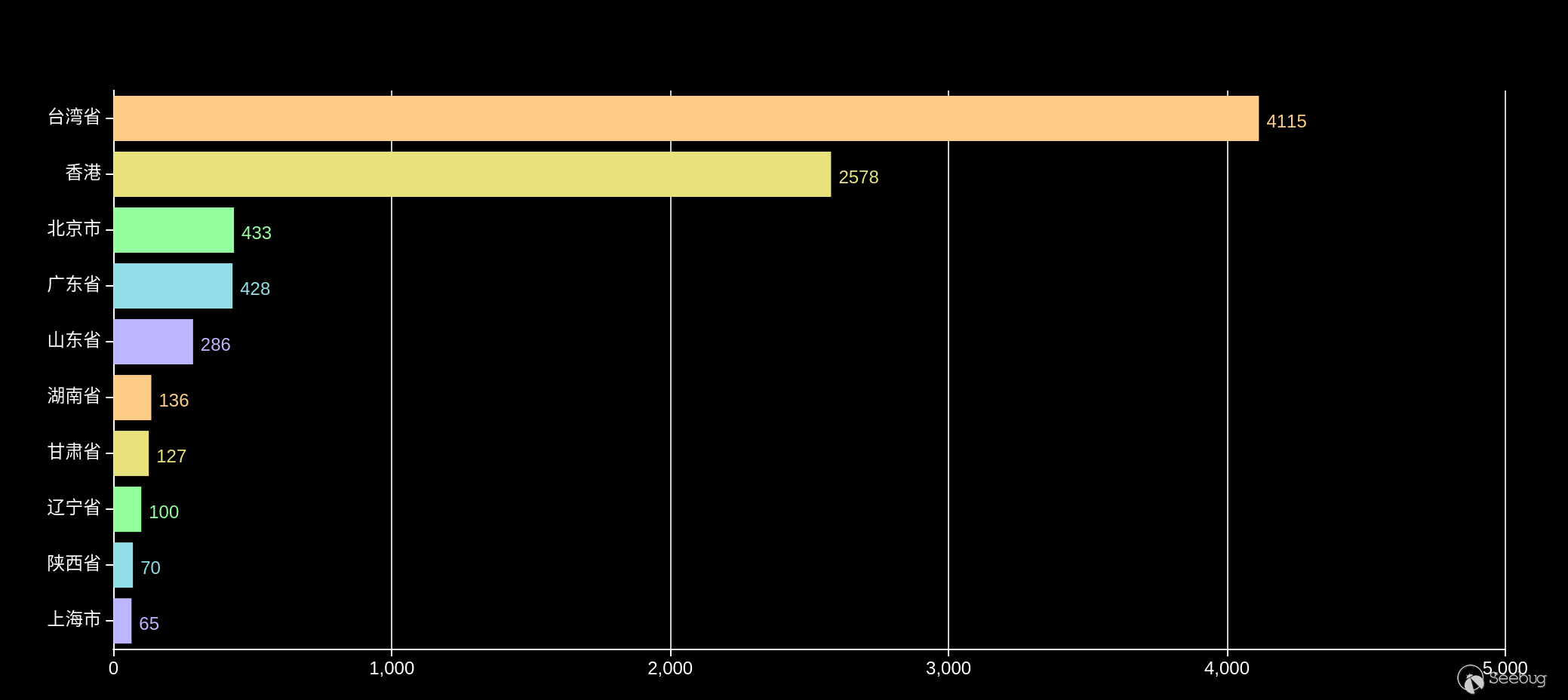

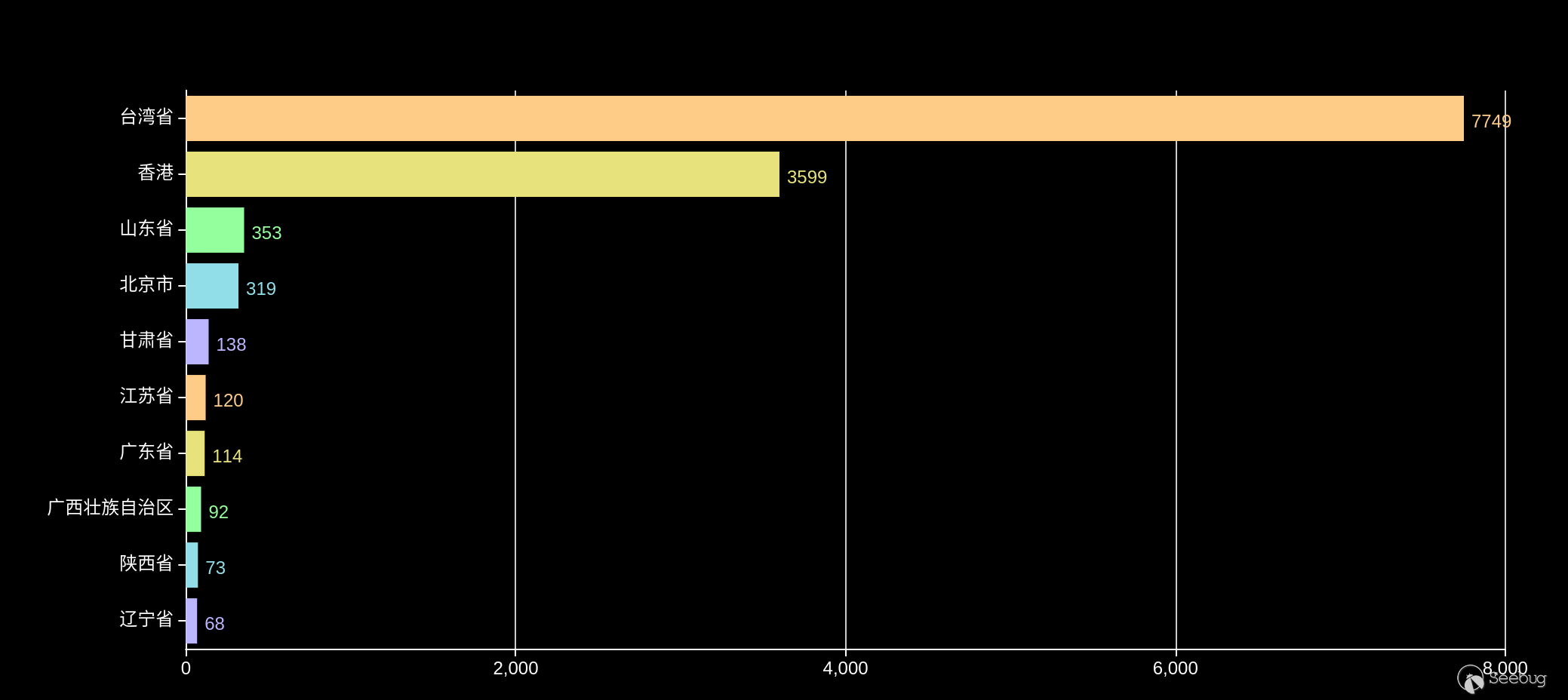

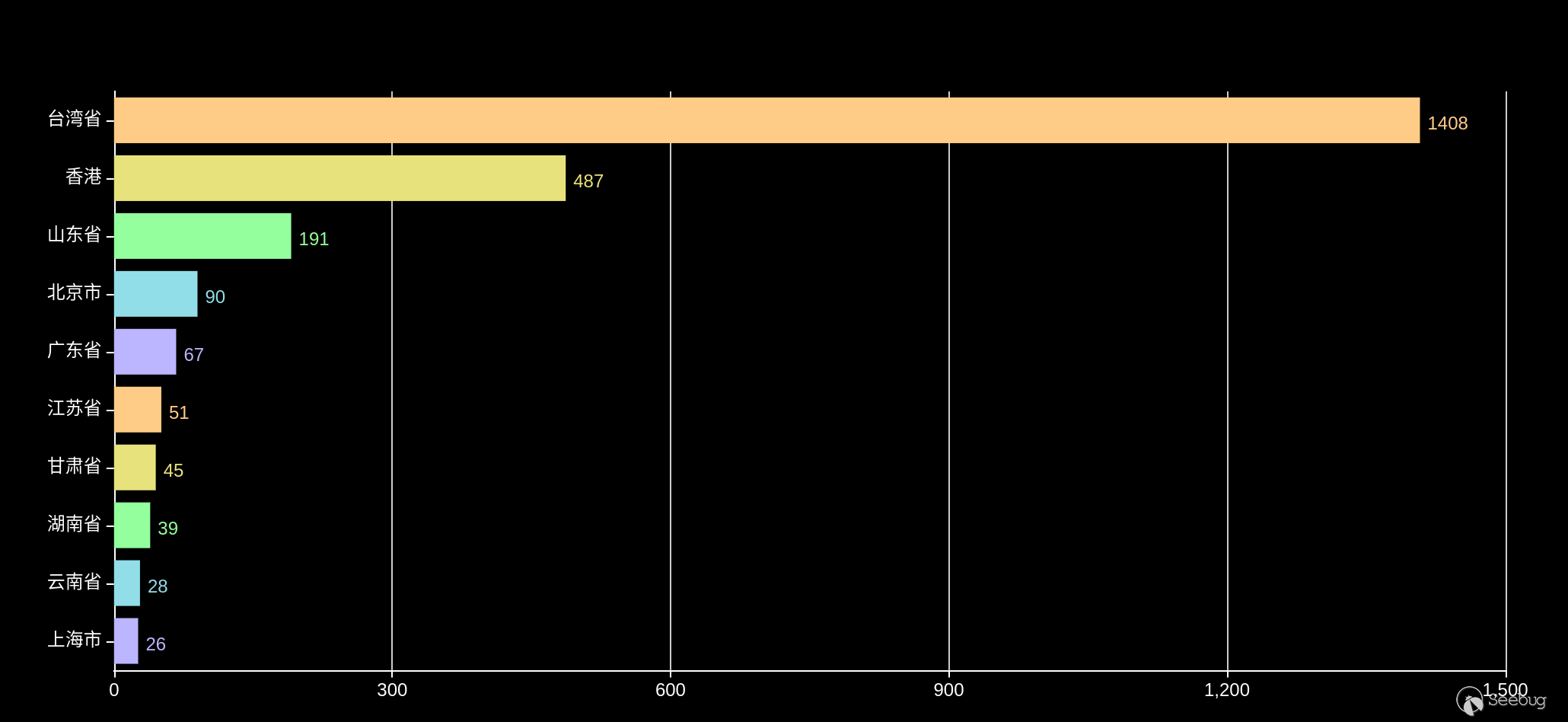

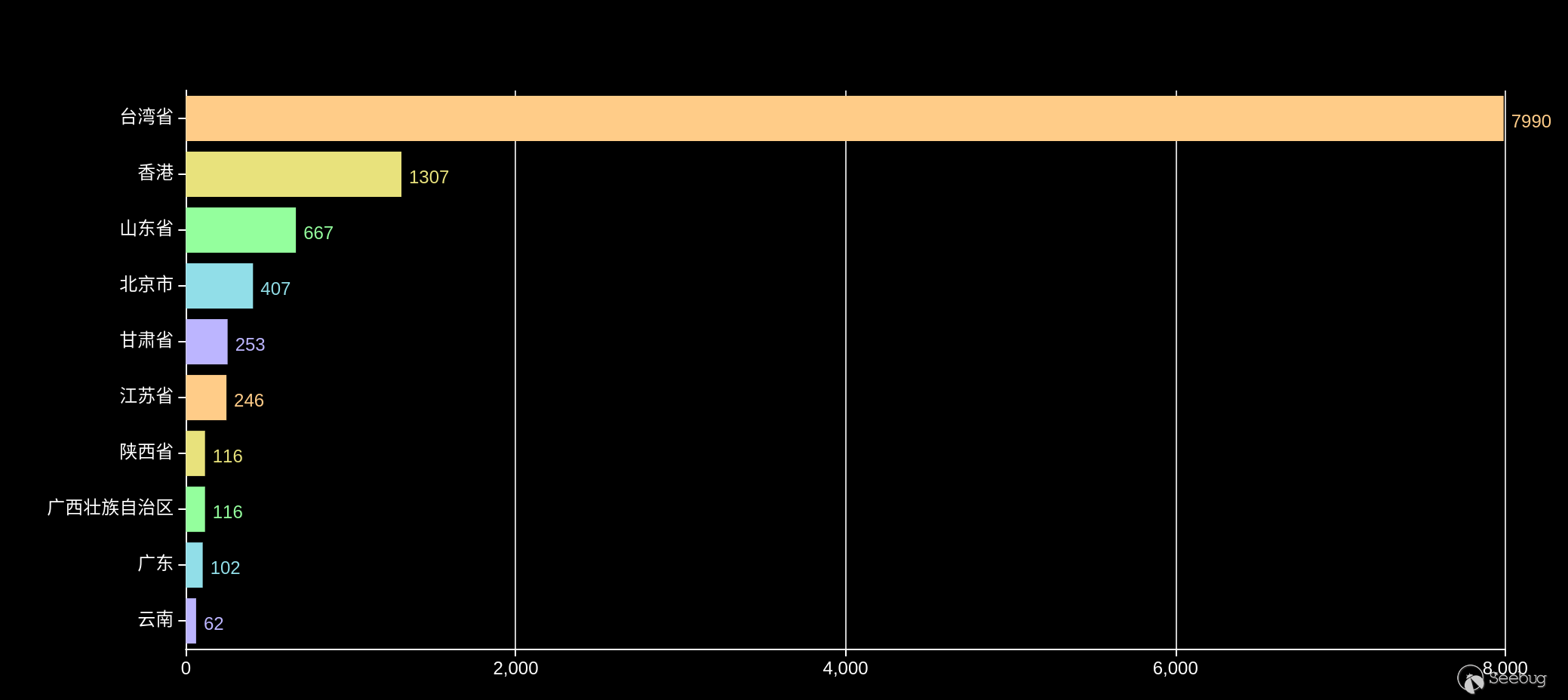

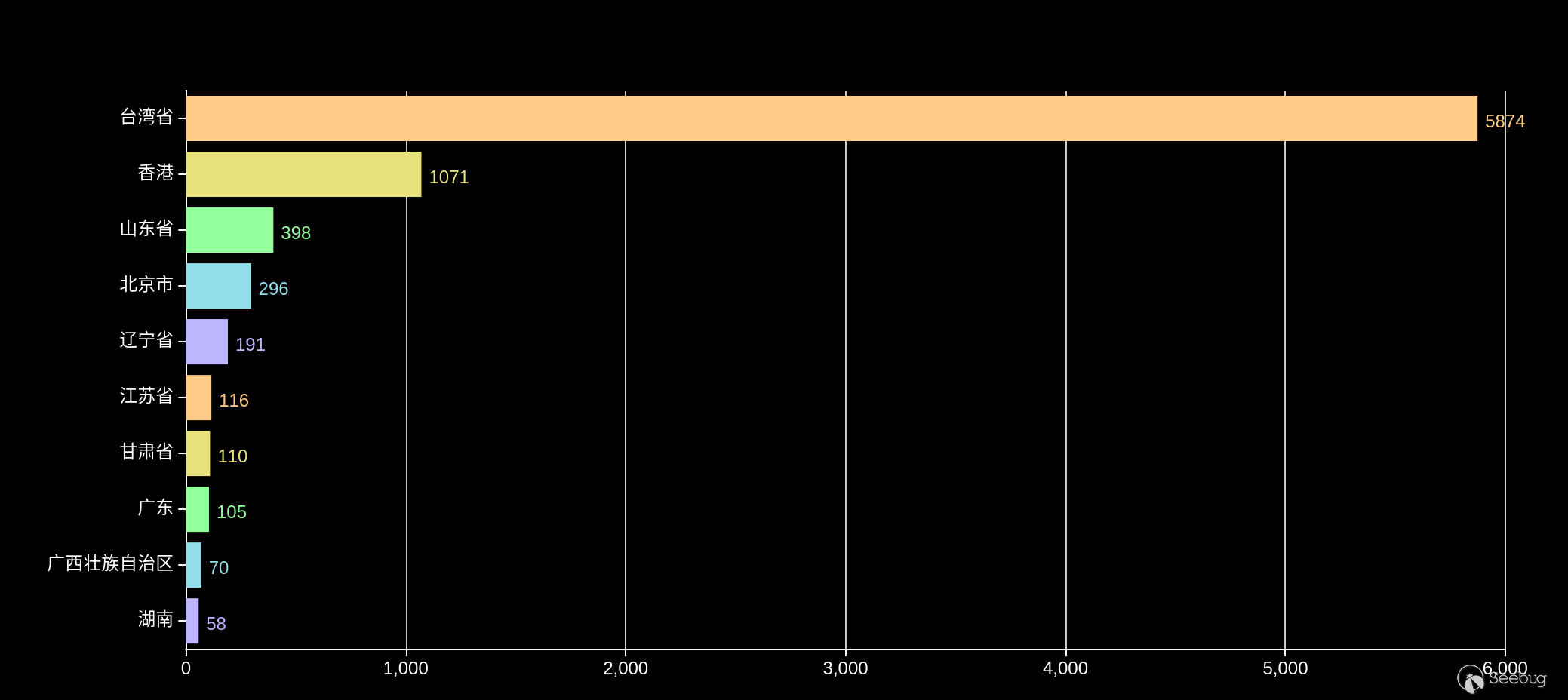

受影響中國省市 TOP 10:

受影響中國省市 TOP 10:

第二輪探測

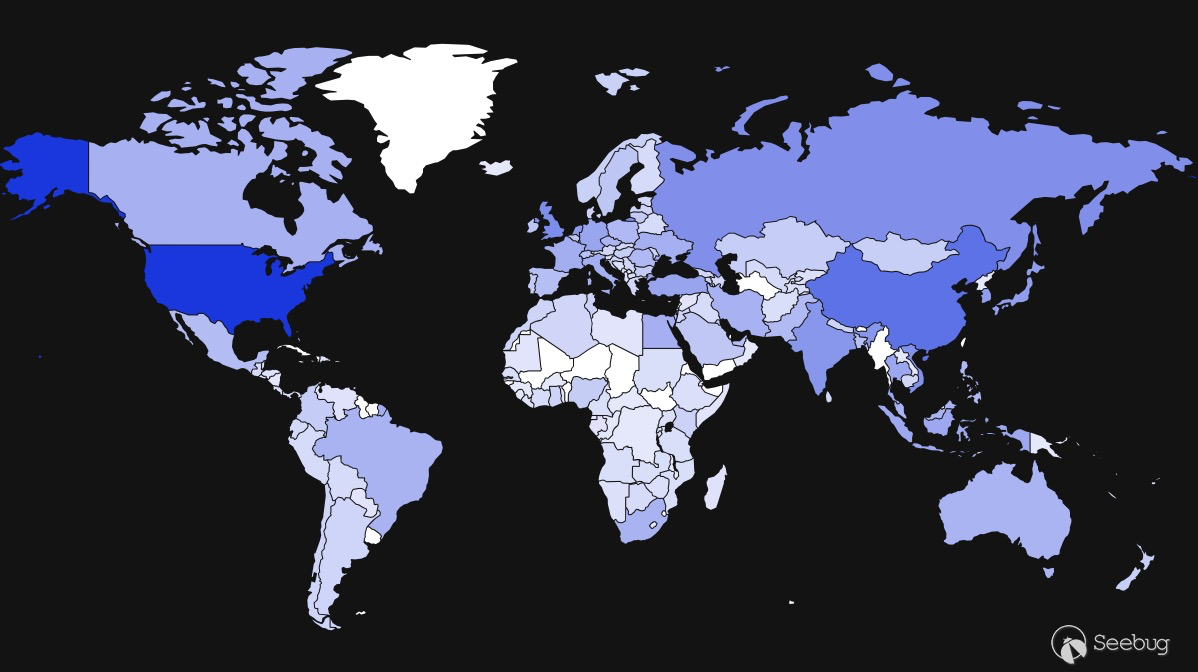

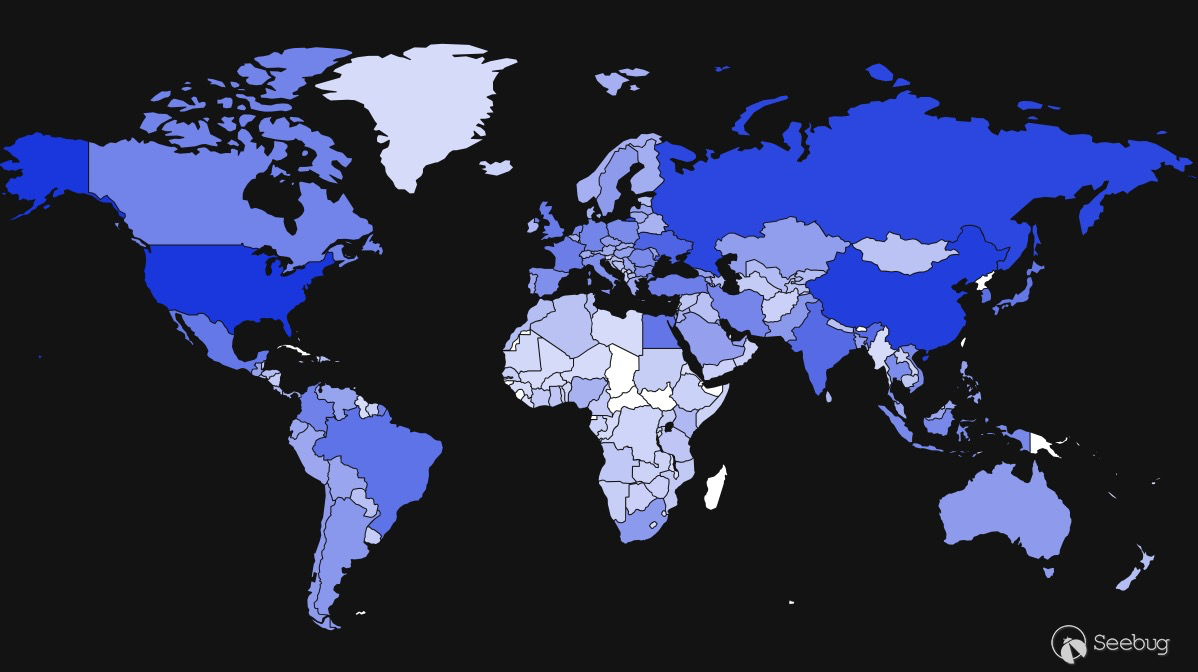

2017 年 5 月 2 日,第二輪針對 Doublepulsar 后門植入情況的探測結束,全球共有 107,163 臺設備被植入后門,其國家分布如下:

受影響國家 TOP 10:

受影響國家 TOP 10:

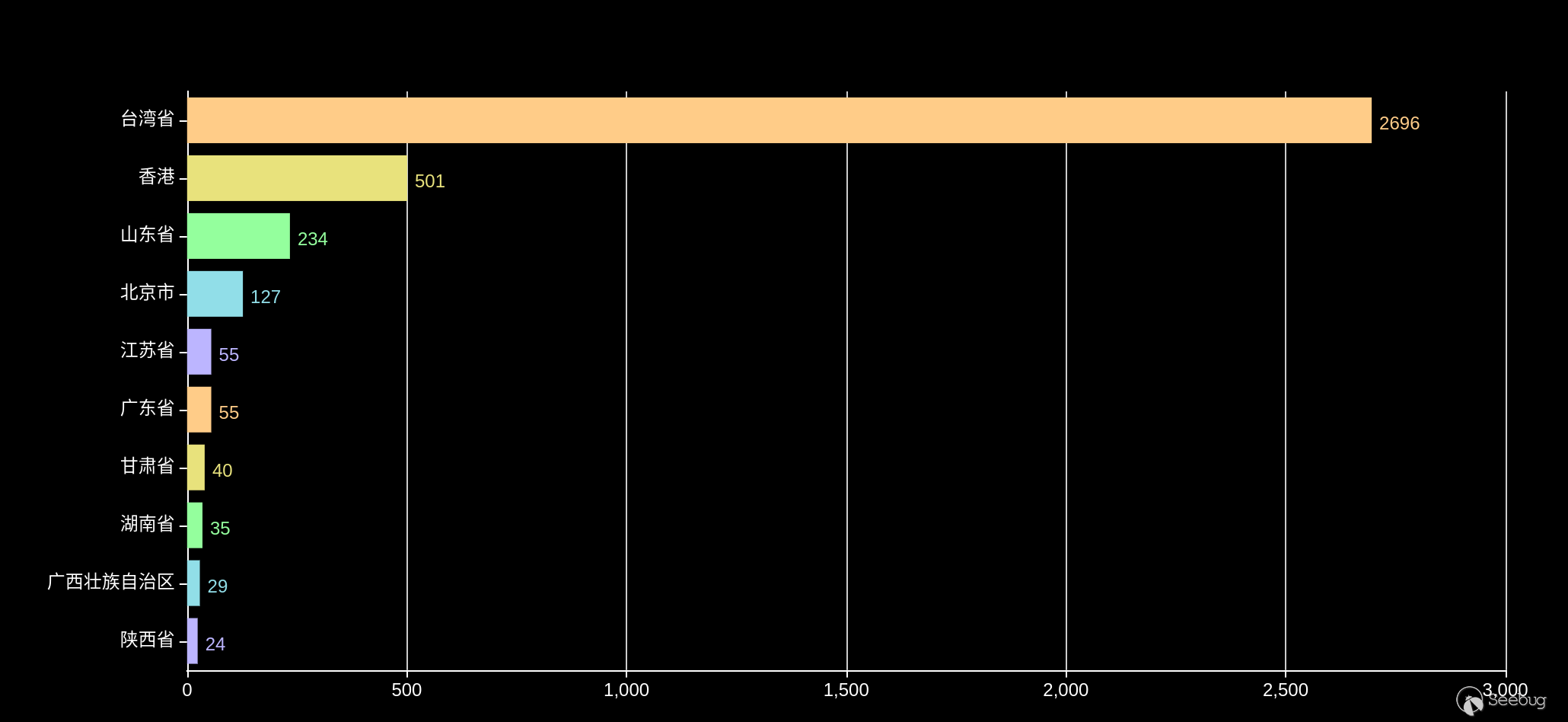

受影響中國省市 TOP 10:

受影響中國省市 TOP 10:

第三輪探測

2017 年 5 月 7 日,第三輪針對 Doublepulsar 后門植入情況的探測結束,全球共有 26,975 臺設備被植入后門,其國家分布如下:

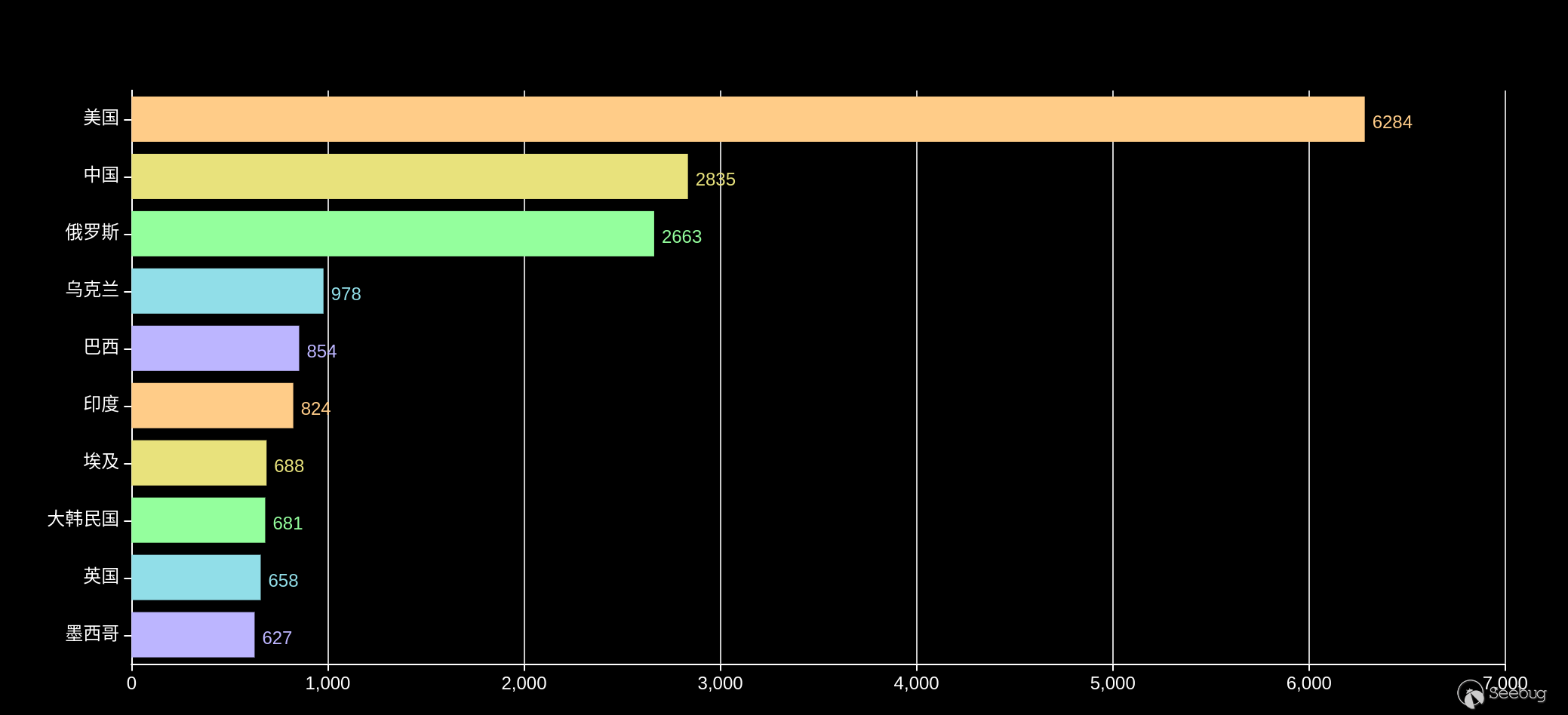

受影響國家 TOP 10:

受影響國家 TOP 10:

受影響中國省市 TOP 10:

受影響中國省市 TOP 10:

對比分析

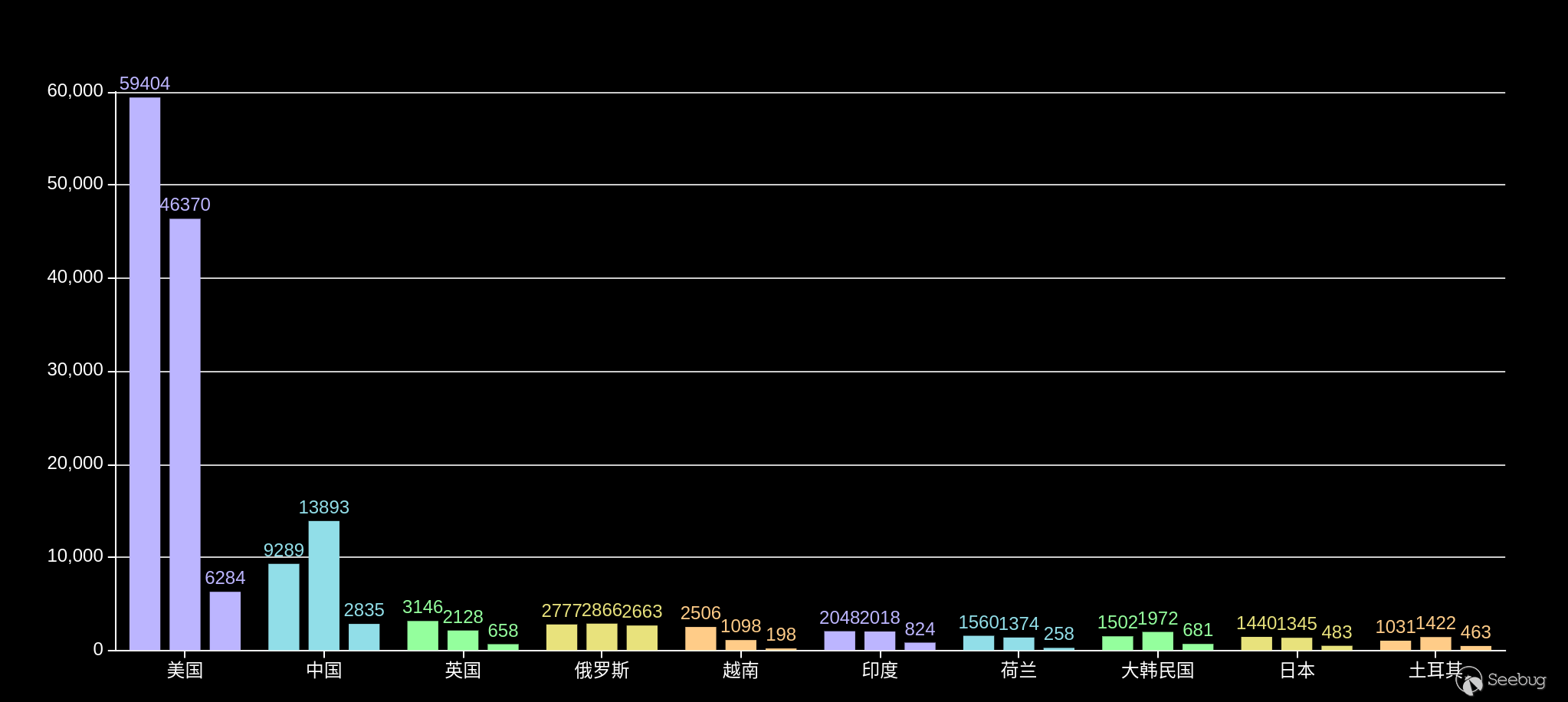

各國被植入 Doublepulsar 后門的設備數量對比:

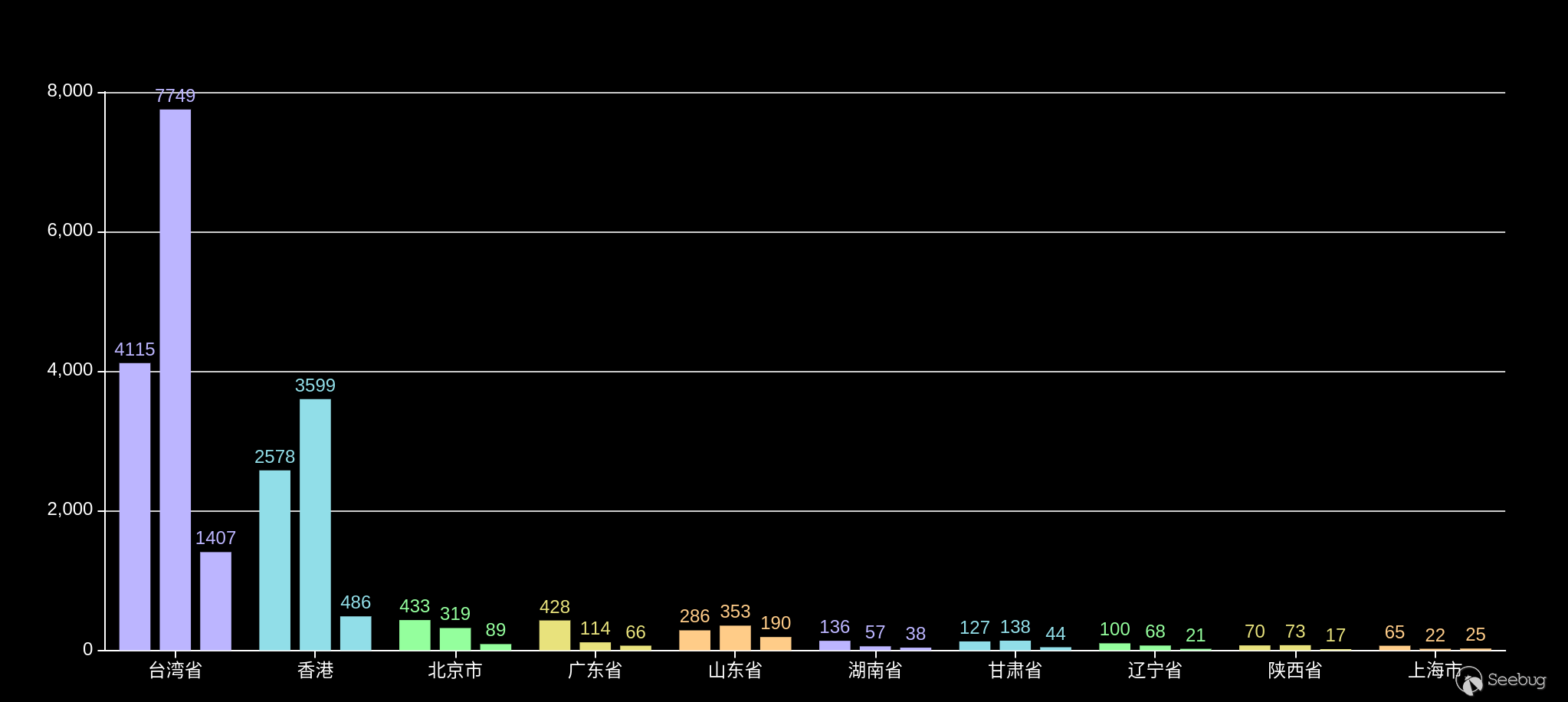

我國各省市被植入 Doublepulsar 后門的設備數量對比:

我國各省市被植入 Doublepulsar 后門的設備數量對比:

MS17-010 漏洞

第一輪探測

2017 年 4 月 26 日,第一輪 MS17-010 SMB 遠程命令執行漏洞探測結束,全球共有 101,821 臺設備存在 MS17-010 SMB 遠程命令執行漏洞。其全球分布如下:

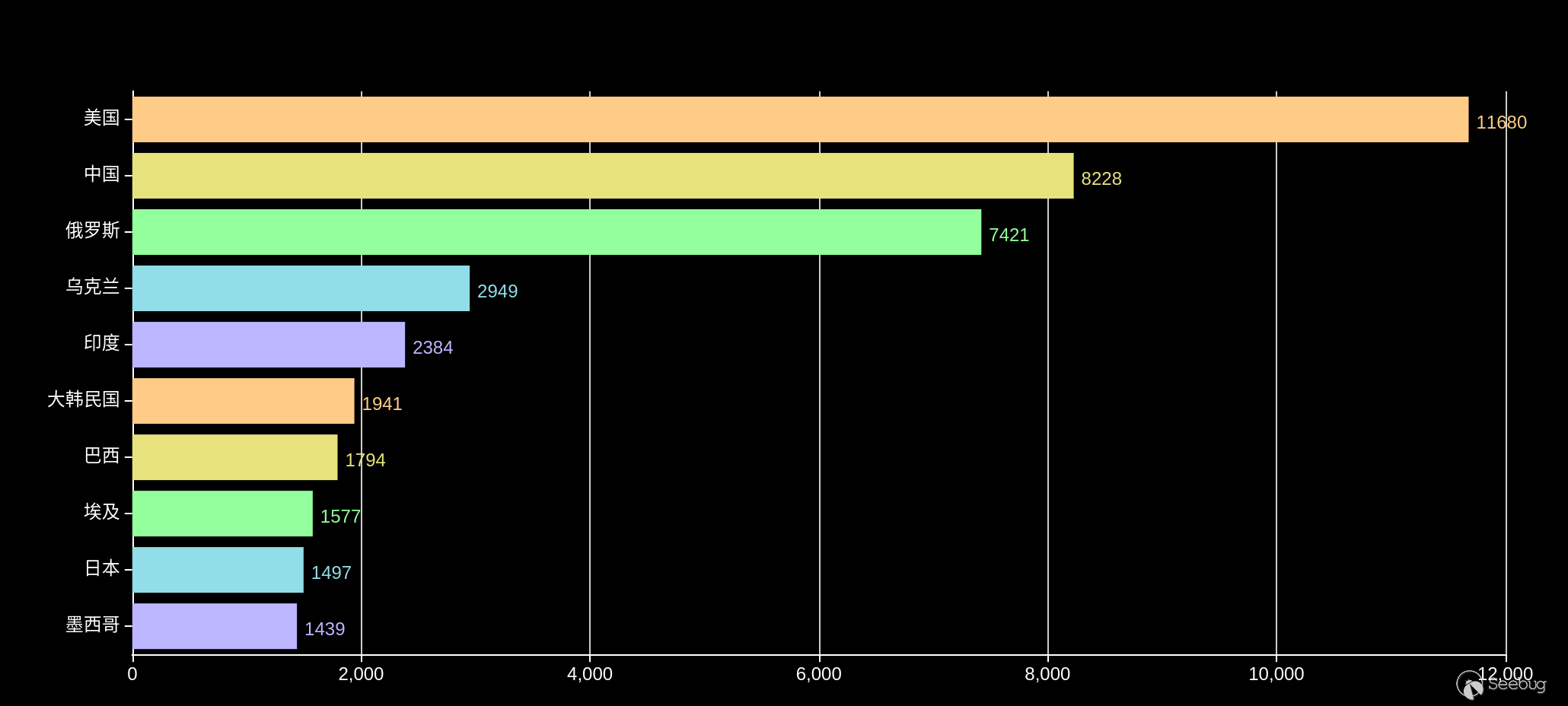

受影響國家 TOP 10:

受影響國家 TOP 10:

受影響中國省市 TOP 10:

受影響中國省市 TOP 10:

第二輪探測

2017 年 5 月 2 日,第二輪針對 MS17-010 漏洞影響情況的探測結束,全球尚有 65,966 臺設備受到,其分布如下:

受影響國家 TOP 10:

受影響國家 TOP 10:

受影響中國省市 TOP 10:

受影響中國省市 TOP 10:

第三輪探測

2017 年 5 月 7 日,第三輪針對 MS17-010 漏洞影響情況的探測結束,全球共有 40,347 臺設備受到影響,其分布如下:

受影響國家 TOP 10:

受影響國家 TOP 10:

受影響中國省市 TOP 10:

受影響中國省市 TOP 10:

對比分析

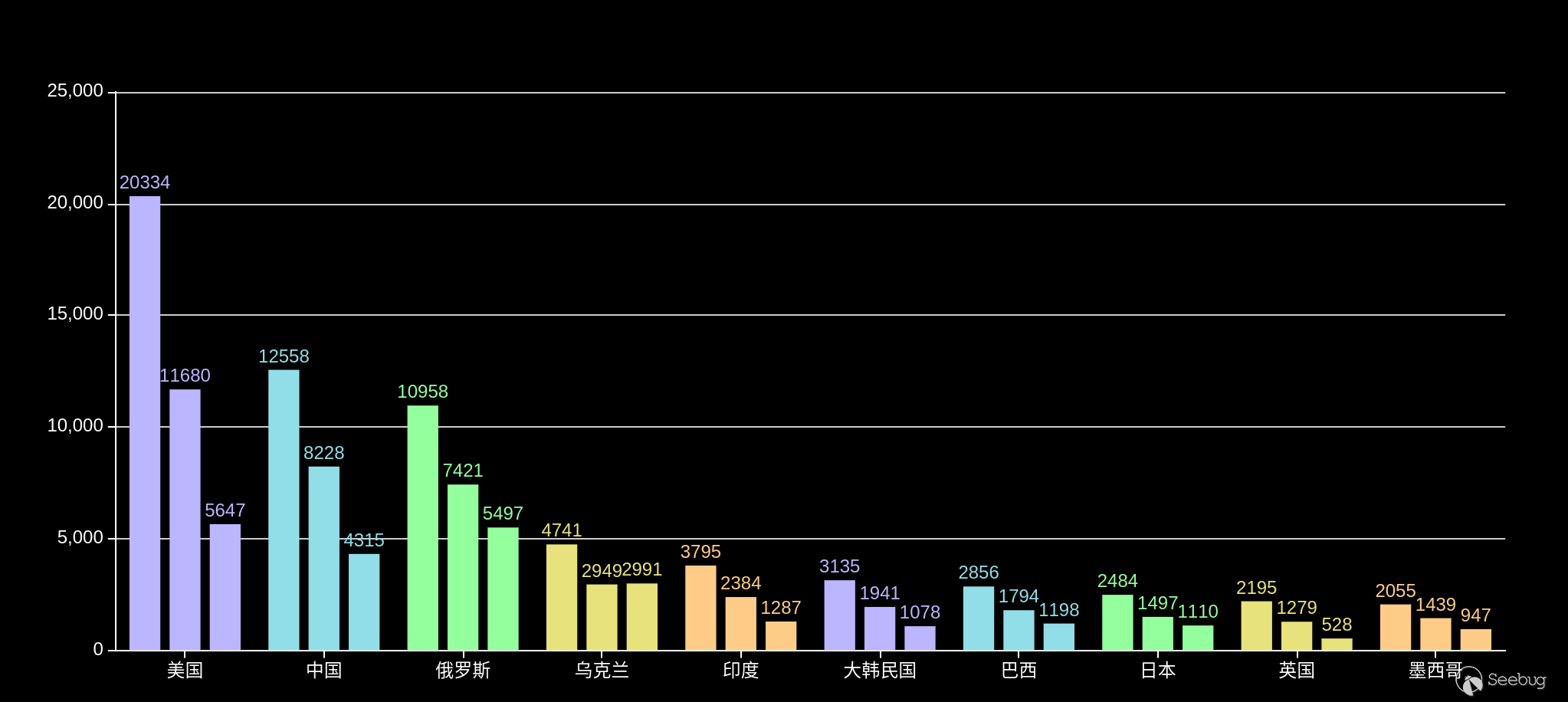

各國存在 MS17-010 漏洞的設備數量對比:

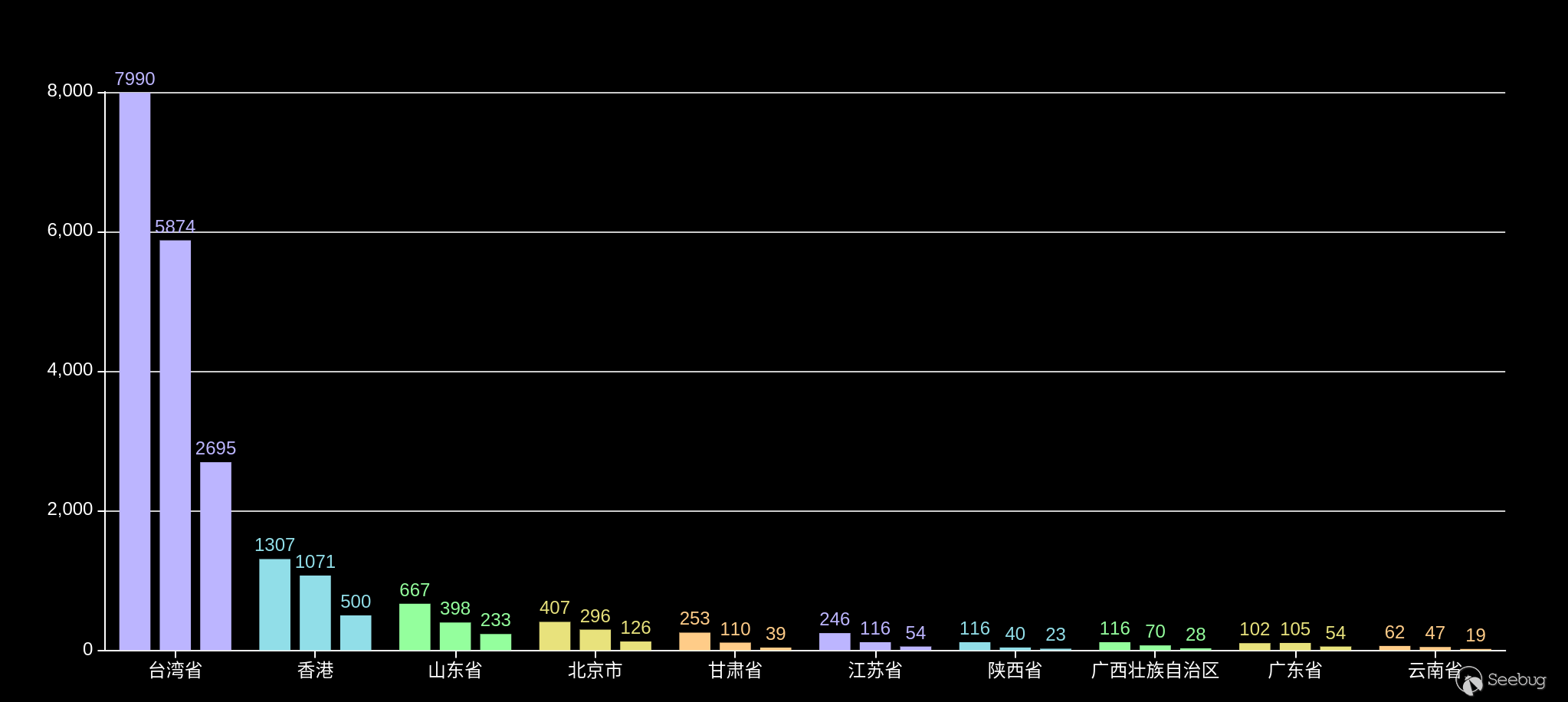

我國各省市存在 MS17-010 漏洞的設備數量對比:

我國各省市存在 MS17-010 漏洞的設備數量對比:

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/299/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/299/

暫無評論