作者:CybleBlogs

譯者:知道創宇404實驗室翻譯組

原文鏈接:https://blog.cyble.com/2022/12/01/ducklogs-new-malware-strain-spotted-in-the-wild/

惡意軟件即服務為黑客提供復雜的功能

Cyble研究和情報實驗室(CRIL)一直在持續監控在野外新出現的活躍惡意軟件家族。最近,CRIL觀察到一種名為DuckLogs的新惡意軟件,它執行多種惡意活動,如Stealer、Keylogger、Clipper、遠程訪問等。CRIL還在野外觀察到DuckLogs C&C服務器的多個活動實例,這表明惡意軟件正在出現。

DuckLogs是MaaS(惡意軟件即服務)。它竊取用戶的敏感信息,如密碼、cookie、登錄數據、歷史記錄、加密錢包詳細信息等,并將被盜數據從受害者的機器轉移到其C&C服務器。下圖顯示了網絡犯罪論壇中關于DuckLog的黑客 (TA) 廣告。

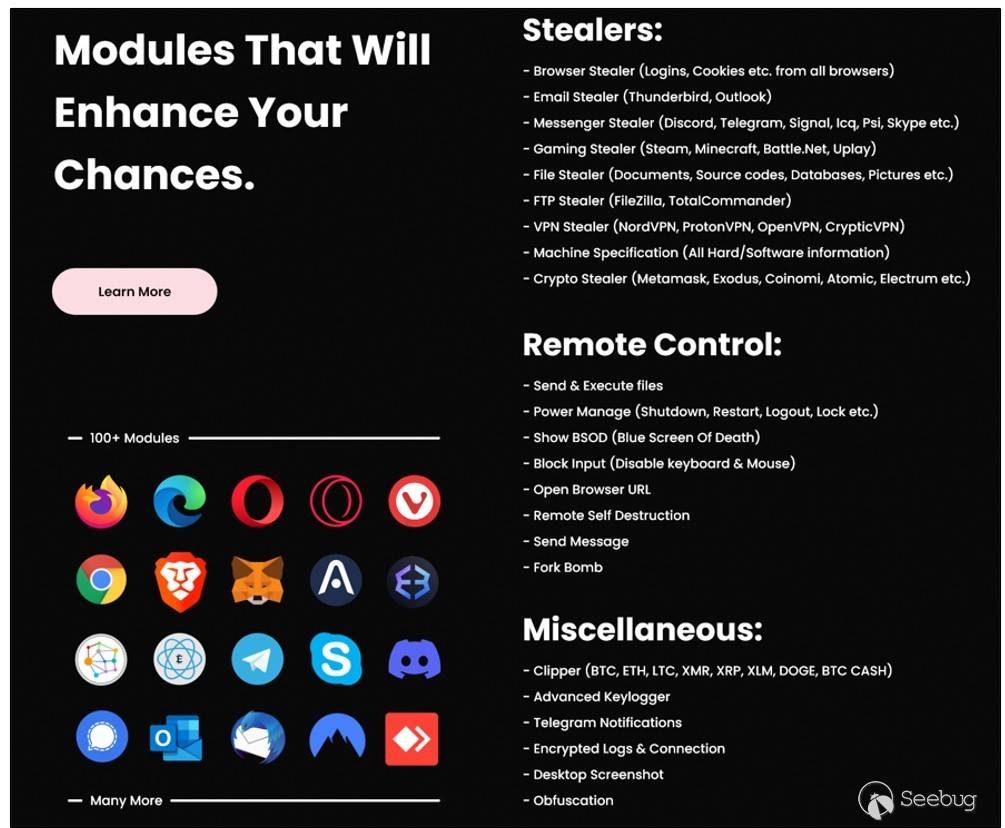

TA還在帖子中聲稱該惡意軟件具有多種功能,如下圖所示。

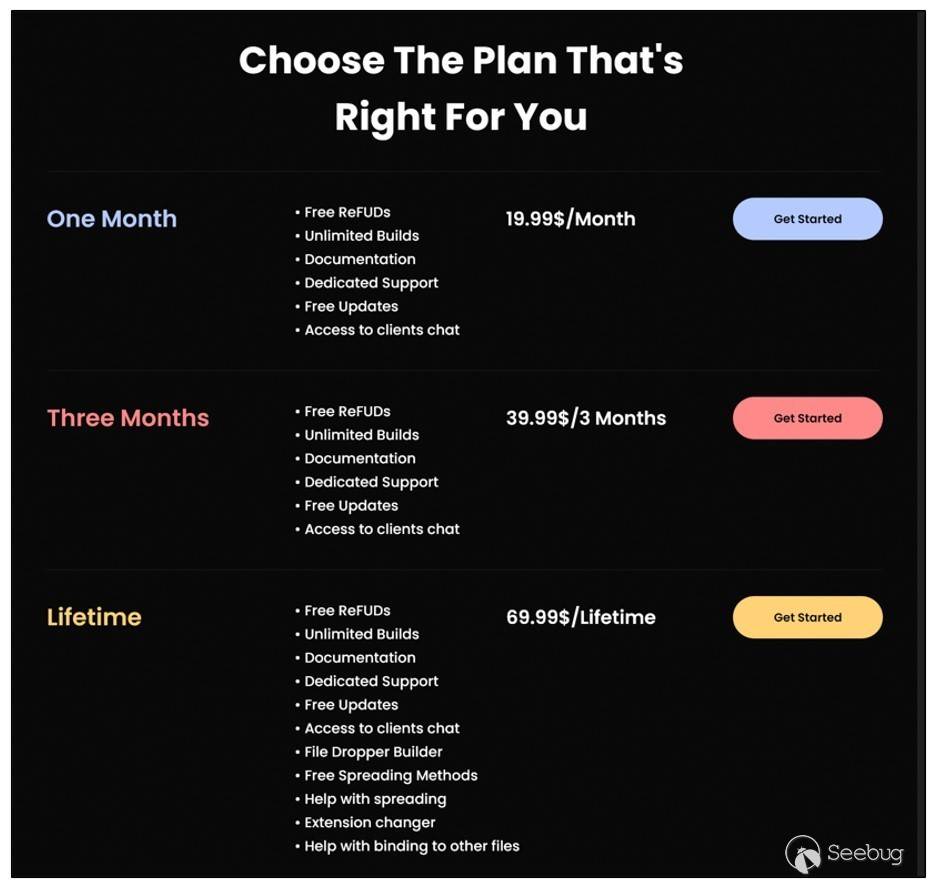

TA通過三種不同的計劃出售DuckLogs惡意軟件,如下所示。

Web面板:

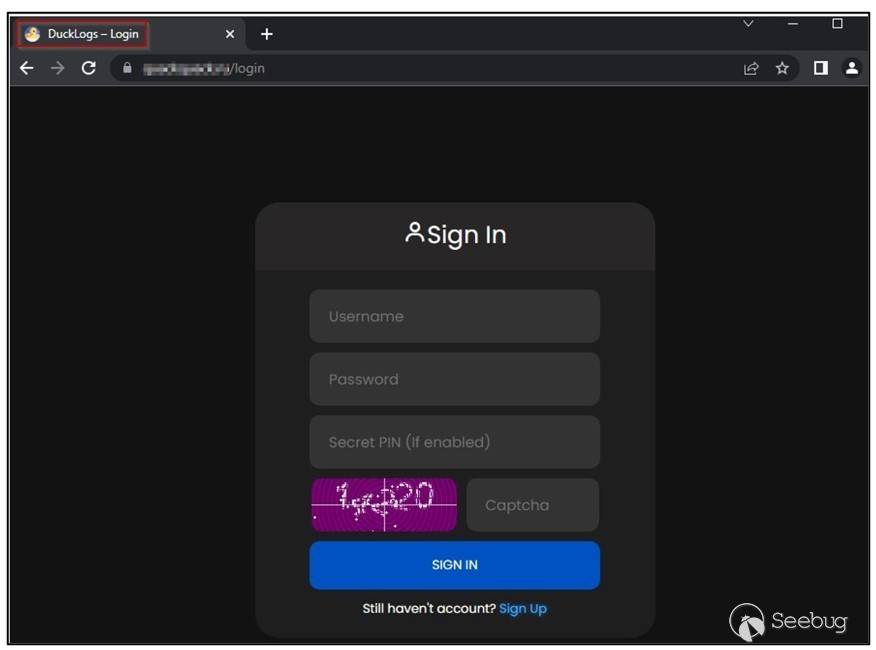

DuckLogs提供了一個復雜的 Web 面板,允許TA執行多項操作,例如構建惡意軟件二進制文件、監控和下載受害者的被盜日志等。DuckLogs Web面板的登錄頁面如下所示。

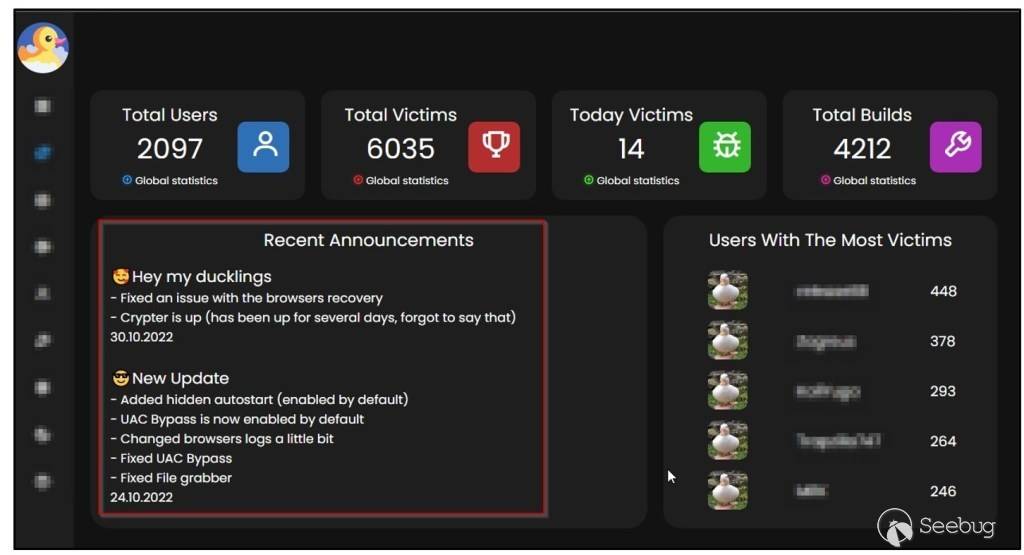

下圖顯示了DuckLogs Web面板的儀表板頁面,該頁面顯示了受DuckLogs惡意軟件感染的受害者的總體全局統計數據。

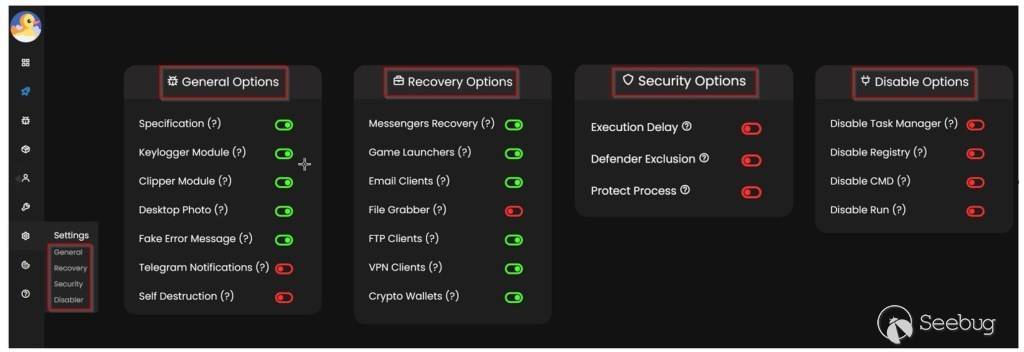

TA還可以通過自定義Web面板的S設置頁面上提供的選項來構建惡意軟件二進制文件,如下所示。

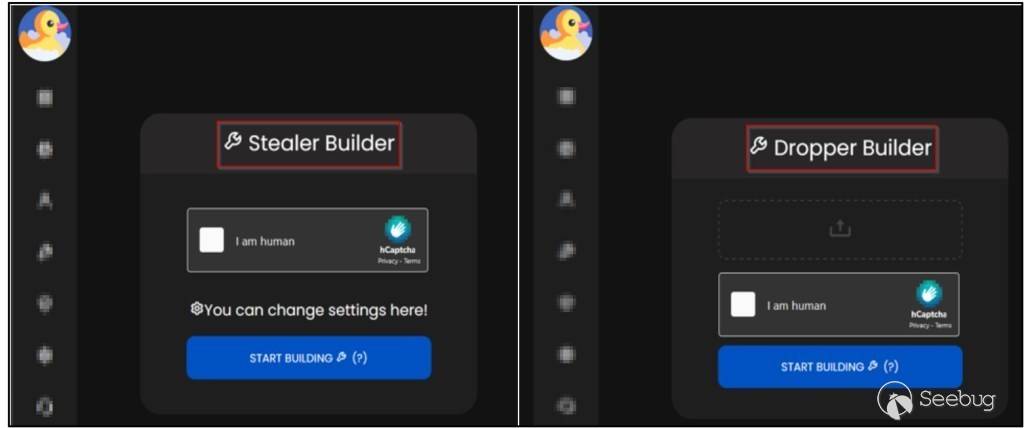

下圖顯示了stealer和dropper的生成器頁面,允許TA在設置頁面上啟用必要的功能后構建所需的有效負載。dropper生成器是Web面板中的附加功能,它構建另一個二進制文件,作為dropper將自定義DuckLogs惡意軟件發送到用戶的計算機。

技術分析

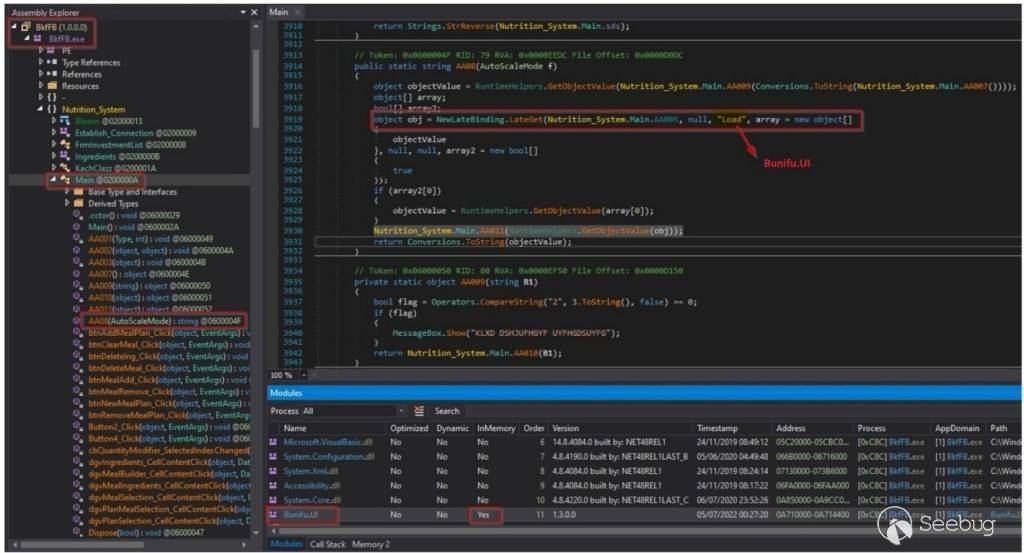

我們取了樣本哈希(SHA256),e9bec9d4e28171c1a71acad17b20c32d503afa4f0ccfe5737171854b59344396進行分析。它是一個名為“BkfFB.exe”的32位.NET可執行文件。

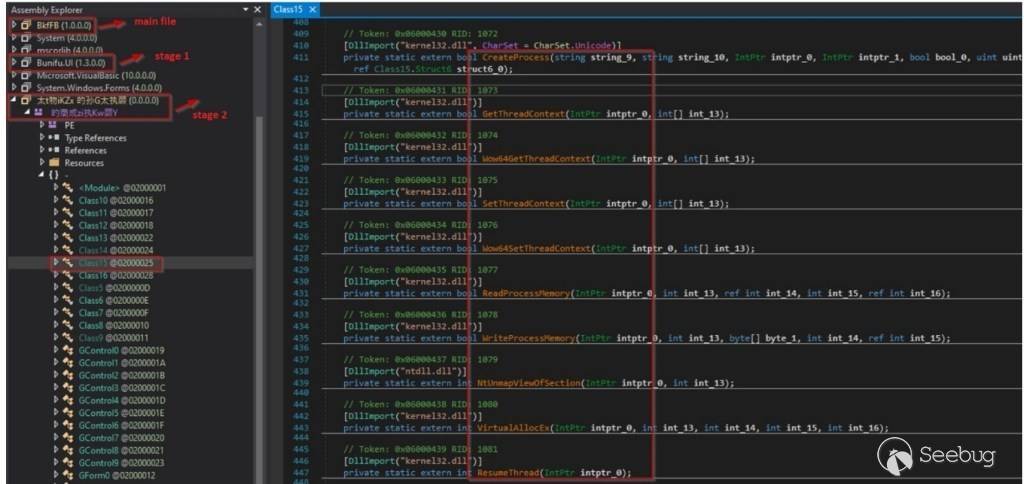

執行BkfFB.exe時,Main() 函數解碼名為“Bunifu.UI.dll”的硬編碼base64編碼模塊,該模塊存在于二進制文件中,并使用Invoke方法將其加載到內存中,如圖8所示。

第 1 階段

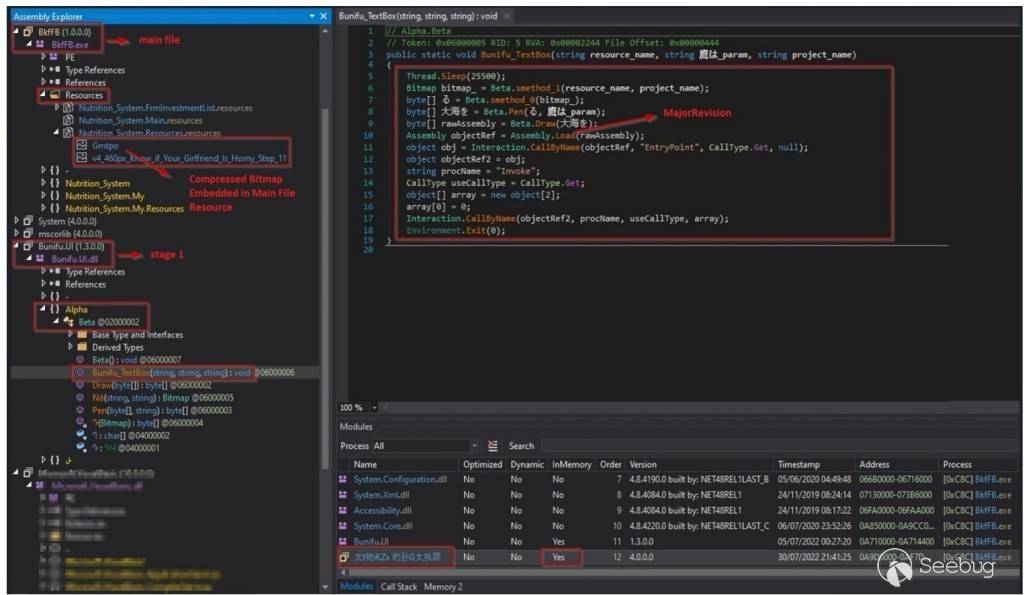

新模塊“Bunifu.UI.dll”是一個經過混淆的.NET文件,它進一步執行Bunifu_TextBox()函數來檢索父惡意軟件文件BkfFB.exe的資源中存在的嵌入式位圖圖像“Gmtpo”。

該惡意軟件使用隱寫技術在壓縮的位圖圖像中隱藏惡意內容。位圖圖像的成功解壓將檢索內存中的另一個.NET文件,即“MajorRevision.exe”,如圖9所示。“Bunifu.UI.dll”模塊現在使用Assembly.Load方法加載“MajorRevision.exe”,將解壓的位圖內容作為參數傳遞,然后調用它。

第 2 階段

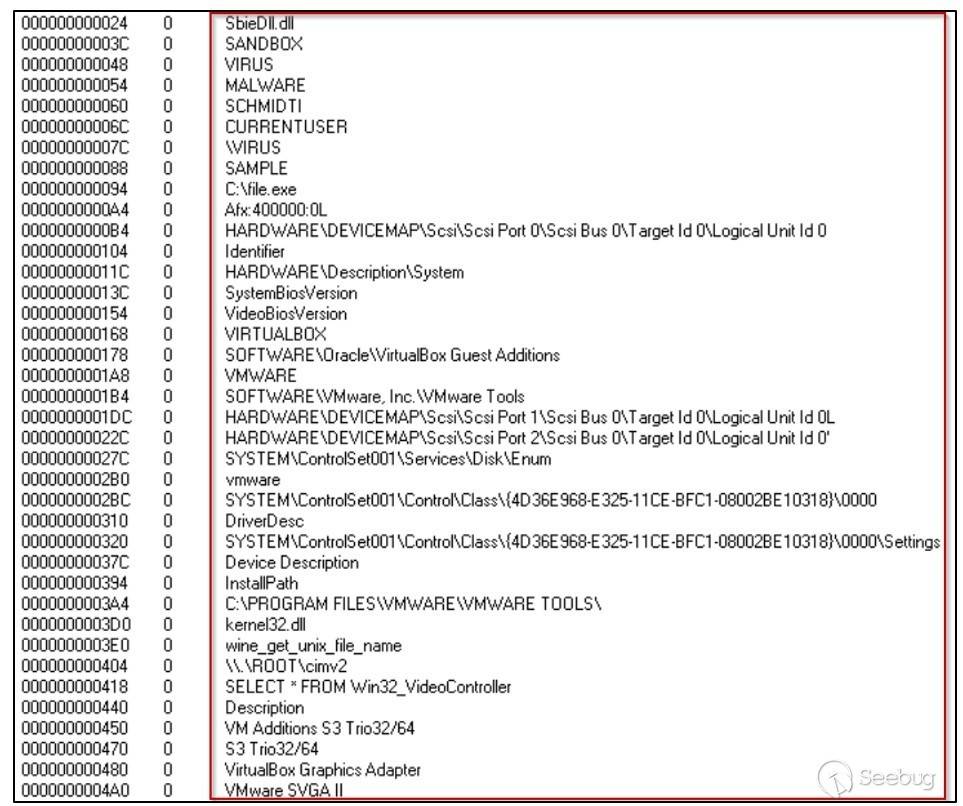

在執行“MajorRevision.exe”模塊時,它最初將模塊中存在的較大字節數組轉換為十六進制值,其中包含多個反分析和反檢測檢查,以防止惡意軟件在受控環境中執行,如下所示。

在下一階段,惡意軟件通過轉換另一個更大的字節數組來檢索內存中的最終有效載荷(“DuckLogs.exe”),該數組也存在于“MajorRevision.exe”中。

最后,它通過使用如下所示的進程空心技術創建具有父文件名 (“BkfFB.exe”) 的新進程來注入有效負載。

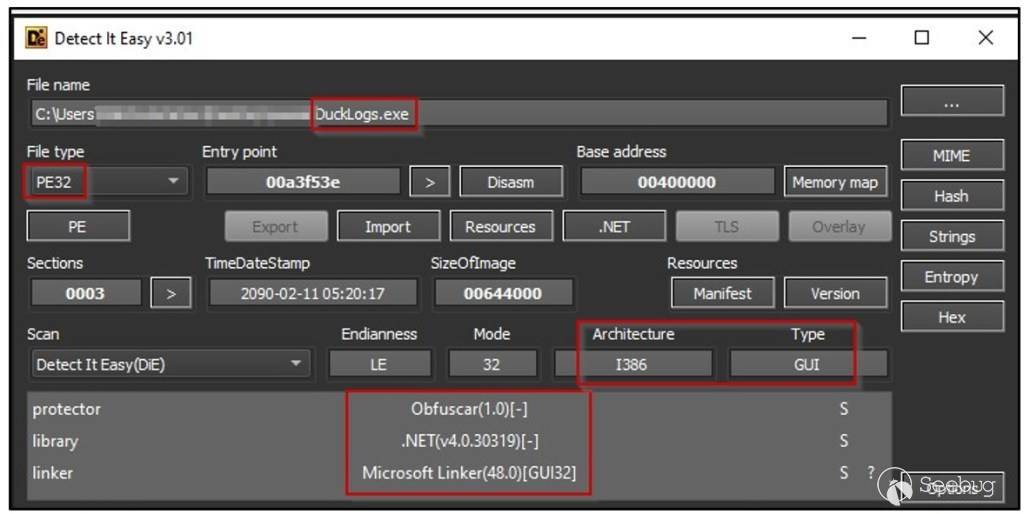

下圖顯示了最終惡意軟件有效負載“DuckLogs.exe”的文件信息。靜態分析表明,惡意軟件有效負載是一個受Obfuscator(1.0)保護的32位.NET編譯可執行文件。

最終有效負載分析

DuckLogs最終有效負載具有執行惡意活動的代碼,例如stealer、keylogger和clipper功能。此外,該惡意軟件還具有持久性、UAC 繞過、Windows defender繞過、禁用器、遠程訪問、文件抓取器等功能。

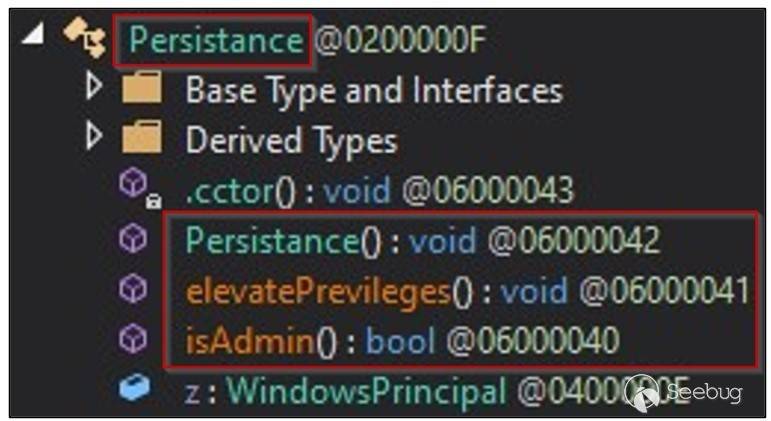

持久性和 UAC 繞過

執行后,惡意軟件會在“啟動”文件夾中創建自己的副本以建立持久性。將文件復制到啟動文件夾可使TA在用戶登錄受感染系統時自動執行惡意文件。

該惡意軟件還繞過UAC(用戶訪問控制)并使用管理員權限自動執行。獲得提升的權限后,攻擊者可以在受害者的系統上竊取敏感數據、更改安全設置、安裝其他惡意軟件等。下圖顯示了DuckLogs用于執行持久性和UAC繞過的函數。

Windows Defender Bypass

該惡意軟件執行以下PowerShell命令以禁用受害者系統中的Windows Defender功能。

- “C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe” Uninstall-WindowsFeature -name Windows-Defender

Stealer

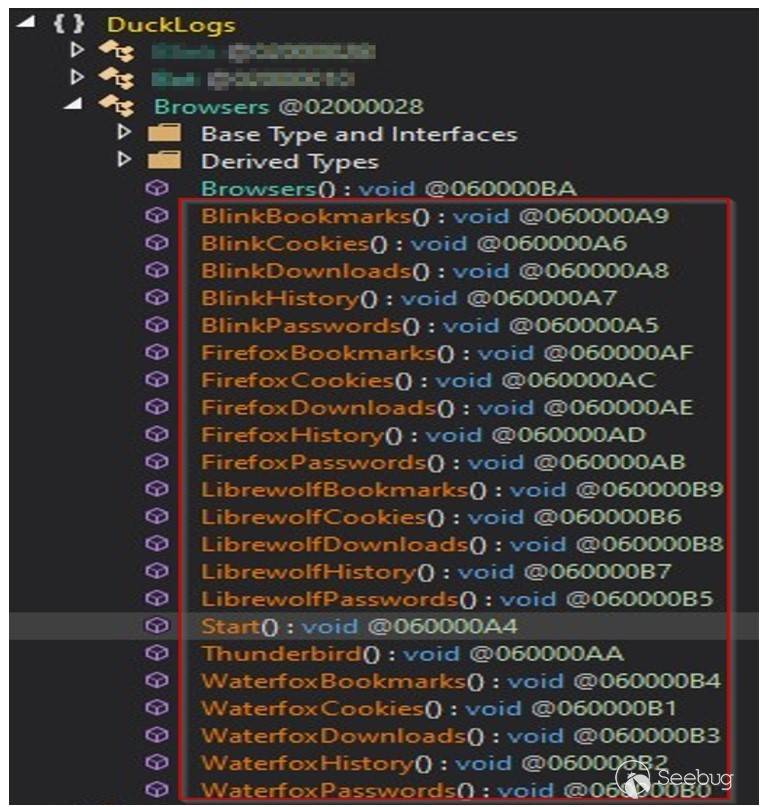

“Stealer”模塊從已安裝的瀏覽器中竊取書簽、歷史記錄、cookie、下載和密碼等信息,并從電子郵件客戶端、信使、VPN等應用程序中竊取敏感信息。

竊取者還針對安裝在受害者機器中的加密錢包,并將所有被盜信息發送給TA。下圖顯示了竊取程序模塊使用的功能。

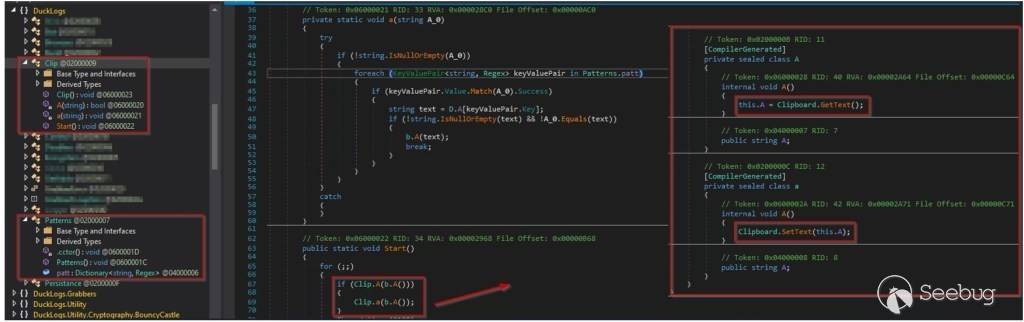

Clipper

“Clipper”模塊通過將受害者的錢包地址與TA的錢包地址交換來劫持加密貨幣交易。惡意軟件使用Clipboard.GetText()方法獲取受害者的剪貼板數據,通過匹配正則表達式模式來識別受害者的加密貨幣錢包地址,然后Clipper使用Clipboard.SetText()方法將其替換為TAs錢包地址。

它支持加密錢包,如BCH(比特幣現金),BTC(比特幣),DOGE(狗狗幣),ETH(以太坊),LTC(萊特幣),XLR(Solaris),XMR(門羅幣)和XRP(瑞波幣)。下圖顯示了用于執行Clipper活動的代碼段。

Keylogger

“Logger”模塊監視并存儲受害者機器中的擊鍵。捕獲的擊鍵保存在%temp%文件夾中以便導出。下圖顯示了惡意軟件用于Keylogger的代碼片段。

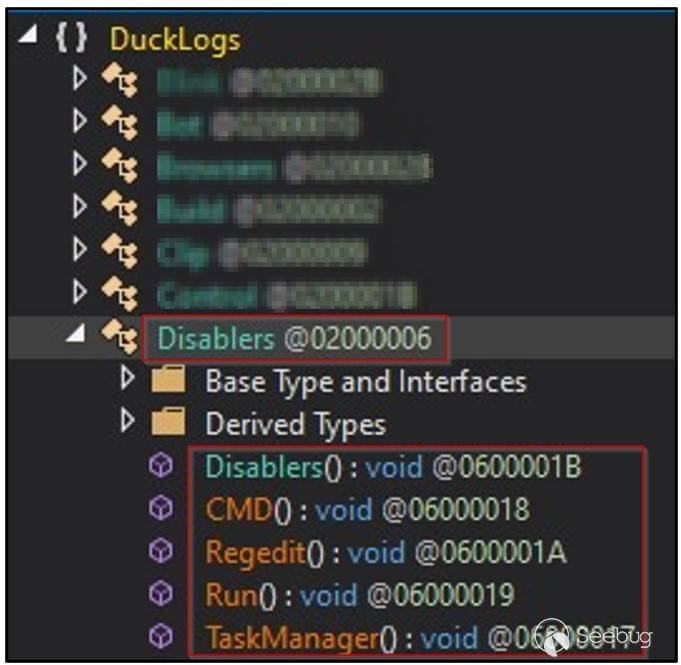

禁用器

“禁用器”模塊可以使用下圖所示的功能,禁用受害者機器上的任務管理器、運行、CMD和RegEdit等功能。

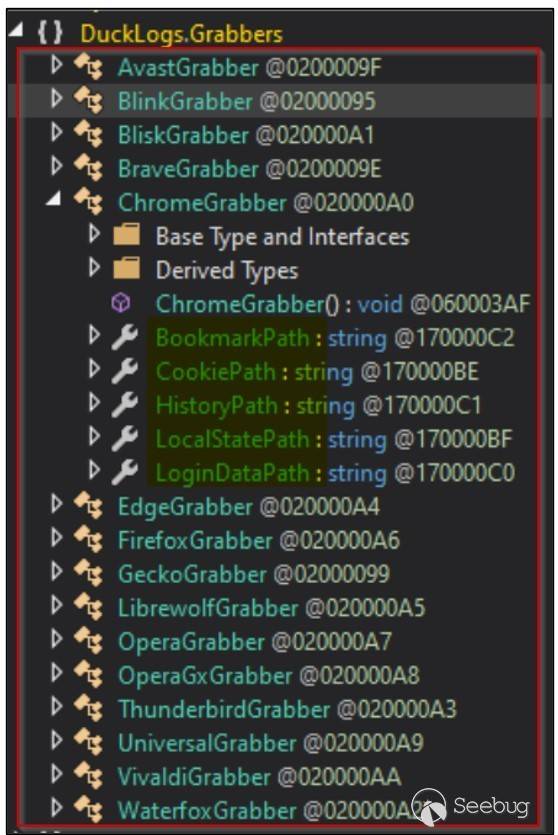

文件抓取器

“抓取器”模塊從受害者的系統中獲取與瀏覽器相關的文件,例如書簽、歷史記錄、登錄數據、LocalState和Cookie,并將其發送給攻擊者。下圖顯示了文件抓取器模塊所針對的瀏覽器名稱。

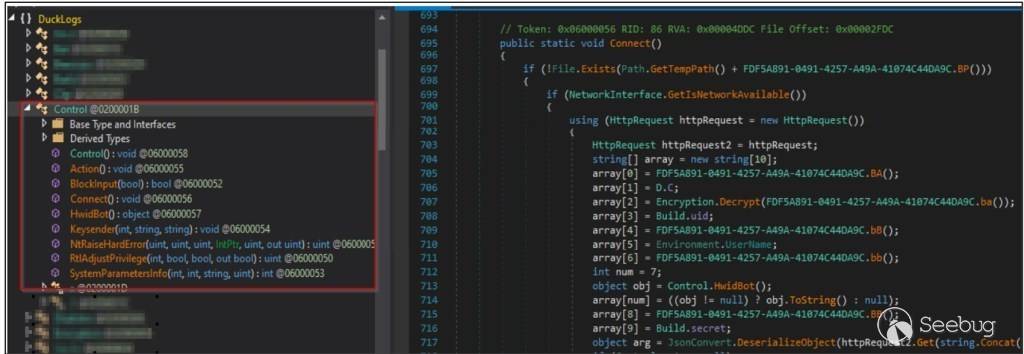

遠程控制

TA可以使用“控制”模塊控制受害者的機器,并執行以下活動:

- 在受害者機器中傳輸和執行其他文件。

- 在瀏覽器中打開任何網址。

- 關閉、重新啟動、注銷和鎖定計算機。

- 從系統中卸載惡意軟件。

- 發送消息。

- 執行DoS(拒絕服務)攻擊。

- 顯示藍屏死機。

- 禁用鼠標和鍵盤輸入等。

下圖顯示了惡意軟件用于執行遠程控制活動的功能。

命令與控制

最后,惡意軟件將所有敏感數據從受害者的機器泄露到其命令和控制(C&C)服務器ducklogs[.]com。CRIL還觀察到以下DuckLogs C&C域名在野外活躍:

- hxxps[:]//lovableduck[.]ru

- hxxp[:]//ilovetheducks[.]ru

- hxxp[:]//quackquack[.]ru

- hxxps[:]//smallduck[.]ru

總結

DuckLogs是一種獨特的組合,將Stealer、Keylogger和Clipper惡意軟件捆綁到一個惡意軟件包中,可以在網絡犯罪論壇中以相對較低的價格獲得,使這種威脅對更廣泛的潛在受害者構成危險。

Cyble研究和情報實驗室將繼續監控野外的新惡意軟件,并更新博客,提供可操作的情報,以保護用戶免受此類攻擊。

建議

- 最初的感染可能通過垃圾郵件發生,因此企業應使用基于電子郵件的安全性來檢測網絡釣魚電子郵件。還應避免在未驗證其真實性的情況下打開不受信任的鏈接和電子郵件附件。

- 編譯的DuckLogs二進制文件由多層打包和保護。因此,建議在連接的設備(包括PC和筆記本電腦)上使用著名的防病毒軟件。安全軟件應具有最新的安全更新,以檢測新的惡意軟件系列,如DuckLogs。

- DuckLogs能夠執行Clipper活動。用戶在進行任何加密貨幣交易之前應仔細檢查他們的錢包地址,以確保在復制和粘貼實際錢包地址時沒有變化。

- 教育員工保護自己免受網絡釣魚/不受信任的URL等威脅。

- 阻止可能傳播惡意軟件的URL,例如Torrent/Warez。

MITRE ATT&CK?技術

| 策略 | 技術ID | 技術名稱 |

|---|---|---|

| 執行 | T1204 T1059 T1047 | 用戶執行PowerShell Windows管理工具 |

| 持久性 | T1547系列 | 注冊表運行鍵/啟動文件夾 |

| 權限提升 | T1055系列 | 進程注入 |

| 防御規避 | T1562 T1497 | 禁用或修改工具虛擬化/沙盒規避 |

| 發現 | T1057 T1082 T1518 | 進程發現 系統信息發現 安全軟件發現 |

| 命令與控制 | T1071 T1105 T1573 T1102 | 應用層協議 入口工具傳輸 加密通道 Web服務 |

IOC

| IOC | IOC類型 | 描述 | ||

|---|---|---|---|---|

| 5bbbef641b0d73309939c16a8bb1621b c790ad50365158aecd4599ebab8db004bf9a9091 e9bec9d4e28171c1a71acad17b20c32d503afa4f0ccfe5737171854b59344396 | MD5 SHA1 SHA256 | BkfFB.exe (主文件) | ||

| 58a0f68310f775b4bd4ea251064ed667 83c727335125f06b712cf4390bb9d265f77088a0 e15bf47074cc31f3445b3efb8ad75fac95ab085b5598cc82075902292ab8276b | MD5 SHA1 SHA256 | DuckLogs.exe (最終有效載荷) | ||

| Ducklogs[.]com | 域 | C&C | ||

| lovableduck[.]ru ilovetheducks[.]ru quackquack[.]ru smallduck[.]ru | 域 | 類似的C&C | ||

| 179[.]43[.]187[.]84 | IP | C&C | ||

| hxxp://lovableduck[.]ru/host/drops/eYjqq6Ezx/ee48v958r[.]exe hxxp://ilovetheducks[.]ru/host/drops/Gh879pKQj/btvM8o8sv[.]exe hxxp://quackquack[.]ru/host/drops/g6tujhiry/hjt50kzbo[.]exe hxxp://quackquack[.]ru/host/drops/Gh879pKQj/btvM8o8sv[.]exe hxxp://quackquack[.]ru/host/drops/jgh1zyoel/fsgrvawrq[.]exe hxxp://smallduck[.]ru/host/drops/ezQEvGqPI/nZAQiWiHm[.]exe hxxp://smallduck[.]ru/host/drops/SrM7WQD2E/7s4udn5F1[.]exe hxxp://smallduck[.]ru/host/drops/20NVT6CUe/9GseGAVEy[.]exe hxxp://lovableduck[.]ru/host/drops/KI2kRAS0x/rrxgKvAJd[.]exe hxxp://lovableduck[.]ru/host/drops/k1rf7fmny/lr2xfd9m9[.]exe hxxp://ilovetheducks[.]ru/host/drops/e563bgj4y/hrldcrajl[.]exe hxxp://ilovetheducks[.]ru/host/drops/JTQ4iHTm3/wT9lPlvPK[.].exe | URL | 有效載荷 | ||

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/2034/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/2034/

暫無評論