作者:ASEC BLOG

譯者:知道創宇404實驗室翻譯組

原文鏈接:https://asec.ahnlab.com/en/42343/

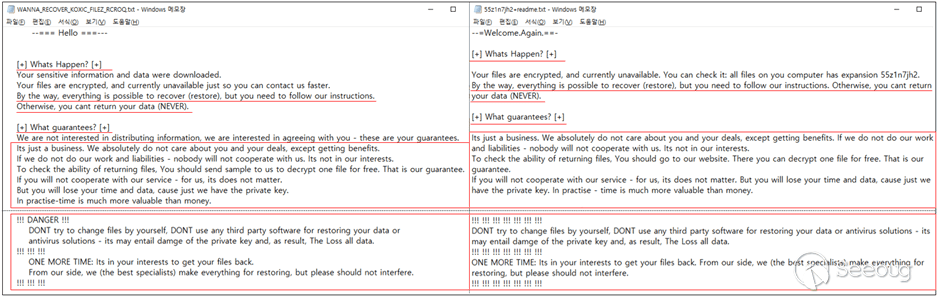

據悉,Koxic勒索軟件正在韓國境內傳播。它在今年早些時候首次被發現,最近該團隊發現,一個外觀和內部勒索筆記都經過修改的文件被檢測到,并被ASD基礎設施屏蔽。

當感染時,“.KOXIC_[Random string]”擴展名將添加到加密文件的名稱中,并在每個目錄中生成TXT文件勒索通知。勒索信的文件名如下。

- WANNA_RECOVER_KOXIC_FILEZ_[Random string].txt

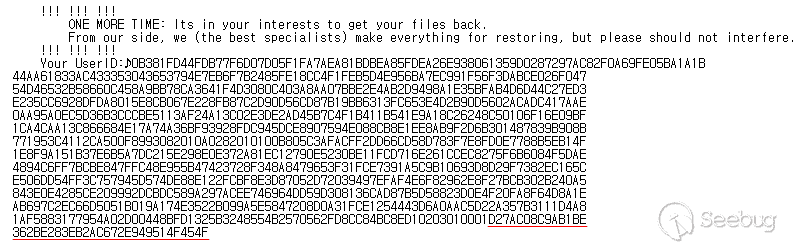

最近收集的勒索信與BlueCrab(Sodinokibi,REvil)勒索軟件的勒索筆記相似,該勒索軟件曾在韓國發行。

BlueCrab有自己的網站,并指定用戶應該通過TOR瀏覽器訪問它。與BlueCrab相反,Koxic勒索軟件通過電子郵件指導聯系。

在過去收集的Koxic勒索軟件樣本中,有些樣本的勒索筆記完全不同,有些則與BlueCrab格式幾乎相同。但這兩個勒索軟件之間似乎沒有直接聯系,因為它們的代碼沒有相似之處。

在這個樣本的勒索信中,有一條威脅信息告訴讀者,他們的重要文件已經被下載,如果他們不達成協議,這些數據將會被泄露,然而,這從來沒有發生過。

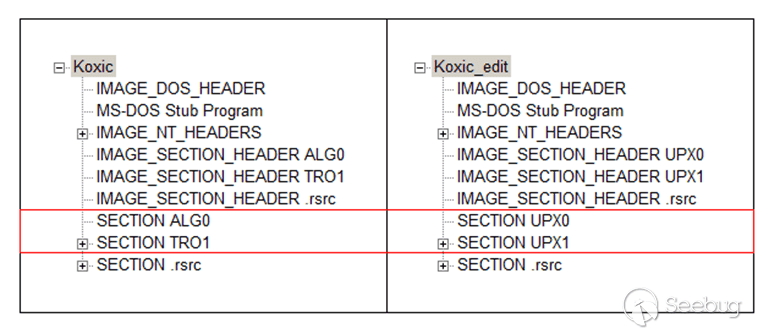

另外需要注意的是,部分名稱被故意更改以隱藏UPX包裝。這種技術被稱為UPX技巧,是一種常用的方法,用UPX打包的文件被修改以阻礙分析或繞過AV軟件的自動解包。

當勒索軟件被執行時,在文件被加密之前會執行以下一系列任務。

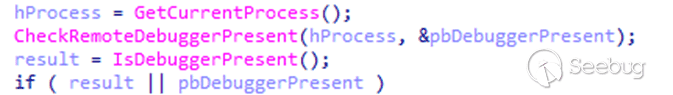

[調試檢查]

使用這兩個檢查調試的API,如果調試過程正在運行,則當前函數將作為無限循環(遞歸調用)運行。如果正在運行調試進程,則會發生堆棧溢出。

[修改系統注冊表]

cmd命令用于修改系統注冊表。修改值以終止Defender并關閉通知,并且存在將遠程會話到期時間延長到最大值的條目。

HKLM\SOFTWARE\Policies\Microsoft\Windows NT\Terminal Services\MaxDisconnectionTime HKLM\SOFTWARE\Policies\Microsoft\Windows NT\Terminal Services\MaxIdleTime HKLM\SOFTWARE\Policies\Microsoft\Windows\HomeGroup\DisableHomeGroup HKLM\SOFTWARE\Policies\Microsoft\Windows Defender\DisableAntiSpyware HKLM\SOFTWARE\Policies\Microsoft\Windows Defender\AllowFastServiceStartup HKLM\SOFTWARE\Policies\Microsoft\Windows Defender\ServiceKeepAlive HKLM\SOFTWARE\Policies\Microsoft\Windows Defender\Real-Time Protection\DisableRealtimeMonitoring HKLM\SOFTWARE\Policies\Microsoft\Windows Defender\Real-Time Protection\DisableBehaviorMonitoring HKLM\SOFTWARE\Policies\Microsoft\Windows Defender\Real-Time Protection\DisableOnAccessProtection HKLM\SOFTWARE\Policies\Microsoft\Windows Defender\Real-Time Protection\DisableScanOnRealtimeEnable HKLM\SOFTWARE\Policies\Microsoft\Windows Defender\Real-Time Protection\DisableIOAVProtection HKCU\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\HideSCAHealth HKCU\Software\Policies\Microsoft\Windows\Explorer\DisableNotificationCenter

[終止進程]

通過執行以下命令,Koxic勒索軟件試圖終止某些進程和服務。但是,因為命令是用換行符而不是“&”運算符分隔的,所以實際上只執行第一行。這被認為是黑客的一個錯誤。

cmd.exe /c taskkill /F /IM MSASCuiL.exe

taskkill /F /IM MSMpeng.exe

taskkill /F /IM msseces.exe

[刪除VSC并終止服務]

執行刪除卷影副本的命令和修改多個服務狀態的其他命令。像上面的例子一樣,只執行第一行,實際上只刪除VSC。

cmd.exe /c vssadmin delete shadows /all /quiet

sc config browser

sc config browser start=enabled

sc stop vss

sc config vss start=disabled

sc stop MongoDB

sc config MongoDB start=disabled

sc stop SQLWriter

sc config SQLWriter start=disabled

sc stop MSSQLServerOLAPService

sc config MSSQLServerOLAPService start=disabled

sc stop MSSQLSERVER

sc config MSSQLSERVER start=disabled

sc stop MSSQLSQLEXPRESS start=disabled

sc stop ReportServer

sc config ReportServer start=disabled

sc stop OracleServiceORCL

sc config OracleServiceORCL start=disabled

sc stop OracleDBConsoleorcl

sc config OracleDBConsoleorcl start=disabled

sc stop OracleMTSRecoveryService

sc config OracleMTSRecoveryService start=disabled

sc stop OracleVssWriterORCL

sc config OracleVssWriterORCL start=disabled

sc stop MySQL

sc config MySQL start=disabled

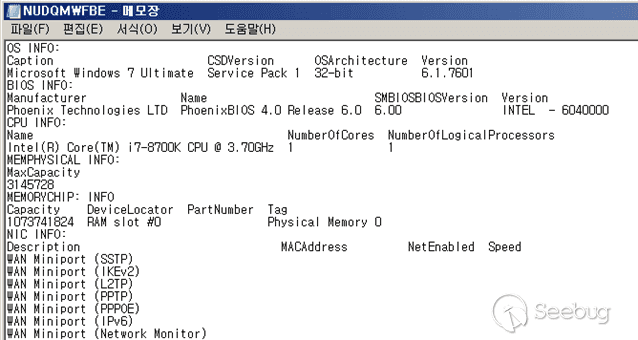

[收集系統信息]

勒索軟件收集系統信息,并將其記錄在%temp%目錄中的隨機文件名下,但沒有發現泄漏此數據的例程。收集的信息包括IP地址、系統帳戶信息、硬盤信息、網絡適配器信息、硬件信息和操作系統信息。

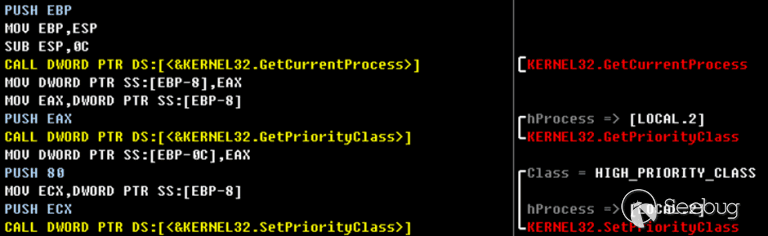

[更改進程優先級并授予特權]

勒索軟件將自己的進程優先級升級為“高”,并檢查和修改(添加)進程令牌權限。添加的權限如下表所示。

SeBackupPrivilege, SeRestorePrivilege, SeManageVolumePrivilege, SeTakeOwnershipPrivilege

[文件加密]

繪制加密目標列表的線程和執行實際加密過程的多個線程同時運行,以逐個加密列表中的目標文件。加密過程包括在使用文件映射功能覆蓋加密數據之前,先更改原始文件的名稱。這里使用的函數調用流程如下。

MoveFileExW – CreateFileMappingW – MapViewOfFile – [Encryption] – UnmapViewOfFile

加密算法是AES CBC模式,它使用32字節長的密鑰和16字節的IV。

值得注意的一點是,當對文件進行加密時,它們是在16字節塊中完成的,但對最后一個塊不使用填充。因此,將文件劃分為16個字節后,文件末尾的剩余部分不加密,而保留原始數據。

似乎開源libtomcrypt被原樣用于加密代碼。

用于文件加密的AES密鑰通過RSA加密后保存在勒索信的末尾。IV值以純文本的形式添加到加密密鑰后面,最終變成以下內容。

文件加密完成后,將在%TEMP%目錄中創建勒索通知,并使用記事本打開。

[加密異常]

- 擴展

諸如“.ps1”和“rtp”之類的條目看起來像是錯誤的。

.386, .adv, .ani, .bat, .bin, .cab, .cmd, .com, .cpl, .cur, .deskthemepack, .diagcab, .diagcfg, .diagpkg, .dll, .drv, .exe, .hlp, .hta, .icl, .icns, .ico, .ics, .idx, .key, .ldf, .lnk, .lock, .mod, .mpa, .msc, .msi, .msp, .msstyles, .msu, .nls, .nomedia, .ocx, .pdb, .prf, .ps1., .rom, rtp, .scr, .shs, .spl, .sys, .theme, .themepack, .wpx,

- 路徑

., .., windows, System Volume Information, SysReset, Config.Msi, bootfont.bin, boot.ini, ntuser.dat, desktop.ini, recycle.bin, $windows.~ws, tor browser, boot, system volume information, perflogs, google, application data, windows, programdata, windows.old, appdata, mozilla, iconcache.db, ntldr, ntuser.dat.log, thumbs.db, bootsect.bak, ntuser.ini, autorun.inf, All Users, microsoft,

AhnLab產品使用以下別名檢測并阻止Koxic勒索軟件。

[文件檢測]

– Ransomware/Win.KoxicCrypt.R533926 (2022.11.11.00)

– Trojan/Win.Wacatac.C5290617 (2022.11.04.00)

– Trojan/Win.Generic.C4963639 (2022.02.11.01)

[行為檢測]

– Ransom/MDP.Delete.M2117

– Malware/MDP.Behavior.M2771

– Ransom/MDP.Decoy.M4475

[IOC信息]

MD5

e9fdad2df8f8b95398f3c8f27e940f5d

3c4fa896e819cb8fada88a6fdd7b2cc7

01a4208ab9d4b2cfa87ffbdef2f8ab78

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/2027/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/2027/

暫無評論