作者:黑莓研究和情報團隊

譯者:知道創宇404實驗室翻譯組

原文鏈接:https://blogs.blackberry.com/en/2022/11/romcom-spoofing-solarwinds-keepass

總結

被稱為RomCom的黑客正在利用SolarWinds、KeePass和PDF Technologies的品牌力量,開展一系列新的攻擊活動。黑莓威脅研究和情報團隊在分析我們最近關于 RomComRAT 的報告中發現的網絡工件時,察覺到了這些活動,該報告稱通過仿冒版本的高級 IP 掃描儀軟件針對烏克蘭軍事機構。

在我們最新的發現中,我們的團隊發現RomCom在其活動中模仿了以下產品:SolarWinds網絡性能監視器,KeePass開源密碼管理器和PDF Reader Pro。

雖然烏克蘭似乎仍然是這場運動的主要目標,但一些英語國家也成為了目標,尤其是英國。這是基于兩個惡意網站的服務條款 (TOS) 和新創建的命令和控制 (C2) 的 SSL 證書。

鑒于目標的地理位置和當前的地緣政治局勢,RomCom RAT黑客不太可能是出于網絡犯罪動機。

攻擊向量

為了應對攻擊,RomCom 黑客執行以下簡化方案:從供應商處獲取原始合法 HTML 代碼進行欺騙,注冊類似于合法域的惡意域,木馬化合法應用程序,將惡意捆綁包上傳到誘騙網站,向受害者部署有針對性的釣魚電子郵件,或者使用其他感染者載體,我們將在下面詳細介紹。

RomCom武器化

RomCom SolarWinds網絡性能監控活動

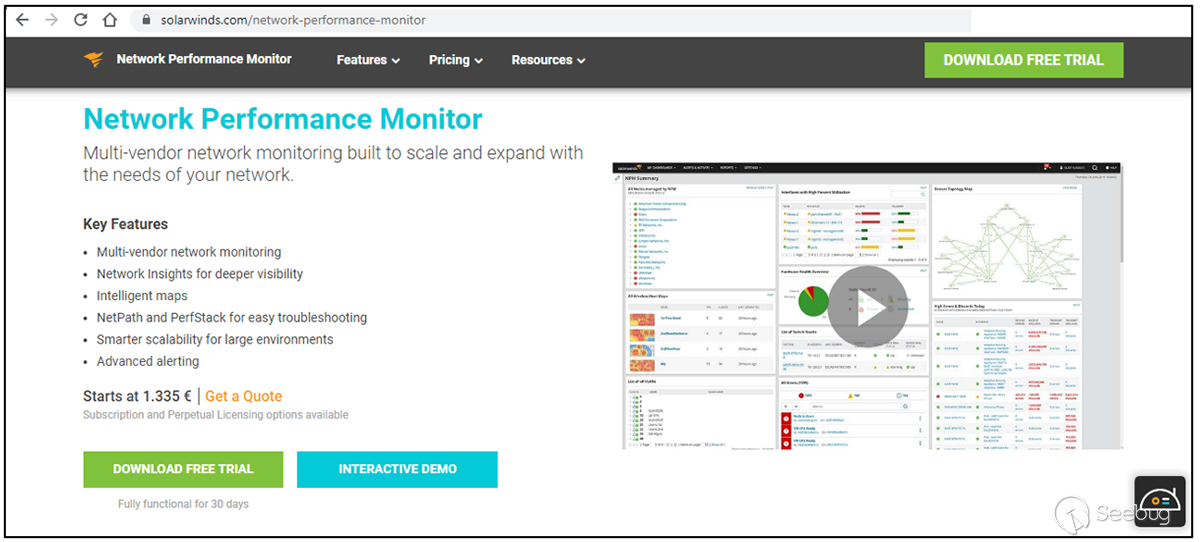

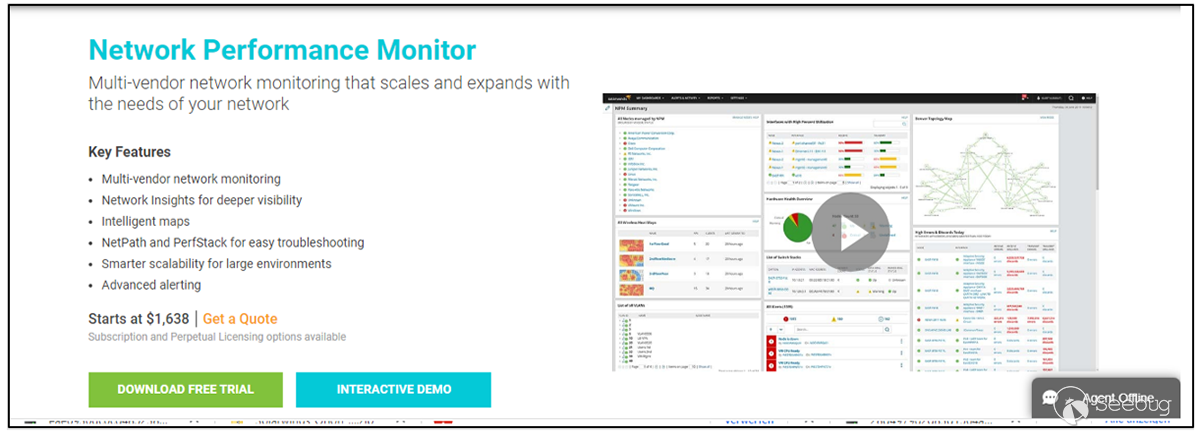

看看下面兩個屏幕截圖,觀察真正的 SolarWinds NPM 網站和虛假網站的對比情況。

此攻擊的部署是通過 SolarWinds 網絡性能監控 (NPM) 應用程序的特洛伊木馬版本進行的。從冒充的 SolarWinds 網站下載免費試用版時,將顯示合法的注冊表格。如果填寫完畢,真正的 SolarWinds 銷售人員可能會聯系受害者以跟進產品試用。該技術誤導受害者相信最近下載和安裝的應用程序是完全合法的,從而在不知不覺中下載了惡意 RomCom 遠程訪問木馬 (RAT) 的投放器。

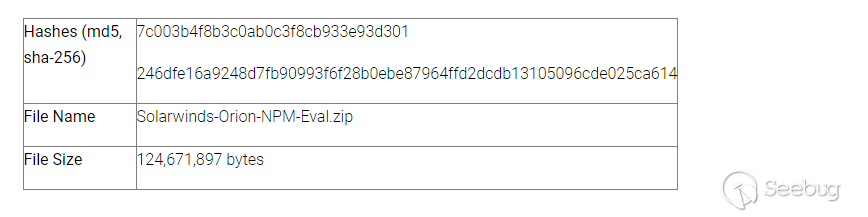

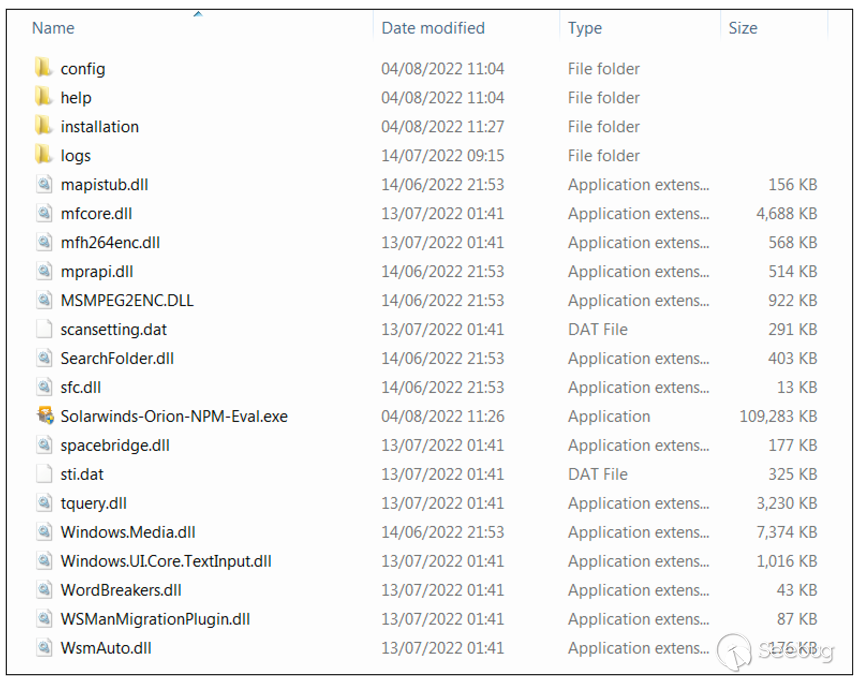

“Solarwinds-Orion-NPM-Eval.exe”文件包含來自“Wechapaisch Consulting & Construction Limited”的數字證書。黑客之前在“advancedipscanner.msi”文件中使用了相同的證書信息,我們在之前對此黑客的調查中發現了這一細節。需要注意的是,合法文件由“SolarWinds Worldwide, LLC”進行數字簽名。

“Solarwinds-Orion-NPM-Eval.exe”在資源部分包含三個嵌入式x64文件:

- X86 – 包含“c:\users\123\source\repos\ins_asi\win32\release\instlib.pdb”,這與我們之前在“setup.exe”文件中看到的PDB路徑相同。

- X87 – 一個干凈的、經過數字簽名的SolarWinds Orion安裝程序。

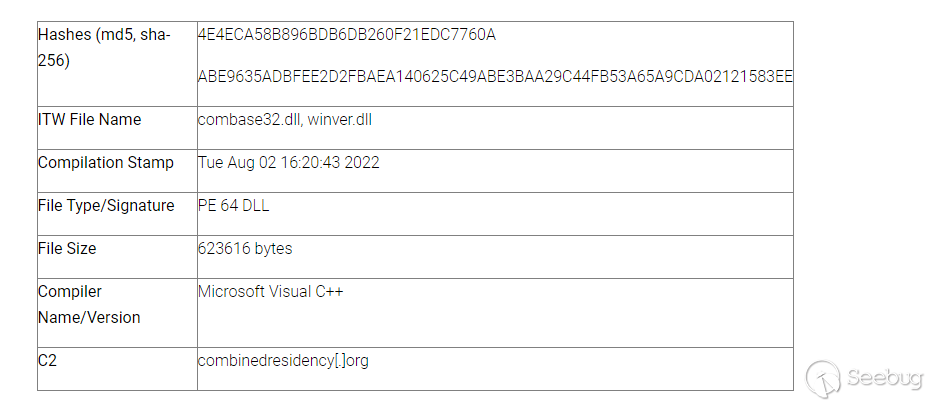

- X88 – RomCom RAT滴管。此DLL調用“rundll32.exe”并運行“fwdTst”導出,將x64 RomCom RAT放入“C:\Users\user\AppData\Local\Temp\winver.dll”位置。

KeePass RomCom活動

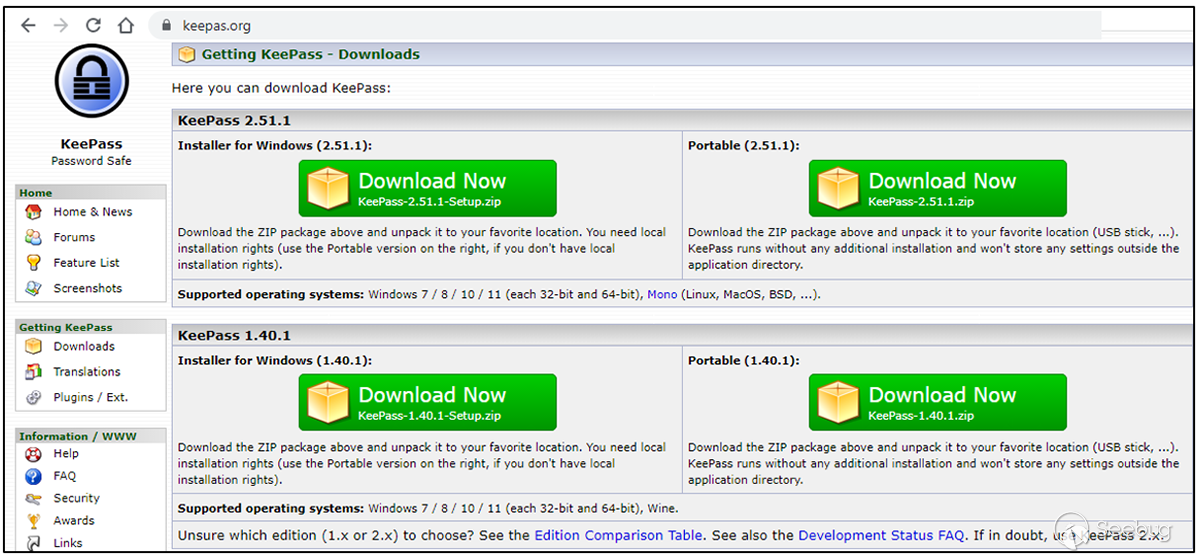

11月1日,黑莓威脅研究和情報團隊又有了另一項發現。RomCom團隊發起了一場新的攻擊活動,濫用名為KeePass的流行密碼管理器。當有人從假冒但看起來合法的KeePass網站下載應用程序時,攻擊者會將一個名為“KeePass-2.52”的惡意捆綁包投放到受害者的計算機上。

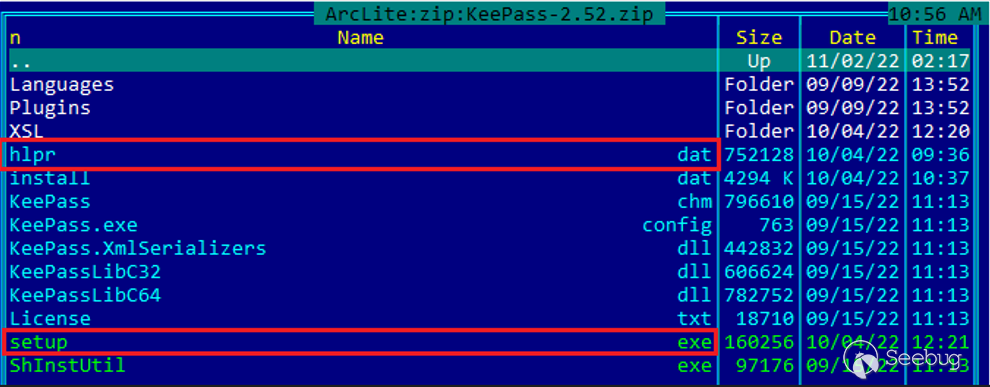

假冒的KeePass.org網站發布了一個名為“KeePass-2.52.zip”的木馬捆綁包。解壓后,它包含以下文件:

如上面的屏幕截圖所示,KeePass-2.52.zip文件中包含兩個惡意文件:

- Setup.exe–啟動RomCom RAT dropper的文件:PDB C:\Users\123\source\repos\ins_asi\Win32\Release\setup.pdb

- hlpr.dat是一個RomCom RAT dropper。

我們的團隊跟蹤了RomCom Netflows,發現了兩個用烏克蘭語偽造的KeePass和PDF Reader Pro網站。這兩個欺騙網站都在同一個URL上托管其服務條款頁面,并暗示軟件提供商由英國公司托管。

href="privacy/uk_privacy.html"

href="privacy/uk_term.html"

href="privacy/uk_disclaimer.html"

黑莓研究和情報團隊的Netflow分析還發現了一個新的C2,該C2于10月27日注冊,使用模擬英國所有權的SSL證書:

發行人:C=GB,ST=大倫敦,L=哈蒙茲沃思,O=英國政府,OU=dgtlocean.com,CN=ca dgtlocean.com/emailAddress=ca(at)mail.com 發行人:C=GB,ST=大倫敦,L=倫敦,O=政府數字服務,OU=you-supported.com,CN=ca you-supported.com/em

深度=0 C=GB,ST=英國,L=切斯特菲爾德,O=皇家郵政集團有限公司,OU=Group1,CN=Group1.A,電子郵件地址=server(at)mail.com

結論

RomCom黑客正在積極部署針對烏克蘭受害者和全球英語目標的新運動。根據TOS,英國的受害者可能是一個新的目標,而烏克蘭仍然是主要焦點。

需要注意的是:

- 黑客構建的特洛伊木馬捆綁包并不表示上述供應商遭到入侵

- 合法公司沒有參與任何攻擊

- 黑客創建了虛假網站來模仿真實網站

RomCom RAT,古巴勒索軟件和工業間諜有明顯的聯系。工業間諜 是一個相對較新的勒索軟件組織,于 2022 年 4 月出現。然而,考慮到目標的地理位置和特征,結合當前的地緣政治局勢,目前尚不清楚RomCom黑客的真正動機是否純粹是網絡犯罪。

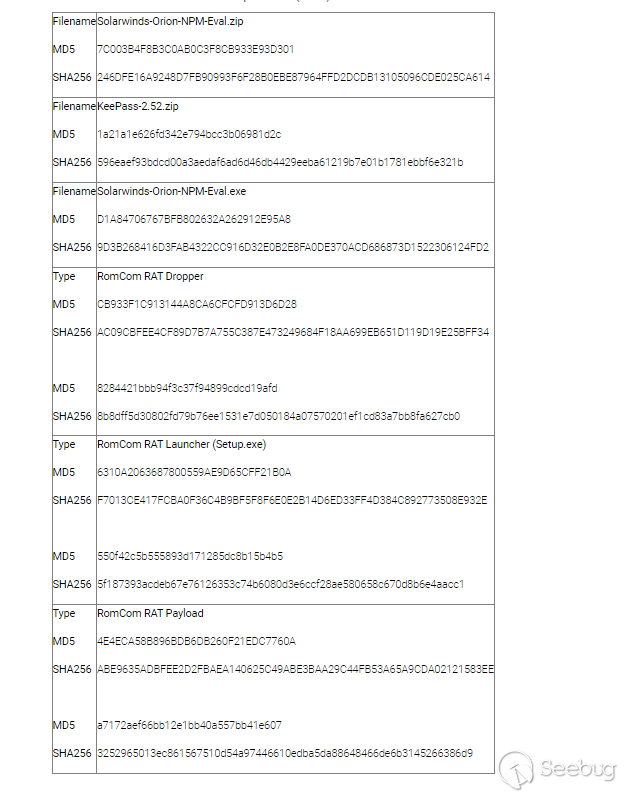

RomCom RAT IoC

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/2005/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/2005/

暫無評論