作者:黑莓研究和情報團隊

譯者:知道創宇404實驗室翻譯組

原文鏈接:https://blogs.blackberry.com/en/2022/10/unattributed-romcom-threat-actor-spoofing-popular-apps-now-hits-ukrainian-militaries

總結

曾經不為人知的RomCom RAT黑客現在瞄準烏克蘭軍事機構。已知同一黑客部署流行軟件“高級IP掃描儀”的欺騙版本,在公開曝光后,它切換到了另一個流行應用程序,稱為“PDF Filler”。這表明其背后的團隊正在積極開發新功能。

背景

最初的“高級IP掃描器”活動發生在2022年7月23日。一旦受害者安裝了特洛伊木馬捆綁包,就會將RomCom RAT丟棄到系統中。2022年10月10日,黑客通過混淆所有字符串、作為COM對象執行等方式改進了規避技術。

攻擊向量

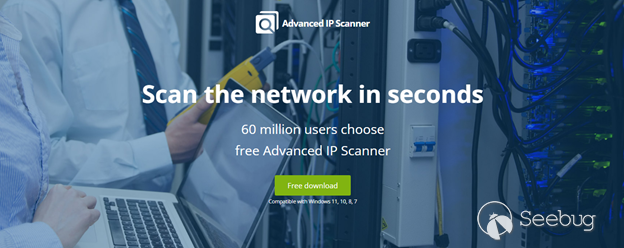

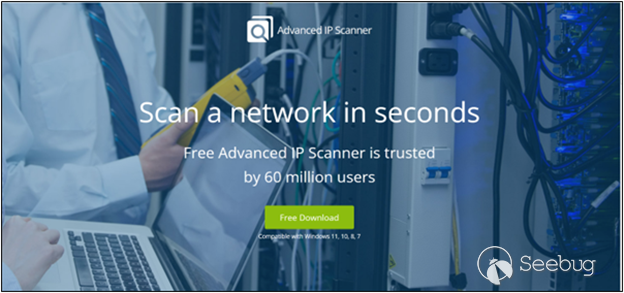

早期版本的RomCom RAT是通過欺騙合法的“高級IP掃描儀”應用程序網站的虛假網站分發的。特洛伊木馬化的“高級IP掃描程序”軟件包托管在“高級IP掃描程序[.]com”和“高級IP掃描儀[.]com”域上。這兩個域在歷史上都解析為相同的IP地址167[.]71[.]175[.]165。 黑客還確保這兩個虛假網站看起來與原始網站幾乎相同——“高級IP掃描程序.com”。

10月20日,這名黑客在“pdfFiller”網站上部署了一場新的惡意活動,刪除了一個特洛伊木馬版本,并將RomCom RAT作為最終有效載荷。

武器化

最早版本的RomCom RAT采用“高級IP掃描儀”軟件包。黑莓研究和情報團隊已經確定了兩個版本——“Advanced_IP_Scanner_V2.5.4594.1.zip”和“advancedipscanner.msi”。黑客通過在文件名中添加單個字母“V”來欺騙名為“Advanced_IP_Scanner_2.5.4594.1.exe”的合法工具。

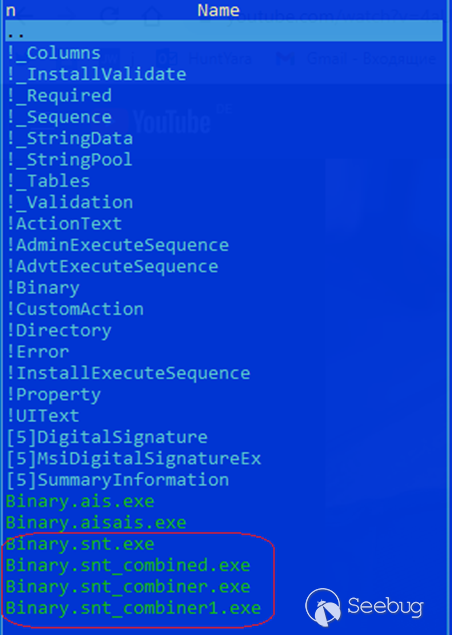

解壓縮后,它包含27個文件,其中四個是惡意投放器。

Dropper RomCom從其資源中提取有效負載,并在以下文件夾中創建它:

С:\Users\Username\AppData\Local\Temp\winver.dll

RomCom的主要功能包括但不限于收集系統信息(磁盤和文件信息枚舉),以及有關本地安裝的應用程序和內存進程的信息。它還截屏并將收集的數據傳輸到硬編碼的命令和控制(C2)。如果收到特殊命令,它支持從受害者的計算機上自動刪除。

最新版本的RomCom RAT已捆綁在“PDFFiller.zip”包中。

與攻擊烏克蘭軍事機構有關

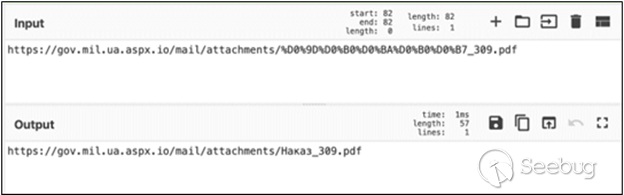

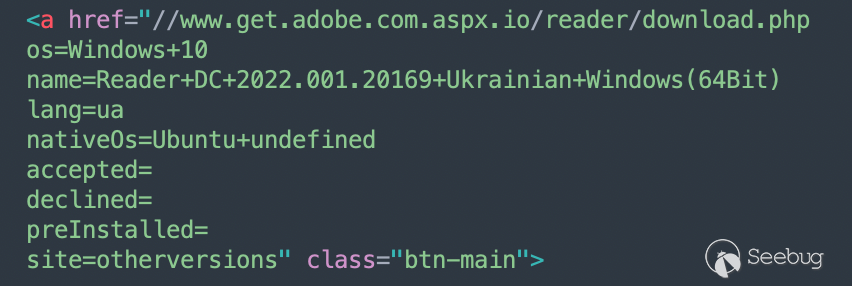

10月21日,RomCom RAT背后的黑客瞄準了烏克蘭的軍事機構。最初的感染媒介是一封帶有嵌入式鏈接的電子郵件,該鏈接導致一個虛假網站丟棄下一階段的下載程序。誘餌是一份烏克蘭語的假文件,名為“Наказ_309.pdf”(英語翻譯為“Order_309.pdf”)。

這是一個 HTML 文件,其中包含下一階段惡意可移植可執行 (PE) 文件的下載 URL。

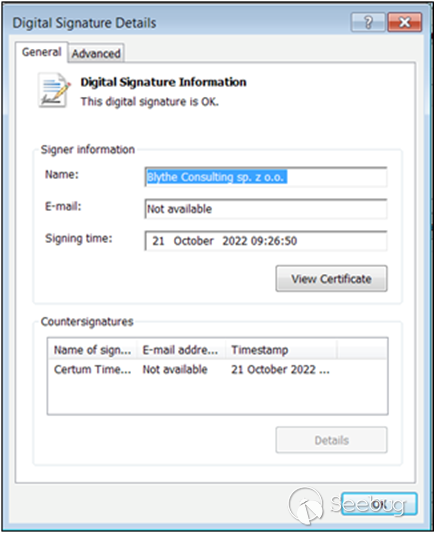

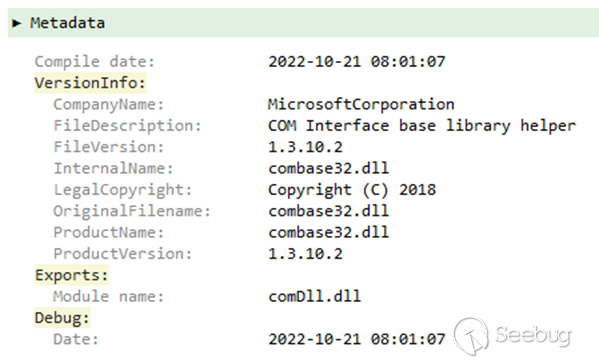

丟棄的惡意“AcroRdrDCx642200120169_uk_UA.exe”文件具有簽名者“Blythe Consulting sp. z o.o.”的有效數字簽名。

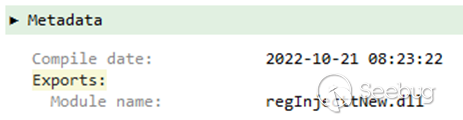

執行時,它將刪除以下文件:“C:\Users\Public\Librarys\WinApp.dll”。刪除的“WinApp.dll”文件包含一個導出文件“fwdTst”。通過調用“rundll32.exe”proce3ss,導出將運行。與之前一樣,RomCom RAT最終有效載荷從資源中提取并保存為“C:\Users\Public\Librarys\rtmpak.dll”。

合法的“pdfFiller”應用程序使用相同的簽名者“Blythe Consulting sp. z o.o.”。如上所述,該應用程序在最新的活動中被 RomCom RAT黑客濫用。

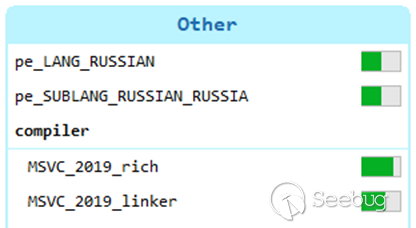

RomCom RAT投放器和最終的RAT都包括本地俄語和俄語變體:

目標

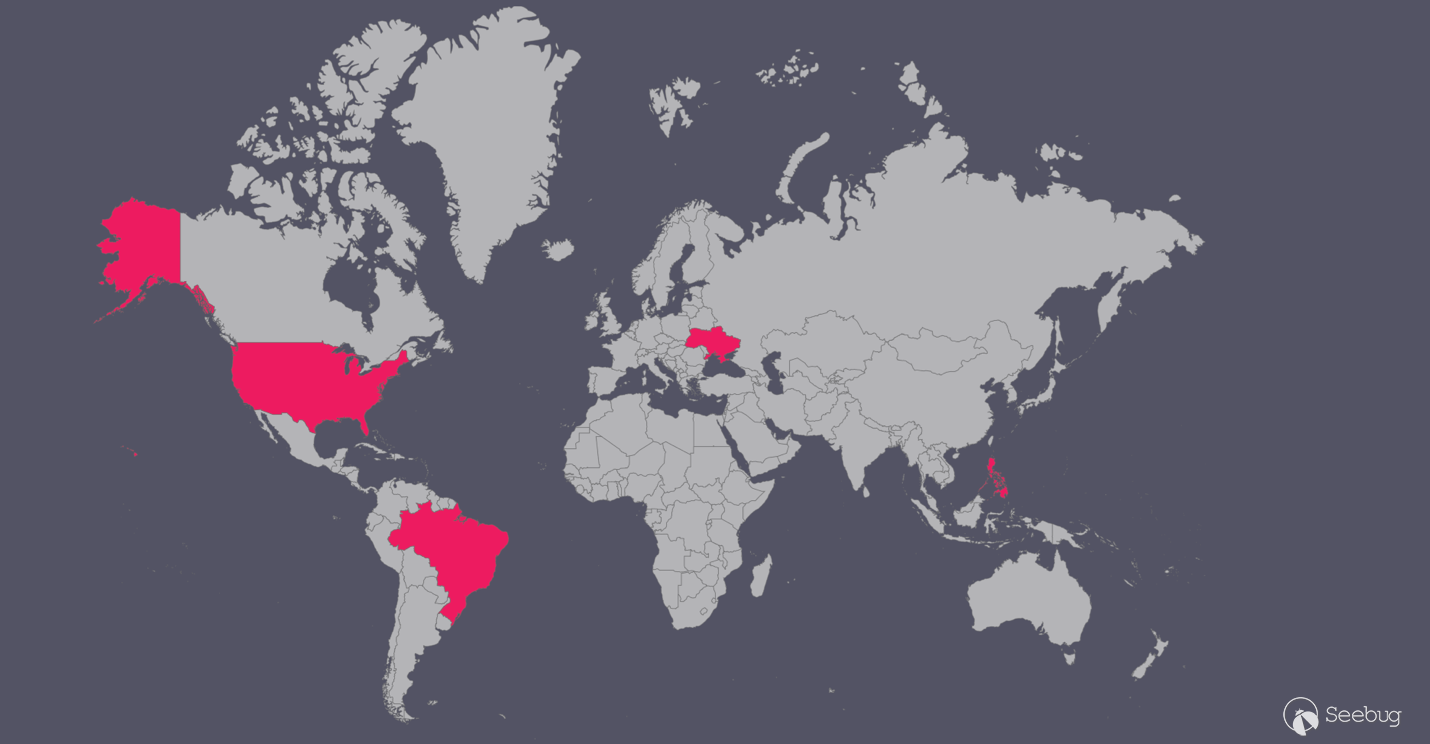

除了針對烏克蘭軍事機構的最新活動外,我們還發現RomCom黑客針對美國、巴西和菲律賓的IT公司、食品經紀人和食品制造。

結論

RomCom RAT黑客正在積極開發針對全球受害者的新技術。很有可能會有新的黑客活動。在發布時,沒有明顯的聯系到任何被歸因的黑客。

我們正在發布以前和最近針對烏克蘭的活動的參考IOC。

IoC

| Hashes (sha-256) | C2 |

|---|---|

| 3e3a7116eeadf99963077dc87680952cca87ff4fe60a552041a2def6b45cbeea | CombinedResidency[.] |

| 983833334d168cd4274467f48171489e019b86b51e687738565a93dd3f58d0aa | orgoptasko[.]com |

| 05681ff7cae6b28f5714628a269caa5115da49c94737ce82ec09b4312e40fd26 | 4qzm[.]com |

| 59f0c3b7890f11217ad37764f225cd1c9d27747495d80dadde40b78edfbfa21e | notfiled[.]com |

| e80d80521238008bf6f429e072eaf6030c06e2d3123d03ea9b36f5a232a1ec90 | |

| 61e349518ca3f10d1e7aae0be95bc43dc23843c8acf177831cdfd48f26a07c72 | |

| a2511c5c2839bfbdf9c0f84f415d5eae168456e5d3f77f1becdbcd69fba4daa4 | |

| 56a6fb2e2b6a801351175f2aa30a63d44e9ba69f177f6fe20dad348b4d6fb0d1 | |

| 9f61259c966f34d89b70af92b430ae40dd5f1314ee6640d16e0b7b0f4f385738 | |

| c116a0aafdc2765e38b4f5efdf89960997abf0db81daa8f5380ce3c893e9af96 | |

| 4fc9202ff84ef84b8c5e6140b66ac3d04570daf886a7f1ae31661ade882f963e | |

| 494b43198db467f506e9857f39ebe8f8bf6d871776eba092a7e2f2140046e16d | |

| 068117b406940ac510ed59efd1d7c7651f645a31bd70db6de16aba12c055aae6 | |

| 80d78703de91d292c031275b4493966e363f5fa065edd79e0fd63aa2573b44a4 |

采取的應對措施

import "pe"

import "math"

rule targeted_RomComRat : RomCom deployed via trojanized legitimate apps

{

meta:

description = "Rule detecting RomCom RAT used to attack Military Institutions from Ukraine"

author = " The BlackBerry Research & Intelligence team"

date = "2022-18-10"

license = "This Yara rule is provided under the Apache License 2.0 (https://www.apache.org/licenses/LICENSE-2.0) and open to any user or organization, as long as you use it under this license and ensure originator credit in any derivative to the BlackBerry Research & Intelligence Team"

hash = "9f61259c966f34d89b70af92b430ae40dd5f1314ee6640d16e0b7b0f4f385738"

strings:

//comDll.dll

$x0 = {636f6d446c6c2e646c6c}

//combase32.dll

$x1 = {63006f006d006200610073006500330032002e0064006c006c00}

condition:

uint16(0) == 0x5a4d and

pe.number_of_sections == 7 and

pe.sections[0].name == ".text" and

math.entropy(pe.sections[0].raw_data_offset, pe.sections[0].raw_data_size) >= 6.5 and

pe.sections[1].name == ".rdata" and

math.entropy(pe.sections[1].raw_data_offset, pe.sections[1].raw_data_size) >= 5.2 and

pe.sections[2].name == ".data" and

pe.sections[3].name == ".pdata" and

math.entropy(pe.sections[3].raw_data_offset, pe.sections[3].raw_data_size) >= 5.5 and

pe.sections[4].name == "_RDATA" and

math.entropy(pe.sections[4].raw_data_offset, pe.sections[4].raw_data_size) >= 2.4 and

pe.sections[5].name == ".rsrc" and

math.entropy(pe.sections[5].raw_data_offset, pe.sections[5].raw_data_size) >= 2.85 and

pe.sections[6].name == ".reloc" and

math.entropy(pe.sections[6].raw_data_offset, pe.sections[6].raw_data_size) >= 5.3 and

pe.number_of_resources == 2 and

pe.exports("startFile") and

pe.exports("startInet") and

all of ($x*)

} 本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1999/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1999/

暫無評論