作者:CybleBlogs

譯者:知道創宇404實驗室翻譯組

原文鏈接:https://blog.cyble.com/2022/10/14/online-file-converter-phishing-page-spreads-redline-stealer/

用于交付有效負載的Windows快捷方式文件

今天,許多人之所以使用在線數字工具,僅僅是因為它們易于使用,并且它們為用戶提供了一個有效執行各種操作的平臺。這些工具是托管在網站上的基于Web的軟件,可以通過互聯網訪問,而無需在用戶的計算機上下載和安裝任何內容。有許多在線數字工具可以實現多種任務,例如共享文件、設計徽標、創建流程圖、轉換文件、制作PDF文檔、編輯視頻和音頻等。

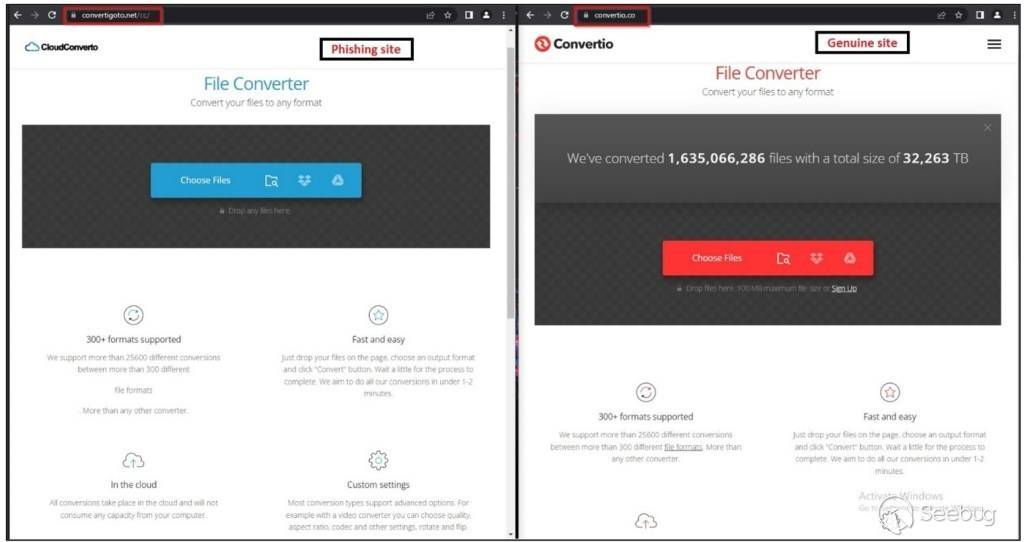

最近,Cyble研究和情報實驗室(CRIL)發現了一個名為“hxxps://convertigoto.net/” 的網絡釣魚網站,該網站冒充了真正的“Convertio”網站。Convertio是一個簡單的在線工具,可將文件轉換為不同的文件格式,包括文檔、圖像、電子表格、電子書、檔案、演示文稿、音頻、視頻等。釣魚網站經過精心設計,看起來類似于合法的 Convertio 網站,如下圖所示。

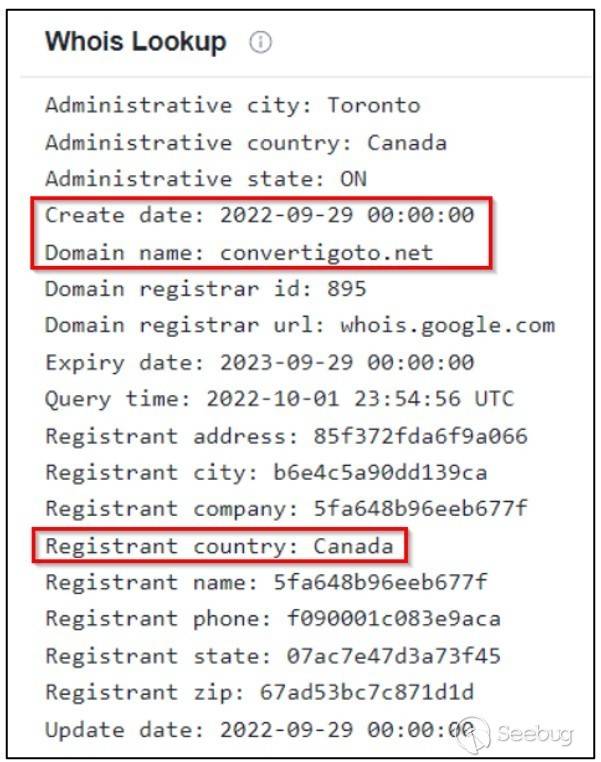

下圖顯示了釣魚域名的“Whois”信息,表明該域名最近已注冊,并一直積極瞄準在線文件轉換工具的用戶。

技術細節

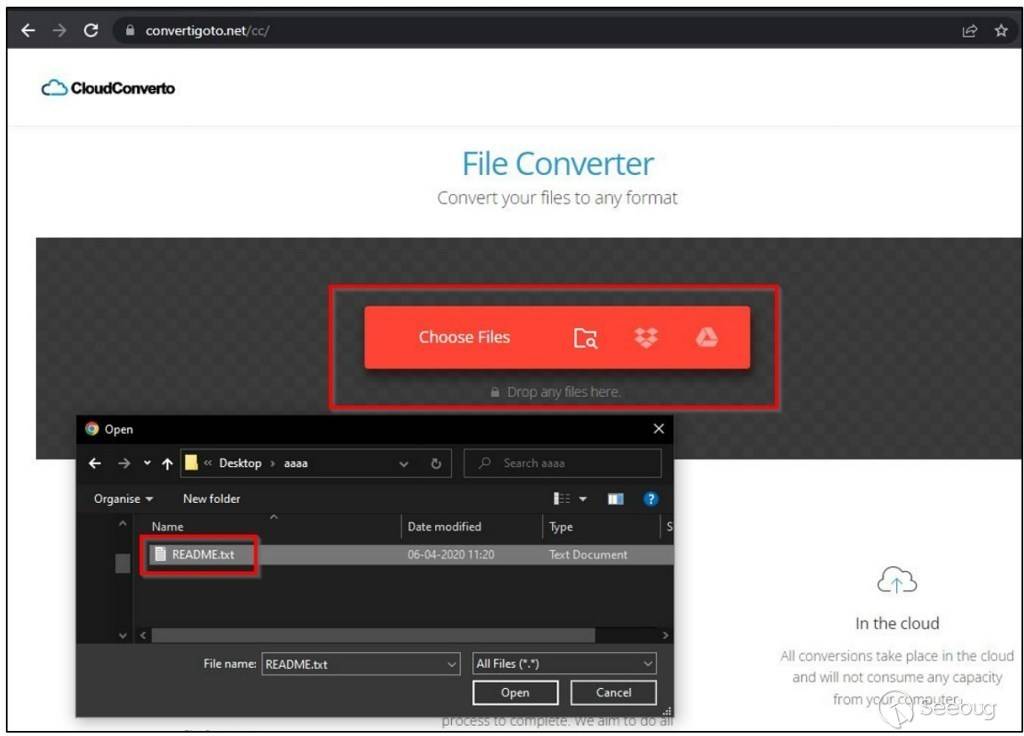

當用戶訪問網絡釣魚頁面時,在線工具會提示他們選擇需要轉換為其他文件類型的輸入文件,如下所示。

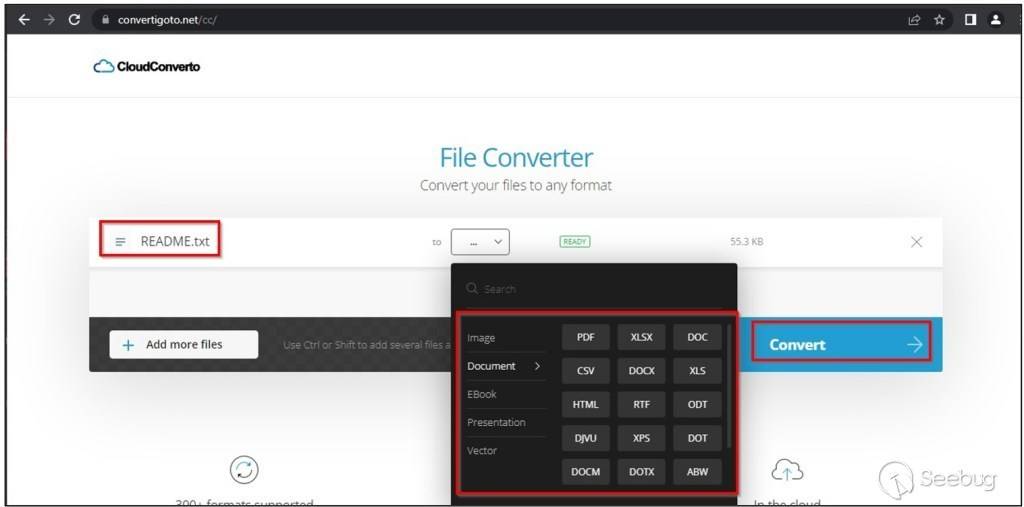

選擇文件后,該工具允許用戶選擇要轉換的目標文件擴展名,如下所示。

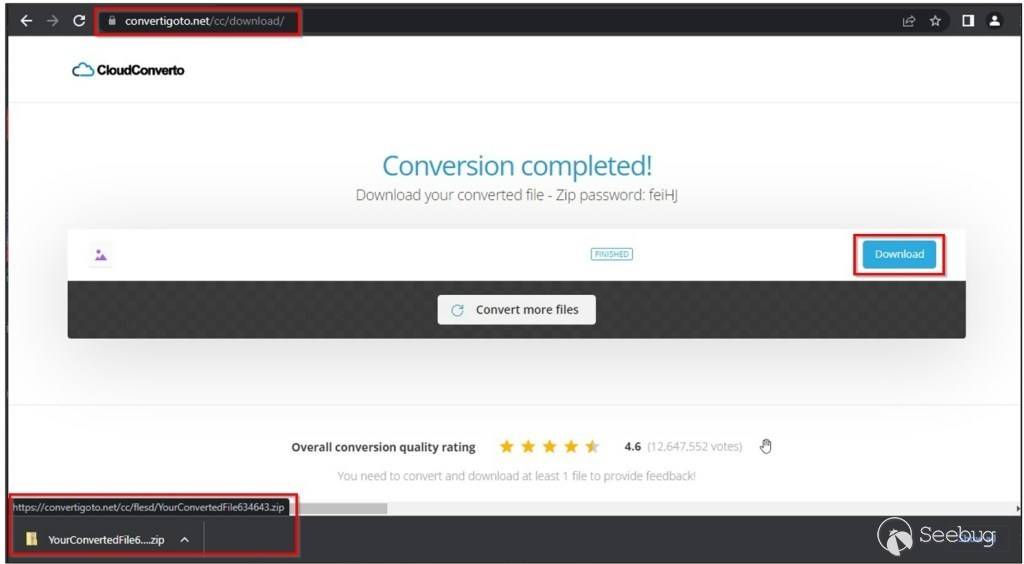

選擇文件類型并單擊頁面上的“轉換”按鈕后,用戶將被重定向到下載頁面,并顯示“下載”按鈕以獲取其轉換后的文件。當用戶單擊釣魚網站中的“下載”按鈕時,實際感染就開始了,該按鈕下載了一個zip存檔文件- “YourConvertedFile634643.zip”-如下所示。

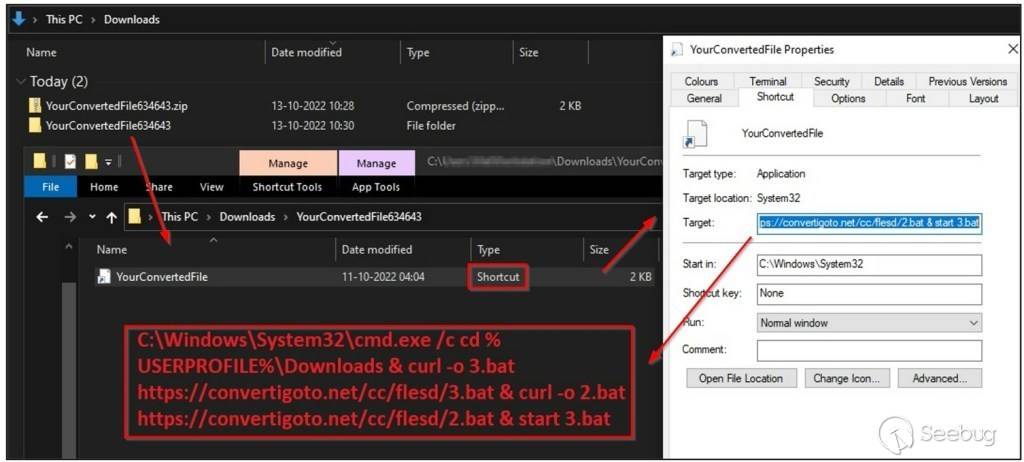

zip存檔包含一個快捷方式文件“YourConvertedFile.lnk”,而不是用戶選擇用于轉換的實際文件類型。下圖顯示了從下載的zip文件中提取的快捷方式文件及其目標命令行。

執行快捷方式文件后,它使用“curl executable”從以下URL將名為“2.BAT”和“3.BAT”的兩個BAT文件下載到“%USERPROFILE%\Downloads”目錄,并啟動“3.BAT”批處理文件:

- hxxps[:]//convertigoto[.]net/cc/flesd/3[.]bat

- hxxps[:]//convertigoto[.]net/cc/flesd/2[.]bat

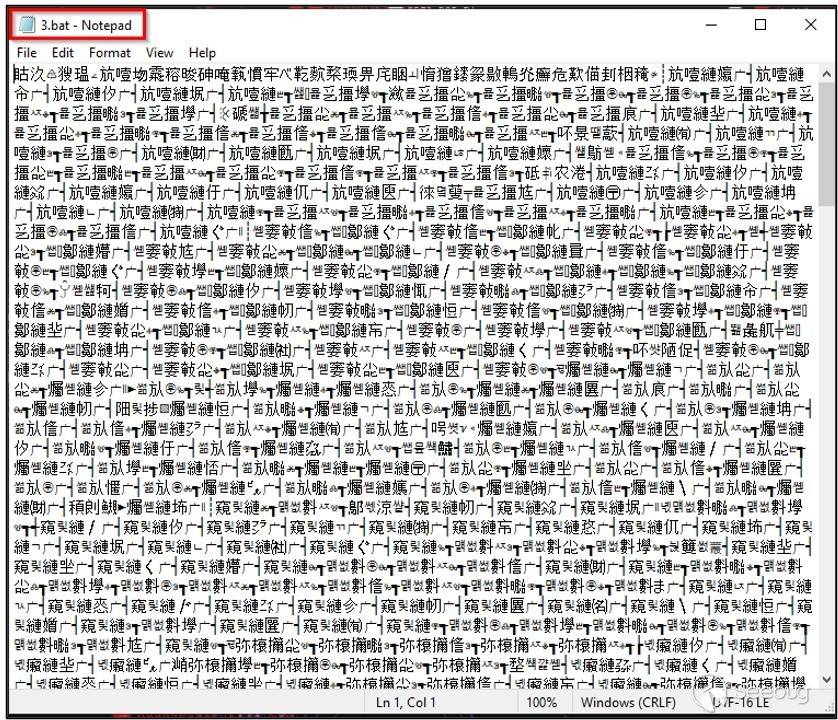

“3.bat”批處理文件的內容如下所示。

啟動“3.bat”批處理文件后,它將運行以下 PowerShell 命令,將文件擴展名(“exe”>“bat”)和驅動器路徑(“C:”)添加到 Windows Defender 的排除列表中。

- PowerShell – WindowStyle Hidden Add-MpPreference -ExclusionExtension “exe”

- PowerShell – WindowStyle Hidden Add-MpPreference -ExclusionExtension “bat”

- PowerShell – WindowStyle Hidden Add-MpPreference -ExclusionPath “C:”

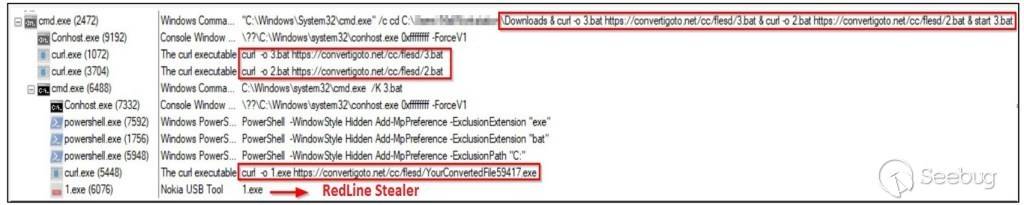

然后,“3.bat”使用“curl executable”從以下URL進一步下載一個具有PDF文件圖標的可執行有效載荷,名為“YourConvertedFile59417.exe”,并在重命名為“1.exe”后執行:

- hxxps[:]//convertigoto[.]net/cc/flesd/YourConvertedFile59417[.]exe

下圖顯示了從網絡釣魚站點下載快捷方式文件的流程樹。

可執行文件的行為表明,有效負載是一種稱為“RedLine Stealer”的已知惡意軟件。RedLine Stealer是一種用C#編寫的惡意軟件,使用SOAP API與其C&C(命令和控制)服務器通信。該竊取器能夠從web瀏覽器、加密貨幣錢包和應用程序(如FileZilla、Discord、Steam、Telegram和VPN客戶端)中竊取信息。

它還收集有關受感染計算機的信息,例如操作系統、系統硬件、正在運行的進程、防病毒產品、已安裝的程序和系統語言。在收集受害者的信息后,它會將所有被盜的詳細信息泄露到遠程C&C服務器。

此惡意軟件還可以上傳和下載文件,執行命令,并定期將有關受感染計算機的信息發送到C&C服務器。您可以在此處閱讀CRIL對Redline stealer博客的深入分析。

結論

在線工具因其便利性、可訪問性、可行性和易操作性等優點,被廣泛用于專業和個人用途。TA通常面向具有廣泛用戶群或受眾的Web 應用程序。他們創建了一個類似于真實網站的網絡釣魚網站,誘使受害者下載惡意軟件。

在這種特殊情況下,TA創建了一個偽造的文件轉換器釣魚網站來傳遞RedLine惡意軟件有效載荷,因為許多用戶利用在線轉換器工具轉換文件以進行日常工作。RedLine Stealer惡意軟件因其豐富多樣的功能而在竊取者家族中脫穎而出。此外,RedLine Stealer背后的TA非常活躍,并在惡意軟件即服務(MaaS)模式下銷售此產品。

Cyble研究和情報實驗室(CRIL)持續監測網絡釣魚活動和惡意攻擊,無論它們是正在進行或是正在出現。我們將繼續向讀者提供最新的研究結果和分析。

建議

- 避免從Warez/Torrent網站下載盜版軟件。YouTube、Torrent等網站上的“黑客工具”包含此類惡意軟件。

- 盡可能使用強密碼并實施多重身份驗證。

- 在計算機、移動設備和其他連接的設備上打開自動軟件更新功能。

- 在連接的設備(包括 PC、筆記本電腦和移動設備)上使用知名的防病毒和互聯網安全軟件包。

- 避免在未驗證其真實性的情況下打開不受信任的鏈接和電子郵件附件。

- 教育員工如何保護自己免受網絡釣魚攻擊和不受信任的 URL 等威脅。

- 阻止可用于傳播惡意軟件的 URL,例如Torrent/Warez。

- 監控網絡級別的信標,以阻止惡意軟件或TA的數據滲出。

- 在員工系統上啟用數據丟失預防(DLP)解決方案。

MITRE ATT&CK?技術

| 策略 | 技術ID | 技術名稱 |

|---|---|---|

| 初始訪問 | T1567型 | 網絡釣魚 |

| 執行 | T1204 T1064 T1059 T1047 | 用戶執行腳本PowerShell Windows管理工具 |

| 權限提升 | T1056 | 進程注入 |

| 防御規避 | T1562 T1497 | 禁用或修改工具虛擬化/沙盒規避 |

| 憑據訪問 | T1002型 | 操作系統憑據轉儲 |

| 發現 | T1057 T1082 T1518 | 進程發現 系統信息發現 安全軟件發現 |

| 收集 | T1005型 | 來自本地系統的數據 |

| 命令與控制 | T1071 T1573 T1105 | 應用層協議加密通道入口工具傳輸 |

IOC

| 指標 | 指標類型 | 描述 |

|---|---|---|

| 0350d40da8135fe9c8c61a939602dedd 6e30860d6b5c6348d7143f74b2ad734eee716da3 1089a26c46bb0e5a247593e5defd80503dc0d4950ee522f1de54fca99b1c21f6 | MD5 SHA1 Sha256 | Zip文件 |

| 8be13313460c5f1befb20a1051f9f850 9e1dafcd668cb89d82ae85806d5b67f54509cb55 f74b170a7f8258bc8824f0f5efad26e8081f793cc1c4d5282a5fcc43c3d71368 | MD5 SHA1 Sha256 | LNK文件 |

| 209b97fe681f86b71162153b4ddbce32 18ddf2b3f414a970cc3915dc69b8d06eff55d4da 70f56299a49fdb0994adfff42b3d4b74f7036193d8a783ee8223180bf0b30bed | MD5 SHA1 Sha256 | BAT 文件 “3.bat” |

| 303c63a7c8d3b15c72e079e720fc4ae4 9dac60afed2565c94ed3e1716032a9d989f82307 eb7d31a5a641b057aa250442dc5252d4214ca282632ebd24a79644fe358fbe18 | MD5 SHA1 Sha256 | 可執行文件 |

| hxxps[:]//convertigoto[.]net// | URL | 網絡釣魚網站 |

| hxxps[:]//convertigoto[.]net/cc/flesd/3[.]bat | URL | 惡意軟件分發網址 |

| hxxps[:]//convertigoto[.]net/cc/flesd/2[.]bat | URL | 惡意軟件分發網址 |

| hxxps[:]//convertigoto[.]net/cc/flesd/YourConvertedFile59417[.]exe | URL | 惡意軟件分發網址 |

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1991/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1991/

暫無評論