作者:Tom Hegel

譯者:知道創宇404實驗室翻譯組

原文鏈接:https://www.sentinelone.com/blog/8220-gang-cloud-botnet-targets-misconfigured-cloud-workloads/

2022 年 7 月,我們報道了 8220 Gang,這是我們觀察到的眾多低技能犯罪軟件團伙之一,通過已知漏洞和遠程訪問暴力強迫感染媒介感染云主機。我們注意到,8220 Gang已將其云服務僵尸網絡擴展到全球約的30000臺主機。

最近幾周,該組織輪換了其攻擊基礎設施,繼續將受感染的主機納入其僵尸網絡中,并分發加密貨幣挖掘惡意軟件。

錯誤配置是感染嘗試的關鍵

8220 Gang的攻擊仍在繼續,速度與我們之前報告的一致。大多數活動受害者仍在操作過時或配置錯誤的Docker、Apache、WebLogic版本以及各種Log4J易受攻擊的服務版本。

8220 Gang通過掃描公共互聯網上配置錯誤或易受攻擊的主機來識別目標。受害者通常使用云基礎設施,如AWS,Azure等,以及配置錯誤的實例,允許遠程攻擊者獲得訪問權限。運行 Docker、Confluence、Apache WebLogic 和 Redis 的公共可訪問主機很容易被發現和攻擊,并且無需多少技術知識。眾所周知,8220 Gang在感染后利用SSH暴力攻擊在受損網絡內進行橫向移動。

最近作為礦工機器人進行通信的頂級受害者暴露了Ububquiti Unifi云密鑰,這些云密鑰運行過時的網絡控制器軟件或Prometheus容器監控系統。被利用的漏洞通常不是最新的(例如 CVE-2019-2725),Oracle Weblogic 漏洞被用來下載安裝程序腳本,例如 871f38fd4299b4d94731745d8b33ae303dcb9eaa。感染嘗試的目標仍然是擴大僵尸網絡,并在可能的情況下擴大加密貨幣主機挖礦。

8220 Gang利用PureCrypter

我們已經觀察到8220 Gang使用PureCrypter惡意軟件即服務。PureCrypter是一種自2021年以來以低成本提供的加載器服務,并且被觀察到分發了大量商品惡意軟件。8220 Gang針對的Windows系統已由PureCrypter下載器通過該組的傳統C2基礎架構提供服務,最常見的是89.34.27[.]167。下載程序隨后會根據注入器圖像擴展URL返回。使用Discord url也可以觀察到非法未成年人的下載。

一個明顯的例子是礦工ee6787636ea66f0ecea9fa2a88f800da806c3ea6在妥協后交付。這個加載程序指向Discord:

https://cdn.discordapp[.]com/attachments/994652587494232125/1004395450058678432/miner_Nyrpcmbw[.]png并下載833cbeb0e748860f41b4f0192502b817a09eff6a,最終在受害者主機上開始加密挖掘。

毫不意外,8220 Gang正在嘗試新的裝載機和礦工,同時嘗試對公開服務進行傳統開采。隨著威脅形勢的發展,我們可以預期黑客會尋求新的方法來阻止防御,隱藏他們的活動,并且試圖提高攻擊成功率。這只是8220 Gang的一個新的迭代嘗試。

改變基礎設施

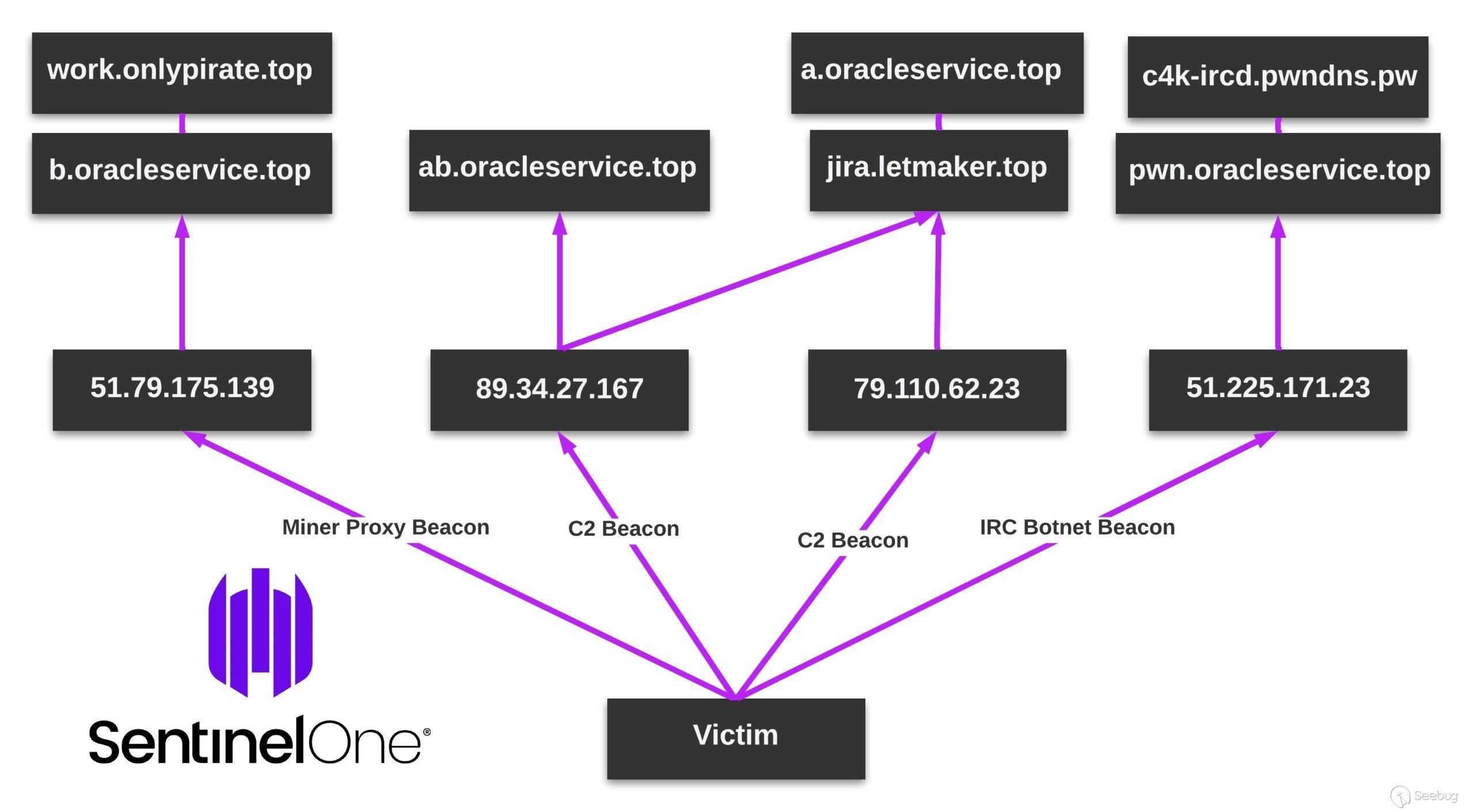

自7月以來,8220 Gang轉向使用89.34.27[.]167,然后在2022年9月初將其基礎設施輪換為79.110.62[.]23,主要依賴于之前報告的兩個域letmaker[.]top和oracleservice[.]top。

8220 Gang還使用了一個名為.79.175[.]139的礦工代理。感染非法礦工的主機將與該代理進行通信,因為它充當一個池來組合資源并避免分析其累積的采礦指標。

濫用業余工具的現象日益猖獗

正如我們過去所報道的那樣,圍繞8220 Gang活動的腳本,礦工和基礎設施源于對已知工具的普遍重用。“Script Kiddies”可能是一個更適合的行業名稱。對工具和脆弱性的高層分析揭示了更廣泛的非法活動。

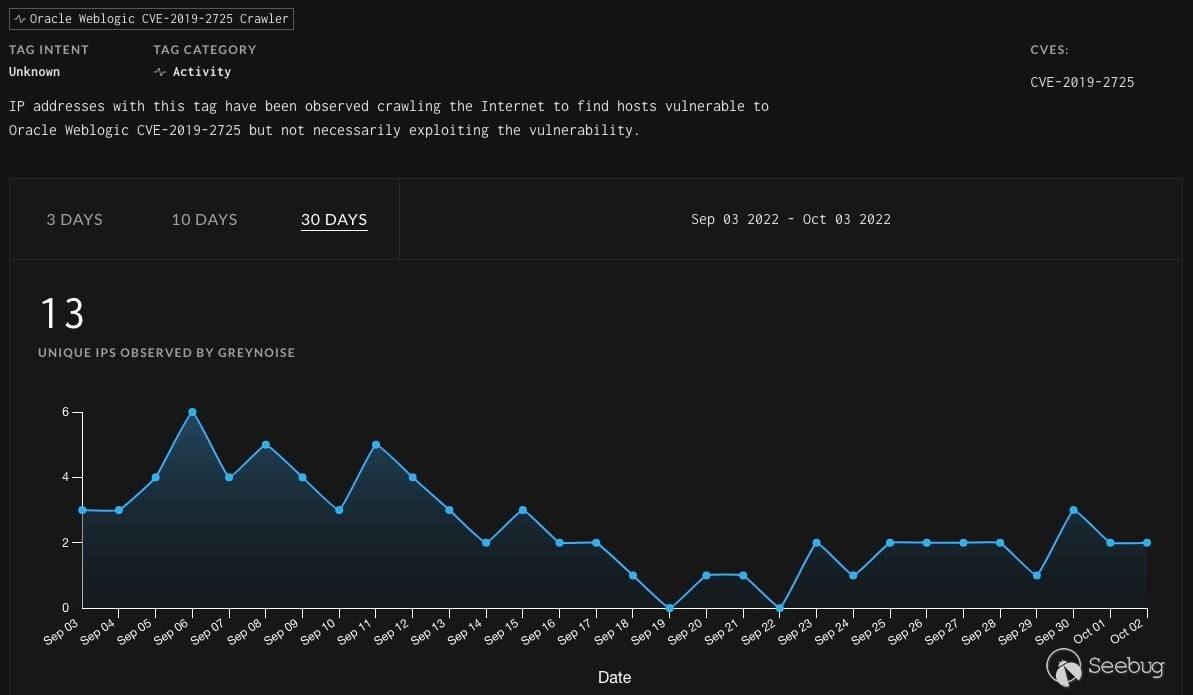

例如,通過GreyNoise數據,我們可以看到CVE-2019-2725爬蟲在過去30天內的常見程度。8220 Gang和其他攻擊者成功地利用了掃描和利用類似的n天漏洞。一種理論可能是,這種類型的攻擊者會尋找像這樣易于破壞的系統,因為它們不太可能很快得到補救,甚至不符合常見的更新實踐。無論漏洞管理處于何種狀態,這些攻擊者都能成功運行。我們可以把這種攻擊看作是目標攻擊的底層。

加載程序腳本也非常常見,可以通過運行常見云服務的可公開訪問的主機和蜜罐進行觀察。即使在一年內,腳本也發生了很大變化,有許多變體,并且它不再作為單個名稱(例如Carbine Loader)進行跟蹤。例如,在 VirusTotal 中搜索包含常見云安全工具的go-to-uninstall命令的任何 shell 腳本,以及唯一的變量名稱,就會得到數百個最新結果。8220 Gang只是眾多濫用相同腳本以保持僵尸網絡存活的原因之一。

結論

8220 Gang繼續他們的僵尸網絡擴散工作,轉向新的基礎設施。該小組繼續使用相同的采礦代理服務器,防御者應調查到該目的地的任何持續流量。此外,隨著對PureCrypter MaaS的實驗,該組織顯然試圖改進其攻擊手段。由于云基礎設施和常見的公共可訪問服務仍然易受到攻擊,我們預計8220 Gang將在未來繼續發展。

IOC

通信

89.34.27.167(ZoomEye搜索結果)(從 2022 年 7 月到 9 月)

79.110.62.23(ZoomEye搜索結果)(主要自 2022 年 9 月起)

51.79.175.139(ZoomEye搜索結果)(礦工代理)

198.23.214.117(ZoomEye搜索結果) (礦工代理)

work.onlypirate[.]top

a.oracleservice[.]top

b.oracleservice[.]top

pwn.oracleservice[.]top

c4k-ircd.pwndns[.]pw

jira.letmaker[.]top

https://cdn.discordapp[.]com/attachments/994652587494232125/1004395450058678432/miner_Nyrpcmbw[.]png

File Hashes SHA1

165f188b915b270d17f0c8b5614e8b289d2a36e2

528477d0a2cf55f6e4899f99151a39883721b722

557d729f8a7ba712a48885304280b564194406d3

58af7af0dbf079bafd8fae1a7b3a2230b2bcba31

740a1cdee7b7f4350eec53c1ca3022562ea83903

7477812278038e8d3606c433f1c4389b897012e2

75ea4b0b76a0b61bd0f8f4a491e5db918bc1df1c

7b128cd6cf092409fc9c71ddd27c66dd98002b1a

871f38fd4299b4d94731745d8b33ae303dcb9eaa (CVE-2019-2725 示例)

9bc4db76ae77ea98fdcaa9000829840d33faba97

be53175a3b3e11c1e3ca7b87abb6851479453272

c1630af40f38f01e94eec2981c5f4f11481ba700

c22f9ae02601a52c9dca91c3b4cb3d2221f54b50

c537cf320e90a39e7f5e9846e118502802752780

c86349460658a994e517fede6773e650f8f3ac9b

d5138d1708d5d77ea86920a217c2033a2e94ad7e

ee6787636ea66f0ecea9fa2a88f800da806c3ea6

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1986/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1986/

暫無評論