作者:Chao Lei, Zhibin Zhang, Cecilia Hu, Aveek Das

譯者:知道創宇404實驗室翻譯組

原文鏈接:https://unit42.paloaltonetworks.com/moobot-d-link-devices/

執行摘要

8月初,Unit 42研究人員發現攻擊利用了D-Link(一家專門從事網絡和連接產品的公司)制造的設備中的多個漏洞。被利用的漏洞包括:

- CVE-2015-2051: D-Link HNAP SOAPAction 標頭命令執行漏洞

- CVE-2018-6530: D-Link SOAP 接口遠程代碼執行漏洞

- CVE-2022-26258: D-Link 遠程命令執行漏洞

- CVE-2022-28958: D-Link 遠程命令執行漏洞

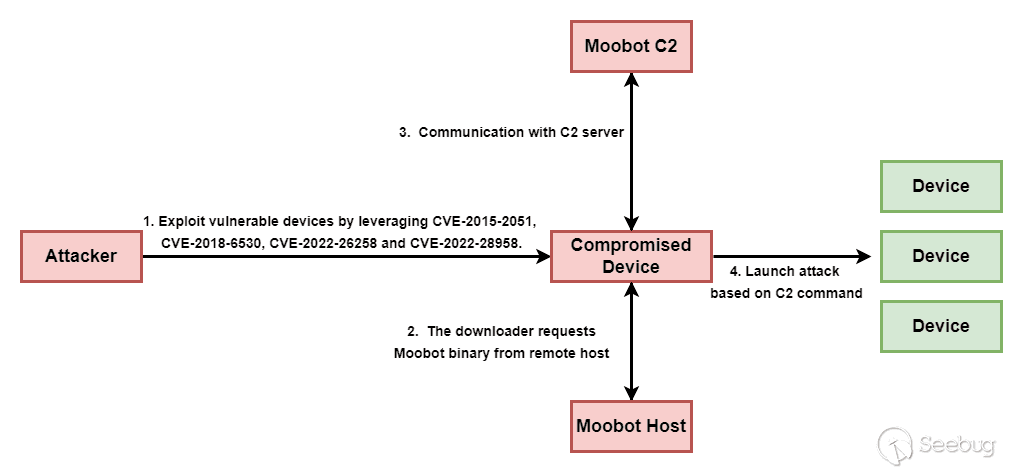

如果設備遭到入侵,它們將完全由攻擊者控制,攻擊者可以利用這些設備進行進一步的攻擊,例如分布式拒絕服務 (DDoS) 攻擊。Unit 42研究人員捕獲的攻擊企圖利用上述漏洞傳播MooBot,這是一種Mirai變體,目標是運行Linux的暴露網絡設備。

雖然D-Link已發布有關此處提及的所有漏洞的安全公告,但某些用戶可能正在運行未修補或舊版本的設備。Unit 42強烈建議盡可能應用升級和補丁。

活動概述

整個攻擊過程如圖1所示:

被利用的漏洞

此次攻擊利用了四個已知的漏洞。成功利用后,wget實用程序將從惡意軟件基礎設施下載MooBot樣本,然后執行下載的二進制文件。漏洞相關信息如表1所示。

| ID | 漏洞 | 描述 | 嚴重性 |

|---|---|---|---|

| 1 | CVE-2015-2051 | D-Link HNAP SOAPAction Header 命令執行漏洞 | CVSS 2.0 版:10.0 高危 |

| 2 | CVE-2018-6530 | D-Link SOAP 接口遠程代碼執行漏洞 | CVSS 3.0 版:9.8 嚴重 |

| 3 | CVE-2022-26258 | D-Link 遠程命令執行漏洞 | CVSS 3.0 版:9.8 嚴重 |

| 4 | CVE-2022-28958 | D-Link 遠程命令執行漏洞 | CVSS 3.0 版:9.8 嚴重 |

D-Link 利用有效負載

攻擊者利用四個可能導致遠程代碼執行的D-Link漏洞,從主機159.203.15[.]179(ZoomEye 搜索結果)下載MooBot下載程序。

1. CVE-2015-2051:D-Link HNAP SOAPAction Header 命令執行漏洞

![CVE-2015-2051 exploit payload, showing the connection to host 159.203.15[.]179, from which a MooBot downloader can be accessed.](https://images.seebug.org/content/images/2022/09/13/1663048355000-3xgdaw.png-w331s)

針對較舊的D-Link路由器的攻擊利用了HNAP SOAP接口中的漏洞。攻擊者可以通過盲目的操作系統命令注入來執行代碼。

2. CVE-2018-6530:D-Link SOAP 接口遠程代碼執行漏洞

![CVE-2018-6530 exploit payload, showing the connection to host 159.203.15[.]179, from which a MooBot downloader can be accessed.](https://images.seebug.org/content/images/2022/09/13/1663048356000-4nhomy.png-w331s)

該漏洞是由于較舊的D-Link路由器在向SOAP接口發出的請求中未經確認地使用了“服務”參數。可以利用該漏洞允許未經身份驗證的遠程代碼執行。

3. CVE-2022-26258:D-Link 遠程代碼執行漏洞

![CVE-2022-26258 exploit payload, showing the connection to host 159.203.15[.]179, from which a MooBot downloader can be accessed.](https://images.seebug.org/content/images/2022/09/13/1663048356000-5gjomc.png-w331s)

該利用針對/lan.asp組件中的命令注入漏洞。該組件未成功清理HTTP參數DeviceName的值,這可能導致任意命令執行。

4. CVE-2022-28958:D-Link 遠程代碼執行漏洞

![CVE-2022-28958 exploit payload, showing the connection to host 159.203.15[.]179, from which a MooBot downloader can be accessed.](https://images.seebug.org/content/images/2022/09/13/1663048356000-6yegos.png-w331s)

該漏洞針對/shareport.php組件中的遠程命令執行漏洞。該組件未成功清理HTTP參數value的值,這可能導致任意命令執行。

惡意軟件分析

與此攻擊相關的所有工件如下表所示:

| 文件名 | SHA256 | 描述 |

|---|---|---|

| rt | B7EE57A42C6A4545AC6D6C29E1075FA1628E1D09B8C1572C848A70112D4C90A1 | 腳本下載器。它將MooBot下載到受感染的系統上,并將二進制文件重命名為Realtek。 |

| wget[.]sh | 46BB6E2F80B6CB96FF7D0F78B3BDBC496B69EB7F22CE15EFCAA275F07CFAE075 | 腳本下載器。它將MooBot下載到受感染的系統上,并將二進制文件重命名為Android。 |

| arc | 36DCAF547C212B6228CA5A45A3F3A778271FBAF8E198EDE305D801BC98893D5A | MooBot可執行文件。 |

| arm | 88B858B1411992509B0F2997877402D8BD9E378E4E21EFE024D61E25B29DAA08 | MooBot可執行文件。 |

| arm5 | D7564C7E6F606EC3A04BE3AC63FDEF2FDE49D3014776C1FB527C3B2E3086EBAB | MooBot可執行文件。 |

| arm6 | 72153E51EA461452263DBB8F658BDDC8FB82902E538C2F7146C8666192893258 | MooBot可執行文件。 |

| arm7 | 7123B2DE979D85615C35FCA99FA40E0B5FBCA25F2C7654B083808653C9E4D616 | MooBot可執行文件。 |

| i586 | CC3E92C52BBCF56CCFFB6F6E2942A676B3103F74397C46A21697B7D9C0448BE6 | MooBot可執行文件。 |

| i686 | 188BCE5483A9BDC618E0EE9F3C961FF5356009572738AB703057857E8477A36B | MooBot可執行文件。 |

| mips | 4567979788B37FBED6EEDA02B3C15FAFE3E0A226EE541D7A0027C31FF05578E2 | MooBot可執行文件。 |

| mipsel | 06FC99956BD2AFCEEBBCD157C71908F8CE9DDC81A830CBE86A2A3F4FF79DA5F4 | MooBot可執行文件。 |

| sh4 | 4BFF052C7FBF3F7AD025D7DBAB8BD985B6CAC79381EB3F8616BEF98FCB01D871 | MooBot可執行文件。 |

| x86_64 | 4BFF052C7FBF3F7AD025D7DBAB8BD985B6CAC79381EB3F8616BEF98FCB01D871 | MooBot可執行文件。 |

Unit 42研究人員對下載的惡意軟件樣本進行了分析。基于其行為和模式,我們認為托管在159.203.15[.]179上的惡意軟件樣本與名為MooBot的Mirai僵尸網絡的變體有關。

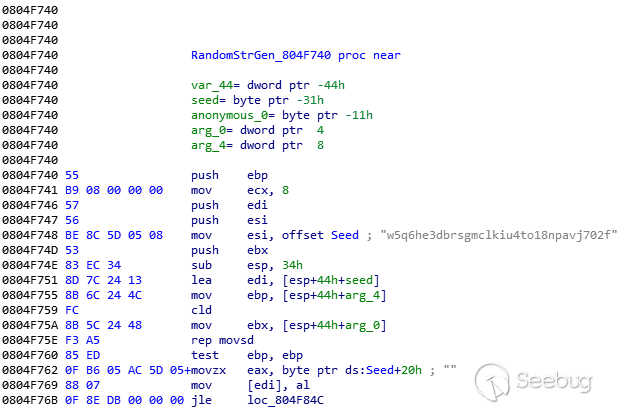

MooBot最明顯的特性是包含字符串w5q6he3dbrsgmclkiu4to18npavj702f的可執行文件,它將用于生成隨機字母數字字符串。

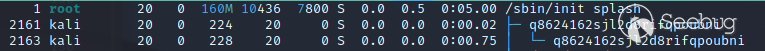

執行時,二進制文件打印get haxored!到控制臺,生成具有隨機名稱的進程并清除可執行文件。

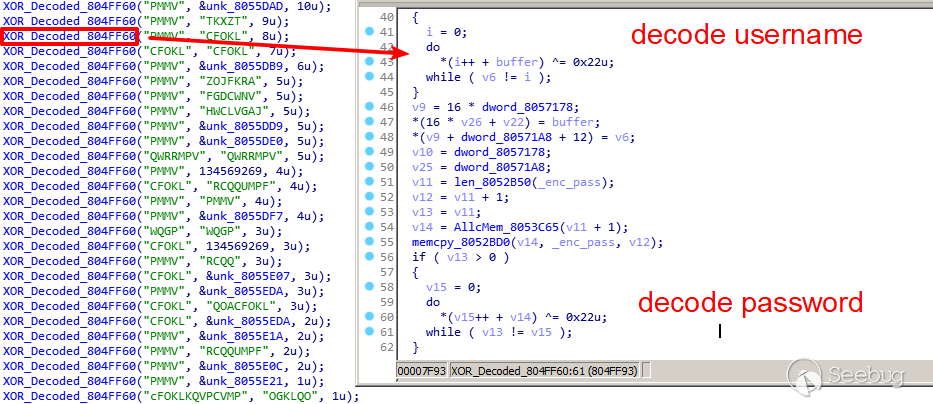

作為一個變體,MooBot繼承了Mirai最重要的功能——具有嵌入式默認登錄憑據和僵尸網絡配置的數據部分——但MooBot沒有使用Mirai的加密密鑰0xDEADBEEF,而是使用0x22對其數據進行加密。

在從配置中解碼其C2服務器vpn.komaru[.]today后,MooBot將發送一條消息通知C2服務器有一個新的MooBot在線。消息以硬編碼的魔法值0x336699開頭。

在我們分析時,C2服務器處于離線狀態。根據代碼分析,MooBot還會向C2服務器發送心跳消息,并解析來自C2的命令,對特定IP地址和端口號發起DDoS攻擊。

結論

上面提到的漏洞攻擊復雜性低,但對安全造成嚴重影響,可能導致遠程代碼執行。一旦攻擊者以這種方式獲得控制權,他們就可以通過將新受感染的設備納入到其僵尸網絡中來進行進一步的攻擊,例如DDoS。

因此,我們強烈建議盡可能應用補丁和升級。

Palo Alto Networks 客戶通過以下產品和服務獲得針對漏洞和惡意軟件的保護:

-

具有威脅預防安全訂閱的下一代防火墻可以通過威脅預防簽名38600, 92960, 92959和92533來阻止具有最佳實踐的攻擊。

-

WildFire可以通過靜態簽名檢測來阻止惡意軟件。

-

Palo Alto Networks IoT安全平臺可以利用網絡流量信息來識別設備的供應商、型號和固件版本,并識別易受上述CVE攻擊的特定設備。

-

此外,IoT Security具有內置的基于機器學習的異常檢測功能,如果設備表現出非典型行為,例如突然出現來自新來源的流量、連接數量異常高或IoT應用有效載荷中通常出現的某些屬性的無法解釋的激增,則可以向客戶發出警報。

IOC

基礎設施

MooBot C2

vpn.komaru[.]today

惡意軟件主機

http://159.203.15[.]179/wget.sh

http://159.203.15[.]179/wget.sh3

http://159.203.15[.]179/mips

http://159.203.15[.]179/mipsel

http://159.203.15[.]179/arm

http://159.203.15[.]179/arm5

http://159.203.15[.]179/arm6

http://159.203.15[.]179/arm7

http://159.203.15[.]179/sh4

http://159.203.15[.]179/arc

http://159.203.15[.]179/sparc

http://159.203.15[.]179/x86_64

http://159.203.15[.]179/i686

http://159.203.15[.]179/i586

工件

Shell 腳本下載器

| 文件名 | SHA256 |

|---|---|

| rt | B7EE57A42C6A4545AC6D6C29E1075FA1628E1D09B8C1572C848A70112D4C90A1 |

| wget[.]sh | 46BB6E2F80B6CB96FF7D0F78B3BDBC496B69EB7F22CE15EFCAA275F07CFAE075 |

MooBot樣本

| 文件名 | SHA256 |

|---|---|

| arc | 36DCAF547C212B6228CA5A45A3F3A778271FBAF8E198EDE305D801BC98893D5A |

| arm | 88B858B1411992509B0F2997877402D8BD9E378E4E21EFE024D61E25B29DAA08 |

| arm5 | D7564C7E6F606EC3A04BE3AC63FDEF2FDE49D3014776C1FB527C3B2E3086EBAB |

| arm6 | 72153E51EA461452263DBB8F658BDDC8FB82902E538C2F7146C8666192893258 |

| arm7 | 7123B2DE979D85615C35FCA99FA40E0B5FBCA25F2C7654B083808653C9E4D616 |

| i586 | CC3E92C52BBCF56CCFFB6F6E2942A676B3103F74397C46A21697B7D9C0448BE6 |

| i686 | 188BCE5483A9BDC618E0EE9F3C961FF5356009572738AB703057857E8477A36B |

| mips | 4567979788B37FBED6EEDA02B3C15FAFE3E0A226EE541D7A0027C31FF05578E2 |

| mipsel | 06FC99956BD2AFCEEBBCD157C71908F8CE9DDC81A830CBE86A2A3F4FF79DA5F4 |

| sh4 | 4BFF052C7FBF3F7AD025D7DBAB8BD985B6CAC79381EB3F8616BEF98FCB01D871 |

| x86_64 | 3B12ABA8C92A15EF2A917F7C03A5216342E7D2626B025523C62308FC799B0737 |

其他資源

針對網絡安全設備的新Mirai變體 - Unit 42, Palo Alto Networks

網絡攻擊趨勢:互聯網威脅(2020年11月至2021年1月) - Unit 42, Palo Alto Networks

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1966/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1966/

暫無評論