譯者:知道創宇404實驗室翻譯組

原文鏈接:https://www.intezer.com/blog/research/conversation-hijacking-campaign-delivering-icedid/

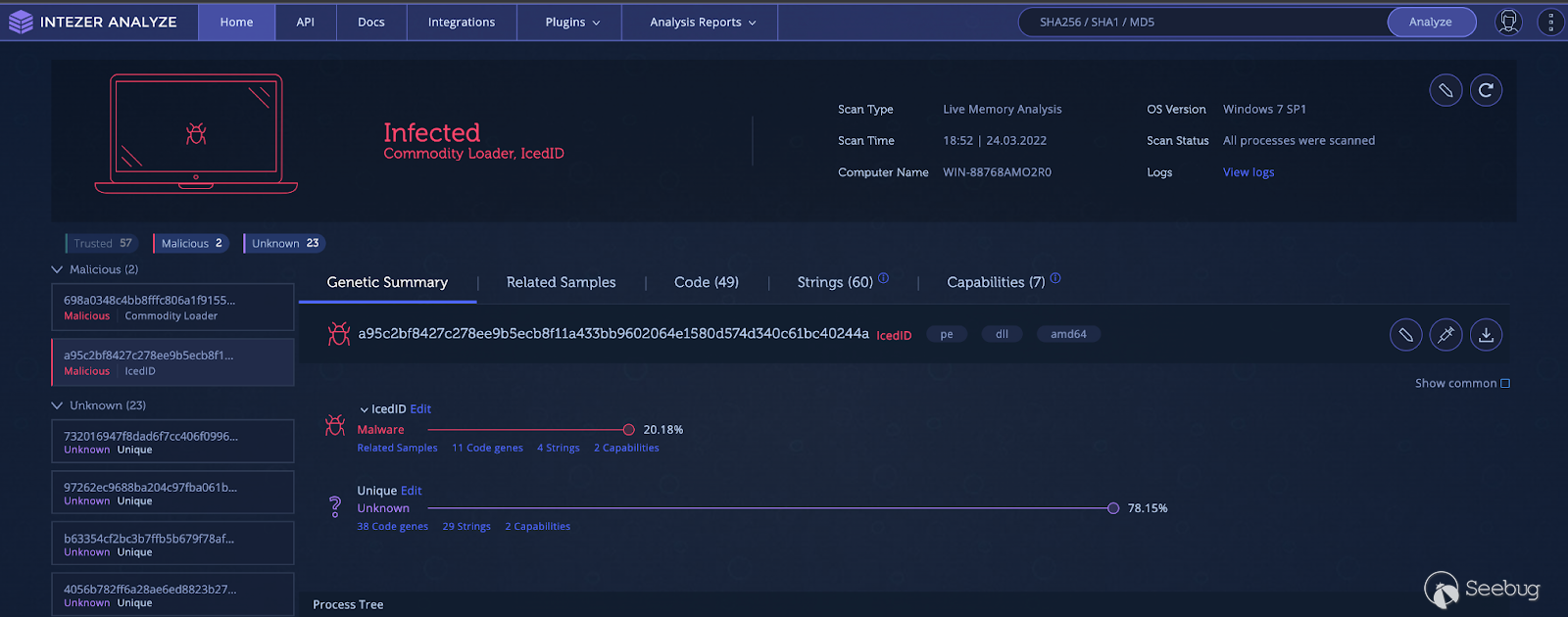

這篇文章描述了 Intezer 研究小組發現的一個新的攻擊活動的技術分析,黑客通過一個釣魚郵件發起攻擊,利用會話劫持來傳輸 IcedID。

地下經濟不斷演變,攻擊者專攻特定領域。最近幾年蓬勃發展的一個領域是初始訪問代理。初始訪問代理業務專注于獲得組織的初始登陸點訪問權,一旦實現,訪問權會被賣給其他黑客,進一步將其轉化成金錢。

一些初始訪問代理的客戶購買訪問權限來部署勒索軟件。Proofpoint 已經識別了十個向勒索軟件組織出售訪問權限的訪問代理商。這些訪問代理主要通過銀行木馬感染受害者,之后,這些木馬被用來應“購買者的要求”部署其他的惡意軟件。

其中一個用于部署勒索軟件的銀行木馬是 IcedID (BokBot)。2017年11月,IBM X-Force首次報道了 IcedID,該惡意軟件與 Pony 的一些代碼是相同的。這個惡意軟件最初設計用于盜取銀行憑證,就像許多其他銀行木馬一樣,現在,它已經被重新設計用于在受感染的機器上部署其他惡意軟件。

IcedID感染設備的一種方式是通過網絡釣魚郵件。感染鏈,通常使用的是一個附有密碼保護“ zip”文檔的電子郵件。在歸檔文件中有一個宏啟用的辦公文檔,它執行 IcedID 安裝程序。一些釣魚電子郵件重復使用以前被盜的電子郵件,使誘惑更有說服力。

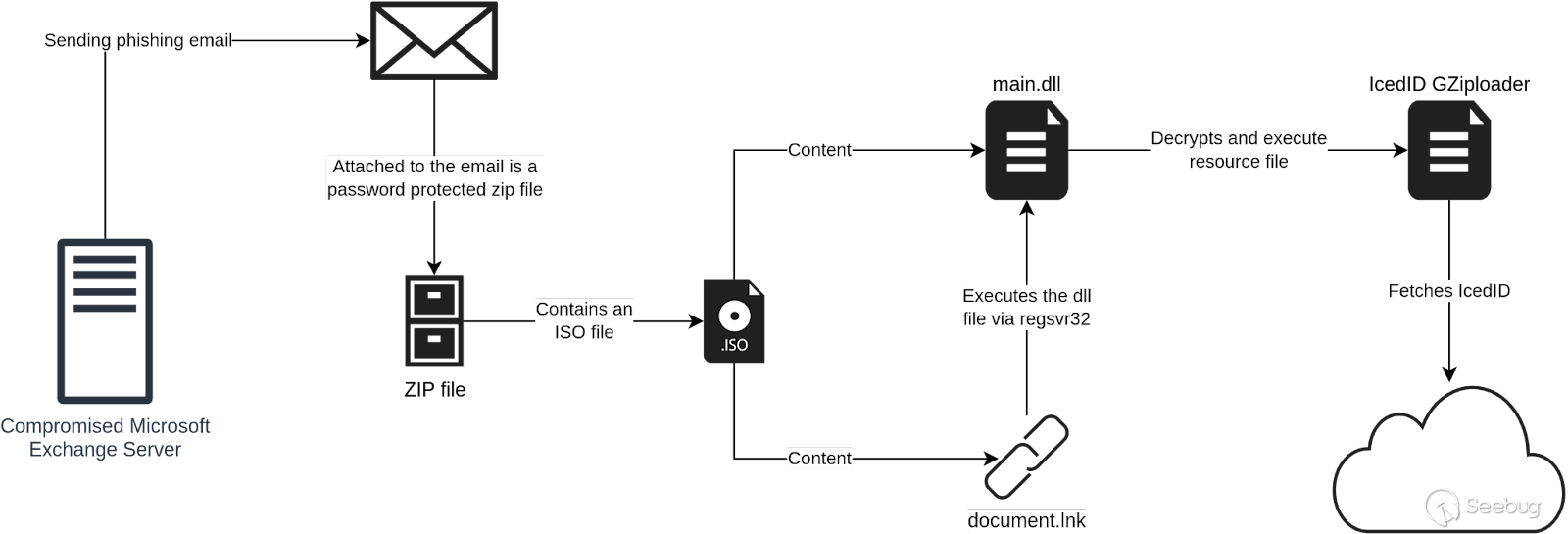

在新的 IcedID 攻擊中,我們發現了攻擊者技術的進一步發展。攻擊者現在使用已被感染的 microsoft Exchange 服務器從他們竊取的賬戶發送釣魚郵件。有效負載還從使用office文檔轉向使用帶有 Windows LNK 文件和 DLL 文件的 ISO 文件。使用 ISO 文件方便了黑客繞過Mark-of-the-Web控制,導致惡意軟件在沒有警告用戶的情況下執行。關于受害者,我們已經發現了能源、醫療、法律和制藥行業的組織。

傳染鏈

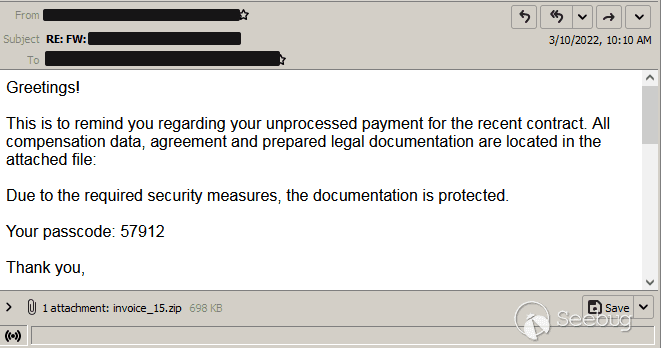

攻擊鏈從釣魚郵件開始。該電子郵件包括一些重要文件的消息,并有一個密碼保護的“ zip”檔案文件附件。文檔的密碼在郵件正文中給出,如下面的截圖所示。使釣魚電子郵件更有說服力的是它使用了對話劫持(線程劫持)。一個偽造的對以前被盜的電子郵件的回復正在使用。此外,這封電子郵件也是從被盜郵件的郵箱賬戶發出的。

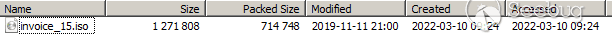

壓縮文件的內容如下面的截圖所示。它包括一個“ ISO”文件,其文件名與 zip 歸檔文件相同。還可以看到,該文件是在電子郵件發送前不久創建的。

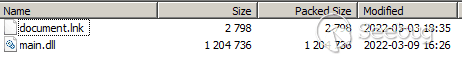

ISO 文件包括兩個文件,一個名為“ document”的 LNK 文件和一個名為“ main”的 DLL 文件。從時間戳可以發現,DLL 文件是前一天準備的,而 LNK 文件是大約一周前準備的。LNK 文件可能已經在早期的網絡釣魚郵件中使用過。

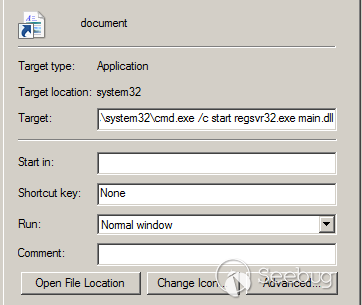

LNK 文件通過其嵌入的圖標文件看起來像一個文檔文件。從下面的截圖可以看出,當用戶雙擊鏈接文件時,它使用“ regsvr32”來執行 DLL 文件。

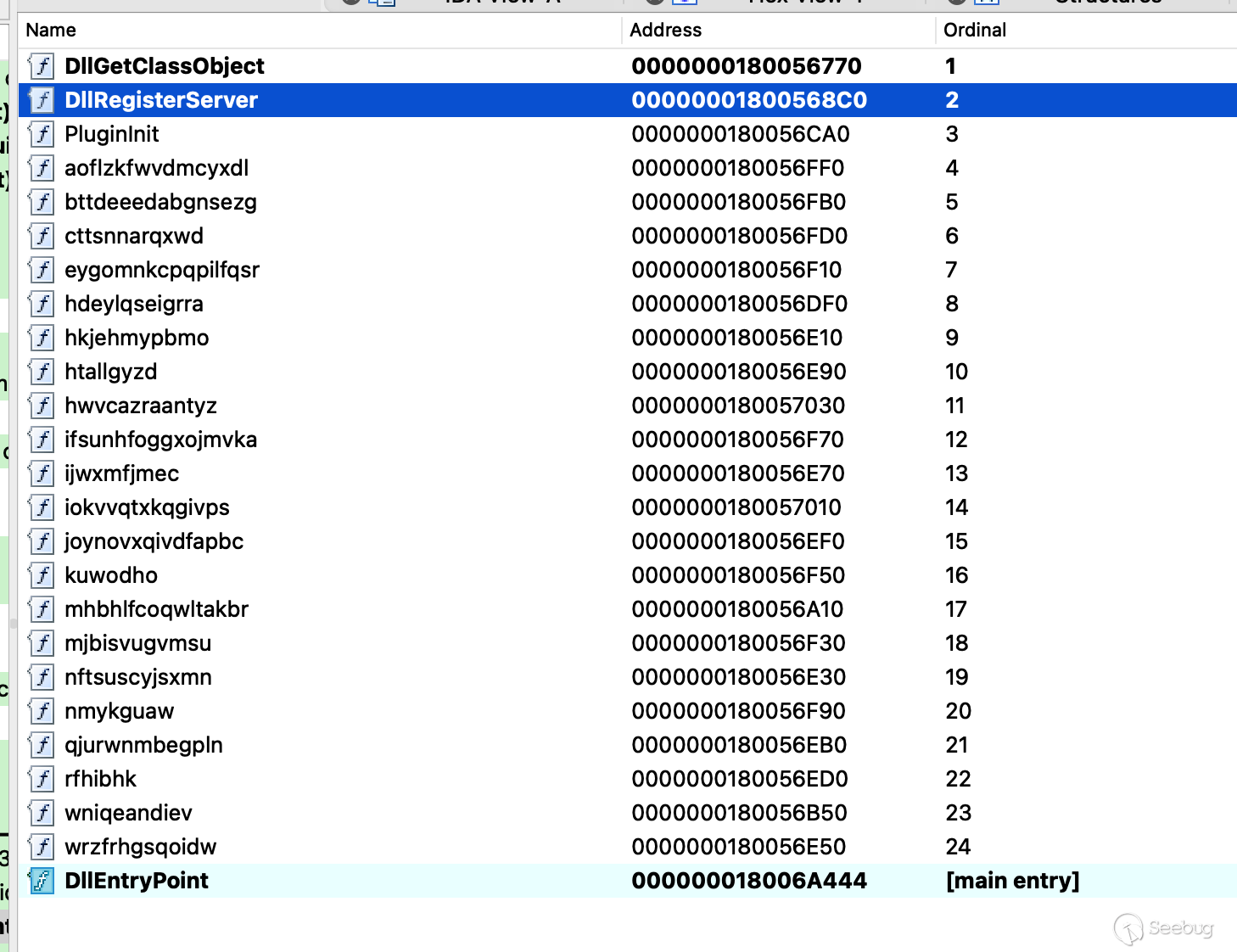

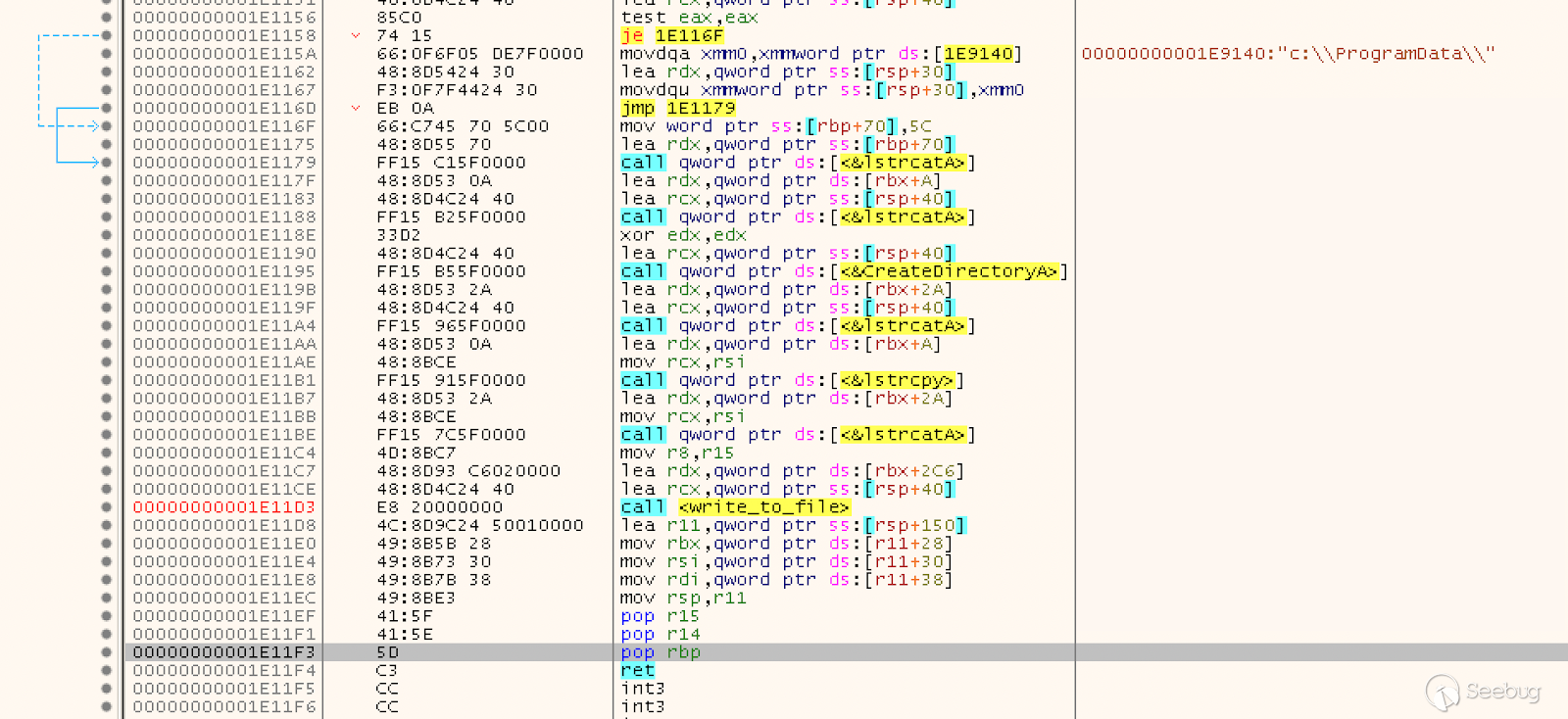

regsvr32的使用允許代理執行main.dll 中的惡意代碼同時避開防御。DLL 文件是 IcedID 負載的加載程序。它包含許多導出,其中大部分是垃圾代碼。

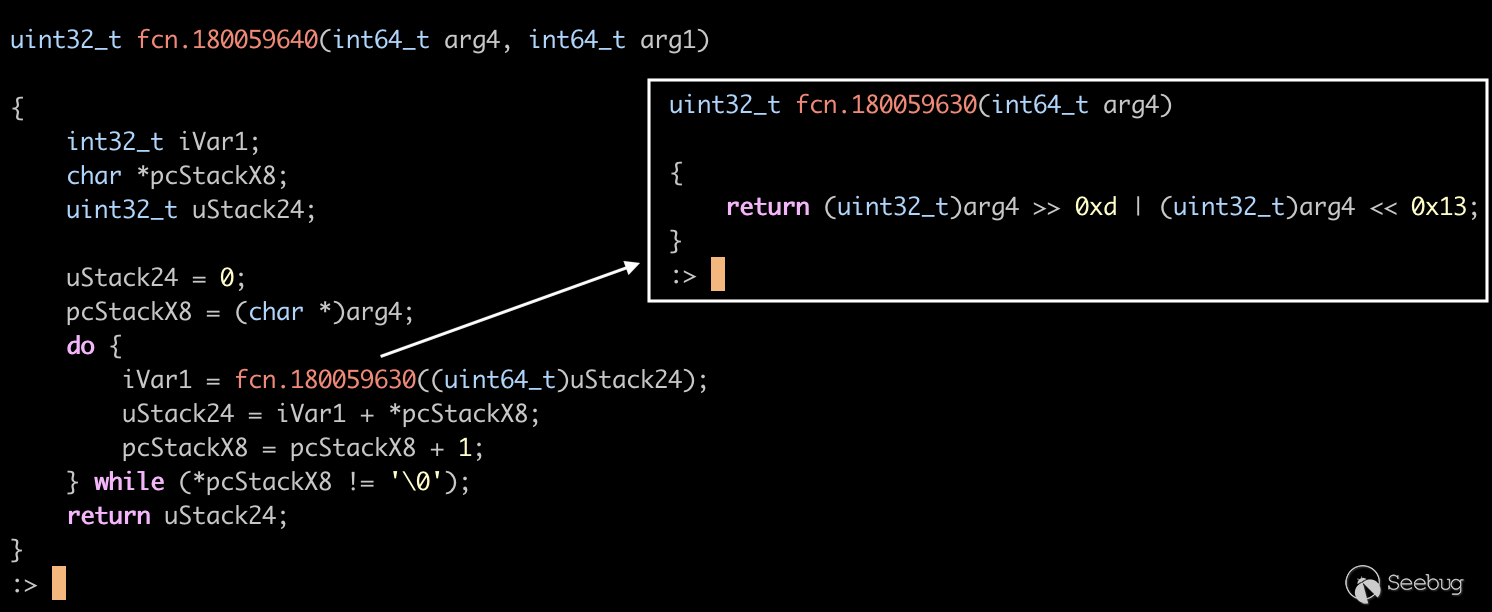

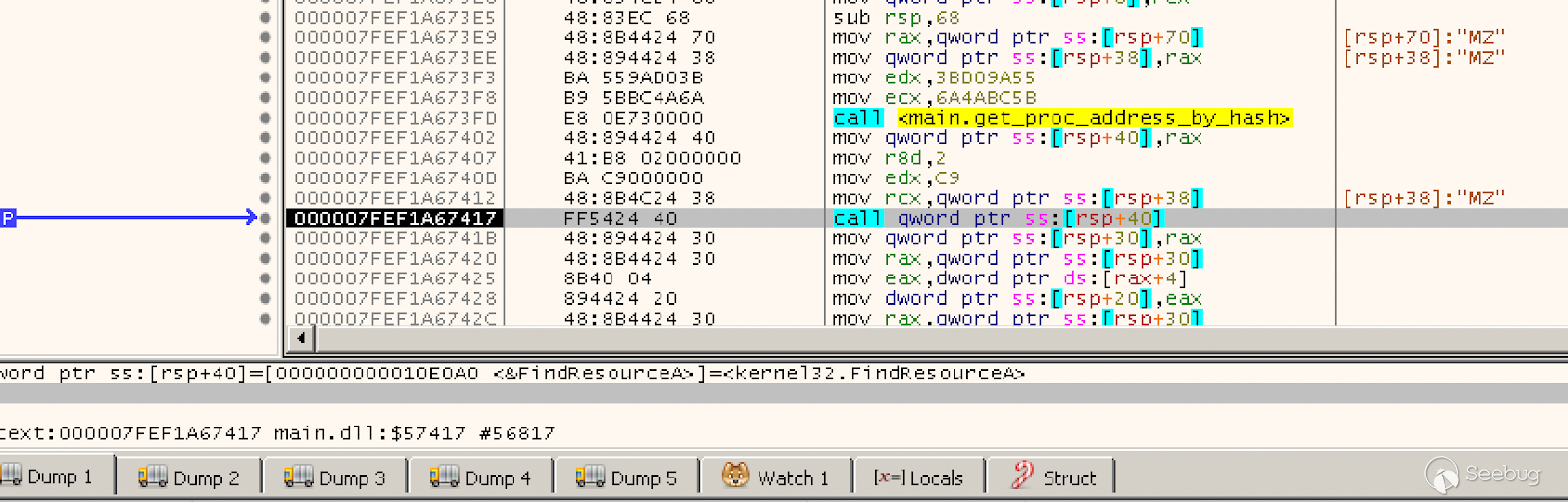

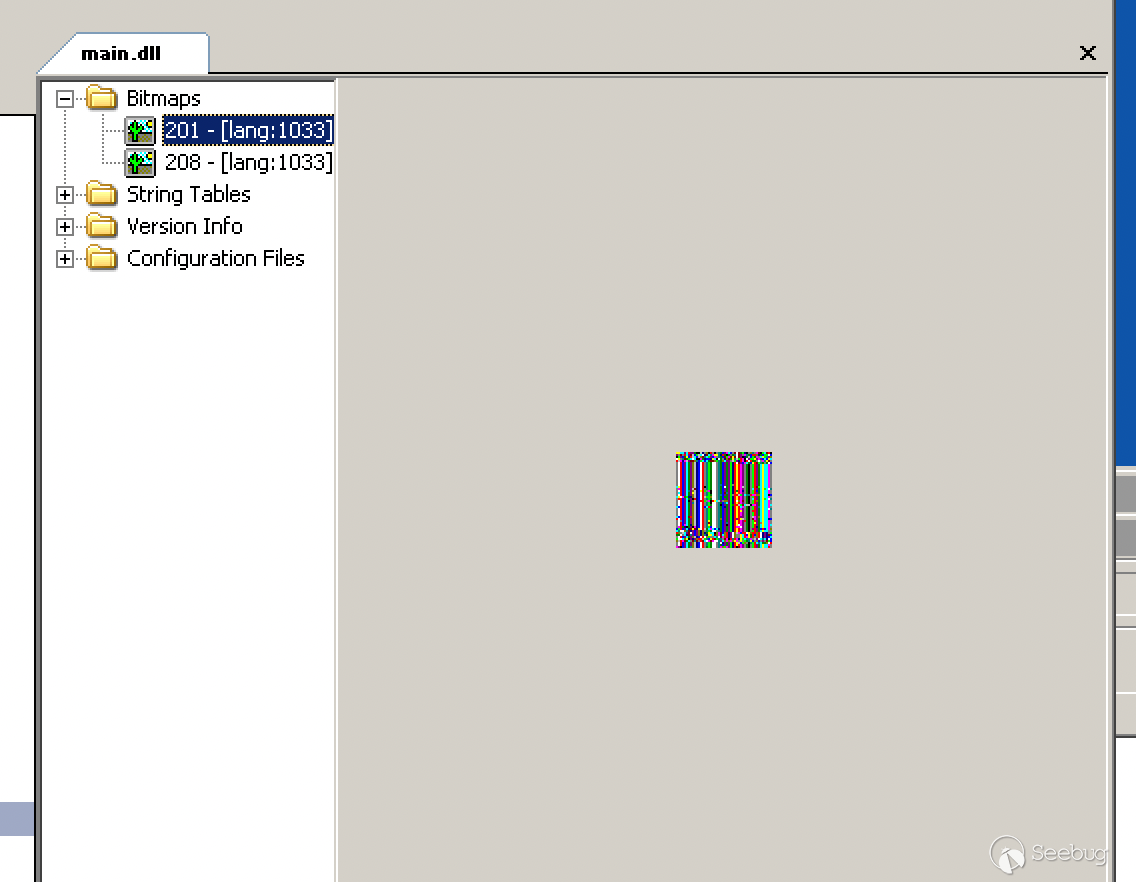

加載程序將定位存儲在二進制文件的資源部分中的加密有效負載。它通過 API hashing技術實現這一點。下面顯示了哈希函數的反編譯。

然后將生成的哈希與硬編碼哈希進行比較,以定位對FindResourceA.的調用。動態調用該函數來獲取有效負載。

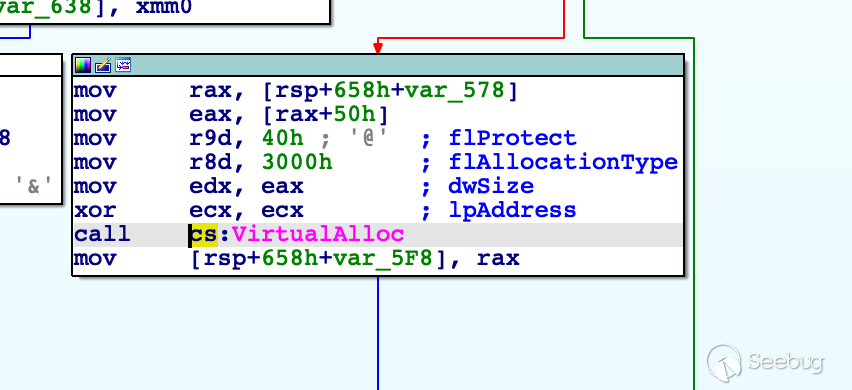

使用VirtualAlloc分配內存以保存解密的有效負載。

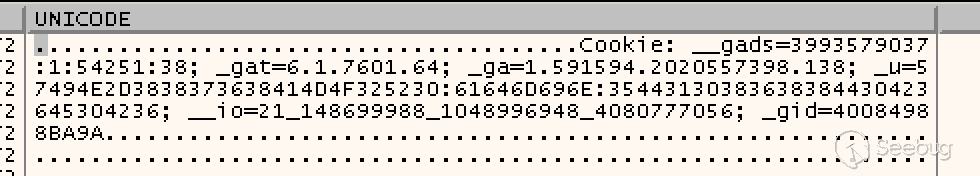

IcedID “Gziploader” 負載被解碼并放在內存中,然后執行。GZiploader 對機器進行指紋識別,并向命令和控制服務器發送一個信標,其中包含關于被感染主機的信息。信息是通過一個 HTTP GET 請求通過 cookies 頭偷偷傳輸的。

C2位于yourgroceries[.]top。C2可以響應更進一步的階段來植入和執行。在我們的分析過程中,C2沒有回應任何有效載荷。

作為網絡釣魚技術的會話劫持

通過電子郵件劫持一個已經存在的會話來傳播惡意軟件的技術,黑客已經使用了一段時間了。通常,電子郵件信息在感染過程中被盜取,并用于下一步的攻擊,使釣魚電子郵件看起來更加合法。在過去的六個月里,攻擊者進一步發展了這項技術,使其更具說服力。現在,攻擊者不再使用“偽造”的電子郵件地址向受害者發送被盜對話,而是使用他們盜取原始電子郵件的受害者的電子郵件地址,使釣魚郵件更有說服力。

2021年11月,Kevin Beaumont報道這種會話劫持技術被用于分發 Qakbot。通過調查,他認為,發送郵件的微軟 Exchange 服務器有被 ProxyShell 利用的可能。

2022年3月發現的新攻擊

在目前的三月中旬的攻擊中,我們發現,相同的被盜對話現在是從收到最新電子郵件的電子郵件地址發送的。回到一月份,當這個對話也被使用時,發件地址是“webmaster@[REDACTED].com”,其中包含對話中最后一封電子郵件的收件人姓名。通過使用這種方法,電子郵件看起來更合理,它通過正常渠道傳輸。

我們觀察到的大多數原始 Exchange 服務器似乎也沒有打補丁并公開,這使得 ProxyShell 成為一個很好的犯罪工具。雖然大多數用于發送釣魚郵件的 Exchange 服務器可以通過互聯網被任何人訪問,但我們也發現一封似乎是“內部”Exchange 服務器發送的內部釣魚郵件。

下面的代碼片段顯示了郵件標題的一小部分。Exchange 服務器的 IP 地址是一個本地 IP 地址(172.29.0.12) ,top域名稱為“ local”。我們還可以看到Exchange將其標記為內部電子郵件而添加的標題。Exchange 服務器還添加了通過MAPI連接到 Exchange 服務器的原始客戶端頭(172.29.5.131,也是本地 IP 地址)。

applescript

Received: from ExchSrv01.[REDACTED].local (172.29.0.12) by

ExchSrv01.[REDACTED].local (172.29.0.12) with Microsoft SMTP Server

(version=TLS1_2, cipher=TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384) id 15.2.464.5

via Mailbox Transport; Thu, 10 Mar 2022 14:34:29 +0100

Received: from ExchSrv01.[REDACTED].local (172.29.0.12) by

ExchSrv01.[REDACTED].local (172.29.0.12) with Microsoft SMTP Server

(version=TLS1_2, cipher=TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384) id 15.2.464.5;

Thu, 10 Mar 2022 14:34:29 +0100

Received: from ExchSrv01.[REDACTED].local ([fe80::b148:8e7:61f8:61b4]) by

ExchSrv01.[REDACTED].local ([fe80::b148:8e7:61f8:61b4%6]) with mapi id

15.02.0464.005; Thu, 10 Mar 2022 14:34:29 +0100

…

X-MS-Exchange-Organization-AuthAs: Internal

X-MS-Exchange-Organization-AuthMechanism: 04

X-MS-Exchange-Organization-AuthSource: ExchSrv01.[REDACTED].local

X-MS-Has-Attach: yes

X-MS-Exchange-Organization-SCL: -1

X-MS-Exchange-Organization-RecordReviewCfmType: 0

x-ms-exchange-organization-originalclientipaddress: 172.29.5.131

x-ms-exchange-organization-originalserveripaddress: fe80::b148:8e7:61f8:61b4%6我們沒能為這臺 Exchange 服務器找到對應的公共 IP 地址,而且我們也不知道這臺服務器是如何被黑客訪問的。我們唯一能找到的是一個roundcubewebmail 實例。登錄頁面如下圖所示。

上面的代碼片段中的一個頭文件報告說,客戶機通過 MAPI 連接到服務器。MAPI是用于訪問 Exchange 服務器上的郵箱的協議(例如,由 Outlook 使用)。這表明攻擊者使用 Exchange 客戶端而不是使用 SMTP 發送電子郵件。我們還在多封釣魚郵件中看到了標題“ X-Mailer: Microsoft Outlook 16.0”。在其他網絡釣魚郵件中,可以發現一個“X-Originating-IP”標題。這是 Exchange 服務器在使用 web 界面時添加的標題。標題中的 IP 地址是連接到服務器的客戶端的 IP 地址。我們觀察了客戶端 IP 的主機提供商和非商業 IP 地址。

歸因

2021年6月,Proofpoint 發布了一份關于不同訪問代理商的報告,這些代理商為勒索軟件組織提供了訪問便利。根據 Proofpoint,在不同的黑客中,有兩個(TA577和 TA551)使用了 IcedID 作為他們的惡意軟件。TA551使用的技術包括對話劫持和密碼 保護 zip文件。該組織還使用 regsvr32.exe 對惡意 dll 執行有簽名的二進制代理。

總結

會話劫持的使用是一個強大的社會工程技術,可以提高釣魚的成功率。有效載荷已經從office文件轉移到使用 ISO 文件,利用商用打包軟件和多個階段隱藏蹤跡。能夠檢測內存中的惡意文件來檢測這種類型的攻擊非常重要。

IoCs

- ISO File:

3542d5179100a7644e0a747139d775dbc8d914245292209bc9038ad2413b3213- Loader DLL:

698a0348c4bb8fffc806a1f915592b20193229568647807e88a39d2ab81cb4c2- LNK File:

a17e32b43f96c8db69c979865a8732f3784c7c42714197091866473bcfac8250- IcedID GZiploader Network:

yourgroceries[.]top

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1866/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1866/

暫無評論