譯者:知道創宇404實驗室翻譯組

原文鏈接:https://securelist.com/roaming-mantis-reaches-europe/105596/

漫游螳螂(Roaming Mantis)是一種惡意攻擊,目標是 Android 設備,通過釣魚短信散播移動惡意軟件。自2018年以來,我們一直在追蹤漫游螳螂,并發表了五篇關于這項活動的博客文章:

距離上一篇博客文章已經有一段時間了,但是我們發現了漫游螳螂在2021年的一些新活動,以及 Android 木馬 Wroba.g (或Wroba.o,又名 Moqhao,XLoader)的一些變化,這些變化主要用于本次攻擊活動。此外,我們發現除了日本、中國臺灣和韓國外,法國和德國也是“漫游螳螂”的主要目標。

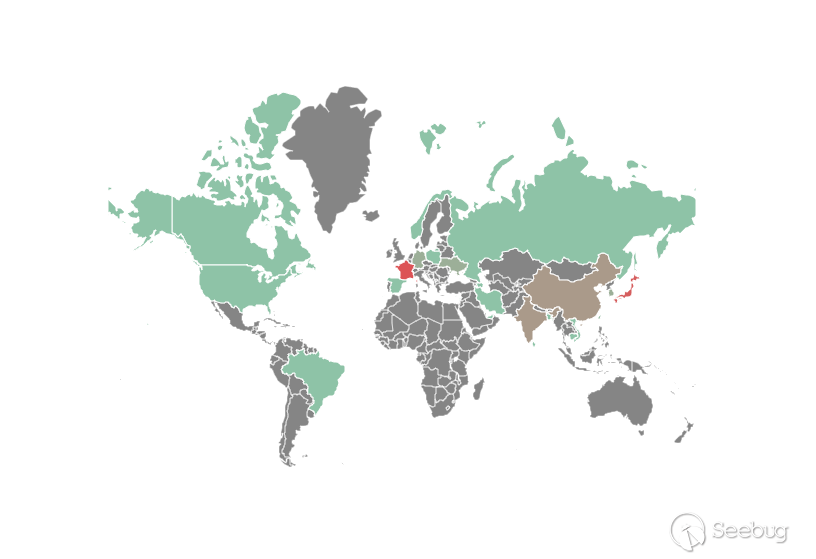

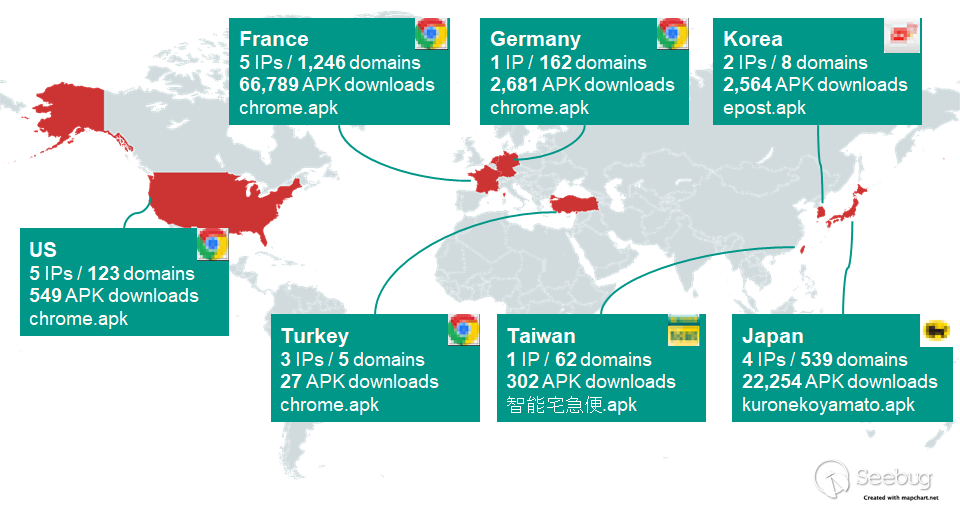

漫游螳螂受害者地理分布

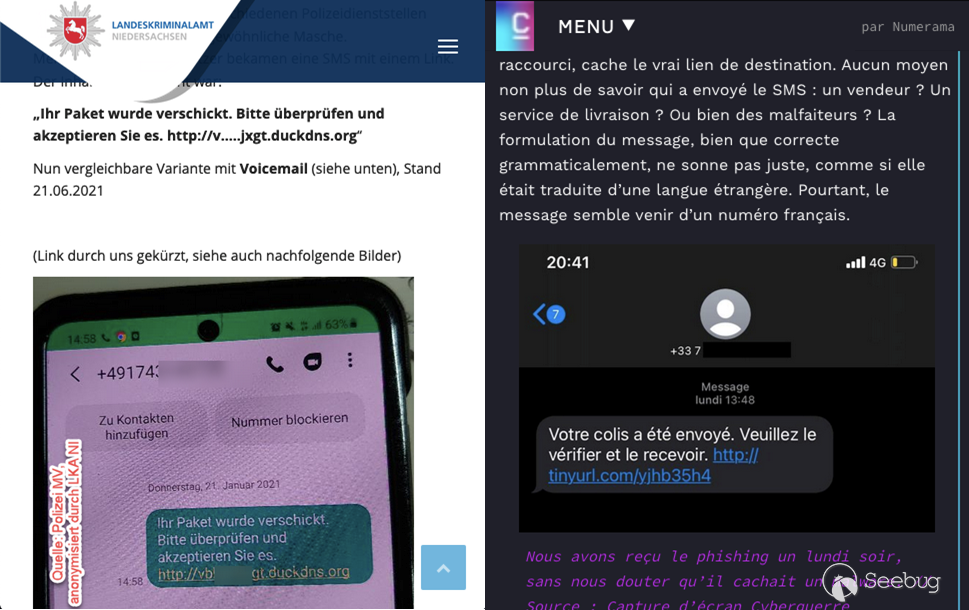

我們對“漫游螳螂”的最新研究表明,攻擊者正專注于通過向歐洲用戶發送釣魚短信來擴大感染范圍。法國和德國的攻擊非常活躍,引起了德國警方和法國媒體的注意。他們提醒用戶注意釣魚信息和受到攻擊的作為登陸頁面的網站。

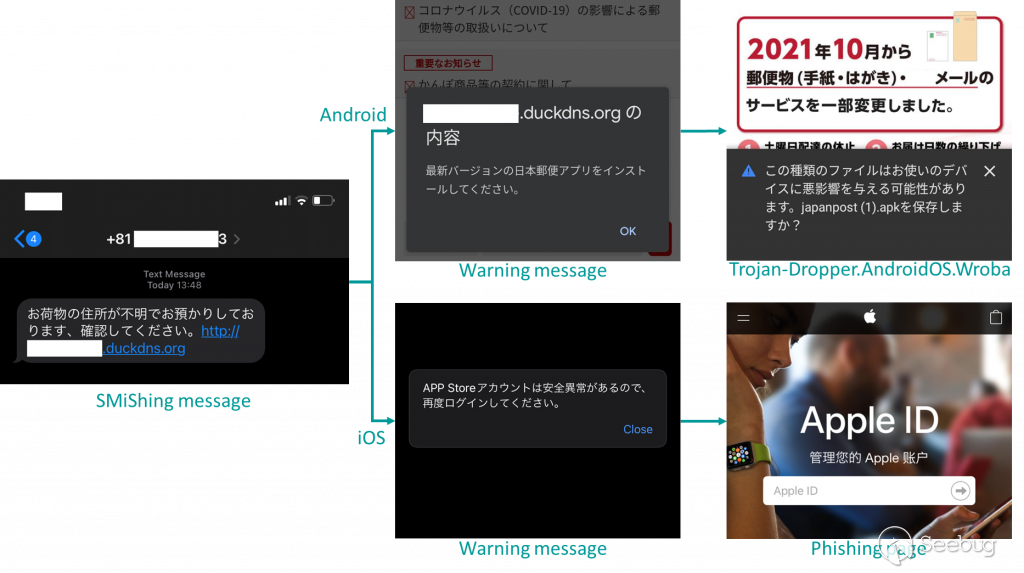

通常,釣魚消息包含一個非常簡短的描述和一個登陸頁面的 URL。如果用戶點擊鏈接并打開登陸頁面,有兩種情況: iOS 用戶被重定向到模仿蘋果官方網站的釣魚頁面,而 Wroba 惡意軟件則被下載到安卓設備上。

根據我們在2021年7月至2022年1月期間收集到的遙測數據,在許多地區檢測到了 Wroba.g 和 Wroba.o。受影響最嚴重的國家是法國、日本、印度、中國、德國和韓國。

我們還給出一些非常有趣的數據,這些數據來自 Roaming Mantis 在2021年互聯網周刊上發布的登陸頁面統計數據,以及來自日本的獨立安全專家@ninoseki 的Github 數據。這些數據顯示了2021年9月某一天下載的 APK 文件數量、登陸頁面域名數量,以及 Roaming Mantis 最關注的7個地區的 IP 地址數量。

下表是基于 APK 文件下載次數的排名。受影響最嚴重的國家是法國,其次是日本、德國和其他國家。一些目標區域似乎與我們上面提到的遙測重結果一樣。

| 地區 | 數目 | 假冒品牌 | |||

|---|---|---|---|---|---|

| IPs | 域名 | 下載 | |||

| 1 | 法國 | 5 | 1,246 | 66,789 | 谷歌瀏覽器 |

| 2 | 日本 | 4 | 539 | 22,254 | 大和運輸公司 |

| 3 | 德國 | 1 | 162 | 2,681 | 谷歌瀏覽器 |

| 4 | 韓國 | 2 | 8 | 2,564 | ePOST |

| 5 | 美國 | 5 | 123 | 549 | 谷歌瀏覽器 |

| 6 | 臺灣 | 1 | 62 | 302 | 智能宅急便 (Yamato transport in Chinese) |

| 7 | 土耳其 | 3 | 5 | 27 | 谷歌瀏覽器 |

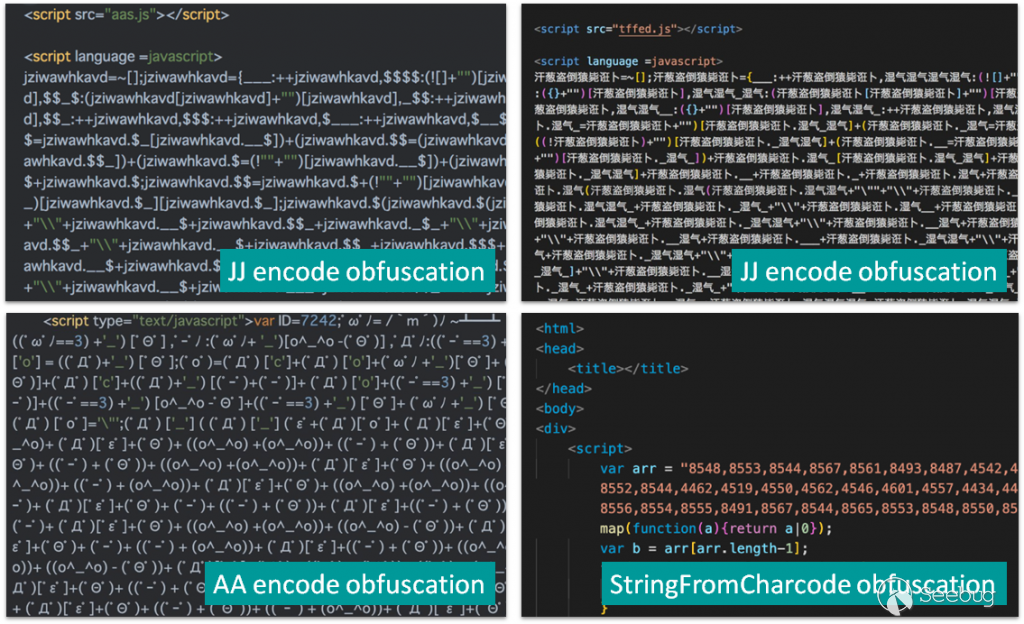

登陸頁面反研究的技巧

在整個2020年和2021年,“漫游螳螂”背后的犯罪集團在登錄頁腳本中使用了各種混淆技術,以逃避偵查。

除了模糊處理之外,登陸頁面還會在非目標區域中阻止來自源 IP 地址的連接,并為這些連接顯示一個假的“404”頁面。

自2019年以來,登陸頁面中的用戶代理檢查功能一直沒有改變; 它通過用戶代理評估設備,如果設備是基于 ios 的,則重定向到釣魚頁面,如果設備是基于 android 的,則發送惡意的 APK 文件。

技術分析: Wroba.g/Wroba.o 的加載器模塊

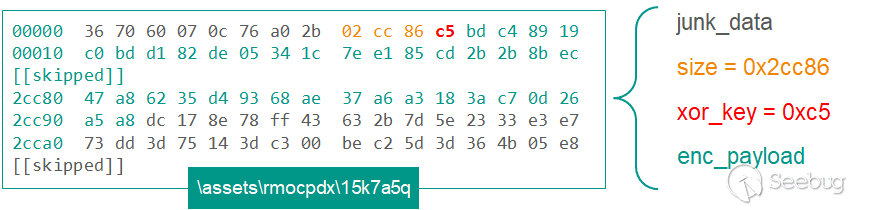

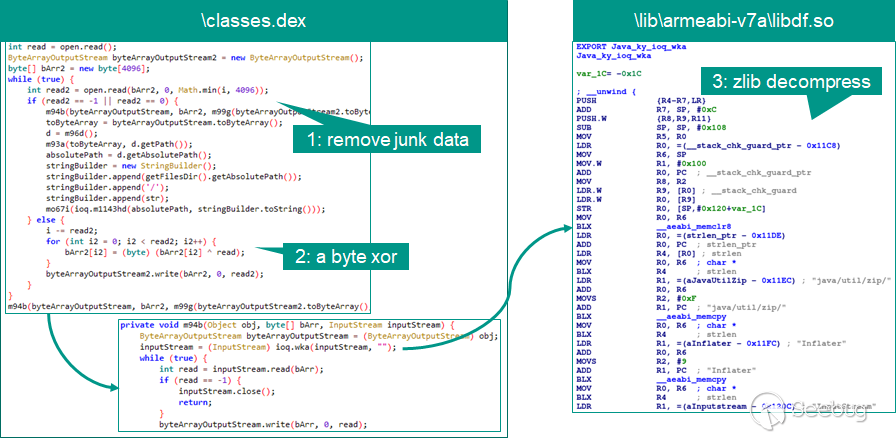

我們以 kuronekoyamato.apk 為例,對 Wroba.g/Wroba.o 樣本進行了深入分析,并觀察了加載程序模塊和有效載荷中的一些修改。首先,攻擊者將編程語言從 Java 改為 Kotlin,它是一種旨在與 Java 完全互操作的編程語言。然后,攻擊者刪除了多指模糊技巧。除此之外,嵌入式有效載荷(\assets\rmocpdx\15k7a5q)的數據結構也作了如下修改:

]

]

前八個字節的數據是垃圾代碼(灰色) ,其次是有效負載的大小(橙色)、單字節 XOR 鍵(紅色)、加密有效負載(綠色)和更多垃圾代碼(灰色)。此外,在 APK 文件中嵌入了一個 ELF 文件, \lib\armeaib-v7a\libdf.so 它使用Java本地方法接口(JNI)作為第二階段的有效載荷,用于解密,也是加載特性的一部分。解密過程和算法只有如下三個步驟:

首先,loader 函數從嵌入的數據中獲取每一部分數據,但垃圾數據除外。然后,使用嵌入的 XOR 密鑰對加密的有效負載進行 XOR運算。在 XOR 操作之后,與以前的示例一樣,使用 zlib 解壓縮數據以提取有效負載(Dalvik Executable (DEX)文件)。

以下簡單的 Python 腳本有助于提取有效負載:

#!/usr/bin/env python3

import sys

import zlib

import base64

data = open(sys.argv[1], "rb").read()

key = data[11]

size = data[10] | data[9] << 8 | data[8] << 16

enc = data[12:12+size]

dec_x = bytes(enc[i] ^ key for i in range(len(enc)))

dec_z = zlib.decompress(dec_x)

with open(sys.argv[1]+".dec","wb") as fp:

fp.write(dec_z)在這個示例中,解密的有效負載被保存為\data\data\ggk.onulfc.jb.utxdtt.bk\files\d并執行,以感染受害者設備上的惡意主模塊。

技術分析: Wroba.g/Wroba.o 的有效載荷

關于 Wroba.g/Wroba.o 有效載荷的更新,卡巴斯基專家只觀察到有效載荷部分有兩個小的更新。其中一個功能是檢查被感染設備的地區,以便用相應的語言顯示釣魚頁面。在舊的樣本中,它檢測了三個地區: 香港、臺灣和日本。現在,德國和法國被增加為新的地區。從本次更新以及上面的地圖可以清楚地看出,德國和法國已經成為了 roba.g/wroba.o 版本的“漫游螳螂”的主要目標。

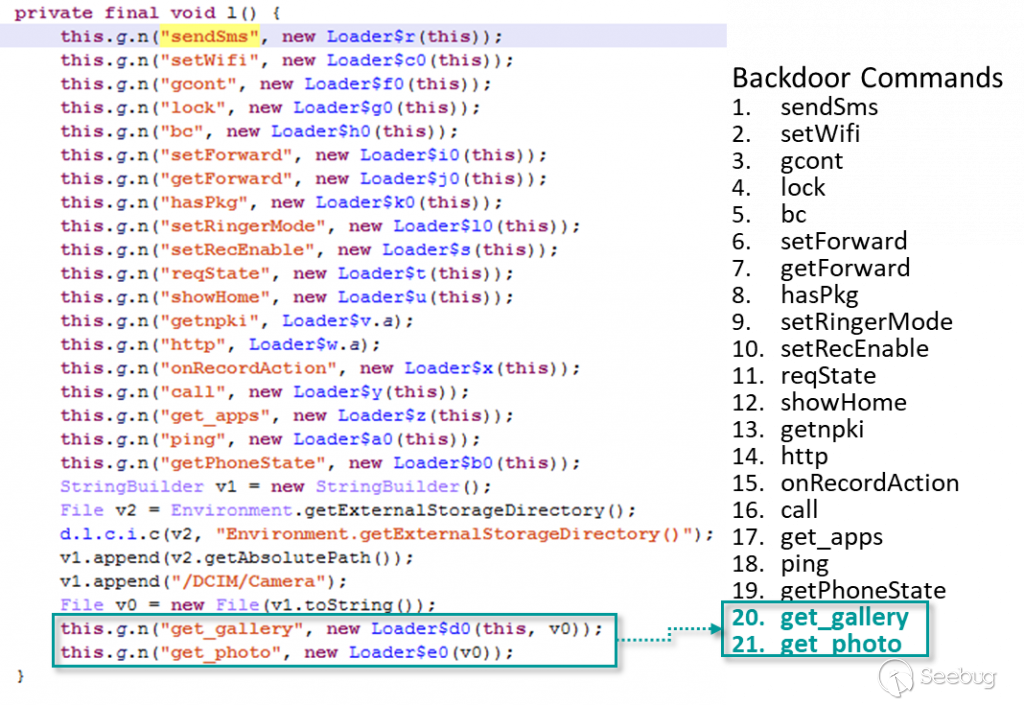

另一個修改是后門命令。開發人員添加了兩個后門命令“get_photo”和“get_gallery”,并刪除了命令“show_fs_float_window”。總的來說,有21個嵌入式后門命令。

這些新的后門命令被添加到受感染的設備,竊取圖庫和照片。這表明攻擊者心中有兩個目的。一種可能的情況是,犯罪分子竊取駕駛執照、健康保險卡或銀行卡等詳細信息,與二維碼支付服務或移動支付服務簽訂合同。犯罪分子還可以利用偷來的照片以其他方式獲得金錢,比如勒索或性交易。有效負載的其他功能沒有改變。

總結

從卡巴斯基第一次觀察到漫游螳螂攻擊到現在已經快四年了。從那時起,該犯罪組織繼續使用各種惡意軟件家族(如 HEUR: Trojan-Dropper)進行攻擊活動,以及各種攻擊方法,如網絡釣魚、挖掘、散播和 DNS 病毒。此外,該組織現已擴大了地理范圍,在其主要目標地區增加了兩個歐洲國家。我們預計,由于強大的利益動機,這些攻擊將在2022年繼續發生。

MD5 hashes of Wroba.o

527b5eebb6dbd3d0b777c714e707659c

19c4be7d5d8bf759771f35dec45f267a

2942ca2996a80ab807be08e7120c2556

4fbc28088b9bf82dcb3bf42fe1fc1f6d

0aaf6aa859fbdb84de20bf4bf28a02f1

5bafe0e5a96b1a0db291cf9d57aab0bc

ddd131d7f0918ece86cc7a68cbacb37d

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1827/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1827/

暫無評論